L'autre jour, je travaillais sur la maintenance de certaines machines virtuelles (VM, Machine virtuelle) et il m'est arrivé que je ne me souvenais pas du Mot de passe de Traitement ni d'aucun autre utilisateur. Oh! Pauvre moi, quel gâchis j'ai! !Qu'est-ce que j'ai fait!? À quel moment ai-je changé le mot de passe dont je ne me souviens plus? Ensuite, quelques pensées ont suivi que je ne peux pas reproduire mais vous pouvez imaginer ...

En cherchant sur le blog, j'ai trouvé le post d'un vieil ami animé pour Changer le mot de passe root sur Debian / LMDE. Malheureusement, cela n'a pas fonctionné pour moi, alors voici une autre méthode.

Eh bien, le fait est qu'il ne se souvenait pas du mot de passe et de celui qu'il avait stocké dans le KeePassX cela n'a pas fonctionné, pour aucun utilisateur. Donc, après avoir renoncé à essayer les mille et une clés qui m'ont traversé l'esprit, j'ai juste daigné faire une réinitialisation Mot de passe de Traitement dès GRUB pour mon cher Debian.

Modification des options GRUB

Le processus est relativement simple et tout ce dont nous avons besoin est d'avoir GRUB installé (sans oublier que nous devons avoir accès pour voir le démarrage de la machine, non?). Dans mon cas, je me suis connecté avec le virt-manager (J'ai les VM avec KVM) et redémarré la machine, mais cela fonctionne aussi pour une vraie machine.

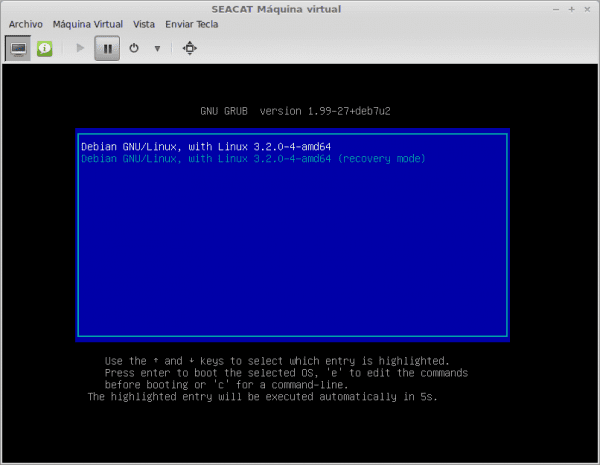

Lorsque l' GRUB commencer, nous devons modifier les options de démarrage en appuyant sur la touche e.

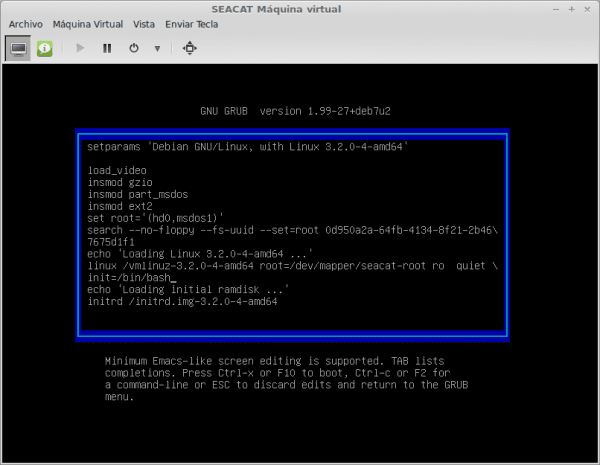

Nous devons maintenant modifier les options avec lesquelles le système démarre. Nous passons à la ligne qui charge le noyau du système d'exploitation. C'est la ligne qui commence par linux:

echo 'Chargement de Linux 3.2.0-4-amd64 ...' linux /vmlinuz-3.2.0-4-amd64 root = / dev / mapper / seacat-root ro quiet

Et nous ajoutons:

init=/bin/bash

Après le mot calme. La ligne doit être:

linux /vmlinuz-3.2.0-4-amd64 root=/dev/mapper/seacat-root ro quiet init=/bin/bash

Une fois cela édité, il ne reste plus qu'à démarrer la machine. Comme il est dit dans l'image, avec Ctrl+x o F10 nous démarrons le système avec ces options.

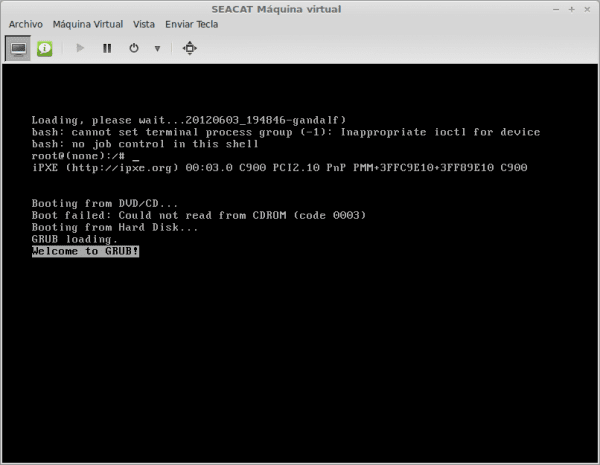

Cela retournera un shell et nous pouvons éditer le fichier / etc / shadow.

Suppression du mot de passe root

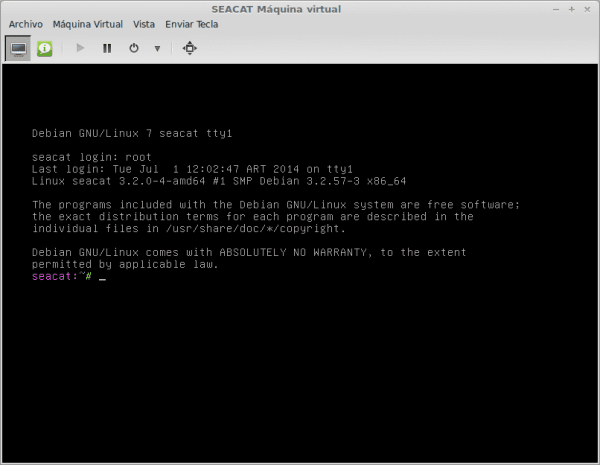

Dans la quatrième ligne de l'image, l'invite apparaît comme suit:

root@(none):/#

La première chose à faire est de revenir en arrière système de fichiers afin qu'il dispose des autorisations d'écriture. Pour cela, nous exécutons:

root@(none):/# mount -o remount rw /

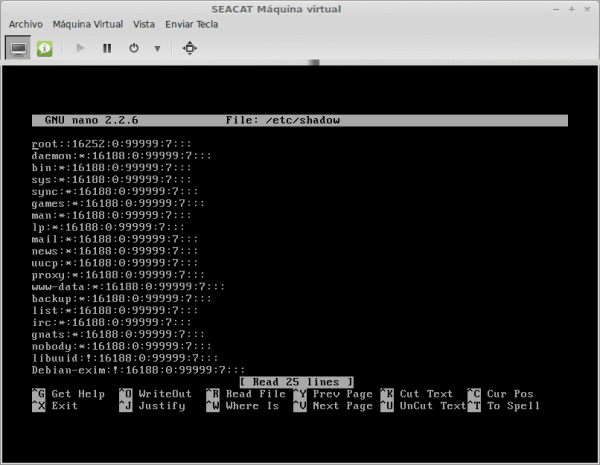

Maintenant oui, nous pouvons procéder à l'édition avec nano l'archive / etc / shadow.

L'archive / etc / shadow dans la première ligne, vous avez les informations de racine. Pour chaque ligne, nous avons un ensemble de champs et ceux-ci sont séparés par deux points (:).

Le premier champ correspond au nom d'utilisateur, le second champ est le hachage correspondant au Mot de passe. Ce que nous devons faire est de supprimer tous les caractères pour qu'il soit sans Mot de passe de racine. Comme on le voit dans l'image:

Nous enregistrons le fichier avec Ctrl+o et nous avons laissé nano avec Ctrl+x. Il ne reste plus qu'à redémarrer la machine. Lorsque le système nous demande de nous connecter, nous pouvons entrer comme racine sans avoir à saisir aucun Mot de passe.

Une fois le système démarré, nous entrons comme racine et maintenant nous pouvons courir passwd et nous en définissons un nouveau Mot de passe de racine:

# passwd

J'espère que ça a servi!

C'est l'un de ces éléments à avoir sous la main, en cas de catastrophe. Cela arrivera tôt ou tard!

Je l'ai résolu d'une manière très similaire, mais sans avoir à toucher les ombres. Dans mon blog, je vous raconte comment je l'ai fait.

http://unbrutocondebian.blogspot.com.es/2014/03/restablecer-la-contrasena-de-root.html

HELLO LITOS, JE SUIS MEGAFAN DE VOTRE BLOG !!!!

Très bon tuto. J'ai aimé la façon dont vous avez réinitialisé le mot de passe root.

CECI EST UNE TERRIBLE INFRACTION À LA SÉCURITÉ !!!… .si cela fonctionne.

Comment éviter cela? Avez-vous des idées?

Ce n'est pas une défaillance de sécurité, c'est un moyen de récupérer le système après un problème grave tel que l'oubli du mot de passe administrateur.

Pour cette raison, les CPD ont un accès restreint, pour vous éviter de jouer avec grub. Mais si vous prévoyez que cela ne suffit pas ou que l'accès ne peut pas être limité, vous devez protéger grub

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Détendez-vous, dans la vie rien n'est sûr! Il suffit d'être au courant de tout, de mettre à jour, de surveiller! 🙂

Je suis d'accord avec le partenaire, cela permet à n'importe qui d'accéder à notre pc, sérieux, non?

Faille de sécurité? C'est comme si tu disais que l'option réinitialiser le mot de passe votre e-mail était dangereux.

en suivant le partitionnement classique, et en chiffrant certaines partitions / dossiers avec des informations personnelles, en séparant / root / home / usr / var / boot et tant de points de montage qu'ils sont maintenant sur une partition.

Salutations collègues, très bon blog et très bon guide, je voulais préciser que cette étape root @ (none): / # mount -o remount rw / n'est pas nécessaire dans les systèmes basés sur Debian et de nombreux systèmes basés sur Red Hat, et uniquement quelques distributions basées sur Gentoo sont celles qui nécessitent cette étape, exécutez simplement passwd après avoir effectué les étapes décrites pour entrer dans le système sans mot de passe root

Très bon tutoriel, comme on dit plus haut, en cas de sinistre, ça se sauve, mais cela est presque toujours évité avec un bon contrôle des changements.

Merci pour le partage.

Salutations.

aux favoris ou aux signets = D

Donc, fondamentalement, si quelqu'un veut accéder à mon PC, il lui suffit de le redémarrer, d'accéder à grub, violon et voila.

Oui, sauf si vous protégez Grub par mot de passe, ce qui peut être fait en toute sécurité.

N'ayez pas peur, si le méchant a un accès physique à l'ordinateur et sait quelque chose, il est inévitable qu'il atteigne ses objectifs.

Cette méthode grub rend un peu plus facile de faire ce que vous pouvez toujours chrooter à partir d'un live-cd / dvd.

Mais si l'utilisateur qui possède le PC change le mot de passe root, il comprendra pourquoi il ne pourra plus entrer.

Le problème serait que quelqu'un chroote depuis un live-cd / dvd et fasse une copie du fichier / etc / shadow sur une clé USB pour s'amuser avec john-the-rupper sur son propre ordinateur, ce serait foutu parce que vous ne sauriez pas si vos mots de passe root et utilisateur ont été piratés.

Compa merci beaucoup cela m'a beaucoup aidé

Bonjour, d'après ce que je peux voir, vous supposez que tout le monde qui lit votre tutoriel doit être un expert au moins avancé dans la manipulation de Linux, mais que faire s'il ne l'est pas !!!!! Alors je me demande ce qu'est ce nano, et comment l'ouvrir, avec quelle commande et où dois-je placer cette commande? Le fichier / etc / shadow, où se trouve ce fichier et comment puis-je accéder à ce dossier pour pouvoir faire ce que dit ce tutoriel. "EYE" Je ne critique pas le tutoriel, au contraire, il est très bon, excellent, mais il faut aussi penser à ceux qui ne connaissent pas grand chose (je m'inclus) sur la gestion des commandes sous Linux. J'explique, j'ai supposé qu'écrire nano ouvrirait l'éditeur et c'est le cas, mais ensuite je ne savais pas comment accéder à / etc / shadow en nano. Et excusez le reste des utilisateurs, mais nous ne sommes pas tous des experts, beaucoup d'entre nous ne sont que des apprenants enthousiastes…. plus de détails ... Merci ...

super aujourd'hui quelque chose de similaire m'est arrivé et je savais que grâce à grub c'est fait et croyez-moi plusieurs fois je l'ai fait mais beaucoup plus compliqué

Dans ce tutoriel il l'explique très simplement, je l'appliquerai si possible cette semaine

merci pour votre contribution mille félicitations

BUE - NÍ - OUI - MO.

Cela m'a évité de reformater Debian.

Ceci est également vrai pour Debian 8, avec lequel je l'ai testé.

Merci.

Cela n'a pas fonctionné pour moi, j'ai toujours le même problème, je ne sais pas si cela a à voir avec le fait que j'installe debian en mode graphique dans virtualbox, j'aimerais que vous m'aidiez: /,

Génial! J'avais formaté une note avec debian 8 et cela m'a frappé quand j'ai oublié la passe. Je conviens que ce n'est pas un «échec», en tout cas je pense que les systèmes de sécurité qu'ils proposent sont très solides. Sur l'utilisateur qui a des doutes, eh bien, plutôt que de dire "vous supposez que nous sommes tous des experts", je pourrais simplement mettre les doutes, sans préjugé;

Merci beaucoup pour le partage!

ps: j'ai dû effectuer l'étape de montage, j'avais édité le pass de mon chiot linux, hehe, mais je devais quand même entrer les options grub pour appliquer le passwd (pas moyen!)

Bonjour, tout d'abord, merci beaucoup pour la contribution, c'est juste ce dont j'avais besoin pour ne pas réinstaller Debian 8, mais j'ai un problème plus grave, et que lorsque je fais tout le processus et que je démarre en mode bash, le système d'exploitation ne fonctionne pas le clavier ... ni ne le détecte, ni les lumières du clavier ne fonctionnent ou rien du tout, donc je ne peux rien changer du mode bash root.

PS: pour ce que ça vaut, j'ai eu un problème similaire lorsque j'ai installé debian, installé le chargeur de démarrage grub dans une autre partition indépendante et debian dans une autre partition, j'ai déjà expérimenté cela auparavant avec d'autres systèmes et cela a toujours fonctionné pour moi, dans ce cas avec debian non, et esque lorsque debian a démarré vient d'installer l'interface graphique ne fonctionnait pas avec le clavier ou la souris, juste au moment où vous devez mettre le mot de passe pour démarrer la session.

MERCI D'AVANCE D'AIDER LES AUTRES, SALUTATIONS.

Merci beaucoup pour votre contribution. Solution rapide et efficace 😉

Je vous remercie! Tu m'as sauvé! ; RÉ

bonjour tout le monde j'ai besoin d'aide j'ai fait tout le processus jusqu'où je devais écrire r mount -o remount rw / mais une des choses a mal tourné, puis j'ai essayé mais ça va seulement aussi loin que j'écris init = / bin / bash Je lui donne ctrl + x, et de là sortent des lettres, elles passent vite mais ça n'atteint pas l'écran de r mount -o remount rw / que dois-je faire?

Merci beaucoup pour ce tutoriel, il m'a été vraiment très utile, dans debian 9 il ne m'a pas laissé entrer en tant qu'utilisateur root et avec cela, il a été résolu, encore une fois merci.

Parfait le Tuto très bien vous êtes un capo!

Salut.

J'ai essayé d'appliquer cette méthode mais cela n'a pas fonctionné pour moi.

Le problème est que, bien que nous puissions éditer le fichier "shadow", nous ne pouvons pas le sauvegarder. Le modifier sans avoir de privilèges l'ouvre en lecture seule.

Salutations.

[quote] La première chose que nous devons faire est de remonter le système de fichiers pour qu'il ait les droits d'écriture. Pour cela, nous exécutons:

root @ (aucun): / # mount -o remount rw / [quote]

Je pense que c'est pourquoi vous devez revenir en arrière.

Je pense que je me souviens que pour W il y avait aussi un moyen d'accéder aux utilisateurs et de modifier ou supprimer le mot de passe, via un livecd.

Je passe à laisser mes remerciements, le cas échéant. Vous m'avez sorti d'une grosse impasse. J'ai vérifié d'autres blogs et cette solution était la plus complète et la mieux expliquée.