Ceci est mon premier article et je vous apporte ce tutoriel sur la façon d'installer et d'utiliser cet outil appelé Fissure Wep, un front-end pour aircrack-ng.

Eh bien, je vais expliquer en quoi consiste ce programme dans mes propres mots:

Beaucoup diraient Fissure Wep C'est pour une utilisation illégale ou incorrecte du fait que vous vous accrochez à d'autres réseaux qui ne sont même pas les vôtres, car la vérité est s'il y a une raison.

Mais que se passerait-il si, pour une raison quelconque, vous ne pouviez pas payer la facture Internet et qu'ils la coupaient? Cela ne leur est pas arrivé à tous, vous serez laissés sans navigation pendant quelques jours jusqu'à ce que vous couvriez la dette et qu'ils redémarrent Internet, et croyez-moi, il est désespéré aujourd'hui de se passer de ce service.

Est-ce pour cela que vous allez voler l'Internet de votre voisin? Eh bien, même quand nous le voyons «mal», vous pouvez vous voir dans la nécessité de le faire. Si votre voisin est malin, protégez son WiFi 🙂

Installations préconisées

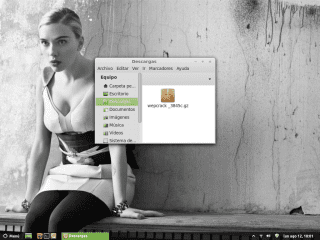

Tout d'abord, nous téléchargeons le programme:

Nous le recherchons dans notre dossier de téléchargement et double-cliquez sur notre package:

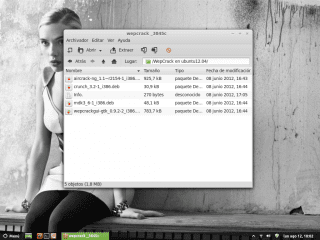

Nous allons maintenant procéder à l'installation de chacun des packages qui nous parviennent, il y en a 4 et ils sont marqués d'un point rouge. Nous double-cliquons dessus un par un et espérons qu'ils s'installent, donc nous le ferons avec tout le monde.

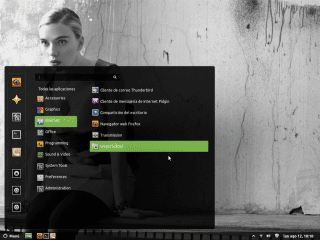

Comme vous pouvez le voir après avoir suivi les étapes précédentes, nous avons déjà notre WepCrack installé sur notre Linux et placé dans le menu comme le dit l'image.

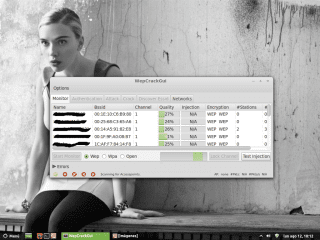

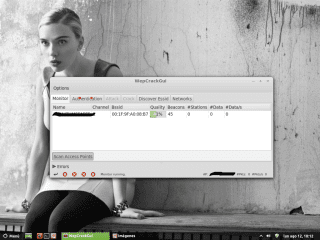

Eh bien l'avoir déjà dans notre Linux, nous allons l'exécuter et la première fenêtre qui n'apparaîtra pas est celle-ci qui nous montre les réseaux qu'il nous détecte, avec cela nous choisissons un réseau et double-cliquons dessus.

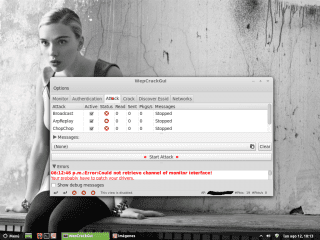

Après avoir choisi un réseau, nous cliquons sur "Authentification"

Maintenant, nous allons là où il est dit "Attack" et nous cliquons sur "Start Attack".

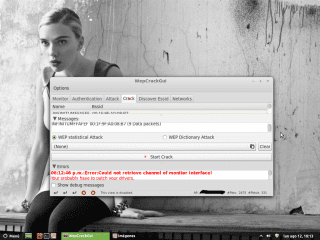

Nous avons presque terminé, il suffit de cliquer sur "Start Crack" et d'attendre que la CLE n'apparaisse pas.

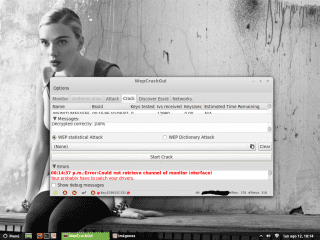

PRÊT!! Comme vous pouvez le voir, cela nous montre déjà la CLÉ du réseau que nous choisissons et avec ce serait tout le processus de là, nous pouvons fermer le programme ou s'ils le veulent, ils peuvent continuer avec d'autres réseaux, mais c'est tout le monde.

Essayer d'offenser le moins possible:

De mon humble point de vue, cet article n'est pas du tout didactique, il explique seulement comment cliquer sur un .deb, et comment "voler" le Wi-Fi à votre voisin, (chacun sait ce qu'il fait et quelles sont ses mœurs indiquez, en particulier Cela m'importe peu, mais en tant qu'auteur de l'article, vous ne pouvez pas dire «Eh bien, même quand on le voit« mal », vous pouvez ressentir le besoin de le faire»). Je pense que si vous parliez un peu plus de l'aircrack-ng, ou du véritable objectif de l'outil, cela vous donnerait plus de contenu. D'autre part, il existe plusieurs fautes d'orthographe et de grammaire.

Je n'écris généralement pas de commentaires si je n'ai rien de bon à dire, mais je pense que la qualité des articles est essentielle.

Je pense que tu es la bonne alors je te laisse faire le sujet ok

Il y a plus de lammers et d'outils intéressants, tels que fern-wifi-cracker, cela ajoute un support pour les attaques wps, wpa2 et le détournement de session, obtenir la position sur la carte du réseau attaqué, etc.

Si quelqu'un protège son wifi avec WEP, il mérite d'être craqué, point final!

Dans le passé, je devais laisser mon wifi avec le Web, sinon mes adaptateurs wifi sous Linux se déconnecteraient après 30 minutes d'utilisation de wpa.

Ajoutez une couche supplémentaire de sécurité, mettez le filtrage des adresses MAC et attribuez des adresses IP statiques et c'est tout.

Bon message, car beaucoup sont frustrés d'utiliser la console. La vérité est que c'est vraiment pratique si vous ne voulez pas utiliser le live CD de Backtrack pour cette tâche, mais chacun est responsable de ses actions.

En ce qui concerne le vol Wi-Fi, j'utilise WPA2, le filtre d'adresse MAC et l'utilisation IP statique, j'ai donc essayé avec Beini (un utilitaire Live CD pour le vol Wi-Fi) et il ne pouvait rien faire.

Pas nécessairement, certains FAI en Colombie laissent le point d'accès avec le cryptage WEP par défaut sans que l'on puisse faire quoi que ce soit pour le changer, alors appelez le support pour le faire changer, comme c'est mon cas. Qu'est-ce que je dois faire? Un script [1] pour s'assurer qu'il n'y a pas d'étranger autour de mon réseau.

http://pablox.co/script-centinela/

Supprimer un commentaire sans même se défendre, c'est être d'accord avec moi, mais bon….

Je le reprend.

C'est pourquoi j'utilise toujours le câble ou mes plc et je vis les voisins. Quand je n'avais pas Internet à la maison, savez-vous ce que j'ai fait? payer une brochette de ces 3g et le tour est joué. Assez de chorizar xD

Mais relâchez le wifi pour vous connecter et faire mitm… .. c'est plus amusant!

Cela me semble un message qui devrait être supprimé. À mon avis, il est totalement illégal de faire de la publicité pour "ce type d'outil".

Je laisse le signal ouvert avec les adresses mac filtrées pour que le routeur ne permette qu'aux ordinateurs que j'ai précédemment sélectionnés de se connecter, pendant que les voisins jouent à l'idiot.

Égal!! wpa2 et filtre par mac, c'est un barde de se mettre un par un, mais maintenant que les téléphones avec wifi abondent, mais c'est quand même le meilleur.

Et cet article est un "échec", il suffit de dire que son but était de vérifier. Après chacun, il y a un autre problème. Mais il semble que quiconque écrit un programme comme ça, la première chose à laquelle je pense est de voler son voisin (sûrement le chien du voisin a chié sur le trottoir lol).

Avec kismet et macchanger vous êtes déjà cassé. XD

C'est vrai, et vous n'êtes pas épargné par la fissure même si vous utilisez WPA2 / AES, bien que la couche de sécurité fournie par le filtrage MAC et WPA2 / AES éloigne également la plupart des script kiddies.

La même chose est perceptible très rapidement quand ils volent votre Wi-Fi…, en particulier dans la vitesse de téléchargement XD.

C'est tout à fait vrai.

C'est acceptable? Si je m'abonne, je reçois les commentaires des utilisateurs et que les modérateurs suppriment, est-ce que cela fonctionne comme ça?

La justification de l'utilisation de cela me rend un peu stupide car ils ont coupé votre Internet et vous n'avez pas à payer pour cela, et donc à prendre, sans permission, le signal d'un voisin.

Aussi simple que 2 choses:

1.- Présentez l'article et l'utilisation du programme pour tester la sécurité du réseau.

2.- Demandez à un voisin la permission d'utiliser son signal et essayez de naviguer uniquement normalement sans effectuer de téléchargements qui tirent la bande passante.

Complètement vrai.

Eh bien, ne l'utilisez pas, point final.

salutations

Si cela ne fait que déchiffrer wpe, ce n'est pas pour le dire comme ça, cela sert plus à nous faire prendre conscience du fait que nous sommes non protégés que pour une utilisation avec de mauvaises fins.

wep *

Je pense que cette publication ne devrait pas être là car il s'agit de questions illégales et punies,

Je ne dis pas qu'ils ne le font pas mais que ce blog ne doit pas le publier, chacun est gratuit mais je pense qu'il existe d'autres forums et blogs spécifiques pour cela.

Si vous allez mettre un message comme celui-ci, mettez au moins "je ne suis pas responsable" "pour qu'ils vérifient leur sécurité"….

Comme je l'ai déjà dit, si vous ne l'aimez pas ou si vous ne l'aimez pas, ne l'utilisez pas, point final.

salutations

Voyons si maintenant nous n'allons pas tous pouvoir payer une connexion Internet misérable de la plus unirmalita, nous allons nous promener dans la maison, mais alors que si, pour d'autres vices, nous en avons déjà beaucoup et au-dessus ce n'est pas blessé de dépenser dessus. Ne soyons pas HYPOCRITE, et moins didactiques comme "Barcenas" et plus d'articles de qualité et éducatifs, pas dans ce sens bien sûr.

Priez alors

Je pense que ce type de message ne fait que renforcer le stéréotype selon lequel les utilisateurs de GNU / Linux ne l'utilisent que parce qu'il est gratuit.

Voyons voir ... Pourquoi ne pas fournir des solutions au problème comme dans de nombreux commentaires ci-dessus au lieu de critiquer si le message est mauvais, bon ou indécent? Pourquoi ne disons-nous pas ce que nous pouvons faire pour nous protéger?

Nous revenons à l'exemple du couteau: ce n'est pas parce qu'il vous est vendu en magasin que vous devez l'acheter pour tuer quelqu'un.

Voler est moche, cela ne devrait pas être fait, mais l'outil existe, il est dans les référentiels, et des articles comme ceux-ci essaient seulement d'enseigner comment les utiliser. Que nous l'utilisions ou non reste dans notre conscience.

Aussi mon peuple: Celui qui est libre du péché a jeté la première pierre.

Je pense que mon commentaire n'a pas été bien compris, je précise que la question de la moralité de la question m'importe peu, ce qui me dérange c'est la façon d'aborder le sujet, et la vulgarité de l'article n'est pas au niveau qu'un utilisateur de linux je m'attendrais.

C'est un article pour un forum Windos, pour un utilisateur qui veut appuyer sur suivant, suivant, suivant et obtenir le pass, sans rien apprendre.

Et que gagnez-vous en disant tout cela, si vous ne pensez pas au sujet, vous pouvez aller aussi simple que cela

Si vous écrivez d'une manière aussi ambiguë que vous venez de le faire, alors vous comprenez pourquoi il y a ce genre de problèmes.

En fait, vous auriez intitulé votre article comme «Testez la sécurité de votre réseau sans fil avec WepCrack sous Linux Mint 13», et vous éviteriez ainsi de telles plaintes inutiles (et je le dis d'après ma propre expérience).

tu as raison mais aussi simple qui n'aime pas le poste à quitter

Je pense que le post et comment ils avaient déjà commenté avant que les outils n'existent, et que chacun les utilise à sa convenance et en connaissance de cause, que tout le monde l'utilise comme il veut l'utiliser et je crois que le niveau d'un utilisateur Linux ne consiste qu'en d'être encouragé à faire le changement ou je ne sais pas à quel niveau j'aurais besoin de l'utiliser ……. pourriez-vous me dire quoi faire ???? …………. Eh bien, même si vous me dites, comme le système que j'utilise, je suis GRATUIT !!!!!

Je me soucie de la question morale de la question, le vol n'est pas seulement moche, c'est un crime.

C'est une chose de signaler que cet outil existe, et une autre d'apprendre comment l'installer et comment l'utiliser. Au contraire, un poste moralement acceptable, ce qui devrait informer, c'est comment se défendre contre cet «outil». C'est pourquoi l'exemple du couteau ne fonctionne pas pour moi, c'est comme si le vendeur du «couteau» vous apprenait à égorger quelqu'un efficacement et vous le disait, car si vous tuez quelqu'un c'est votre truc. Je répète que ce message devrait être supprimé.

salutations

Bon, tout le monde a son avis et je respecte le vôtre 😉

Eh bien, suite au cas du couteau, ils m'ont donné une arme et ils m'ont appris à l'utiliser efficacement, pour que la cible ne manque pas. Dites-moi, cela fait de moi une personne dangereuse, j'en doute vraiment, mon ami.

Ce que @elav a dit a son poids, et ce que vous avez dit l'a aussi (voler est mauvais, c'est un crime, casser le Wifi de votre voisin, donc c'est aussi un crime), mais le fait d'avoir publié ce sujet comme il a été fait , ce n'est pas nécessairement une raison pour pointer du doigt qui que ce soit et dire qu'il est un cracker voleur. Comme il a été dit précédemment, qui est libre de péché, jette la première pierre, car dis-moi, qui de sa vie n'a jamais, mais JAMAIS utilisé un programme pirate, ou un jeu? ... S'il vous plaît, un moralisme inutile peut le garder bien gardé.

Je respecte ce qu'a dit Elav, chacun a son avis et le mien est très clair.

Faire la publicité d'un programme utilisé pour commettre un crime me semble être une mauvaise pratique pour «Desde LInux», et cela m'inquiète car j'aime ce blog, et je pense que cela peut affecter sa qualité plus que prouvée. Si ce blog ne m'intéressait pas, je ne prendrais même pas la peine de commenter.

A l'instar du couteau, ce que je ne doute pas, c'est que vous êtes plus dangereux que moi, que je ne sais pas m'en servir. Ce qui ne veut pas dire que vous allez tuer quelqu'un.

Ce que je ne peux pas imaginer, c'est que l'information sur la manière la plus appropriée de tuer quelqu'un avec un couteau a été mise à la disposition de tout le monde, et c'est ce qui est fait si elle est publiée sur Internet.

J'imagine que celui qui vous a appris à utiliser le couteau l'a fait parce qu'il était raisonnablement sûr que vous utiliseriez ces connaissances de manière responsable et que vous n'alliez pas poignarder la première personne que vous rencontriez dans la rue.

Le problème est au centre de l'article qui, comme de nombreux utilisateurs l'ont souligné, non seulement ne consacre pas une seule ligne à la façon d'éviter les attaques, mais justifie également le vol du signal du voisin.

C'est comme si la voiture était endommagée ou si elle était reprise, et pendant que mon problème est résolu, je vole la voiture au voisin. Total, puisqu'il est stupide et n'a pas mis d'alerte, ni de serrure plus sécurisée, c'est super que je le vole, il le mérite!.

Je pense que moralement ce message n'a aucune justification et devrait être modifié ou supprimé.

La question de savoir comment le résoudre devrait être incluse dans un post, dans un cours de piratage que j'ai fait: «si je vous apprenais à violer un système, ce serait un crime, mais si j'enseigne aussi comment violer, j'apprends à protégez-vous, ça s'appelle ça la sécurité dans les systèmes et ce n'est pas punissable par la loi »il suffisait de dire qu'ils utilisent le WPA pour ne pas générer tout le tapage, le post ainsi que ça n'apprend qu'à voler

Cela me semble correct et il serait utile de montrer comment installer et configurer correctement WPA.

Complètement d'accord.

La question était claire, les exemples qui sont donnés pour l'utilisation dudit programme sont ce qui ne va pas, elav, et il n'y a aucun point de défense pour cela.

Il faut être sérieux, il ne s'agit pas de "il faut le regarder du bon côté", la présentation de ce programme avec cet article est inappropriée.

Merci elav l'intention du message est bonne mais comme beaucoup le croient le meilleur car ils commencent à critiquer au lieu de contribuer et quiconque est mécontent de ce type de programmes qu'il vaut mieux ne pas le télécharger, point final, comme s'ils étaient tous saints

pufff vous ne pouvez pas mettre le fichier ailleurs comme mega puisque 4shared me demande de m'inscrire pour télécharger le fichier

est-ce uniquement pour i386 ???

Il est préférable de tirer les leçons de l'article:

1. N'utilisez pas le cryptage WEP (même les enfants le piratent)

2. Utilisez WPA, mais si votre routeur a activé WPS, vous êtes vulnérable.

3. Utilisez des codes longs comprenant des lettres, des chiffres et des symboles, pour éviter les attaques par le biais de dictionnaires.

4. Si possible, utilisez le filtre MAC

5. Modifiez le mot de passe de temps en temps.

Salutations.

les gens très simples, qui n'aiment pas le message ou la façon dont il est publié, feraient mieux d'y aller ... salutations

Hahahaha Quelle façon de traiter les opinions des lecteurs: - /

Je ne vois pas quel est le problème en publiant l'installation d'outils (oui, pour les Script Kiddies qu'ils appellent) de ce type, au-delà de tout c'est le même que la suite aircrack-ng, que l'on est plus facile à utiliser que les autres ne pas supprimer Ce sont la même chose, ces types d'outils ne doivent pas être diabolisés, car ce que chacun fait avec les outils est différent.

Comme nous l'avons déjà discuté dans ce blog sur la possibilité que l'armée gringo colore GNU / Linux dans ses célèbres drones.

À mon avis, vous n'avez pas à vous fier autant au filtrage MAC, car faire un Layer 2 Spoof est en fait simple (par exemple, macchanger) et l'attaquant pourrait utiliser airodump-ng pour voir quelles adresses MAC sont associées au point d'accès.

Pour moi, l'idéal serait:

1. WPA / WPA2 (sans WPS)

2. Mot de passe fort pour éviter les attaques par dictionnaire

3. Changez le mot de passe régulièrement pour éviter les attaques par force brute.

salutations

Salut.

J'ai le Linux Mint Olivia (version Kde).

Lors de l'installation, il génère une erreur ……… une solution?

Saludos y gracias

Merci mon frère, cela m'a beaucoup aidé. À votre santé

Salut, j'ai un problème, j'ai un routeur lanpro lp5420g, je n'ai pas le nom d'utilisateur ou le pass, on m'a dit ce que j'ai mis et j'ai besoin de savoir comment ils pourraient m'aider j'ai linuxmint13