Bonjour. Aujourd'hui je vous apporte quelques petits conseils, nous allons voir les ports ouverts que nous avons. Pour ce faire, nous utiliserons NMap afin de procéder à son installation.

En Debian / Ubuntu:

# apt-get install nmap

puis pour voir les ports ouverts sur votre PC. (En local)

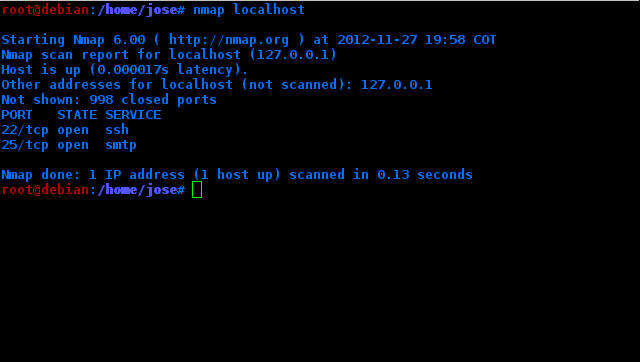

#nmap localhost

Ce sont les ports qui sont ouverts localement, c'est-à-dire qu'ils ne vont pas nécessairement sur Internet.Dans mon cas, 22 est ouvert pour ssh et 25 pour smtp.

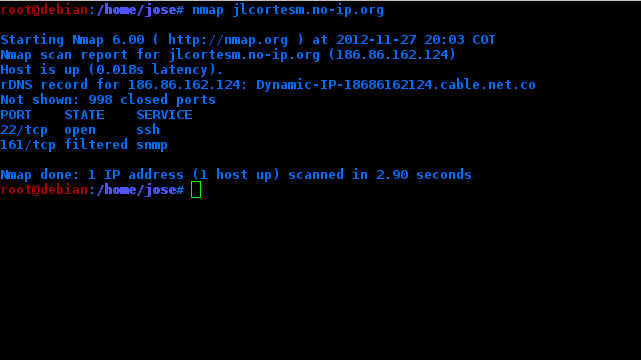

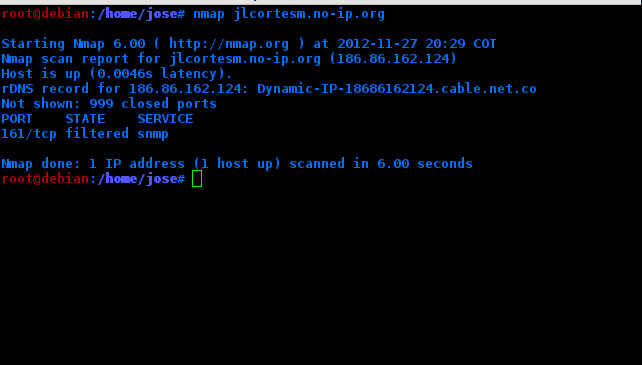

Pour voir les ports ouverts sur mon pc mais sur internet je fais la même nmap mais avec mon adresse ip

Dans mon cas, il semble que l'hôte est allumé mais ne voit aucun port ouvert (il ne scanne que 1000). C'est parce que même si le port est ouvert sur mon PC, le routeur le filtre.

Mais si j'ouvre le port respectif sur le routeur ...

Le fait qu'ils puissent voir quels ports sont ouverts sur mon PC pose un certain risque sur ma machine. Je vais donc sécuriser un peu mon serveur ssh. Pour cela, je vais changer le port par défaut (22) pour tout autre ...

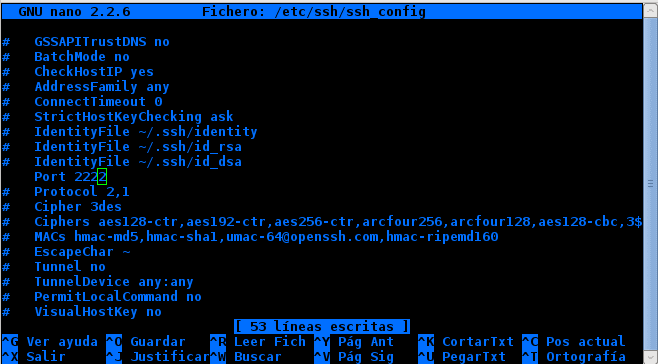

Je vais en tant que root sur le fichier / etc / ssh_config:

# nano /etc/ssh/ssh_config

allons là où ça dit # port 22 .. nous supprimons le # et changeons le port pour celui que nous voulons ..

Dans mon cas, j'utiliserai 2222

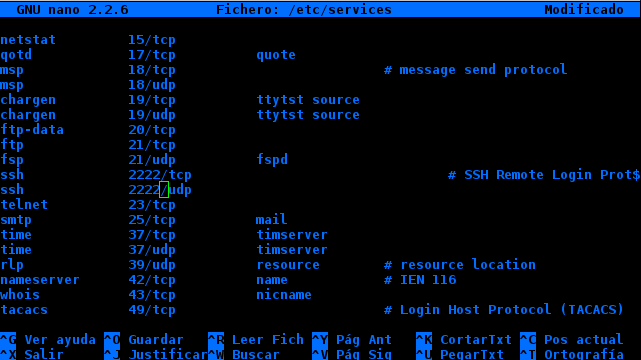

Nous faisons de même en recherchant le mot «port» dans le fichier / etc / ssh / sshd_config le changer sur le même port que nous allons utiliser. Maintenant nous éditons / etc / services

Nous cherchons ssh et nous changeons les deux ports pour celui que nous avons changé auparavant.

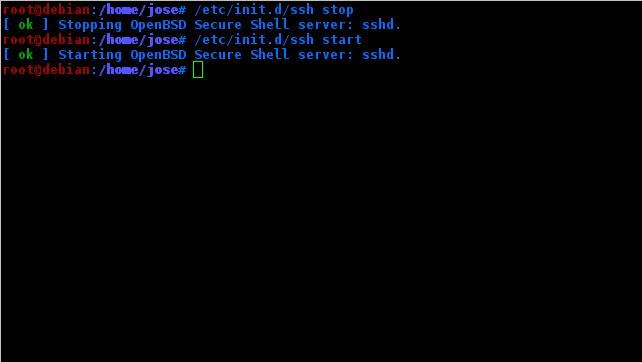

Maintenant, nous réinitialisons le service.

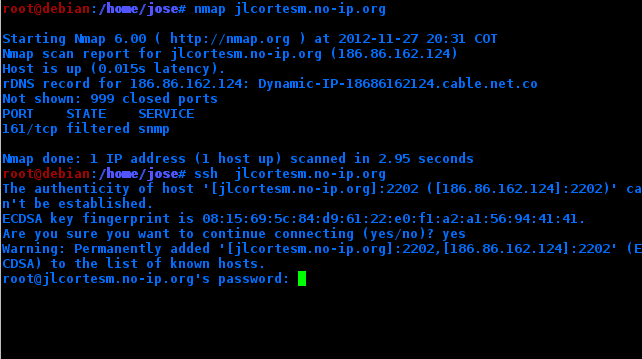

Et nous faisons nmap à nouveau.

Comme vous pouvez le voir. Rien sur notre port et / ou service ssh ne sort.

Mais le ssh fonctionne-t-il?

BIEN SÛR.

L'important est que si vous allez entrer depuis un autre ordinateur, vous devez évidemment indiquer le port que vous utilisez.

ssh -p 2222 IP (Par exemple)

Vous pouvez donc modifier les ports de tout autre service.

Saludos.!

Merci pour la pointe, intéressante.

Et en espagnol? ha ha ha ha ha ha ha

Esto es una ciencia, lo probé y ya no se conectó a internet, jaja, un amigo me ayudo a resolverlo después de leer el artículo en su lap, le gustó bastante y está instalando ubuntu en su laptop, cuando antes me decía que no era pour lui.

salutations

haha je ne sais pas ce que vous avez mal bougé .. Mais je l'ai rendu aussi explicite que possible. Mais si tu veux, je peux faire une vidéo pour toi. 🙂

Naaaaah, on me refuse les réseaux et l'anglais, j'ai envie d'apprendre depuis longtemps et je n'ai pas vraiment trouvé un instructeur qui ait de la patience pour moi, imaginez.

Enseignez à un homme de 40 ans comme s'il avait 10 ans, hahahaha

haha Ce n'est rien ... Avec un hangout ou quelque chose comme ça ... Bien sûr que vous me comprenez.

Bienvenue dans ce hangout !!

^^

Countryman, excellente contribution.

J'ose lancer ce défi pour voir si le port 2222 oO n'apparaît pas

Exécutez: sudo nmap -v -sS -A -p 1-65535 localhost

PS: le scan sera lent ... J'ajoute l'option "-v" pour que vous ne vous ennuyiez pas en regardant le terminal faire quoi que ce soit.

Évident si .. Mais je parle de scan normal. Le nmap a de nombreuses options et fonctionnalités, sachant comment l'utiliser. aucun port ne lui échappe.

A part ça il y a toujours un moyen .. Surtout sous Linux, rien n'est totalement sûr .. Ce n'est qu'un petit conseil: p

Mon intention n'était pas de minimiser la tactique de cloaking mais la commande nmap que je laisse pour quand on ne se souvient pas du port qui a été choisi comme remplacement par défaut est bonne (il est difficile de se souvenir des ips et des ports ...). Dans mon cas, j'ai dû me connecter à distance via VNC à des PC où leur port n'est pas le 5900 ou 5901 typique; un scan normal me dirait qu'il n'y a pas de port d'écoute pour vnc alors quelle est la solution? Réponse: utilisez nmap et forcez-le à interroger tous les ports. 😉

Bien sûr, je n'ai pas été offensé loin de là, on sait que tout n'est pas totalement sûr. Il n'y a que des niveaux de sécurité. Et il y a toujours quelque chose au-delà ... il y a toujours quelque chose qui viole la sécurité. C'est une bonne contribution, vous pourriez faire un petit tutoriel sur nmap. 🙂 Salutations.

Un complément parfait à l'article précédent. Je ne sais pas si vous l'avez fait exprès, mais cela s'est avéré génial. 🙂

Ce n'est qu'une sécurité pour l'obscurité, malheureusement avec l'option -v du nmap vous identifiez que le port que vous mettez correspond au nmap. Pour essayer de vous protéger de nmap, vous devez utiliser les règles iptables, qui ne peuvent pas non plus protéger complètement une analyse. Mais bon, ça marche contre les novices du piratage ...

Salut, une question, je ne comprends pas pourquoi nmap ne supprime pas le port après l'avoir changé, apporte-t-il une plage de ports à scanner par défaut?

Oui, nmap scanne par défaut 1000 ports, si nous savons comment le gérer, cela ne suffit pas à protéger ssh ou tout autre service des griffes de nmap. Le meilleur serait un fail2ban et un psad.

@Jlcmux

Permettez-moi de faire quelques corrections sur ce que vous avez posté, je corrige en partie:

1.

«Ce sont les ports qui sont ouverts localement, c'est-à-dire qu'ils ne vont pas nécessairement sur Internet. Dans mon cas, le 22 est ouvert pour ssh et le 25 pour smtp.

Ce n'est pas le cas. Ce sont les ports ouverts sur l'hôte que vous analyserez dans la plage des 1024 premiers ports, qui est la plage que NMAP analyse par défaut.

"Ce sont les ports qui sont ouverts localement, c'est-à-dire qu'ils ne vont pas nécessairement sur Internet .."

Vous devez préciser que la seule façon de ne pas «sortir» sur le net est d'être votre machine sur un réseau de natation (NAT par définition est à son tour un pare-feu primitif) et tant que les ports ne sont pas ouverts sur l'appareil qui rendent NAT (généralement le routeur) et redirigent (FORWARDING) ces ports ouverts vers votre machine.

Bien sûr, si la machine est directement connectée au modem, elle EST exposée au réseau.

À la commande publiée par @taregon, qui est la bonne pour scanner et appuyer sur tous les ports d'une machine, vous pouvez ajouter, entre autres options, -sV pour que nmap tente de découvrir quel service s'exécute sur chaque port: sudo nmap -v -sS -sV -A -p 1-65535 hôte local

exemple:

Démarrage de Nmap 6.25 ( http://nmap.org ) à 2012-12-06 13:39 ART

Rapport d'analyse Nmap pour localhost.localdomain (127.0.0.1)

L'hôte est en hausse (latence 0.00021s).

Non illustré: 999 ports fermés

VERSION DU SERVICE DE L'ÉTAT DU PORT

631 / tcp ouvert ipp CUPS 1.6

2222 / tcp ouvrir ssh OpenSSH 6.1 (protocole 2.0)

2.

«Le fait qu'ils puissent voir quels ports sont ouverts sur mon PC pose un certain risque sur ma machine. Je vais donc sécuriser un peu mon serveur ssh. Pour cela, je vais changer le port par défaut (22) pour tout autre ...

Je vais en tant que root dans le fichier / etc / ssh_config:

# nano / etc / ssh / ssh_config

nous allons là où il est indiqué # port 22 .. nous supprimons le # et changeons le port pour celui que nous voulons .. »

NON! Une chose n'a rien à voir avec l'autre!

/ etc / ssh / ssh_config ne gère que les options du client, donc le port que vous définissez ici sera celui que le client ssh utilise par défaut pour se connecter aux serveurs ssh au lieu du port 22.

Vous ne faites que le changement de port d'écoute que vous recherchez en changeant l'option mentionnée dans le fichier / etc / ssh / sshd_config.

Enfin, avec cet outil Web, nous pouvons tester quels ports sont ouverts ou non sur notre machine, lesquels sont cachés, vérifier que l'écho ping est désactivé et d'autres choses: https://www.grc.com/x/ne.dll?bh0bkyd2

Salutations.

Très bonne critique. J'aime. merci 😀

Grand tutoriel de nmap

🙂 Salutations !!!

compagnons, est-ce que quelqu'un sait comment je peux faire pour connaître les ports ouverts d'une autre personne ??? de mon ordinateur ???

Utilisez la commande: nmap XXXX

Où les x sont l'adresse IP de l'ordinateur à analyser

Bonjour, tout d'abord merci pour le partage.

J'ai un problème, j'espère que vous pouvez m'aider: Lorsque vous faites un nmap avec mon ip à partir de la même machine, cela me dit que le port 3306 est ouvert et avec netstat je vois que le port écoute; Cependant, lorsque vous effectuez une analyse avec nmap à partir d'un autre ordinateur, cela n'indique pas le port ouvert 3306.

Aussi j'ai déjà changé l'adresse bin en 0.0.0.0

J'essaie de connecter une application java avec une base de données sur un serveur LAMP et l'application fonctionne parce que j'ai déjà fait des requêtes sur un autre PC où j'ai configuré un serveur wamp pour les tests et tout va bien.

Une idée? Je ne sais pas quoi faire d'autre