જે લોકો કેનોનિકલ નથી જાણતા તેઓ માટે આ એક યુનાઇટેડ કિંગડમ માં સ્થાપિત કંપની છે, જેની સ્થાપના અને નાણાંકીય દક્ષિણ આફ્રિકાના મૂળ માર્ક શટલવર્થ દ્વારા કરવામાં આવે છે. આ કંપની, લક્ષી કમ્પ્યુટર અને બજારો સેવાઓ માટે સ softwareફ્ટવેર વિકસાવવા માટેનો હવાલો સંભાળી રહી છે ઉબુન્ટુ, .પરેટિંગ સિસ્ટમ Gnu / Linux અને મફત સ softwareફ્ટવેર પર આધારિત એપ્લિકેશનો.

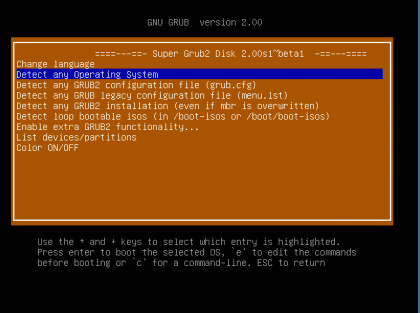

GRUB ના કિસ્સામાં અથવા ગ્રાન્ડ યુનિફાઇડ બૂટલોડરઆપણે કહી શકીએ કે તેનો ઉપયોગ સમાન કમ્પ્યુટર માટે એક અથવા વધુ operatingપરેટિંગ સિસ્ટમ્સ શરૂ કરવા માટે થાય છે, તે તે છે જે બૂટ મેનેજર તરીકે ઓળખાય છે, સંપૂર્ણ ઓપન સોર્સ.

હવે, આપણે તે વિશે વાત કરીશું શૂન્ય-દિવસની નબળાઈ GRUB2 માં. આ પ્રથમ સ્પેઇનની વaleલેન્સિયા યુનિવર્સિટીના બે વિકાસકર્તાઓ ઇસ્માઇલ રિપોલ અને હેક્ટર માર્કો દ્વારા મળી. મૂળભૂત રીતે તે ડિલીટ કીનો દુરૂપયોગ છે, જ્યારે બુટ ગોઠવણી પાસવર્ડ સુરક્ષા લાગુ કરવામાં આવે છે. તે કીબોર્ડ સંયોજનોનો ખોટો ઉપયોગ છે, જ્યાં કોઈપણ કી દબાવવાથી પાસવર્ડ એન્ટ્રી બાયપાસ થઈ શકે છે. આ સમસ્યા પેકેજોમાં સ્થાનિક છે અપસ્ટ્રીમ અને દેખીતી રીતે તેઓ કમ્પ્યુટરમાં સંગ્રહિત માહિતીને ખૂબ જ સંવેદનશીલ બનાવે છે.

કિસ્સામાં ઉબુન્ટુ, કેટલાક સંસ્કરણો આ નબળાઈનો દોષ રજૂ કરે છે, તેના પર આધારિત ઘણાં વિતરણોની જેમ.

ઉબુન્ટુના અસરગ્રસ્ત સંસ્કરણોમાં આપણી પાસે:

- ઉબુન્ટુ 15.10

- ઉબુન્ટુ 15.04

- ઉબુન્ટુ 14.04 એલટીએસ

- ઉબુન્ટુ 12.04 એલટીએસ

નીચેના પેકેજોના સંસ્કરણોમાં સિસ્ટમ અપડેટ કરીને સમસ્યાને સુધારી શકાય છે:

- ઉબુન્ટુ 15.10: ગ્રુબ 2-સામાન્ય એ 2.02 ~ બીટા 2-29બુન્ટુ0.2

- ઉબુન્ટુ 15.04: ગ્રુબ 2-સામાન્ય એ 2.02 ~ બીટા 2-22બુન્ટુ1.4

- ઉબુન્ટુ 14.04 એલટીએસ: ગ્રુબ 2-સામાન્ય એ 2.02 ~ બીટા 2-9બુન્ટુ1.6

- ઉબુન્ટુ 12.04 એલટીએસ: ગ્રુબ 2-સામાન્ય એ 1.99-21બુન્ટુ ૧.૨

અપડેટ પછી, બધા અનુરૂપ ફેરફારો કરવા માટે કમ્પ્યુટરને ફરીથી પ્રારંભ કરવો જરૂરી છે.

યાદ રાખો કે આ નબળાઈનો ઉપયોગ GRUB પાસવર્ડને બાયપાસ કરવા માટે થઈ શકે છે, તેથી ભલામણ કરવામાં આવે છે કે તમે તમારી જાતને સુરક્ષિત રાખવા માટે અપડેટ કરો.

વિન્ડોઝ અને ઓએસ એક્સથી વિપરીત જ્યાં આ ભૂલો વર્ષોના મામલામાં સુધારેલી છે [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos - પછી], જી.એન.યુ. / લિનક્સમાં નબળાઈઓ મિનિટ અથવા કલાકોની બાબતમાં ઠીક કરવામાં આવે છે (જ્યારે તેઓ નબળાઈ શોધી કા discoveredતા તેઓએ તેને ઠીક કર્યું)

એવું લાગે છે કે તમે તમારી પોતાની લિંક પણ વાંચી નથી.

નબળાઈ લગભગ 15 વર્ષથી હતી, પરંતુ 1 વર્ષ પહેલાં મળી હતી.

લિનક્સમાં પણ દાયકાઓથી છુપાયેલ નબળાઈઓ છે, તેમ છતાં, ઉપદેશ દ્વારા ખાતરી આપવામાં આવી છે કે સ્રોત ખુલ્લા હોવાને કારણે નબળાઈઓ ઝડપી અથવા તાત્કાલિક મળી આવી છે.

નબળાઈની જાણ થતાં જ માઇક્રોસ .ફ્ટે એક સમાધાન પર કામ કરવાનું શરૂ કર્યું જે સલામત અને અસરકારક નિરાકરણ અને પરીક્ષણોની જટિલતાને કારણે બહાર આવવાનું ધીમું હતું, અને ત્યાં કોઈ તાકીદ નહોતી કારણ કે તે હુમલાખોરોને જાણ ન હતી.

કંઈક ઝડપથી સુધારેલ છે તેનો અર્થ એ છે કે પેચ બનાવવાનું કોઈ જટિલ નહોતું અથવા કોઈપણ કોડ ફેરફારોને મુક્ત કરતી વખતે કોઈ ક્યૂએ લાગુ થતો નથી, વધુ કંઇ નહીં.

પરંતુ કેનોનિકલ કંઇપણ શોધી શક્યું નથી ... .. તે ફક્ત તેમના ડિસ્ટ્રોસને અસર કરે છે બીજું કંઈ નહીં

શું? કેવી રીતે?

કૃપા કરી તે શીર્ષકને ઠીક કરો કારણ કે તે એક જબરદસ્ત જૂઠાણું છે ... સમાચારની તથ્યમાં જૂઠું અને લેખની સામગ્રીમાં જૂઠું…

GRUB માં એક નબળાઇ મળી છે, પરંતુ કેનોનિકલને તેની સાથે કોઈ લેવા દેવા નથી. આ નબળાઈ ફક્ત ઉબુન્ટુ જ નહીં, કોઈપણ લિનક્સ જેવા વિતરણને અસર કરે છે.

પૃષ્ઠભૂમિની વાત કરીએ તો, આવી નબળાઈ એટલી જોખમી નથી, કારણ કે GRUB માં પાસવર્ડનો ઉપયોગ કરવો એ BIOS માં પાસવર્ડનો ઉપયોગ કરવા જેટલો સલામત છે. જો કોઈ વપરાશકર્તા સુરક્ષા ઇચ્છે છે, તો તેઓ પાસે સ્પષ્ટપણે વપરાશકર્તા પાસવર્ડ અને ડિસ્ક એન્ક્રિપ્શન હશે (જો હુમલાખોરને ડિવાઇસમાં એક્સેસ હોય તો).

આ ટુચકો કરતાં વધુ નહીં બને.

સાદર

તેટલું સરળ નથી જેટલું તમે માનવા માંગો છો.

અહીં તેઓ થોડું સમજાવે છે કે GRUB માં પાસવર્ડ કેમ મહત્વપૂર્ણ છે અને તે વપરાશકર્તા પાસવર્ડ્સ અથવા એન્ક્રિપ્ટિંગ વસ્તુઓથી ઉકેલાતો નથી.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

ચોક્કસપણે.

જ્યારે પણ લિનક્સમાં કંઈક થાય છે, ત્યારે તે તરત જ અવમૂલ્યન કરવામાં આવે છે અને પછી ભૂલી જાય છે.

PS: શું તેઓએ સેન્સરશીપને કડક બનાવી છે desdelinux કે ટિપ્પણીઓ મોકલતી વખતે દેખાતી નથી?

શું?. તમે પ્રવેશ વાંચ્યું છે કે તમારા અવતરણો ... ડિસ્ક એન્ક્રિપ્શન અથવા વપરાશકર્તા પાસવર્ડ વિશે કંઈપણ કહેતા નથી, તે ફક્ત તે જ માટે સમજાવે છે કે GRUB2 માં પાસવર્ડનો ઉપયોગ કેવી રીતે થાય છે ... તે પણ પુષ્ટિ કરે છે કે તમારી પાસે theક્સેસ હોવી જ જોઇએ ટીમની સુરક્ષાનું ઉલ્લંઘન કરવા માટેનું ઉપકરણ (GRUB દ્વારા ચલાવવા સિવાય ઘણી વધુ અસરકારક રીતો છે ...)

અને GRUB દ્વારા તમે એડમિનિસ્ટ્રેટર તરીકે કેટલી accessક્સેસ કરો છો, પછી ભલે તમારી પાસે પાર્ટીશનો, વપરાશકર્તા કીઓ અને LUKS એન્ક્રિપ્શન (અન્ય વસ્તુઓની વચ્ચે) સારી રીતે સ્થાપિત હોય, તો તેઓ તમારા ડેટાને willક્સેસ કરશે નહીં (જો તેઓને તમારા ઉપકરણની courseક્સેસ હશે તો ).

તેથી, મને હજી પણ તેમાં કોઈ સમજણ દેખાતી નથી. (જ્યાં સુધી તમે તમારા ડેટાને સુરક્ષિત કરવા માટે GRUB પાસવર્ડ પર વિશ્વાસ ન કરો).

તમારા નવા જવાબ સાથે, તમે પુષ્ટિ કરો છો કે તમે સમસ્યાનો અર્થ જોતા નથી કારણ કે તમે સરળ રહેશો અને તે અંતરથી સરળ શક્યતાઓની કલ્પના પણ કરી શકતા નથી.

અલબત્ત મેં તે વાંચ્યું છે, પણ હું તે સમજી પણ શકું છું.

અથવા કદાચ તે છે કે હું કોઈપણ અંતર ખોલવાના સૂચિતાર્થ અને અવકાશની અનુભૂતિ કરી શકું છું.

અંતર જે ત્યાં ન હોવું જોઈએ, સુરક્ષા મિકેનિઝમમાં અંતર જે કંઇક કારણે હતું.

જો તમે લિંક વાંચશો તો તમે જાણશો કે આ સલામતી લ loginગિન અવગણવા યોગ્ય છે, રૂટ તરીકે સિસ્ટમમાં પ્રવેશ કરવો શક્ય છે, જેની સાથે તમારો સુપર વપરાશકર્તા પાસવર્ડ કંઈ નથી. અને જો તમે જેની ટિપ્પણી કરી રહ્યા છો તેના વિશે તમને કંઈક ખબર હોય, તો હું તમને સમજાવું ન જોઈએ કે જ્યારે તમે રૂટ તરીકે લ logગ ઇન કરો ત્યારે પાસવર્ડ હેશ્સને જોવા અથવા સંપાદિત કરવું, વપરાશકર્તાઓને સંપાદિત કરવું, મોનિટર કરેલી પ્રક્રિયાઓને લોડ કરવા અથવા બદલવા માટે સિસ્ટમમાં ફેરફાર કરવો શક્ય છે જ્યારે તે પ્રમાણિત થાય ત્યારે બધી વપરાશકર્તા પ્રવૃત્તિઓ - જે તેમના પાસવર્ડોને પકડવાથી લઈને તેમના ડિક્રિપ્ટ કરેલા ડેટા લેવા અને તે બધા "હોમ" મોકલવા તરફ જઈ શકે છે; હજારો અન્ય વસ્તુઓમાં જે આક્રમણ કરનારને થઈ શકે છે જેને તમારા જેવા લોકો કરતા વધુ જ્ knowledgeાન છે જેઓ ખુશહાલી, ખોટી સલામતીના પરપોટામાં જીવે છે અને "જો તમે સારી રીતે સ્થાપિત કરી શકો તો તેઓ ક્યારેય સફળ થશે નહીં."

ફક્ત કારણ કે તમે વસ્તુઓ વિશે વિચારી શકતા નથી તેનો અર્થ એ નથી કે તમે વસ્તુઓ કરી શકતા નથી.

ન તો તે મહત્વનું નથી કે ઘણી "વધુ અસરકારક" પદ્ધતિઓ છે, સમસ્યા એ છે કે હવે ત્યાં એક વધુ પદ્ધતિ છે, જે નબળાઈને લીધે ત્યાં ન હોવી જોઈએ.

અને તે ખૂબ જ સુલભ અને સરળ પદ્ધતિ છે, જેઓ નબળાઈઓનું મૂલ્યાંકન કરતા લોકો દ્વારા રેટ કરે છે.

તમારે હવે લાઇવસીડીએસ, યુએસબી, અનલlockક બાયોસ, ખુલ્લા બ hardક્સ, હાર્ડ ડ્રાઇવ્સ દૂર કરવા, બાહ્ય ડ્રાઇવ્સ મૂકવાની, વગેરેની જરૂર નથી; ફક્ત કીબોર્ડની સામે andભા રહો અને એક કી દબાવો.

અને ચિંતા કરશો નહીં, કાલે જ્યારે સમાચાર આવે છે કે તમારા સુપર એલયુકેએસમાં આજે નબળાઈ છે, ત્યારે તમારા જેવા લોકો કહેશે કે "એક વાસ્તવિક ગંભીર સ્કોટસમેન" ડિસ્ક એન્ક્રિપ્શન પર નહીં પરંતુ અન્ય બાબતો પર (જેમ કે GRUB પણ) વિશ્વાસ કરે છે.

અલબત્ત…. મોટેભાગે મથાળું: "GRUB2 માં કેનોનિકલ નબળાઈઓ શોધે છે." અને સમાચાર લખવાની કઈ રીત છે. અંતમાં આ સમાચારો સાથે એવું લાગે છે કે કેનોનિકલ / ઉબુન્ટુ એકમાત્ર એવા લોકો છે જે મફત સ softwareફ્ટવેર માટે વસ્તુઓ કરે છે. પેકેજ ડેબિયન માટે કોલિન વtsટસન દ્વારા જાળવવામાં આવે છે, અને પેકેજ સંસ્કરણમાં સૂચવ્યા મુજબ આકસ્મિક રીતે તેને ઉબુન્ટુ પર અપલોડ કરવામાં આવ્યું છે. નબળાઈ કેવી રીતે ઉત્તેજિત થાય છે તેના વિશે કોઈ ટિપ્પણી નથી, જે બેક સ્પેસ કીને 28 વખત દબાવવાથી થાય છે.

શુભેચ્છાઓ.

મારા માટે જે નિંદાકારક છે તે તે છે કે તેની ટિપ્પણી કરવામાં આવી છે, અને ફરીથી અને ફરીથી, તે નબળાઈ "કીબોર્ડના દુરૂપયોગ" ને કારણે છે. તેવું લાગે છે: "તેઓ આઇફોન ખોટું પકડી રહ્યા છે."

ના, નબળાઇ ખરાબ પ્રોગ્રામિંગના કારણે થાય છે, હંમેશની જેમ, સમયગાળો. તે અક્ષમ્ય છે કે X ને કી દબાવવાથી સલામતી લ loginગિન અટકી જાય છે.

શી શીર્ષક છે, તેઓ એમ પણ કહેશે કે જ્યારે ગ્રુબ શરૂ થયો ત્યારે ભૂલ "ઇ" ને દબાવતી વખતે મળી આવી, મેં પણ લિનક્સ ટંકશાળમાં પ્રયત્ન કર્યો અને ફક્ત ઉબુન્ટુમાં કંઈ જ થતું નથી.

પીએસ: પહેલા તેઓએ તે નબળાઈ આંખનો ઉપયોગ કરવા માટે મારા ઘરમાં પ્રવેશ કરવો પડશે પહેલા ટંકશાળ અનઇન્સ્ટોલ કરો અને ઉબુન્ટુ ઇન્સ્ટોલ કરો.

તમારી જોડણી ઇચ્છિત થવા માટે ઘણું છોડે છે

સ્થાનિક નબળાઈઓ છેવટે નબળાઈઓ છે.

વર્કસ્ટેશનોમાં, કંપનીઓ અને અન્ય ગંભીર વાતાવરણમાં તેઓ આ નબળાઈ મેળવીને ખુશ નહીં થાય અને તેથી વધુ "સલામત લિંક્સ" નો ઉપયોગ કરીને. પરંતુ હું સારું રમું છું કારણ કે તેઓ તમારા ઘરમાં પ્રવેશતા નથી.

ઇ એ એક જોખમ પણ છે જે અવરોધિત કરવું આવશ્યક છે. મને ખબર નથી કે તમે જાણતા હોત કે નહીં.

હાહાહા પેકો 22, તમે આ નબળાઈનો બચાવ કેવી રીતે કરો છો ...

મારો વિશ્વાસ કરો કે ગંભીર કંપનીમાં ડેટાની protectક્સેસને સુરક્ષિત રાખવા માટે) ભૌતિક ઉપકરણને accessક્સેસ કરવા માટે ઘણા સુરક્ષા પ્રોટોકોલ છે)

અને જો તમારી રુચિ હજી પણ GRUB છે, તો તેને toક્સેસ ન કરવા માટે તેને અવરોધિત કરવું વધુ સરળ છે ...

@ હ્યુગો

તે સવાલ નથી કે "સાચો ગંભીર સ્કotsટ્સમેન" અન્ય સિક્યુરિટી પ્રોટોકોલોનો ઉપયોગ કરશે, પરંતુ તે આ તે પ્રોટોકોલોમાંથી એક છે અને તે નિષ્ફળ છે, સમયગાળો છે. અને આકસ્મિક રીતે, નિષ્ફળ થવાથી તે બાકીની સાથે સમાધાન કરી શકે છે, જેમકે તમે શપથ લીધા હતા કે તે મહત્તમ ગેરંટી છે.

આ નબળાઈને મારે તેનો બચાવ કરવાની જરૂર નથી, કારણ કે તે વિશેષજ્ whoો દ્વારા શોધવામાં આવ્યું હતું અને લાયક બન્યું હતું, જે સુરક્ષા અને વાન્નાબેઝના અવમૂલ્યન વિશે જાણે છે કે તેઓ ડિસ્ટ્રોનો ઉપયોગ કરીને ઘણું જાણે છે તે અસંગત છે.

હું સમજું છું કે તે થોડું થોડું દુtsખ પહોંચાડે છે કે "સલામત લિંક્સ" ની માન્યતા એક જ કી દબાવીને પણ ફાડી નાખવામાં આવી રહી છે.

લાક્ષણિક, તેઓ ક્યારેય બદલાતા નથી, સુપરલિંક્સ ભૂલોને ઘટાડવા માટે હંમેશાં સમાન હોય છે.

માણસ ફક્ત ઉબુન્ટુ પર રહેતો નથી