બે સંશોધનકારો (મેથી વનોહોફ અને yalયલ રોનેને) નવી હુમલો પદ્ધતિ પર અનાવરણ કર્યું જે પહેલાથી જ CVE-2019-13377 માં કેટલોગ થયેલ છે જે આ નિષ્ફળતા છે WPA3 સુરક્ષા તકનીકનો ઉપયોગ કરીને વાયરલેસ નેટવર્કને અસર કરે છે તમને પાસવર્ડની લાક્ષણિકતાઓ વિશે માહિતી પ્રાપ્ત કરવાની મંજૂરી આપે છે જેનો ઉપયોગ તેને offlineફલાઇન મોડમાં પસંદ કરવા માટે થઈ શકે છે, હોસ્ટેપ્ડના વર્તમાન સંસ્કરણમાં સમસ્યા પ્રગટ થાય છે.

આ જ સંશોધનકારોએ થોડા મહિના પહેલા ડબલ્યુપીએ 3 માં સમાન છ નબળાઈઓ ઓળખી હતી, ખાસ કરીને SAE ઓથેન્ટિકેશન મિકેનિઝમની દ્રષ્ટિએ, જેને ડ્રેગન ફ્લાય તરીકે પણ ઓળખવામાં આવે છે. આ હુમલા શબ્દકોષના હુમલા જેવા લાગે છે અને વિરોધીને બાજુ અથવા ગૌણ ચેનલ લિકનો દુરૂપયોગ કરીને પાસવર્ડ પુન theપ્રાપ્ત કરવાની મંજૂરી આપે છે.

ઉપરાંત, ડબ્લ્યુપીએ 3 પ્રોટોકોલ બનાવે છે તે વિવિધ મિકેનિઝમ્સ પર મોટી સંખ્યામાં હુમલા કર્યા હતા, જેમ કે સંક્રમણ મોડમાં કાર્ય કરતી વખતે ડબલ્યુપીએ 3 સામે ડિક્શનરી હુમલો, એસએઈ હેન્ડશેક વિરુદ્ધ કacheશ-આધારિત માઇક્રોઆર્કિટેક્ચર સાઇડ એટેક અને તેઓએ પુન showપ્રાપ્ત સમય અને કેશ માહિતીને "પાસવર્ડ પાર્ટીશન હુમલાઓ" offlineફલાઇન કરવા માટે કેવી રીતે વાપરી શકાય છે તે બતાવવાની તક લીધી. .

આ એક હુમલાખોરને પીડિત દ્વારા ઉપયોગમાં લેવાયેલા પાસવર્ડને પુન recoverપ્રાપ્ત કરવાની મંજૂરી આપે છે.

જો કે, વિશ્લેષણ દર્શાવે છે કે બ્રેઇનપૂલનો ઉપયોગ લીક્સના નવા વર્ગના દેખાવ તરફ દોરી જાય છે ડબલ્યુપીએ 3 માં વપરાયેલ ડ્રેગન ફ્લાય કનેક્શન મેચિંગ અલ્ગોરિધમનોમાં તૃતીય-પક્ષ ચેનલો પર, જે offlineફલાઇન મોડમાં પાસવર્ડ અનુમાન લગાવવા સામે રક્ષણ પૂરું પાડે છે.

સમસ્યા ઓળખી બતાવે છે કે ડ્રેગન ફ્લાય અને ડબલ્યુપીએ 3 અમલીકરણો બનાવો, તૃતીય-પક્ષ ચેનલો દ્વારા ડેટા લીકથી દૂર કરવામાં, તે એક અત્યંત મુશ્કેલ કાર્ય છે તે સૂચિત પદ્ધતિઓ અને સમુદાય itingડિટિંગની જાહેર ચર્ચા કર્યા વિના ક્લોઝ-ડોર ધોરણો વિકાસ મોડેલની વિસંગતતા પણ દર્શાવે છે.

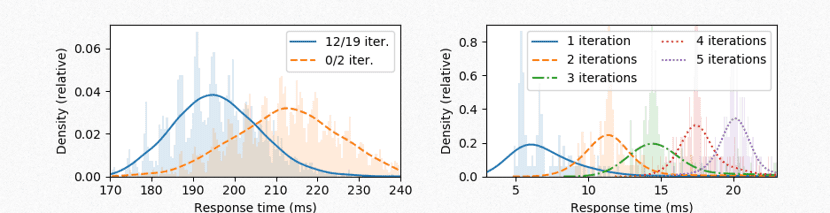

જ્યારે પાસવર્ડને એન્કોડ કરતી વખતે ઇસીસી બ્રેઇનપૂલનો ઉપયોગ કરવામાં આવે છે, ત્યારે ડ્રેગનફ્લાય અલ્ગોરિધમનો લંબગોળ વળાંક લાગુ કરતાં પહેલાં ટૂંકા હેશની ઝડપથી ગણતરી કરવા માટે સંબંધિત પાસવર્ડ સાથે અનેક પ્રારંભિક પુનરાવર્તનો કરે છે. ટૂંકા હેશ મળે ત્યાં સુધી, કરવામાં આવતી કામગીરી સીધી ક્લાયંટના મેક સરનામાં અને પાસવર્ડ પર આધારિત હોય છે.

નવી નબળાઈઓ વિશે

રનટાઇમમાં તે પુનરાવર્તનોની સંખ્યા અને સાથે સંબંધિત છે પ્રારંભિક પુનરાવર્તનો દરમિયાન કામગીરી વચ્ચે વિલંબ પાસવર્ડ લાક્ષણિકતાઓ નક્કી કરવા માટે માપી શકાય છે અને તેનો ઉપયોગ કરી શકાય છેછે, જેની પસંદગી દરમિયાન પાસવર્ડ ભાગોની સાચી પસંદગી સ્પષ્ટ કરવા toફલાઇન ઉપયોગ કરી શકાય છે.

હુમલો કરવા માટે, તમારી પાસે વપરાશકર્તાની સિસ્ટમની haveક્સેસ હોવી આવશ્યક છે જે વાયરલેસ નેટવર્કથી કનેક્ટ થાય છે.

ઉપરાંત, સંશોધનકારોએ બીજી નબળાઈ ઓળખી (સીવીઇ -2019-13456) ડ્રેગન ફ્લાય એલ્ગોરિધમનો ઉપયોગ કરીને EAP-pwd પ્રોટોકોલના અમલીકરણમાં માહિતી લિકેજ સાથે સંકળાયેલ છે.

સમસ્યા ફ્રીરેડિયસ રેડીયસ સર્વર માટે વિશિષ્ટ છે અને તૃતીય-પક્ષ ચેનલો દ્વારા માહિતી લિકેજ, તેમજ પ્રથમ નબળાઈને આધારે, તે પાસવર્ડની પસંદગીને નોંધપાત્ર રીતે સરળ બનાવી શકે છે.

વિલંબના માપન દરમિયાન અવાજ શોધવાની સુધારેલી પદ્ધતિ સાથે સંયોજનમાં, પુનરાવર્તનોની સંખ્યા નક્કી કરવા માટે, એક મેક સરનામાં માટે 75 માપવા માટે તે પૂરતું છે.

પરિણામી હુમલા કાર્યક્ષમ અને સસ્તું છે. ઉદાહરણ તરીકે, હાલના ડબલ્યુપીએ 2 ક્રેકીંગ ટૂલ્સ અને હાર્ડવેરનો ઉપયોગ કરીને અધોગતિના હુમલાઓનો ઉપયોગ કરી શકાય છે. સાઇડ ચેનલની નબળાઈઓ, ઉદાહરણ તરીકે, એમેઝોન ઇસી 1 ઉદાહરણો પર $ 2 જેટલા ઓછા માટે જાણીતા સૌથી મોટા શબ્દકોશોનો ઉપયોગ કરીને ઘાતકી હુમલો કરવા માટે દુરુપયોગ થઈ શકે છે.

ઓળખાયેલ મુદ્દાઓને અવરોધિત કરવા માટે પ્રોટોકોલ સુરક્ષા સુધારવા માટેની પદ્ધતિઓ, ભવિષ્યના Wi-Fi ધોરણો (ડબ્લ્યુપીએ 3.1) અને EAP-pwd ના ડ્રાફ્ટ સંસ્કરણોમાં શામેલ કરવામાં આવી છે.

સદ્ભાગ્યે, સંશોધનનાં પરિણામે, Wi-Fi ધોરણ અને EAP-pwd બંને વધુ સુરક્ષિત પ્રોટોકોલથી અપડેટ કરવામાં આવી રહ્યાં છે. જો કે આ અપડેટ વર્તમાન ડબ્લ્યુપીએ 3 અમલીકરણો સાથે પછાત-સુસંગત નથી, તેમ છતાં, તે આપણા મોટાભાગના હુમલાઓને અટકાવે છે.

સ્રોત: https://wpa3.mathyvanhoef.com