શ્રેણીનો સામાન્ય અનુક્રમણિકા: એસએમઇ માટે કમ્પ્યુટર નેટવર્ક: પરિચય

નમસ્તે મિત્રો અને મિત્રો!

આ લેખ સાથે અમે માધ્યમ દ્વારા પ્રમાણીકરણના વિષય પર એક ઝાંખી ઓફર કરવાનો ઇરાદો રાખીએ છીએ PAM. અમારા લિનક્સ / યુનિક્સ operatingપરેટિંગ સિસ્ટમ સાથે રોજિંદા ધોરણે અમારા વર્કસ્ટેશનનો ઉપયોગ કરવા માટે આપણે ઉપયોગમાં લઈએ છીએ અને જ્યારે પણ આપણે સત્ર શરૂ કરીએ ત્યારે દરેક વખતે સત્તાધિકરણ મિકેનિઝમ કેવી રીતે થાય છે તે અભ્યાસ કરવાનું આપણે ભાગ્યે જ રોકીએ છીએ. શું આપણે આર્કાઇવ્સના અસ્તિત્વ વિશે જાણીએ છીએ / etc / passwdઅને / વગેરે / છાયા જે સ્થાનિક વપરાશકર્તાઓના પ્રમાણીકરણ ઓળખપત્રોનો મુખ્ય ડેટાબેસ બનાવે છે. અમે આશા રાખીએ છીએ કે આ પોસ્ટ વાંચ્યા પછી તમારી પાસે-ઓછામાં ઓછી- PAM કેવી રીતે કાર્ય કરે છે તેનો સ્પષ્ટ વિચાર હશે.

પ્રમાણીકરણ

સત્તાધિકરણ - વ્યવહારિક હેતુઓ માટે - સિસ્ટમની વિરુદ્ધ વપરાશકર્તાની ચકાસણી કરવાની રીત એ છે. પ્રમાણીકરણ પ્રક્રિયામાં ઓળખ અને ઓળખપત્રોના સમૂહની હાજરી જરૂરી છે - વપરાશકર્તા નામ અને પાસવર્ડ - જે ડેટાબેઝમાં સંગ્રહિત માહિતી સાથે સરખાવાય છે. જો રજૂ કરેલા ઓળખપત્રો સંગ્રહિત કરેલા સમાન હોય અને વપરાશકર્તાનું એકાઉન્ટ સક્રિય હોય, તો વપરાશકર્તા તે કહેવાય છે અધિકૃત સફળતાપૂર્વક અથવા સફળતાપૂર્વક પસાર પ્રમાણીકરણ.

એકવાર વપરાશકર્તા પ્રમાણિત થઈ ગયા પછી, તે માહિતીને controlક્સેસ નિયંત્રણ સેવા તે નિર્ધારિત કરવા માટે કે વપરાશકર્તા સિસ્ટમમાં શું કરી શકે છે અને તેમની પાસે કયા સંસાધનો છે અધિકૃતતા તેમને toક્સેસ કરવા માટે.

વપરાશકર્તાને ચકાસવા માટેની માહિતી સિસ્ટમ પરના સ્થાનિક ડેટાબેસેસમાં સંગ્રહિત કરી શકાય છે, અથવા સ્થાનિક સિસ્ટમ રિમોટ સિસ્ટમ પરના અસ્તિત્વમાં રહેલા ડેટાબેઝનો સંદર્ભ લઈ શકે છે, જેમ કે એલડીએપી, કેર્બરોઝ, એનઆઈએસ ડેટાબેસેસ અને તેથી વધુ.

યુનિક્સ / લિનક્સ operatingપરેટિંગ સિસ્ટમો પાસે સૌથી સામાન્ય પ્રકારનાં વપરાશકર્તા ડેટાબેસેસ માટે ક્લાયંટ / સર્વર autheથેન્ટિકેશન સેવાને ગોઠવવા માટે જરૂરી સાધનો હોય છે. તેમાંથી કેટલીક સિસ્ટમો પાસે ખૂબ સંપૂર્ણ ગ્રાફિકલ ટૂલ્સ છે જેમ કે રેડ હેટ / સેન્ટોએસ, સુસ / ઓપનસુસ, અને અન્ય ડિસ્ટ્રિબ્યુશન.

પAMમ: પ્લજેબલ .થેંટિકેશન મોડ્યુલ

આ મોડ્યુલો કે જે પ્રમાણીકરણ માટે શામેલ છે જ્યારે અમે અમારા ડેસ્કટtopપ પર લિનક્સ / યુનિક્સ-આધારિત operatingપરેટિંગ સિસ્ટમથી લ logગ ઇન કરીએ છીએ ત્યારે, અને જ્યારે અમે સ્થાનિક અથવા દૂરસ્થ સેવાઓનો accessક્સેસ કરીએ છીએ જેનો ચોક્કસ સ્થાનિક પીએએમ મોડ્યુલ હોય છે ત્યારે અમે તેનો ઉપયોગ દરરોજ કરીએ છીએ. શામેલ તે સેવા સામેની સત્તાધિકરણ માટે.

પીએએમ મોડ્યુલો કેવી રીતે શામેલ કરવામાં આવે છે તેનો વ્યવહારિક વિચાર રાજ્ય ક્રમ દ્વારા મેળવી શકાય છે સત્તાધિકરણ en ડેબિયન અને સાથેની એક ટીમ en સેન્ટોસ સાથેનો બીજો કે અમે આગામી વિકાસ.

ડેબિયન

દસ્તાવેજીકરણ

જો આપણે પેકેજ સ્થાપિત કરીએ છીએ libpam-doc આપણી પાસે ડિરેક્ટરીમાં ઘણા સારા દસ્તાવેજો સ્થિત છે / usr / share / doc / libpam-doc / html.

રૂટ @ લિનક્સબોક્સ: a # યોગ્યતા સ્થાપિત લિબપ installમ-ડ .ક રુટ @ લિનક્સબોક્સ: ~ # એલએસ -એલ / યુએસ / શેર / ડ docક / લિબપેમ-ડ /ક /

ડિરેક્ટરીઓમાં પીએએમ પર વધુ દસ્તાવેજો પણ છે:

રૂટ @ લિનક્સબોક્સ: ~ # એલએસ -એલ / યુએસ / શેર / ડ docક / | ગ્રેપ પામ drwxr-xr-x 2 root root 4096 એપ્રિલ 5 21:11 libpam0g drwxr-xr-x 4 મૂળ રૂટ 4096 એપ્રિલ 7 16:31 લિબપamમ-ડ drક ડ્રવક્સર-એક્સઆર-એક્સ 2 રુટ 4096 એપ્રિલ 5 21:30 લિબપamમ-જીનોમ- કીરીંગ ડ્ર્વોક્સર-એક્સઆર-એક્સ 3 રુટ રુટ 4096 એપ્રિલ 5 21:11 લિબપમ-મોડ્યુલ્સ ડ્ર્વક્સ્ર-એક્સઆર-એક્સ 2 રુટ 4096 એપ્રિલ 5 21:11 લિબ્પેમ-મોડ્યુલ્સ-બીન ડ્રોક્ક્સર-એક્સઆર-એક્સ 2 રુટ 4096 એપ્રિલ 5 21: 11 લિબપamમ-રનટાઇમ ડ્ર્વોક્સર-એક્સઆર-એક્સ 2 રુટ રુટ 4096 એપ્રિલ 5 21:26 લિબપamમ-સિસ્ટમ્ડ ડ્ર્વક્સર-એક્સઆર-એક્સ 3 રુટ 4096 એપ્રિલ 5 21:31 અજગર-પામ

અમે માનીએ છીએ કે ઇન્ટરનેટ પર દસ્તાવેજો શોધતા પહેલા, આપણે પહેલાથી ઇન્સ્ટોલ કરેલું એક અથવા જે આપણે કંઈક માટે અસ્તિત્વમાં છે તે પ્રોગ્રામ રીપોઝીટરીઝમાંથી સીધા જ ઇન્સ્ટોલ કરી શકીએ છીએ તેની સમીક્ષા કરવી આવશ્યક છે અને ઘણા પ્રસંગોએ અમે તેને અમારી હાર્ડ ડ્રાઇવ પર ક copyપિ કરીએ છીએ. આનો દાખલો નીચે મુજબ છે.

રુટ @ લિંક્સબboxક્સ: ~ # ઓછા / યુએસઆર / શેર / ડ docક / લિબપamમ-જીનોમ-કીરીંગ / ફરીથી વાંચો જીનોમ-કીરીંગ એ એક પ્રોગ્રામ છે જે વપરાશકર્તાઓ માટે પાસવર્ડ અને અન્ય રહસ્યો રાખે છે. તે સત્રમાં ડિમન તરીકે ચલાવવામાં આવે છે, તે જ રીતે એસ.એસ.-એજન્ટ, અને અન્ય એપ્લિકેશનો તેને પર્યાવરણ ચલ અથવા ડી-બસ દ્વારા સ્થિત કરે છે. પ્રોગ્રામ ઘણી કીરીંગ્સનું સંચાલન કરી શકે છે, દરેક તેના પોતાના મુખ્ય પાસવર્ડ સાથે, અને ત્યાં એક સત્ર કીરીંગ પણ છે જે ક્યારેય ડિસ્ક પર સંગ્રહિત થતી નથી, પરંતુ સત્ર સમાપ્ત થાય ત્યારે ભૂલી જાય છે. લાઇબ્રેરી લિબગ્નોમ-કીરીંગનો ઉપયોગ એપ્લિકેશન દ્વારા જીનોમ કીરીંગ સિસ્ટમ સાથે સંકલન કરવા માટે થાય છે.

ખૂબ જ મુક્તપણે અનુવાદિત કરેલું તે વ્યક્ત કરવા માંગે છે:

- જીનોમ-કીરીંગ એ વપરાશકર્તાઓ માટે પાસવર્ડો અને અન્ય રહસ્યો રાખવા માટેનો પ્રોગ્રામ છે. દરેક સત્રમાં તે ડિમન તરીકે ચાલે છે, જે એસ.એસ.એસ.-એજન્ટની જેમ જ છે, અને અન્ય એપ્લિકેશનો માટે કે જે પર્યાવરણ ચલ - પર્યાવરણ અથવા ડી-બસ દ્વારા સ્થિત છે. પ્રોગ્રામ ઘણી કીરીંગ્સને હેન્ડલ કરી શકે છે, દરેક તેના પોતાના માસ્ટર પાસવર્ડ સાથે. એક કીરીંગ સત્ર પણ છે જે હાર્ડ ડિસ્ક પર ક્યારેય સંગ્રહિત થતું નથી અને સત્ર સમાપ્ત થાય ત્યારે ભૂલી જાય છે. જીનોમ કીરીંગ સિસ્ટમ સાથે સંકલન કરવા માટે કાર્યક્રમો લિબગ્નોમ-કીરીંગ લાઇબ્રેરીનો ઉપયોગ કરે છે..

બેઝ ratingપરેટિંગ સિસ્ટમ સાથે ડેબિયન

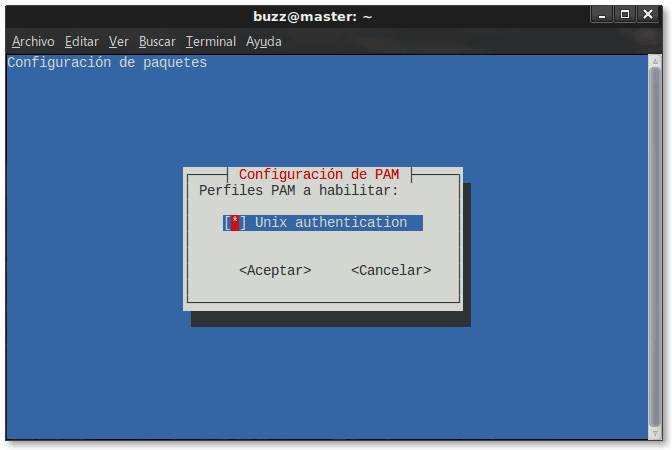

અમે એવા કમ્પ્યુટરથી પ્રારંભ કરીએ છીએ કે જ્યાં આપણે હમણાં જ bianપરેટિંગ સિસ્ટમ તરીકે ડેબિયન 8 "જેસી" ઇન્સ્ટોલ કર્યું છે અને તેની ઇન્સ્ટોલેશન પ્રક્રિયા દરમ્યાન અમે કાર્યો ઇન્સ્ટોલ કરવા માટેના કોઈપણ અન્ય વિકલ્પને ચિહ્નિત કર્યા વિના, ફક્ત "મૂળભૂત સિસ્ટમ ઉપયોગિતાઓ" પસંદ કરીએ છીએ - કાર્યો અથવા પૂર્વનિર્ધારિત પેકેજો જેવા કે OpenSSH સર્વર. જો પ્રથમ સત્ર શરૂ કર્યા પછી અમે ચલાવીશું:

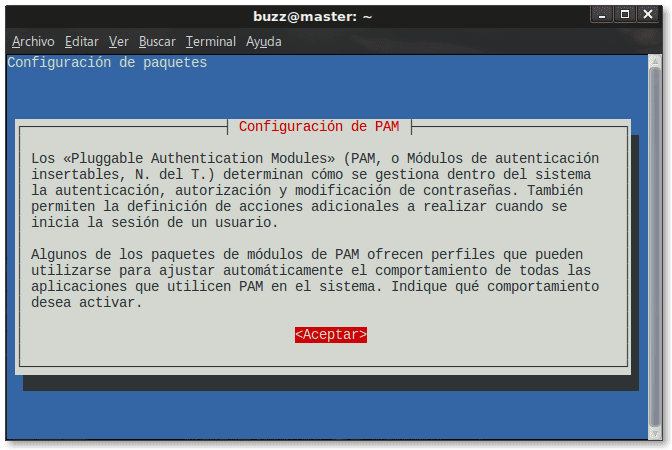

રૂટ @ માસ્ટર: ~ # પામ-ઓથ-અપડેટ

અમે નીચેના આઉટપુટ પ્રાપ્ત કરીશું:

જે અમને બતાવે છે કે તે ક્ષણ સુધી ઉપયોગમાં લેવાતા ફક્ત PAM મોડ્યુલ એ UNIX પ્રમાણીકરણ છે. ઉપયોગિતા પામ-ઓથ-અપડેટ જ્યારે PAM મોડ્યુલો દ્વારા પૂરા પાડવામાં આવેલ પૂર્વનિર્ધારિત પ્રોફાઇલનો ઉપયોગ કરવામાં આવે છે ત્યારે અમને સિસ્ટમ માટે કેન્દ્રીય પ્રમાણીકરણ નીતિને ગોઠવવાની મંજૂરી આપે છે. વધુ માહિતી માટે જુઓ માણસ pam-auth-update.

જેમ કે આપણે હજી સુધી OpenSSH સર્વર ઇન્સ્ટોલ કર્યું નથી, તેથી આપણે ડિરેક્ટરીમાં તેનું PAM મોડ્યુલ શોધી શકીશું નહીં /etc/pam.d/છે, જેમાં આ ક્ષણો સુધી લોડ PAM મોડ્યુલો અને પ્રોફાઇલ હશે:

રૂટ @ માસ્ટર: ~ # એલએસ -l /etc/pam.d/ કુલ 76 -rw-r - r-- 1 રુટ 235 સપ્ટે 30 2014 atd -rw-r - r-- 1 મૂળ રૂટ 1208 એપ્રિલ 6 22:06 સામાન્ય ખાતું -rw-r - r-- 1 રુટ રુટ 1221 એપ્રિલ 6 22:06 કોમન-ઓથ-આરડ-આર - આર-- 1 રુટ રૂટ 1440 એપ્રિલ 6 22:06 કોમન-પાસવર્ડ -rw-r - r-- 1 રુટ રુટ 1156 એપ્રિલ 6 22:06 કોમન-સેશન -rw -r - r-- 1 રુટ રુટ 1154 એપ્રિલ 6 22:06 સામાન્ય-સત્ર-બિન-ઇન્ટરેક્ટિવ -rw-r - r-- 1 મૂળ રૂટ 606 જૂન 11 2015 ક્રોન-આરડબ્લ્યુ - આર - 1 મૂળ રૂટ 384 નવે 19 2014 chfn -rw-r - r-- 1 મૂળ રૂટ 92 નવે 19 2014 chpasswd -rw-r - r-- 1 મૂળ રૂટ 581 નવે 19 2014 chsh -rw-r-- r-- 1 રુટ 4756 નવે 19 2014 લ loginગિન -rw-r - r-- 1 મૂળ રૂટ 92 નવે 19 2014 ન્યુઝર્સ- rw-r - r-- 1 રુટ રુટ 520 જાન્યુ 6 2016 અન્ય-આરડ-આર- આર-- 1 રુટ રુટ 92 નવે 19 2014 પાસડવ્ડ - rw-r - r-- 1 મૂળ રૂટ 143 Mar 29 2015 રનુઝર -rw-r - r-- 1 મૂળ રૂટ 138 Mar 29 2015 runuser-l -rw -r - r-- 1 મૂળ રૂટ 2257 નવે 19 2014 સુ - rw-r - r-- 1 રૂટ 220 સપ્ટે 2 2016 સિસ્ટમ-વપરાશકર્તા

ઉદાહરણ તરીકે, પીએએમ મોડ્યુલનો ઉપયોગ કરવો /etc/pam.d/chfn સિસ્ટમ સેવાને ગોઠવે છે શેડો, જ્યારે દ્વારા /etc/pam.d/cron ડિમન રૂપરેખાંકિત થયેલ છે ક્રોન. થોડું વધારે શીખવા માટે આપણે આ દરેક ફાઇલોની સામગ્રી વાંચી શકીએ છીએ જે ખૂબ જ ઉપદેશકારક છે. નમૂના તરીકે આપણે મોડ્યુલની સામગ્રી નીચે આપીએ છીએ /etc/pam.d/cron:

રૂટ @ માસ્ટર: ~ # ઓછી /etc/pam.d/cron # ક્રોન ડિમન માટે PAM રૂપરેખાંકન ફાઇલ @ સામાન્ય-લેખકનો સમાવેશ કરો # લuગિનયુડ પ્રક્રિયા લક્ષણ સત્ર જરૂરી સેટ કરે છે pam_loginuid.so # પામ_એનવીની મૂળભૂત ફાઇલો, / વગેરે / પર્યાવરણ # અને /etc/security/pam_env.conf માંથી પર્યાવરણ ચલો વાંચો. સત્ર જરૂરી pam_env.so # આ ઉપરાંત, સિસ્ટમ લોકેલ માહિતી સત્ર વાંચો pam_env.so envfile = / etc / default / locale @ સામાન્ય ખાતાનો સમાવેશ કરો @ સામાન્ય-સત્ર-નોન ઇન્ટરેક્ટિવ શામેલ કરો # વપરાશકર્તા મર્યાદા સેટ કરે છે, કૃપા કરીને ક્રોન ક્રિયાઓ માટેની મર્યાદા નિર્ધારિત કરો # દ્વારા /etc/security/limits.conf સત્ર જરૂરી pam_limits.so

દરેક ફાઇલોની અંદર નિવેદનો ક્રમ મહત્વપૂર્ણ છે. સામાન્ય શરતોમાં, અમે તેમાંથી કોઈને સુધારવાની ભલામણ કરીશું નહીં સિવાય કે આપણે શું કરી રહ્યા છીએ તે સારી રીતે જાણી શકાય.

બેઝ ઓએસ + ઓપનએસએચ સાથે ડેબિયન

રૂટ @ માસ્ટર: a # યોગ્યતા સ્થાપિત કાર્ય-એસ.એસ.એસ.-સર્વર

નીચે આપેલા નવા પેકેજો ઇન્સ્ટોલ થશે: openssh-server {a} openssh-sftp-server {a} કાર્ય-ssh-server

અમે ચકાસીશું કે PAM મોડ્યુલ ઉમેર્યું હતું અને યોગ્ય રીતે ગોઠવવામાં આવ્યું હતું એસએસડી:

રૂટ @ માસ્ટર: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 મૂળ રૂટ 2133 જુલાઈ 22 2016 /etc/pam.d/sshd

જો આપણે તે પ્રોફાઇલની સામગ્રી જાણવા માંગીએ:

રૂટ @ માસ્ટર: ~ # ઓછી /etc/pam.d/sshd

બીજા શબ્દોમાં કહીએ તો, જ્યારે આપણે બીજા કમ્પ્યુટરથી રીમોટ સત્ર શરૂ કરવાનો પ્રયાસ કરીએ છીએ ત્યારે ssh, લોકલ કમ્પ્યુટર પર ઓથેન્ટિકેશન પીએએમ મોડ્યુલ દ્વારા કરવામાં આવે છે એસએસડી મુખ્યત્વે, એસ.એસ.એસ. સેવામાં શામેલ અન્ય અધિકૃતતા અને સુરક્ષા પાસાઓને ભૂલ્યા વિના.

પસાર થતાં, અમે ઉમેરીએ કે આ સેવાની મુખ્ય રૂપરેખાંકન ફાઇલ છે / etc / ssh / sshd_config, અને તે ઓછામાં ઓછા ડેબિયનમાં તે ઇન્ટરેક્ટિવ વપરાશકર્તા લ loginગિનને મંજૂરી આપ્યા વિના ડિફ defaultલ્ટ રૂપે ઇન્સ્ટોલ કરેલું છે રુટ. તેને મંજૂરી આપવા માટે, આપણે ફાઇલમાં ફેરફાર કરવો આવશ્યક છે / etc / ssh / sshd_config અને લીટી બદલો:

પરમિટ્રૂટલોગિન-પાસવર્ડ વિના

પોર

પરમિટ રુટલોગિન હા

અને પછી ફરીથી પ્રારંભ કરો અને આ દ્વારા સેવાની સ્થિતિ તપાસો:

રુટ @ માસ્ટર: ~ # systemctl ફરીથી પ્રારંભ કરો ssh રૂટ @ માસ્ટર: ~ # systemctl સ્થિતિ ssh

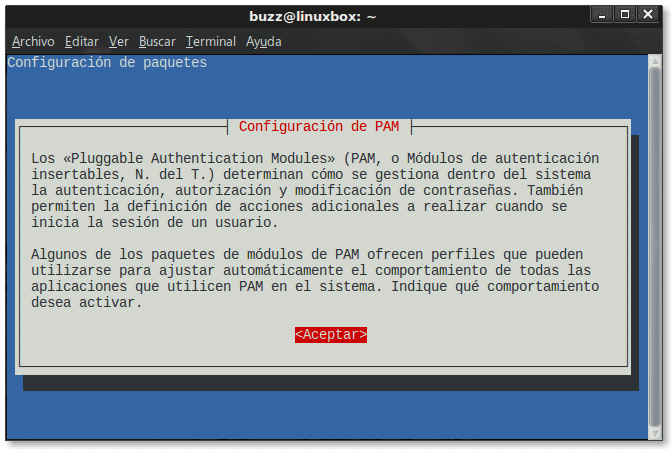

LXDE ડેસ્કટ .પ સાથે ડેબિયન

અમે તે જ ટીમ સાથે ચાલુ રાખીએ છીએ - અમે તેમનું નામ બદલીએ છીએ અથવા યજમાનનામ દ્વારા "લિનક્સબોક્સFuture ભવિષ્યના ઉપયોગ માટે- જેમાં અમે LXDE ડેસ્કટ .પ ઇન્સ્ટોલ કરવાનું સમાપ્ત કર્યું. ચાલો ચલાવીએ પામ-ઓથ-અપડેટ અને અમે નીચેના આઉટપુટ પ્રાપ્ત કરીશું:

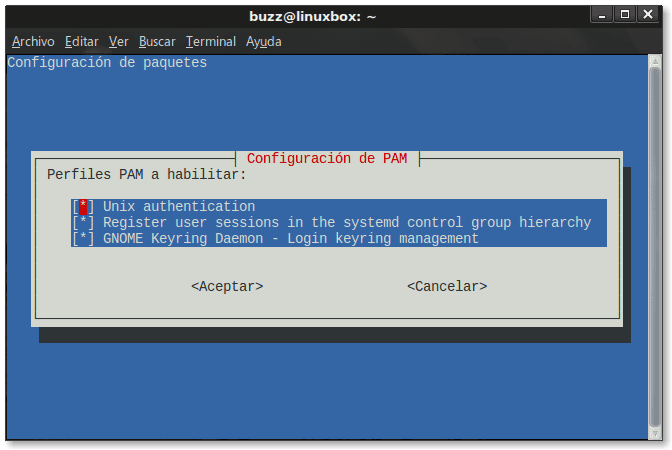

LXDE ડેસ્કટ desktopપના ઇન્સ્ટોલેશન દરમિયાન સાચી સત્તાધિકરણ માટે જરૂરી તમામ પ્રોફાઇલ્સ -મોડ્યુલ્સ-પહેલાથી જ સિસ્ટમ સક્ષમ કરી છે, જે નીચે મુજબ છે:

- UNIX પ્રમાણીકરણ મોડ્યુલ.

- ના મોડેલ જે હાયરાર્કિકલ કંટ્રોલ ગ્રુપમાં વપરાશકર્તા સત્રોને રેકોર્ડ કરે છે systemd.

- જીનોમ કીરીંગ ડિમન મોડ્યુલ

- અમે આ તકની ભલામણ કરીએ છીએ કે બધા કિસ્સાઓમાં, જ્યારે અમને "પીએએમ પ્રોફાઇલ્સને સક્ષમ કરવા" કહેવામાં આવે, ત્યારે અમે વિકલ્પ પસંદ કરીએ છીએ જ્યાં સુધી આપણે સારી રીતે જાણતા નથી ત્યાં સુધી આપણે શું કરી રહ્યા છીએ. જો આપણે PAM રૂપરેખાંકનને બદલીએ કે જે configurationપરેટિંગ સિસ્ટમ દ્વારા જ આપમેળે બનાવેલું હોય, તો અમે સરળતાથી કમ્પ્યુટર પર લ theગિનને અક્ષમ કરી શકીએ છીએ.

ઉપરોક્ત કેસોમાં આપણે વાત કરી રહ્યા છીએ સ્થાનિક સત્તાધિકરણ અથવા જ્યારે આપણે કોઈ રીમોટ સત્રની શરૂઆત કરીએ છીએ ત્યારે તે સ્થાનિક કમ્પ્યુટરની વિરુદ્ધ પ્રમાણીકરણ ssh.

જો આપણે કોઈ પદ્ધતિ અમલમાં મૂકીએ રિમોટ ઓથેંટિકેશન સ્થાનિક ટીમમાં રિમોટ OpenLDAP સર્વર અથવા સક્રિય ડિરેક્ટરીમાં સંગ્રહિત તેમના ઓળખપત્રો ધરાવતા વપરાશકર્તાઓ માટે, સિસ્ટમ સત્તાધિકરણના નવા સ્વરૂપને ધ્યાનમાં લેશે અને જરૂરી પીએએમ મોડ્યુલો ઉમેરશે.

મુખ્ય ફાઇલો

- / etc / passwd: વપરાશકર્તા ખાતાની માહિતી

- / વગેરે / છાયા: વપરાશકર્તા એકાઉન્ટ્સની સુરક્ષિત માહિતી

- /etc/pam.conf: ફાઇલ કે જેનો ઉપયોગ ફક્ત ત્યારે જ કરવો જોઈએ જો ડિરેક્ટરી અસ્તિત્વમાં ન હોય /etc/pam.d/

- /etc/pam.d/: ડિરેક્ટરી જ્યાં પ્રોગ્રામ્સ અને સેવાઓ તેમના પીએએમ મોડ્યુલો ઇન્સ્ટોલ કરે છે

- /etc/pam.d/passwd: માટે PAM રૂપરેખાંકન પાસવડ.

- /etc/pam.d/common-account: તમામ સેવાઓ માટેના સામાન્યતાના પરિમાણો

- /etc/pam.d/common-auth: ઓથેન્ટિકેશન પરિમાણો બધી સેવાઓ માટે સામાન્ય છે

- /etc/pam.d/common-password: પાસવર્ડોથી સંબંધિત બધી સેવાઓ માટે સામાન્ય PAM મોડ્યુલો - પાસવર્ડ્સ

- /etc/pam.d/common- સેશન: PAM મોડ્યુલો, વપરાશકર્તા સત્રોથી સંબંધિત બધી સેવાઓ માટે સામાન્ય છે

- /etc/pam.d/common-session-ninteractive: પAMમ મોડ્યુલો બિન-ઇન્ટરેક્ટિવ સત્રોથી સંબંધિત બધી સેવાઓ માટે સામાન્ય છે અથવા જેને વપરાશકર્તાની હસ્તક્ષેપની જરૂર નથી, જેમ કે ક્રિયાઓ કે જે બિન-ઇન્ટરેક્ટિવ સત્રોની શરૂઆતમાં અને અંતમાં ચલાવવામાં આવે છે.

- / યુએસઆર / શેર / ડ docક / પાસવેડ /: દસ્તાવેજીકરણ ડિરેક્ટરી.

અમે મેન્યુઅલ પૃષ્ઠો વાંચવાની ભલામણ કરીએ છીએ પાસવડ y છાયા mediante માણસ passwd y માણસ છાયા. તે ફાઇલોની સામગ્રીને વાંચવા માટે પણ આરોગ્યપ્રદ છે સામાન્ય ખાતું, સામાન્ય-માન્ય, સામાન્ય-પાસવર્ડ, સામાન્ય સત્ર y સામાન્ય સત્ર.

પીએએમ મોડ્યુલો ઉપલબ્ધ છે

ઉપલબ્ધ PAM મોડ્યુલોની એક વિચાર મેળવવા માટે એક પ્રાયોરી માનક ડેબિયન ભંડારમાં, આપણે ચલાવીએ છીએ:

buzz @ linuxbox: pt pt યોગ્યતા શોધ લિબપેમ

સૂચિ લાંબી છે અને અમે તે મોડ્યુલોને જ પ્રતિબિંબિત કરીશું જે બતાવે છે કે તે કેટલું વ્યાપક છે:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

તમારા પોતાના નિષ્કર્ષ દોરો.

CentOS

જો ઇન્સ્ટોલેશન પ્રક્રિયા દરમિયાન અમે વિકલ્પ પસંદ કરીએ છીએ «જીયુઆઈ સાથેનો સર્વરઅને, અમે એસએમઇ નેટવર્ક માટે વિવિધ સેવાઓ અમલમાં મૂકવા માટે એક સારું પ્લેટફોર્મ પ્રાપ્ત કરીશું. ડેબિયનથી વિપરીત, સેન્ટોસ / રેડ હેટ કન્સોલ અને ગ્રાફિકલ ટૂલ્સની શ્રેણી આપે છે જે સિસ્ટમ અથવા નેટવર્ક એડમિનિસ્ટ્રેટર માટે જીવન સરળ બનાવે છે.

દસ્તાવેજીકરણ

ડિફ defaultલ્ટ રૂપે ઇન્સ્ટોલ કરેલું, અમે તેને ડિરેક્ટરીમાં શોધીએ છીએ:

] કુલ 256 -rw-r - r--. 1 રૂટ 2045 જૂન 18 2013 ક Copyrightપિરાઇટ drwxr-xr-x. 2 રુટ 4096 એપ્રિલ 9 06:28 HTML -rw-r - r--. 1 રુટ 175382 નવે 5 19:13 Linux-PAM_SAG.txt -rw-r - r--. 1 રુટ 67948 જૂન 18 2013 rfc86.0.txt drwxr-xr-x. 2 રુટ 4096 એપ્રિલ 9 06:28 txts

[રૂટ @ લિનક્સબોક્સ ~] # એલએસ / ઓએસઆર / શેરે / ડોક / પamમ-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .Pam_rhosts README.pam_tally README.pam_warn README.pam_echo README README.pam_issue README.pam_mkhomedir README.pam_roamok README.Pam_pEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_PEE_pel_pel

હા, અમે ડેબિયનની જેમ સેન્ટોસ ટીમને "લિંક્સબોક્સ" પણ કહીએ છીએ, જે એસએમબી નેટવર્ક પરના ભાવિ લેખો માટે આપણને સેવા આપશે.

જીનોમ 3 જીયુઆઈ સાથેનો સેન્ટોસ

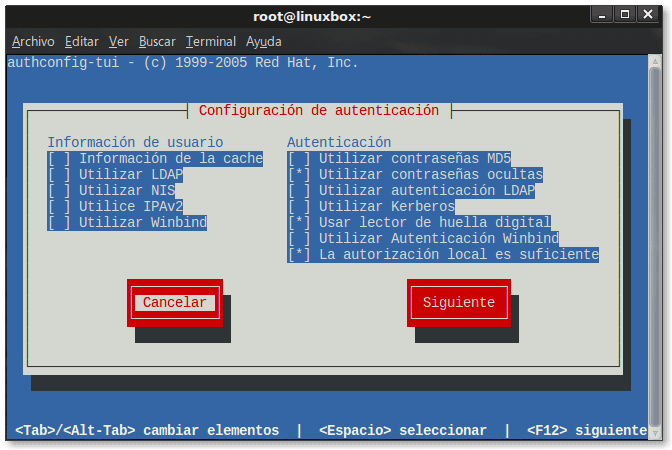

જ્યારે આપણે ઇન્સ્ટોલેશન દરમિયાન વિકલ્પ પસંદ કરીએ છીએ «જીયુઆઈ સાથેનો સર્વરઅને, સર્વર વિકસાવવા માટે જીનોમ 3 ડેસ્કટtopપ અને અન્ય ઉપયોગિતાઓ અને બેઝ પ્રોગ્રામ્સ ઇન્સ્ટોલ કરેલા છે. કન્સોલ સ્તર પર, અમે ચલાવીએ છીએ તે પ્રમાણીકરણની સ્થિતિ જાણવા માટે:

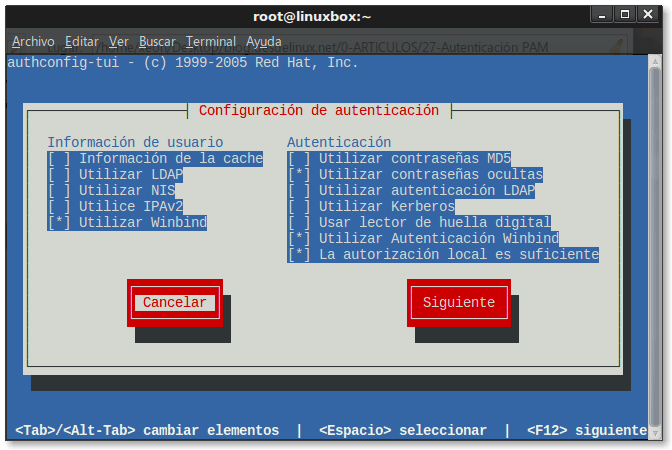

[રૂટ @ લિનોક્સબોક્સ ~] # authconfig-tui

અમે ચકાસ્યું છે કે વર્તમાન સર્વર કન્ફિગરેશન માટે ફક્ત પીએએમ મોડ્યુલો સક્ષમ છે, ફિંગરપ્રિન્ટ્સ વાંચવા માટેનું એક મોડ્યુલ, એક ntથેંટીકેશન સિસ્ટમ જે આપણે કેટલાક લેપટોપ મોડેલોમાં શોધીએ છીએ.

જીનોમ 3 જીયુઆઈ સાથેના સેન્ટોસ, માઇક્રોસ .ફ્ટ એક્ટિવ ડિરેક્ટરીમાં જોડાયા

જેમ આપણે જોઈ શકીએ છીએ, જરૂરી મોડ્યુલો ઉમેરવામાં અને સક્ષમ કરવામાં આવ્યા છે -વિનબાઇન્ડ- સક્રિય ડિરેક્ટરી સામેની સત્તાધિકરણ માટે, જ્યારે આપણે ફિંગરપ્રિન્ટ્સ વાંચવા માટે મોડ્યુલ હેતુપૂર્વક અક્ષમ કરીએ છીએ, કારણ કે તે જરૂરી નથી.

ભવિષ્યના લેખમાં અમે સેન્ટોસ 7 ક્લાયંટને માઇક્રોસ .ફ્ટ Activeક્ટિવ ડિરેક્ટરીમાં કેવી રીતે જોડવું તે વિગતવાર કવર કરીશું. અમે ફક્ત અપેક્ષા કરીએ છીએ તે સાધન દ્વારા authoconfig-gtk જરૂરી પેકેજોની સ્થાપના, ડોમેનના વપરાશકર્તાઓની ડિરેક્ટરીઓની સ્વચાલિત બનાવટનું રૂપરેખાંકન કે જે સ્થાનિક રૂપે પ્રમાણિત છે, અને ક્લાયંટને એક્ટિવ ડિરેક્ટરીના ડોમેનમાં જોડાવાની પ્રક્રિયા જબરદસ્ત સ્વચાલિત છે. કદાચ યુનિયન પછી, ફક્ત કમ્પ્યુટરને ફરીથી પ્રારંભ કરવું જરૂરી છે.

મુખ્ય ફાઇલો

સેન્ટોએસ ઓથેન્ટિકેશનથી સંબંધિત ફાઇલો ડિરેક્ટરીમાં સ્થિત છે /etc/pam.d/:

[રૂટ @ લિનક્સબોક્સ ~] # એલએસ /etc/pam.d/ એટીડી લાઇવસ્ટ સ્માર્ટકાર્ડ-uthથ-એસી uthથકોનફિગ લ smગિન એસએમટીપી uthથકોનફિગ-જીટીક અન્ય સ્મtટ.પી.પોસ્ટફિક્સ સિસ્ટમ-ઓથ ફિંગરપ્રિન્ટ-postથ પોસ્ટ લginગિન-એસી સિસ્ટમ-uthથ-એસી ફિંગરપ્રિન્ટ-uthથ-એસી પી.પી.એસ. સિસ્ટમ-રૂપરેખા-સત્તાધિકરણ જી.ડી.એમ.-ologટોલોજિન રિમોટ સિસ્ટમડ-વપરાશકર્તા જી.ડી.એમ. એક્સસેવર જીડીએમ-પિન સેટઅપ જીડીએમ-સ્માર્ટકાર્ડ સ્માર્ટકાર્ડ-ઓથ

પીએએમ મોડ્યુલો ઉપલબ્ધ છે

અમારી પાસે ભંડારો છે આધાર, સેન્ટોસ્પ્લસ, એપલ, y સુધારાઓ. તેમનામાં આપણે આદેશોનો ઉપયોગ કરીને નીચેનાં મોડ્યુલો શોધીયે છીએ યમ શોધ પામ-, યમ શોધ પામ_અને યમ શોધ લિબપેમ:

nss-pam-ldapd.i686: એક એનએસએસવિચ મોડ્યુલ કે જે ડિરેક્ટરી સર્વરોનો ઉપયોગ કરે છે nss-pam-ldapd.x86_64: એક nsswitch મોડ્યુલ કે જે ડિરેક્ટરી સર્વરોનો ઉપયોગ કરે છે ovirt-গেস্ট-એજન્ટ-પામ-મોડ્યુલ.x86_64: oVirt ગેસ્ટ એજન્ટ પામ માટે PAM મોડ્યુલ -kwallet.x86_64: KWallet pam_afs_session.x86_64: PS_Krb5.i686 પર લ AFગ ઇન એએફએસ PAG અને એએફએસ ટોકન્સ માટે PAM મોડ્યુલ: કેર્બરોઝ 5 પેમ_ક્રેબી 5.x86_64 માટે એક પ્લગેબલ heથેન્ટિકેશન મોડ્યુલ મોડ્યુલ મોડ્યુલ મોડ્યુલ 5 MAPI દ્વારા ઝરાફા સર્વર સામે pam_oath.x86_64: OATH pam_pkcs86.i64 માટે પ્લગઇબલ લ loginગિન પ્રમાણીકરણ માટેનું PAM મોડ્યુલ: PKCS # 11 / NSS PAM લ moduleગિન મોડ્યુલ pam_pkcs686.x11_11: PKCS # 86 / NSS PAM પ્રવેશ મોડ્યુલ pam_radius.x64_11 રેડિયસ ઓથેંટિકેશન પામ_સ્ક્રિપ્ટ.એક્સ _86_64:: સ્ક્રિપ્ટો ચલાવવા માટે પામ મોડ્યુલ pam_snapper.i86: સ્નેપર pam_snapper.x64_686 ક callingલ કરવા માટે પામ મોડ્યુલ: સ્નેપર pam_ssh.x86_64 ક callingલ કરવા માટે PAM મોડ્યુલ: એસએસએચ કીઓ અને ssh_ એજન્ટ pam_hss સાથે વપરાશ માટે PAM મોડ્યુલ 86: ssh-એજન્ટ સાથે સત્તાધિકરણ માટે PAM મોડ્યુલ pam_ssh_agent_auth.x64_686: ssh-એજન્ટ સાથે સત્તાધિકરણ માટે PAM મોડ્યુલ pam_url.x86_64: PAM મોડ્યુલ HTTP સર્વરો સાથે સત્તાધિકરણ કરવા માટે pam_wrapper.x86_64: PAM કાર્યક્રમો અને PAM મોડ્યુલો ચકાસવા માટેનું એક સાધન pam_y86 યુબાઇકીઝ લિબપેમેટેસ્ટ-ડ.ક. X___ for The માટે એક પ્લજબલ ઓથેન્ટિકેશન મોડ્યુલ: લિબપેમેસ્ટ API દસ્તાવેજીકરણ પાયથોન-લિબપેમેસ્ટ.એક્સ _64: b:: લિમ્બપેટેસ્ટ લિબપેમટેસ્ટ.એક્સ ___86: માટે એક અજગર રેપર: પીએએમ એપ્લિકેશન અને પીએએમ મોડ્યુલોને ચકાસવા માટેનું એક સાધન. પીએએમ એપ્લિકેશન અને પીએએમ મોડ્યુલો

સારાંશ

પીએએમ વિશે ઓછામાં ઓછું જ્ haveાન હોવું અગત્યનું છે જો આપણે સામાન્ય રીતે સમજવું હોય કે આપણે જ્યારે પણ આપણા લિનક્સ / યુનિક્સ કમ્પ્યુટર પર લ logગ ઇન કરીએ છીએ ત્યારે કેવી રીતે પ્રમાણીકરણ કરવામાં આવે છે. તે જાણવું પણ મહત્વપૂર્ણ છે કે ફક્ત સ્થાનિક પ્રમાણિકરણ સાથે જ આપણે નાના એસ.એમ.ઇ નેટવર્ક જેવા કે પ્રોક્સી, મેઇલ, એફટીપી, વગેરે, અન્ય કમ્પ્યુટર્સને બધી સેવાઓ એક જ સર્વર પર કેન્દ્રિત કરી શકીએ છીએ. અગાઉની બધી સેવાઓ - અને આપણે પહેલાં જોયેલી ઘણી વધુ- તેમના PAM મોડ્યુલ છે.

સૂત્રોએ સલાહ લીધી

- આદેશ માર્ગદર્શિકાઓ - માણસ પૃષ્ઠો.

- પ્રમાણીકરણસ્પેનિશ માં વિકિપીડિયા પૃષ્ઠ

- પ્લજેબલ ઓથેન્ટિકેશન મોડ્યુલો

- રેડહેટ_એંટરપ્રાઇઝ_લિનક્સ -6-જમાવટ_ગાઇડ-એન-યુ.એસ.

પીડીએફ સંસ્કરણ

પીડીએફ વર્ઝન ડાઉનલોડ કરો અહીં.

હવે પછીના લેખ સુધી!

લેખક: ફેડરિકો એ. વાલ્ડેસ ટુજagueગ

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

પીએએમનો ઉપયોગ કરીને ઓથેન્ટિકેશન પર એક ખૂબ જ વિગતવાર લેખ, હું કબૂલાત કરું છું કે પ્રમાણીકરણની કામગીરી અને અમે તમને આપી શકતા વધુ વિગતવાર અને સુરક્ષિત એપ્લિકેશંસની અનંત સંખ્યાને વિગતવાર જાણતા ન હતા. આ એક મહાન લેખ છે જે તમને PAM Authentication ના અવકાશની કલ્પના કરવાની મંજૂરી આપે છે, જેના SMEs માં પણ ઘણા ઉદ્દેશો હોઈ શકે છે.

તમારા વધુ એક મહાન યોગદાન, આવા સારા ફિકો મટિરીયલ માટે ખૂબ ખૂબ આભાર

પ્રિય લુઇગીઝ, તમારી ટિપ્પણી બદલ આભાર. લેખનો ઉદ્દેશ એ છે કે પીએએમ અને તેના મોડ્યુલો સંબંધિત વાચકોના મનમાં ખોલવું. મને લાગે છે કે પોસ્ટ સફળ થાય છે.

માર્ગ દ્વારા હું તમને જાણ કરું છું કે ટિપ્પણીઓ મેઇલ દ્વારા મારા સુધી પહોંચતી નથી.

હા, હું અગાઉની ટિપ્પણીમાં મારું ઇમેઇલ સરનામું લખવાનું ભૂલી ગયો છું. તેથી જ અનામિક બહાર આવે છે. 😉

મહાન લેખ, હંમેશની જેમ.

ખૂબ જ સૂચનાત્મક ફેડરિકો, મારે એક કરતા વધુ વખત પીએએમ સાથે વ્યવહાર કરવો પડ્યો છે અને હું ડિઝાઇનની પ્રશંસા કરું છું, હુક્સ જેની મંજૂરી આપે છે તેમાં વિધેય દાખલ કરવા માટે સક્ષમ થવું ખૂબ જ ઉપયોગી છે, ઉદાહરણ તરીકે, છેલ્લી વસ્તુ મેં પાયથોન / માં આરામ કરેલી API હતી મારા ડોમેનના વપરાશકર્તાઓ (મોટા ભાઇની શૈલી, બધું જાણવા માટે) લinsગિન અને લ logગoffફ એકત્રિત કરે છે તે ફ્લાસ્ક, કેમ કે તેઓ અનુમાન નથી કરતા કે હું એપીઆઇને જાણ કરવા માટે ક callsલ ક્યાં કરું છું? વેલ હા, PAM સાથે.

પોસ્ટના મૂલ્યાંકન માટે આભાર HO2GI.

ધૂંટર: ફરી શુભેચ્છાઓ. હંમેશની જેમ તમે ખૂબ જ રસપ્રદ વસ્તુઓ કરી રહ્યા છો. કંઈ નથી, આ પોસ્ટ તેમાંથી એક છે કે જેને હું સૂચિબદ્ધ કરું છું.