પેન્ટમેનુ: રિકોનિસન્સ અને ડોસ એટેક માટે બેશ સ્ક્રિપ્ટ

સમય સમય પર, અમે કમ્પ્યુટર સુરક્ષાના ક્ષેત્રમાં, ખાસ કરીને હેકિંગ અને પેન્ટેસ્ટિંગની દુનિયા. આ કારણોસર, આજે અમે તમને આ પ્રકારના અન્ય એક રસપ્રદ અને ઉપયોગી સાધનનો પરિચય કરાવવાની તક લઈએ છીએ "પેન્ટમેનુ".

અને પેન્ટમેનુ શું છે? સારું, ટૂંકમાં તે છે, યુn નાનું લિનક્સ સ્ક્રિપ્ટ બેશ શેલમાં બનાવેલ છે જે વપરાશકર્તા દ્વારા બનાવવામાં આવ્યું છે જાસૂસી હુમલા અને DOS. અને અલબત્ત, આ બધું સરળ રીતે, એ દ્વારાઝડપી અને સરળ નેટવર્ક રિકોનિસન્સ અને આ રીતે જરૂરી હુમલાઓના સફળ અમલ માટે સરસ પસંદગી મેનુ.

હેકિંગ ટૂલ્સ 2023: GNU/Linux પર ઉપયોગ માટે આદર્શ

પરંતુ, આ રસપ્રદ હેકિંગ અને પેન્ટેસ્ટિંગ ટૂલ વિશે આ પ્રસ્તુત પોસ્ટ શરૂ કરતા પહેલા "પેન્ટમેનુ", અમે ભલામણ કરીએ છીએ કે તમે અન્વેષણ કરો અગાઉના સંબંધિત પોસ્ટ:

પેન્ટમેનુ: હેકિંગ અને પેન્ટેસ્ટિંગ ટૂલ

GNU/Linux પર પેન્ટમેનુની શોધખોળ

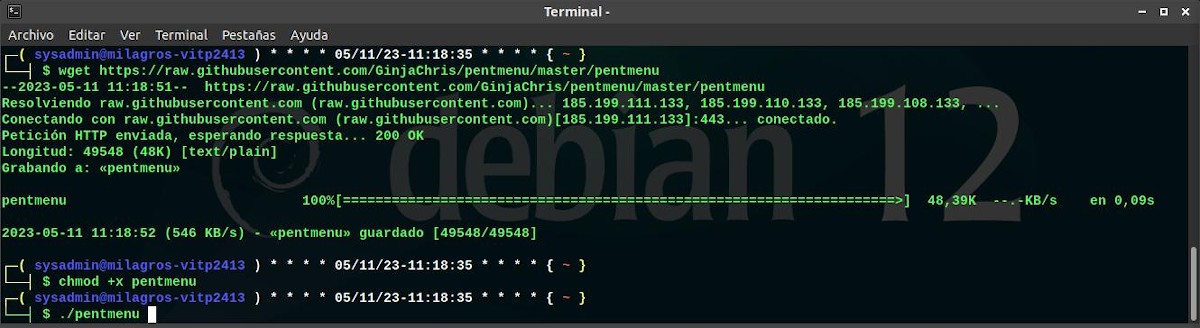

પેરા પેન્ટમેનુ ટૂલ ડાઉનલોડ કરો, અન્વેષણ કરો અને જાણો હંમેશની જેમ અમે અમારા સામાન્ય રેસ્પિન મિલાગ્રોસનો ઉપયોગ કરીશું. અને આને હાથ ધરવા માટેની પ્રક્રિયા તે છે જે તમારા પર દેખાય છે GitHub પર સત્તાવાર વેબસાઇટ. અને તે નીચે મુજબ છે:

ડાઉનલોડ કરો

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuપરવાનગીઓ આપવી

chmod +x pentmenuએક્ઝેક્યુશન

./pentmenu

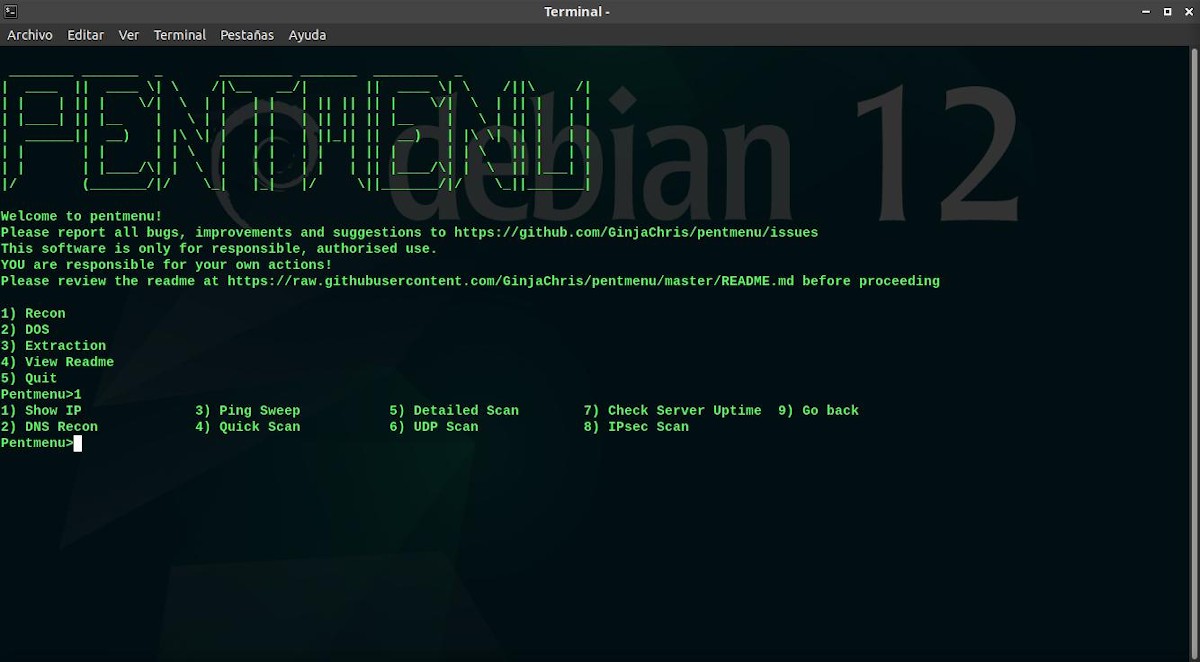

મેનુ 1: રેકોન (ઓળખાણ મોડ્યુલ્સ)

આ મેનૂ અથવા મોડ્યુલ નીચેની સુવિધાઓ પ્રદાન કરે છે:

- IP બતાવો: આ વિકલ્પ આપણા કમ્પ્યુટરના બાહ્ય IP શોધવા માટે curl આદેશનો ઉપયોગ કરે છે.

- DNS ઓળખ: આ વિકલ્પ નિષ્ક્રિય ઓળખને લક્ષ્ય બનાવે છે, અને પરિણામે DNS લુકઅપ અને લક્ષ્યનો whois લુકઅપ કરે છે.

- પિંગ સ્વીપ: આ વિકલ્પ ગંતવ્ય હોસ્ટ અથવા નેટવર્ક સામે ICMP ઇકો (પિંગ) કરવા માટે nmap આદેશનો ઉપયોગ કરે છે.

- ઝડપી સ્કેન: આ વિકલ્પ TCP પોર્ટ સ્કેનર તરીકે કામ કરે છે, TCP SYN સ્કેનનો ઉપયોગ કરીને ખુલ્લા પોર્ટ્સ જોવા માટે nmap આદેશનો ઉપયોગ કરીને.

- વિગતવાર સ્કેન: આ વિકલ્પ સક્રિય યજમાનો, ઓપન પોર્ટ્સ, ઓપરેટિંગ સિસ્ટમને ઓળખવાના પ્રયાસો, બેનરો લખવા અને વધુને ઓળખવા માટે nmap આદેશનો ઉપયોગ કરે છે.

- UDP સ્કેન: આ વિકલ્પ ખુલ્લા UDP પોર્ટ શોધવા માટે nmap આદેશનો ઉપયોગ કરે છે. તદનુસાર ગંતવ્ય હોસ્ટના તમામ UDP પોર્ટને સ્કેન કરે છે.

- સર્વર અપટાઇમ તપાસો: આ વિકલ્પ hping3 સાથે ખુલ્લા TCP પોર્ટને ક્વેરી કરીને લક્ષ્ય હોસ્ટના અપટાઇમની ગણતરી કરે છે. પરિણામોની ચોકસાઈ અલગ-અલગ હોઈ શકે છે અથવા મશીનથી મશીન પર કામ કરી શકતી નથી.

- IPsec સ્કેન: આ વિકલ્પનો હેતુ ike-સ્કેન અને વિવિધ તબક્કા 1 દરખાસ્તોનો ઉપયોગ કરીને IPsec VPN સર્વરની હાજરીને ઓળખવાનો પ્રયાસ કરવાનો છે.

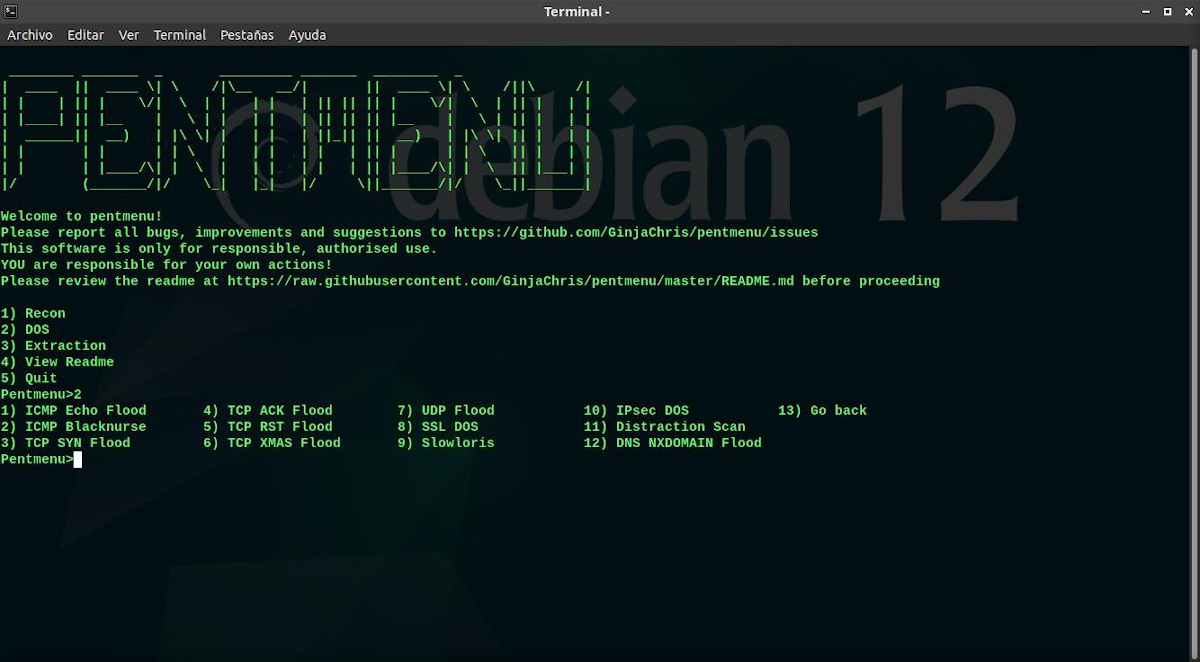

મેનુ 2: DOS (DOS એટેક મોડ્યુલ્સ)

- ICMP ઇકો ફ્લડ: આ વિકલ્પ લક્ષ્ય હોસ્ટ સામે પરંપરાગત ICMP ઇકો ફ્લડ શરૂ કરવા માટે hping3 CLI એપ્લિકેશનનો ઉપયોગ કરે છે.

- ICMP બ્લેકનર્સ પૂર: આ વિકલ્પ ટાર્ગેટ હોસ્ટ સામે પરંપરાગત ICMP બ્લેકનર્સ ફ્લડ શરૂ કરવા hping3 CLI એપ્લિકેશનનો ઉપયોગ કરે છે.

- TCP SYN પૂર: આ વિકલ્પ hping3 નો ઉપયોગ કરીને TCP SYN પેકેટોનો પૂર મોકલે છે. પણ, હાજો તેને hping3 ન મળે, તો તેના બદલે nmap-nping ઉપયોગિતાનો ઉપયોગ કરવાનો પ્રયાસ કરો.

- TCP ACK પૂર: આ વિકલ્પ SYN ફ્લડ જેવા જ વિકલ્પો ઓફર કરે છે, પરંતુ તેના બદલે TCP ACK (સ્વીકૃતિ) ફ્લેગ સેટ કરે છે.

- TCP RST પૂર: આ વિકલ્પ SYN ફ્લડ જેવા જ વિકલ્પો ઓફર કરે છે, પરંતુ તેના બદલે TCP RST (રીસેટ) ફ્લેગ સેટ કરે છે.

- TCP XMAS પૂર: આ વિકલ્પ SYN Flood જેવા જ વિકલ્પો ઓફર કરે છે અને ACK ફ્લડ, પરંતુ તે તમામ TCP ફ્લેગ સેટ (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN) સાથેના પેકેટો મોકલે છે.

- UDP પૂર: આ વિકલ્પ SYN ફ્લડ જેવા જ વિકલ્પો ઓફર કરે છે, પરંતુ તેના બદલે ઉલ્લેખિત હોસ્ટ:પોર્ટ પર UDP પેકેટો મોકલે છે.

- SSL TWO: આ વિકલ્પ ડેસ્ટિનેશન હોસ્ટ:પોર્ટ સામે DOS હુમલાનો પ્રયાસ કરવા માટે OpenSSL નો ઉપયોગ કરે છે. તે ઘણા કનેક્શન્સ ખોલીને અને સર્વરને ખર્ચાળ હેન્ડશેક ગણતરીઓ કરવા માટે કરે છે.

- સ્લોલોરિસ: આ વિકલ્પ સંસાધનોને ભૂખે મરવાના ઉદ્દેશ્ય સાથે ડેસ્ટિનેશન હોસ્ટ:પોર્ટ પર ધીમે ધીમે HTTP હેડરો મોકલવા માટે નેટકેટ પ્રોગ્રામનો ઉપયોગ કરે છે.

- IPsec DOS: આ વિકલ્પ ike-scan પ્રોગ્રામનો ઉપયોગ કરીને સ્પષ્ટ કરેલ IP ને મુખ્ય મોડ અને રેન્ડમ સોર્સ IP માંથી આક્રમક મોડ ફેઝ 1 પેકેટો સાથે પૂરવાનો પ્રયાસ કરે છે.

- વિક્ષેપ સ્કેન: આ વિકલ્પ તે વાસ્તવમાં DOS હુમલાને ટ્રિગર કરતું નથી, પરંતુ અમારી પસંદગીના સ્પુફ IPમાંથી, hping3 નો ઉપયોગ કરીને, ફક્ત બહુવિધ TCP SYN સ્કેન શરૂ કરે છે.

મેનુ 3: નિષ્કર્ષણ

- ફાઇલ મોકલો: આ મોડ્યુલ TCP અથવા UDP સાથે ડેટા મોકલવા માટે નેટકેટ પ્રોગ્રામનો ઉપયોગ કરે છે. જે સામાન્ય રીતે છે લક્ષ્ય યજમાનોમાંથી ડેટા કાઢવા માટે અત્યંત ઉપયોગી.

- સાંભળનાર બનાવો: આ મોડ્યુલ રૂપરેખાંકિત TCP અથવા UDP પોર્ટ પર સાંભળનારને ખોલવા માટે netcat નો ઉપયોગ કરે છે. જે સામાન્ય રીતે syslog કનેક્ટિવિટી ચકાસવા, ફાઇલો પ્રાપ્ત કરવા અથવા નેટવર્ક પર સક્રિય સ્કેનિંગ તપાસવા માટે અત્યંત ઉપયોગી છે.

છેલ્લે, આ મેનુ 4 (રીડમી જુઓ) તે અમને સ્થાનિક રીતે અને વધુ વિગતવાર જોવાની મંજૂરી આપે છે, ઉપર વર્ણવેલ દરેક વસ્તુ, જે બદલામાં, GitHub પર જોવા મળે છે. અને મેનૂ 5 (છોડો), મૂળભૂત રીતે પ્રોગ્રામમાંથી બહાર નીકળવું અને બંધ કરવું.

સારાંશ

ટૂંકમાં, "પેન્ટમેનુ" ઘણા છે હેકિંગ અને પેન્ટેસ્ટિંગ સાધનો, મફત, ખુલ્લું અને મફત, કમ્પ્યુટર સુરક્ષાના ક્ષેત્રમાં પ્રવૃત્તિઓ શીખવા અને પ્રેક્ટિસ કરવા માટે ઉપલબ્ધ. જો કે, અને અન્ય ઘણા લોકો સાથે જેમ કે અમે અહીં સંબોધિત કર્યા છે કે નહીં, આ ઉપયોગિતાનો ઉપયોગ તેના પર શું લાગુ કરવામાં આવશે તેના જવાબદાર અને અધિકૃત ઉપયોગને ધ્યાનમાં રાખીને થવો જોઈએ, તેથી, તેની સાથે કરવામાં આવે છે તે બધું વપરાશકર્તાની જવાબદારી છે. . અને જો કોઈએ તેનો પ્રયાસ કર્યો હોય અથવા તે પહેલાં તેનો પ્રયાસ કર્યો હોય, તો અમે તમને ટિપ્પણીઓ દ્વારા તેના સાથેના તમારા અનુભવ વિશે અમને જણાવવા માટે આમંત્રિત કરીએ છીએ.

છેલ્લે, યાદ રાખો અમારી મુલાકાત લો «હોમપેજ» અને અમારી સત્તાવાર ચેનલ સાથે જોડાઓ Telegram વધુ સમાચાર, માર્ગદર્શિકાઓ અને ટ્યુટોરિયલ્સનું અન્વેષણ કરવા માટે. અને પણ, આ ધરાવે છે જૂથ અહીં આવરી લેવાયેલ કોઈપણ IT વિષય વિશે વાત કરવા અને વધુ જાણવા માટે.