સર્વર્સનું સંચાલન કરતા આપણા બધાને ખબર છે કે અન્ય વપરાશકર્તાઓ સર્વર પર કરેલી બધી પ્રવૃત્તિની અમારે નિયંત્રણ હોવું જોઈએ અથવા ઓછામાં ઓછું વારંવાર નિરીક્ષણ કરવું જોઈએ, વપરાશકર્તાઓને નિયંત્રિત કરવાની ઘણી રીતો છે, આજે હું તમને એક એપ્લિકેશન બતાવીશ જે આની સાથે અમારી સહાય કરશે: અધિનિયમ

તે તમે જાણો છો તે સ્થાપિત કરવા માટે, ડેબિયન અથવા ડેરિવેટિવ્ઝ જેવા ડિસ્ટ્રોસમાં એક્ક્ટ પેકેજ ઇન્સ્ટોલ કરો:

apt-get install acct

એકવાર ઇન્સ્ટોલ થઈ ગયા પછી, અમે ખાતરી કરીશું કે ડિમન સક્રિય છે:

service acct start

ડિસ્ટ્રોસમાં જે પ્રણાલીગત હોય છે તેમાં તે હશે:

systemctl start acct

ઠીક છે, તે ચાલુ છે અને ચાલી રહ્યું છે. અને હવે તે? 🙂

અમારી પાસે હવે ઘણા વિકલ્પો છે, અથવા તેના બદલે, ઘણા નવા આદેશો છે. દાખ્લા તરીકે:

આદેશ એ.સી.

એસી કમાન્ડ આપણને કનેક્શન સમયની માહિતી આપે છે, જો આપણે તેને પરિમાણો વગર ચલાવીશું, તો તે અમને કહેશે કે વપરાશકર્તાઓ સિસ્ટમમાં કેટલા સમયથી લ loggedગ ઇન થયા હતા.

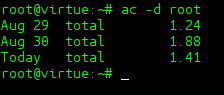

જો આપણે તેને -d પરિમાણ સાથે ચલાવીશું તો તે તેને દિવસોમાં વહેંચશે, એટલે કે:

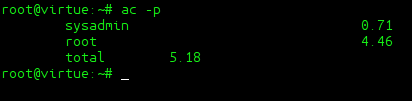

જ્યારે પરિમાણ -p તે તેને વપરાશકર્તાઓમાં વહેંચે છે:

અને જો તમે પરિણામોને મિશ્રિત કરવા માંગતા હો, તો અમે આદેશ સાથે દિવસો દ્વારા વિભાજિત દરેક વપરાશકર્તાનો કનેક્શન સમય જોઈ શકીએ છીએ: AC -d the_user

આદેશ સા

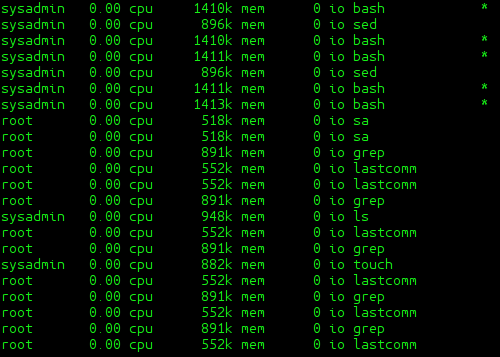

આ આદેશ આપણને આવા અન્ય આદેશો જેમ કે અન્ય વપરાશકર્તાઓ દ્વારા એક્ઝેક્યુટ કરે છે, ઉદાહરણ તરીકે:

sa -u

આ આપણને સિસ્ટમ પરના કોઈપણ વપરાશકર્તા દ્વારા ચલાવવામાં આવેલ છેલ્લા આદેશો બતાવશે:

લાસ્ટકોમ આદેશ

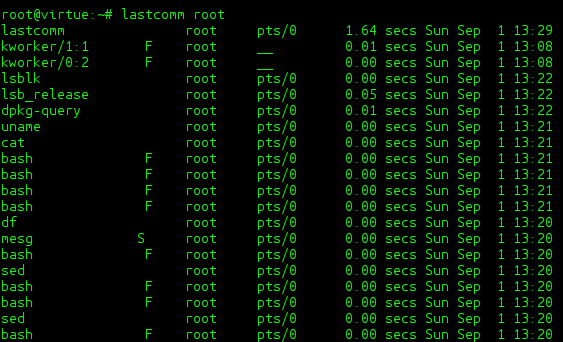

આ આદેશ આપણને દરેક વપરાશકર્તા દ્વારા ચલાવવામાં આવેલ છેલ્લી આદેશો બતાવે છે, ડિફ defaultલ્ટ રૂપે તે અમને બધા વપરાશકર્તાઓના છેલ્લા આદેશો બતાવશે, પરંતુ દેખીતી રીતે આપણે તેને ચોક્કસ વપરાશકર્તાના આદેશો બતાવવા માટે કહી શકીએ છીએ, ઉદાહરણ તરીકે:

lastcomm root

અને આપણે વપરાશકર્તાની જગ્યાએ, આદેશ દ્વારા પણ શોધી શકીએ છીએ.

lastcomm COMANDO

તે જ:

lastcomm touch

અને અહીં હું આદેશો વિશે વાત કરવાનું સમાપ્ત કરું છું કે જો આપણે એક્ક્ટ પેકેજ ઇન્સ્ટોલ કરીએ તો આપણી પાસે ઉપલબ્ધ રહેશે

જેમ મેં શરૂઆતમાં કહ્યું હતું કે, સિસ્ટમમાં વપરાશકર્તા શું કરે છે અથવા કરવાનું બંધ કરે છે તે જાણવાની ઘણી રીતો છે, આપણે હંમેશાં તેના ઘરની .bash_history પણ ચકાસી શકીએ છીએ, પરંતુ, કેટલાકને ખબર હોવી જોઇએ, ઇતિહાસની સામગ્રીને કા beી શકાય છે તેથી, આ પદ્ધતિ જે હું અહીં રજૂ કરું છું તે બીજાઓની તુલનામાં ખૂબ અસરકારક હોઈ શકે છે 😉

સાદર

આ ખૂબ સારું છે, હું પ્રયત્ન કરીશ

ઉફ, ચિટી હોટી, હું તેને જાણતો ન હતો, મોટા કેઝેડ!

એરરાટા: ચીચી 😉

તમને એક્ટ જેવા સમાન આ અન્ય ટૂલમાં રુચિ હોઈ શકે પણ દરેક લ userગ કરેલા વપરાશકર્તાના નેટવર્ક ઉપયોગને ધ્યાનમાં રાખીને: http://www.pmacct.net/

આભાર, હું રસપ્રદ વસ્તુઓ મૂકવાનો પ્રયત્ન કરું છું ... આજે મારી પાસે બીજી ઘણી સારી પોસ્ટ તૈયાર છે 😀

ખૂબ જ રસપ્રદ 🙂

આહ ... ટર્મિનલ ... તેને આપવા માટે કંઈ નથી ...

તે ફક્ત આદેશો શીખવા અને તેનો ઉપયોગ કરવાનું બાકી છે.

તે સાચું છે.

જીએનયુ / લિનક્સ વિશે સારી બાબત એ છે કે તમે કીલોગર્સ અથવા તેના જેવા કંઈપણ પર આધારિત નથી. તે જ ટર્મિનલ માટે છે (જો કે તે પોતે એક ડબલ ધારનું સાધન છે).

હું તેનું પરીક્ષણ કરવા જઇ રહ્યો છું the આર્ચર્સનો માટે, પેકેજ એયુઆરમાં "એક્ટ" તરીકે છે.