SSH શીખવું: SSHD રૂપરેખા ફાઇલ વિકલ્પો અને પરિમાણો

અગાઉના માં (ચોથો) હપ્તો પર પોસ્ટ્સની આ શ્રેણીની SSH શીખવું અમે સંબોધિત કરીએ છીએ માં ઉલ્લેખિત વિકલ્પો OpenSSH રૂપરેખાંકન ફાઇલ જે બાજુ પર નિયંત્રિત થાય છે એસએસએચ ક્લાયન્ટ, એટલે કે, ફાઇલ "SSHConfig" (ssh_config).

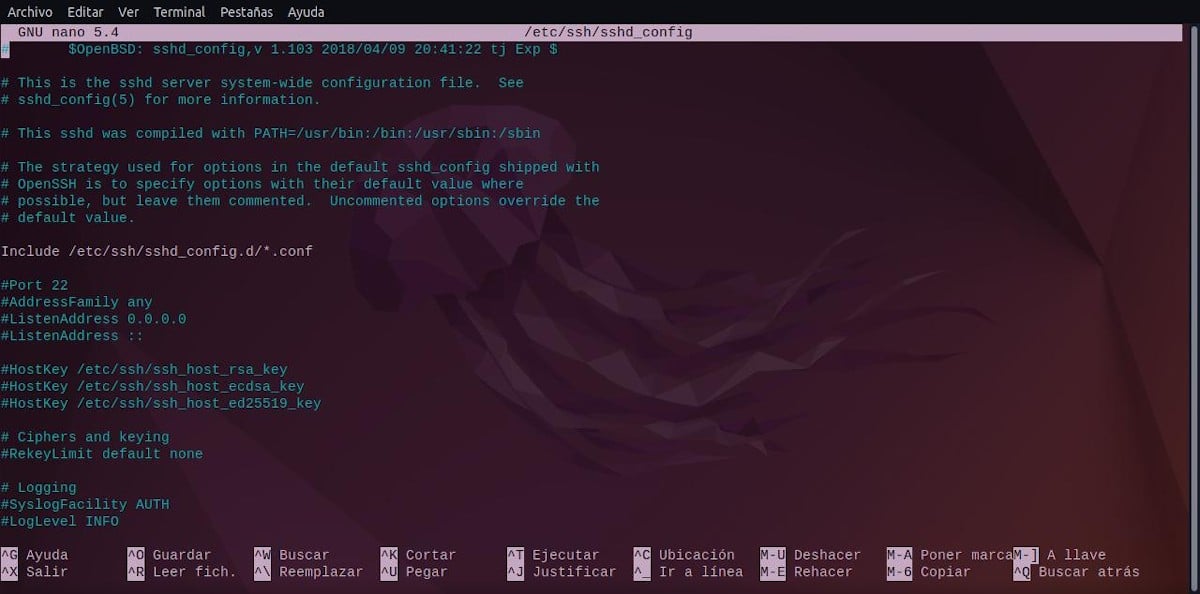

આ કારણોસર, આજે આપણે આમાં આગળ વધીશું અંતિમ અને પાંચમી ડિલિવરી, માં ઉલ્લેખિત વિકલ્પો સાથે OpenSSH રૂપરેખાંકન ફાઇલ જે બાજુ પર નિયંત્રિત થાય છે ssh-સર્વર, એટલે કે, ફાઇલ "SSHD રૂપરેખા" (sshd_config).

SSH શીખવું: SSH રૂપરેખા ફાઇલ વિકલ્પો અને પરિમાણો

અને, આજના વિષયની શરૂઆત કરતા પહેલા, ફાઇલની વ્યવસ્થા કરી શકાય તેવી સામગ્રી વિશે OpenSSH "SSHD રૂપરેખા" (sshd_config), અમે ની કેટલીક લિંક્સ છોડીશું સંબંધિત પોસ્ટ્સ:

SSHD રૂપરેખા ફાઇલ વિકલ્પો અને પરિમાણો (sshd_config)

OpenSSH માટે SSHD રૂપરેખા (sshd_config) ફાઇલ શું છે?

આપણે અગાઉના ટ્યુટોરીયલમાં દર્શાવ્યા મુજબ, OpenSSH પાસે 2 રૂપરેખાંકન ફાઈલો છે. એક કહેવાય છે ssh_config ની ગોઠવણી માટે SSH ક્લાયંટ બાજુ અને બીજો ક callલ sshd_config બાજુ રૂપરેખાંકન માટે ssh-સર્વર. બંને, નીચેના પાથ અથવા ડિરેક્ટરીમાં સ્થિત છે: /etc/ssh.

તેથી, આ સામાન્ય રીતે વધુ મહત્વપૂર્ણ અથવા સંબંધિત છે, કારણ કે તે અમને પરવાનગી આપે છે સુરક્ષિત SSH જોડાણો જેને અમે અમારા સર્વરમાં મંજૂરી આપવા જઈ રહ્યા છીએ. જે સામાન્ય રીતે તરીકે ઓળખાતી વસ્તુનો ભાગ છે સર્વર સખ્તાઇ.

આ કારણોસર, આજે આપણે બતાવીશું કે જણાવેલ ફાઇલમાંના ઘણા બધા વિકલ્પો અને પરિમાણો કયા માટે છે આ શ્રેણીનો છેલ્લો અને છઠ્ઠો હપ્તો ઓફર વધુ વ્યવહારુ અને વાસ્તવિક ભલામણો આવા વિકલ્પો અને પરિમાણો દ્વારા આવા ગોઠવણો અથવા ફેરફારો કેવી રીતે કરવા.

હાલના વિકલ્પો અને પરિમાણોની સૂચિ

ફાઇલની જેમ "SSH રૂપરેખા" (ssh_config), "SSHD રૂપરેખા" ફાઇલ (sshd_config) ઘણા વિકલ્પો અને પરિમાણો છે, પરંતુ તેમાંથી એક શ્રેષ્ઠ જાણીતું, વપરાયેલ અથવા મહત્વપૂર્ણ નીચેના છે:

વપરાશકર્તાઓને મંજૂરી આપો / DenyUsers

આ વિકલ્પ અથવા પરિમાણ સામાન્ય રીતે ઉક્ત ફાઇલમાં મૂળભૂત રીતે શામેલ નથી, પરંતુ તેમાં શામેલ કરવામાં આવે છે, સામાન્ય રીતે તેના અંતે, તે શક્યતા પ્રદાન કરે છે સૂચવે છે કે કોણ અથવા કોણ (વપરાશકર્તાઓ) SSH કનેક્શન દ્વારા સર્વરમાં લૉગ ઇન કરી શકે છે.

તેથી, આ વિકલ્પ અથવા પરિમાણનો ઉપયોગ a સાથે થાય છે વપરાશકર્તાનામ પેટર્નની સૂચિ, જગ્યાઓ દ્વારા વિભાજિત. જેથી, જો ઉલ્લેખિત હોય, પ્રવેશ, તો પછી તે ફક્ત તે જ વપરાશકર્તાનામો માટે માન્ય રહેશે જે પેટર્નમાંથી એક સાથે મેળ ખાય છે.

નોંધ કરો કે ડિફૉલ્ટ રૂપે, કોઈપણ હોસ્ટ પરના બધા વપરાશકર્તાઓ માટે લૉગિનની મંજૂરી છે. જો કે, જો પેટર્ન આ રીતે સેટ કરવામાં આવે છે "USER@HOST", તેથી વપરાશકર્તા અને હોસ્ટ તેઓ અલગથી ચકાસવામાં આવે છે, જે ચોક્કસ યજમાનોના ચોક્કસ વપરાશકર્તાઓ માટે લૉગિનને પ્રતિબંધિત કરે છે.

અને માટે હોસ્ટ, ના ફોર્મેટમાં સરનામાં IP સરનામું/CIDR માસ્ક. છેલ્લે દ્વારા, વપરાશકારોને મંજૂરી આપો દ્વારા બદલી શકાય છે DenyUsers સમાન વપરાશકર્તા પેટર્નને નકારવા માટે.

સરનામું સાંભળો

તમને સ્પષ્ટ કરવાની મંજૂરી આપે છે સ્થાનિક આઇપી સરનામાંઓ (સર્વર મશીનના સ્થાનિક નેટવર્ક ઈન્ટરફેસ) જેના પર sshd પ્રોગ્રામ સાંભળવો જોઈએ. અને આ માટે, રૂપરેખાંકનના નીચેના સ્વરૂપોનો ઉપયોગ કરી શકાય છે:

- ListenAddress હોસ્ટનામ | IPv4/IPv6 સરનામું [ડોમેન ]

- સાંભળો સરનામું હોસ્ટનામ : પોર્ટ [ડોમેન ]

- ListenAddress IPv4/IPv6 સરનામું : પોર્ટ [ડોમેન ]

- ListenAddress [યજમાનનું નામ | IPv4/IPv6 સરનામું] : પોર્ટ [ડોમેન]

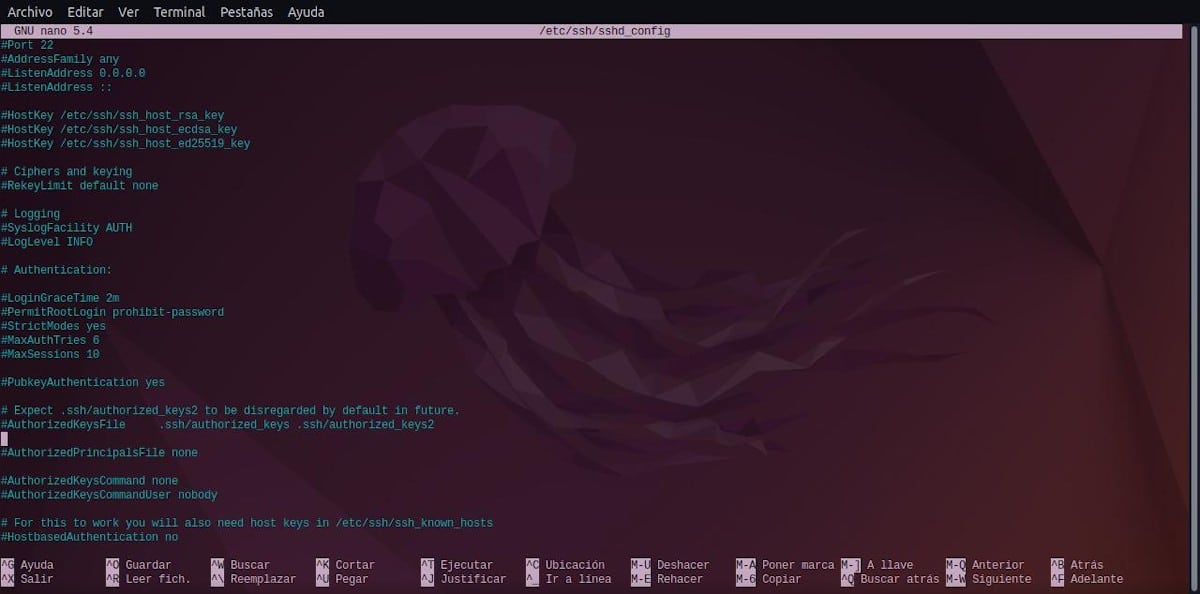

LoginGraceTime

તમને એ સ્પષ્ટ કરવાની મંજૂરી આપે છે સમય (કૃપાનો), જે પછી, સર્વર ડિસ્કનેક્ટ થાય છે, જો વપરાશકર્તા જે SSH કનેક્શન બનાવવાનો પ્રયાસ કરી રહ્યો છે તે અસફળ છે. જો મૂલ્ય શૂન્ય (0) છે, તો તે સેટ છે કે ત્યાં કોઈ સમય મર્યાદા નથી, જ્યારે ડિફૉલ્ટ 120 સેકન્ડ પર સેટ છે.

લોગલેવલ

તમને સ્પષ્ટ કરવાની મંજૂરી આપે છે વર્બોસિટી સ્તર sshd લોગ સંદેશાઓ માટે. અને તેમેનેજેબલ મૂલ્યો છે: શાંત, જીવલેણ, ભૂલ, માહિતી, વર્બોઝ, ડીબગ, ડીબગ1, ડીબગ2 અને ડીબગ3. જ્યારે, અનેડિફૉલ્ટ મૂલ્ય INFO છે.

MaxAuthTries

કનેક્શન દીઠ મંજૂર પ્રમાણીકરણ પ્રયાસોની મહત્તમ સંખ્યાનો ઉલ્લેખ કરે છે. મૂળભૂત રીતે, તેનું મૂલ્ય 6 પર સેટ છે.

મેક્સ સેશન્સ

તમને સ્થાપિત કરેલ નેટવર્ક કનેક્શન દીઠ ઓપન શેલ સત્રોની મહત્તમ સંખ્યાનો ઉલ્લેખ કરવાની મંજૂરી આપે છે, ક્યાં તો લોગિન દ્વારા અથવા વપરાયેલ સબસિસ્ટમ દ્વારા, ઉદાહરણ તરીકે sftp દ્વારા. Eતેની કિંમત સેટ કરો 1 સત્ર મલ્ટિપ્લેક્સીંગને અક્ષમ કરવા માટેનું કારણ બનશે, જ્યારે તેને 0 પર સેટ કરવાથી તમામ પ્રકારના જોડાણો અને સત્રોને અવરોધિત કરવામાં આવશે. મૂળભૂત રીતે, તેનું મૂલ્ય 10 પર સેટ છે.

મેક્સસ્ટાર્ટઅપ્સ

તમને સ્પષ્ટ કરવાની મંજૂરી આપે છે SSH ડિમન સાથે એકસાથે બિનઅધિકૃત જોડાણોની મહત્તમ સંખ્યા, એટલે કે SSH કનેક્શનની સંખ્યા જે IP/Host દીઠ ખોલી શકાય છે. તેનું ડિફોલ્ટ મૂલ્ય સામાન્ય રીતે 10, 30 અથવા 100 હોય છે, જે ઘણી વખત ઊંચું માનવામાં આવે છે, તેથી ઓછી કિંમતની ભલામણ કરવામાં આવે છે.

પાસવર્ડ પ્રમાણીકરણ

પાસવર્ડ પ્રમાણીકરણની જરૂર પડશે કે કેમ તે સ્પષ્ટ કરે છે. મૂળભૂત રીતે, તેનું મૂલ્ય "હા" પર સેટ છે.

પરમિટEmptyPasswords

સ્પષ્ટ કરે છે કે શું સર્વર ખાલી પાસવર્ડ શબ્દમાળાઓ સાથે વપરાશકર્તા એકાઉન્ટ્સમાં લૉગ ઇન કરવાની મંજૂરી (અધિકૃત) કરશે. મૂળભૂત રીતે, તેનું મૂલ્ય "ના" પર સેટ કરેલ છે.

પરમિટ્રૂટલોગિન

સર્વર રુટ વપરાશકર્તા એકાઉન્ટ્સ પર લોગિન સત્રો શરૂ કરીને મંજૂર (અધિકૃત) કરશે કે કેમ તે તમને સ્પષ્ટ કરવાની મંજૂરી આપે છે. જોકે, ડીડિફૉલ્ટ રૂપે, તેનું મૂલ્ય "પ્રોહિબિટ-પાસવર્ડ" પર સેટ છે, આદર્શ રીતે "ના" પર સેટ છે, જે સંપૂર્ણપણે સેટ કરે છે રુટ વપરાશકર્તાને SSH સત્ર શરૂ કરવાની મંજૂરી નથી.

પોર્ટ

તમને સ્પષ્ટ કરવાની મંજૂરી આપે છે પોર્ટ નંબર કે જેના દ્વારા sshd પ્રોગ્રામ તમામ SSH કનેક્શન વિનંતીઓ સાંભળશે. મૂળભૂત રીતે, તેનું મૂલ્ય "22" પર સેટ છે.

સ્ટ્રિક્ટમોડ્સ

લૉગિન સ્વીકારતા પહેલા SSH પ્રોગ્રામે વપરાશકર્તાની હોમ ડિરેક્ટરી અને ફાઇલોની ફાઇલ મોડ્સ અને માલિકી ચકાસવી જોઈએ કે કેમ તે સ્પષ્ટ કરે છે. મૂળભૂત રીતે, તેનું મૂલ્ય "હા" પર સેટ છે.

SyslogFacility

ઇન્સ્ટોલેશન કોડ પ્રદાન કરવાની મંજૂરી આપે છે જેનો ઉપયોગ SSH પ્રોગ્રામમાંથી સંદેશાઓ લૉગ કરતી વખતે થાય છે. મૂળભૂત રીતે, તેનું મૂલ્ય "અધિકૃતતા" (AUTH) પર સેટ કરેલ છે.

નોંધ: પર આધાર રાખીને સીએસએડમિન અને દરેક તકનીકી પ્લેટફોર્મની સુરક્ષા જરૂરિયાતો, અન્ય ઘણા વિકલ્પો ખૂબ ઉપયોગી અથવા જરૂરી હોઈ શકે છે. જેમ કે અમે આ શ્રેણીમાં અમારી આગામી અને છેલ્લી પોસ્ટમાં જોઈશું, જ્યાં અમે SSH પર સારી પ્રથાઓ (ટિપ્સ અને ભલામણો) પર ધ્યાન કેન્દ્રિત કરીશું, જે અત્યાર સુધી બતાવેલ દરેક વસ્તુનો ઉપયોગ કરીને લાગુ કરવામાં આવશે.

વધુ માહિતી

અને આ ચોથા હપ્તામાં, થી આ માહિતીને વિસ્તૃત કરો અને અંદર ઉપલબ્ધ દરેક વિકલ્પો અને પરિમાણોનો અભ્યાસ કરો રૂપરેખાંકન ફાઇલ "SSHD રૂપરેખા" (sshd_config)અમે નીચેની લિંક્સ શોધવાની ભલામણ કરીએ છીએ: OpenSSH સર્વર માટે SSH રૂપરેખાંકન ફાઇલ y સત્તાવાર OpenSSH માર્ગદર્શિકાઓ, અંગ્રેજી માં. અને અગાઉના ત્રણ હપ્તાઓની જેમ, નીચેનાનું અન્વેષણ કરો સત્તાવાર સામગ્રી અને વિશે ઓનલાઇન વિશ્વસનીય SSH અને OpenSSH:

- ડેબિયન વિકી

- ડેબિયન એડમિનિસ્ટ્રેટરનું મેન્યુઅલ: રીમોટ લોગિન / SSH

- ડેબિયન સુરક્ષા માર્ગદર્શિકા: પ્રકરણ 5. સુરક્ષા સેવાઓ

સારાંશ

ટૂંકમાં, આ નવા હપ્તા ચાલુ સાથે "SSH શીખવું" અમે સંબંધિત દરેક વસ્તુ પર સમજૂતીત્મક સામગ્રી લગભગ સમાપ્ત કરી રહ્યા છીએ ઓપનએસએસએચ, રૂપરેખાંકન ફાઇલો વિશે આવશ્યક જ્ઞાન પ્રદાન કરીને "SSHD રૂપરેખા" (sshd_config) y "SSH રૂપરેખા" (ssh_config). તેથી, અમે આશા રાખીએ છીએ કે તે વ્યક્તિગત અને વ્યવસાયિક બંને રીતે ઘણા લોકો માટે ઉપયોગી થઈ રહ્યું છે.

જો તમને આ પોસ્ટ પસંદ આવી હોય, તો તેના પર કોમેન્ટ અને અન્ય લોકો સાથે શેર કરવાની ખાતરી કરો. અને યાદ રાખો, અમારી મુલાકાત લો «હોમપેજ» વધુ સમાચાર અન્વેષણ કરવા માટે, તેમજ અમારી officialફિશિયલ ચેનલમાં જોડાઓ ના ટેલિગ્રામ DesdeLinux, પશ્ચિમ જૂથ આજના વિષય પર વધુ માહિતી માટે.