નમસ્તે મિત્રો!. સીધા મુદ્દા પર, લેખ વાંચતા પહેલા નહીં «ફ્રી સ Softwareફ્ટવેર (I) સાથેના નેટવર્કની રજૂઆત: ClearOS ની રજૂઆતWe અને અમે જેના વિશે વાત કરી રહ્યા છીએ તેનાથી વાકેફ થવા માટે ક્લિયરઓએસ સ્ટેપ-બાય-સ્ટેપ ઇન્સ્ટોલેશન છબીઓ પેકેજ (1,1 મેગા) ડાઉનલોડ કરો. તે વાંચ્યા વિના અમને અનુસરવું મુશ્કેલ બનશે. બરાબર? ટેવ પામેલા.

સિસ્ટમ સુરક્ષા સેવા ડિમન

કાર્યક્રમ એસ.એસ.એસ.ડી. o સિસ્ટમ સુરક્ષા સેવા માટે ડિમનનો પ્રોજેક્ટ છે Fedora, જેનો જન્મ બીજા પ્રોજેક્ટમાંથી થયો હતો - ફેડોરાથી-પણ કહેવાય છે ફ્રીઆઈપીએ. તેના પોતાના નિર્માતાઓ અનુસાર, ટૂંકી અને મુક્ત રીતે અનુવાદિત વ્યાખ્યા હશે:

એસએસએસડી એ એક સેવા છે જે વિવિધ ઓળખ અને પ્રમાણીકરણ પ્રદાતાઓની providesક્સેસ પ્રદાન કરે છે. તે નેટીવ એલડીએપી ડોમેન (એલડીએપી-આધારીતતા સાથે એલડીએપી-આધારિત ઓળખ પ્રદાતા), અથવા કર્બરોઝ ઓથેન્ટિકેશનવાળા એલડીએપી ઓળખ પ્રદાતા માટે રૂપરેખાંકિત કરી શકાય છે. એસએસએસડી સિસ્ટમ દ્વારા ઇન્ટરફેસ પ્રદાન કરે છે એનએસએસ y PAM, અને બહુવિધ અને જુદા જુદા ખાતાના મૂળથી કનેક્ટ કરવા માટે એક શામેલ બેક એન્ડ.

અમે માનીએ છીએ કે પહેલાના લેખોમાં સંબોધવામાં આવેલા લોકો કરતા, આપણે એક OpenLDAP માં નોંધાયેલા વપરાશકર્તાઓની ઓળખ અને પ્રમાણીકરણ માટે વધુ વ્યાપક અને મજબૂત સમાધાનનો સામનો કરી રહ્યા છીએ, એક પાસા જે દરેકના વિવેકબુદ્ધિ માટે બાકી છે અને તેના પોતાના અનુભવો.

આ લેખમાં સૂચવવામાં આવેલ સોલ્યુશન, મોબાઇલ કમ્પ્યુટર અને લેપટોપ માટે સૌથી વધુ ભલામણ કરવામાં આવે છે, કારણ કે તે અમને ડિસ્કનેક્ટેડ કાર્ય કરવાની મંજૂરી આપે છે, કારણ કે એસએસએસડી સ્થાનિક કમ્પ્યુટર પર ઓળખપત્રો સંગ્રહિત કરે છે.

ઉદાહરણ નેટવર્ક

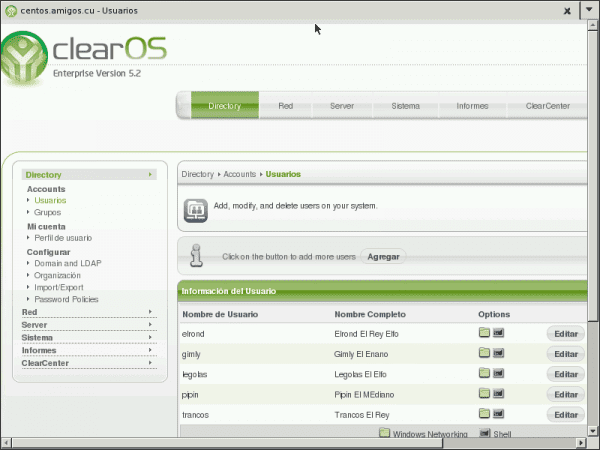

- ડોમેન નિયંત્રક, DNS, DHCP: ક્લીઅરઓએસ એન્ટરપ્રાઇઝ 5.2sp1.

- નિયંત્રક નામ: સેંકડો

- ડોમેન નામ: મિત્રો

- કંટ્રોલર આઇ.પી.: 10.10.10.60

- ---------------

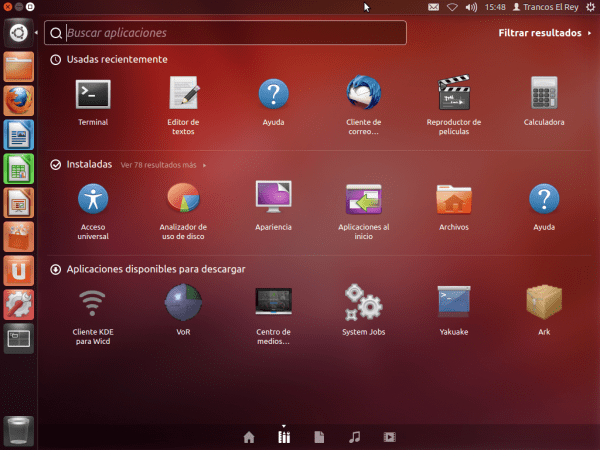

- ઉબુન્ટુ વર્ઝન: ઉબુન્ટુ ડેસ્કટ .પ 12.04.2 ચોક્કસ.

- ટીમનું નામ: ચોક્કસ

- IP સરનામું: DHCP નો ઉપયોગ

અમે અમારી ઉબુન્ટુ તૈયાર કરીએ છીએ

અમે ફાઇલમાં ફેરફાર કરીએ છીએ /etc/lightdm/lightdm.conf મેન્યુઅલ લ loginગિન સ્વીકારવા માટે, અને અમે તમને નીચેની સામગ્રી સાથે છોડીએ છીએ:

[સીટડેફલ્ટ્સ] ગ્રીટર-સત્ર = એકતા-ગ્રીટર વપરાશકર્તા-સત્ર = ઉબુન્ટુ ગ્રીટર-શો-મેન્યુઅલ-લ =ગિન = સાચું ગ્રીટર-છુપાવો-વપરાશકર્તાઓ = સાચું પરવાનગી-અતિથિ = ખોટું

ફેરફારો સંગ્રહ કર્યા પછી, અમે ફરી શરૂ કરીએ છીએ લાઇટડીએમ દ્વારા કokedન્સોલ દ્વારા Ctrl+Alt+F1 અને તેમાં આપણે લuteગ ઇન કર્યા પછી એક્ઝેક્યુટ કરીએ છીએ, sudo સેવા લાઇટડેમ પુન: શરૂ કરો.

ફાઇલને સંપાદિત કરવાની પણ ભલામણ કરવામાં આવે છે / Etc / hosts અને તેને નીચેની સામગ્રી સાથે છોડી દો:

127.0.0.1 લોકલહોસ્ટ 127.0.1.1 ચોકસાઇ.અમિગોસ.ક.સુચિત [----]

આ રીતે આપણને આદેશો માટે યોગ્ય પ્રતિસાદ મળે છે યજમાનનામ y હોસ્ટનામ –fqdn.

અમે તપાસો કે એલડીએપી સર્વર કાર્યરત છે

અમે ફાઇલમાં ફેરફાર કરીએ છીએ /etc/ldap/ldap.conf અને પેકેજ સ્થાપિત કરો ldap- વાસણો:

: ~ $ સુડો નેનો /etc/ldap/ldap.conf [----] BASE ડીસી = મિત્રો, ડીસી = કયુ યુઆરઆઈ એલડીએપ: // સેન્ટોસ.અમિગોસ.કૂ [----]

: ~ $ sudo યોગ્યતા સ્થાપિત ldap-utils: ~ d ldapsearch -x -b 'dc = મિત્રો, ડીસી = cu' '(cબ્જેક્ટક્લાસ = *)': ~ d ldapsearch -x -b dc = મિત્રો, ડીસી = cu 'uid = પગથિયાં ' ~ ~ $ ldapsearch -x -b ડીસી = મિત્રો, ડીસી = ક્યુ 'uid = લેગોલાસ' સીએન ગિડનમ્બર

છેલ્લા બે આદેશો સાથે, અમે અમારા ક્લિયરઓએસના ઓપનએલડીએપી સર્વરની ઉપલબ્ધતા તપાસીએ છીએ. ચાલો પાછલા આદેશોના આઉટપુટ પર સારી નજર કરીએ.

અગત્યનું: અમે એ પણ ચકાસી લીધું છે કે અમારા OpenLDAP સર્વરમાં ઓળખ સેવા યોગ્ય રીતે કાર્ય કરે છે.

અમે એસએસએસડી પેકેજ સ્થાપિત કરીએ છીએ

પેકેજ સ્થાપિત કરવાની ભલામણ પણ કરવામાં આવે છે આંગળી કરતાં વધુ પીવાલાયક બનાવવા માટે ldapsearch:

: do $ સુડો યોગ્યતા એસએસએસડી આંગળી સ્થાપિત કરો

ઇન્સ્ટોલેશનની સમાપ્તિ પછી, સેવા એસએસડી ગુમ થયેલ ફાઇલને કારણે પ્રારંભ થતો નથી /etc/sssd/sssd.conf. ઇન્સ્ટોલેશનનું આઉટપુટ આને પ્રતિબિંબિત કરે છે. તેથી, આપણે તે ફાઇલ બનાવવી જોઈએ અને તે સાથે છોડવી જોઈએ આગામી લઘુતમ સામગ્રી:

: ~ $ સુડો નેનો /etc/sssd/sssd.conf [sssd] config_file_version = 2 સેવાઓ = એનએસએસ, પામ # એસએસએસડી પ્રારંભ થશે નહીં જો તમે કોઈપણ ડોમેન્સને ગોઠવણ ન કરો તો. # નવી ડોમેન રૂપરેખાંકનોને [ડોમેન / ] વિભાગો અને # પછી ડોમેન્સની સૂચિ ઉમેરો (ક્રમમાં કે તમે ઇચ્છો કે તેઓ # ક્વેરી કરે છે) નીચેના "ડોમેન્સ" એટ્રિબ્યુટમાં અને તેને અસલામિત કરો. ડોમેન્સ = amigos.cu [એનએસએસ] ફિલ્ટર_ગ્રુપ્સ = રુટ ફિલ્ટર_ઉઝર્સ = રુટ રિકનેક્શન_્રેટ્રીઝ = 3 [પામ] રિકનેક્શન_્રેટ્રીઝ = 3 # એલડીએપી ડોમેન [ડોમેન / એમિગોસ.સી.ઓ] આઈડી_પ્રોવિડર = એલડીએપ auth_provider = ldap chpass_provider = ldap # ldap_schema ને "rfc2307" પર સેટ કરી શકાય છે, જે જૂથ સભ્ય નામો # "મેમ્બરયુઇડ" લક્ષણમાં સંગ્રહિત કરે છે, અથવા "rfc2307bis" પર સંગ્રહિત કરે છે, જે જૂથ સભ્ય DNs ને # "સભ્ય" લક્ષણમાં સંગ્રહિત કરે છે. જો તમને આ મૂલ્ય ખબર નથી, તો તમારા એલડીએપી # એડમિનિસ્ટ્રેટરને પૂછો. # ClearOS ldap_schema = rfc2307 સાથે કામ કરે છે ldap_uri = ldap: //centos.amigos.cu ldap_search_base = dc = મિત્રો, ડીસી = ક્યુ # નોંધો કે ગણતરીને સક્ષમ કરવા પર મધ્યમ પ્રભાવ અસર થશે. # પરિણામે, ગણતરી માટેનું ડિફ defaultલ્ટ મૂલ્ય ખોટું છે. # સંપૂર્ણ વિગતો માટે sssd.conf મેન પેજ નો સંદર્ભ લો. ગણતરી કરો = ખોટા # સ્થાનિક રીતે પાસવર્ડ હેશ સ્ટોર કરીને defaultફલાઇન લinsગિનને મંજૂરી આપો (ડિફ defaultલ્ટ: ખોટું) cache_credentials = સાચું ldap_tls_reqcert = પરવાનગી ldap_tls_cacert = /etc/ssl/certs/ca-cerર્ટates.crt

એકવાર ફાઇલ બન્યા પછી, અમે તેને અનુરૂપ મંજૂરીઓ સોંપીએ અને સેવા ફરીથી શરૂ કરી:

: ~ $ સુડો ચોોડ 0600 /etc/sssd/sssd.conf : do $ સુડો સેવા એસએસએસડી ફરીથી પ્રારંભ

જો આપણે પાછલી ફાઇલની સામગ્રીને સમૃદ્ધ બનાવવા માંગતા હોય, તો અમે એક્ઝેક્યુટ કરવાની ભલામણ કરીએ છીએ માણસ sssd.conf અને / અથવા પોસ્ટની શરૂઆતમાં લિંક્સથી પ્રારંભ કરીને, ઇન્ટરનેટ પરના હાલના દસ્તાવેજોની સલાહ લો. સલાહ પણ લો મેન sssd-ldap. પેકેજ એસએસડી માં એક ઉદાહરણ શામેલ છે /usr/share/doc/sssd/example/sssd-example.confછે, જેનો ઉપયોગ માઇક્રોસ .ફ્ટ Activeક્ટિવ ડિરેક્ટરી વિરુદ્ધ પ્રમાણિત કરવા માટે થઈ શકે છે.

હવે આપણે ખૂબ પીવા યોગ્ય આદેશો વાપરી શકીએ છીએ આંગળી y હાવભાવ:

: $ $ આંગળીના પગથિયા લ Loginગિન: સ્ટ્રાઈડ્સ નામ: સ્ટ્રાઇડ્સ અલ રે ડિરેક્ટરી: / હોમ / સ્ટ્રાઈડ્સ શેલ: / બિન / બેશ ક્યારેય લ loggedગ ઇન કર્યું નથી. કોઈ મેઇલ નથી. કોઈ યોજના નથી. : ~ $ સુડો ગેન્ટેટ પાસવાડ લેગોલાસ લેગોલાસ: *: 1004: 63000: લેગોલાસ ધ એલ્ફ: / હોમ / લેગોલાસ: / બિન / બેશ

અમે હજી પણ પોતાને ચલાવવા માટે મોકલી શકતા નથી અને LDAP સર્વર પરના વપરાશકર્તા તરીકે પ્રમાણિત કરવાનો પ્રયાસ કરી શકીએ છીએ. આપણે ફાઇલ સુધારવી જ જોઇએ તે પહેલાં /etc/pam.d/common- સેશન, જેથી તમે તમારું સત્ર શરૂ કરો ત્યારે વપરાશકર્તાનું ફોલ્ડર આપમેળે બનાવવામાં આવે છે, જો તે અસ્તિત્વમાં નથી, અને પછી સિસ્ટમ રીબૂટ કરો:

[----]

સત્ર જરૂરી pam_mkhomedir.so સ્કેલ = / વગેરે / સ્કેલ / umask = 0022

### ઉપરોક્ત લાઇન પહેલા શામેલ હોવી આવશ્યક છે

# અહીં પેકેજ દીઠ મોડ્યુલો છે ("પ્રાથમિક" અવરોધ) [----]

હવે જો આપણે ફરીથી પ્રારંભ કરીએ:

: do $ સુડો રીબૂટ

લgingગ ઇન કર્યા પછી, કનેક્શન મેનેજરનો ઉપયોગ કરીને નેટવર્કને ડિસ્કનેક્ટ કરો અને લ logગ આઉટ કરો અને પાછા જાઓ. ઝડપી કંઈ નથી. ટર્મિનલમાં ચલાવો ifconfig અને તેઓ જોશે કે eth0 તે બધા રૂપરેખાંકિત થયેલ નથી.

નેટવર્કને સક્રિય કરો. કૃપા કરીને લ logગ આઉટ કરો અને ફરીથી લ logગ ઇન કરો. સાથે ફરી તપાસો ifconfig.

અલબત્ત, offlineફલાઇન કાર્ય કરવા માટે, Lનલાઇન એલએડીએપી isનલાઇન હોય ત્યારે સત્ર ઓછામાં ઓછું એકવાર શરૂ કરવું જરૂરી છે, જેથી ઓળખપત્રો આપણા કમ્પ્યુટર પર સાચવવામાં આવે.

ચાલો, ઓપનએલડીએપીમાં નોંધાયેલા બાહ્ય વપરાશકર્તાને જરૂરી જૂથોના સભ્ય બનાવવાનું ભૂલશો નહીં, હંમેશાં સ્થાપન દરમિયાન બનાવેલ વપરાશકર્તાને જોતા.

જો સાધનનો ઉપયોગ બંધ કરવા માંગતા ન હોય તો એપ્લેટ પછી કન્સોલ ચલાવો સુડો પાવરઓફ બંધ કરવા માટે, અને સુડો રીબુટ કરો ફરી શરૂ કરવા માટે. ઉપરોક્ત કેટલીક વાર શા માટે થાય છે તે શોધવાનું બાકી છે.

નોંધ:

વિકલ્પ જાહેર કરો ldap_tls_reqcert = ક્યારેય નહીં, ફાઇલમાં /etc/sssd/sssd.conf, પૃષ્ઠ પર જણાવ્યા મુજબ સુરક્ષા જોખમ બનાવે છે એસએસએસડી - FAQ. ડિફ defaultલ્ટ મૂલ્ય «છેમાંગ«. જુઓ મેન sssd-ldap. જો કે, પ્રકરણમાં 8.2.5 ડોમેન્સ રૂપરેખાંકિત કરી રહ્યા છીએ ફેડોરા દસ્તાવેજીકરણમાંથી, નીચે મુજબ જણાવેલ છે:

એસએસએસડી અનઇક્રિપ્ટ થયેલ ચેનલ પર ntથેંટીકેશનને સપોર્ટ કરતું નથી. પરિણામે, જો તમે LDAP સર્વર વિરુદ્ધ પ્રમાણિત કરવા માંગતા હો, તો પણ

TLS/SSLorLDAPSજરૂરી છે.એસ.એસ.એસ.ડી. તે એક એનક્રિપ્ટ થયેલ ચેનલ પર સત્તાધિકરણને સપોર્ટ કરતું નથી. તેથી, જો તમે એલડીએપી સર્વર વિરુદ્ધ પ્રમાણિત કરવા માંગતા હો, તો તે જરૂરી રહેશે TLS / SLL o એલડીએપી.

આપણે અંગત રીતે વિચારીએ છીએ કે ઉકેલ સંબોધવામાં સુરક્ષા દૃષ્ટિકોણથી તે એન્ટરપ્રાઇઝ લ LANન માટે પૂરતું છે. ડબલ્યુડબલ્યુડબલ્યુ વિલેજ દ્વારા, અમે ઉપયોગ કરીને એન્ક્રિપ્ટેડ ચેનલને લાગુ કરવાની ભલામણ કરીએ છીએ TLS અથવા «પરિવહન સુરક્ષા સ્તર », ક્લાયંટ કમ્પ્યુટર અને સર્વર વચ્ચે.

અમે આને સ્વ-સહી કરેલ પ્રમાણપત્રોની યોગ્ય પે generationીથી પ્રાપ્ત કરવાનો પ્રયાસ કરીએ છીએ અથવા «સ્વયં સહી કરેલ “ક્લિયરઓએસ સર્વર પર, પરંતુ અમે કરી શક્યા નહીં. તે ખરેખર એક બાકી મુદ્દો છે. જો કોઈ વાચક જાણે છે કે તે કેવી રીતે કરવું, તો તેને સમજાવવા માટે આપનું સ્વાગત છે!

બુકમાર્ક્સનો બીજો લેખ 😀

ટિપ્પણી કરવા અને શુભેચ્છાઓ આપવા બદલ આભાર !!!

હાય. હું તેને ક્લાઈન્ટ તરીકે ઉબુન્ટુ સર્વર અને બીજા ઉબુન્ટુ સાથે કામ કરવા માટે પ્રયાસ કરી રહ્યો છું, અને કનેક્ટેડ બધું ખૂબ સારી રીતે કાર્ય કરે છે, પરંતુ જ્યારે હું સર્વર બંધ કરું છું અથવા નેટવર્કને ડિસ્કનેક્ટ કરું છું, ત્યારે તે વપરાશકર્તાઓના પાસવર્ડ્સને સ્વીકારે નહીં. મને ખ્યાલ નથી કે હું શું ખોટું કરી શકું છું. તે હોઈ શકે કારણ કે મારી પાસે ldap સર્વર સિક્યુરિટી (ssl) નો ઉપયોગ કરવા માટે ગોઠવેલ નથી?

આ જ કારણ છે, કેમ કે તમારી પાસે એન્ક્રિપ્ટેડ ચેનલ નથી, તે તમારો પાસવર્ડ સ્વીકારશે નહીં.