|

अब हम जानते हैं कैसे AutoScan नेटवर्क स्थापित करने के लिए, हम यह देखने के लिए जा रहे हैं कि इसे कैसे कॉन्फ़िगर किया जाए और हमारे नेटवर्क में घुसपैठियों का पता कैसे लगाया जाए, चाहे वह वायर्ड हो या वायरलेस। |

जारी रखने से पहले मैं यह स्पष्ट करना चाहूंगा कि यद्यपि यह पहले से ही संस्करण १.५० पर है लेकिन अभी भी ऑटोस्कैन नेटवर्क के संचालन में सुधार करने के लिए चीजें हैं। कुछ उदाहरण हैं कि हर बार जब आप अंतिम स्कैन दिखाने के बजाय नया नेटवर्क जोड़ने के लिए विज़ार्ड शुरू करते हैं, जो काफी कष्टप्रद होता है; और यह भी संभव है कि एक स्कैन में यह एक कंप्यूटर या डिवाइस का पता लगाता है लेकिन अगले में ऐसा नहीं करता है।

उम्मीद है कि यह जल्द ही सुधर जाएगा, हम अभी किन रुचियों में जा रहे हैं: अपने नेटवर्क को स्कैन करना और घुसपैठियों का पता लगाना।

हमारे नेटवर्क को स्कैन करने के चरण इस प्रकार हैं:

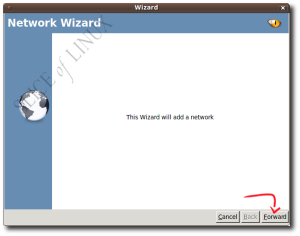

- हर बार जब हम AutoScan Netwowrk शुरू करते हैं, तो नेटवर्क के बारे में छोटे विवरणों को कॉन्फ़िगर करने के लिए एक विज़ार्ड खुलता है जिसे हम स्कैन करने जा रहे हैं। पहली स्क्रीन पर, हम सभी को क्लिक करना है आगे.

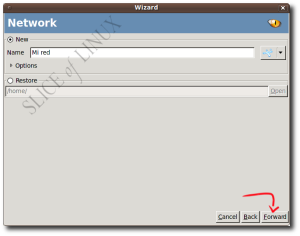

नेटवर्क जोड़ने के लिए विज़ार्ड प्रारंभ होता है - एक नया नेटवर्क जोड़ने के लिए हमें वह नाम लिखना होगा जिसे हम देने जा रहे हैं। मेरे मामले में, मैं उसे फोन करने जा रहा हूं मेरा नेटवर्क। हालाँकि, चूंकि हमारे पास पहले से ही पिछले स्कैन से एक नेटवर्क बचा था, इसलिए हम चुनेंगे पुनर्स्थापित और हम इसी फाइल को खोलेंगे।

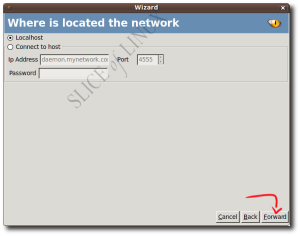

हम नेटवर्क को एक नाम देते हैं - अगला, हमें यह बताना होगा कि हमारा नेटवर्क कहाँ स्थित है: सीधे हमारे उपकरण से जुड़ा हुआ है (स्थानीय होस्ट) या एक दूरस्थ कंप्यूटर के माध्यम से (होस्ट से कनेक्ट करें) का है। मेरे मामले में, मैं चयन करता हूं स्थानीय मेजबान.

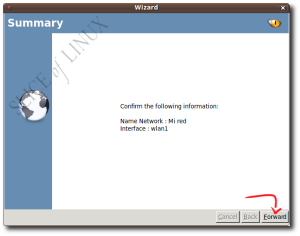

हम चुनते हैं कि हमारा नेटवर्क कहां स्थित है - अगले चरण में हम नेटवर्क इंटरफ़ेस का चयन करते हैं जिसके साथ हम नेटवर्क को स्कैन करने जा रहे हैं। डिफ़ॉल्ट रूप से, प्रोग्राम स्वचालित रूप से उस इंटरफ़ेस का पता लगाएगा जिसके साथ हम जुड़े हुए हैं और वह वही होगा जो वह हमें दिखाता है। मेरे मामले में यह एक वायरलेस इंटरफ़ेस दिखाता है wlan1 लेकिन अगर आप केबल से जुड़े हैं तो आप देखेंगे eth0 o eth1.

हम नेटवर्क इंटरफ़ेस का चयन करते हैं - अंत में, हम उस जानकारी की पुष्टि करते हैं जो हम दर्ज कर रहे हैं और बटन दबाएं आगे.

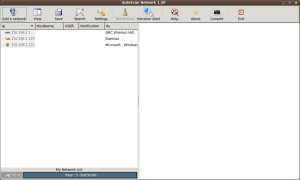

हम सहायक के साथ समाप्त करते हैं - हमारे नेटवर्क से जुड़े उपकरण शीघ्र ही दिखाई देते हैं और AutoScan Network हमें उनके आईपी पते, नाम, ऑपरेटिंग सिस्टम आदि के बारे में सूचित करता है।

हम जांचते हैं कि हमारे नेटवर्क से कौन जुड़ा है इसके अलावा, अगर हम उनमें से किसी एक पर क्लिक करते हैं, तो सही पैनल में, हम उनमें से हर एक के बारे में विस्तृत जानकारी देख सकते हैं। इसे आज़माना बंद न करें।

घुसपैठियों का पता लगाएं

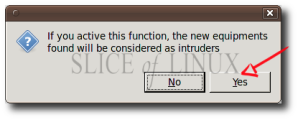

एक बार जब हमने नेटवर्क को स्कैन कर लिया है, तो हम घुसपैठ का पता लगाने वाले फ़ंक्शन को सक्रिय कर सकते हैं। इस प्रकार AutoScan Network हमें किसी भी उपकरण या डिवाइस के बारे में सूचित करेगा जो हमारे नेटवर्क से जुड़ता है।

- का पता लगाने के लिए जोंक (जैसा कि आप उन्हें कहते हैं कुछ में से एक) जो हमारे नेटवर्क से कनेक्ट करते हैं बटन दबाएं घुसपैठ की चेतावनी.

बटन घुसपैठियों का पता लगाने के लिए - और हम नोटिस को पढ़ते हैं जो हमें बताता है कि यदि हम इस फ़ंक्शन को सक्रिय करते हैं, तो जो नया उपकरण मिला है उसे घुसपैठियों पर विचार किया जाएगा। जैसा कि हम फ़ंक्शन को सक्रिय करने में रुचि रखते हैं, हम पर क्लिक करते हैं हाँ.

जो भी उपकरण जोड़ता है उसे घुसपैठिया माना जाएगा - अब हमें बस एक घुसपैठिए को जोड़ने के लिए इंतजार करना होगा।

यदि आप जोंक थे तो यह भी काम करेगा? अच्छा भी।

मुझे उम्मीद है कि आप इसे उपयोगी पाएँ।

में देखा गया | लिनक्स और अधिक

आपकी व्यापक टिप्पणी के लिए धन्यवाद !! मैं आपको एक बड़ा गले लगाता हूं और मुझे आशा है कि आप जल्द ही फिर से मिलेंगे! पॉल।

नया पाब्लो क्या है? ... मुझे आशा है कि आप हमेशा की तरह अभूतपूर्व हैं ...?

चूँकि मैं साइट से नहीं गुज़रा था, इसलिए मैं व्यस्त था और वास्तव में मेरे पास दिन और दिन के लिए समय से अधिक समय नहीं है, इसके बावजूद मैं अपनी पसंदीदा साइटों को नहीं भूलता और निश्चित रूप से, जब मुझे एक की आवश्यकता होती है आवेदन इस प्रविष्टि के उद्देश्य के लिए, मैंने चारों ओर देखा ... इन दिनों कनेक्शन थोड़ा धीमा है और मेरा विचार मेरे प्रदाता को कॉल करने से पहले चीजों को त्यागना शुरू करना है ...

विज़ार्ड के लिए और निश्चित रूप से आपके शानदार विवरण के लिए "कॉन्फ़िगर" को स्थापित करना बहुत आसान है;) ... विज़ार्ड पूरा होने के बाद यह मेरे नेटवर्क से जुड़े सभी उपकरणों को पहचानता है ... (एंड्रॉइड के साथ मोबाइल फोन-जो पहले मुझे बिना किसी समस्या के पहचाना गया लेकिन एक दूसरे स्कैन के बाद यह मुझे एक फ़ायरवॉल के पीछे दिखा: हाँ मुझे लगता है कि यह किसी प्रकार की डिवाइस सुरक्षा होगी - मैं तीन दिनों से एंड्रॉइड का उपयोग कर रहा हूं- मुझे ज्यादा परवाह नहीं है क्योंकि मैं इसे पहले से ही बता रहा हूं एक "दोस्त" -, विंडोज़ के साथ एक लैपटॉप, डेस्कटॉप कंप्यूटर - मैं इसे XP के साथ एक लैपटॉप के माध्यम से परीक्षण कर रहा हूं जो मुझे मिला और कचरा res से बचाया और मेरे नेटवर्क से जुड़ी एक मल्टीमीडिया हार्ड डिस्क जिसके साथ मैं अपनी फाइलें साझा करता हूं सांबा का धन्यवाद…):…।

यह भी सच है कि आपके द्वारा उल्लिखित बग बहुत कष्टप्रद है ... हर बार जब आप प्रोग्राम को खोलते हैं तो फिर से स्कैन करते हैं ... वास्तव में इसे लोड करने के लिए एक .xml फ़ाइल सहेजकर इससे बचने के लिए एक विकल्प "सेव" है। कार्यक्रम की शुरुआत में (इसलिए उसके पृष्ठ पर डेवलपर को इंगित करता है) ... लेकिन यह .xml फ़ाइल से ऐसा लगता है कि वह इसे कहीं भी नहीं बचाता है, इसे वह पथ दें जो आप इसे देते हैं ... इसके बावजूद मैं इसे बहुत देखता हूं इसे पूरा करने के लिए पृष्ठभूमि में काम करने के लिए पूर्ण और उपयोगी इस आश्वासन के साथ कि कोई भी मेरे कनेक्शन का दुरुपयोग नहीं करेगा ... (मैं वास्तव में अपने कनेक्शन को खोलने में बुरा नहीं मानूंगा ... लेकिन दुर्भाग्य से ऐसे लोग हैं जो बुरे के लिए इसका लाभ लेंगे। कला ...: (... यह आज के सूरज की तरह सच है) ... मुझे यह देखने की कोशिश करनी है कि वह कैसे प्रतिक्रिया करता है ... मैं एक दोस्त को अपने लैपटॉप के साथ कॉफी देखने के लिए आमंत्रित करूंगा कि कैसे ध्वनि चेतावनी काम करती है ... हाहाहा

चलो अगले संस्करणों के लिए प्रतीक्षा करें कि क्या यह स्कैन सही है ... अभी के लिए मैं इस मामले को ब्राउज़ करना जारी रखूंगा कि मैं इसे कैसे निचोड़ सकता हूं ...

खैर, ये मेरे इंप्रेशन हैं ... इनके लिए खेद है ...

एक बड़ा गले लगाएं और वहां रहने के लिए धन्यवाद ...

Javi

… EPPPPPPPPP… ………… मैंने कुछ नहीं कहा: एस

यहाँ बंद करने के बाद मैं ब्राउजिंग में वापस गया और स्कैन को पुनर्स्थापित करने और इसे सफलतापूर्वक लोड करने के लिए .xml फ़ाइल को सहेजने में कामयाब रहा ... मुझे लगता है कि मैंने फिर से कोशिश की क्योंकि मैंने पहली बार कोशिश की थी ... लेकिन शायद यह मेरी गलती थी .. ।? ...

खैर बस यह ...;)

Javi

नमस्कार दोस्त मैंने कनेक्टेड डिवाइसों को देखने के लिए नैप और नैस्ट का उपयोग करने की कोशिश की, लेकिन नैम्प के साथ यह केवल मुझे तब भी पता लगाता है, जब नेटवर्क से अधिक कनेक्टेड हो।

और नास्ट के साथ कभी-कभी यह उन सभी को दिखाता है कभी-कभी नहीं और यह उन सेल फोन को नहीं दिखाता है जिनके कारण यह त्रुटि है। चियर्स