हमारी दुनिया में कई, कई रहस्य हैं ... मुझे ईमानदारी से नहीं लगता कि मैं उनमें से अधिकांश को जानने के लिए पर्याप्त सीख सकता हूं, और यह सरल तथ्य से दिया गया है कि लिनक्स हमें ऐसा करने की अनुमति देता है, लेकिन बहुत सी चीजें जो यह है उन सभी को जानना हमारे लिए मुश्किल है।

इस बार मैं आपको समझाऊंगा कि कैसे कुछ बेहद उपयोगी किया जा सकता है, कुछ ऐसा जो कई नेटवर्क या सिस्टम एडमिनिस्ट्रेटर को करने की आवश्यकता है, और इसे प्राप्त करने के लिए बस एक सरल तरीका नहीं खोजना मुश्किल है:

SSH के माध्यम से जुड़ने वाले उपयोगकर्ताओं को कैसे पिंजरे में रखा जाए

पिंजरा? … डब्ल्यूटीएफ!

हां। यदि किसी भी कारण से हमें अपने कंप्यूटर (या सर्वर) के लिए अपने किसी मित्र को एसएसएच एक्सेस देना चाहिए, तो हमें हमेशा अपने कंप्यूटर या सर्वर की सुरक्षा और स्थिरता का ध्यान रखना चाहिए।

ऐसा होता है कि हाल ही में हम अपने सर्वर के लिए पर्सियस एसएसएच एक्सेस देना चाहते थे, लेकिन हम उसे किसी भी प्रकार की पहुंच नहीं दे सकते क्योंकि हमारे पास वास्तव में संवेदनशील कॉन्फ़िगरेशन हैं (हमने कई चीजें संकलित की हैं, पैकेज जो हमने व्यक्तिगत रूप से स्थापित किए हैं, आदि)। ।) और अगर कोई है जो मैं सर्वर के लिए भी मामूली बदलाव करने की कोशिश नहीं करता है, वहाँ एक संभावना है कि सब कुछ बेकार हो जाएगा।

फिर, बेहद सीमित विशेषाधिकारों के साथ एक उपयोगकर्ता कैसे बनाया जाए, इतना तो वह अपने पिंजरे (घर) से बाहर भी नहीं निकल सकता है?

डाउनलोड करके शुरू करते हैं जेलकिट, एक उपकरण जो हमें ऐसा करने की अनुमति देगा:

1. सबसे पहले हमें अपना JailKit सर्वर डाउनलोड करना होगा।

wget http://ftp.desdelinux.net/jailkit-2.14.tar.gz

2. फिर हमें पैकेज खोलना चाहिए और उस फ़ोल्डर को दर्ज करें जो बस दिखाई दिया:

tar xzf jailkit-2.14.tar.gz && cd jailkit-2.14

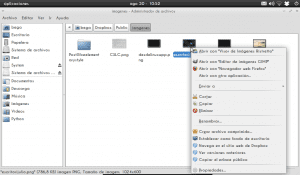

3. बाद में हमने सॉफ्टवेयर को संकलित किया और स्थापित किया (मैं आपको स्क्रीनशॉट छोड़ता हूं):

./configure

make

make install

4. तैयार है, यह पहले से ही स्थापित है। अब हम उस पिंजरे को बनाने के लिए जाते हैं जिसमें भविष्य के उपयोगकर्ता होंगे, मेरे मामले में मैंने इसे बनाया: / ऑप्ट / और इसे "जेल" कहा, इसलिए पथ होगा: / ऑप्ट / जेल :

mkdir /opt/jail

chown root:root /opt/jail

5. पिंजरे को पहले से ही बनाया गया है, लेकिन इसमें सभी आवश्यक उपकरण नहीं हैं ताकि भविष्य के उपयोगकर्ता जो वहां होंगे, बिना किसी समस्या के काम कर सकते हैं। मेरा मतलब है, इस बिंदु तक पिंजरा बनाया गया है, लेकिन यह सिर्फ एक खाली बॉक्स है। अब हम पिंजरे में कुछ उपकरण डालेंगे जिन्हें उपयोगकर्ताओं को रखने की आवश्यकता होगी:

jk_init -v /opt/jail basicshell

jk_init -v /opt/jail editors

jk_init -v /opt/jail extendedshell

jk_init -v /opt/jail netutils

jk_init -v /opt/jail ssh

jk_init -v /opt/jail sftp

jk_init -v /opt/jail jk_lsh

6. तैयार है, पिंजरे मौजूद हैं और इसमें पहले से ही उपयोगकर्ता के उपयोग के लिए उपकरण हैं ... अब हमें केवल ... उपयोगकर्ता की आवश्यकता है! उपयोगकर्ता बनाते हैं Kira और हम इसे पिंजरे में रख देंगे:

adduser kira

jk_jailuser -m -j /opt/jail kira

cat /etc/passwd | grep jk_chroot

यदि आप ध्यान दें कि स्क्रीनशॉट जैसा कुछ भी नहीं दिखता है, तो आपने कुछ गलत किया होगा। यहाँ एक टिप्पणी छोड़ दो और मैं ख़ुशी से तुम्हारी मदद करूँगा।

7. और वोइला, उपयोगकर्ता पहले से ही बंद है ... लेकिन, वह एसओ है, क्योंकि वह SSH द्वारा कनेक्ट नहीं कर सकता है, क्योंकि जब वह सर्वर से कनेक्ट करने की कोशिश करता है तो उसे जाने नहीं देता है:

8. उपयोगकर्ता को कनेक्ट करने की अनुमति देने के लिए हमें एक और कदम करना होगा।

हमें पिंजरे की etc / passwd फाइल को एडिट करना होगा, यानी इस स्थिति में यह होगा / ऑप्ट / जेल / आदि / पासवार्ड , इसमें हम उस उपयोगकर्ता लाइन पर टिप्पणी करते हैं जिसे हमने बनाया था, और एक नया जोड़ें जैसे:

कीरा: x: १००३: १००३ :: / घर / कीरा: / बिन / बाश

यानी हमारे पास फाइल इस तरह होगी पासवर्ड:

जड़: एक्स: 0: 0: जड़: / जड़: / bin / bash

#कीरा: x: १००३: १००३:,:: / ऑप्ट / जेल / / / होम / कीरा: / usr / sbin / jk_lsh

कीरा: x: १००३: १००३ :: / घर / कीरा: / बिन / बाश

डुप्लिकेट विराम चिह्न और अन्य को अच्छी तरह से नोटिस करें, यह महत्वपूर्ण है कि किसी भी 🙂 को न छोड़ें

ऐसा करने के बाद, उपयोगकर्ता बिना किसी समस्या के प्रवेश कर सकता है user

और बस यही।

उपकरण जो हम इस सब के लिए उपयोग करते हैं (जेलकिट) बैकएंड में उपयोग करें चुरोट, जो वास्तव में लगभग सभी ट्यूटोरियल का उपयोग करते हैं। हालांकि जेलकिट का उपयोग करना 😉 पिंजरे के लिए सरल हो जाता है

यदि कोई व्यक्ति किसी समस्या को प्रस्तुत करता है या कुछ ठीक नहीं चल रहा है, तो जितना संभव हो उतना विस्तार छोड़ दें, मैं खुद को एक विशेषज्ञ नहीं मानता हूं लेकिन मैं आपकी यथासंभव मदद करूंगा।

तब यह एफ़टीपी में अनुमतियों जैसा कुछ होगा? दिलचस्प

तुम हमेशा सब कुछ है कि तुम भी अस्तित्व में नहीं था के साथ बाहर आते हैं, mysql xD में उपयोगकर्ताओं की तरह

बिल्कुल नहीं, क्योंकि SSH एफ़टीपी के समान नहीं है। SSH एक शेल है, जो एक टर्मिनल है ... आप किसी अन्य कंप्यूटर या सर्वर पर एक टर्मिनल में होंगे, आप कमांड निष्पादित कर सकते हैं, प्रक्रिया शुरू कर सकते हैं, आदि ... आप उतना ही करेंगे जितना सर्वर व्यवस्थापक आपको अनुमति देता है,

hahahahahaha nah आते हैं, क्या होता है कि मैं और अधिक तकनीकी चीजें प्रकाशित करता हूं ... यही है, मैं छोटी चीजें प्रकाशित करना पसंद करता हूं जो इतनी लोकप्रिय और दिलचस्प नहीं हैं। उदाहरण के लिए, मैं व्यक्तिगत रूप से उस दिन कुछ प्रकाशित करने की योजना नहीं बनाता हूं जब नया उबंटू सामने आता है, क्योंकि मेरा मानना है कि कई पहले से ही इसके बारे में बात करेंगे ... हालांकि, आप यहां पोस्ट में क्या पढ़ते हैं, क्या यह ऐसा नहीं है जो हर पढ़ा जाता है दिन है या नहीं? 😀

बहुत अच्छा योगदान धन्यवाद

एक प्रोटोकॉल भी है जिसे sftp कहा जाता है जो कि ftp और Secure Shell एक साथ है, हालाँकि यह SSH पर FTP चलाने के समान नहीं है:

सादर

हाँ हाँ वास्तव में, लेकिन SSH का हवाला देकर मैं स्वचालित रूप से पिंजरे जो कोई भी SFTP का उपयोग करके जोड़ता है, क्योंकि जैसा कि आप कहते हैं, SFTP वास्तव में SSH + FTP by है

सादर

चित्र नहीं देखे जा सकते !!! 🙁

थोड़ी गलती मेरी हे, अब बताओ he

तैयार। धन्यवाद 😀

बहुत अच्छा है, मैं इसे अपने पसंदीदा के लिए इंगित करता हूं जब मुझे इसकी आवश्यकता होती है तो मैं इसे उपलब्ध करता हूं

धन्यवाद, कोई प्रश्न या समस्याएँ हम यहाँ हैं or आपकी मदद करने के लिए or

उनके पास एक पिंजरे में पर्सियस है। http://i.imgur.com/YjVv9.png

LOL

xD

क्या हाल है।

आप जानते हैं, यह एक ऐसा विषय है जिससे मैं बहुत परिचित नहीं हूँ और जो मैं बीएसडी (पीसी-बीएसडी और घोस्ट बीएसडी) में जाँच कर रहा था और मुझे यह बहुत रोचक और कार्यात्मकता के साथ लगता है जो बहुत उपयोगी हो सकता है।

मैं इसे संदर्भ के लिए रखने जा रहा हूं और बीएसडी डॉक्टर के खिलाफ इसकी जांच करूंगा। सूचना के लिए धन्यवाद।

मैं इससे परिचित नहीं था, क्योंकि मैंने कभी अपने सर्वर में से किसी को भी एसएसएच एक्सेस देने के बारे में नहीं सोचा था, लेकिन जब मुझे ऐसा करने की आवश्यकता पड़ी, तो मैं एक्सेस देना चाहता था, लेकिन इस संभावना के बिना कि कोई गलती से कुछ कर सकता है। यह नहीं होना चाहिए 😀

मैंने बीएसडी सिस्टम पर कभी भी यह कोशिश नहीं की है, इसलिए मैं आपको यह नहीं बता सकता कि यह काम करेगा, लेकिन अगर आप बीएसडी पर कैसे काम करना चाहते हैं, तो कुछ बातें सामने आनी चाहिए on

टिप्पणी मित्र के लिए धन्यवाद 🙂

हैलो, मैं FreeBSD का उपयोग करता हूं और निश्चित रूप से जेलकिट बंदरगाहों में वास्तव में यह काम करता है

आप इसे इस कमांड के साथ इंस्टॉल करें

सीडी / यूएसआर / पोर्ट / गोले / जेलकिट / && साफ स्थापित करें

या ftp के पैकेट से

pkg_add -r जेलकिट

केवल कॉन्फ़िगरेशन में (kira: x: 1003: 1003 :: / होम / kira: / bin / bash)

आपको tsh या sh जोड़ने की जरूरत है, जब तक कि आपने bash इंस्टॉल नहीं किया है और इस पथ को जोड़ दें

/ usr / स्थानीय / बिन / बैश

और कुछ और विवरण, घोस्ट बीएसडी में यह उसी तरह की प्रक्रिया भी सरल होनी चाहिए क्योंकि यह फ्रीबीएसडी पर आधारित है

सादर

महान, मैं इसके लिए देख रहा था; क्या आपको पता है कि यह Centos में काम करता है ?? धन्यवाद।

मैंने इसे Centos पर आज़माया नहीं है, लेकिन हाँ यह काम करना चाहिए :)

वास्तव में मुझे याद है कि कई लोगों ने सेंटोस और रेड हैट सर्वर पर इसी उपकरण का उपयोग किया है

बहुत बहुत धन्यवाद। यह सीधे बुकमार्क पर जाता है।

For टिप्पणी करने के लिए आपका धन्यवाद

बहुत अच्छा "चाल", sys प्रशासकों के लिए सुपर उपयोगी। लेकिन इससे भी बेहतर, शानदार ढंग से लिखा गया। आप और अधिक क्या चाह सकते थे।

योगदान के लिए बहुत बहुत धन्यवाद.

धन्यवाद, आपकी टिप्पणी के लिए बहुत बहुत धन्यवाद very

सादर

एसएसएच हा की प्रशंसा करें

एक बार मैंने ssh के लिए पिंजरा बनाने की कोशिश की, लेकिन पारंपरिक शैली में और सच्चाई यह है कि यह कभी भी सही तरीके से नहीं आया। यदि पिंजरे चल रहा था, यह भी एक बैश नहीं था, वह है, यह जुड़ा हुआ है और कुछ भी नहीं बचा था, अगर शेल चल रहा था, तो यह निर्देशिका पदानुक्रम में जा सकता है और बहुत अधिक quilombos haha लेकिन यह जेलकिट एक गदा है, यह उन सभी चीजों को स्वचालित करता है ... अत्यधिक अनुशंसित

हा हा धन्यवाद।

हां, वास्तव में SSH यह हमारे लिए अनुमति देता है के लिए सभी अद्भुत है, जो वास्तव में सिस्टम की अनुमति देता है की तुलना में अधिक कुछ भी नहीं है ... लिनक्स के लिए हुर्रे! … हआ।

नमस्कार, एक प्रश्न!

क्यों घर को (1) / ऑप्ट / जेल / / घर / कीरा से (2) / घर / कीरा में बदलें

हमें पिंजरे की फ़ाइल आदि / पासवार्ड को संपादित करना चाहिए, अर्थात, इस मामले में यह होगा / ऑप्ट / जेल / आदि / पासवार्ड, इसमें हम उस उपयोगकर्ता लाइन पर टिप्पणी करते हैं जिसे हमने बनाया था, और एक नया जोड़ें जैसे:

कीरा: x: १००३: १००३ :: / घर / कीरा: / बिन / बाश

दूसरे शब्दों में, पासवार्ड फ़ाइल इस तरह दिखाई देगी:

जड़: एक्स: 0: 0: जड़: / जड़: / bin / bash

(१) #kira: x: १००३: १००३:,:: / ऑप्ट / जेल / / / घर / किरा: / usr / sbin / jk_lsh

(२) कीरा: x: १००३: १००३ :: / घर / कीरा: / बिन / बाश

नमस्कार 🙂

यदि वह सेट नहीं है, तो SSH एक्सेस काम नहीं करता है, उपयोगकर्ता कनेक्ट करने का प्रयास करता है, लेकिन स्वचालित रूप से निष्कासित कर दिया जाता है ... ऐसा लगता है कि इंटरकटर के साथ एक बग या समस्या है, जो JailKit लाता है, क्योंकि इस परिवर्तन को इंगित करते समय यह इंगित करता है कि यह उपयोग करता है सामान्य बैश प्रणाली, सब कुछ काम करता है।

मैं अभी भी ssh सत्र बंद करता हूं: C

सूस 10.1 x64

नमस्कार मैंने इसे स्थापित किया है और यह सेंटोस = डी में बहुत अच्छे से काम करता है

लेकिन मेरी दुआ पहले की तरह है कि जेल उपयोगकर्ता के लिए उदाहरण के लिए और अधिक कमांड जोड़ें

svn सह कमांड नहीं चला सकते http://pagina.com/carpeta

मेरा मतलब है, यह आदेश इस मामले में जेल उपयोगकर्ताओं के लिए मौजूद नहीं है जैसे कि इन कमांडों को जेल में जोड़ने के लिए और कई और भी हैं जिन्हें मुझे जोड़ने की आवश्यकता है।

हाय आप कैसे हैं 🙂

यदि आप जेल में कमांड «svn» को सक्षम करना चाहते हैं तो आपके पास कमांड jk_cp है

अर्थात्:

jk_cp / opt / जेल / बिन / svn

यह मानकर बाइनरी या निष्पादन योग्य है: / बिन / svn

और केज / जेल हो: / ऑप्ट / जेल /

आपको ऐसी कमांड्स मिलेंगी, जो दूसरों पर निर्भर होती हैं, यानी अगर आप कमांड «पेपे» जोड़ते हैं, तो आप देखेंगे कि आपको «फेडेरिको» भी जोड़ना होगा, क्योंकि «पेपे» «फेडेरिको» पर निर्भर करता है, अगर आपको यह मिल जाए तो आवश्यक आदेश जोड़ें और पहले से ही already

यह उत्कृष्ट है, मैं अभी इसका परीक्षण कर रहा हूं, और मैं आपको बताता हूं कि क्या हुआ, बहुत बहुत धन्यवाद = डी

लक 😀

मैंने वह करने में कामयाबी की जो आपने मुझे बताई थी लेकिन इस तरह से और अपने आप ही बिना किसी समस्या के इसका पता लगा लिया। यही वह आदेश था जो मैं तोड़फोड़ का उपयोग करने में सक्षम था।

jk_cp -j / home / jaul svn

वैसे मैं सेंटो एक्सपी का उपयोग करता हूं और शायद यह अलग है लेकिन अच्छा है

अब मैं जानना चाहूंगा कि svn जैसी लाइब्रेरी कौन सी हैं, लेकिन अब मैं इसे संकलित करना चाहूंगा क्योंकि मान लें कि मुझे इसके लिए एक कमांड का उपयोग करने की आवश्यकता है

./configure और मार्क एरर

./configure.lineno: पंक्ति 434: expr: कमांड नहीं मिली

मुझे नहीं पता होगा कि मैंने कौन सी लाइब्रेरी पहले से ही स्थापित की है जो कि mysql और अन्य हैं अगर यह जेल के बाहर संकलित करता है लेकिन जौ के अंदर नहीं।

असुविधा के लिए खेद है।

पीएस: आपको गाइड में रखना चाहिए जो मैंने आपको सेंटोस =) शुभकामनाओं में प्रयुक्त कमांड के बारे में बताया था।

देखिए, जब मैं आपको बताता हूं कि यह एक कमांड नहीं पा सकता है (जैसे यहां) पहली बात यह है कि कमांड को ढूंढें:

whereis exprएक बार मिल जाने के बाद (/ usr / bin / expr और usr / bin / X11 / expr) हम इसे jk_cp r के साथ जेल में कॉपी कर लेते हैं

यह देखने की कोशिश करो।

हां, मैं पहले से ही पोस्ट को संपादित करता हूं और कहता हूं कि यह Centos Cent में काम करता है

अापका बहुत - बहुत धन्यवाद (:

इनपुट के लिए धन्यवाद ...

नमस्ते आप कैसे हैं?

भाड़ में जाओ दोस्त! चिली से मेरा अभिवादन। तुम मेरे जैसे ही पाद रहे हो! जबरदस्त हंसी!। गले लगना। आपके पोस्ट से मुझे बहुत मदद मिली!

आपकी टिप्पणी के लिए धन्यवाद 😀

पोस्ट के लिए बहुत बहुत धन्यवाद, इसने मुझे बहुत मदद की, लेकिन दुर्भाग्य से इसके हिस्से में

//////////////////////////////////////////////////// // ////////////////////////////////////////////////// ////// ////////////////////////

हमें पिंजरे की फ़ाइल आदि / पासवार्ड को संपादित करना चाहिए, अर्थात, इस मामले में यह होगा / ऑप्ट / जेल / आदि / पासवार्ड, इसमें हम उस उपयोगकर्ता लाइन पर टिप्पणी करते हैं जिसे हमने बनाया था, और एक नया जोड़ें जैसे:

कीरा: x: १००३: १००३ :: / घर / कीरा: / बिन / बाश

दूसरे शब्दों में, पासवार्ड फ़ाइल इस तरह दिखाई देगी:

जड़: एक्स: 0: 0: जड़: / जड़: / bin / bash

# किरा: x: 1003: 1003:,:: / ऑप्ट / जेल / / / होम / कीरा: / usr / sbin / jk_lsh

कीरा: x: १००३: १००३ :: / घर / कीरा: / बिन / बाश

//////////////////////////////////////////////// //////////////////////////////////////

यह मुझे एक ही त्रुटि का कारण बनता है, मेरा मतलब है, मैं इसे छोड़ देता हूं जैसा कि यह है, और यह कनेक्ट होने पर मुझे टर्मिनल से बूट करता है ,,, .., मैं लाइन पर टिप्पणी करता हूं और एक और अधिक संशोधित करता हूं जैसा कि आप इंगित करते हैं, और यह भी मुझे जूते ...

नवीनतम संस्करण "जेलकिट-2.16.tar" स्थापित करें, यहां तक कि समय बचाने के लिए एक स्क्रिप्ट बनाएं, यहां नीचे दिया गया है:

//////////////////////////////////////////////////// // ////////////////////////////////////////////////

#! / Bin / bash

wget http://olivier.sessink.nl/jailkit/jailkit-2.16.tar.gz

tar -zxvf जेलकिट-2.16.tar.gz

सीडी जेलकिट -२.१६

. / कॉन्फ़िगर

बनाना

स्थापित करना

निकास

////////////////////////////////////////////////// ///////////////////////////

जाहिर है पहले वे "रूट" के रूप में लॉग इन करते हैं ...

मैं त्रुटि मित्र को कैसे हल कर सकता हूं ????

क्षमा करें, मुझे पहले ही मिल गया, मैंने होम फ़ोल्डर के बारे में एक गलती की थी, लेकिन मुझे एक बड़ा संदेह है, मैं इसे "स्क्रीन" कमांड को निष्पादित करने के लिए कैसे प्राप्त कर सकता हूं, मैं इसका उपयोग करने की कोशिश करता हूं (बंद उपयोगकर्ता में) , लेकिन यह काम नहीं करता है ... एक और बात यह है कि, मैं इस बंद उपयोगकर्ता को एक exe पर शराब कार्यक्रम चलाने के लिए कैसे प्राप्त करूं जो उसने अपने घर के अंदर रखा था, यह कैसे होगा?

हैलो, बहुत अच्छा tuto! मैं इन परिवेशों में नया हूँ, मेरा एक प्रश्न है ...

सुरक्षा के लिए, मैं देखता हूं कि इसकी जड़ में इसके कई फ़ोल्डर हैं, क्या वे आवश्यक हैं? मैं बस चाहता हूं कि एक एप्लिकेशन चलाने के लिए उसे अपने फ़ोल्डर (ftp-upload और ssh-execute) तक पहुंच प्राप्त हो, वह किन फ़ोल्डरों को रूट से हटा सकता है? या यह मेरे लिए किसी खतरे का प्रतिनिधित्व नहीं करता है? मैं अग्रिम में आपकी मदद की सराहना करता हूं, शुभकामनाएं!

@ KZKG ^ Gaara, शुक्र है कि आपने मट्ठा त्रुटि डाल दिया, लेकिन जेलकिट -२.१६.टार के संस्करण के साथ। Gz कि आपने सुझाव दिया कि उन्होंने इसे ठीक कर दिया है

http://olivier.sessink.nl/jailkit/jailkit-2.16.tar.gz

मुझे लगता है कि मैं इसे एक पीडीएफ, जोजो .. को पिंजरे और धन्यवाद wn .. के पास कर दूंगा

अभिवादन मित्र, मेरा एक प्रश्न है:

मान लीजिए कि हमारे पास "परीक्षण" नाम का एक उपयोगकर्ता है।

सवाल यह है कि, फ़ाइल /home/test/.ssh/ogn_hosts जो उस उपयोगकर्ता के घर में स्थित है, क्या यह वही फ़ाइल है या उपयोगकर्ता को बंद नहीं किया गया है?

इसे इस्तेमाल करे। इस विधि से अन्य उपयोगकर्ताओं के घर में नेविगेशन को प्रतिबंधित करना संभव है।

सबसे पहले, पोस्ट के लिए धन्यवाद! यह मेरे लिए बहुत उपयोगी हो रहा है; लेकिन मुझे दो संदेह हैं, और ये मेरे पास मौजूद परिदृश्य से उत्पन्न होते हैं:

मुझे अपने घर में स्वतंत्र और निजी पहुंच वाले एन उपयोगकर्ताओं को बनाने की आवश्यकता है, प्रत्येक उपयोगकर्ता केवल अपने घर को जमा कर सकता है, दूसरों के चारों ओर घूमने के बिना वहां मौजूद फ़ाइलों को जमा, संशोधित और हटा सकता है (मेरे पास पहले से ही यह बिंदु है)। यह ssh के माध्यम से पहुँच की आवश्यकता नहीं है।

1. क्या आपको प्रत्येक उपयोगकर्ता के लिए एक पिंजरे का निर्माण करना है, या क्या एक ही पिंजरे में अलग-अलग उपयोगकर्ताओं को रखने का एक तरीका है लेकिन प्रत्येक की अपनी "निजी" निर्देशिका है?

2. जब एक्सेस (FTP क्लाइंट के माध्यम से) टूल द्वारा बनाई गई सभी निर्देशिकाओं को दिखाया जाता है, तो क्या फ़ोल्डर को साफ दिखाने का एक तरीका है? या क्या मैंने रास्ते में कुछ गलत किया?

बहुत बढ़िया ट्यूटोरियल! यह मेरे लिए एक बड़ी मदद रही है, मैं इसे Ubuntu 2.17 पर संस्करण 14.04 के साथ परीक्षण कर रहा हूं और यह बहुत अच्छी तरह से काम करता है। अब मेरे पास निम्नलिखित चुनौती है, एक बार उपयोगकर्ता को बंद कर दिया जाए ताकि वह किसी भी पथ पर न जा सके, मैं चाहता हूं कि वह केवल उस फ़ाइल की सामग्री को देखने में सक्षम हो जो किसी अन्य पथ में है। मैंने एक प्रतीकात्मक लिंक के साथ कोशिश की, लेकिन जब इस फाइल को एक पूंछ या एक बिल्ली बनाने की कोशिश की गई तो उसने मुझे बताया कि यह मौजूद नहीं है, हालांकि उपयोगकर्ता के साथ पहुंचने पर मैं उस फ़ाइल को पिंजरे के घर में सूचीबद्ध कर सकता हूं।

यदि आप मेरी मदद कर सकते हैं तो मैं बहुत आभारी रहूंगा, अग्रिम धन्यवाद

नमस्कार, मैंने पूरी नियमावली का पालन किया है और जब ssh के साथ लॉगिंग होती है तो यह अपने आप बंद हो जाती है, निशान:

Dec 4 19:20:09 toby sshd [27701]: 172.16.60.22 पोर्ट 62009 ssh2 से परीक्षण के लिए स्वीकृत पासवर्ड

Dec 4 19:20:09 toby sshd [27701]: pam_unix (sshd: session): सत्र उपयोगकर्ता परीक्षण के लिए खोला गया (uid = 0)

Dec 4 19:20:09 toby jk_chrootsh [27864]: अब तर्क के साथ उपयोगकर्ता परीक्षण (1004) के लिए जेल / ऑप्ट / जेल में प्रवेश करना

Dec 4 19:20:09 toby sshd [27701]: pam_unix (sshd: session): सत्र उपयोगकर्ता परीक्षण के लिए बंद

धन्यवाद

जब मैं उपयोगकर्ता को ssh एक्सेस देने का अंतिम चरण नहीं करता, तब भी यह कनेक्शन बंद कर देता है last

क्या इस बनाए गए उपयोगकर्ता से रूट में बदलना संभव हो सकता है? अपने-अपने? यह मुझे नहीं होने देता। यह कैसे होगा? आपकी मदद के लिए धन्यवाद

ट्यूटोरियल के लिए बहुत-बहुत धन्यवाद, मुझे एक उपयोगकर्ता बनाने के लिए इसकी आवश्यकता थी जो एक चित्र बनाने के लिए क्लोनज़िला का उपयोग कर सकता है और इसे एक विदेशी सर्वर पर कॉपी कर सकता है, लेकिन जो जहां चाहे उसे झुला नहीं सकता है।

अच्छा! मुझे कुछ जानने की जरूरत होगी।

क्या FTP का उपयोग करके ROOT के रूप में दर्ज करना संभव है और इन अनुमतियों को एफ़टीपी द्वारा प्रबंधित करना है और एसएसएच के साथ नहीं? मान लीजिए कि एक कनेक्शन, सुरंग शैली या ऐसा कुछ बनाना है। यह कैसे किया जाता है? VSFTPD फ़ाइल को कॉन्फ़िगर करना?

बहुत बहुत धन्यवाद!