|

फ़ाइलों, ग्रंथों आदि का एन्क्रिप्शन या एन्क्रिप्शन। यह एक ऐसा उपकरण है जिसके बारे में सभी लिनक्स उपयोगकर्ताओं को पता होना चाहिए और दुर्भाग्य से, कुछ ही लोग जानते हैं और दैनिक आधार पर उपयोग करते हैं। यह विशेष रूप से हड़ताली है जब आप लिनक्स की प्रतिष्ठा को "सुरक्षित ऑपरेटिंग सिस्टम" मानते हैं; यह एक और उपकरण है जिसे लिनक्स आपकी सुरक्षा में सुधार करने के लिए आपकी उंगलियों पर रखता है। आप इसका उपयोग क्यों नहीं करते? अज्ञानता से बाहर? खैर, यह पोस्ट उस "अंतर" को भरने के लिए आती हैजानकारी को एन्क्रिप्ट करने का सबसे आसान तरीका है जीएनयू गोपनीयता गार्ड (GPG)। यह मिनी कैसे-से-सिर से पैर तक उबंटू में इसकी स्थापना और हैंडलिंग का वर्णन करता है। मुझे इसे लिखने में लगभग 2 दिन लगे, इसलिए मुझे आशा है कि आपको यह उपयोगी लगेगा। |

GPG कैसे काम करता है

जीपीजी एक हाइब्रिड प्रणाली का उपयोग करता है जो सममित और असममित एन्क्रिप्शन को जोड़ती है।

असममित एन्क्रिप्शन हमेशा एक के साथ काम करता है कुंजी जोड़ी। उनमें से एक आप होंगे "सार्वजनिक कुंजी और दूसरा आप "निजी चाबी। जैसा कि इसके नाम से संकेत मिलता है, सार्वजनिक कुंजी उन लोगों को दी जा सकती है जिन्हें आप एन्क्रिप्टेड संदेश भेजना चाहते हैं और कोई खतरा नहीं है अगर कोई इसे देखता है, इसके अलावा, वे आम तौर पर सार्वजनिक सर्वर पर प्रकाशित होते हैं ताकि उनकी पहुंच को आसान बनाया जा सके; दूसरी ओर, निजी कुंजी, गुप्त होनी चाहिए और आपको इसे किसी के साथ साझा करने की आवश्यकता नहीं है। इस सब के बारे में सबसे खूबसूरत बात यह है कि जैसा कि हम नीचे देखेंगे, दोनों कुंजियाँ सीधे आपके व्यक्तिगत डेटा के आधार पर GPG द्वारा बनाई गई हैं। अंतिम चरण "पासफ़्रेज़" के माध्यम से इन दो कुंजियों को "सील" करना है। तो, अंत में, केवल पासवर्ड जिसे आपको याद रखना होगा, वह है आपका "पासफ़्रेज़"।

साफ पर गुजर रहा है, धन्यवाद असममित एन्क्रिप्शन, यदि प्रेषक संदेश को एन्क्रिप्ट करने के लिए प्राप्तकर्ता की सार्वजनिक कुंजी का उपयोग करता है, तो एक बार एन्क्रिप्ट करने के बाद, केवल प्राप्तकर्ता की निजी कुंजी इस संदेश को डिक्रिप्ट कर सकेगी, क्योंकि वे केवल एक ही हैं जो जानते हैं। इसलिए, संदेश भेजने की गोपनीयता हासिल की जाती है: प्राप्तकर्ता को छोड़कर कोई भी इसे डिक्रिप्ट नहीं कर सकता है। यदि कुंजी जोड़ी का मालिक संदेश को एन्क्रिप्ट करने के लिए अपनी निजी कुंजी का उपयोग करता है, तो कोई भी अपनी सार्वजनिक कुंजी का उपयोग करके इसे डिक्रिप्ट कर सकता है। इस मामले में, प्रेषक की पहचान और प्रमाणीकरण हासिल किया जाता है।, क्योंकि यह ज्ञात है कि केवल वह अपनी निजी कुंजी का उपयोग कर सकता था (जब तक कि कोई उसे चुरा नहीं सकता था)।

एक अंतिम टिप्पणी जो मुझे उल्लेख करने के लिए दिलचस्प लगती है वह यह है कि असममित सिपहसालारों का आविष्कार किया गया था पूरी तरह से कुंजी विनिमय की समस्या से बचें सममित सिफर। सार्वजनिक कुंजी के साथ, प्रेषक और प्राप्तकर्ता को उपयोग करने के लिए कुंजी पर सहमत होना आवश्यक नहीं है। गुप्त संचार आरंभ करने से पहले प्राप्तकर्ता की सार्वजनिक कुंजी की एक प्रति प्राप्त करने के लिए प्रेषक की आवश्यकता होती है। क्या अधिक है, उसी सार्वजनिक कुंजी का उपयोग कोई भी व्यक्ति कर सकता है जो अपने मालिक के साथ संवाद करना चाहता है।

GPG कितनी सुरक्षित है?

El कलन विधि GPG द्वारा उपयोग किया जाता है डीएसए / एलगमाल, क्योंकि यह "मुक्त" है और इस पर "मालिकाना" पेटेंट नहीं है।

विषय में कुंजी लंबाई, उपयोगकर्ता की आवश्यकताओं पर निर्भर करता है। सुरक्षा और प्रक्रिया अनुकूलन के बीच संतुलन बनाना आवश्यक है। एक कुंजी जितनी अधिक होगी, उतनी ही कम जोखिम होगी कि संदेश को इंटरसेप्ट किया गया तो डिकोड किया जाएगा, लेकिन प्रक्रियाओं की गणना करने में लगने वाला समय भी बढ़ जाएगा। GnuPG द्वारा आवश्यक न्यूनतम आकार 768 बिट्स है, हालांकि कई लोग सोचते हैं कि यह 2048 होना चाहिए (जो फिलहाल GnuPG के साथ अधिकतम है)। जब सुरक्षा समय से अधिक प्राथमिकता होती है, तो विकल्प सबसे बड़ा कुंजी आकार चुनने की अनुमति देता है।

Ubuntu पर GPG स्थापित करना

उबंटू GPG के साथ "आउट ऑफ द बॉक्स" आता है और GPG के लिए एक ग्राफिकल इंटरफ़ेस जिसे Seahorse कहा जाता है। सीहोर तक पहुँचने के लिए हमें बस एप्लीकेशन> एक्सेसरीज़> पासवर्ड और एन्क्रिप्शन कीज़ पर जाना होगा।

इससे पहले, मैं एक टर्मिनल खोलने और टाइप करने की सलाह देता हूं:

sudo aptitude इंस्टॉल सीहोर-प्लगइन्स sudo Killall nautilus

यह क्या हमें अनुमति देता है GPG को Nautilus में एकीकृत करें। अब से, यदि हम किसी फ़ाइल पर राइट-क्लिक करते हैं, तो हम देखेंगे कि दो और विकल्प दिखाई देते हैं: "एन्क्रिप्ट" और "साइन"। नीचे हम देखेंगे कि इन नए उपकरणों का उपयोग कैसे किया जाता है।

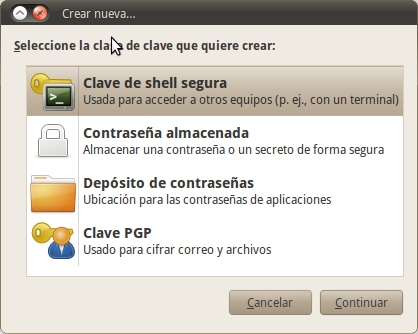

कुंजी बनाएँ

संदेशों और फ़ाइलों को एन्क्रिप्ट करना शुरू करने से पहले, जैसा कि हमने देखा, पहले हमारी असममित कुंजी और हमारे "पासफ़्रेज़" बनाना आवश्यक है। ऐसा करने के लिए हम एप्लिकेशन> एक्सेसरीज़> पासवर्ड और एन्क्रिप्शन कुंजी पर जाते हैं। एक बार जब हम फ़ाइल> नई> PGP कुंजी पर जाते हैं।

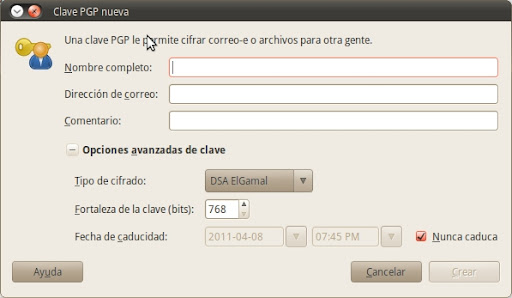

सिस्टम फिर हमें हमारे में प्रवेश करने के लिए कहेगा नाम, ईमेल पता और एक टिप्पणी। उत्तरार्द्ध वैकल्पिक है, जबकि पहले दो अनिवार्य हैं। चुना गया ईमेल पता एक मान्य होना चाहिए, क्योंकि इसका उपयोग उपयोगकर्ता पहचानकर्ता को हस्ताक्षर करने के लिए किया जाएगा। यदि यह पता किसी भी तरह से संशोधित है, तो हस्ताक्षर मेल नहीं खाएगा। इस डेटा के आधार पर कुंजी उत्पन्न की जाएगी.

अनुभाग में उन्नत विकल्प कुंजी, आप एक अलग प्रकार के एन्क्रिप्शन का चयन कर सकते हैं। अनुशंसित एक "DSA Elgamal 768 बिट्स" है, लेकिन मेरा सुझाव है कि आप इसे "DSA Elgamal 2048 बिट्स" में बदल दें क्योंकि इसे पर्याप्त रूप से सुरक्षित और लचीला माना जाता है। समाप्ति की तारीख वह तिथि है जो कुंजी अब एन्क्रिप्शन या हस्ताक्षर संचालन के लिए उपयोगी नहीं है। 6 महीने इसके लिए उचित समय है। समय समाप्त होने के बाद आपको समाप्ति तिथि बदलनी होगी या नई कुंजी या उपकुंजी उत्पन्न करनी होगी।

पासवर्ड दर्ज करने के लिए अंतिम चरण है। शब्द "पासवर्ड" के लिए एंग्लो-सैक्सन शब्दों के बीच अंतर पर ध्यान दें: शब्द "पासवर्ड«एक« पासवर्ड »इंगित करता है, जबकि शब्द«पदबंध»इंगित करता है«frase रास्ते में"। इसलिए यह पासवर्ड एक से अधिक शब्दों से बना होना चाहिए। एक पासवर्ड प्रभावी (सुरक्षित) होने के लिए, आपको होना चाहिए:

लंबा हो;

अपरकेस, लोअरकेस और संख्याओं को मिलाएं;

विशेष वर्ण होते हैं (अल्फ़ान्यूमेरिक नहीं);

अनुमान लगाना कठिन है। इसलिए, नामों के अलावा, महत्वपूर्ण तिथियां, टेलीफोन नंबर, दस्तावेज़ संख्या, ...

सामान्य तौर पर, एक मजबूत पासवर्ड बनाने के लिए शून्य अक्षरों, संख्याओं, अन्य गैर-अल्फ़ान्यूमेरिक वर्णों आदि के साथ बड़े अक्षरों को सम्मिलित करना उचित है।। शब्दों और वाक्यांशों का चयन करते समय हमें उन स्पष्ट शब्दों, या महत्वपूर्ण तिथियों से बचना चाहिए, और कभी भी पुस्तकों या प्रसिद्ध वाक्यांशों के उद्धरणों का उपयोग नहीं करना चाहिए। उस ने कहा, हमें यह सुनिश्चित करना चाहिए कि जो पासवर्ड हम चुनते हैं, वह इतना कठिन है कि इसे "ब्रूट फोर्स अटैक" द्वारा तोड़ा नहीं जा सकता है, "डिक्शनरी अटैक" भी नहीं, लेकिन इसे याद रखना हमारे लिए काफी आसान है। यदि हम एक पासवर्ड भूल गए हैं, तो हमारी कुंजी पूरी तरह से बेकार हो जाएगी, और इसके साथ क्रिप्टोग्रम्स एन्क्रिप्टेड, अशोभनीय। इस संभावना को देखते हुए, यह हमेशा चाबियाँ के साथ एक साथ निरूपण प्रमाणपत्र बनाने की सिफारिश की जाती है।

एक बार सभी आवश्यक डेटा दर्ज कर लिए जाने के बाद, कुंजी निर्माण प्रक्रिया शुरू होती है, जिसमें कुंजियों के आकार और आपके कंप्यूटर की गति के आधार पर काफी समय लगता है। इस प्रक्रिया के दौरान कार्यक्रम यादृच्छिक डेटा एकत्र करता है जिसका उपयोग वह चाबियाँ बनाने के लिए करेगा। एक बार समाप्त होने के बाद, सीहोरसे बंद हो जाएगा।

सार्वजनिक कुंजी सर्वर

मेरी सार्वजनिक कुंजी प्रकाशित करें

सार्वजनिक कुंजी को ठीक से वितरित करने के लिए सार्वजनिक कुंजी सर्वर का उपयोग किया जाता है। इस तरह, डेटाबेस में किसी (नाम या ईमेल से) की खोज करना और उन्हें एन्क्रिप्टेड संदेश भेजने के लिए उनकी सार्वजनिक कुंजी खोजना बहुत आसान है (केवल वह / वह डिक्रिप्ट कर सकते हैं)।

इन सर्वरों के लिए अपनी सार्वजनिक कुंजियों को "अपलोड" करने के लिए, आपको बस सीहोर को खोलना होगा, अपनी कुंजी का चयन करना होगा और रिमोट> सिंक्रनाइज़ करें और कुंजियों को प्रकाशित करना होगा। एक अलर्ट हमें सलाह देगा कि यह चयनित सार्वजनिक कुंजियों के प्रकाशन का कारण बनेगा।

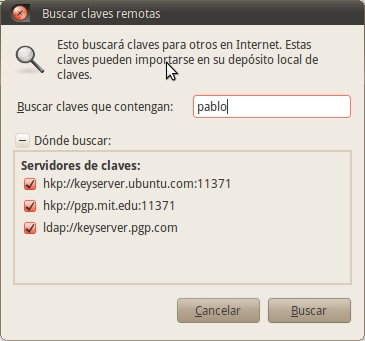

मेरे दोस्तों की सार्वजनिक कुंजी प्राप्त करें

सीहोरस खोलें और मेनू पर जाएं रिमोट> दूरस्थ कुंजी ढूंढें। उस व्यक्ति का नाम या ईमेल दर्ज करें जिसे आप ढूंढ रहे हैं। फिर संबंधित कुंजी का चयन करें। जब आप समाप्त कर लेंगे तो आप देखेंगे कि नई कुंजी को "अन्य कुंजी" टैब में जोड़ दिया गया है।

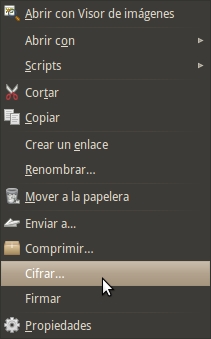

(डी) फ़ाइलों और फ़ोल्डरों को एन्क्रिप्ट करना

एक बार कुंजी जोड़ी उत्पन्न हो जाने के बाद, फ़ाइलों को एन्क्रिप्ट और डिक्रिप्ट करना काफी सरल है। आपको बस एक फ़ाइल का चयन करना है, राइट क्लिक करें और "एन्क्रिप्ट करें" चुनें.

दिखाई देने वाले संवाद में, आपके द्वारा पहले बनाई गई कुंजी का चयन करें, और ठीक पर क्लिक करें।

यदि आपने एक फ़ोल्डर को एन्क्रिप्ट करने के लिए चुना है, तो यह आपसे पूछेगा कि क्या आप फ़ोल्डर के भीतर प्रत्येक फ़ाइल को अलग से एन्क्रिप्ट करना चाहते हैं या यदि आप चाहते हैं कि एक ज़िप फ़ाइल बनाई जाए जो तब एन्क्रिप्ट हो जाएगी।। ज्यादातर मामलों में दूसरा विकल्प सबसे अच्छा है।

यदि आप किसी फ़ाइल को एन्क्रिप्ट कर रहे हैं, तो एक बार एन्क्रिप्शन पूरा हो जाने के बाद, आपको उसी नाम की फ़ाइल बनानी चाहिए लेकिन एक्सटेंशन .pgp के साथ। एक बार प्रक्रिया समाप्त होने के बाद, आप पुरानी फ़ाइल को हटा सकते हैं। यदि आपने किसी फ़ोल्डर को एन्क्रिप्ट किया है, तो आपको दो नई फाइलें मिलनी चाहिए: फ़ोल्डर के मूल संस्करण के साथ .pgp और .zip फ़ाइल के साथ एन्क्रिप्टेड संस्करण। दोनों जिप और ओरिजिनल फोल्डर को कनफिगरेशन के बाद डिलीट किया जा सकता है।

सुरक्षा कारणों से, फ़ाइलों के अनएन्क्रिप्टेड संस्करणों को केवल रीसायकल बिन में भेजे जाने के बजाय स्थायी रूप से हटा दिया जाना चाहिए। लेकिन पहले एन्क्रिप्टेड फ़ाइल को डिक्रिप्ट करने की कोशिश करना सुनिश्चित करें, यह देखने के लिए कि सब कुछ ठीक है।

ऐसा करने के लिए, आपको बस .pgp फ़ाइल पर डबल क्लिक करना होगा और इसके लिए पूछने पर पासवर्ड दर्ज करना होगा। मूल फ़ाइल फिर से दिखाई देगी। यदि यह एक फ़ोल्डर है, तो .zip फ़ाइल दिखाई देगी, और आपको तब इसकी सामग्री को निकालना होगा।

मेरे दूसरे कंप्यूटर पर फ़ाइलों को डिक्रिप्ट करना

यह पोर्टेबल एन्क्रिप्टेड फ़ाइलों को बनाने के लिए डिज़ाइन किया गया सिस्टम नहीं है (जैसे कि छुपे) है। दूसरे कंप्यूटर पर अपनी खुद की फाइलों को डिक्रिप्ट करने के लिए, आपको अपनी कुंजी निर्यात करनी होगी और फिर इसे दूसरे कंपू में आयात करना होगा. यह एक सुरक्षा जोखिम का प्रतिनिधित्व करता है। हालांकि, कभी-कभी यह कार्य करना आवश्यक हो सकता है (उदाहरण के लिए, यदि आपके पास एक पीसी और एक नोटबुक है और आप चाहते हैं कि एक ही GPG कुंजी जोड़ी हो और प्रत्येक कंप्यूटर के लिए एक न हो जैसे कि वे "अलग पहचान" थे)। तो, यहाँ उस मामले में पालन करने के लिए कदम हैं:

उस कंप्यूटर पर जहां आपने कुंजी बनाई थी, Seahorse (एप्लिकेशन> एक्सेसरीज़> पासवर्ड और एन्क्रिप्शन कुंजी) लॉन्च करें, और अपनी व्यक्तिगत कुंजी पर राइट-क्लिक करें और "गुण" चुनें।

दिखाई देने वाले संवाद बॉक्स में, "विवरण" टैब पर क्लिक करें, फिर "निर्यात पूर्ण कुंजी" के बगल में "निर्यात" बटन पर क्लिक करें। अपनी फ़ाइल को डेस्कटॉप पर सुरक्षित कीजिए। आप पाएंगे कि एक्सटेंशन के साथ एक नई फ़ाइल बनाई गई है। वे सादे पाठ में आपकी कुंजी हैं।

USB स्टिक में .asc फ़ाइल की प्रतिलिपि बनाएँ, और वहाँ से दूसरे कंप्यूटर पर। अब उस कंप्यूटर पर Seahorse शुरू करें और "आयात" बटन पर क्लिक करें। जहाँ आपने .asc फ़ाइल सहेजी है, पर नेविगेट करें और "खोलें" पर क्लिक करें। यह कुंजी आयात करेगा। Seahorse बंद करें और इसे डिक्रिप्ट करने के लिए अपनी कुंजी के साथ एन्क्रिप्ट की गई किसी भी फ़ाइल पर डबल क्लिक करें। यह आपसे पासफ़्रेज़ के लिए पूछेगा, इसलिए इसे लिख लें। इसके बाद, मूल फ़ाइल को उसी फ़ोल्डर में सहेजा जाएगा जहां .pgp फ़ाइल है।

अंत में, इस बात का ध्यान रखें कि कंप्यूटर का समय और दिनांक जहाँ आप कुंजी बनाते / आयात / निर्यात करते हैं, सही होना चाहिए। विभिन्न तकनीकी कारणों के लिए, Seahorse और gpg कमांड एक कुंजी आयात नहीं कर सकता है यदि पीसी पर समय और दिनांक उस दिनांक से कम है जो इसे बनाया गया है। बेशक, इसका मतलब है कि अगर आपने जिस कंप्यूटर में कुंजी बनाई है, उसकी तारीख गलत है, तो यह आपको कुंजी बनाने और उपयोग करने में काफी परेशानी दे सकता है।

पाठ एन्क्रिप्ट करें

चयनित पाठ को एन्क्रिप्ट करने के लिए एक Gedit प्लगइन है। इसे सक्षम करने के लिए, संपादन> प्राथमिकताएँ> प्लगइन्स पर जाएं। मैंने "टेक्स्ट एन्क्रिप्शन" चुना। एक बार प्लग-इन सक्षम होने के बाद, Edit> Encrypt / Decrypt / Sign में विकल्प सक्षम हो जाएंगे।

GPG और फ़ायरफ़ॉक्स

फ़ायरफ़ॉक्स के लिए एक प्लग-इन है (फायर जीपीजी) जो एक वेब पेज पर किसी भी पाठ पर GPG संचालन (सहित (डी) एन्क्रिप्शन, हस्ताक्षर, और हस्ताक्षर सत्यापन) लागू करने के लिए एक एकीकृत चित्रमय इंटरफ़ेस प्रदान करता है।

फायर जीपीजी यह वेबमेल के साथ काम करने की भी अनुमति देता है (जीमेल, आदि), हालांकि उस समय मैंने इसका परीक्षण किया था कि जीमेल के साथ एकीकरण "टूट गया" था। FireGPG के साथ काम करने वाले वेबमेलों की पूरी सूची देखने के लिए: http://getfiregpg.org/s/webmails

FireGPG डाउनलोड करें: http://getfiregpg.org/stable/firegpg.xpi

एन्क्रिप्शन प्रक्रिया को थोड़ा तेज करें ...

हमेशा एक ही "पहचान" का उपयोग करते हुए (डी) एन्क्रिप्ट करने वाली जानकारी के लिए, मैं सुझाव देता हूं कि आप सिस्टम> प्राथमिकता> एन्क्रिप्शन और कुंजी स्टोर पर जाएं। फिर मैंने टैब को "एन्क्रिप्शन" एक्सेस किया, और जहां यह कहता है "डिफ़ॉल्ट कुंजी" उस कुंजी का चयन करें जिसे आप हमेशा (डी) एन्क्रिप्ट की गई जानकारी के लिए उपयोग करेंगे। यदि आप उत्सुक हैं, तो मेरा सुझाव है कि आप अपने GPG को पूरी तरह से ट्यून करने के लिए "PGP पासफ़्रेज़" टैब पर भी नज़र डालें।

हस्ताक्षर करें और सत्यापित करें

कई बार, आप एक एन्क्रिप्टेड ईमेल नहीं भेजना चाहते हैं, लेकिन आप चाहते हैं कि प्राप्तकर्ता निश्चित हो जाए कि यह मैं ही था जिसने इसे भेजा था। उसके लिए, डिजिटल हस्ताक्षर का उपयोग किया जाता है। आपको केवल GPG और प्रेषक की सार्वजनिक कुंजी का उपयोग करके ईमेल को सत्यापित करना होगा।

ईमेल को एन्क्रिप्ट करने के लिए, जैसा कि हमने देखा, कुंजियों की एक जोड़ी का उपयोग किया जाता है। उनमें से एक गुप्त है और दूसरा सार्वजनिक। डिजिटल हस्ताक्षर के मामले में, मेरे द्वारा हस्ताक्षरित एक ईमेल प्राप्त करने वाले सभी लोग यह सत्यापित कर सकेंगे कि यह ईमेल मेरे द्वारा लिखी गई थी और यह ईमेल मेरे सार्वजनिक कुंजी का उपयोग करते हुए रास्ते में दुर्भावनापूर्ण रूप से नहीं बदला गया था, क्योंकि मैंने इसे अपनी निजी कुंजी का उपयोग करके हस्ताक्षरित किया था.

इस कारण से, एन्क्रिप्शन की महान समस्याओं में से एक यह ठीक है कि जारीकर्ता को यह सुनिश्चित करना होगा कि कुंजी या डिजिटल हस्ताक्षर के मामले में, यह वास्तव में उस व्यक्ति का है जो दावा करता है कि वह मालिक है हस्ताक्षर। आखिरकार, मैं "मोनिका लेविंस्की" होने का दावा कर सकता हूं और अपना नाम मेरे डिजिटल हस्ताक्षर में डाल सकता हूं। इस समस्या को हल करने के लिए, सार्वजनिक कुंजी पर हस्ताक्षर करना है। इसलिए, जब कोई मेरी सार्वजनिक कुंजी पर हस्ताक्षर करता है, तो वे इस बात की पुष्टि करते हैं कि वह कुंजी मेरी है। दूसरे शब्दों में, वे कह रहे हैं कि यह कुंजी मेरी है। रॉबर्ट डी नीरो के अनुसार, "ट्रस्ट ऑफ वेब" या "ट्रस्ट ऑफ नेटवर्क" के अनुसार, चाबियों के आपसी हस्ताक्षर। विषय पर अधिक जानकारी के लिए मैं आपको यात्रा करने की सलाह देता हूं http://www.rubin.ch/pgp/weboftrust.

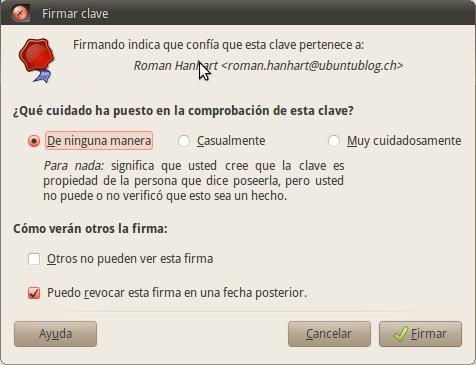

अपने कीस्टोर में एक कुंजी पर हस्ताक्षर करने के लिए:

1) उस कुंजी का चयन करें जिसे आप विश्वसनीय कुंजियों या अन्य एकत्रित कुंजी टैब से साइन इन करना चाहते हैं,

2) टूलबार या फाइल> साइन,

3) का चयन करें कि आपने कितनी अच्छी तरह से कुंजी की जांच की,

4) संकेत दें कि हस्ताक्षर आपके प्रमुख जमा के लिए स्थानीय होना चाहिए और यदि आपका हस्ताक्षर रद्द किया जा सकता है,

5) साइन पर क्लिक करें।

GPG और थंडरबर्ड

थंडरबर्ड और सीमोनकी नामक प्लग-इन है Enigmail यह आपको GPG का उपयोग करके हस्ताक्षरित और / या एन्क्रिप्टेड संदेश लिखने और प्राप्त करने की अनुमति देता है।

पहली बार जब आप इस प्लग-इन को चलाते हैं, तो रूपों की एक श्रृंखला दिखाई देगी जो आपको पूरी करनी होगी। इसमें गाइड भी शामिल हैं जो बताते हैं कि जीपीजी का उपयोग कैसे किया जाए।

GPG के बारे में अधिक जानकारी के लिए मैं पढ़ने की सलाह देता हूं:

- GNUPG मिनी की तरह: http://www.dewinter.com/gnupg_howto/spanish/index.html

- पासवर्ड और एन्क्रिप्शन कुंजी के मैनुअल से उबंटू में जो मदद मिलती है। Seahorse> सहायता> अनुक्रमणिका खोलें।

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

लेखन मुझे अपने विचारों, ग्रहों और डिजिटल क्षरण मानकों को मास्टरमाइंड करने की अनुमति देता है

कक्षा वेब लॉग स्थिति पर एक दूसरे के साथ अपने विचारों को साझा करें

श्रीमती Lanphear के साथ ब्लॉगिंग। उपहार बैग घटक हैं

सभी का हिस्सा स्वीकार करता है कि कुछ नया करने के लिए स्विच करने का तरीका नहीं है।

मेरे पृष्ठ पर भी जाएँ: यहां क्लिक करे

अच्छा पाब्लो! मुझे नहीं पता कि यह मेरा ब्राउज़र है, लेकिन इस ट्यूटोरियल का पाठ काट दिया गया है, अर्थात, मैं प्रत्येक पंक्ति के अंत को याद कर रहा हूं। सहायता के लिए धन्यवाद!

आपका ट्यूटोरियल बहुत अच्छा है !! अच्छा मूत, मैं मदद के लिए देख रहा हूँ! बहुत अच्छा!!

pD: जिन लोगों को संदेह है वे अच्छी तरह से पढ़ते हैं गधे! कि अच्छा वाइब्स !!

डेल CHIDO आदमी !!! बहुत अच्छा है कि ONDAAAAA

जय हो !! yenoo मेरे cheleee b0las !! पापाहुवे !! क्या ric000 frut000 पपीटू !! l0ra के conxa pendej00s !!

फ़ायरफ़ॉक्स में यह अच्छा लग रहा है ...

अच्छा लेख! बहुत ही रोचक। आज रात मैं इसे और अधिक समय के साथ फिर से पढ़ना चाहता हूं

आभारी दोस्त .. वेनेजुएला से बधाई।

प्रिय,

मैं आपके उत्कृष्ट कार्य के लिए और इस ट्यूटोरियल को उत्पन्न करने के लिए प्रक्रिया के संकलन को साझा करने के लिए बहुत आभारी हूं।

सादर,

D.

ब्यूनस आयर्स।

वाह! बहुत अच्छा ट्यूटोरियल!

मुझे केवल एक ही संदेह है ... जब मैं अपनी कुंजी को .asc फ़ाइल में निर्यात करता हूं, तो क्या यह सार्वजनिक और निजी दोनों प्रकार की कुंजी निर्यात करता है? मेरे पास निजी को खोने का डर है, क्योंकि सार्वजनिक एक पहले से ही ऑनलाइन है, लेकिन निजी एक सिस्टम में कहीं है जिसके बारे में मुझे नहीं पता; मैं इसकी एक प्रतिलिपि बनाना चाहता हूं और एक गुप्त USB में दो चाबियाँ हैं। इसके अलावा, मैं चाहूंगा कि 2 मशीनों के बीच पहचान का "सिंक्रनाइज़ेशन" हो।

यदि आप मेरे संदेह को स्पष्ट करने के लिए दयालु हैं, या यह घोषणा करते हैं कि मेरी निजी कुंजी कहां है (मैं पहले से ही ~ / .gnupg में देखा था, लेकिन मुझे नहीं पता कि यह क्या है) मैं बहुत आभारी हूं you अगर आप ईमेल कर सकते हैं, तो बेहतर होगा, आप इसे मेरे Disqus प्रोफ़ाइल में पाएंगे। ।

नमस्ते!

जद!

मुझे लगता है कि मैंने पहले ही लहर पकड़ ली थी; मैं इसके बारे में बाद में परीक्षण करूँगा ...

तो, अब यह जानना बाकी है कि टर्मिनल द्वारा मेरी निजी और सार्वजनिक कुंजी को कैसे बचाया जाए, क्योंकि मुझे लगता है कि अब मैंने दोनों को लॉन्चपैड में सर्वर को भेज दिया है !! डी: (मैं इसे कहता हूं क्योंकि मैंने उसे वह पाठ भेजा था जो वह मुझे "कुंजी" निर्यात करने के लिए देता है-जो कि स्पष्ट रूप से दो कुंजी हैं-)

आपके उत्तर के लिए धन्यवाद!

जद!

हाय

GnuPG पेटेंट-मुक्त एल्गोरिदम का उपयोग करता है, लेकिन मैं यह जानना चाहूंगा कि क्या SMIME एल्गोरिदम का उपयोग करता है जो कि मुफ्त सॉफ्टवेयर नहीं हैं।

धन्यवाद

देखो, जो मैं समझता हूं, एस / माइम एक "ओपन स्टैंडर्ड" है और जीएनयूपीजी (संस्करण 2 के बाद से) में एस / माइम के लिए समर्थन है। संक्षेप में, मुझे लगता है कि अगर जीएनयूपीजी में लोगों ने इसे शामिल किया है, तो इसका कारण यह है कि उनके एल्गोरिदम मुक्त हैं और मानक खुला है, इसलिए आप इसे बिना किसी समस्या के उपयोग कर सकते हैं।

सच मैं नहीं जानता। वैसे भी, आपको नहीं लगता कि यह अपडेट करने का समय है? चियर्स! पॉल

06/12/2012 18:06 को, «Disqus» ने लिखा:

… फिर भी समर्थन (LTS) है… has… वैसे भी धन्यवाद।

सालू २।

क्या आपको पता है कि 10.04 पर एक सीहोर बग है?… एक अन्य संस्करण में यह सही है लेकिन 10.04 में यह कुंजी बनाते समय एक त्रुटि देता है।

महत्वपूर्ण के टुकड़े! यहाँ हार्डवेयर बुनियादी बातों xD का मेरा अंतिम अभ्यास है

धन्यवाद Piter! मुझे खुशी है कि आपके लिए उपयोगी था। यह विचार था ... 🙂

गले लगना! पॉल।

मुझे यह बिल्कुल भी पसंद नहीं है कि यह बहुत ही घृणित है !!!!!!!!!!!!!!!!!!!

वे एफएनआईबी सेवा, एन्क्रिप्टेड मेल का उपयोग स्विफ्टपॉइंट के माध्यम से भी कर सकते हैं।

http://www.youtube.com/watch?v=U3_pMGXlOMM

नमस्ते

बहुत अच्छी पोस्ट

लेकिन मुझे कुछ संदेह है ...

मैं इस समय Maivelope पर था, लेकिन यह मुझे समस्याएं दे रहा है

मैं उन ईमेलों को डिक्रिप्ट नहीं कर सकता, जो उन्होंने मुझे PGP का उपयोग करके भेजे थे

यह पता चला है कि मेरे पास एक संपर्क है जिसने मुझे PGP का उपयोग करके एक संदेश भेजा है, लेकिन मैं इसे डिक्रिप्ट नहीं कर सकता, मुझे यह मिल गया: त्रुटि! इस संदेश के लिए कोई निजी कुंजी नहीं मिली। आवश्यक निजी महत्वपूर्ण पहचान: 187C3E990A964C30 या BDA0CFE6BF5E5C1C मैंने पहले ही निजी कुंजी के साथ एक संदेश भेजने की कोशिश की और यहां तक कि मुझे यह भी मिला कि ... मैं गलत क्या हूं?

और मैंने पोर्टेबल पीजीपी में स्विच किया है, लेकिन मुझे नहीं पता कि पासफ़्रेज़ क्या है ...

मुझे याद नहीं है कि मैवेलोप में उन्होंने मुझसे पूछा था या मैंने ऐसा कुछ किया है कि वह दिखाई दे ...

महान ट्यूटोरियल!

जो कोई भी कहता है कि वह घृणित है वह नहीं जानता कि क्या चल रहा है

हे.

ड्रॉप-डाउन (राइट बटन पर क्लिक करके) को एन्क्रिप्ट करने के लिए फ़ाइल या फ़ोल्डर पर क्लिक करने के बाद मैं इसे प्राप्त नहीं कर सकता, ताकि यह एन्क्रिप्ट दिखाई दे, लेकिन ऐसा नहीं है। यह मेरे लिए 16.04 और xubuntu 16.04 दोनों पर होता है

नमस्ते, मैं पहले कोड का उपयोग नहीं कर सकता "sudo aptitude install seahorse-plugins" मुझे बताता है: "sudo: aptitude: command not found"।

हैलो, उबंटू 19.10 में पहला कमांड मुझे स्वीकार नहीं करता है, यह मुझे बताता है कि यह पैकेज उपलब्ध नहीं है लेकिन यह किसी अन्य पैकेज के लिए भेजा गया है। यह यह भी कहता है कि सीहोर-प्लगइन्स पैकेज गायब है, या पहले से पुराना है, या किसी अन्य स्रोत से उपलब्ध है।

सादर