सिस्टम प्रशासक और डेवलपर्स के लिए लिनक्स अनुमतियाँ

लिनक्स में अनुमतियों का मुद्दा और "चामोद" कमांड के माध्यम से इसका सही उपयोग एसएल समुदायों में बहुत सामान्यतः उजागर और चर्चा में है। उन्नत उपयोगकर्ताओं, तकनीशियनों और सर्वर और सिस्टम के प्रशासक द्वारा। हमारे ब्लॉग में उदाहरण के लिए हमारे पास इसके बारे में 2 बहुत अच्छे प्रकाशन हैं, जो हैं: लिनक्स में अनुमतियाँ और अधिकार (01/12) y जीएनयू / लिनक्स में बेसिक अनुमतियाँ chmod (08/16) के साथ.

लेकिन कई बार एसडब्ल्यू डेवलपर्स एप्लिकेशन और सिस्टम बनाने वाले कौन हैं, उनमें से अधिकांश सिस्टम और वेबसाइट हैं उन्हें विकसित करते समय, वे आमतौर पर विचार नहीं करते हैं कि उन पर लागू की जाने वाली सही अनुमतियां कौन सी हैं, सर्वर और सिस्टम प्रशासकों की ओर से लगभग हमेशा कार्य छोड़ना। इस प्रकाशन में हम उनके बारे में इसके बारे में थोड़ा उन्मुखीकरण देने की कोशिश करेंगे।

परिचय

आदेश "परिवर्तन विद्या»लिनक्स आधारित ऑपरेटिंग सिस्टम के उन्नत उपयोग के लिए बहुत उपयोगी और महत्वपूर्ण है। हालाँकि, जैसे कि "चामॉड" एक स्टैंडअलोन पैकेज नहीं है, लेकिन पैकेज में एकीकृत है "कोरुटिल्स«। "कोरुटिल्स" पैकेज एक पैकेज है जो फ़ाइल प्रबंधन, कमांड दुभाषियों और शब्द प्रसंस्करण के लिए कई बुनियादी उपकरणों के साथ ऑपरेटिंग सिस्टम प्रदान करता है। और सामान्य तौर पर, यह पहले से ही अधिकांश लिनक्स डिस्ट्रो में डिफ़ॉल्ट रूप से स्थापित है।

विशेष रूप से, इस पैकेज में "chmod" कमांड के अलावा, निम्नलिखित कमांड शामिल हैं: आर्क बेस 64 बेसनैम कैट चोंक चामर चामोड चाउम चाउरॉट क्रॉसम कॉम सीपी csplit कट डेट dd df dir dololors dirname du echo env expr फैक्टर झूठी झुंड मोड़ समूह समूह सिर होस्टिड आईडी शामिल होने के लिए लिंक शामिल हों ln logname ls md5sum mkdirir mfdirfir ओड पेस्ट पाथ्च पिंकी पीआर प्रिंटेनव प्रिंटफ पीटीएक्स पीडब्लूडी रीलिंक्स रियलपथ आरएमडीआईआर रनकॉन श * सम सीक श्रेड स्लीप स्लीप स्प्लिट स्टेट स्टिक सम सिंक टैक टेल टी टाइम टेस्टआउट टच ट्रू ट्रंकट ट्टी टोट अनटैमैंड अनइक यूनीक यूडींक अनलिंक यूजर्स वडिर डब्ल्यूसीएम जो हां करते हैं।

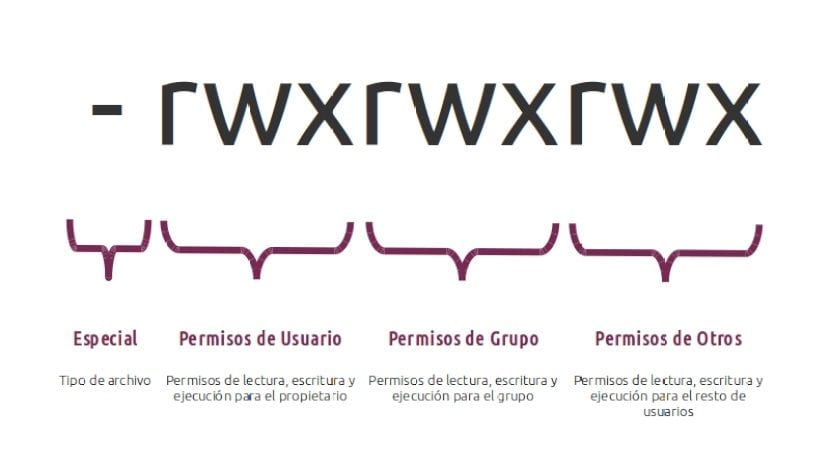

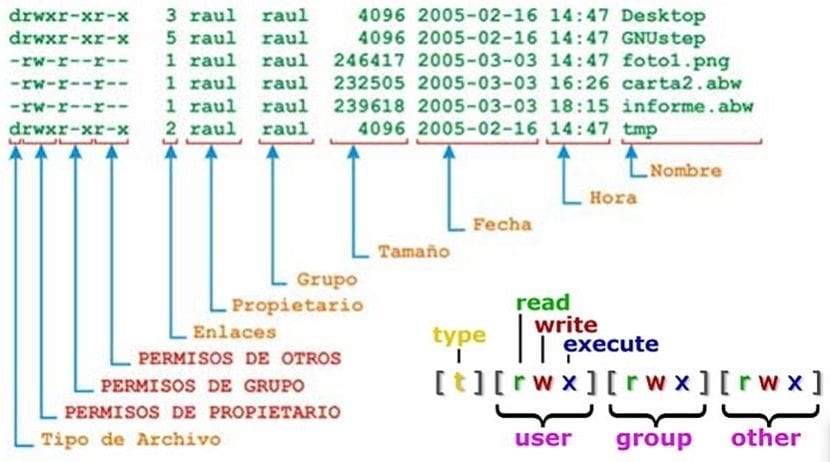

सारांश में, "chmod" कमांड ऑपरेटिंग सिस्टम द्वारा प्रबंधित सभी उपयोगकर्ताओं के लिए फ़ाइल और फ़ोल्डर अनुमतियों के प्रबंधन के सभी महत्वपूर्ण कार्य की अनुमति देता है। ऐसा इसलिए है क्योंकि ऑपरेटिंग सिस्टम के रूप में लिनक्स बहु-उपयोगकर्ता है, और इसलिए, इसे फ़ाइलों और निर्देशिकाओं पर अधिकृत संचालन के सेट को नियंत्रित करने के लिए एक अनुमति प्रणाली के साथ कार्य वातावरण प्रदान करने की आवश्यकता है, जिसमें सभी सिस्टम संसाधन और डिवाइस शामिल हैं।

सामग्री

एसडब्ल्यू डेवलपर्स के लिए उपयोग करें

एक सर्वर और सिस्टम प्रशासक (Sysadmin) जब एक्स फ़ाइल या फ़ोल्डर पर एक एक्स-स्तरीय उपयोगकर्ता या प्रोफ़ाइल को मंजूरी देने के लिए क्या अनुमति देता है, तो यह जानना आवश्यक है कि उन्हें किस प्रकार के संचालन या प्रक्रियाओं की आवश्यकता है। वेब सर्वर के मामले में, उपयोगकर्ताओं को 2 प्रकारों में वर्गीकृत किया जा सकता है:

- व्यवस्थापक उपयोगकर्ता: जिनके पास लॉग इन करने के लिए सर्वर पर एक उपयोगकर्ता खाता है, विशिष्ट विशेषाधिकार हैं, और जो आम तौर पर उदाहरण के लिए एसएसएच या एसएफटीपी के माध्यम से स्थापित सिस्टम या वेबसाइट में कुछ बदलाव (कॉपी / डिलीट / संशोधित) करते हैं।

- गैर-प्रशासक उपयोगकर्ता: सर्वर पर उनका उपयोगकर्ता खाता नहीं है, क्योंकि वे केवल साइट और वेब सिस्टम के आगंतुक हैं। और इसलिए, उनके पास सीधे फ़ाइलों और फ़ोल्डरों तक पहुंचने की अनुमति नहीं है, बल्कि साइट के वेब इंटरफ़ेस या स्थापित वेब सिस्टम के माध्यम से उनके साथ बातचीत करते हैं।

हालांकि, जब एक Sysadmin पर्याप्त या पर्याप्त प्राप्त नहीं करता है वेब साइटों और प्रणालियों की क्षमताओं, कार्यक्षमताओं या फ़ाइल संरचना पर SW डेवलपर्स से जानकारी, प्रलेखन या समर्थन स्थापित किया जाना है विश्वसनीय अधिकतम को निष्पादित करता है, जो इस मामले में आमतौर पर होता है:

chmod 777 -R /var/www/sistema-webऔर कई बार इसके साथ समाप्त होता है:

chown root:root -R /var/www/sistema-web

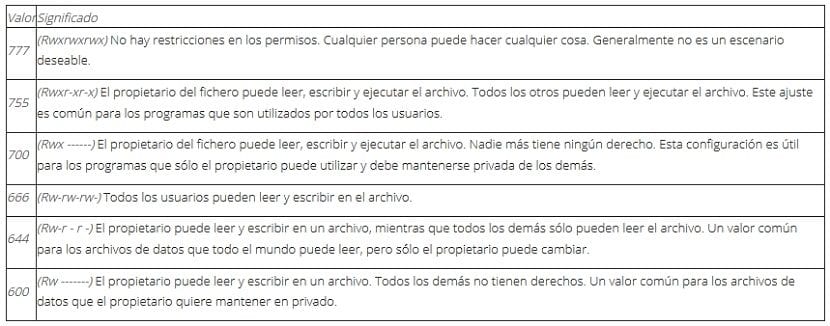

चेतावनी

यह आमतौर पर एक बुरा अभ्यास है, लेकिन यह आमतौर पर स्थापित वेब साइट्स और सिस्टम की अनुमति और खराब निष्पादन की किसी भी समस्या से बचा जाता है। एक खराब प्रथा, जब से साइट या वेब सिस्टम के फ़ोल्डर और फ़ाइलों पर कमांड chmod 777 को इस तरह से निष्पादित किया जाता है, तो इसके बारे में कोई सुरक्षा नहीं है।

साइट या वेब सिस्टम के किसी भी उपयोगकर्ता के लिए यह संभव है कि वह किसी भी फाइल को बदलने या हटाने के लिए साइट या वेब सिस्टम की फ़ाइल संरचना के भीतर या वेब सर्वर के भीतर या बाहर बड़ी बाधाओं के बिना हटा सके। चूंकि यह याद रखना चाहिए कि यह वेब सर्वर है जो आने वाले उपयोगकर्ताओं की ओर से कार्य करता है, और यह वही फ़ाइलों को बदलने में सक्षम है जिन्हें निष्पादित किया जा रहा है।

और यदि उपयोगकर्ता एक हमलावर है, और उसे साइट या वेब सिस्टम में कुछ भेद्यता प्राप्त होती है, तो वह इसे आसानी से ख़राब करने के लिए उसका शोषण कर सकता है, इसे अक्षम कर सकता है, या इससे भी बदतर, फ़िशिंग हमलों को अंजाम देने के लिए दुर्भावनापूर्ण कोड डालें, या बिना किसी को पता चले सर्वर से जानकारी चुरा लें।

अनुशंसाएँ

इस प्रकार के उपायों से बचने के लिए या तो Sysadmin या SW Developer, को यह सुनिश्चित करना चाहिए कि विभिन्न सिस्टम या वेबसाइट के फ़ोल्डर और फाइलें सही और आवश्यक अनुमतियां और उपयोगकर्ता ले जाएं भविष्य की सुरक्षा और गोपनीयता के मुद्दों से बचने के लिए।

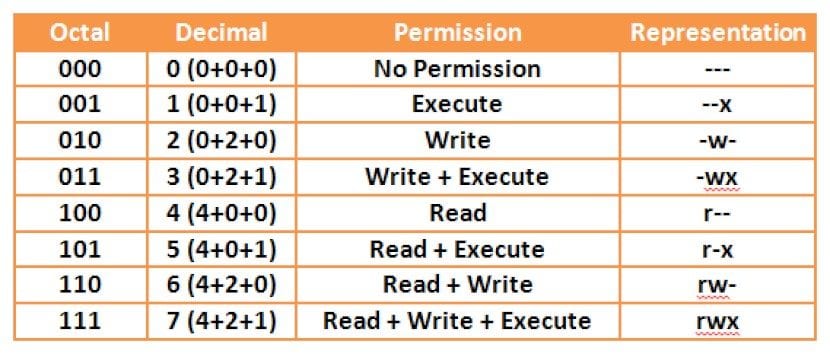

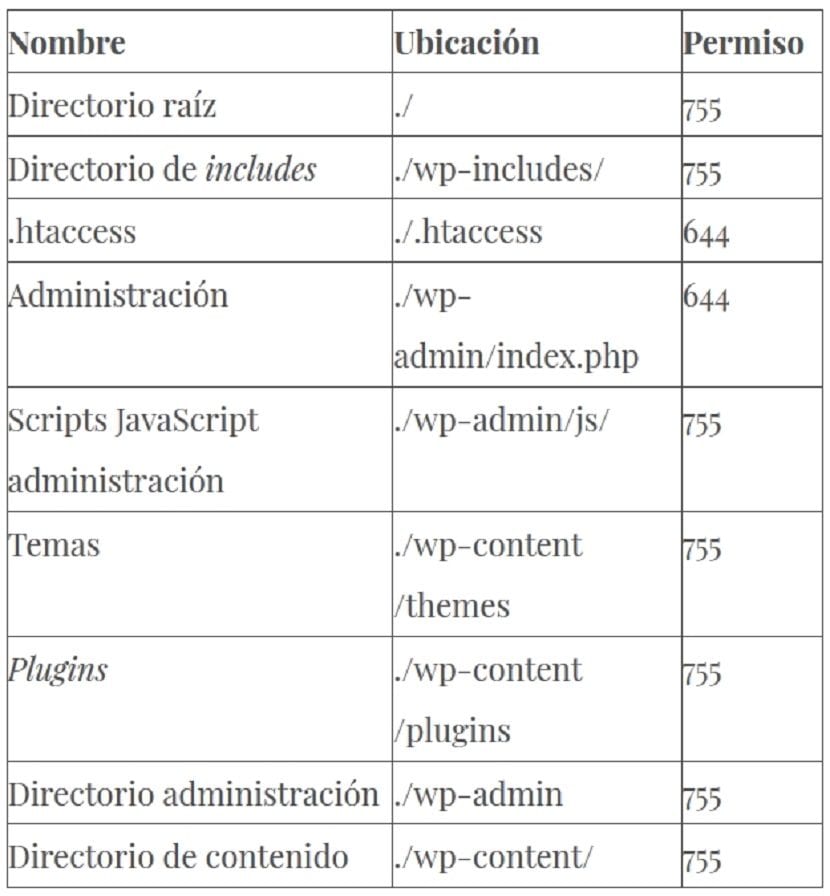

अनुमति स्तर पर, एक स्थापित सिस्टम या वेबसाइट की अनुमतियों और उपयोगकर्ताओं को सामान्य करने के लिए निम्नलिखित 3 आदेशों को पूरा किया जा सकता है।दूसरे शब्दों में, सभी निर्देशिकाओं के लिए 755 और फ़ाइलों के लिए 644 मान सेट करें।

हमेशा सिस्टम या वेबसाइट फ़ोल्डर में उन्हें निष्पादित करना याद रखें, क्योंकि यदि वे एक उच्च फ़ोल्डर (निर्देशिका) में निष्पादित होते हैं, जैसे कि, उदाहरण के लिए, सर्वर का रूट, कमांड कमांड सभी सर्वर की अनुमतियों को पुन: संशोधित करेगा, जिससे यह सबसे अधिक संभावना निष्क्रिय हो जाएगा।

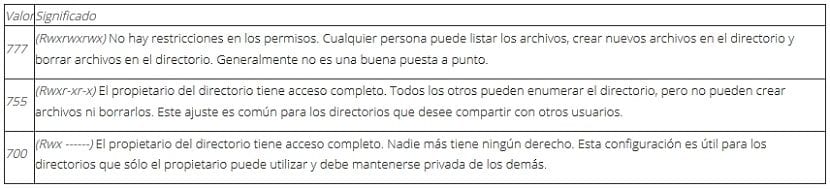

अनुमतियाँ फ़ोल्डर (निर्देशिकाएँ) पर लागू

उदाहरण

निर्देशिकाएँ और फ़ाइलें अनुमति

find . -type d -exec chmod 755 {} \;find . -type f -exec chmod 644 {} \;y

chmod 777 -R .o

chmod 777 -R /var/www/sistema-webसिस्टम या वेबसाइट के फ़ोल्डर (निर्देशिका) के बाहर होने के मामले में।

सिस्टम या वेबसाइट उपयोगकर्ता

chown www-data:www-data -R .o

chown www-data:www-data -R /var/www/sistema-webसिस्टम या वेबसाइट के फ़ोल्डर (निर्देशिका) के बाहर होने के मामले में। और उपयोगकर्ता www-data केवल एक उदाहरण के रूप में उपयोग किया जाता है, क्योंकि यह अपाचे 2 के उपयोग का संबंध है, जहां तक इसका सबसे अधिक उपयोग या उचित है।

फ़ाइलें (फ़ाइलें) के लिए लागू अनुमतियाँ

एक बार अनुमति परिवर्तन हो जाने के बाद, हम उन निर्देशिकाओं और फ़ाइलों की अनुमतियों को संशोधित करने के लिए आगे बढ़ सकते हैं, जिन्हें हम मैन्युअल रूप से अलग-अलग अनुमतियाँ चाहते हैं। और अगर आवश्यक लोगों के मालिक उपयोगकर्ताओं को भी बदलना आवश्यक है। इसलिए, इस बिंदु पर, Sysadmin और SW Developers दोनों को इस बात पर सहमत होना चाहिए कि सिस्टम या वेबसाइट संरचना में प्रत्येक फ़ोल्डर और फ़ाइल के लिए आवश्यक अनुमतियाँ क्या होनी चाहिए।

निष्कर्ष

लिनक्स या UNIX ऑपरेटिंग सिस्टम की फ़ाइलों और फ़ोल्डरों पर अनुमतियों का प्रशासन, एक ही के बड़े फायदे और लाभ में से एक है, क्योंकि वे फ़ाइलों और फ़ोल्डरों पर पहुंच, संस्करण और निष्पादन के विभिन्न स्तरों के बेहतर, सटीक और सुरक्षित नियंत्रण की अनुमति देते हैं।

और भी बहुत कुछ, जब यह वेब सर्वर के स्तर की बात आती है, अर्थात्, जहाँ एक संगठन के सिस्टम या आंतरिक और बाहरी वेबसाइट हैं, चूंकि यह जानना उच्च प्राथमिकता है कि गोपनीयता, सुरक्षा और कार्यक्षमता के बीच सर्वोत्तम संतुलन प्राप्त करने के लिए प्रत्येक निर्देशिका या फ़ाइल को क्या अनुमतियाँ दी जानी चाहिए।

सुप्रभात आप कैसे हैं?

मैं linux में dabbling कर रहा हूं, मेरे पास एक एप्लिकेशन है जो इससे फाइलें आयात कर सकता है, उपयोगकर्ता एक .zip फाइल के साथ एक फ़ोल्डर अपलोड करता है, डेटाबेस में डाली गई फाइलों को अनजिप करने के बाद। खिड़कियों में मुझे कोई समस्या नहीं है, जब एप्लिकेशन को लिनक्स में पास कर रहा हूं तो मुझे कुछ अनुमतियों को याद नहीं होगा, सिद्धांत रूप में मैंने इस लेख में जो कुछ भी कहा है, उसका परीक्षण करने के लिए और इसे हाहा नहीं किया जाना चाहिए (लेकिन मैं एक बार बदलूंगा सभी कार्यों को मान्य कर सकते हैं)।

तथ्य यह है कि फाइलें विघटित होती हैं, लेकिन मैं देखता हूं कि वे केवल स्वामी के लिए पढ़ने और लिखने की अनुमति के साथ डाउनलोड की जाती हैं, मालिक समूह के लिए पढ़ी जाती हैं और दूसरों की अनुमति के बिना। जब एप्लिकेशन का उपयोग करने वाले उपयोगकर्ता के पास फ़ाइलें होती हैं। मैं समझता हूं कि निष्पादन की अनुमति नहीं होने से, यह प्रक्रिया के सामान्य प्रवाह का पालन करने में सक्षम नहीं है और डेटाबेस में xml डालने के लिए आगे बढ़ रहा है। जिस पर मेरा सवाल है, मैं उन फ़ाइलों को अनुमति कैसे दे सकता हूं जो मेरे पास अभी तक सिस्टम पर नहीं हैं? डाउनलोड किए गए फ़ोल्डर में (tmp) इसमें सभी अनुमतियाँ हैं, वे फिर से इटैलिक तरीके से लागू होते हैं, लेकिन हर बार जब वे फ़ाइलें केवल उस फ़ोल्डर में डाउनलोड की जाती हैं, तो उनके पास केवल अनुमतियाँ होती हैं। क्या कोई ऐसा तरीका है जो उस फ़ोल्डर में दिखाई देने वाली फ़ाइलों को निष्पादित अनुमतियों के साथ छोड़ा जा सकता है?

मुझे आशा है कि मैं स्पष्ट हो गया हूं, अग्रिम और उत्कृष्ट ब्लॉग में बहुत-बहुत धन्यवाद

मुझे लगता है कि फ़ोल्डर / tmp या… / tmp में 755 अनुमतियाँ हैं, लेकिन फिर भी जब अनुप्रयोग का मालिक जो उपयोगकर्ता उन्हें जमा करता है, वह उन्हें अन्य अनुमतियों के साथ छोड़ देता है। मैं एक डेवलपर नहीं हूं, लेकिन मैं मानता हूं कि एप्लिकेशन की भाषा में या कोई अन्य इसे एक रूटीन को इंगित कर सकता है जो आवश्यक अनुमतियों (चामोद) के कमांड कमांड (बैश) और फाइलों के मालिक (चांस) को निष्पादित करता है। अन्यथा, आप हर मिनट एक स्क्रिप्ट चला सकते हैं।