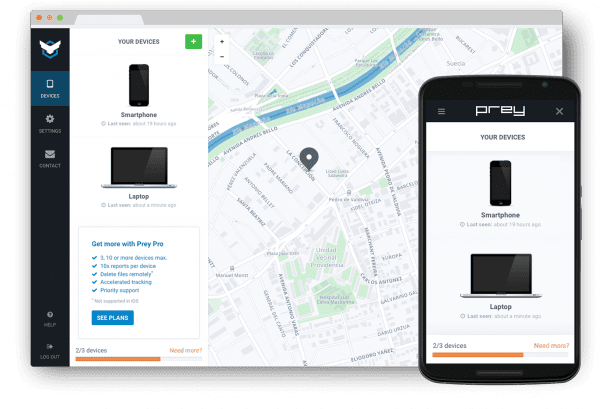

मुझे हाल ही में के लोगों से एक बहुत ही दिलचस्प ईमेल मिला है शिकार, जिसमें वे इस सेवा के साथ किए गए पहलू पर टिप्पणी करते हैं जो इसके लिए उपलब्ध है Windows, OSX, Android, iOS और निश्चित रूप से ग्नू / लिनक्स.

उन्होंने सबसे अधिक संभावना की कोशिश की है एंड्रॉयड डिवाइस मैनेजर, एक उपकरण जो हमें वास्तविक समय में पता लगाने में मदद करता है, रिंगिंग बनाता है और यहां तक कि हमारे मोबाइल को दूरस्थ रूप से अवरुद्ध करता हैक्योंकि प्री का नया संस्करण हमारे लैपटॉप के साथ भी ऐसा ही करता है संदेश और अन्य चीजें भेजने के लिए एक समारोह को शामिल करने के अलावा।

उबंटू और डेबियन पर स्थापना

अब हम टर्मिनल का उपयोग करेंगे, हम उस निर्देशिका में जगह करते हैं जहां हम डाउनलोड करते हैं लोगों के सामने पहली उपस्थिति करनेवाली और हम निम्नलिखित करते हैं (API कुंजी सेटिंग्स अनुभाग में दिखाई देता है शिकार, निचले बाएँ कोने में, एक नीले बॉक्स में):

API_KEY = myApiKey sudo -E dpkg -i prey_1.X.X_amd64.deb sudo npm -g install prey sudo prey hooks post_install sudo prey config gui

अंतिम कमांड के साथ एक जादूगर हमारे द्वारा बनाए गए क्रेडेंशियल्स के साथ मान्य होगा शिकार, हम साइट में प्रवेश करते हैं, हम अपने उपयोगकर्ता को मान्य करते हैं और यह स्वचालित रूप से हमें नया डिवाइस दिखाएगा जिस पर हमने एप्लिकेशन इंस्टॉल किया है। विशेष रूप से हम प्रति खाते में अधिकतम 3 डिवाइस पंजीकृत कर सकते हैं, जब तक आप प्रीमियम संस्करण के लिए भुगतान नहीं करते हैं।

का स्रोत कोड शिकार में है Github मुफ्त लाइसेंस के तहत GPLv3

अंग्रेजी में, Prey Rechargued की मार्केटिंग के लिए अच्छा लग सकता है, लेकिन स्पेनिश में "जैसा लगता है" क्योंकि हमें नहीं पता था कि हमें क्या करना है हमने इसे उन चीजों से भर दिया है जो बेकार हैं ताकि यह नया जैसा दिखे "

हाहाहाहा .. यार कि सॉफ्टवेयर इतना खराब नहीं है, न ही विचार। क्यूबा जैसे देशों में प्रीई का उपयोग करने के लिए क्या होता है। यह उन देशों के लिए काम करता है जो इंटरनेट से 100% जुड़े हुए हैं और हर जगह वाईफाई है।

यहां हर जगह वाईफाई है और बहुत से लोग अभी भी WEP xD का उपयोग करते हैं

खैर, मैं अपने लैपटॉप को बहुत अधिक ट्रोजन करना पसंद नहीं करता, वास्तव में ... मेरा मोबाइल भी नहीं, चलो। Prey का पारित होना, Cerberus और निश्चित रूप से Google डिवाइस प्रबंधक। वह उत्तीर्ण हुआ।

(क्या आप वास्तव में सोचते हैं कि स्क्रीन पर एक छोटा सा संदेश लेने से कुछ हल होने वाला है? या आपके पास अनुमानित स्थान है? फोटो उपयोगी हो सकता है अगर और केवल अगर आप चोर को जानते हैं लेकिन ...)

@ Debish की टिप्पणी के अनुसार, मेरे पास पहले से ही बहुत कुछ है जो Google अपने गैलेक्सी नोट 4 में डिफ़ॉल्ट रूप से रखता है जब तक कि मैं इसे CyanogenMod में नहीं ले जाता, जो इस बिंदु पर मुझे नहीं पता कि क्या उनके पास इस टर्मिनल के लिए कुछ तैयार होगा, वैसे भी प्रभाव और कई और वेरिएंट्स के साथ मैं उन्हें कम से कम सेल के लिए मैक्रोड्रॉइड के साथ हासिल करता हूं, ... मैंने एक मैक्रो बनाया है जो मैं अन्य टर्मिनलों से एक पहले से एन्कोडेड एसएमएस भेज सकता हूं जिसे मैंने पहले भी सौंपा था और उस संदेश से जब सेल इसे प्राप्त करता है, तो आप प्रोग्राम कर सकते हैं यह सब कुछ आप चाहते हैं, मेरे मामले में मेरे पास यह है, जीपीएस स्थान को बाध्य करें, समय के अंतराल पर फ़ोटो लें और उन्हें मेरे ईमेल पर भेजें, स्क्रीन पर संदेश, ताला और इतने पर कि कल्पना आपको दे सकती है, जिसमें वॉल्यूम अपलोड करना शामिल है अधिकतम करने के लिए और एक सौंपा ऑडियो फ़ाइल खेलना शुरू करें जो कुछ भी मन में आता है, संक्षेप में मैंने कहा कि सब कुछ कल्पना के लिए छोड़ दिया जाता है, जैसा कि तार्किक मैक्रोड्रॉइड को मास्टर पासवर्ड के साथ कॉन्फ़िगर किया जाना चाहिए।

सर्वश्रेष्ठ सादर

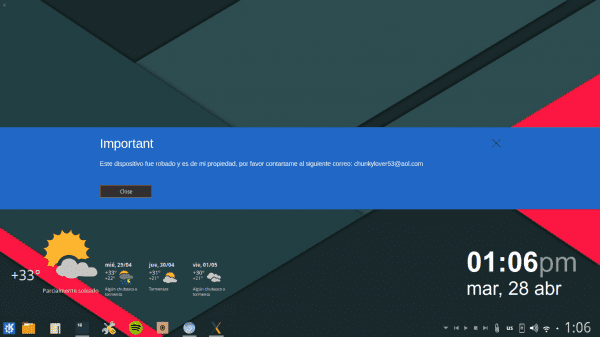

उस डेस्कटॉप पर्यावरण को क्या कहा जाता है? और आपने इसे कैसे अनुकूलित किया?

थीम को अदृश्य कहा जाता है, और आइकन फ्लैटर-केडी हैं। चियर्स

धन्यवाद, मैं कोशिश करता हूँ, का संबंध है।

क्या एक सुंदर केडीई विषय? इसे क्या कहा जाता है?

विषय को अदृश्य कहा जाता है। चियर्स

सवाल है कि पोस्ट के साथ कुछ नहीं करना है माफ करना ... KDE4 या प्लाज्मा?

मेरे पास यह मेरे सेल फोन पर है और सौभाग्य से यह भी नहीं बैठता है (और देखो, मेरे पास एक पुराना सुपर सेल फोन है), मैंने परीक्षण किए हैं और भले ही स्थान पूरी तरह से सटीक नहीं है, लेकिन कम से कम क्षेत्र को ट्रैक करने के लिए इसका उपयोग किया जा सकता है। इसके अलावा सेल फोन को ब्लॉक करने की कार्यक्षमताएँ अच्छी और पूर्ण हैं यदि आप इसे तार्किक तरीके से कॉन्फ़िगर करते हैं, तो कम से कम आपके पास IMEI के साथ इसे बेकार छोड़ने का समय है।

मेरे पास एक नोटबुक नहीं है, लेकिन यह सुनिश्चित करता है कि यह ऐप के लिए बहुत अच्छा है!

मुझे यह जानकर खुशी हुई कि चिली में पैदा हुई एक परियोजना यहां दिखाई दी है। यह खबर पढ़कर मुझे खुशी हुई :)। सादर।