जिन्हें इंटरनेट पर खबरों की जानकारी है, उनसे जुड़ी खबरें गुमनाम, उनके कार्यों, उन्हें पता चल जाएगा कि एफबीआई, सीआईए, अमेरिकी न्याय विभाग और कई अन्य महत्वपूर्ण साइटों (इंटरपोल, वेटिकन, आदि) जैसी वेबसाइटों ने कई घंटों तक ऑफ़लाइन रखा है ... कहानी को बहुत लंबा बनाने के लिए नहीं। 🙂

अभी कुछ दिन पहले खबर सामने आई लोकप्रिय वेबसाइट टारिंगा के प्रशासक अभियुक्त हैं और मुकदमे में "न्याय" का सामना करेंगे। और क्रिया द्वारा गुमनाम उन्होंने प्रतीक्षा नहीं की, क्योंकि वे जल्दी से ऑफ़लाइन हो गए (DDoS हमलों के माध्यम से) विभिन्न सरकारी साइटें अर्जेंटीना से

लेकिन ... DDoS अटैक क्या है?

मैं इसे यथासंभव सरल समझाऊंगा as

आक्रमण DDoS का मतलब है हमला सेवा की मनाई। और संक्षेप में, यह एक वेबसाइट पर हजारों बार पहुंचने के बारे में है। दूसरे शब्दों में, यदि आप या मैं अब एक्स साइट में प्रवेश करते हैं, तो यह एक निश्चित भार उत्पन्न करता है (यह उस सर्वर को डालता है जहां साइट को काम करना है) ... एक ही साइट पर पहुंचने वाले 100 या 1000 लोग 10 से अधिक लोड उत्पन्न करेंगे, जो कि तार्किक है। खैर, DDoS हमले उसी वेबसाइट प्रति सेकंड तक पहुँचने वाले उपयोगकर्ताओं के हजारों (लाखों) के बराबर हैं। यानी 100.000 माना जाता है कि उपयोगकर्ता पहुंचते हैं, लेकिन 1 सेकंड के बाद और जोड़ दिए जाते हैं ... और अधिक से अधिक प्रति सेकंड। परिणाम? ... सरल, एक समय आएगा जब सर्वर का वर्कलोड (जहां वेबसाइट है) इतना अधिक होगा, लेकिन एसओ म्यूच, कि यह बस रैम से बाहर चलता है, और कुछ और नहीं कर सकता ... और यह मेरे दोस्त, वेबसाइट ऑफ़लाइन हो जाती है।

मैंने इसे यथासंभव सरल तरीके से समझाने की कोशिश की। यही कारण है कि शायद सबसे अधिक ज्ञानी मुझे पता है कि उन्हें कुछ अन्य त्रुटि या विवरण मिल जाएगा, जिन्हें इस बारे में मेरी क्षमा याचना most

अब, यहां मैं आपको सिखाऊंगा कि उन हमलों को कैसे किया जाए DDoS, उसी के द्वारा विकसित एक उपकरण का उपयोग कर गुमनाम: एलओआईक्यू.

हां ... मौजूद है एलओआईसीजिसका मतलब है लो ऑर्बिट आयन तोप, और विंडोज, मैक या लिनक्स पर इस्तेमाल किया जा सकता है। समस्या यह है कि लिनक्स में इसका उपयोग करने के लिए, विंडोज नेटफ्रेमवर्क में वाइन और इसमें (वाइन में) इंस्टॉल करना आवश्यक है। यही है, इसे विंडोज में काम करने के लिए आपको अनुकरण करने की आवश्यकता है एलओआईसी (.exe) हमारे डिस्ट्रो में। एक अन्य तरीका (जो मैंने कोशिश नहीं किया है) मोनो पुस्तकालयों का उपयोग कर रहा है।

मुझे व्यक्तिगत रूप से इन दोनों विकल्पों में से कोई भी पसंद नहीं है। मुझे वास्तव में वाइन का उपयोग करना पसंद नहीं है, और मुझे वास्तव में मोनो ¬_ so से नफरत है ... तो इस मामले में क्या करना है?

सौभाग्य से, का एक संस्करण है एलओआईसी कॉल एलओआईक्यू (C से Q में परिवर्तन) C ++ में लिखा है ... और Qt पुस्तकालयों का उपयोग करता है ...

सीधे शब्दों में कहें ...

हम बस एक नीचे जाते हैं .tar.gz, हम इसे अनज़िप करते हैं, और हम लोईक फ़ाइल और बिंगो चलाते हैं !! हमारे पास है एलओआईक्यू (जो जैसा है वैसा है एलओआईसी) हमारे डिस्ट्रो में खुला है, और or… या उपयोग करने के लिए तैयार है !! ... वे बस एक स्थापित कर सकते हैं लोगों के सामने पहली उपस्थिति करनेवाली और वोइला 😀

यहाँ डाउनलोड लिंक हैं:

एलओआईक्यू (C ++ और Qt में लो ऑर्बिट आयन तोप) -" पुरालेख डीईबी

एलओआईक्यू (C ++ और Qt में लो ऑर्बिट आयन तोप) -" पुरालेख .TAR.BZ2

मैं सीधे उपयोग करता हूं .tar.bz2, क्योंकि इस तरह से मैं अपने सिस्टम पर इस तरह के रूप में एक और पैकेज स्थापित करने के लिए बचा रहा हूँ।

यही है, मेरे लिए इसे निष्पादित करने के लिए, मैं .tar.bz2 डाउनलोड करता हूं, इसे अनज़िप करता हूं, और निष्पादित करता हूं।

मैं आपको एक आदेश छोड़ूंगा जो निम्नलिखित कार्य करेगा:

- .Tar.bz2 पैकेज डाउनलोड करें

- इसे खोल दो।

- और यह आपको एक टर्मिनल में टाइप करने की अनुमति देगा «लोइक»(उद्धरण के बिना) उनके लिए आवेदन रन है।

cd $HOME && wget http://ftp.desdelinux.net/loiq-0.3.1a.tar.bz2 && bzip2 -dc loiq-0.3.1a.tar.bz2 | tar -xv && mv loiq-0.3.1a .loiq-0.3.1a && sudo ln -s $HOME/.loiq-0.3.1a/loiq /usr/local/bin/

उनसे उनका पासवर्ड मांगा जाएगा, वे इसे लिखकर दबा दें [दर्ज], और यह बात है, और कुछ नहीं nothing

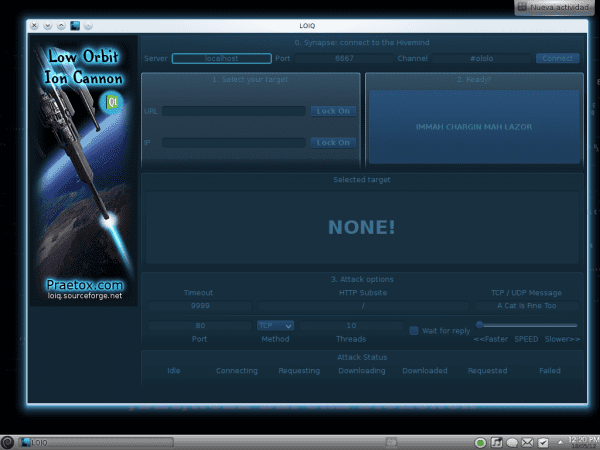

दूसरा टर्मिनल खोलें और टाइप करें «लोइक»(उद्धरण के बिना) और दबाएँ [दर्ज], निम्नलिखित प्रकट होना चाहिए:

और यह है एलओआईक्यू ... जो न तो ज्यादा है और न ही कम है एलओआईसी लेकिन के लिए Linux, क्यूटी पुस्तकालयों का उपयोग कर।

एक हमला करने के लिए (मैं अपने काम के आंतरिक सर्वर के साथ एक परीक्षण करूंगा), 1 क्षेत्र में जहां यह कहता है कि URL हमने डोमेन रखा है (उदाहरण के लिए, server.domain.com), या यदि हम आईपी को जानते हैं तो हम इसे नीचे दिए गए क्षेत्र में डाल सकते हैं, जिसे आईपी कहते हैं। एक बार इन दो क्षेत्रों में से एक में डेटा लिखे जाने के बाद, हम बटन को उस फ़ील्ड के दाईं ओर दबाते हैं जो «ताले पर«। अगला, नीचे और केंद्र में यह 10 और नीचे कहता है «लड़ियाँ«, इसे किसी भी संख्या में बढ़ाएं, मैं 100 डालूंगा। यह संख्या उन पैकेजों / अनुरोधों की संख्या होगी जो किए जाएंगे, और अगले में (ऊपर जहां यह विधि कहता है) हम ड्रॉप-डाउन सूची में HTTP का चयन करते हैं। उनके पास कई और विकल्प हैं, टाइमआउट, निर्देशिका वे हमला करना चाहते हैं, आदि।

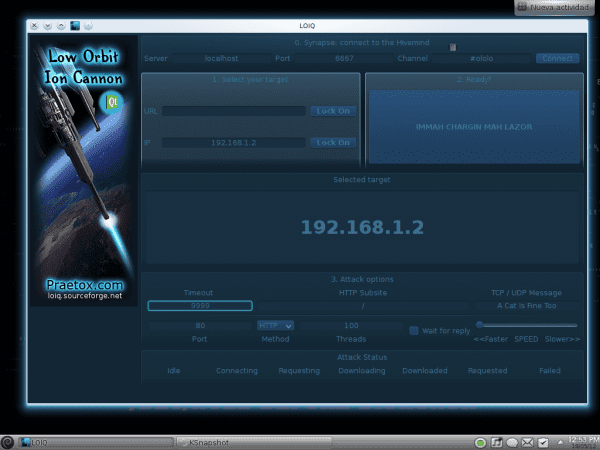

चूंकि हम केवल एक परीक्षण कर रहे हैं, चलो बस उस पर छोड़ दें। मैं स्क्रीनशॉट छोड़ता हूँ कि यह मेरे लिए कैसे निकला:

और फिर, एक बार डेटा में है ... वे सिर्फ सबसे बड़ा बटन दबाते हैं, एक बहुत अजीब अक्षरों के साथ है (कहते हैं: IMMAH CHARGIN MAH LAZOR) ... और हमला शुरू होता है begins

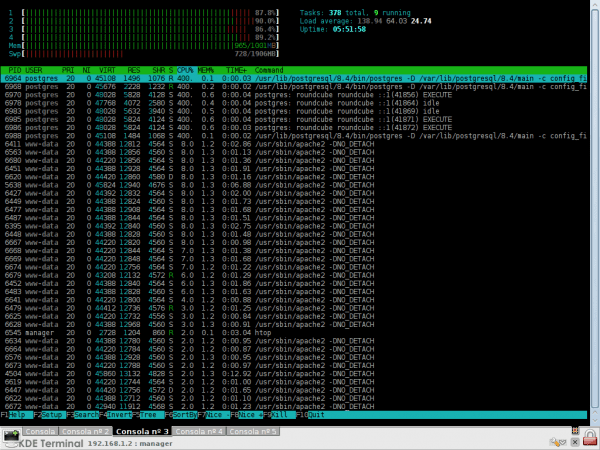

मैं इसे यहाँ करूँगा, और 5 सेकंड से भी कम समय में जिस सर्वर पर मैं हमला कर रहा हूँ (मुझे याद है, यहाँ पर एक सर्वर काम पर है) में लगभग 100% RAM व्याप्त है, और CPU अधिकतम ...

जैसा कि आप देख सकते हैं ... 4CPU (भौतिक, आभासी नहीं), और 2GB RAM जमीन पर गया, ऑफ़लाइन सर्वर, वहां कोई वेबसाइट नहीं खोली गई, POP3 सेवा, IMAP सेवा, सब कुछ ऑफ़लाइन रखा गया था, क्योंकि सर्वर में कोई भी नहीं था किए गए अनुरोधों का जवाब देने के लिए और अधिक संसाधन।

और याद रखें, यह केवल 1 व्यक्ति द्वारा किया गया था (मुझे, एक एकल LOIQ / LOIC) और केवल 100 अनुरोधों के साथ ... क्या आप एक ही सर्वर पर DDoS हमलों के 3000 से अधिक लोगों की कल्पना कर सकते हैं? ()असली आंकड़ा ...) ... मैंने कहा, यहां तक कि सीआईए और एफबीआई ने भी सुसाइड किया है

मैं स्पष्ट करता हूं, कि यह ट्यूटोरियल है शैक्षिक उद्देश्य!!

इस ट्यूटोरियल को लगाने का उद्देश्य यह है कि प्रकाशित होने के कुछ घंटों बाद, हम एक और ट्यूटोरियल डालेंगे iptables और DDoS से सुरक्षा कैसे प्राप्त करें। बस इसके लिए हमने इस ट्यूटोरियल को रखा है

अन्य जानकारी को ध्यान में रखना ...

यदि आप DDoS करने जा रहे हैं (जो कि मैं आपको हाहा करने के लिए नहीं कहता), तो मैं आपको पहले पढ़ने की सलाह देता हूं अनाम सुरक्षा गाइड, वे वीपीएन और अन्य के बारे में बताते हैं।

वैसे भी। मुझे आशा है कि आप अच्छे हैं और हानिकारक उद्देश्यों के लिए इसका उपयोग नहीं करते हैं ... अंधेरे पक्ष को आपको अवशोषित नहीं करने देते हैं and

सादर

कुछ समय पहले दोनों समुद्री डाकू बे और विकिलिक्स ने कुछ घंटों के लिए ddos हमलों का सामना किया और अब आप इस के साथ आते हैं।

मुझे पता है ... मुझे विश्वास है कि मैं इस तरह की किसी भी जानकारी से बेखबर नहीं हूं, बिल्कुल भी नहीं।

मैं PirateBay और WikiLeaks के साथ जो हुआ उससे मैं असहमत हूं (एक बिट भी नहीं), और मुझे पता है कि अनाम ने आधिकारिक रूप से भाग नहीं लिया या समर्थन नहीं किया (उनके आधिकारिक खातों ने हमले के खिलाफ बात की, और अपराधी की खोज की जाएगी ...).

अगर मैं इस ट्यूटोरियल को लगाता हूं, तो यह केवल iptables पर गाइड / ट्यूटोरियल की श्रृंखला को निरंतरता देने के लिए है जिसे हम डाल रहे हैं, क्योंकि अगला ट्यूटोरियल DDoS के खिलाफ सुरक्षा हासिल करना होगा।

यही कारण है कि मैंने इस ट्यूटोरियल को रखा।

मुझे उम्मीद है कि यह गलत नहीं है ...

🙁… भाड़ में जाओ दोस्त, तुम इसे आवाज़ देते हो जैसे मैंने पायरेटबॉय O_O के खिलाफ DDoS में भाग लिया था…

नरक का रास्ता अच्छे इरादों से भरा है ……।

वैसे, आप जानते हैं कि वह कौन है, वह एक "पाखण्डी" था जिसने ट्विटर पर कबूल किया।

हां, जैसे इंटरनेट DDoS, SQLi, hping3, बाढ़, XSS, कारनामे आदि पर ट्यूटोरियल से भरा है।

हाँ, यहाँ, हमने एक DDoS ट्यूटोरियल रखा है, और इसका आशय यह नहीं था कि आप क्या सोचते हैं ... बल्कि यह भी, कि हम इस प्रकार के हमले से सुरक्षा प्राप्त करने के बारे में एक ट्यूटोरियल लगाते हैं।

वैसे, अपने काम में लेखक द्वारा परीक्षण किए गए ट्यूटोरियल (और उपयोग) के iptables नियम, hping3 और LOIC / LOIQ के खिलाफ प्रभावी हैं।

दोस्त शुभकामनाएं

+1 मैं इस प्रकार के लेख के पक्ष में नहीं हूं, लेकिन हे। अतं मै गुमनाम न्याय करने की कोशिश कर रहा है, वह एक अपराध कर रहा है।

हाथों ने यूसीआई में मेले के अनुरोध का जवाब नहीं दिया है .. क्या होता है ईएलएवी नहीं आना चाहता ...

हम एक हजार दो चीजों में हैं। पास होने में, मुझे आपको उस ईमेल के बारे में जवाब देने की ज़रूरत है जो मैंने आपको भेजा है, क्योंकि समय समाप्त हो रहा है और मुझे इसके साथ आगे बढ़ने की आवश्यकता है ...

कई लोग "शैक्षिक" उद्देश्यों के लिए इसका उपयोग करने का आग्रह नहीं करेंगे

अगर उन्होंने शैक्षिक उद्देश्यों के लिए मेरे विश्वविद्यालय के सर्वर को फेंकने के लिए स्पष्ट किया जैसा कि मैंने आपको आईआरसी एलओएल पर बताया था

यह मत करो, उनसे बेहतर बनो और उन्हें आनंद मत दो better

बहुत अच्छी जानकारी, मुझे लंबे समय से इस विषय में दिलचस्पी थी लेकिन मैंने इस पर ज्यादा शोध नहीं किया था। गाइड बहुत स्पष्ट है, बहुत-बहुत धन्यवाद।

0000 OO

हाहा बहुत अच्छा टुटू ... मेरे पास एचआईओसी और एलओआईसी दोनों संस्करण हैं लेकिन विंडोज के लिए ...। और @ KZKG ^ गारा ने अपने सर्वर से अपने सर्वर पर एक परीक्षण के साथ प्रयोग किया जीज़ ... बहुत अच्छा स्पष्टीकरण, केवल शैक्षिक उद्देश्यों के लिए उपयोग किया जाता है, जैसा कि केज़केजी ^ गैरा इप्टेबल्स के उचित विन्यास के साथ कहते हैं, यह खुशी की बात है कि डीडीओएस हमले हैं। आप पर किया

इसे आज़माएं ताकि आप हाहाहा देख सकें ... कि मैं वहां जा रहा हूं और आपको हराकर नरक में ले जाऊंगा।

थोड़ी देर में मैं iptables एंटी-डूडो ट्यूटोरियल हे को प्रकाशित करूंगा

क्या आपको भी loic cf की सूचना है? यह प्रोग्राम हमले को अंजाम देने के लिए आपके वास्तविक आईपी का उपयोग करता है, और सभी एक्सेस और आईपी सर्वर में पंजीकृत हैं, जिसका अर्थ है कि आप सीधे जूनाकर की भूमिका निभाने के लिए जेल जा सकते हैं।

किस हद तक अनाम वीपीएन, ज़ोंबी मशीन या साइबर कैफे का उपयोग करते हैं ताकि आसानी से पता चले बिना हमलों को अंजाम दिया जा सके।

कृपया अंतिम पैराग्राफ पढ़ें ...

वहां मैं स्पष्ट करता हूं, कि पहले उन्हें DDoS नहीं करना चाहिए, और अगर वे पहले वीपीएन का उपयोग करते हैं, तो मैं भी एक अनाम सुरक्षा मैनुअल का लिंक डालता हूं।

उफ़्फ़, महान, यह वास्तव में अच्छा है हे: पी .. बहुत बहुत धन्यवाद मेरे दोस्त।

पुनश्च: अगले एंटी- DDoS ट्यूटोरियल की प्रतीक्षा कर रहा है

नमस्ते!

जल्द ही, हमें पोस्ट में डालने के लिए एक फोटो लेने की जरूरत है, कि हमारे पास जो iptables / फ़ायरवॉल है, हमने पहले से ही बहुत इस्तेमाल किया है to

venga, todo el mundo a hacer ataques ddos a desdelinux para testear el server

योग्य

का संबंध है

🙂

आप सक्षम होंगे? ... यार, आपको बहुत बुरा लगना होगा, या हमने आपके साथ बहुत बुरा किया होगा

यह सिर्फ एक विडंबनापूर्ण टिप्पणी थी जिसका कोई इरादा नहीं था

🙂

देख। यह अच्छा होगा यदि वे हमें अपनी दवा दें, तो देखें कि क्या KZKG ^ Gaara कभी भी मुझे सुनेगा ^ ^

यदि ज्ञान शाश्वत हाहाहाहा है तो गुरु

मैं एलाव के साथ सहमत हूं, मुझे नहीं लगता कि इस प्रकार के ट्यूटोरियल को इस तरह से सार्वजनिक स्थान पर रखना सबसे सफल है, किसी को कुछ मूर्खतापूर्ण करने के लिए प्रोत्साहित करने के अलावा, यह अनावश्यक ध्यान आकर्षित कर सकता है (एक अच्छी समझ के लिए ...)

खैर, मुझे असहमत होना पड़ेगा।

आखिरकार, एक लिनक्स ट्यूटोरियल अभी भी एक ट्यूटोरियल है, और यह लेख हर लिनक्स उपयोगकर्ता के लिए दिलचस्प जानकारी से अधिक कुछ नहीं है (चाहे यह उपयोगी हो या नहीं यह हर एक पर निर्भर करता है)। Qt बुकस्टोर में लॉयल? मैं, कम से कम, उसे नहीं जानता था और अब मैं करता हूं।

वास्तव में। मैं, सभी (या कम से कम कई) नेटवर्क प्रशासकों की तरह, हमेशा नए प्रकार के हमलों के बारे में सीखते हुए, नवाचार करते रहना चाहिए। एक बार जब मैंने LOIC को पढ़ा और पाया, तो मैंने महसूस किया कि लिनक्स पर काम करने के लिए इसे प्राप्त करना काफी समस्या थी, तब (महीनों बाद) मुझे LOIQ मिला, और मुझे लगा कि इसे साझा करना दिलचस्प है।

इसके अलावा, इस पोस्ट का मुख्य उद्देश्य कोई और नहीं है, जो हम इसके बगल में डालते हैं, जो कि डीडीओएस सुरक्षा विरोधी है।

अभिवादन मित्र 😀

हेह कि विश्वविद्यालय में उत्सुकता से मैं इस मुद्दे को डीडीओएस के हमलों को देख रहा हूं अगर उन्होंने इसे प्रकाशित किया होता तो इससे पहले कि मैं अपने शोध एक्सडी, उत्कृष्ट जानकारी, शुभकामनाओं के उदाहरण के रूप में इसे जोड़ देता।

Muy buena entrada con muy buena información bien explicada para todo linuxero,yo en mi punto de vista siempre he pensado que este tipo de trabajos o pruebas de pentest se deben hacer desde Linux o algún Unix ya que Windows no me convence por tanto virus y otras cuestiones ,en Unix podemos hacer un netstat un tcpdump y vemos bien lo que estamos haciendo y por donde lo estamos haciendo.

एक और दिलचस्प कार्यक्रम या बेहतर कहा गया उपकरण यह स्क्रिप्ट पर्ल में लिखा गया है

स्लो लोरिस नामक दक्षिण एशिया के हृष्टपुष्ट बंदर

http://ha.ckers.org/slowloris/

के लिए बहुत दिलचस्प है

अपाचे 1.x

अपाचे 2.x

धत्तपद

GoAhead वेबसर्वर

विषय पर, यह जानना अच्छा है कि हमले कैसे काम करते हैं, यह समझने के लिए कि रक्षा कैसे काम करती है क्योंकि यह केवल हमें और अधिक सीखेगा, और यह भी कि हम केवल परीक्षण के लिए हमारी साइटों पर ही काम करेंगे क्योंकि आईपी एक और मामला है।

अभिवादन 😀

नमस्ते, मैंने ट्यूटोरियल का अनुसरण किया:

cd $ HOME && wget http://ftp.desdelinux.net/loiq-0.3.1a.tar.bz2 && bzip2 -dc loiq-0.3.1a.tar.bz2 | tar -xv && mv loiq-0.3.1a .loiq-0.3.1a && sudo ln -s $ HOME / .loiq-0.3.1a / loiq / usr / local / bin /

लेकिन जब आवेदन चलाने की कोशिश कर रहा है:

रूट @ ubuntu: / usr / स्थानीय / बिन # ls

लोइक

रूट @ ubuntu: / usr / स्थानीय / बिन # loiq

यह मुझे निम्न त्रुटि फेंकता है:

रूट @ ubuntu: / usr / स्थानीय / बिन # loiq

loiq: साझा लाइब्रेरी लोड करते समय त्रुटि: libQtGui.so 4: साझा ऑब्जेक्ट फ़ाइल को नहीं खोल सकता: ऐसी कोई फ़ाइल या निर्देशिका नहीं

जो मेरे द्वारा समझी गई बात से गलत हो सकता है कि आप साझा फ़ाइल ऑब्जेक्ट को नहीं खोल सकते

स्थापना प्रक्रिया में त्रुटि नहीं मिली है, विस्तार यह है कि आपके सिस्टम पर एप्लिकेशन को चलाने के लिए आवश्यक क्यूटी लाइब्रेरी स्थापित नहीं हैं। मेरे साथी के रूप में गारा KDE का उपयोग करें, इसमें यह समस्या नहीं है, इसके बजाय, जैसा कि आप Gnome (GTK) का उपयोग करते हैं, आपको वह "त्रुटि" मिलती है। दुर्भाग्य से इस समय मैं अपने किसी भी कंप्यूटर पर उबंटू / डेबियन का उपयोग नहीं करता हूं, इसलिए मैं आपको यह नहीं बता सकता कि एप्लिकेशन को सही ढंग से चलाने के लिए कौन से पैकेज आवश्यक हैं :(

@ गारा यदि आप डेबियन का उपयोग करते हैं, तो अच्छा होगा यदि आप इस समस्या के आसपास पाने के लिए लेख का विस्तार करें ...

अभिवादन 😉

मेरी गलती, क्षमा करें ... मुझे इसे थोड़ा और निर्दिष्ट करना चाहिए था।

ऐसा होता है कि LOIQ, जैसा कि मैंने पोस्ट में कहा था, Qt पुस्तकालयों के साथ लिखा गया है, वह है ... KDE, इसलिए यदि आप Gnome (एकता, दालचीनी), Xfce या किसी अन्य वातावरण का उपयोग करते हैं जो KDE नहीं है, तो यह आपके साथ होगा।

बहुत गड़बड़ न करने के लिए, .deb up आज़माएं

अभिवादन और किसी भी समस्या हम यहाँ हैं मदद करने के लिए।

«और याद रखें, यह केवल 1 व्यक्ति द्वारा किया गया था (मुझे, एक एकल LOIQ / LOIC) और केवल 100 अनुरोधों के साथ ... क्या आप एक ही सर्वर पर DDoS हमलों के 3000 से अधिक लोगों की कल्पना कर सकते हैं? (वास्तविक आंकड़ा ...) ... क्या कहा गया, यहां तक कि सीआईए और एफबीआई ने भी दम तोड़ दिया »

आपके स्थानीय नेटवर्क पर किए गए हमले का इंटरनेट पर किए गए हमले से क्या संबंध होगा? वैसे भी ... एक सुराग के बिना बात कर ... एक महान ब्लॉग हुह a

नमस्कार और स्वागत है 😉

बेशक कुछ भी नहीं, वे दो पूरी तरह से अलग मीडिया हैं। मैंने कहा कि आप अपनी टिप्पणी में क्या उद्धृत करते हैं, ताकि कम विशेषज्ञ उपयोगकर्ता को यह पता चल सके कि क्या हासिल किया जा सकता है, देखें (और कुछ शब्दों में पढ़ें) पोस्ट की शुरुआत में क्या बात की गई थी, क्योंकि मैंने किया था इरादा नहीं है कि यह सिर्फ सिद्धांत का केवल एक और पद था।

I ... सही है, मुझे कोई पता नहीं है I

क्या आप, यदि आप इतने दयालु हैं, तो मुझे समझाएं कि मैंने क्या या कहाँ गलत किया या कुछ गलत कहा? तुम्हें पता है, हम newbies गलती करने के लिए प्रवण हैं bies

या तो मामले में धन्यवाद

आपकी यात्रा और टिप्पणी के लिए धन्यवाद, मुझे आपकी प्रतिक्रिया का इंतजार है ^ - ^

@perseo, @ garaa ... .grax जानकारी के लिए मैं इसे आज़माता हूं और मैं आपको बताता हूं कि यह कैसे हुआ ... ...

मुझे माफ करना और टर्मिनल से इसे अनइंस्टॉल करना, मैं किस कमांड का उपयोग करूं? '

यदि आपने इसे .DEB का उपयोग करके स्थापित किया है, तो आपको सिंटैप्टिक का उपयोग करके, या उपयोग करके पैकेज खोजना होगा:

apt-cache खोज loiq

फिर पैकेज को संभालने को कहा जाता है: लोइक

इसे हटाने के लिए यह पर्याप्त होगा:

सुडो एप्ट-गेट प्योर लोइक

सादर

नमस्कार, आपका लेख नमस्कार। आपके लेख के बारे में ... लेकिन दूसरे भाग के रूप में यह जानना अच्छा होगा कि आईपी को कैसे बाधित किया जाए ताकि अदालत के सामने उसका अंत न हो। आपके पाठ, शिक्षक की प्रतीक्षा और बल आपके साथ हो सकता है।

मैं सनकी हूँ…। एक विरोधी हमले ट्यूटोरियल की तलाश में मुझे यह मिल गया…। मैं अपने विस्मय, ब्रावो लड़के से नहीं गिरता ...

उई हाँ उई हाँ… हम दिग्गज हैं, हम गुमनाम हैं ..

हाय भाई, उस कार्यक्रम का नाम क्या है जहां आप HTTP अनुरोध और LOIQ द्वारा उत्पन्न ट्रैफ़िक देखते हैं?

नमस्कार शिक्षकों, असुविधा के लिए खेद है, लेकिन लिंक डाउन है, क्या कोई इसे दोबारा अपलोड करने के लिए पर्याप्त हो सकता है?

मैं Linux के लिए नया हूँ, लेकिन मैं कड़ी मेहनत करते हैं।

Pd: क्या किसी को ठीक-ठीक पता है कि आपको कंप्यूटर सुरक्षा में काम करने के लिए क्या जानना चाहिए?

क्योंकि मैं इस खूबसूरत क्षेत्र में आना चाहता हूँ,

यह भी कि कौन सी भाषाएँ इस दुनिया के लिए अधिक उपयुक्त हैं?

Atte: बहुत-बहुत धन्यवाद।