पिछले हफ्तों के दौरान हम यहाँ ब्लॉग पर साझा करते हैंकुछ के समाचार जिन्हें ज्ञात किया गया था हैकिंग के मामलों के बारे में a Nvidia और सैमसंग द्वारा हैकर समूह लैप्सस$, जो यूबीसॉफ्ट से जानकारी तक पहुंचने में भी कामयाब रहे।

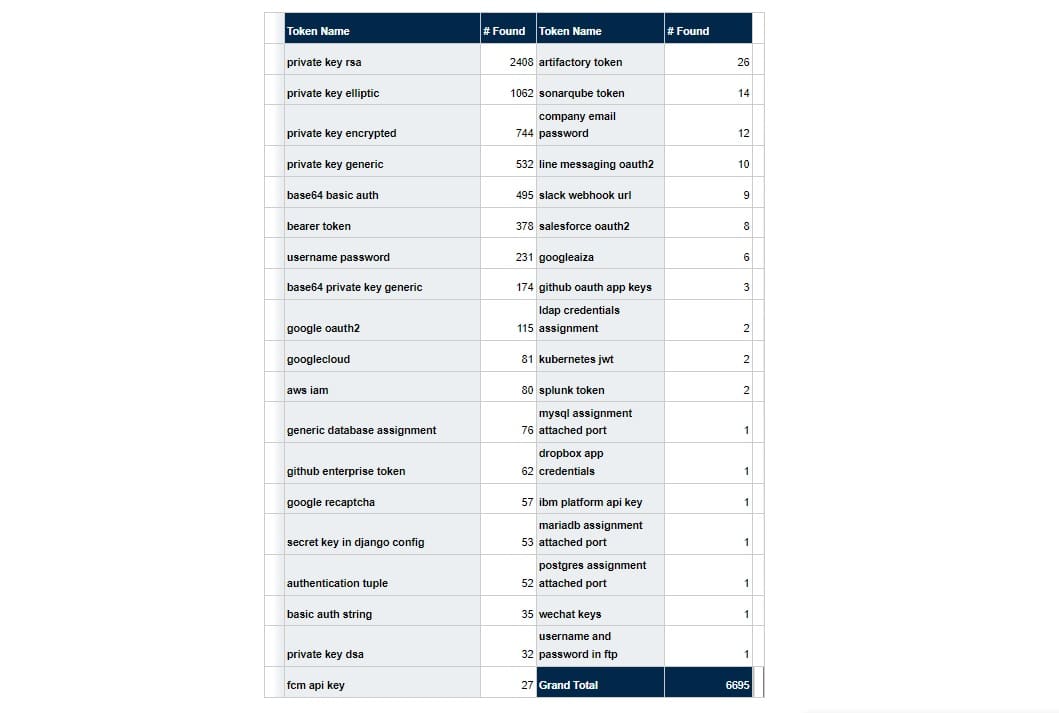

और वह यह है कि हाल ही में GitGuardian ने जानकारी के लिए सैमसंग के सोर्स कोड को स्कैन किया गोपनीय, जैसे गुप्त कुंजी (एपीआई कुंजी, प्रमाणपत्र) और उनमें से 6695 की खोज की। यह परिणाम एक विश्लेषण के दौरान प्राप्त किया गया था जिसमें 350 से अधिक व्यक्तिगत डिटेक्टरों का उपयोग किया गया था, प्रत्येक एक प्रकार की गुप्त कुंजी की विशिष्ट विशेषताओं की तलाश कर रहा था, जिससे परिणाम बहुत सटीक थे।

इस खोज में शोधकर्ताओं GitGuardian बहिष्कृत परिणाम जेनेरिक हाई-एन्ट्रॉपी डिटेक्टरों और जेनेरिक पासवर्ड डिटेक्टरों से, क्योंकि वे आमतौर पर झूठी सकारात्मक शामिल कर सकते हैं और इसलिए फुलाए हुए परिणाम उत्पन्न कर सकते हैं। इसे ध्यान में रखते हुए, गुप्त कुंजियों की वास्तविक संख्या बहुत अधिक हो सकती है।

उन लोगों के लिए जो GitGuardian से परिचित नहीं हैं, आपको पता होना चाहिए कि यह 2017 में जेरेमी थॉमस और एरिक फूरियर द्वारा स्थापित एक कंपनी है और जिसे 2021 FIC स्टार्ट-अप अवार्ड मिला है और वह FT120 का सदस्य है।

कंपनी ने खुद को गुप्त कुंजी का पता लगाने में एक विशेषज्ञ के रूप में स्थापित किया है और डेवलपर्स के अनुभव को ध्यान में रखते हुए ऐपसेक के कार्यान्वयन के आसपास साझा जिम्मेदारी मॉडल का अनुपालन करने वाले समाधानों पर अपने आर एंड डी प्रयासों को केंद्रित करता है।

जैसा कि हम परिणामों के सारांश में देख सकते हैं, पहले आठ परिणाम 90% खोजों का प्रतिनिधित्व करते हैं और, हालांकि यह बहुत संवेदनशील जानकारी है, एक हमलावर के लिए इसका उपयोग करना अधिक कठिन हो सकता है, क्योंकि यह संभवतः आंतरिक प्रणालियों को संदर्भित करता है।

यह 600 से अधिक गुप्त प्रमाणीकरण कुंजी छोड़ देता है जो विभिन्न सेवाओं और प्रणालियों की एक विस्तृत श्रृंखला तक पहुंच प्रदान करता है जिसका उपयोग एक हमलावर बाद में अन्य प्रणालियों में प्रवेश करने के लिए कर सकता है।

»सैमसंग सोर्स कोड में मिली 6600 से अधिक कुंजियों में से, लगभग 90% आंतरिक सैमसंग सेवाओं और बुनियादी ढांचे के लिए हैं, जबकि महत्वपूर्ण शेष 10% सैमसंग से बाहरी सेवाओं या उपकरणों तक पहुंच प्रदान कर सकते हैं, जैसे कि एडब्ल्यूएस, गिटहब, कलाकृतियां, और Google," GitGuardian के डेवलपर एडवोकेट मैकेंज़ी जैक्सन बताते हैं।

हाल ही में GitGuardian की एक रिपोर्ट से पता चला है कि औसतन 400 डेवलपर्स वाले संगठन में, आंतरिक स्रोत कोड रिपॉजिटरी (सोर्स स्टेट ऑफ़ सीक्रेट्स स्प्रेल 1000) में 2022 से अधिक गुप्त कुंजियाँ पाई जाती हैं।

यदि ऐसी गुप्त कुंजियाँ लीक हो जाती हैं, तो यह सैमसंग की क्षमता को प्रभावित कर सकती है फोन को सुरक्षित रूप से अपडेट करने के लिए, विरोधियों को संवेदनशील ग्राहक जानकारी तक पहुंच प्रदान करने के लिए, या अन्य हमलों को लॉन्च करने की क्षमता के साथ उन्हें सैमसंग के आंतरिक बुनियादी ढांचे तक पहुंच प्रदान करने के लिए।

मैकेंज़ी जैक्सन कहते हैं:

ये हमले एक ऐसी समस्या को उजागर करते हैं जिसके बारे में सुरक्षा उद्योग में कई लोगों ने अलार्म बजा दिया है: आंतरिक स्रोत कोड में संवेदनशील डेटा की बढ़ती मात्रा होती है, फिर भी यह एक अत्यधिक अविश्वसनीय संपत्ति है। स्रोत कोड कंपनी भर के डेवलपर्स के लिए व्यापक रूप से उपलब्ध है, विभिन्न सर्वरों पर बैकअप लिया जाता है, डेवलपर्स की स्थानीय मशीनों पर संग्रहीत किया जाता है, और यहां तक कि आंतरिक दस्तावेज़ीकरण या ईमेल सेवाओं के माध्यम से भी साझा किया जाता है। यह उन्हें विरोधियों के लिए एक बहुत ही आकर्षक लक्ष्य बनाता है और इसलिए हम इन हमलों की आवृत्ति में दृढ़ता देखते हैं।"

लैप्सस $ टेलीग्राम चैनल में, हम यह देखने में सक्षम होंगे कि कैसे हैकर समूह बड़े संगठनों के कर्मचारियों को उनकी पहुंच प्रकट करने के लिए अनिवार्य रूप से एक कॉल भेजकर इन रिपॉजिटरी तक पहुंच प्राप्त करता है।

दुर्भाग्य से, हमने इस तरह के हमलों को नहीं देखा है, समूह अब अपने टेलीग्राम चैनल के माध्यम से फिर से पोल साझा कर रहा है, अपने दर्शकों से पूछ रहा है कि उन्हें आगे कौन सा स्रोत कोड लीक करना चाहिए, यह दर्शाता है कि आंतरिक स्रोत कोड के कई और लीक आने की संभावना है। भविष्य में।

अंत में यदि आप इसके बारे में अधिक जानने में रुचि रखते हैं, आप विवरण देख सकते हैं निम्नलिखित लिंक में