ऊना वेज मसे, वीडियो गेम शोधकर्ताओं ने एक "अभिनव" फ़िशिंग तकनीक की खोज की (स्पूफिंग) जो स्कैमर के इरादों को मास्क करने का बहुत अच्छा काम करता है।

वीडियो गेम, स्टीम के लिए दुनिया के सबसे बड़े डिजिटल वितरण प्लेटफार्मों में से एक के रूप में विभिन्न प्रकार के सामुदायिक UX तत्व, जैसे मित्र सूची और अन्य उपयोगकर्ताओं के साथ गेम आइटम का आदान-प्रदान करने की क्षमता प्रदान करता है।

जबकि समुदाय पर इस मजबूत फोकस ने स्टीम को तेजी से भीड़ भरे बाजार में खड़ा करने में मदद की है, यह उपयोगकर्ताओं को भ्रामक प्रथाओं के लिए खुला छोड़ देता है।

सप्ताहांत में प्लेटफॉर्म पर निगरानी की आवश्यकता को फिर से अलर्ट किया गया, जब 'ऑरम' नाम से एक 22 वर्षीय कंप्यूटर विज्ञान के छात्र ने स्टीम के लिए एक नए फ़िशिंग घोटाले का विवरण प्रदान किया।

स्टीम खाते चोरी करने के लिए एक वेबसाइट

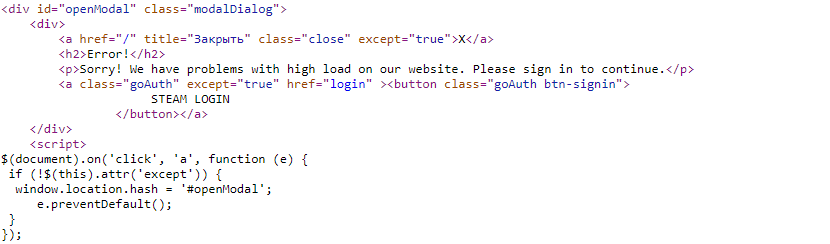

शोधकर्ता के अनुसार, फ़िशिंग साइट ने न केवल एक वैध एसएसएल प्रमाणपत्र के साथ उपयोगकर्ताओं को मूर्ख बनाने की कोशिश की, बल्कि जावास्क्रिप्ट का एक छोटा सा टुकड़ा भी जो एक पॉप-अप विंडो बताते हुए कहेगा कि सर्वर बहुत अधिक लोड था और पीड़ित को अपने स्टीम खाते से लॉग इन करने के लिए कह रहा था। साइट तक पहुंचने के लिए।

अरुम के शब्दों में, वह वर्णन करता है कि उसे कैसे एहसास हुआ:

"चैट सीधी लग रही थी, स्कैमर मुझे एक स्पष्ट रूप से लाभदायक व्यापार देना चाहता था (वे मुझे किसी कारण से डिस्कॉर्ड में जोड़ने के लिए कोशिश करते रहे)।

"व्यापार" चर्चा के अंत के पास, मुझे एक सुविधाजनक स्टीम मूल्य निर्धारण वेबसाइट पर लॉग इन करने के लिए कहा गया था ताकि उन्हें यह पता चल सके कि मेरा सामान कितना था।

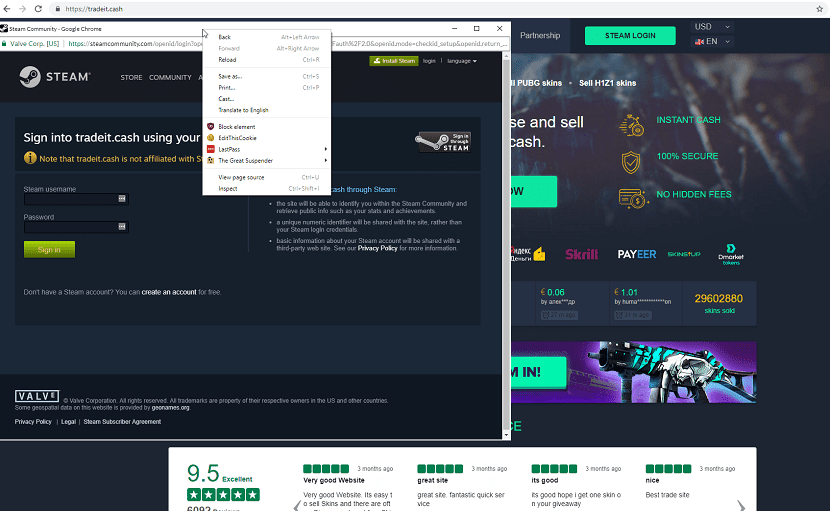

फ़िशिंग साइट, https://tradeit.cash। वेबसाइट अनिवार्य रूप से एक वैध स्टीम वेबसाइट, https://skins.cash की एक प्रति थी। "

हालांकि स्कैमर ने एक वैध दिखने वाला पॉपअप बनाया, ऑरम ने पाया कि यह टास्कबार पर क्रोम के दो उदाहरणों में परिणत नहीं हुआ था, और यह था कि "फ़िशिंग वेबसाइट के भीतर सिर्फ एक खिड़की थी।"

"उन्होंने क्रोम यूआई तत्वों के लिए कुछ बटन भी बनाए थे," उन्होंने कहा। "पॉप-अप विंडो के शीर्षक बार क्षेत्र में राइट-क्लिक करने का प्रयास करते समय यह पुष्टि की गई थी, जिसने एक वेब पेज का राइट-क्लिक संदर्भ मेनू खोला था।"

CloudFare पर अपनी फ़िशिंग साइट को होस्ट करने के लिए हैकर्स ने समय और "परेशानी" लिया और यहां तक कि इसे विश्वसनीय बनाने के लिए CloudFare SSL प्रमाणपत्र का उपयोग करना भी चुना।

फ़िशिंग ने एक पॉप-अप के साथ शुरू किया जिसने आपको स्टीम में प्रवेश करने के लिए कहा, यह दावा करते हुए कि "फ़िशिंग" साइट अतिभारित थी।

फर्जी वेबसाइट के बारे में

स्टीम फ़िशिंग साइट एक तस्वीर-इन-फ़िशिंग तकनीक का इस्तेमाल किया विफलताओं के बिना एक OpenID लॉगिन स्क्रीन का अनुकरण करना।

ऑरम ने महसूस किया कि कुछ गलत था, क्योंकि जिस साइट को वह शुरू से ही नकली मानता था वह ओपनआईडी स्टीम लॉगिन पॉप-अप खोल रही थी।

इस प्रकृति के हमलों निश्चित रूप से कोई नई बात नहीं है। 2007 से इस दस्तावेज़ में एक समान तकनीक का वर्णन किया गया है।

स्टीम में पहले से ही एक विस्तृत मार्गदर्शिका शामिल है जिसका उद्देश्य उपयोगकर्ताओं को अपने खातों को सुरक्षित रखने में मदद करना है।

वर्तमान में साइट ऑफ़लाइन है खैर, DNS रिकॉर्ड को कुछ घंटों पहले हटा दिया गया था।

लेकिन उपयोगकर्ता को साइट का एक स्नैपशॉट मिला और इसे हटाने से पहले सभी कोड, और इसे GitHub पर साझा करने की स्वतंत्रता ली। लिंक यह है

यह अंत में बहुत सरल कोड है।

हैकर्स ने वैध ट्रेडिंग साइट के साथ-साथ स्टीम कम्युनिटी लॉगिन पेज की नकल की, फिर जावास्क्रिप्ट कोड को दोनों में जोड़ा, साथ ही HTML को थोड़ा सा ट्विक किया।

कुल मिलाकर, तीन जेएस स्निपेट जोड़े गए: पहला वाला पता लगाता है डिबगर (बिट जिसे मूल ब्लॉग पोस्टर मिला), दूसरा नकली ब्राउज़र खोलता है और एक iframe के अंदर नकली लॉगिन पेज को पेस्ट करता है, और तीसरा (जो iframe पर चलता है) स्टीम लॉगिन कॉपी किए गए पृष्ठ से क्रेडेंशियल्स एकत्र करता है।

जैसा कि मेरी दादी कहती थीं, सुंदरता सरलता में है। सरल, प्रभावी और सुंदर, कोड का एक टुकड़ा।

मैंने पूरा लेख पढ़ा ... और यह लिनक्स से क्या संबंधित है?