पेंटमेनू: टोही और डॉस हमलों के लिए एक बैश स्क्रिप्ट

समय-समय पर, हम कंप्यूटर सुरक्षा के क्षेत्र में, विशेष रूप से कंप्यूटर सुरक्षा के क्षेत्र में एक निःशुल्क, खुले और निःशुल्क टूल का पता लगाने का अवसर लेते हैं। हैकिंग और पेन्टिंग की दुनिया. इस कारण से, आज हम आपको इस प्रकार के एक अन्य रोचक और उपयोगी उपकरण से परिचित कराने का अवसर लेते हैं «पेंटमेनू».

और पेंटमेनू क्या है? ठीक है, संक्षेप में यह है, यूएन छोटा लिनक्स स्क्रिप्ट बैश शेल में बनी है जिसे यूजर ने बनाया है टोही और डॉस हमले. और हां, यह सब एक आसान तरीके से, एक के माध्यम सेत्वरित और आसान नेटवर्क टोह के लिए एक अच्छा चयन मेनू और इस प्रकार आवश्यक हमलों का सफल निष्पादन।

हैकिंग टूल 2023: GNU/Linux पर उपयोग के लिए आदर्श

लेकिन, इस वर्तमान पोस्ट को शुरू करने से पहले इस दिलचस्प हैकिंग और पेन्टिंग टूल के बारे में बताया गया है «पेंटमेनू», हम अनुशंसा करते हैं कि आप इसका अन्वेषण करें पिछली संबंधित पोस्ट:

पेंटमेनू: हैकिंग और पेन्टिंग टूल

जीएनयू/लिनक्स पर पेंटमेनू की खोज

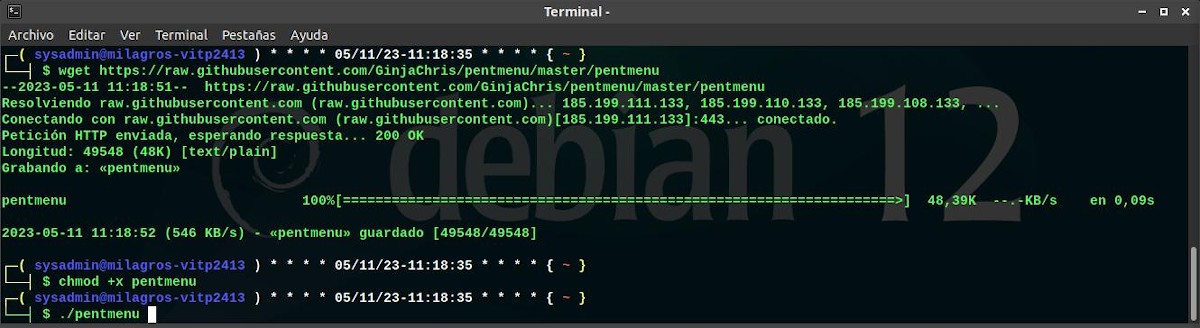

पैरा पेंटमेनू टूल को डाउनलोड करें, एक्सप्लोर करें और जानें हमेशा की तरह हम अपने सामान्य Respin MilagrOS का प्रयोग करेंगे। और इसे पूरा करने की प्रक्रिया वही है जो आप पर प्रकट होती है GitHub पर आधिकारिक वेबसाइट. और यह निम्न है:

मुक्ति

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuअनुमतियां प्रदान करना

chmod +x pentmenuनिष्पादन

./pentmenu

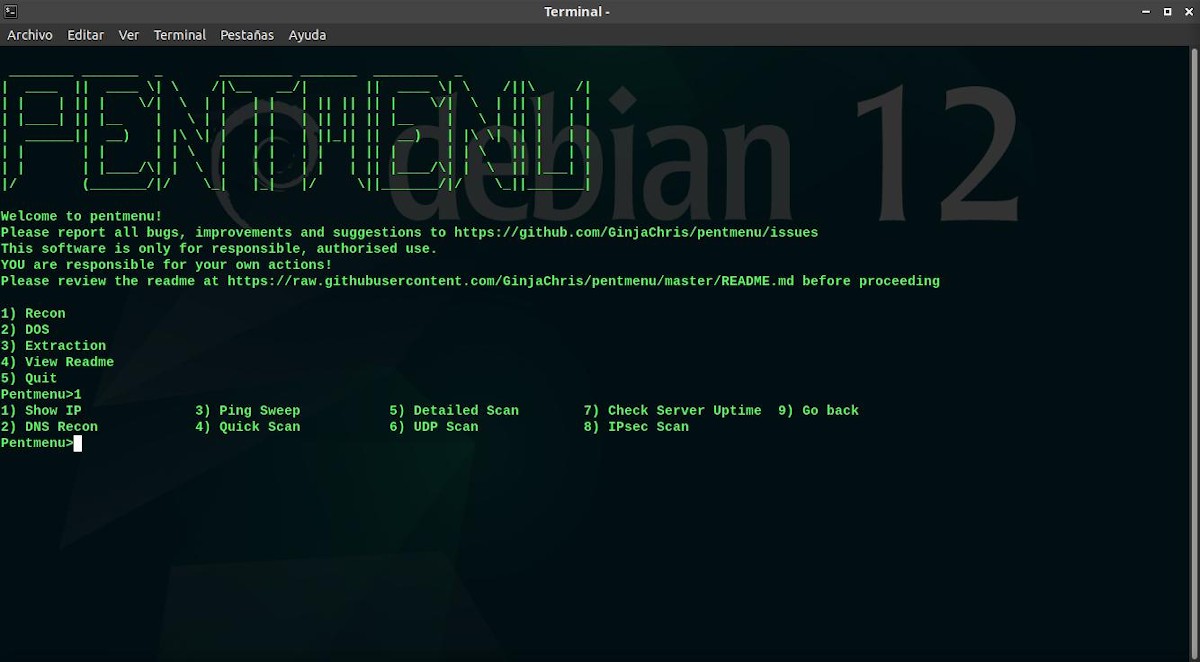

मेनू 1: रिकॉन (मान्यता मॉड्यूल)

यह मेनू या मॉड्यूल निम्नलिखित कार्यात्मकता प्रदान करता है:

- आईपी दिखाएँ: यह विकल्प हमारे कंप्यूटर के बाहरी आईपी को खोजने के लिए कर्ल कमांड का उपयोग करता है।

- डीएनएस मान्यता: यह विकल्प निष्क्रिय पहचान को लक्षित करता है, और परिणामस्वरूप एक DNS लुकअप और लक्ष्य का एक whois लुकअप करता है।

- पिंग स्वीप: यह विकल्प गंतव्य होस्ट या नेटवर्क के विरुद्ध ICMP इको (पिंग) करने के लिए nmap कमांड का उपयोग करता है।

- त्वरित स्कैन: यह विकल्प TCP SYN स्कैन का उपयोग करके खुले पोर्ट को देखने के लिए nmap कमांड का उपयोग करके TCP पोर्ट स्कैनर के रूप में काम करता है।

- विस्तृत स्कैन: यह विकल्प सक्रिय होस्ट, खुले पोर्ट, ऑपरेटिंग सिस्टम की पहचान करने के प्रयास, बैनर लिखने, और बहुत कुछ की पहचान करने के लिए एनएमएपी कमांड का उपयोग करता है।

- यूडीपी स्कैन: यह विकल्प खुले UDP पोर्ट को खोजने के लिए nmap कमांड का उपयोग करता है। तदनुसार, डेस्टिनेशन होस्ट के सभी UDP पोर्ट को स्कैन करता है।

- सर्वर अपटाइम की जाँच करें: यह विकल्प hping3 के साथ एक खुले TCP पोर्ट को क्वेरी करके लक्ष्य होस्ट के अपटाइम की गणना करता है। परिणामों की सटीकता भिन्न हो सकती है या मशीन से मशीन पर काम नहीं कर सकती है.

- आईपीसेक स्कैन: इस विकल्प का उद्देश्य ike-scan और विभिन्न चरण 1 प्रस्तावों का उपयोग करके IPsec VPN सर्वर की उपस्थिति की पहचान करने का प्रयास करना है।

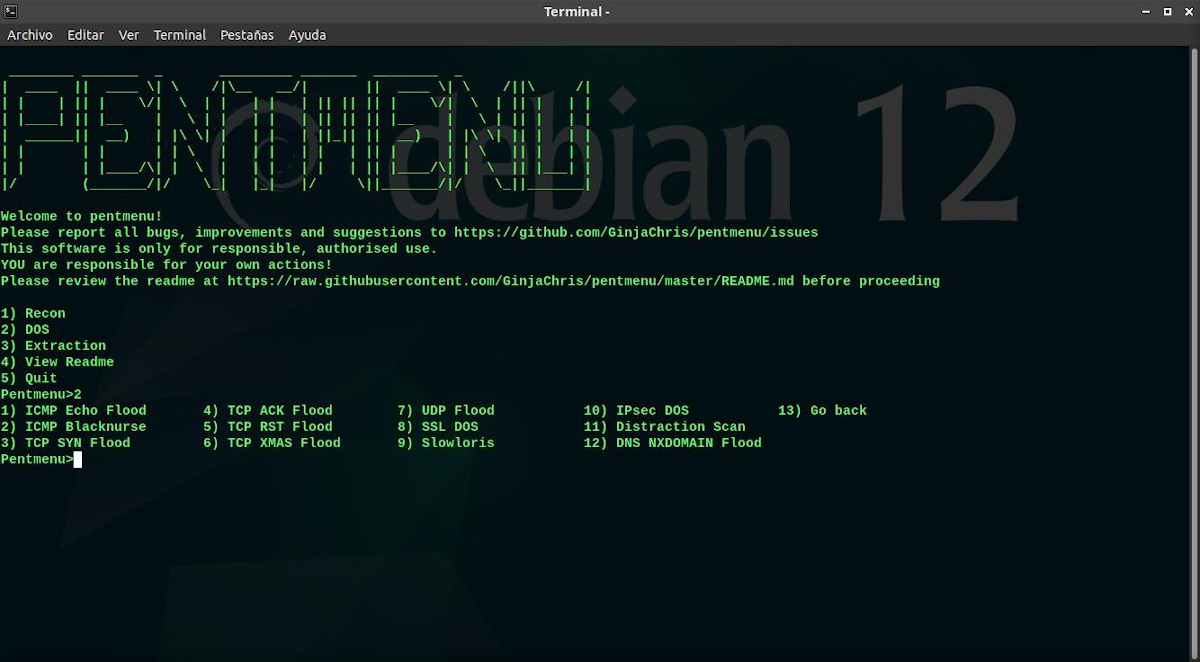

मेनू 2: डॉस (डॉस अटैक मॉड्यूल)

- ICMP इको फ्लड: यह विकल्प hping3 CLI एप्लिकेशन का उपयोग लक्षित होस्ट के विरुद्ध एक पारंपरिक ICMP इको फ्लड लॉन्च करने के लिए करता है।

- ICMP ब्लैकनर्स फ्लड: यह विकल्प hping3 CLI अनुप्रयोग का उपयोग लक्ष्य मेजबान के विरुद्ध एक पारंपरिक ICMP ब्लैकनर्स फ्लड शुरू करने के लिए करता है।

- टीसीपी SYN बाढ़: यह विकल्प hping3 का उपयोग करके TCP SYN पैकेटों की बाढ़ भेजता है। लेकिन हाँयदि उसे hping3 नहीं मिलता है, तो इसके बजाय nmap-nping उपयोगिता का उपयोग करने का प्रयास करें।

- टीसीपी एसीके बाढ़: यह विकल्प SYN फ्लड के समान विकल्प प्रदान करता है, लेकिन इसके बजाय TCP ACK (पावती) ध्वज सेट करता है।

- टीसीपी आरएसटी बाढ़: यह विकल्प SYN फ्लड के समान विकल्प प्रदान करता है, लेकिन इसके बजाय TCP RST (रीसेट) ध्वज सेट करता है।

- टीसीपी क्रिसमस बाढ़: यह विकल्प SYN फ्लड के समान विकल्प प्रदान करता है और ACK फ्लड, लेकिन यह सभी TCP फ्लैग सेट (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN) के साथ पैकेट भेजता है।

- यूडीपी बाढ़: यह विकल्प SYN फ्लड के समान विकल्प प्रदान करता है, लेकिन इसके बजाय UDP पैकेट निर्दिष्ट होस्ट: पोर्ट पर भेजता है।

- एसएसएल दो: यह विकल्प गंतव्य होस्ट:पोर्ट के विरुद्ध DOS हमले का प्रयास करने के लिए OpenSSL का उपयोग करता है। यह कई कनेक्शन खोलकर और सर्वर से महंगी हैंडशेक गणना करवाकर ऐसा करता है।

- स्लो लोरिस नामक दक्षिण एशिया के हृष्टपुष्ट बंदर: यह विकल्प संसाधनों को कम करने के इरादे से गंतव्य होस्ट:पोर्ट पर धीरे-धीरे HTTP हेडर भेजने के लिए netcat प्रोग्राम का उपयोग करता है।

- आईपीसेक डॉस: यह विकल्प ike-scan प्रोग्राम का उपयोग निर्दिष्ट IP को रैंडम स्रोत IP से मुख्य मोड और एग्रेसिव मोड चरण 1 पैकेट के साथ फ्लड करने का प्रयास करने के लिए करता है।

- व्याकुलता स्कैन: यह विकल्प यह वास्तव में एक DOS हमले को ट्रिगर नहीं करता है, लेकिन हमारे चयन के एक नकली IP से, hping3 का उपयोग करके बस कई TCP SYN स्कैन लॉन्च करता है।

मेनू 3: निष्कर्षण

- लेख्यपत्र भेज दें: यह मॉड्यूल टीसीपी या यूडीपी के साथ डेटा भेजने के लिए नेटकैट प्रोग्राम का उपयोग करता है। जो आमतौर पर है लक्षित मेजबानों से डेटा निकालने के लिए अत्यंत उपयोगी।

- श्रोता बनाएँ: कॉन्फ़िगर करने योग्य टीसीपी या यूडीपी पोर्ट पर श्रोता खोलने के लिए यह मॉड्यूल नेटकैट का उपयोग करता है। जो आमतौर पर syslog कनेक्टिविटी के परीक्षण, फ़ाइलें प्राप्त करने, या नेटवर्क पर सक्रिय स्कैनिंग की जाँच करने के लिए अत्यंत उपयोगी है।

अंत में, मेनू 4 (रीडमी देखें) यह हमें स्थानीय रूप से और अधिक विस्तार से ऊपर वर्णित सब कुछ देखने की अनुमति देता है, जो कि GitHub पर पाया जाता है। और मेनू 5 (छोड़ें), मूल रूप से प्रोग्राम से बाहर निकलना और बंद करना है।

सारांश

सारांश में, «पेंटमेनू» कई में से एक है हैकिंग और pentesting उपकरणकंप्यूटर सुरक्षा के क्षेत्र में गतिविधियों को सीखने और अभ्यास करने के लिए मुफ्त, खुला और मुफ्त उपलब्ध है। हालाँकि, और जैसा कि कई अन्य लोगों के साथ है जिन्हें हमने यहां संबोधित किया है या नहीं, इस उपयोगिता का उपयोग इसके लिए जिम्मेदार और अधिकृत उपयोग को ध्यान में रखते हुए किया जाना चाहिए, इसलिए, इसके साथ जो कुछ भी किया जाता है वह आपके विवेक पर है। उपयोगकर्ता का। और अगर कोई इसे आजमाता है या पहले कोशिश कर चुका है, तो हम आपको टिप्पणियों के माध्यम से अपने अनुभव के बारे में बताने के लिए आमंत्रित करते हैं।

अंत में, याद रखें हमारी यात्रा «पेज शुरू करें» और हमारे आधिकारिक चैनल से जुड़ें Telegram अधिक समाचार, गाइड और ट्यूटोरियल तलाशने के लिए। और यह भी है समूह यहां कवर किए गए किसी भी आईटी विषय के बारे में बात करने और अधिक जानने के लिए।