Objasnio sam prije nekog vremena kako konfigurirati SSH uslugu za rad na portu koji nije 22, koji je zadani port. Cilj ovoga bio je da su svi botovi, napadaji napada na SSH prema zadanim postavkama na portu 22 (što je ponavljam, zadani), pa ćemo promjenom porta dobiti veću sigurnost.

Ali što učiniti ako želim konfigurirati SSH preko drugog porta, ALI zadržavajući SSH također na portu 22? Odnosno, imati potrebu da poslužitelj ima SSH na više od jednog porta, recimo na primjer na 22 i također na 9122

Da bismo to učinili, mijenjamo konfiguracijsku datoteku SSH demona:

nano /etc/ssh/sshd_config

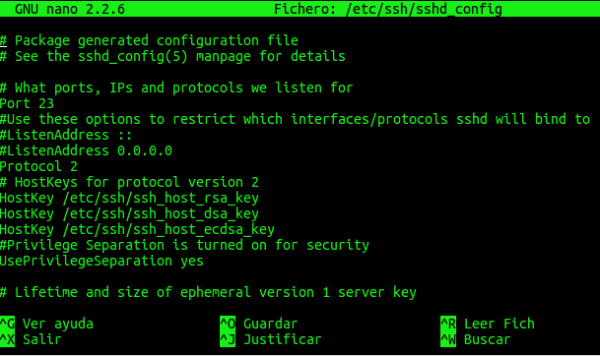

Tamo ćemo vidjeti nešto poput ovoga:

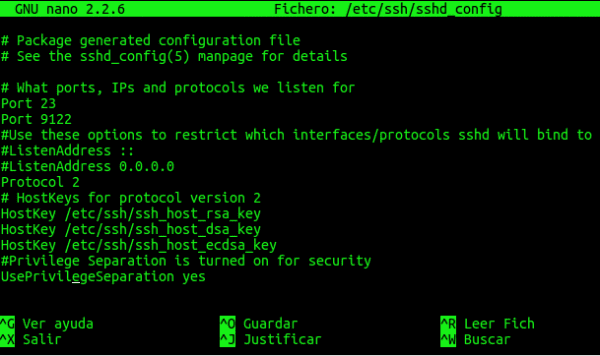

Vidjet ćete da na retku 5 postoji nešto što kaže: "Port 22", pa, moramo samo duplicirati taj redak dolje i promijeniti broj porta. Drugim riječima, da bi i naša SSH usluga funkcionirala za 9122, moramo to ostaviti ovako:

Tada moramo ponovo pokrenuti uslugu:

service ssh restart

Ako koriste Arch to bi bilo:

systemctl restart sshd

Kada se želite povezati preko priključka koji nije 22, zapamtite, u liniju veze morate dodati -p $ PORT, otprilike ovako:

ssh usuario@servidor -p 9122

Usput, preporučujem vam da provjerite datoteku sshd_config od prije, postoji nekoliko vrlo zanimljivih opcija 😉

pozdravi

Dobri savjeti za promjenu zadanog porta ssh ... kako biste spriječili napade na port 22.

Mislim da bi trebao ostati samo jedan port ... i to se mora razlikovati od 22, tako da napadi nemaju učinka.

pozdravi

Hvala na čitanju 🙂

Moja najnovija otkrića su:

PermitRootLogin br

y

AllowUsers john jack chester…. itd

Ovim ograničavam dovoljno mogućnosti pucanja, ako dodate dobre iptable ... pa jesmo.

Zapravo, više volim koristiti PortKnocking 😀

Kao i uvijek KZKG ^ Gaara, izvrsni vaši članci o SSH. S vašim vodičima gubimo strah od TERMINALA

Hvala ti

OOOOOOOOhhhh !!!!

Jako dobar članak, divlji !!!

Osim promjene broja porta, za daljnje ograničavanje opcija napadača također se preporučuje onemogućavanje prijave pomoću USER: PASS

PasswordAuthentication br

i koristite autentifikaciju privatnog / javnog ključa.

Dobar post.

Salu2