OS Qubes je operativni sustav usmjeren na sigurnost radne površine putem izolacije na temelju Xen hipervizora. Qubes OS je operativni sustav potpuno besplatan i otvoren izvor.

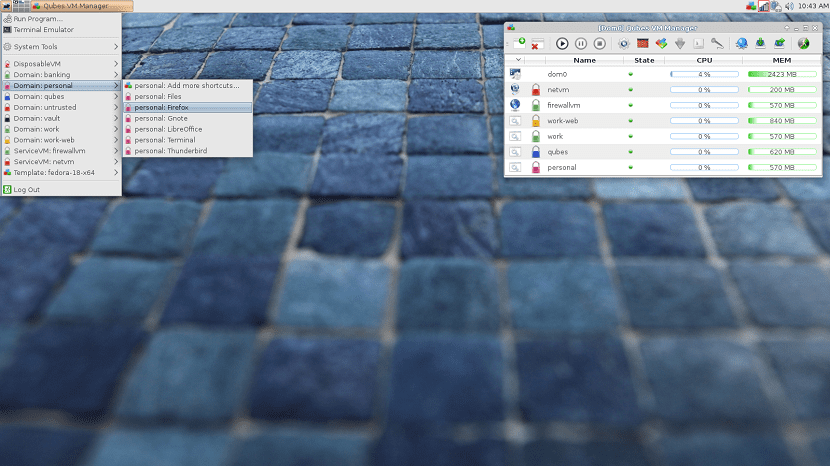

Kubusi zauzima pristup koji se naziva sigurnost putem razdvajanja, koji vam omogućuje da se podijelite u izolirane odjeljke sigurno nazvani qubesima. Drugim riječima, svaki program pokreće zasebno u potpuno izoliranom okruženju.

O Qubes OS-u

Na ovaj način Qubes OS nudi korisniku veću sigurnost pri radu na sustavu, jer ako napadač ugrozi program, dobit će samo informacije o pretincu kojem je uspio pristupiti.

Kubusi postiže više virtualnih strojeva koji rade na hipervizoru tipa 1 mogu se sigurno koristiti kao ugrađeni operativni sustav.

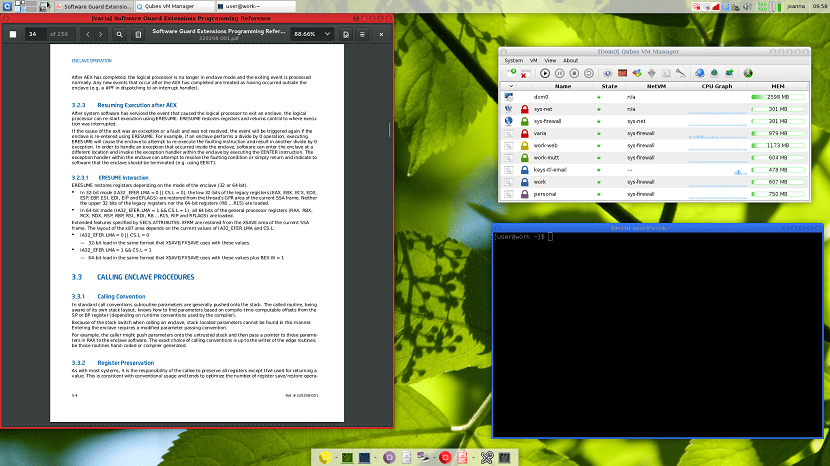

Na primjer, stavlja sve prozore aplikacija na istu radnu površinu s posebno obojenim obrubima koji označavaju razine povjerenja njihovih virtualnih strojeva.

Qubes obrađuje različite elemente kako bi spremnici mogli međusobno komunicirati iMeđu različitim vrstama virtualnih strojeva i elemenata koje imamo: dom0, modeli virtualnih strojeva, virtualni strojevi temeljeni na modelu, odbačeni virtualni strojevi i na kraju klasični virtualni strojevi.

Dom0 (AdminVM + GUIVM)

On je vozač. Temelji se na Fedori, kontrolira Xen hipervizor i omogućuje upravljanje svim virtualnim strojevima (VM). Imate pristup mreži i prisutna periferna oprema je vrlo ograničena.

Modeli virtualnih strojeva (TemplateVM)

Ovi sna virtualnim strojevima s GNU / Linux distribucijom. Pristupljeno samo u naredbenom retku za upravljanje instaliranim paketima. Tim za razvoj OS Qubes nudi tri modela: Fedora, Fedora minimal i Debian. Zajednica također nudi druge za Whonix, Ubuntu i Arch Linux.

Virtualni strojevi temeljeni na modelu (AppVM)

Imaju neke vlastite direktorije / home, / usr / local i / rw / config. Sve promjene u datotekama u drugim direktorijima rade se s kopijom u letu (copy on write) i nisu održive: uništit će se kad se virtualni stroj isključi ili ponovno pokrene.

Jednokratni virtualni strojevi

To su virtualni strojevi koji nemaju vlastiti direktorij, odnosno, kada se koristi ovaj tip virtualnog stroja, prilikom bilo kakvih izmjena, on se gubi kada se virtualni stroj isključi.

Klasični virtualni strojevi

Oni se ne temelje na predlošku i na njega možete instalirati GNU / Linux, BSD ili Windows distribuciju.

Nova verzija OS Qubes

Prije nekoliko tjedana Programeri Qubes OS objavili su novu verziju sustava dostizanje ove verzije Qubes 4.0 s raznim ispravcima programskih pogrešaka i novim izmjenama sigurnost sustava.

U Qubes OS 3.2 mogli ste koristiti samo odbačene virtualne strojeve s jednim modelom. AhSada je moguće koristiti virtualni stroj za jednokratnu upotrebu za svaki virtualni stroj na temelju predloška.

LModel virtualnih strojeva više ne treba mrežno sučelje, što rezultira manjom površinom napada. Ažuriranja ne prolaze Qubes API-je.

Qubes OS verzija 4.0 omogućuje vam korištenje virtualnih strojeva za izmjenu nekih karakteristika drugih virtualnih strojeva. To daje mogućnost postojanja nekoliko obitelji VM-ova administratora, odnosno admin-Net, admin-IO, admin-root, itd., Svaki s mogućnošću izmjene određenih specifičnih aspekata određenih virtualnih strojeva.

Prema zadanim postavkama, većina virtualnih strojeva više ne koristi paravirtualizaciju, štiteći tako spremnike od kvara Meltdown-a i Spectruma.

Ako želite znati nešto više o ovoj novoj verziji, pojedinosti možete pročitati u napomeni o izdanju Qubes OS 4.0 na sljedeći link.

Preuzmite Qubes OS

Ako želite isprobati ovaj Qubes OS strTo možete učiniti preuzimanjem slike sustava sa njegove službene web stranice i u odjeljku za preuzimanje to ćete dobiti, to možete učiniti u sljedeći link.

Važno je naglasiti da Qubes OS ne samo da se može instalirati kao glavni operativni sustav, već nudi i mogućnost testiranja u svojoj live verziji.