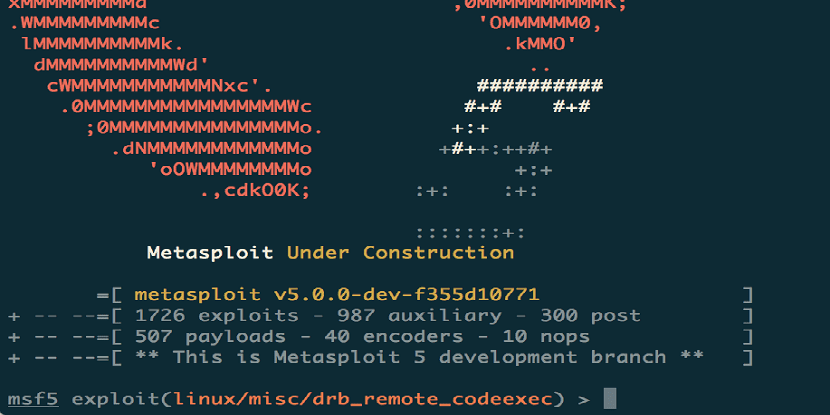

Nyolc évvel később az utolsó jelentős ág kialakulásának, a sebezhetőségelemző platform, Metasploit Framework legújabb verziójában 5.0.

Jelenleg A Metasploit Framework csomag 3795 modult tartalmaz, különféle kihasználások és támadási módszerek megvalósításával.

A projekt egy olyan információs bázist is fenntart, amely körülbelül 136710 XNUMX sebezhetőséget tartalmaz. A Metasploit kódot Ruby-ban írják és a BSD licenc alatt terjesztik. A modulok Ruby, Python és Go fejleszthetők.

A Metasploit egy nyílt forráskódú projekt a számítógépek biztonságához, amely információkat nyújt a biztonsági résekről, és segíti a "Pentesting" behatolási tesztelését és a behatolásjelző rendszerek aláírásainak fejlesztését.

Legismertebb alprojektje a A Metasploit Framework, egy távoli gép elleni kihasználások fejlesztésének és futtatásának eszköze. További fontos alprojektek az opcode adatbázisok (opcodes), a shellcode fájl és a biztonsági kutatás.

A Metasploit keretrendszer az informatikai biztonsági szakemberek számára egy eszköztárat biztosít a sebezhetőségek gyors fejlesztéséhez és hibakereséséhez, valamint ellenőrizze a biztonsági réseket és a rendszereket, amelyeket a rendszerek sikeres támadás esetén végrehajtanak.

Javasolt egy alapvető parancssori interfész a hálózat és a rendszerek sebezhetőségének vizsgálatára, beleértve a tényleges kihasználtságok tesztelését is. A Community és Pro kiadások részeként egy intuitív webes felület is rendelkezésre áll.

A Metasploit 5.0 fontosabb fejlesztései

Ezzel az új kiadással az "evasion" modult hozzáadták, amely lehetővé teszi a felhasználó számára, hogy futtatható hasznos fájlokat hozzon létre, megkerülve az antivírus aktiválást.

A modul reálisabb körülmények reprodukálását teszi lehetővé a rendszer ellenőrzése során, áttekintést ad a tipikus víruskereső kártevő programokról.

Pl. Az antivírusok elkerülése érdekében olyan technikákat alkalmaznak, mint a shell-kódolás, a kód véletlenszerűsítése és az emulátor alatti zár végrehajtása.

A Ruby nyelv mellett A Python és a Go mostantól használható külső modulok fejlesztésére a keretrendszer számára.

is egy alapvető webszolgáltatási keretrendszer került hozzá, amely megvalósítja a REST API-t a feladatok automatizálása és az adatbázisokkal való munka, több hitelesítési sémát támogat és lehetőséget kínál a műveletek párhuzamos végrehajtására;

A Metasploit 5.0 rendelkezik egy JSON-RPC alapú megvalósított API-val, ez leegyszerűsíti az integrációt írta Metasploit különféle eszközökkel és programozási nyelvekkel.

A felhasználók most már futtathatják saját PostgreSQL RESTful szolgáltatásukat több Metasploit konzol és külső eszközkészlet összekapcsolására.

Továbbá, A műveletek párhuzamos feldolgozásának lehetősége az adatbázissal és a konzollal (msfconsole) biztosított, amely lehetővé teszi egyes csomagműveletek végrehajtását az adatbázist kiszolgáló szolgáltatás vállán.

A hasznos terheléshez a meta-shell koncepció és a meta-parancs "háttér" valósul meg, amely lehetővé teszi a háttér-munkamenetek futtatását a háttérben és a letöltéseket a távoli oldalon végzett művelet után, és azokat Meterpreter-alapú munkamenet használata nélkül kezelheti. .

Végül az utolsó kiemelhető pont az, hogy hozzáadódott az a képesség, hogy egyszerre több modult ellenőrizhessünk egy modullal az IP-címek tartományának konfigurálásával az RHOSTS opcióban, vagy egy hivatkozás megadásával a fájlhoz az / etc / hosts formátumú címekkel a "file: //" URL-en keresztül;

A keresőmotort átalakították, ami csökkentette az indítási időt és eltávolította az adatbázist a függőségektől.

Hogyan juthat el a Metasploit 5.0-hoz?

Azok számára, akik érdeklődnek a Metasploit 5.0 új verziójának telepítése iránt, eljuthat a projekt hivatalos weboldalára ahol letöltheti a használni kívánt verziót.

Mivel a Metasploit két verzióval rendelkezik, az egyik közösség (ingyenes) és a Pro verzió az alkotók közvetlen támogatásával.

hogy Közülünk, akik Linux-felhasználók vagyunk, a terminál megnyitásával és a következő végrehajtással szerezhetjük be ezt az új verziót:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall