Korábbi bejegyzésekben tudtuk, hogy a chipek A Broadcom sebezhető volt a támadással szembens most ezúttal a vállalat kutatói Az NCC Group közzétette a sebezhetőség részleteit (CVE-2018 11976- ) Qualcomm chipeken, hogy lehetővé teszi a titkosító kulcsok tartalmának meghatározását az ARZ TrustZone technológián alapuló, elszigetelt Qualcomm QSEE (Qualcomm Secure Execution Environment) enklávéban található.

A probléma a legtöbb Snapdragon SoC-ban nyilvánul meg, Android-alapú okostelefonokon. A probléma javításai már szerepelnek az áprilisi Android-frissítésben és a Qualcomm chipek új firmware-verzióiban.

A Qualcomm több mint egy évet vett igénybe a megoldás elkészítésében: Kezdetben a biztonsági réssel kapcsolatos információkat 19. március 2018-én küldték el a Qualcomm-nak.

Az ARM TrustZone technológia lehetővé teszi, hogy olyan védett hardverizolált környezeteket hozzon létre, amelyek teljesen elkülönülnek a fő rendszertől és külön virtuális processzoron futnak, külön speciális operációs rendszer használatával.

A TrustZone fő célja a titkosítási kulcskezelők, a biometrikus hitelesítés, a számlázási adatok és más bizalmas információk elszigetelt végrehajtása.

Az interakció a fő operációs rendszerrel közvetve történik a diszpécser interfészen keresztül.

A privát titkosítási kulcsok egy hardvertől elkülönített kulcstárolóba kerülnek, amely megfelelő megvalósítás esetén megakadályozza azok kiszivárgását, ha az alapul szolgáló rendszer sérül.

A problémáról

A biztonsági rés a megvalósítás hibájához kapcsolódik az elliptikus görbék feldolgozásának algoritmusa, amely információszivárgáshoz vezetett az adatfeldolgozásról.

A kutatók fejlesztettek harmadik féltől származó támadási technika, amely lehetővé teszi, közvetett szivárgás alapján, rbeolvasni a titkos kulcsok tartalmáts egy hardvertől elszigetelt Android Keystore-ban találhatók.

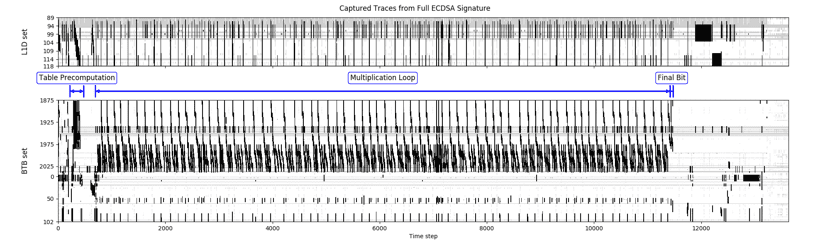

A szivárgásokat a predikciós blokk átmenetek aktivitásának elemzése és a memóriában lévő adatokhoz való hozzáférési idő változásának elemzése alapján határozzák meg.

A kísérlet során A kutatók sikeresen igazolták a 224 és 256 bites ECDSA kulcsok helyreállítását egy elszigetelt kulcstárolóból a Nexus 5X okostelefonon használt hardverről.

A kulcs visszaállításához körülbelül 12 14 digitális aláírás előállítása kellett, amely több mint XNUMX órát vett igénybe. A támadás végrehajtására a Cachegrab eszköztárat használták.

A probléma fő oka a közös hardverkomponensek és a gyorsítótár megosztása a számításhoz a TrustZone-ban és a gazdagéprendszerben: az elkülönítés a logikai elválasztás szintjén történik, de közös számítási blokkok és beállítások használatával számítási nyomok és információk a processzor közös gyorsítótárában szereplő ugrási címekről.

A Prime + Probe módszer használatával, a gyorsítótárazott információkhoz való hozzáférési idő változásának becslése alapján, ellenőrizheti a gyorsítótár bizonyos mintáinak elérhetőségét az adatfolyamok kellően nagy pontosságával és a digitális aláírás-számításokkal kapcsolatos kód a TrustZone-ban.

A Qualcomm chipeken lévő ECDSA kulcsokkal történő digitális aláírások generálásának nagy részét egy ciklusban elvégzik a szorzási műveletek, az egyes aláírások változatlan inicializáló vektorával (nonce).

Si a támadó legalább néhány bitet helyre tud állítani erről a vektorról, támadást lehet indítani a teljes magánkulcs szekvenciális helyreállítása ellen.

A Qualcomm esetében ezen információknak két szivárgási pontja tárult fel a szorzási algoritmusban: tábla keresési műveletek végrehajtásakor és a feltételes adatkivonási kódban a "nonce" vektor utolsó bitjének értéke alapján. .

Noha a Qualcomm kód tartalmaz intézkedéseket az információk harmadik fél általi csatornákon történő kiszivárgásának ellensúlyozására, a kifejlesztett támadási módszer lehetővé teszi, hogy ezeket az intézkedéseket megkerülje, és meghatározza a "nonce" érték néhány bitjét, ami elegendő 256 ECDSA kulcs helyreállításához bitek.

Április 28. és még mindig várom a javításokat, hogy a GNU / Linux-ban nem fordul elő