Szörfözve találtam egy kiválót olyan alkalmazás, amelyet az én szemszögemből érdemes megosztani, mert annak ellenére, hogy nem Linux vagy valami hasonló. Ez az alkalmazás egyike azoknak, amelyeket figyelembe kell venni.

A Ransomware támadások és változataik egyre gyakoribbak és romboló hatással vannak a minden méretű cégekre. A számítógépes bűnözés általában, és különösen a ransomware valós pénzügyi hatásait nehéz felmérni.

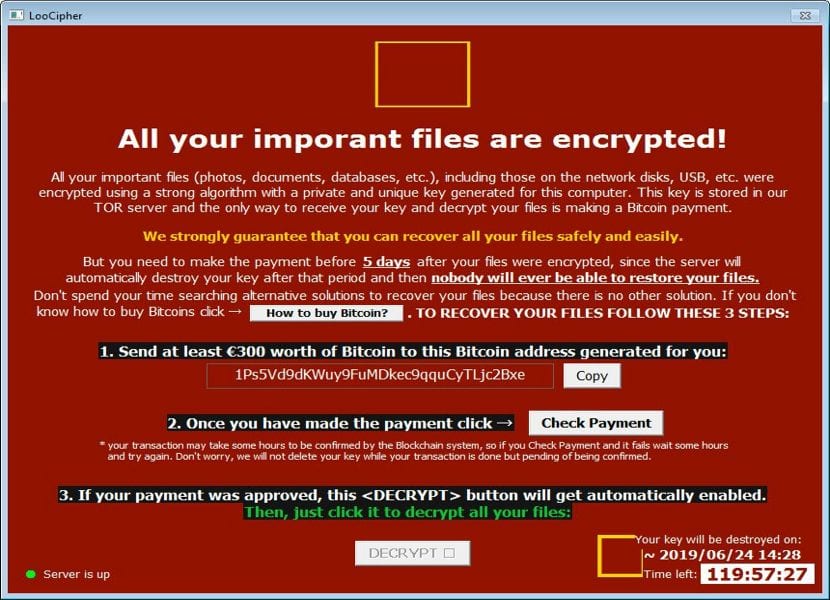

A LooCipherről

A LooCipher az egyik ilyen ransomware. Egy biztonsági kutató fedezte fel, és aktívan használják a felhasználók megfertőzésére. A szoftver Spam kampányon keresztül terjesztik, amely .docm fájlként van elrejtve Info_BSV_2019.docm néven.

A LooCipher rosszindulatú Word-dokumentumokon keresztül települ, amelyek letöltik és futtatják a futtatható fájlt. A végrehajtás után a ransomware titkosítja az áldozat adatait és hozzáadja az .lcphr kiterjesztést a titkosított fájlok nevéhez.

Ransomware akkor egy LooCipher visszafejtő képernyőt mutat, amely visszaszámlálást tartalmaz amíg állítólag a kulcsod nem lesz törölve.

Alapvetően, mint minden modern ransomware esetében, az áldozatot felkérik, hogy fizessen be Bitcoins-ban, majd ugyanazt a programot használja, amellyel mindezt megtörtént, a fájlok visszafejtésére, miután a fizetés befejeződött.

Ez biztosítja az áldozat számára a gombot, hogy ellenőrizze, történt-e fizetés.

Ez a fizetési oldal a Tor hálózaton található, és csak Bitcoins-ban fizethet. Bár ez a fertőzés számos hasonlóságot mutat a CryptoLocker vagy a CryptorBit, nincs bizonyíték arra, hogy ezek összefüggenek.

A fájlok dekódolójának megvásárlásához 500 USD dollár váltságdíjat kell fizetni Bitcoins-ban. Ha 4 napon belül nem fizeti be a váltságdíjat, az megduplázódik, és USD 1,000 lesz. Azt is állítják, hogy ha egy hónapon belül nem vásárol dekódolót, akkor törli a magánkulcsát, és Ön már nem tudja visszafejteni a fájljait.

Az EMISOFT Decrypter egy eszköz ennek a gonosznak

Az ebben a problémában érintett emberek támogatása érdekében Az Emsisoft nemrég a héten jelentette be a LooCipher dekódolójának kiadását Michael Gillespie készítette Francesco Muroni segítségével, amely lehetővé teszi az áldozatok számára, hogy ingyen dekódolják fájljaikat.

Az eszköz használata előtt, javasoljuk, hogy ellenőrizze, hogy eltávolította-e a rosszindulatú programot a számítógépről, amit tehet az Emsisoft Anti-Malware ingyenes verziójával. Arra is ügyeljen, hogy ne törölje a váltságdíjat ("!!! READ_IT !!!. Txt"), különben a visszafejtő nem fog működni.

Hogyan kell használni ?

Miután letöltötte, csak futtassa a programot rendszergazdai jogosultságokkal a ransomware által megcélzott összes fájl visszafejtése.

Amint elkezdődik, csak el kell fogadniuk a licencszerződés feltételeit és a Bruteforcer képernyőn lesznek.

Itt a visszafejtőnek internetkapcsolatra és pár fájl elérésére van szüksége egy titkosított fájlból és a titkosított fájl eredeti titkosítatlan változatából áll, hogy rekonstruálja a többi adat visszafejtéséhez szükséges titkosítási kulcsokat.

Javasoljuk, hogy az eredeti és a titkosított fájlok fájlnevét ne változtassák meg, mivel a visszafejtő fájlnevek összehasonlításával meghatározhatja a titkosított fájlokhoz használt helyes fájlkiterjesztést.

Amikor megtalálja a kulcsot, megjelenik egy üzenet arról, hogy a kulcs megtalálható.

Itt csak az Elfogadás gombra kell kattintaniuk a folytatáshoz.

Miután a fenti üzenetre kattintott az OK gombra, az eszköz a már betöltött kulccsal újraindul. Kattintson a Mappa hozzáadása gombra a titkosított fájlokat tartalmazó mappák hozzáadásához:

Ha elkészült, kattintson a Decrypt gombra a fájl dekódolási folyamatának megkezdéséhez. Ekkor az eszköz ".lcphr" kiterjesztésű fájlokat keres a fent meghatározott helyeken, és automatikusan eltávolítja a titkosítást.