Még egyszer a videojáték-kutatók "innovatív" adathalász technikát fedeztek fel (hamisítás), amely nagyon jó munkát végez a csalók szándékainak elfedésében.

A Steam a világ egyik legnagyobb videojáték-terjesztési platformjaként különféle közösségi UX elemeket tartalmaz, például barátlistákat és játékelemek cseréjét más felhasználókkal.

Noha ez a közösségre fordított erőteljes figyelem elősegítette a Steam kiemelkedését az egyre zsúfoltabb piacon, a felhasználókat a megtévesztő gyakorlatokra is nyitva hagyja.

A peronon történő felügyelet szükségességét a hétvégén ismét riasztották Egy 22 éves informatikus hallgató Aurum néven adta meg a Steam új adathalász csalásának részleteit.

A Steam-fiókok ellopására szolgáló webhely

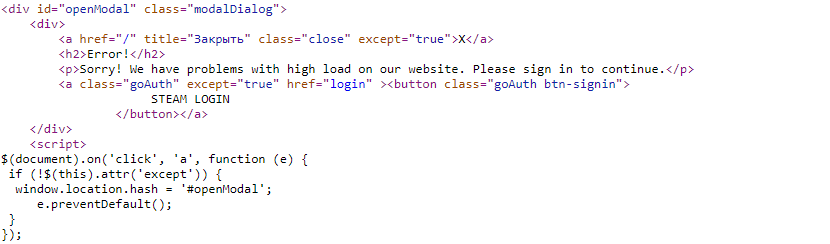

A kutató szerint az adathalász webhely nemcsak érvényes SSL tanúsítvánnyal, hanem egy kis darab JavaScript-szel is megpróbálta becsapni a felhasználókat amely létrehoz egy előugró ablakot arról, hogy a szerver erősen terhelt, és arra kéri az áldozatot, hogy jelentkezzen be a Steam-fiókjával. a webhelyhez való hozzáférésért.

Aurum szavaival leírja, hogyan valósította meg:

„A csevegés egyszerűnek tűnt, a csaló nyilvánvalóan jövedelmező üzletet akart nekem folytatni (valamilyen oknál fogva folyamatosan megpróbálták elérni, hogy felvegyem őket a diszkordba).

A "kereskedelem" vita vége felé kértek, hogy jelentkezzek be egy kényelmes Steam árképzési weboldalra, hogy képet kapjanak arról, hogy mennyit érnek a cuccaim.

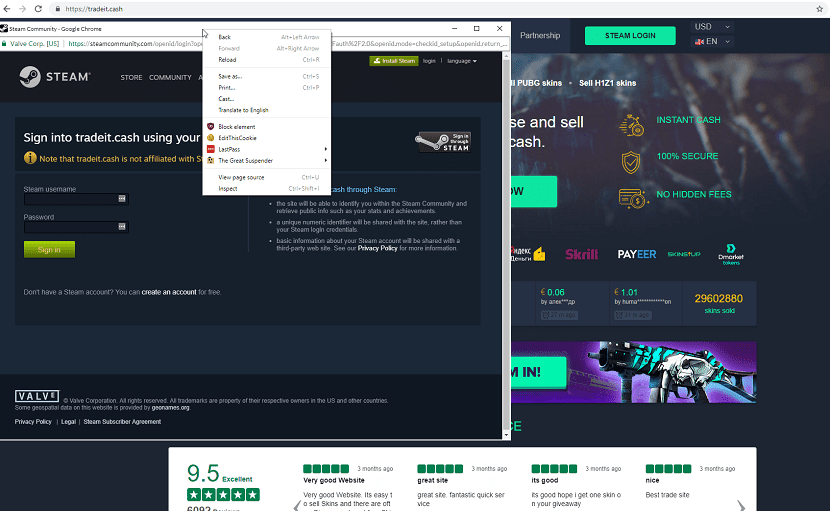

Az adathalász webhely, https://tradeit.cash. A weboldal lényegében egy jogszerű Steam webhely, a https://skins.cash másolata volt. "

Bár a csalók legitim megjelenésű előugró ablakot hoztak létre, Aurum megállapította, hogy nem a Chrome két példányát eredményezte a tálcán, és hogy "csak egy ablak volt az adathalász webhelyen".

"Még néhány gombot is készítettek a Chrome felhasználói felület elemeihez" - mondta. "Ezt megerősítette az, hogy megpróbált jobb egérgombbal kattintani az előugró ablak címsorában, amely megnyitotta a jobb gombbal egy weboldal helyi menüjét."

A hackerek időt és „gondot” fordítottak arra, hogy adathalász webhelyüket a CloudFare-n tárolják, és még a CloudFare SSL tanúsítvány használatát is választották a lehető legmegbízhatóbbá tételéhez.

Az adathalászat egy olyan előugró ablakkal kezdődött, amely arra kérte Önt, hogy lépjen be a Steambe, azt állítva, hogy az "adathalász" webhely túlterhelt.

A hamis weboldalról

A Steam adathalász webhely kép a képben adathalász technikát használt az OpenID bejelentkezési képernyő meghibásodás nélküli szimulálása.

Aurum megérezte, hogy valami nincs rendben, mivel az a webhely, amelyet kezdettől fogva hamisnak vélt, megnyitotta az OpenID Steam bejelentkezési előugró ablakát.

Az ilyen jellegű támadások minden bizonnyal nem új keletűek. Hasonló technikát ír le ez a dokumentum 2007 óta.

A Steam már tartalmaz egy részletes útmutatót, amelynek célja a felhasználók biztonságosabb megőrzése.

A webhely jelenleg offline állapotban van Nos, a DNS-rekordot körülbelül néhány órája eltávolították.

De egy felhasználó pillanatképet kapott a webhelyről és az összes kódról, mielőtt azt eltávolították, és megragadta a szabadságot, hogy megossza a GitHubon. A link ez.

Végül elég egyszerű kód.

A hackerek lemásolták a törvényes üzleti webhelyet, valamint a Steam Community bejelentkezési oldalt, majd JavaScript-kódot adtak mindkettőhöz, valamint kissé módosították a HTML-t.

Összesen három JS-részletet adtak hozzá: az első észleli hibakeresők (az a bit, amely megtalálta az eredeti blogposztert), a második megnyitja a hamis böngészőt, és beilleszti a hamis bejelentkezési oldalt egy iframe-be, a harmadik (amely az iframe-en fut) összegyűjti a hitelesítő adatokat az oldalról Steam bejelentkezés másolva.

Ahogy nagymamám szokta mondani, a szépség az egyszerűség. Egyszerű, hatékony és gyönyörű, egy darab kód.

Elolvastam a teljes cikket ... És mi kapcsolódik a linuxhoz?