|

Mint minden Linux disztribúcióhoz, az Ubuntuhoz is már van tűzfal telepítve. Ez a tűzfal valójában a kernelbe van ágyazva. Az Ubuntuban a tűzfal parancssori felületét valamivel könnyebben használható parancsfájl váltotta fel. Az ufw (Nem bonyolult tűzfal) azonban rendelkezik grafikus felülettel is, amely rendkívül egyszerűen használható. Ebben a bejegyzésben lépésről lépésre bemutatunk egy mini-útmutatót arról, hogyan lehet a tűzfalunk konfigurálásához használni a gufw-t, az ufw grafikus felületét. |

A gufw telepítése előtt nem rossz ötlet ellenőrizni az ufw állapotát. Ehhez megnyitottam egy terminált, és ezt írtam:

sudo ufw állapot

A kimenetnek ilyet kell mondania: "Állapot: inaktív". Ez a tűzfal alapértelmezett állapota az Ubuntuban: telepítve van, de le van tiltva.

A gufw telepítéséhez megnyitottam az Ubuntu Szoftverközpontot, és onnan kerestem.

A terminálról is telepítheti a következő gépeléssel:

sudo apt-get install gufw

A gufw beállítása

A telepítés után a Rendszer> Adminisztráció> Tűzfal beállításai menüből érheti el.

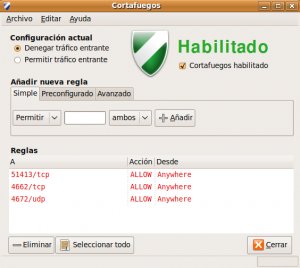

Amint a képernyőképen látható, az ufw alapértelmezés szerint az összes kimenő kapcsolat elfogadásával és az összes bejövő kapcsolat elutasításával működik (kivéve a kimenő kapcsolatokat). Ez azt jelenti, hogy bármelyik alkalmazott alkalmazás problémamentesen képes csatlakozni a külsõhöz (legyen az Internet vagy az Intranet része), de ha valaki egy másik géprõl hozzáférni akar az Önéhez, akkor nem fog tudni.

Az összes csatlakozási házirendet a fájl tárolja / etc / default / ufw. Furcsa módon az ufw alapértelmezés szerint blokkolja az IPv6 forgalmat. Engedélyezéséhez szerkessze a fájlt / etc / default / ufw és változtass IPV6 = nem által IPV6 = igen.

Egyéni szabályok létrehozása

Kattintson a Hozzáadás gombra a fő gufw ablakban. Az egyéni szabályok létrehozásához három fül van: Előre konfigurált, Egyszerű és Haladó.

Az Előre konfigurált menüből szabályokat hozhat létre bizonyos számú szolgáltatáshoz és alkalmazáshoz. A rendelkezésre álló szolgáltatások: FTP, HTTP, IMAP, NFS, POP3, Samba, SMTP, ssh, VNC és Zeroconf. A rendelkezésre álló alkalmazások: Amule, Deluge, KTorrent, Nikotine, qBittorrent és Transmission.

A Simple alkalmazásból szabályokat hozhat létre egy alapértelmezett portra. Ez lehetővé teszi az olyan szolgáltatások és alkalmazások szabályainak létrehozását, amelyek nem állnak rendelkezésre az Előre konfigurálva. A portok tartományának beállításához a következő szintaxissal állíthatja be őket: NROPORT1: NROPORT2.

A Speciális menüpontból konkrétabb szabályokat hozhat létre a forrás és cél IP-címek és portok használatával. Négy lehetőség áll rendelkezésre egy szabály definiálására: engedélyezés, tagadás, tagadás és korlátozás. Az engedélyezés és a megtagadás hatása magától értetődő. Az Elutasítás egy „ICMP: cél elérhetetlen” üzenetet küld vissza a kérelmezőnek. A Limit lehetővé teszi a sikertelen kapcsolódási kísérletek számának korlátozását. Ez megvéd a durva erőszakos támadásoktól.

A szabály hozzáadása után megjelenik a gufw főablakában.

Miután létrehozott egy szabályt, megjelenik a Gufw főablakában. A szabályt egy shell terminálból is megtekintheti a sudo ufw állapot beírásával.

Normális tanulás írni, jó valaminek a servis

Nem sértegetlek meg, mint ahogy te magadat normálisnak nevezed, az írásbeli hibák miatt, de el kell mondanom, hogy "látod a szalmát más szemében, és nem látod a gerendát a tiedben".

Egyetlen írott sorban több hibát és kihagyást követett el; a legfontosabb talán az, hogy a jelen infinitivust helyettesítsük az imperatívussal.

Nem vagyok szakértő, de ahogy olvasom, annak megakadályozása érdekében, hogy a berendezés reagáljon az echo kérésekre (a felszerelésünk láthatatlanságának minimális feltétele és a portleolvasó megfelelő átadása), az alábbi lépéseket kell végrehajtani:

$ sudo ufw engedélyezése

$ sudo nano /etc/ufw/before.rules

Ahol az a vonal áll:

-A ufw-before-input -p icmp –icmp-típusú echo-request -j ACCEPT

így néz ki így:

# -A ufw-before-input -p icmp –icmp-típusú echo-request -j ACCEPT

Mentés nano-ba a vezérléssel + O. Kilépés a vezérléssel + X.

Akkor:

$ sudo ufw letiltása

$ sudo ufw engedélyezése

PC-n tettem. Valaki javítson ki, ha nem helyes.

Helló, igaz, hogy a 64 bites verzióban a GUI más. Azt hiszem, ez nem olyan intuitív, mint a GuardDog, de kipróbáltam, és jobb eredményeket hozott néhány porttal, amelyek bonyolítottak, így a gufw már működött. Tehát ez a hozzászólás pont nekem volt megfelelő. Köszönöm Használjuk ...

Ha jól emlékszem, akkor is működnie kell, ha újraindítod.

Ez a program csak egy interfész a tűzfalhoz, amely alapértelmezés szerint az Ubuntuban jön.

Egészségére! Pál.

A tűzfal konfigurálása után működik-e akkor is, ha újraindítja, vagy minden bejelentkezéskor el kell indítani? Előre is köszönöm a választ.

Köszönöm a bejegyzést.

Elég újonc vagyok, és nem vagyok biztos abban, hogy helyes-e az, amit csinálok a hatékony védelem érdekében. Az egyetlen dolog, amit az internetről letöltök, az Ubuntu iso és egyéb disztrók, ezért szeretem, ha minden portot bezárnak, és az ufw a következő módon aktiválja a konzolon.

»Sudo ufw enable», ez azt az üzenetet adja vissza, hogy a tűzfal aktiválva van, egy további lépésben a következő módosítást hajtom végre a következő parancs beírásával a konzolba:

"Sudo gedit /etc/ufw/before.rules"

A következő megjelenő képernyőn módosítom azt a sort, ahol "kész" egy hash-jellel a sor elején bal szélsőtől.

Most az a kérdés, amelyet feltettem neked: helyes-e ez a számítógépem védelmére?

Előre is köszönöm a választ és üdvözlettel.

Ja, ez igaz. Abban az esetben, ha szabályokat szeretne létrehozni, javasoljuk a gufw használatát. 🙂

Egészségére! Pál.

Köszönöm szépen és üdvözlettel Spanyolországból

Telepítettem a 10.10.1-es verziómat az Ubuntu 10.10-re. Az AMD64 más, legalábbis a GUI-ban, mint amit elmagyarázol.

Ez az, amit már régóta keresek, köszönöm.

Milyen jó cselló! Örülök!

Egészségére! Pál.

yandri új vagyok a linuxban, a kérdésem ilyen egyszerű a tűzfal beállításához minden disztribúcióban?

azt mondják, tanulj ...

Nem adhatom hozzá a LibreOffice Impresszt a kivételekhez. Szükségem van rá, hogy használni tudjam a távirányítót (Impress Remote) wi fi-vel. Eddig a megoldás a tűzfal ideiglenes letiltása volt

Szia…

Kiváló cikk. Nagyon hasznos

Köszönöm szépen

Helló barátom, az ubuntu 14.10-et használom, követtem az általad említett lépéseket a szabály megjegyzéséhez

# -A ufw-before-input -p icmp –icmp-típusú echo-request -j ACCEPT

De amikor megismételem a portolvasást, újra meg kell nyitnom a Ping (ICMP Echo) kéréseket, a GRC ShieldsUp szkennert használom https://www.grc.com/x/ne.dll?bh0bkyd2 , bármilyen más megoldás ??

gracias