Csak 2 hete elmondtam nekik arról, hogyan mérje meg a webkiszolgáló teljesítményét az Apache Benchmark segítségével, majd ábrázolja azt a GNUPlot segítségével.

Ezúttal az Apache Benchmark alternatívájáról mesélek, a következőkről: Ostrom

Mi az a Siege és hogyan kell telepíteni?

Az ostrommal szimuláljuk a webhelyekhez való hozzáféréseket, vagyis megjelöljük az adott webhelyre benyújtandó kérelmek végső számát, hány egyidejűleg, ha azt szeretnénk, hogy meglátogasson egy adott URL-t vagy azok egy csoportját stb. A végén kapunk egy kimenetet, amely megmondja, mennyi időbe telt a webszerverünk, hogy részt vegyen az összes kérelemben stb. Végül az adatok segítenek megismerni, hogy az esetlegesen végzett optimalizálási feladatok eredményesek-e vagy sem.

A Siege telepítéséhez egyszerűen telepítse az azonos nevű csomagot a terjesztésünkbe, Debianban, Ubuntuban vagy hasonlóban:

sudo apt-get install siege

Az ArchLinux vagy a derivatívák esetében ez a következő lenne:

sudo pacman -S siege

Hogyan kell használni az ostromot?

Akárcsak az Apache Benchmark esetében, az egyik paraméterrel átadjuk az összes kérést, másikkal pedig az egyidejű kérések számát:

siege --concurrent=50 --reps=100 http://www.misitio.com

E példa szerint összesen 100 kérést fogunk megadni, 50 egyidejűleg.

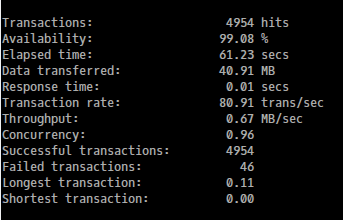

A kimenet valami ilyesmi lenne:

Ez csak a webhely indexéhez intézett kéréseket, a legfontosabb szempont a válaszidő.

Ugyanez, ha létrehozunk egy fájlt (például az urls.txt fájlt), és ugyanannak a webhelynek több URL-jét is feltesszük, majd ostrommal a következő sort használjuk az URL-ek meglátogatására és a teljesítmény mérésére, ez valóságosabb vagy lehetséges gyakorlat, mivel egyetlen ember sem látogatja meg a webhely indexének 100-szorosát sorban 🙂

siege --concurrent=50 --reps=100 -f urls.txt

vég

Eddig nem tudtam ábrázolni az eredményt a GNUPlot segítségével (ahogy az Apache Benchmark esetében is), ez egy olyan feladat, ami még mindig megvan a ToDo-ban 😉

Van egy kérdésem, amint említetted, általában egyetlen ember nem keresi fel ugyanazt az URL-t egymás után 100 vagy x alkalommal ilyen rövid idő alatt, ezért ezt nem lehet DDoS-támadásnak tekinteni, és hogy ugyanaz a szerver blokkol minket? , természetesen feltételezve, hogy minimális biztonságot telepítettünk.

Üdvözlettel.

Tetszett, inkább ez