Hello barátok!. Hálózat létrehozásáról van szó, több asztallal az Ubuntu 12.04 Precise Pangolin alkalmazással, és a sokoldalú szerverrel ClearOS. Más szavakkal, egy hálózat kizárólag szabad szoftverrel.

Fontos elolvasni:

- Bevezetés egy szabad szoftverrel rendelkező hálózatba (I): A ClearOS bemutatása

Meglátjuk:

Példa hálózatra

- Tartományvezérlő, DNS, DHCP: ClearOS Enterprise 5.2sp1.

- Vezérlő neve: CentOS

- Domain név: barátok.cu

- Vezérlő IP: 10.10.10.60

- ---------------

- Ubuntu verzió: Ubuntu Desktop 12.04.2 Pontos.

- Csapat neve: pontos

- IP-cím: DHCP használata

Előkészítjük az Ubuntut

Módosítjuk a fájlt /etc/lightdm/lightdm.conf hogy elfogadja a kézi bejelentkezést, és a következő tartalmat hagyjuk Önnek:

[SeatDefaults] üdvözlő-munkamenet = egység-üdvözlő felhasználói-munkamenet = ubuntu üdvözlő-show-kézi bejelentkezés = igaz üdvözlő-elrejtés-felhasználók = igaz engedély-vendég = hamis

A változások mentése után újraindítjuk a lightdm által meghívott konzolon Ctrl+Alt+F1 és belépés után végrehajtjuk sudo service lightdm indítsa újra.

Konfiguráljuk az LDAP klienst

Legyen kéznél az OpenLDAP szerver adat, amelyet az adminisztrációs webes felületről szerezünk be a «Directory »->« Tartomány és LDAP„:

LDAP Base DN: dc = barátok, dc = cu LDAP Bind DN: cn = kezelő, cn = belső, dc = barátok, dc = cu LDAP kötelező jelszó: kLGD + Mj + ZTWzkD8W

Telepítjük a szükséges csomagokat:

sudo apt-get install ldap-auth-kliens ujj

A telepítés során több kérdést tesznek fel nekünk, amelyekre helyesen kell válaszolnunk. A válaszok ebben a példában lennének:

LDAP kiszolgáló Egységes erőforrás-azonosító: ldap: //10.10.10.60 A keresési bázis megkülönböztető neve: dc = barátok, dc = cu Használandó LDAP-verzió: 3 Helyi gyökér adatbázis létrehozása rendszergazdaként: Igen Az LDAP adatbázisba bejelentkezés szükséges? Nincs LDAP-fiók a gyökér számára: cn = kezelő, cn = belső, dc = barátok, dc = cu LDAP gyökér fiók jelszó: kLGD + Mj + ZTWzkD8W

Ha tévedünk az előző válaszokban, akkor végrehajtjuk:

dpkg-configure ldap-auth-config

## Válaszok LDAP kiszolgáló Egységes erőforrás-azonosító: ldap: //10.10.10.60 A keresési bázis megkülönböztető neve: dc = barátok, dc = cu Használandó LDAP-verzió: 3 Helyi gyökér adatbázis létrehozása rendszergazdaként: Igen Az LDAP adatbázisba bejelentkezés szükséges? Nincs LDAP-fiók a gyökérhez: cn = kezelő, cn = belső, dc = barátok, dc = cu LDAP-gyökér fiók jelszava: kLGD + Mj + ZTWzkD8W Helyi kripták a jelszavak megváltoztatásához: md5

Módosítjuk az /etc/nsswitch.conf fájlt, és a következő tartalommal hagyjuk:

# /etc/nsswitch.conf # # Példa a GNU névszolgáltatás kapcsoló funkcióinak konfigurálására. # Ha telepítve vannak a `glibc-doc-reference 'és az` info' csomagok, akkor próbálkozzon a következőkkel: # `info libc" Name Service Switch "" a fájlról. passwd: kompat ldap csoport: kompat ldap árnyék: honfitárs hosztok: fájlok mdns4_minimal [NOTFOUND = return] dns mdns4 hálózatok: fájlprotokollok: db fájlszolgáltatások: db fájlok éterei: db fájlok rpc: db fájlok netgroup: nis

Az /etc/pam.d/common-session fájlt úgy módosítjuk, hogy az automatikusan létrehozza a felhasználói mappákat a bejelentkezéskor, ha azok nem léteznek:

[----] munkamenet szükséges pam_mkhomedir.so skel = / etc / skel / umask = 0022 ### A fenti sort ELŐTT be kell illeszteni # itt vannak a csomagonkénti modulok (az "Elsődleges" blokk) [----]

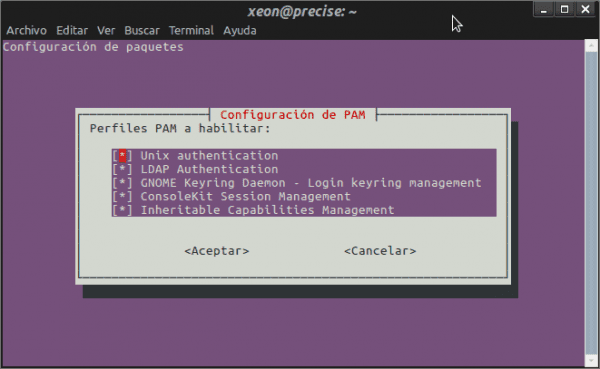

Konzolon futunk, Csak hogy ellenőrizzem, pam-auth-update:

Ellenőrzéseket végzünk:

: ~ $ ujjlépések Bejelentkezés: strides Név: Strides El Rey Directory: / home / strides Shell: / bin / bash Soha nem lépett be. Nincs levél. Nincs terv. : ~ $ sudo getent passwd lépések Lépések: x: 1006: 63000: El Rey lépései: / home / lépések: / bin / bash: ~ $ sudo getent passwd legolas legolas: x: 1004: 63000: Legolas A tünde: / home / legolas: / bin / bash

Újraindítjuk az Ubuntut, mert a végrehajtott változtatások elengedhetetlenek:

sudo újraindítás

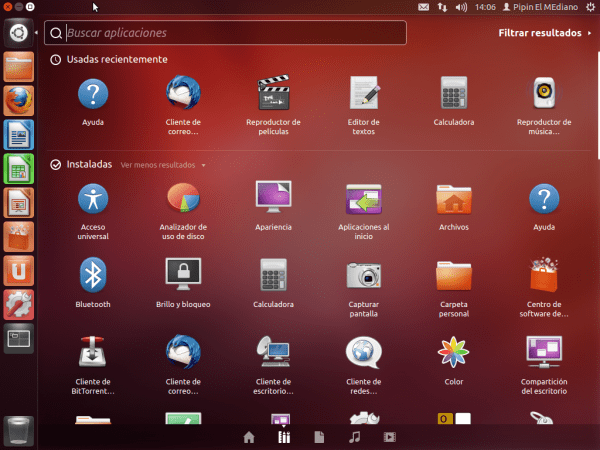

Az újraindítás után bármelyik felhasználóval bejelentkezhetünk a ClearOS OpenLDAP-ba. Időbe telhet a kijelentkezés, amikor először befejezzük.

Javasoljuk hogy akkor a következő történik:

- Tegye a külső felhasználókat ugyanabba a csoportba, ahová a helyi felhasználó létrehozta az Ubuntu telepítése során.

- A parancs használatával visado, kivégezték gyökér, adja meg a szükséges végrehajtási engedélyeket a külső felhasználóknak.

- Hozzon létre egy könyvjelzőt a címmel https://centos.amigos.cu:81/?user a Firefoxban, hogy hozzáférhessek a ClearOS személyes oldalához, és hogy a jelszavunk megváltoztatása mellett módosíthassuk vagy hozzáadhassuk az adatokat felhasználói profilunkhoz.

- Telepítse az OpenSSH-kiszolgálót, hogy egy másik számítógépről hozzáférhessen az Ubuntunak.

Néhány utolsó kérdés az Ubuntu felhasználóinak:

- Miért van telepítve alapértelmezés szerint a root felhasználóval jelszó nélkül?

- Miért használom alapértelmezés szerint a Server verzióban az aptitude vagy az apt-get alkalmazást, míg az asztali verzióban alapértelmezés szerint csak az apt-get alkalmazást használhatom, és ha az aptitude programot akarom használni, telepítsem?

- Miért van alapértelmezés szerint telepítve az AppArmor? A Red Hat és a derivatívák lehetővé teszik a Selinux engedélyezésének kiválasztását vagy sem.

- Miért nem használja az / etc / inittab fájlt, amelyet más GNU / Linux disztribúciók széles körben elfogadnak, és nagyon kényelmes, ha távoli hozzáférésű kiszolgálót kell telepítenünk?

És a tevékenységnek mára vége, Barátok !!!

Kíváncsi lettél arra, hogy kipróbáljam, eddig csak Zentyalt próbáltam ki.

PS: A "majd meglátjuk:" linkek nem működnek, vagy nem működnek nálam.

Úgy tűnik, hogy ezt a blogot nem nagyon látogatják az Ubuntu felhasználói. 🙂

Nos, az Ubuntu-felhasználók többnyire Windows-felhasználók. ezért a hatalmas hiány.

És mellesleg jó cikk.

Köszönöm a társaságot, Elio !!!. Az az igazság, hogy ezzel az olvasási szinttel azt hiszem, hogy nem próbálom megismételni a tapasztalatokat. És vegye figyelembe, hogy megismétlem, hogy az Ubuntut érvényesnek tartom. Meglátjuk.

Debian és ubuntu felhasználóként fogok válaszolni, mivel mindkettő egy bizonyos hasonlóságot mutat nagyon alább:

1. a root le van tiltva (ha nincs jelszava), akkor aktiválhatja a passwd-vel, vagy írhat sudo bash-t, ami valami hasonló. Talán kényelmi okokból le van tiltva. Amikor a root létezik, a biztonság javul, azzal a hátránnyal (és egyúttal pro) is, hogy a létrehozott fájlok hozzá tartoznak. Menj magyarázni egy újonc chmod-nak (és a számoknak), a chgrp-nek és a chown-nak, hogy a normál felhasználók megoszthassák a fájlokat a root-tal. Ezért használják a sudo-t a felhasználói frusztráció és a sysadmin stressz megelőzésére.

Ennek ellenére a debian as ubuntu netinstall telepítésében kiválaszthatja a root felhasználót? azonos eredménnyel (a sudo nincs aktiválva, szerkessze az / etc / sudoers fájlt).

2. ugyanazon okból kifolyólag a szinaptikus vagy nyomkövető útvonal már nem szerepel. Egyesek azt mondják, hogy helyhiány miatt (akkoriban 700 MB-os CD-kben terjesztették), mások szerint kevesen (asztali) használják őket. Mindig emlékszem, hogy mindhármat telepítettem.

3. A SElinux és az Apparmor alapértelmezés szerint engedélyezve vagy telepítve van a disztribúciókban, mint például a fedora, a centos és az ubuntu. Visszatérve az 1. ponthoz, aktiválásuk fejfájást okozhat a felhasználó vagy a sysadmin számára, de biztonságot nyer. Az Ubuntu-ban az Apparmor meglehetősen megengedő. De amikor kipróbáltam a SElinux-ot a Centoson, a többi felhasználó számára nagyon nehézzé vált a fájlok beírása és kezelése a samba segítségével.

4. A Sysvinit már több diszkóban is cserélik, és jó néhány évig. A Debian és a Gentoo megtartja őket, de az RHEL, a Fedora (systemd) vagy az ubuntu (upstart) nem. Ban ben http://0pointer.de/blog/projects/why.html Láthat más alternatívákat és a változás miértjét. Pontosan a systemd és az udev együttesen felelős azért, hogy az eth0-t ma valami hasonlónak hívják az enp2s1-hez (nem szeretem), a régi fogalmakat elvetik.

Mario: A hozzád hasonló hozzászólásokra számítunk, és sokak tisztázásához ezekre van szükség. Ön személyesen tisztázott néhány részletet számomra. Amikor az Ubuntu -t használtam, kivéve a 8.04-et, mindig a root-ra tettem a jelszót; Telepítem az aptitude-t és így tovább, valamint a Synaptic-ot a legújabb verziókban. És igaz, hogy a régi koncepciókat elvetik. A modernitás. Nagyon köszönöm a megjegyzést !!!

semmi gond, ezek azok az intelligens kérdések, amelyek arra késztetnek, hogy sokat keressenek emlékezetben olyan fogalmakat, amelyeket már majdnem elfelejtettem (gentoo), üdvözleteket!

Nagyon szeretem használni a Debiant, valamint a Slackware-t és az Arch-ot. Bár el kell ismernem, hogy a SystemD csodálatos a startupokban.

Nagyon köszönöm a cikkeket, általában nem kommentálok, bár szinte az összes cikket elolvastam, és ez nagyon érdekesnek tűnik, ha otthon elindítok egy ilyen konfigurációt :)

Üdvözlet és még egyszer köszönet.

Köszönöm a megjegyzést !!!.

kétség, az alkalmazások az ügyfélen vagy az LDAP kiszolgálón futnak. Feltételezem, hogy ha nem, akkor az ügyfélen felül kell méreteznem a szervert ... Ez egy kis kétség

Olvassa el a ClearOS főbb jellemzőit az előző cikkben. Nem célja, hogy klasszikus alkalmazásszerver legyen. Inkább az infrastruktúra és az alapvető hálózati szolgáltatások. Természetesen kifejleszthet egy webalkalmazást az Apache alapján, amelyet telepíthet. És én személy szerint nem ajánlok ilyen megoldást. Inkább egy vagy több különálló alkalmazáskiszolgálóval rendelkezem.

Az alkalmazások általában az ügyfél oldalon futnak.

Nem tudom, hogy a ClearOS legújabb verziói rendelkeznek-e vékony kliens szerverrel. Számomra úgy tűnik, hogy ez nem az ő filozófiája.

Oké, sok évvel ezelőtt kipróbáltam, amikor a Clarkconnect volt ... és azt hiszem, hogy ahogy ön mondja, ez inkább egy hálózati és infrastruktúra szerver. Egy pillanatig folytatom a Zentyallal ... és továbbra is az alkalmazásszervert keresem.

A cikked nagyon érdekes, Ubuntu felhasználó vagyok, de az utóbbi időben kezdek valami technikásabb dolgot látni, jelenleg van egy kissé régi gépem, és valami ilyesmire gondoltam, hogy valódi hasznot lehessen belőle. segítettek abban, hogy mit keressek.

Fő célunk az SWL használatának segítése. Remélhetőleg, és találhat valamilyen segédprogramot a régi géphez erről a bejegyzésről.

Kérdés, van-e oktatóanyagod arról, hogyan használhatod a megvásárolt tartományt (jelen esetben bluehost-ban) dinamikus IP-vel, hogy valami hasonlót csatlakoztass a saját szerveredhez?

Üdvözlet