Számos alkalommal előfordult már velem, hogy a laptopom terminálján dolgozom, és abban a pillanatban egy másik irodában kérnek, vagy „valamit” csinálok egy terminálban, és kényelem vagy szükség esetén engednem kell egy barátomnak az enyém néhány percig használja a laptopomat, ilyen esetekben ... Hogyan védhetem meg a terminálban végzett tevékenységemet anélkül, hogy teljesen le kellene tiltanom a felhasználói munkamenetet?

Szerencsére a csomag létezik: vlock

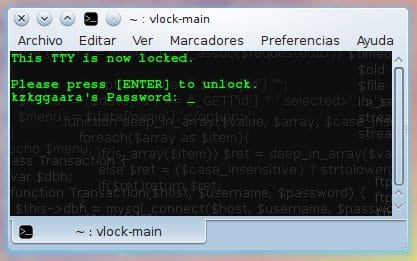

Telepítse ezt a csomagot a rendszerére, majd futtassa egy terminálban (vlock), akkor látni fogja, hogy a terminált blokkolták / védték, és amíg nem nyomja meg az [Enter] gombot és megadja a jelszót, ez folytatódik 😉

Ha látni szeretné a naplót, amely sikertelen próbálkozásokra, sikeres bejelentkezési kísérletekre és egyebekre utal, csak meg kell tennie egy macskát a /var/log/auth.log fájlba, amely paraméterként adja át. grep "Vlock"

Vagyis:

cat /var/log/auth.log | grep "vlock"

Ez egy egyszerű tipp igen, de nekem már hasznos volt ... remélem, hogy te is 😀

Üdvözlet

A +1 program nagyon érdekes, bár nem tartom annyira hasznosnak egy olyan helyzetben, mint amit megemlítesz, mert fontos parancsok végrehajtásához a root hozzáférésre van szükséged, és ha van ilyen passzuk, akkor a kezedig állsz xq a ctrl + alt + f1 vagy f2 stb. segítségével megnyitnak egy tty-t, rootként jelentkeznek be, és ugyanazt a kárt okozják.

Ezenkívül azok a parancsok, amelyek a terminálról normál felhasználóként érhetők el, sok esetben programokon keresztül érhetők el. A fájlok olvasása, másolása, törlése mellett az automatikus indításba be is tehet egy linket egy kémprogramra, amely a $ home belsejében van elrejtve, és amely sok minden alkalommal megnyílik a munkamenet indításakor.

Számomra úgy tűnik, hogy a program több, mint bármi, amit átgondoltak, mert amikor több db adminisztrálásra kerül, és az őket használó felhasználók nem akarnak hozzáférni egy terminálhoz, amely a tty terminálok számának csökkenésével jár, kivéve, ha ez a program blokkolja is őket.

Egyetértek veled. Ez nem akadályozza meg egy másik terminál kinyitását. És ha meg akarja nézni, hogy a másik mit hajtott végre, akkor látom a ~ / .bash_history fájlt (vagy hasonló a terjesztéstől függően)

Bár érdekes csomag, úgy gondolom, hogy a legjobb blokkolni a munkamenetet.

hasznosnak tűnik, bár még mindig jobbnak látom blokkolni a munkamenetet ... ha a félelem, hogy elveszíti a bash munkamenetet, azt javaslom, használja a GNU képernyőt. Ha a "screen -D -R" argumentummal éred el, akkor mindig ugyanahhoz a munkamenethez fogsz hozzáférni, lépj ki belőle a "Ctrl + a" és "d" billentyűparancsokkal (vagyis először a Ctrl + a parancsot, majd a nyomja meg a "d») gombot, tehát azt mondja a programnak, hogy tartsa nyitva a munkamenetet a háttérben.

Köszönöm a borravalót!

PS: Ez csak annak a felhasználónak szól, aki megpróbálja használni terminálunkat a bejelentkezett munkamenetünkben, igaz? .. Lehetséges, hogy blokkolja a héjat egy felhasználó létrehozásakor vagy a létezés módosításakor!

Ennek ellenére megbecsülnek!

Üdvözlet!

Lássuk, feltételezzük, hogy egy másik terminál megnyitásához meg kell adnia egy felhasználónevet és jelszót.

Különbség az, hogy a grafikus környezetben vagyunk, és végrehajtjuk az xterm vagy bármely más elemet.

Többet fogadnék egy olyan alkalmazásról, amely blokkolja a teljes számítógépet, beleértve az X-et is.

Leválasztom a billentyűzetet és magammal viszem 😛

Hasznos lehet, ha valaki nem használja a grafikus környezetet, és a tty-ben sakkozik vagy tweetel, akkor nem zavarják Önt, és folytatja a dolgát.

Nem lehet Alejandro, emlékszem, amikor a zöld foszformonitorok léteztek, és kibírhatatlanok voltak, megolvasztották a szemed, ezért később borostyánra, később pedig monokromatikusra változtatták őket.

És ráadásul hozzáadod azt a betűkkel teli hátteret, tévedsz! Hahaha !!! 😀

Ami a vlock-ot illeti, vegye figyelembe, hogy van egy szép villa, az úgynevezett vlock-mátrix, amely nyilvánvalóan megmutatja a betűk lépcsőjét, amikor lezárja a képernyőt.

Ez a kaszkád a megjeleníteni kívánt karakterek, a szín stb. Szerint konfigurálható. Az egyetlen hátránya van, és miért nem használom, az az, hogy úgy tűnik, hogy a "mátrix" hatás túl sok processzort emészt fel az ízlésemnek.

Még egy dolog: A vlock valóban hasznos, ha ttys-ben dolgozunk, mivel egy folyamatot a háttérben futva hagyhatunk, és blokkolhatjuk a terminált ÉS A MÁSIK TERMINÁLOK LEGJOBB HOZZÁFÉRÉSÉT, BELEÉRTVE a 6-ot, 7-et és 8-at a teljes vezérléshez. csapat.

Üdvözlet!

HAHAHAHAHAHA az, hogy szeretem az ilyen élénk színeket a terminálban, képzeljétek el ... 😀

Érdekes a villa about

Úgy látom, hogy egy tty-ből (xej: crtl + alt + f1) belépsz felhasználóként vagy rootként, és a vlock-val blokkolod az összes tty-t, és akkor sem tudsz belépni a munkamenetbe (ctrl + alt + f7). jobb lenne, mint blokkolni a munkamenetet.

Természetesen, ha a grafikus munkamenetből futtatja a vlock-ot, az ártalmatlan

Őszintén szólva nem látom semmi hasznát

hatása megegyezik az «exit» paranccsal, mivel utána a tb kéri, hogy jelentkezzen be, és így is bárki megváltoztathatja a tty-t

mi a feladata?

nem értem

Azzal válaszolok, amit olvastam, mielőtt gurítottam volna

vlock -a

ez nagyon hasznos, tudomásul veszem

gracias

????

Nem tudtam, hogy létezik, csak tipie vlock és blokkolt, köszönöm !! 😀

Képzeljen el egy kicsit: A munkamenetem nyitva van a felhasználómmal, természetesen root nélkül, blokkolni szeretnék egy terminált, amelynek root hozzáférése van, vagy például blokkolni szeretnék egy ssh-s terminált egy másik géphez, a barátom szeretné használja a számítógépet a navigációhoz, de nem akarom kompromittálni ezt a terminált ssh-vel vagy root-nal, mert a vlock-ot használom, amit nem tartanak hasznosnak, az az, hogy nincs annyira fantáziájuk, ha, a problémák a mi érdeklődés, kételyünk, de ha nincs ilyen, akkor csonkak vagyunk.

Bocsásson meg, használta valaki az Ubuntuban? .. Vlock-ot írok a terminálba, és amikor megnyomom az [Enter] -t a terminálom feloldásához, hibát kapok, még akkor is, ha helyesen írom a root jelszót, nyissuk meg az említett sorok szerkesztéséhez konfiguráció vagy valami?

Köszönöm!

HAHA, MEGSZÜNTETTE !!!

Oh !! Ubuntu, Ubuntu ... xD

Tudta, hogy a Canonical GENIUSEI már régen úgy döntöttek, hogy a SUDO eszköz megjelenésével hülyeség, ha a root saját jelszóval rendelkezik, mivel így "kiküszöbölik" az ellene indított támadási vektort?

Ily módon az összes Ubuntus kiadásra kerül, és a root fiók letiltva, azaz jelszó nélkül.

Alapvető matematika elvégzésével rájöhet, hogy ha a VLOCK a root pass-mal dolgozik, de a root pass OH-val, akkor NEM LÉTEZIK !!! akkor lehetetlen újra bejelentkeznie az XDD rendszerbe

Két lehetősége van: vagy használjon egy másik, más módon kezelt terjesztést, vagy hozzon létre egy jelszót a root felhasználóhoz, mint a legtöbb disztribúció, amely nem rejti el az alaprendszert a felhasználó elől.

[Code]

$sudo su

#passwd

[/ kód [

Készen áll, most már használhatja a VLOCK-ot, bár ez természetesen ellentétes az Ubuntu tervezésével, például frissített szoftverekkel és kernelekkel ellátott tárházak hozzáadásával a Debian * cof * -hoz

xDDD Amikor az Ubuntut használtam, első lépésként megnyitottam egy terminált és feltettem:

$ sudo passwd rootMert ha a felhasználóm betöltött engem, akkor a fenébe hogyan fogom kezelni a rendszeremet? xDDD