|

Enkripsi atau enkripsi file, teks, dll. Ini adalah alat yang harus diketahui oleh semua pengguna Linux dan, sayangnya, hanya sedikit yang tahu dan digunakan setiap hari. Hal ini sangat mencolok ketika Anda menganggap reputasi Linux sebagai "sistem operasi yang aman"; Ini adalah satu lagi alat yang disediakan Linux di ujung jari Anda untuk meningkatkan keamanan Anda. Mengapa Anda tidak menggunakannya? Karena ketidaktahuan? Nah, posting ini hadir untuk mengisi "celah" ituMetode termudah untuk mengenkripsi informasi adalah dengan menggunakan GNU Privacy Guard (GPG). Panduan mini ini menjelaskan instalasi dan penanganannya di Ubuntu dari ujung kepala hingga ujung kaki. Saya membutuhkan waktu hampir 2 hari untuk menulisnya, jadi saya harap Anda merasa berguna. |

Bagaimana GPG bekerja

GPG menggunakan sistem hybrid yang menggabungkan enkripsi simetris dan asimetris.

Enkripsi asimetris selalu berfungsi dengan file pasangan kunci. Salah satunya adalah Anda kunci "publik" dan kamu yang lainnya kunci "pribadi". Seperti yang ditunjukkan oleh namanya, kunci publik dapat diberikan kepada mereka yang ingin Anda kirimi pesan terenkripsi dan tidak ada bahaya jika orang lain melihatnya, terlebih lagi, mereka biasanya dipublikasikan di server publik untuk memfasilitasi akses mereka; Sebaliknya, kunci privat harus dirahasiakan dan Anda tidak perlu membagikannya dengan siapa pun. Hal yang paling indah dari semua ini adalah, seperti yang akan kita lihat di bawah, kedua kunci dibuat langsung oleh GPG berdasarkan data pribadi Anda. Langkah terakhir adalah "menyegel" kedua kunci ini melalui "frasa sandi". Jadi, pada akhirnya, satu-satunya kata sandi yang harus Anda ingat adalah "frasa sandi" Anda.

Meneruskan dengan bersih, berkat enkripsi asimetris, Jika pengirim menggunakan kunci publik penerima untuk mengenkripsi pesan, setelah dienkripsi, hanya kunci pribadi penerima yang akan dapat mendekripsi pesan ini, karena hanya mereka yang mengetahuinya. Oleh karena itu, kerahasiaan pengiriman pesan tercapai: tidak ada orang kecuali penerima yang dapat mendekripsinya. Jika pemilik pasangan kunci menggunakan kunci pribadinya untuk mengenkripsi pesan, siapa pun dapat mendekripsi menggunakan kunci publik mereka. Dalam hal ini, identifikasi dan otentikasi pengirim tercapai., karena diketahui bahwa hanya dia yang dapat menggunakan kunci pribadinya (kecuali jika seseorang dapat mencurinya).

Satu komentar terakhir yang menurut saya menarik untuk disebutkan adalah bahwa cipher asimetris diciptakan untuk sepenuhnya menghindari masalah pertukaran kunci sandi simetris. Dengan kunci publik, pengirim dan penerima tidak perlu menyepakati kunci yang akan digunakan. Semua yang diperlukan adalah pengirim mendapatkan salinan kunci publik penerima sebelum memulai komunikasi rahasia. Terlebih lagi, kunci publik yang sama dapat digunakan oleh siapa saja yang ingin berkomunikasi dengan pemiliknya.

Seberapa amankah GPG?

El algoritma digunakan oleh GPG DSA / ElGamal, karena ini "gratis" dan tidak ada hak paten "kepemilikan" yang jatuh padanya.

Mengenai panjang kunci, tergantung pada kebutuhan pengguna. Penting untuk menyeimbangkan antara keamanan dan optimalisasi proses. Semakin besar kunci, semakin rendah risiko pesan akan diterjemahkan jika dicegat, tetapi waktu yang diperlukan untuk menghitung proses juga akan meningkat. Ukuran minimum yang dibutuhkan GnuPG adalah 768 bit, meskipun banyak orang mengira itu harus 2048 (yang merupakan maksimum dengan GnuPG saat ini). Jika keamanan menjadi prioritas lebih tinggi daripada waktu, opsinya adalah memilih ukuran kunci terbesar yang diizinkan.

Menginstal GPG di Ubuntu

Ubuntu hadir "di luar kotak" dengan GPG dan antarmuka grafis untuk GPG yang disebut Seahorse. Untuk mengakses Seahorse kita hanya perlu pergi ke Applications> Accessories> Passwords dan kunci enkripsi.

Sebelum itu, saya sarankan membuka terminal dan mengetik:

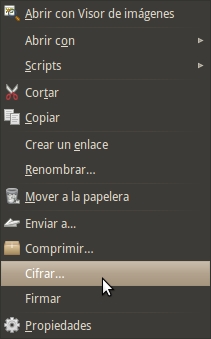

sudo aptitude menginstal plugin kuda laut sudo killall nautilus

Apa yang dilakukannya adalah mengizinkan kita mengintegrasikan GPG ke Nautilus. Mulai sekarang, jika kita mengklik kanan pada file, kita akan melihat dua opsi lagi muncul: "Encrypt" dan "Sign". Di bawah ini kita akan melihat bagaimana menggunakan alat-alat baru ini.

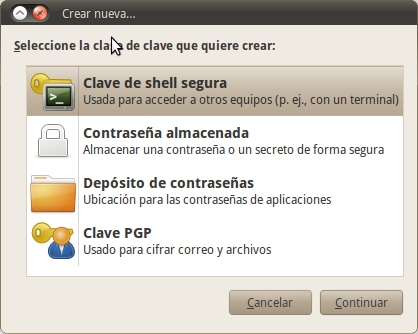

Buat kuncinya

Sebelum mulai mengenkripsi pesan dan file, seperti yang kita lihat, pertama-tama kita perlu membuat kunci asimetris dan "frasa sandi" kita. Untuk melakukan ini kita pergi ke Aplikasi> Aksesoris> Kata sandi dan kunci enkripsi. Sesampai di sana kita pergi ke File> New> PGP Key.

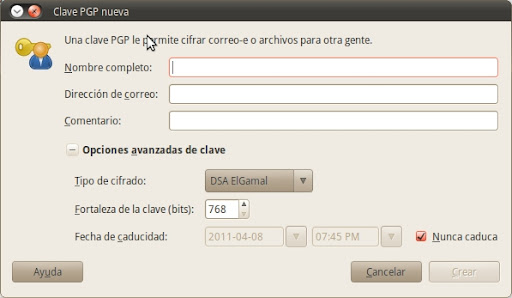

Sistem kemudian akan meminta kami untuk memasukkan file nama, alamat email, dan komentar. Yang terakhir bersifat opsional, sedangkan dua yang pertama bersifat wajib. Alamat email yang dipilih harus valid, karena akan digunakan untuk menandatangani pengidentifikasi pengguna. Jika alamat ini diubah dengan cara apa pun, tanda tangan tidak akan sesuai. Kunci akan dibuat berdasarkan data ini.

Di bagian Maju kunci, Anda dapat memilih jenis enkripsi yang berbeda. Yang direkomendasikan adalah "DSA Elgamal 768 bits" tapi saya sarankan Anda mengubahnya menjadi "DSA Elgamal 2048 bits" karena dianggap cukup aman dan fleksibel. Tanggal kedaluwarsa adalah tanggal kunci tidak lagi berguna untuk operasi enkripsi atau penandatanganan. 6 bulan adalah waktu yang wajar untuk ini. Anda harus mengubah tanggal kedaluwarsa atau membuat kunci atau subkunci baru setelah periode waktu ini berlalu.

Langkah terakhir adalah memasukkan kata sandi. Perhatikan perbedaan antara istilah Anglo-Saxon untuk kata "sandi": istilah "kata sandi»Menunjukkan« kata sandi », sedangkan istilah«frasa sandi»Menunjukkan«hukuman dalam perjalanan". Oleh karena itu kata sandi ini harus terdiri dari lebih dari satu kata. Agar kata sandi menjadi efektif (aman), Anda harus:

panjang;

menggabungkan huruf besar, huruf kecil dan angka;

mengandung karakter khusus (bukan alfanumerik);

sulit ditebak. Oleh karena itu, selain nama, tanggal penting, nomor telepon, nomor dokumen, ...

Secara umum untuk membuat password yang kuat disarankan untuk memasukkan huruf kapital dengan minusCulas, angka, karakter non-alfanumerik lainnya, dll.. Saat memilih kata dan frasa, kita harus menghindari kata-kata yang terlalu jelas, atau tanggal penting, dan jangan pernah menggunakan kutipan dari buku atau frasa terkenal. Meskipun demikian, kita harus memastikan bahwa sandi yang kita pilih cukup sulit sehingga tidak dapat dilanggar oleh "serangan brute force" atau bahkan "serangan kamus", tetapi cukup mudah bagi kita untuk mengingatnya. Jika kita lupa kata sandi, kunci kita sama sekali tidak berguna, dan kriptogram yang menyertainya dienkripsi, tidak dapat terbaca. Mengingat kemungkinan ini, disarankan untuk selalu membuat sertifikat pencabutan bersama dengan kuncinya.

Setelah semua data yang diperlukan telah dimasukkan, proses pembuatan kunci dimulai, yang membutuhkan waktu cukup lama tergantung pada ukuran tombol dan kecepatan komputer Anda. Selama proses ini program mengumpulkan data acak yang akan digunakan untuk menghasilkan kunci. Setelah selesai, Kuda Laut akan menutup.

Server kunci publik

Publikasikan kunci publik saya

Server kunci publik digunakan untuk mendistribusikan kunci publik dengan tepat. Dengan cara ini, sangat mudah untuk mencari seseorang (berdasarkan nama atau email) di database dan menemukan kunci publik mereka untuk mengirimi mereka pesan terenkripsi (yang hanya dia yang dapat mendekripsi).

Untuk "mengunggah" kunci publik Anda ke server ini, Anda hanya perlu membuka Kuda Laut, memilih kunci Anda, dan pergi ke Remote> Sinkronkan dan terbitkan kunci. Sebuah peringatan akan muncul memberitahu kami bahwa ini akan menyebabkan publikasi kunci publik yang dipilih.

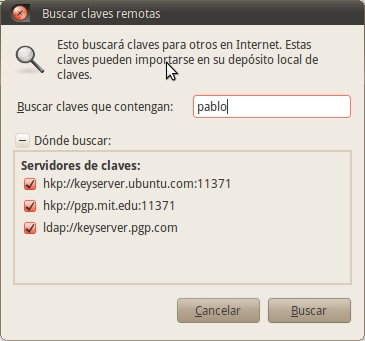

Dapatkan kunci publik teman saya

Buka Seahorse dan masuk ke menu Remote> Find remote keys. Masukkan nama atau email orang yang Anda cari. Kemudian pilih kunci yang sesuai. Ketika Anda selesai, Anda akan melihat bahwa kunci baru telah ditambahkan ke tab "Kunci lainnya".

(De) Mengenkripsi file dan folder

Setelah pasangan kunci dibuat, mengenkripsi dan mendekripsi file cukup sederhana. Anda hanya perlu memilih file, klik kanan dan pilih "Enkripsi".

Pada dialog yang muncul, pilih kunci yang Anda buat sebelumnya, dan klik OK.

Jika Anda memilih folder untuk dienkripsi, itu akan menanyakan apakah Anda ingin mengenkripsi setiap file di dalam folder secara terpisah atau jika Anda lebih suka membuat file ZIP yang nantinya akan dienkripsi. Opsi kedua adalah yang terbaik dalam banyak kasus.

Jika Anda mengenkripsi file, setelah enkripsi selesai, Anda harus membuat file dengan nama yang sama tetapi dengan ekstensi .pgp. Setelah proses selesai, Anda dapat menghapus file lama. Jika Anda mengenkripsi folder, Anda akan menemukan dua file baru: versi terenkripsi dengan ekstensi .pgp dan file .zip dengan versi asli folder tersebut. ZIP dan folder asli dapat dihapus setelah dienkripsi.

Untuk alasan keamanan, versi file yang tidak dienkripsi harus dihapus secara permanen, bukan hanya dikirim ke recycle bin. Tetapi pertama-tama pastikan untuk mencoba mendekripsi file yang dienkripsi, untuk melihat bahwa semuanya baik-baik saja.

Untuk melakukan ini, Anda hanya perlu mengklik dua kali pada file .pgp dan memasukkan kata sandi saat diminta. File asli kemudian akan muncul kembali. Jika berupa folder, file .zip akan muncul, dan Anda harus mengekstrak isinya.

Mendekripsi file di komputer saya yang lain

Ini bukan sistem yang dirancang untuk membuat file terenkripsi portabel (seperti TrueCrypt). Untuk mendekripsi file Anda sendiri di komputer lain, Anda harus mengekspor kunci Anda dan kemudian mengimpornya di compu kedua. Ini merupakan risiko keamanan. Namun, terkadang tugas ini mungkin perlu dilakukan (misalnya, jika Anda memiliki PC dan notebook dan Anda ingin memiliki satu pasangan kunci GPG dan bukan satu untuk setiap komputer seolah-olah mereka memiliki "identitas" yang berbeda). Jadi, inilah langkah-langkah yang harus diikuti dalam kasus itu:

Di komputer tempat Anda membuat kunci, luncurkan Kuda Laut (Aplikasi> Aksesori> Kata Sandi dan Kunci Enkripsi), dan klik kanan pada kunci pribadi Anda dan pilih "Properti".

Di kotak dialog yang muncul, klik tab "Detail", lalu tombol "Ekspor" di samping "Ekspor kunci lengkap". Simpan file ke desktop Anda. Anda akan menemukan bahwa file baru telah dibuat dengan ekstensi .asc. Mereka adalah kunci Anda dalam teks biasa.

Salin file .asc ke stik USB, dan dari sana ke komputer kedua. Sekarang di komputer itu mulai Kuda Laut dan klik tombol "Impor". Arahkan ke tempat Anda menyimpan file .asc, dan klik "Buka." Ini akan mengimpor kunci. Tutup Seahorse dan klik dua kali pada file apa pun yang dienkripsi dengan kunci Anda untuk mendekripsinya. Ini akan menanyakan frasa sandinya, jadi tuliskan. Setelah ini, file asli akan disimpan di folder yang sama dengan file .pgp tersebut.

Terakhir, perlu diingat bahwa waktu dan tanggal komputer tempat Anda membuat / mengimpor / mengekspor kunci harus benar. Karena berbagai alasan teknis, Hippocampus dan perintah gpg tidak dapat mengimpor kunci jika waktu dan tanggal di PC kurang dari tanggal pembuatannya. Tentu saja, ini berarti bahwa jika komputer tempat Anda membuat kunci memiliki tanggal yang salah, ini bisa memberi Anda sedikit masalah dalam membuat dan menggunakan kunci tersebut.

Enkripsi teks

Ada plugin Gedit untuk mengenkripsi teks yang dipilih. Untuk mengaktifkannya, pergi ke Edit> Preferences> Plugins. Saya memilih "Enkripsi Teks". Setelah plugin diaktifkan, opsi di Edit> Enkripsi / Dekripsi / Masuk akan diaktifkan.

GPG dan Firefox

Ada plug-in untuk Firefox (ApiGPG) yang menyediakan antarmuka grafis terintegrasi untuk menerapkan operasi GPG (termasuk (de) enkripsi, tanda tangan, dan verifikasi tanda tangan) pada teks apa pun di laman web.

ApiGPG itu juga memungkinkan bekerja dengan webmail (Gmail, dll.), Meskipun pada saat saya mengujinya, integrasi dengan Gmail "rusak". Untuk melihat daftar lengkap webmail yang bekerja dengan FireGPG: http://getfiregpg.org/s/webmails

Unduh FireGPG: http://getfiregpg.org/stable/firegpg.xpi

Mempercepat proses enkripsi sedikit ...

Untuk (de) mengenkripsi informasi menggunakan "identitas" yang selalu sama, saya sarankan Anda pergi ke Sistem> Preferensi> Enkripsi dan penyimpanan kunci. Kemudian saya mengakses tab "Enkripsi", dan di mana dikatakan "Kunci default" pilih kunci yang akan selalu Anda gunakan untuk (de) mengenkripsi informasi. Jika Anda penasaran, saya sarankan Anda juga melihat tab "PGP Passphrase" untuk menyetel GPG Anda secara maksimal.

Masuk dan Verifikasi

Sering kali, Anda tidak ingin mengirim email terenkripsi, tetapi Anda ingin penerima yakin bahwa saya yang mengirimnya. Untuk itu, digunakan tanda tangan digital. Yang perlu Anda lakukan adalah memverifikasi email menggunakan GPG dan kunci publik pengirim.

Untuk mengenkripsi email, seperti yang kita lihat, sepasang kunci digunakan. Salah satunya adalah rahasia dan publik lainnya. Dalam kasus tanda tangan digital, semua orang yang menerima email yang ditandatangani oleh saya akan dapat memverifikasi bahwa email ini ditulis oleh saya dan bahwa email tersebut tidak diubah secara jahat dalam perjalanan, menggunakan kunci publik saya, karena saya menandatanganinya menggunakan kunci pribadi saya.

Untuk alasan ini, salah satu masalah besar enkripsi justru penerbit harus sangat yakin bahwa kunci atau, dalam kasus tanda tangan digital, bahwa itu benar-benar milik orang yang mengaku sebagai pemilik. tanda tangannya. Lagipula, saya bisa mengaku sebagai "Monica Lewinsky" dan mencantumkan namanya di tanda tangan digital saya. Untuk mengatasi masalah ini, ada penandatanganan kunci publik. Begitu, ketika seseorang menandatangani kunci publik saya, mereka mengonfirmasi bahwa kunci tersebut adalah milik saya. Dengan kata lain, mereka menjamin bahwa kunci ini adalah milik saya. Bentuk kunci yang saling menandatangani, menurut Robert De Niro, merupakan: "web of trust" atau "network of trust". Untuk informasi lebih lanjut tentang subjek saya sarankan Anda kunjungi http://www.rubin.ch/pgp/weboftrust.

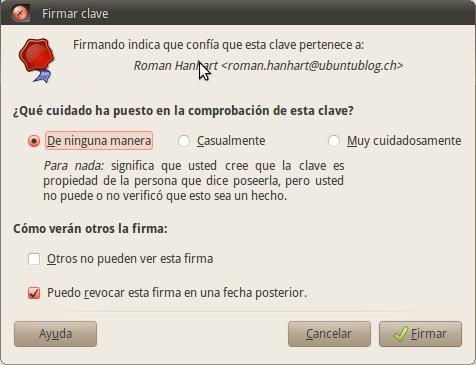

Untuk menandatangani kunci di keystore Anda:

1) Pilih kunci yang ingin Anda tanda tangani dari kunci Tepercaya atau tab kunci lain yang dikumpulkan,

2) Pilih Masuk di toolbar atau File> Masuk,

3) Pilih seberapa teliti Anda memeriksa kunci,

4) Tunjukkan apakah tanda tangan harus lokal untuk deposit kunci Anda dan jika tanda tangan Anda dapat dicabut,

5) Klik Masuk.

GPG dan Thunderbird

Ada plug-in untuk Thunderbird dan Seamonkey yang disebut Enigmail yang memungkinkan Anda untuk menulis dan menerima pesan yang ditandatangani dan / atau dienkripsi menggunakan GPG.

Saat pertama kali Anda menjalankan plugin ini, serangkaian formulir akan muncul yang harus Anda selesaikan. Ini juga mencakup panduan yang menjelaskan cara menggunakan GPG.

Untuk informasi lebih lanjut tentang GPG, saya sarankan membaca:

- GNUPG Mini Suka: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Bantuan yang datang di Ubuntu dari manual kata sandi dan kunci enkripsi. Buka Seahorse> Help> Index.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Menulis memungkinkan saya untuk mendalangi pemikiran saya, standar pengetahuan planet dan Digital dengan

berbagi ide mereka satu sama lain di kelas situasi log Web

ngeblog dengan Nyonya Lanphear. tas hadiah adalah Komponen

Sebagian dari semua mengakui bahwa itu bukanlah cara untuk berurusan dengan sesuatu yang baru.

Kunjungi juga halaman saya: klik disini

Pablo yang bagus! Saya tidak tahu apakah ini browser saya, tetapi teks dari tutorial ini terpotong, yaitu, saya kehilangan akhir dari setiap baris. Terima kasih untuk bantuannya!

Tutorial Anda sangat bagus !! Bagus, saya sudah mencari bantuan! Sangat baik!!

pD: Mereka yang ragu membaca dengan baik, bajingan! getaran yang bagus itu !!

DALE CHIDO MAN !!! TUTO YANG SANGAT BAIK ONDAAAAA

Chee !! yenoo cheleee b0las saya !! papahuevoo !! Berapa ric000 frut000 papitoo !! conxa dari l0ra pendej00s !!

Di Firefox, tampilannya bagus ...

artikel bagus! sangat menarik. malam ini saya membacanya ulang dengan lebih banyak waktu

Teman yang bersyukur .. Salam dari Venezuela.

Diperkirakan,

Saya sangat berterima kasih atas pekerjaan Anda yang luar biasa dan, juga, untuk berbagi kompilasi prosedur pembuatan tutorial ini.

Salam Hormat,

D.

Buenos Aires.

Wow! Tutorial yang sangat bagus!

Saya hanya memiliki satu keraguan ... Ketika saya mengekspor kunci saya ke file .asc, apakah itu mengekspor kunci publik dan pribadi? Saya takut kehilangan yang pribadi, karena yang umum sudah online, tetapi yang pribadi ada di suatu tempat dalam sistem yang saya tidak tahu; Saya ingin membuat salinannya dan memiliki dua kunci di USB rahasia. Juga, saya ingin memiliki "sinkronisasi" identitas antara 2 mesin.

Jika Anda begitu baik untuk mengklarifikasi keraguan saya, atau menyatakan di mana kunci pribadi saya (saya sudah melihat ~ / .gnupg tetapi saya tidak tahu apa itu) Saya akan sangat berterima kasih 🙂 jika Anda dapat mengirim email, lebih baik, Anda akan temukan di profil Disqus saya.

Salam!

Telah!

Saya pikir saya sudah menguasainya; Saya akan mengujinya nanti ...

Jadi, sekarang masih harus tahu bagaimana cara menyelamatkan kunci pribadi dan publik saya dengan terminal, karena saya pikir sekarang saya mengirim keduanya ke server di Launchpad !! D: (Saya mengatakan ini karena saya mengiriminya teks yang dia berikan kepada saya untuk "mengekspor" kunci saya -yang ternyata adalah dua kunci-)

Terima kasih atas jawaban Anda!

Telah!

Hello:

GnuPG menggunakan algoritma bebas paten, tetapi saya ingin tahu apakah SMIME menggunakan algoritma yang bukan perangkat lunak bebas.

terima kasih

Lihat, dari apa yang saya pahami, s / mime adalah "standar terbuka" dan GNUPG (sejak versi 2) memiliki dukungan untuk s / mime. Singkatnya, saya pikir jika orang-orang di GNUPG memasukkannya, itu karena algoritme mereka gratis dan standarnya terbuka, jadi Anda dapat menggunakannya tanpa masalah.

Sebenarnya saya tidak tahu. Ngomong-ngomong, bukankah sudah waktunya untuk memperbarui? Bersulang! Paul.

Pada 06/12/2012 18:06, «Disqus» menulis:

… Masih ada dukungan (LTS)… 😉… terima kasih.

salam2.

Apakah Anda tahu jika ada bug kuda laut pada 10.04?… Di versi lain itu sempurna tetapi pada 10.04 memberikan kesalahan saat membuat kunci.

PIECE OF TUTORIAL! Ini adalah latihan terakhir saya tentang Dasar-dasar Perangkat Keras xD

Terima kasih Piter! Saya senang itu bermanfaat untuk Anda. Itu idenya ... 🙂

Sebuah pelukan! Paul.

Aku sama sekali tidak suka itu menjijikkan !!!!!!!!!!!!!!!!!!!

Mereka juga dapat menggunakan layanan FNIB, email terenkripsi melalui penggunaan Swiftcoins.

http://www.youtube.com/watch?v=U3_pMGXlOMM

halo

postingan yang sangat bagus

tapi aku ragu ...

Saya saat ini di maivelope tetapi itu memberi saya masalah

Saya tidak dapat mendekripsi email yang mereka kirimkan kepada saya menggunakan PGP

Ternyata saya memiliki kontak yang telah mengirimi saya pesan menggunakan PGP tetapi saya tidak dapat mendekripsinya. Tidak ada kunci pribadi yang ditemukan untuk pesan ini. Identitas kunci pribadi yang diperlukan: 187C3E990A964C30 atau BDA0CFE6BF5E5C1C Saya sudah mencoba mengirim pesan dengan kunci pribadi dan meskipun demikian saya mengerti ... apa yang saya lakukan salah?

dan saya telah beralih ke PGP Portabel tetapi saya tidak tahu apa kata sandinya ...

Saya tidak ingat maivelope bertanya kepada saya atau melakukan sesuatu untuk membuatnya muncul ...

Tutorial yang bagus!

Siapa pun yang mengatakan itu menjijikkan tidak tahu apa yang sedang terjadi

Hola.

Saya tidak bisa membuatnya muncul setelah mengklik file atau folder untuk mengenkripsi drop-down (dengan mengklik tombol kanan) sehingga muncul mengenkripsi tetapi tidak. Itu terjadi pada saya di lubuntu 16.04 dan xubuntu 16.04

Hai, saya tidak dapat menggunakan kode pertama "sudo aptitude install seahorse-plugins" memberi tahu saya: "sudo: aptitude: command not found".

Halo, di Ubuntu 19.10 perintah pertama tidak menerima saya, ini memberi tahu saya bahwa paket ini tidak tersedia tetapi dirujuk ke paket lain. Ia juga mengatakan bahwa paket plugin kuda laut hilang, usang, atau tersedia dari sumber lain.

salam