selama minggu-minggu terakhir kami berbagi di sini di blogbeberapa dari berita yang diketahui tentang kasus peretasan a Nvidia dan Samsung oleh kelompok peretas Lapsus$, yang juga berhasil mengakses informasi dari Ubisoft.

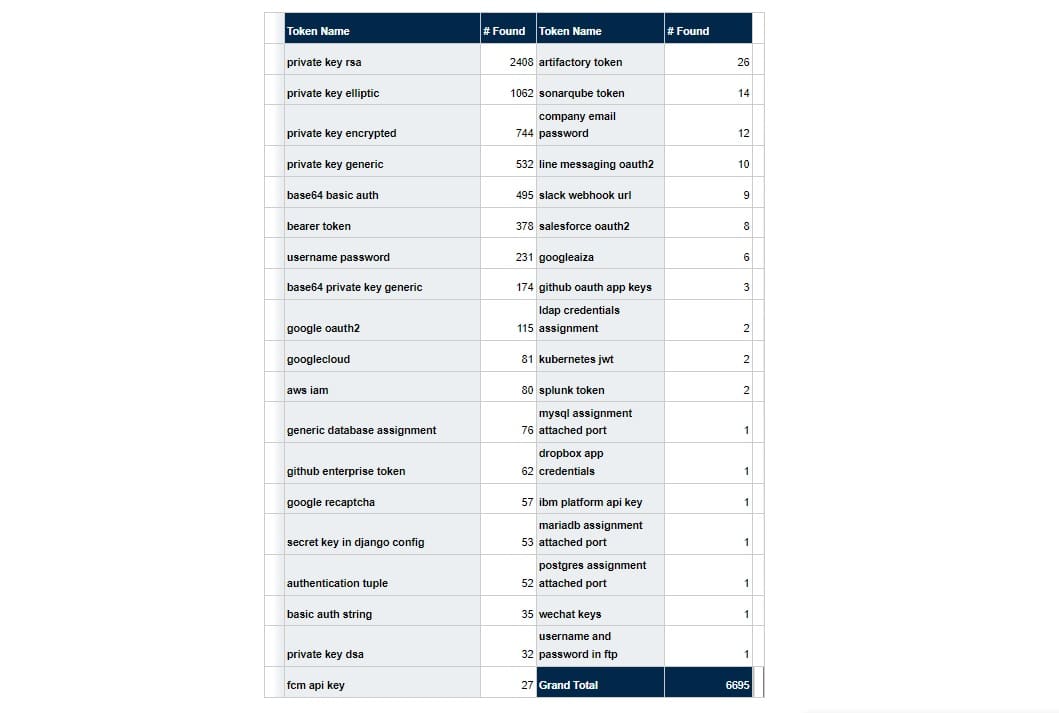

Dan baru-baru ini GitGuardian memindai kode sumber Samsung untuk mendapatkan informasi rahasia, seperti kunci rahasia (kunci API, sertifikat) dan menemukan 6695 di antaranya. Hasil ini diperoleh selama analisis yang menggunakan lebih dari 350 detektor individual, masing-masing mencari karakteristik spesifik dari jenis kunci rahasia, memberikan hasil dengan presisi tinggi.

Dalam pencarian ini, peneliti Hasil pengecualian GitGuardian dari pendeteksi entropi tinggi generik dan pendeteksi kata sandi generik, karena keduanya biasanya dapat menyertakan positif palsu dan oleh karena itu menghasilkan hasil yang meningkat. Dengan mengingat hal itu, jumlah kunci rahasia yang sebenarnya bisa jauh lebih tinggi.

Bagi mereka yang tidak akrab dengan GitGuardian, Anda harus tahu bahwa ini adalah perusahaan yang didirikan pada tahun 2017 oleh Jérémy Thomas dan Eric Fourrier dan yang telah menerima FIC Start-up Award 2021 dan merupakan anggota FT120.

Perusahaan telah memantapkan dirinya sebagai spesialis dalam pendeteksian kunci rahasia dan memfokuskan upaya R&D pada solusi yang sesuai dengan model tanggung jawab bersama seputar penerapan AppSec dengan mempertimbangkan pengalaman pengembang.

Seperti yang dapat kita lihat dalam ringkasan hasil, delapan hasil pertama mewakili 90% dari penemuan dan, meskipun ini adalah informasi yang sangat sensitif, dapat lebih sulit bagi penyerang untuk menggunakannya, karena mungkin mengacu pada sistem internal.

Ini meninggalkan lebih dari 600 kunci otentikasi rahasia yang menyediakan akses ke berbagai layanan dan sistem berbeda yang dapat digunakan penyerang untuk menembus sistem lain secara lateral.

» Dari lebih dari 6600 kunci yang ditemukan dalam kode sumber Samsung, sekitar 90% adalah untuk layanan dan infrastruktur internal Samsung, sedangkan 10% sisanya yang kritis dapat memberikan akses ke layanan atau alat eksternal dari Samsung, seperti AWS, GitHub, artefak, dan Google,” jelas Mackenzie Jackson, Advokat Pengembang di GitGuardian.

Laporan GitGuardian baru-baru ini menunjukkan bahwa dalam sebuah organisasi dengan rata-rata 400 pengembang, lebih dari 1000 kunci rahasia ditemukan di repositori kode sumber internal (Source State of Secrets Sprawl 2022).

Jika kunci rahasia tersebut bocor, hal itu dapat memengaruhi kemampuan Samsung untuk untuk memperbarui ponsel dengan aman, memberi musuh akses ke informasi pelanggan yang sensitif, atau memberi mereka akses ke infrastruktur internal Samsung, dengan kemampuan untuk meluncurkan serangan lain.

Mackenzie Jackson menambahkan:

Serangan-serangan ini mengekspos masalah yang telah diwaspadai oleh banyak orang di industri keamanan: kode sumber internal berisi jumlah data sensitif yang terus meningkat, namun tetap merupakan aset yang sangat tidak dapat diandalkan. Kode sumber tersedia secara luas untuk pengembang di seluruh perusahaan, dicadangkan di server yang berbeda, disimpan di mesin lokal pengembang, dan bahkan dibagikan melalui dokumentasi internal atau layanan email. Ini membuat mereka menjadi target yang sangat menarik bagi musuh, jadi kami melihat kegigihan dalam frekuensi serangan ini.”

Di saluran Telegram Lapsus$, kita akan dapat melihat bagaimana kelompok peretas memperoleh akses ke repositori ini dengan mengirimkan apa yang pada dasarnya adalah panggilan kepada karyawan organisasi besar untuk mengungkapkan akses mereka.

Sayangnya, kami belum selesai melihat serangan seperti ini, grup ini sekarang membagikan jajak pendapat, sekali lagi melalui saluran Telegram mereka, menanyakan kepada audiens kode sumber apa yang harus mereka bocorkan selanjutnya, menunjukkan bahwa lebih banyak kebocoran kemungkinan akan datang. di masa depan.

Akhirnya Jika Anda tertarik untuk mengetahui lebih banyak tentang itu, Anda dapat memeriksa detailnya Di tautan berikut.