Selamat siang. Hari ini saya memberikan beberapa tip kecil, kita akan melihat port terbuka yang kita miliki. Untuk melakukan ini, kami akan menggunakan NMap jadi kami melanjutkan untuk menginstalnya.

En Debian / Ubuntu:

# apt-get install nmap

kemudian untuk melihat port terbuka di pc Anda. (Dalam bahasa lokal)

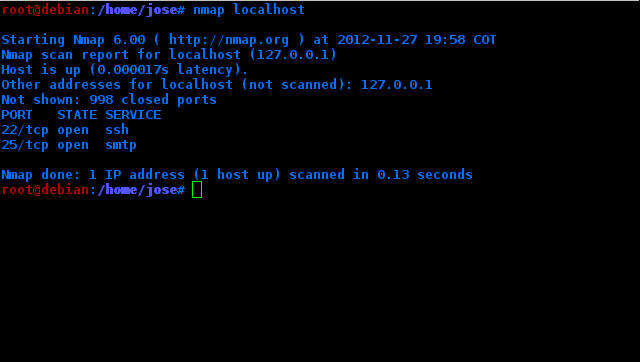

#nmap localhost

Ini adalah porta yang terbuka secara lokal, artinya, tidak perlu masuk ke internet. Dalam kasus saya, 22 terbuka, yang untuk ssh dan 25 untuk smtp.

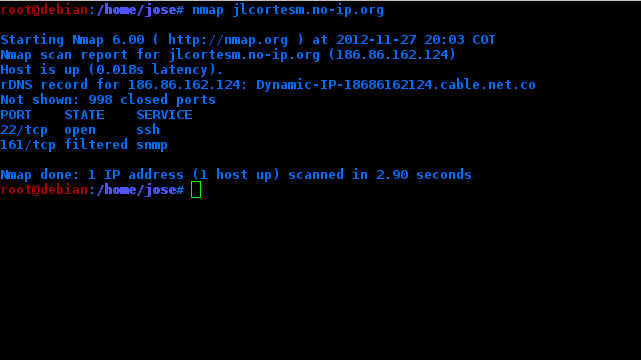

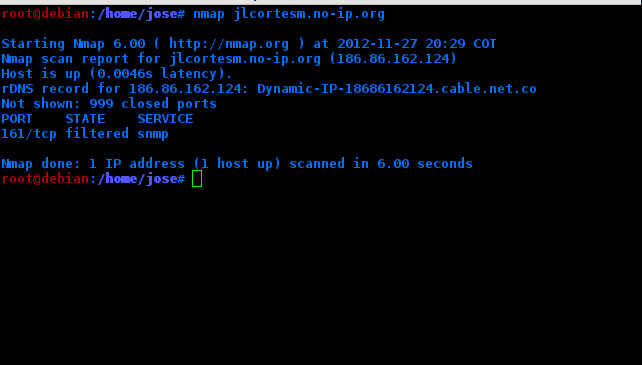

Untuk melihat port yang terbuka di pc saya tetapi di internet saya melakukan nmap yang sama tetapi dengan alamat ip saya

Dalam kasus saya, tampaknya host aktif tetapi tidak melihat port yang terbuka (hanya memindai 1000). Ini karena meskipun port terbuka di pc saya, Router memfilternya.

Tetapi jika saya membuka port masing-masing di router ...

Fakta bahwa mereka dapat melihat port mana yang terbuka di pc saya menimbulkan beberapa risiko pada mesin saya. Jadi saya akan mengamankan server ssh saya sedikit. Untuk ini saya akan mengubah port default (22) untuk yang lain ...

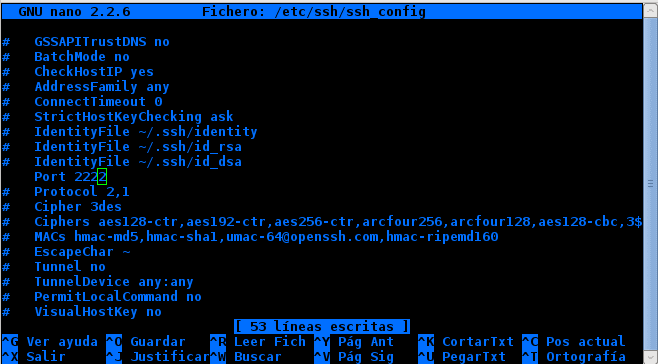

Saya pergi sebagai root ke file / etc / ssh_config:

# nano /etc/ssh/ssh_config

ayo pergi ke tempat yang tertulis # port 22 .. kami menghapus # dan mengubah port untuk yang kami inginkan ..

Dalam kasus saya, saya akan menggunakan 2222

Kami melakukan hal yang sama untuk mencari kata "port" di file tersebut / etc / ssh / sshd_config mengubahnya ke port yang sama yang akan kita gunakan. Sekarang kami mengedit / etc / services

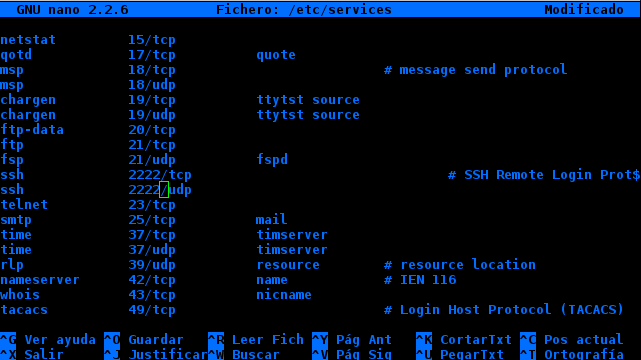

Kami mencari ssh dan kami mengubah dua port untuk yang kami ubah sebelumnya.

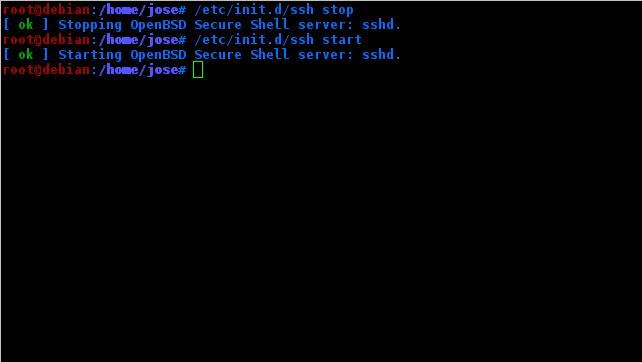

Sekarang kami mengatur ulang layanan.

Dan kami melakukannya nmap lagi.

Seperti yang dapat Anda lihat. Tidak ada tentang layanan port dan / atau ssh kami yang keluar.

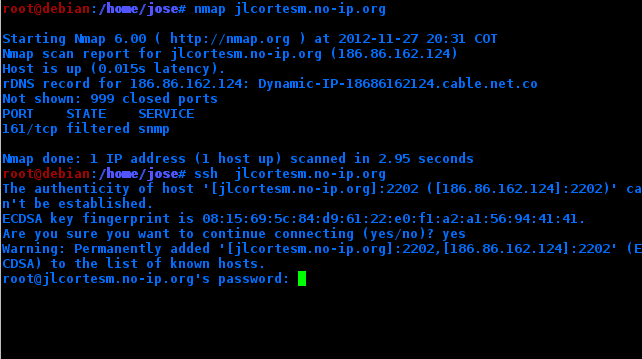

Tetapi apakah ssh berfungsi?

TENTU SAJA.

Penting adalah bahwa jika Anda akan masuk dari komputer lain, Anda jelas harus menunjukkan port yang Anda gunakan.

ssh -p 2222 IP (Sebagai contoh)

Jadi, Anda dapat mengubah port layanan lainnya.

Saludos!

Terima kasih atas tipnya, menarik.

Dan dalam bahasa Spanyol? ha ha ha ha ha ha

Ini adalah ilmu, saya mencobanya dan tidak lagi terhubung ke internet, haha, seorang teman membantu saya menyelesaikannya setelah membaca artikel di pangkuannya, dia sangat menyukainya dan dia menginstal ubuntu di laptopnya, padahal sebelumnya dia memberi tahu saya itu bukan untuk dia.

salam

haha saya tidak tahu kesalahan apa yang telah Anda lakukan .. Tapi saya katakan sejelas mungkin. Tapi jika Anda mau, saya bisa membuatkan video untuk Anda. 🙂

Naaaaah, saya ditolak untuk jaringan dan bahasa Inggris, saya sudah lama ingin belajar dan saya benar-benar belum menemukan instruktur yang sabar dengan saya, bayangkan.

Ajari laki-laki berumur 40 tahun seperti dia berumur 10 tahun, hahahaha

haha Tidak apa-apa .. Dengan tempat nongkrong atau semacamnya .. Anda pasti mengerti saya.

Selamat datang di hangout itu !!

^^

Countryman, kontribusi luar biasa.

Saya berani meluncurkan tantangan ini untuk melihat apakah port 2222 oO tidak muncul

Jalankan: sudo nmap -v -sS -A -p 1-65535 localhost

PS: pemindaian akan lambat ... Saya menambahkan opsi «-v» sehingga Anda tidak bosan melihat terminal melakukan apa pun.

Jelas jika .. Tetapi saya berbicara tentang pemindaian normal. Nmap memiliki banyak opsi dan fitur, mengetahui cara menggunakannya. tidak ada pelabuhan yang lolos darinya.

Selain itu selalu ada jalan .. Apalagi di linux tidak ada yang benar-benar aman .. Ini hanya tip kecil: p

Maksud saya bukanlah untuk meremehkan taktik penyelubungan tetapi perintah nmap yang saya tinggalkan ketika seseorang tidak ingat port yang dipilih sebagai pengganti default adalah baik (sulit untuk mengingat ips dan port ...). Dalam kasus saya, saya harus terhubung dari jarak jauh melalui VNC ke PC di mana port mereka bukan tipe 5900 atau 5901; scan normal akan memberitahu saya bahwa tidak ada port untuk vnc mendengarkan jadi apa solusinya? Jawaban: Gunakan nmap dan paksa untuk menanyakan semua port. 😉

Tentu, saya tidak tersinggung jauh dari itu, kami tahu bahwa semuanya tidak sepenuhnya aman. Hanya ada tingkat keamanan. Dan selalu ada sesuatu di luar ... selalu ada sesuatu yang melanggar keamanan. Ini adalah kontribusi yang bagus, Anda bisa melakukan sedikit tutorial tentang nmap. 🙂 Salam.

Pelengkap sempurna untuk posting sebelumnya. Saya tidak tahu apakah Anda melakukannya dengan sengaja, tetapi ternyata hebat. 🙂

Ini hanya keamanan untuk ketidakjelasan, sayangnya dengan opsi -v dari nmap ini mengidentifikasi Anda bahwa port yang Anda letakkan sesuai dengan nmap. Untuk mencoba melindungi diri Anda dari nmap, Anda harus menggunakan aturan iptables, yang juga tidak dapat melindungi pemindaian sepenuhnya. Tapi hei, ini berfungsi melawan peretasan pemula ...

Hai, sebuah pertanyaan, saya tidak mengerti mengapa nmap tidak menghapus port setelah mengubahnya, apakah itu membawa kisaran port untuk dipindai secara default?

Ya, nmap secara default memindai 1000 port. Jika kita tahu cara menanganinya, ini tidak cukup untuk melindungi ssh atau layanan lain dari cengkeraman nmap. Yang terbaik adalah fail2ban dan psad.

@Lcmux

Izinkan saya membuat beberapa koreksi tentang apa yang Anda posting, saya mengoreksi beberapa bagian:

1.

"Ini adalah porta yang terbuka secara lokal, artinya, mereka tidak selalu terhubung ke internet. Dalam kasus saya, tanggal 22 terbuka untuk ssh dan tanggal 25 untuk smtp."

Ini tidak benar. Itu adalah port yang terbuka pada host yang akan Anda pindai dalam kisaran 1024 port pertama, yang merupakan kisaran yang dipindai oleh NMAP secara default.

"Ini adalah port yang terbuka secara lokal, artinya, tidak harus terhubung ke internet .."

Anda harus mengklarifikasi bahwa satu-satunya cara agar mereka tidak "keluar" ke internet adalah dengan menjadi mesin Anda dalam jaringan renang (NAT menurut definisinya sendiri adalah firewall primitif) dan selama port tidak terbuka pada perangkat yang buat NAT (biasanya router) dan alihkan (FORWARDING) port tersebut terbuka ke mesin Anda.

Tentu saja, jika mesin terhubung langsung ke modem maka IS terkena internet.

Ke perintah yang diterbitkan oleh @taregon, yang merupakan perintah yang benar untuk memindai dan mengetuk semua port mesin, Anda dapat menambahkan, di antara opsi lain, -sV sehingga nmap mencoba menemukan layanan mana yang berjalan pada setiap port: sudo nmap -v -sS -sV -A -p 1-65535 localhost

Contoh:

Memulai Nmap 6.25 ( http://nmap.org ) di 2012-12-06 13:39 ART

Laporan pemindaian Nmap untuk localhost.localdomain (127.0.0.1)

Host sudah habis (latensi 0.00021s).

Tidak ditampilkan: 999 port tertutup

VERSI LAYANAN NEGARA PELABUHAN

631 / tcp buka ipp CUPS 1.6

2222 / tcp buka ssh OpenSSH 6.1 (protokol 2.0)

2.

«Fakta bahwa mereka dapat melihat port mana yang terbuka di komputer saya menimbulkan risiko pada mesin saya. Jadi saya akan mengamankan server ssh saya sedikit. Untuk ini saya akan mengubah port default (22) untuk yang lain ...

Saya pergi sebagai root ke file / etc / ssh_config:

# nano / etc / ssh / ssh_config

kami pergi ke tempat yang dikatakan # port 22 .. kami menghapus # dan kami mengubah port untuk yang kami inginkan .. »

TIDAK! Satu hal tidak ada hubungannya dengan yang lain!

/ etc / ssh / ssh_config hanya menangani opsi klien sehingga port yang Anda setel di sana akan menjadi yang digunakan klien ssh secara default untuk terhubung ke server ssh alih-alih port 22.

Anda hanya melakukan perubahan pada port listening yang Anda cari dengan mengubah opsi yang disebutkan di file / etc / ssh / sshd_config.

Akhirnya, dengan alat web ini kita dapat menguji port mana yang terbuka atau tidak di mesin kita, mana yang disembunyikan, memeriksa apakah ping echo dinonaktifkan, dan beberapa hal lainnya: https://www.grc.com/x/ne.dll?bh0bkyd2

Salam.

Review yang sangat bagus. aku suka terima kasih 😀

Tutorial bagus dari nmap

🙂 Salam !!!

rekan-rekan, apakah ada yang tahu bagaimana saya bisa mengetahui port terbuka orang lain ??? dari komputer saya ???

Gunakan perintah: nmap XXXX

Dimana x adalah ip komputer yang akan dipindai

Halo, pertama-tama terima kasih telah berbagi.

Saya punya masalah, mudah-mudahan Anda bisa membantu saya: Saat melakukan nmap dengan ip saya dari mesin yang sama, ini menunjukkan bahwa port 3306 terbuka dan dengan netstat saya melihat port mendengarkan; Namun, saat melakukan pemindaian dengan nmap dari pc lain, ini tidak menunjukkan port terbuka 3306.

Juga saya sudah mengubah bin-address menjadi 0.0.0.0

Saya mencoba menghubungkan aplikasi java dengan DB di server LAMP dan aplikasi berfungsi karena saya sudah membuat kueri di pc lain tempat saya menyiapkan server wamp untuk pengujian dan semuanya baik-baik saja.

Ada ide? Saya tidak tahu harus berbuat apa lagi