El Proksi Serangan Zed (ZAP) adalah alat gratis tertulis Jawa berasal dari Proyek OWASP untuk melakukan, pertama, uji penetrasi dalam aplikasi web meskipun juga dapat digunakan oleh pengembang dalam pekerjaan sehari-hari. Pada hari ini dalam versi 2.1.0 dan kebutuhan Java 7 untuk menjalankan, meskipun saya menggunakannya dalam Debian GNU / Linux rendah OpenJDK 7. Bagi kita yang memulai dunia keamanan aplikasi web, ini adalah alat yang sangat baik untuk mengasah keterampilan kita.

Di antara banyak fitur ZAP, Saya akan mengomentari hal berikut:

- Proksi intersepsi: Ideal bagi kita yang pemula di bidang keamanan ini, dikonfigurasi dengan cara yang benar, memungkinkan untuk melihat semua lalu lintas antara browser dan server web saat itu, menunjukkan dengan cara yang sederhana header dan isi HTTP pesan apa pun metode yang digunakan (HEAD, GET, POST, dll). Selain itu kami bisa memodifikasi lalu lintas HTTP sesuka hati di kedua arah komunikasi (antara server web dan browser).

- Laba-laba: Ini adalah fitur yang membantu menemukan URL baru di situs yang diaudit. Salah satu cara melakukannya adalah dengan mengurai kode HTML halaman untuk menemukan tag. dan ikuti atribut mereka href.

- Penjelajahan Paksa: Ia mencoba untuk menemukan direktori dan file yang tidak diindeks di situs seperti halaman login. Untuk mencapai ini, secara default memiliki serangkaian kamus yang akan digunakan untuk membuat permintaan ke server menunggu Kode status respon 200.

- Pemindaian Aktif: Secara otomatis menghasilkan serangan web yang berbeda terhadap situs seperti CSRF, XSS, SQL Injection, dan lainnya.

- Dan banyak lagi: Sebenarnya masih banyak fitur lainnya seperti: Support web sockets dari versi 2.0.0, AJAX Spider, Fuzzer, dan lain-lain.

Konfigurasi dengan Firefox

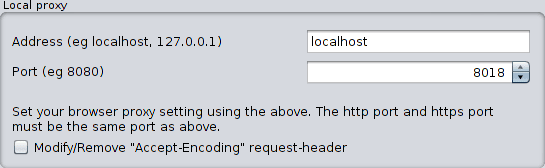

Kita dapat mengkonfigurasi soket di mana ZAP akan mendengarkan jika kita mau Alat -> Opsi -> Proxy Lokal. Dalam kasus saya, saya mendengarkannya di port 8018:

Konfigurasi «Proksi lokal»

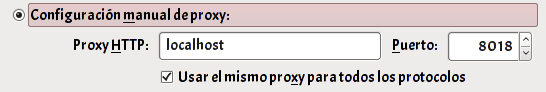

Kemudian kami membuka preferensi Firefox dan kami akan melakukannya Lanjutan -> Jaringan -> Konfigurasi -> Konfigurasi proxy manual. Kami menunjukkan soket yang sebelumnya kami konfigurasikan di ZAP:

Konfigurasikan proxy di Firefox

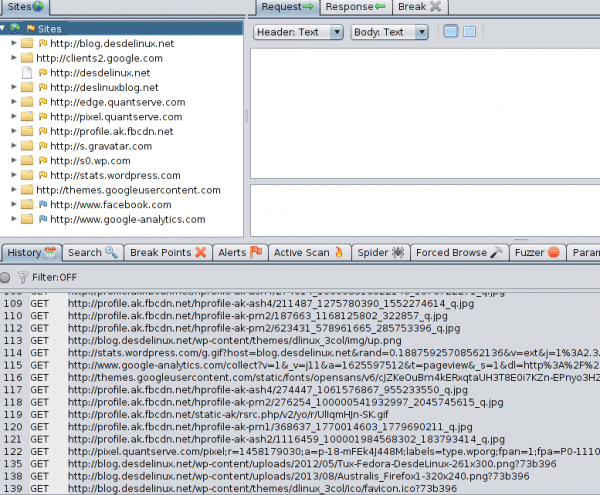

Jika semuanya berjalan dengan baik, kami akan mengirimkan semua lalu lintas HTTP kami ke ZAP dan itu akan bertanggung jawab untuk mengarahkannya seperti yang dilakukan proxy apa pun. Sebagai contoh, saya masuk ke blog ini dari browser dan melihat apa yang terjadi di ZAP:

Kita dapat melihat bahwa lebih dari 100 pesan HTTP (sebagian besar menggunakan metode GET) telah dibuat untuk memuat halaman sepenuhnya. Seperti yang kita lihat di tab Situs Tidak hanya lalu lintas yang dihasilkan ke blog ini, tetapi juga ke halaman lain. Salah satunya adalah Facebook dan dibuat oleh plugin sosial di bagian bawah halaman «Ikuti kami di Facebook". Juga Google Analytics yang menunjukkan adanya alat tersebut untuk analisis dan visualisasi statistik blog ini oleh administrator situs.

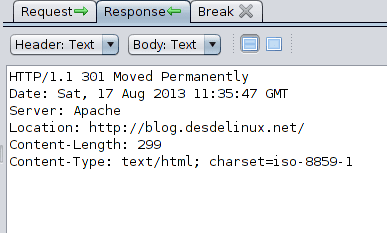

Kita juga bisa mengamati secara detail setiap pesan HTTP yang dipertukarkan, mari kita lihat respon yang dihasilkan oleh server web blog ini ketika saya memasukkan alamatnya. http://desdelinux.net memilih permintaan HTTP GET masing-masing:

Detail pesan HTTP

Kami mencatat bahwa a Kode status 301, yang menunjukkan pengalihan yang diarahkan ke https://blog.desdelinux.net/.

ZAP menjadi alternatif gratis yang sangat baik untuk Suite Bersendawa Bagi kita yang memulai dunia keamanan web yang mengasyikkan ini, kita pasti akan menghabiskan berjam-jam di garis depan alat ini mempelajari berbagai teknik peretasan web, Saya membawa beberapa. 😛.

Itu adalah sesuatu yang harus saya lakukan, kebanyakan untuk membuktikan apa yang saya lakukan.

Cukup menarik

Alat ini terlihat jauh lebih lengkap daripada Monitor Jaringan Microsoft. Kontribusinya sangat dihargai.

Luar biasa terima kasih banyak atas informasi dan penjelasannya.

Salam.

IMHO, saya pikir alat ini harus dibiarkan untuk cakupan keamanan, dan tidak mempublikasikannya di blog linux. Ada orang yang bisa menggunakannya secara tidak bertanggung jawab atau tidak sadar.

Alat-alat itu akan selalu menjadi alat bermata dua, karena digunakan oleh yang baik dan yang buruk, sayangnya hal itu tidak dapat dihindari. OWASP ZAP adalah alat yang diakui oleh komunitas EH di bidang keamanan web dan digunakan untuk audit web. Ingat, "Dengan kekuatan besar datanglah tanggung jawab besar."

Saya menerbitkan entri ini karena saya belajar secara otodidak untuk menawarkan layanan HD di masa mendatang dan saya pikir ini akan menarik bagi pembaca lain. Akhirnya bukanlah mereka menggunakannya secara ilegal, apalagi, karena itu peringatan di awal posting.

Salam!

PD1 ->: itu mencurigakan: Troll terdeteksi? Saya memiliki keraguan….

PD2 -> Jhahaha Tolong jangan ubah ini menjadi perang api dari sini ke bawah seperti di posting lainnya.