Baru 2 minggu yang lalu Saya memberi tahu mereka tentang cara mengukur kinerja server web Anda dengan Apache Benchmark, dan kemudian membuat grafik dengan GNUPlot.

Kali ini saya akan memberi tahu Anda tentang alternatif dari Apache Benchmark, saya akan memberi tahu Anda tentang: Pengepungan

Apa itu Siege dan bagaimana cara menginstalnya?

Dengan Siege, kami mensimulasikan akses ke situs web, yaitu, kami menunjukkan jumlah permintaan akhir yang harus dibuat ke situs tertentu, berapa banyak secara bersamaan, jika kami ingin Anda mengunjungi URL tertentu atau sekumpulannya, dll. Pada akhirnya kami mendapatkan output yang akan memberi tahu kami berapa lama server web kami untuk menangani semua permintaan, dll. Pada akhirnya, itu adalah data yang membantu kami untuk mengetahui apakah tugas pengoptimalan yang mungkin kami lakukan efektif atau tidak.

Untuk menginstal Siege, cukup instal paket dengan nama yang sama di distro kami, di Debian, Ubuntu atau yang serupa:

sudo apt-get install siege

Di ArchLinux atau turunannya, itu akan menjadi:

sudo pacman -S siege

Bagaimana cara menggunakan Siege?

Seperti halnya Apache Benchmark, dengan satu parameter kami meneruskan semua permintaan yang akan dibuatnya dan dengan parameter lainnya kami menunjukkan jumlah permintaan simultan:

siege --concurrent=50 --reps=100 http://www.misitio.com

Menurut contoh ini, kami akan membuat total 100 permintaan, 50 secara bersamaan.

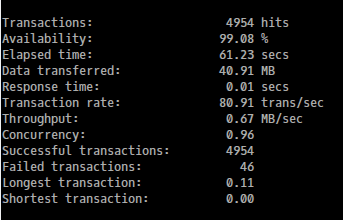

Outputnya kurang lebih seperti ini:

Ini hanya membuat permintaan ke indeks situs, hal terpenting yang harus diperhatikan adalah waktu respons.

Sama halnya jika kita membuat file (urls.txt misalnya) dan di dalamnya kami meletakkan beberapa URL dari situs yang sama, kemudian dengan pengepungan kami menggunakan baris berikut untuk mengunjungi URL tersebut dan mengukur kinerjanya, ini adalah praktik yang lebih nyata atau mungkin, karena tidak ada manusia yang mengunjungi 100 kali indeks situs secara berurutan 🙂

siege --concurrent=50 --reps=100 -f urls.txt

akhir

Sejauh ini saya belum dapat membuat grafik hasil dengan GNUPlot (seperti yang saya lakukan dengan Apache Benchmark), ini adalah tugas yang masih saya miliki di ToDo 😉

Saya punya pertanyaan, seperti yang Anda sebutkan, biasanya satu orang tidak akan mengunjungi url yang sama 100 atau x kali berturut-turut dalam waktu sesingkat itu, jadi ini tidak dapat dianggap sebagai serangan DDoS dan bahwa server yang sama memblokir kita? , dengan asumsi tentu saja kita telah menginstal keamanan minimum.

Salam.

Saya menyukainya, lebih dari ini