לימוד SSH: אפשרויות ופרמטרים של קובץ Config SSH

בפרק האחרון שלנו ב- לימוד SSH אנחנו עוסקים כמעט בכולם אפשרויות ופרמטרים של פקודת SSH של תוכנית OpenSSH, הזמינים כאשר אתה מפעיל את פקודת ssh בטרמינל. אחד מהם היה אפשרות "-o", אשר אנו מסבירים מאפשר השתמש באפשרויות המפורטות ב קובץ תצורה של OpenSSH, כלומר הקובץ "SSHConfig" (ssh_config).

מסיבה זו, היום נסביר בקצרה כמה מהם אפשרויות שצוינו ב קובץ תצורה של OpenSSH, לתת לנו מושג קטן ושימושי של מה אנחנו יכולים לעשות בעת ביצוע פקודת פקודה מהסוג "אפשרות ssh -o...", או פשוט הגדר את שלנו שרת SSH מקומי (לקוח).

לימוד SSH: אפשרויות ופרמטרים של תצורה

וכרגיל, לפני שצולל לנושא היום על האפשרויות והפרמטרים הזמינים בקובץ OpenSSH "SSH Config" (ssh_config), נשאיר למעוניינים את הקישורים הבאים לחלקם פוסטים קשורים קודמים:

אפשרויות ופרמטרים של קובץ תצורת SSH (ssh_config)

מהו קובץ SSH Config (ssh_config) עבור OpenSSH?

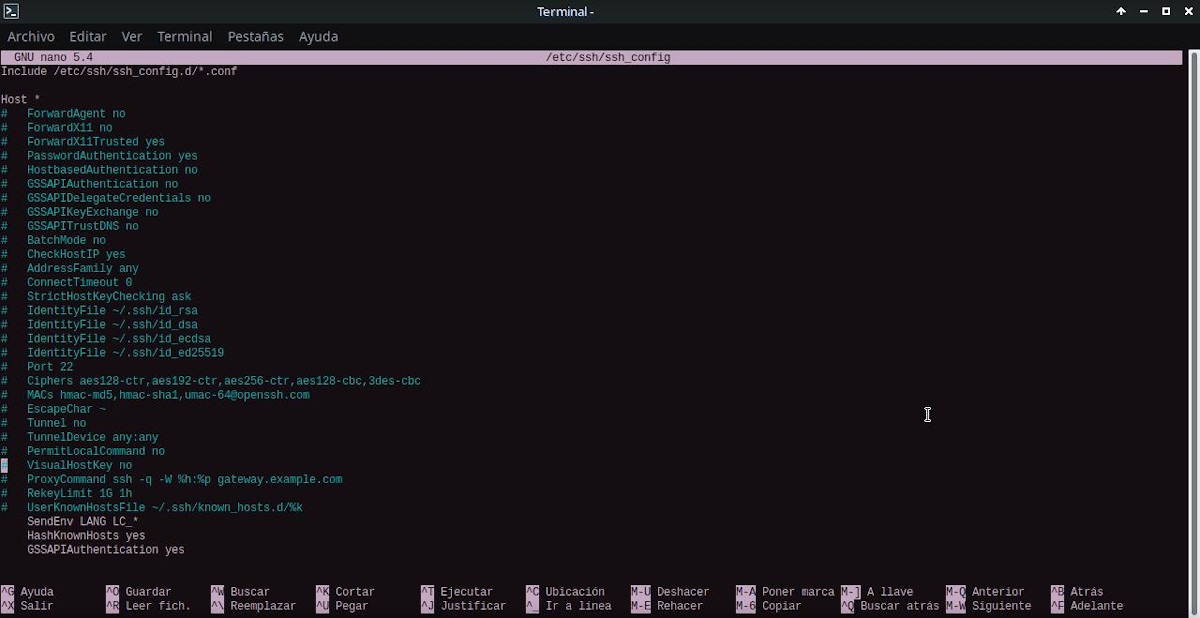

ל-OpenSSH יש 2 קובצי תצורה. אחד התקשר ssh_config עבור התצורה של חבילת לקוח ושיחה נוספת sshd_config עבור חבילת שרת, שניהם ממוקמים בנתיב או בספריה הבאים: /etc/ssh.

לכן, כאשר עובדים על קובץ תצורה "SSH Config" (ssh_config) אנו מניחים שנעבוד על מחשב שיתפקד כתחנת עבודה מסוג לקוח, כלומר, שיבצע חיבורי SSH לצוות אחד או יותר שרתים עם SSH.

רשימת אפשרויות ופרמטרים קיימים

להלן כמה מהאפשרויות או הפרמטרים הקיימים בתוך קובץ תצורה "SSH Config" (ssh_config), שרבים מהם יכולים לשמש בתוך פקודה כמו "אפשרות ssh -o...".

מארח/משחק

אפשרות או פרמטר זה מציינים בתוך קובץ התצורה של לקוח SSH (ssh_config) שההצהרות הבאות (עד לאפשרות או הפרמטר הבא של המארח או ההתאמה) מוגבלות מסומנים), כך שהם מיועדים רק לאותם מארחים שתואמים לאחת מהדפוסים שניתנו לאחר מילת המפתח.

זאת אומרת, שזה האפשרות פועלת כמחלק מקטעים בתוך הקובץ, בדיוק כמו האפשרות Match. לכן, ניתן לחזור על שניהם מספר פעמים בקובץ. הגדרה. והערכים שלה, יכולים להיות רשימה של דפוסים, שקובעים מה הן האפשרויות הבאות חלים על חיבורים שנעשו למארחים המדוברים.

הערך * זה אומר "כל מארחים", בעוד ב-Match הערך "הכל" עושה את אותו הדבר. ואם מסופק יותר מדפוס אחד, יש להפריד ביניהם באמצעות רווח לבן. ניתן לשלול קלט דפוס על-ידי הקדמתו עם סימן קריאה ('!'), כך שהתאמות מבוטלות שימושיות במתן חריגים להתאמות עם תווים כלליים.

כתובת משפחה

מאפשר לך לציין באיזה סוג (משפחה) של כתובות להשתמש בעת החיבור. ארגומנטים חוקיים הם: כל (ברירת מחדל), inet (השתמש רק ב-IPv4), או inet6 (השתמש רק ב-IPv6).

BatchMode

מאפשר לך להשבית את הנחיות הסיסמה ובקשת אישור מפתח המארח באינטראקציה של המשתמש, אם תגדיר את הארגומנט או הערך "כן". אפשרות זו שימושית בסקריפטים ועבודות אצווה אחרות שבהן לא נמצא משתמש לאינטראקציה עם SSH. הארגומנט חייב להיות "כן" או "לא", כאשר "לא" הוא ערך ברירת המחדל.

פרמטר זה מאפשר לך לציין אם SSH צריך לסיים את החיבור, אם הוא לא יכול להגדיר את כל העברת היציאות הדינמית, המנהרה, המקומית והמרוחקת המבוקשים.

Forward Agent

פרמטר זה מאפשר לך לציין אם החיבור לסוכן האימות (אם קיים) יועבר למכשיר המרוחק. הטיעון יכול להיות "כן", מכיוון ש"לא" הוא ברירת המחדל, ויש לאפשר העברת סוכן בזהירות. מכיוון שמשתמשים בעלי יכולת לעקוף הרשאות קבצים במארח המרוחק יכולים לגשת לסוכן המקומי דרך החיבור המועבר.

ForwardX11

כאן מצוין אם חיבורי X11 יופנו אוטומטית דרך הערוץ המאובטח וערכת ה-DISPLAY. הארגומנט יכול להיות "כן", מכיוון ש"לא" הוא ערך ברירת המחדל.

קדימה X11 אמון

כאן אתה מגדיר ל-yes לאילו לקוחות X11 מרוחקים תהיה גישה מלאה לתצוגה המקורית של X11. כלומר, אם אפשרות זו מוגדרת ל"כן", ללקוחות X11 מרוחקים תהיה גישה מלאה למסך X11 המקורי. תוך כדי, כןאני מוגדר לא (ברירת מחדל), לקוחות X11 מרוחקים ייחשבו כבלתי מהימנים וימנעו מהם לגנוב או להתעסק בנתונים השייכים ללקוחות X11 מהימנים.

HashKnownHosts

משמש כדי לומר ל-SSH לגיבוב שמות וכתובות מארח כאשר הם מתווספים ל-~/.ssh/known_hosts. כך שניתן להשתמש בשמות המוצפנים הללו בדרך כלל על ידי ssh ו-sshd, אך מבלי לחשוף מידע מזהה, למקרה שתוכן הקובץ ייחשף.

GSSAPIAאימות

משמש כדי לציין בתוך SSH, אם מותר אימות משתמש מבוסס GSSAPI. GSSAPI משמש בדרך כלל עבור אימות Kerberos, למשל עם Active Directory.

SendEnv

הוא משמש כדי לציין אילו משתני סביבה מקומיים יש לשלוח לשרת. כדי לגרום לזה לעבוד כמו שצריך, השרת חייב גם לתמוך בו, כמו גם להיות מוגדר לקבל משתני סביבה אלה. משתנים מצוינים לפי שם, שיכולים להכיל תווים כלליים. כמו כן, ניתן להפריד בין כמה ממשתני הסביבה באמצעות רווח לבן או להתפזר על פני כמה הנחיות מסוג זה (SendEnv).

למידע נוסף

ובחלק הרביעי הזה, ל להרחיב מידע זה ולמד כל אחד ואחת מהאפשרויות והפרמטרים הזמינים בתוך קובץ תצורה "SSH Config" (ssh_config)אנו ממליצים לעיין בקישורים הבאים: קובץ תצורת SSH עבור לקוח OpenSSH y מדריכים רשמיים של OpenSSH, באנגלית. ובדיוק כמו בשלושת הפרקים הקודמים, חקור את הדברים הבאים תוכן רשמי ואמין באינטרנט על SSH ו-OpenSSH:

- דביאן וויקי

- מדריך למנהלי דביאן: כניסה מרחוק / SSH

- מדריך אבטחה של דביאן: פרק 5. שירותי אבטחה הפועלים במערכת שלך

תקציר

בקיצור, הפרק החדש הזה על "לומד SSH" אין ספק שתוכן ההסבר יהווה השלמה מצוינת לפרסומים הקודמים קשור ל-OpenSSH. בצורה כזו, לבצע חיבורים מרחוק טובים ומורכבים יותר. ורוץ הגדרות בטוחות ואמינות יותר, באמצעות פרוטוקול החיבור המרוחק והמאובטח האמור.

אם אהבתם את הפוסט הזה, הקפידו להגיב עליו ולשתף אותו עם אחרים. וזכרו, בקר אצלנו «דף הבית» לחקור חדשות נוספות ולהצטרף לערוץ הרשמי שלנו מברק של DesdeLinux, מערב קבוצה למידע נוסף על הנושא של היום.