צוות חוקרים מאוניברסיטאות שונות אמריקאים, ישראלים ואוסטרלים פיתחה שלוש התקפות המתמקדות בדפדפני אינטרנט המאפשרות שאיבת מידע על תוכן מטמון המעבד. שיטה עובד בדפדפנים ללא JavaScript ושתי האחרות עוקפות את שיטות ההגנה הקיימות מפני התקפות בערוצי צד שלישי, כולל אלה המשמשים בדפדפן Tor וב- DeterFox.

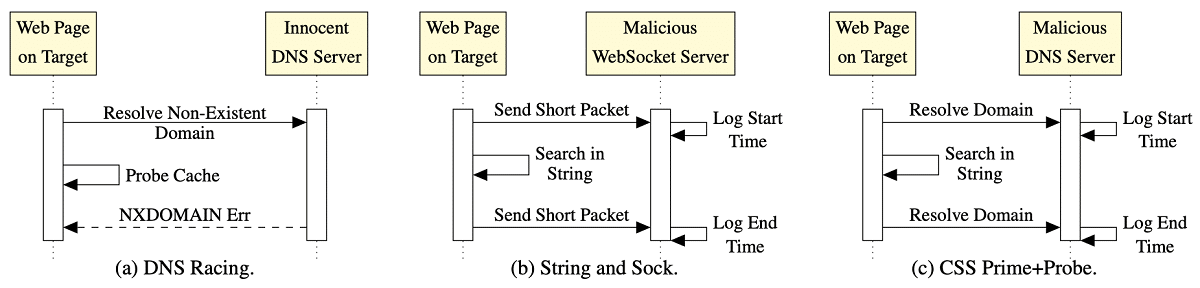

כדי לנתח את תוכן המטמון ב- כל ההתקפות משתמשות בשיטת "Prime + Probe"כי כרוך במילוי המטמון במערכת ערכי ייחוס וקביעת שינויים על ידי מדידת זמן הגישה אליהם כשהם נטענים. על מנת לעקוף את מנגנוני האבטחה הקיימים בדפדפנים, המונעים מדידת זמן מדויקת, בשתי גרסאות נקרא שרת DNS או WebSocket תוקף מבוקר, שמנהל תיעוד של זמן קבלת הבקשות. בהתגלמות אחת, זמן התגובה הקבוע של ה- DNS משמש כהפניה לזמן.

מדידות שנעשו באמצעות שרתי DNS חיצוניים או WebSocket, הודות לשימוש במערכת סיווג המבוססת על למידת מכונה, הספיקו כדי לחזות ערכים בדיוק של 98% בתרחיש האופטימלי ביותר (בממוצע 80-90%). שיטות ההתקפה נבדקו בפלטפורמות חומרה שונות (אינטל, AMD Ryzen, Apple M1, Samsung Exynos) והוכחו כמגוונות.

הגרסה הראשונה של התקפת ה- DNS Racing משתמש ביישום קלאסי של שיטת Prime + Probe באמצעות מערכי JavaScript. ההבדלים נובעים משימוש בטיימר חיצוני מבוסס DNS ומטפל בשגיאות שמופעל כשמנסים לטעון תמונה מתחום שאינו קיים. הטיימר החיצוני מאפשר התקפות Prime + Probe בדפדפנים המגבילים או מבטלים לחלוטין את הגישה לטיימר של JavaScript.

עבור שרת DNS המתארח באותה רשת אתרנט, הדיוק של הטיימר מוערך בכ -2 אלפיות שניים, וזה מספיק בכדי לבצע התקפת ערוצים צדדית (לשם השוואה: יש דיוק של טיימר ה- JavaScript הרגיל בדפדפן Tor הופחת ל 100 ms). להתקפה, אין צורך בשליטה על שרת ה- DNS, מכיוון שזמן הביצוע של הפעולה נבחר כך שזמן תגובת ה- DNS משמש אות להשלמה מוקדמת של האימות (תלוי אם מטפל השגיאות הופעל מוקדם יותר או מאוחר יותר). , המסקנה היא שפעולת האימות עם המטמון הושלמה) ...

המתקפה השנייה של "מחרוזת וגרב" נועדה לעקוף טכניקות אבטחה המגבילים את השימוש במערכי JavaScript ברמה נמוכה. במקום מערכים, String ו- Sock משתמשים בפעולות על מחרוזות גדולות מאוד שגודלן נבחר כך שהמשתנה מכסה את כל מטמון ה- LLC (מטמון ברמה העליונה).

לאחר מכן, באמצעות פונקציית indexOf (), מחפשים מחרוזת קטנה במחרוזת, שנעדרת בתחילה במחרוזת המקורית, כלומר פעולת החיפוש מביאה לאיטרציה על פני המחרוזת כולה. מכיוון שגודל השורה תואם לגודל המטמון של LLC, הסריקה מאפשרת לבצע פעולת בדיקת מטמון ללא מניפולציה במערכים. כדי למדוד עיכובים, במקום DNS, מדובר בפנייה לשרת WebSocket תוקף הנשלט על ידי התוקף: לפני ההתחלה ואחרי סיום פעולת החיפוש, נשלחות בקשות בשרשרת,

הגרסה השלישית של ההתקפה "CSS PP0" דרך HTML ו- CSS, ויכולה לעבוד בדפדפנים עם JavaScript מושבת. שיטה זו נראית כמו "מחרוזת וגרב" אך אינה קשורה ל- JavaScript. ההתקפה יוצרת קבוצה של בוחרי CSS המחפשים לפי מסכה. השורה המקורית הנהדרת שממלאת את המטמון מוגדר על ידי יצירת תג div עם שם כיתה גדול מאוד, וn שבתוכם יש קבוצה של מחלקות אחרות עם מזהים משלהם.

כל אחד מהם המחלקות המקוננות הללו מעוצבות עם בורר המחפש תשתית. בעת עיבוד הדף, הדפדפן מנסה תחילה לעבד את המחיצות הפנימיות, מה שמביא לחיפוש במחרוזת גדולה. החיפוש נעשה באמצעות מסכה חסרה בעליל ומוביל לאיטרציה של המחרוזת כולה, שלאחריה מופעל התנאי "לא" ומנסים לטעון את תמונת הרקע.