למי שלא מכיר את Canonical זו חברה שהוקמה בבריטניה, שהוקמה ומימנה על ידי מארק שאטלוורת 'ממוצא דרום אפריקאי. החברה אחראית על פיתוח תוכנה למחשבים ומשווקת שירותים המיועדים ל אובונטו, מערכת ההפעלה GNU / Linux ויישומים המבוססים על תוכנה חופשית.

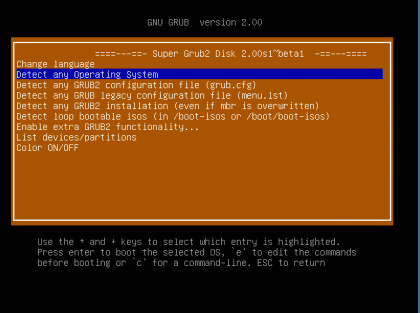

במקרה של GRUB או GRand Unloader Bootloaderאנו יכולים לומר שהוא משמש להפעלת מערכת הפעלה אחת או יותר עבור אותו מחשב, זה מה שמכונה מנהל אתחול, קוד פתוח לחלוטין.

עכשיו נדבר על פגיעות באפס יום ב- GRUB2. זה נמצא לראשונה על ידי איסמעאל ריפול והקטור מרקו, שני מפתחים מאוניברסיטת ולנסיה בספרד. בעיקרון מדובר בשימוש לרעה במקש המחיקה, כאשר תצורת האתחול מיושמת אבטחת סיסמא. זהו שימוש שגוי בשילובי מקשים, כאשר לחיצה על מקש כלשהו יכולה לעקוף את הזנת הסיסמה. בעיה זו ממוקמת בחבילות בְּמַעֲלֶה הַזֶרֶם וברור שהם הופכים את המידע המאוחסן במחשב לפגיע מאוד.

במקרה של אובונטו, מספר גרסאות מציגות את פגם הפגיעות הזה, כמו הפצות רבות שמבוססות עליו.

בין הגרסאות המושפעות של אובונטו יש לנו:

- אובונטו 15.10

- אובונטו 15.04

- אובונטו LTS 14.04

- אובונטו LTS 12.04

ניתן לתקן את הבעיה על ידי עדכון המערכת בגרסאות החבילות הבאות:

- אובונטו 15.10: grub2-common a 2.02 ~ beta2-29ubuntu0.2

- אובונטו 15.04: grub2-common a 2.02 ~ beta2-22ubuntu1.4

- אובונטו 14.04 LTS: grub2-common a 2.02 ~ beta2-9ubuntu1.6

- אובונטו 12.04 LTS: grub2-common a 1.99-21ubuntu3.19

לאחר העדכון, יש צורך להפעיל מחדש את המחשב כדי לבצע את כל השינויים הרלוונטיים.

זכור כי ניתן להשתמש בפגיעות זו כדי לעקוף את סיסמת GRUB, לכן מומלץ לבצע את העדכון כדי לשמור על בטיחותך.

בניגוד ל- Windows ו- OS x כאשר שגיאות אלה מתוקנות תוך מספר שנים [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos - אחרי], הפגיעות ב- GNU / Linux מתוקנות תוך מספר דקות או שעות (הם תיקנו זאת רק לאחר שגילו את הפגיעות)

נראה כי אפילו לא קראת קישור משלך.

הפגיעות הייתה קיימת במשך 15 שנה, אך התגלתה לפני שנה.

בלינוקס היו גם פגיעות נסתרות במשך עשרות שנים, למרות שההטפה הבטיחה כי פגיעות התגלו מהר יותר או באופן מיידי בגלל שהמקור היה פתוח.

ברגע שדווח על הפגיעות, מיקרוסופט החלה לעבוד על פיתרון שיצא לאט בשל מורכבותו של פתרון בטוח ויעיל והבדיקות, ולא היה שום דחיפות מכיוון שהוא לא היה ידוע לתוקפים.

שמשהו מתוקן במהירות פירושו שהכנת התיקון לא הייתה מסובכת או ששום QA אינו מוחל בעת שחרור שינויי קוד כלשהו, לא יותר.

אבל קנונית לא גילתה שום דבר ... .. זה פשוט לא משפיע על ההפצות שלהם על שום דבר אחר

מה איך?

אנא תקן את הכותרת כיוון שהיא שקר אדיר ... שקר בעובדה החדשותית ושקר בתוכן המאמר ...

ב- GRUB התגלתה פגיעות, אך ל- Canonical לא היה שום קשר אליה. פגיעות זו משפיעה על כל הפצה דמוית לינוקס, ולא רק על אובונטו.

אם כבר מדברים על הרקע, פגיעות כזו אינה מסוכנת באותה מידה, שכן שימוש בסיסמה ב- GRUB הוא בטוח כמו שימוש בסיסמה ב- BIOS. אם משתמש רוצה אבטחה, ברור שיהיה להם סיסמת משתמש והצפנת דיסק (במקרה שלתוקף יש גישה למכשיר).

זה לא יהפוך ליותר מאנקדוטה.

לגבי

זה לא פשוט כמו שאתה רוצה להאמין.

כאן הם מסבירים מעט מדוע הסיסמה חשובה ב- GRUB ושהיא לא נפתרת באמצעות סיסמאות משתמש או הצפנת דברים.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

בהחלט.

בכל פעם שמשהו קורה בלינוקס, הוא מתחלף באופן מיידי תחילה ואז נשכח.

נ.ב.: האם הם החמירו את הצנזורה desdelinux שהתגובות כבר לא מופיעות בעת השליחה?

מה?. קראת את הערך שהציטוטים שלך ... לא אומר שום דבר על הצפנת דיסק או סיסמת משתמש, זה רק מסביר למה הוא נועד וכיצד משתמשים בסיסמה ב- GRUB2 ... זה גם מאשר שאתה חייב להיות בעל גישה ל מכשיר להפר את האבטחה של הצוות (ישנן דרכים רבות ויעילות אחרות מאשר באמצעות GRUB ...)

ולא משנה כמה אתה ניגש כמנהל דרך GRUB, אם ברשותך ההרשאות של המחיצות, מפתחות המשתמש והצפנת LUKS מבוססות (בין היתר), הם לא ייגשו לנתונים שלך (אם יש להם כמובן גישה למכשיר שלך. ).

לכן אני עדיין לא רואה בזה שום טעם. (אלא אם כן אתה סומך רק על סיסמת GRUB כדי לאבטח את הנתונים שלך).

בתשובתך החדשה אתה מאשר כי אינך רואה את משמעות הבעיה מכיוון שאתה נשאר פשוט ואינך יכול אפילו לדמיין אפשרויות פשוטות מאותו פער.

כמובן שקראתי את זה, אבל גם הבנתי את זה.

או אולי זה שאני יכול להבין את ההשלכות וההיקף של פתיחת כל פער.

פער שלא אמור להיות שם, פער במנגנון אבטחה שהיה שם בגלל משהו.

אם תקראו את הקישור תגלו כי מכיוון שניתן לדלג על כניסה לאבטחה זו ניתן לגשת למערכת כשורש, שסיסמת משתמש העל שלכם איננה כלום. ואם אתה יודע משהו על מה אתה חושב, אני לא צריך להסביר שכאשר אתה מתחבר כשורש יהיה אפשר להסתכל או לערוך חשיפות סיסמה, לערוך משתמשים, לשנות את המערכת כדי לטעון או להחליף תהליכים שעוקבים אחר כל פעילות המשתמשים. כאשר הוא מאומת. זה יכול לעבור מלכידת הסיסמאות שלהם ללקיחת הנתונים המפוענחים שלהם ושליחת כל ה"בית "ההוא; בין אלפי דברים אחרים שיכולים להעלות תוקף בעל ידע רב יותר מאנשים כמוך שחיים בבועות של שאננות, ביטחון כוזב ו"הם לעולם לא יצליחו אם תקבעו בלה בלה בלה. "

זה שאתה לא יכול לחשוב על דברים, לא אומר שאתה לא יכול לעשות דברים.

גם לא משנה שיש הרבה שיטות "יעילות" יותר, הבעיה היא שכעת יש עוד שיטה אחת, שלא אמורה להיות שם בגלל פגיעות.

וזו שיטה נגישה וקלה ביותר, המדורגת על ידי אנשים שמעריכים פגיעות.

אתה כבר לא צריך Livecds, USB, לפתוח את ה- BIOS, לפתוח תיבות, להסיר כוננים קשיחים, לשים כוננים חיצוניים וכו '; פשוט תעמוד מול המקלדת ולחץ על מקש ONE.

ואל תדאג, שמחר כאשר החדשות הן שלסופר LUKS שלך היום יש פגיעות, אנשים כמוך ייצאו לומר ש"סקוטמן רציני אמיתי "לא סומך על הצפנת הדיסק אלא על דברים אחרים (כמו אפילו GRUB).

כמובן …. לעתים קרובות כותרת: "Canonical מגלה פגיעות ב- GRUB2." ואיזו דרך לכתוב את החדשות. עם החדשות האלה בסופו של דבר נראה כי Canonical / Ubuntu הם היחידים שעושים דברים עבור תוכנה חופשית. קולין ווטסון מתחזק את החבילה עבור דביאן, וכבר העלה אותה לאובונטו, כפי שצוין בגרסת החבילה. כמו כן אין תגובה כלשהי על האופן שבו מופיעה הפגיעות, זאת על ידי לחיצה על מקש Backspace 28 פעמים.

ברכות.

מה שנידון בעיניי הוא שהערה, ואגב שוב ושוב, שהפגיעות נובעת מ"שימוש לרעה במקלדת ". זה נשמע כך: "הם מחזיקים את האייפון לא בסדר."

לא, הפגיעות נגרמת על ידי תכנות גרוע, כמו תמיד, נקודה. לא ניתן לסלוח שלחיצה על X פעמים על מקש מדלגת על כניסה לאבטחה.

איזו כותרת, הם גם יגידו שבזמן שגרוב התחיל באג התגלה בלחיצה על "e", גם ניסיתי בלימוני לינוקס ושום דבר לא קורה רק באובונטו.

נ.ב: ראשית עליהם להיכנס לביתי כדי להשתמש בעין הפגיעות ההיא להסיר תחילה את מנטה ולהתקין את אובונטו.

האיות שלך משאיר הרבה מה להיות הרצוי

פגיעות מקומיות הן בכל זאת פגיעות.

בתחנות עבודה, חברות וסביבות קריטיות אחרות הם לא ישעשעו עם פגיעות זו ויותר מכך באמצעות "לינוקס מאובטח". אבל אני משחק טוב כי הם לא נכנסים לביתך.

ה- e הוא גם סיכון שיש לחסום אותו. אני לא יודע אם ידעת.

Hahaha Paco22, איך אתה מגן על הפגיעות הזו ...

תאמין לי שבחברה רצינית ישנם פרוטוקולי אבטחה רבים לא) לגשת למכשיר הפיזי b) כדי להגן על הגישה לנתונים.

ואם העניין שלך הוא עדיין GRUB, קל יותר לחסום אותו כדי שלא תהיה גישה אליו ...

@ הוגו

זו לא שאלה ש"סקוטי רציני אמיתי "ישתמש בפרוטוקולי אבטחה אחרים, אלא שזה אחד מאותם פרוטוקולים והוא נכשל, נקודה. ואגב, על ידי כישלון זה יכול להתפשר על השאר, כמו אלה שציינת, ונשבע שהם הערבות המקסימלית.

הפגיעות הזו לא זקוקה לי כדי להגן עליה, מכיוון שהיא התגלתה והוסמכה על ידי מומחים שאכן יודעים על אבטחה והפיחות של הוונאבים מבינים שהם יודעים הרבה על ידי שימוש בדיסטרו אינו רלוונטי.

אני מבין שזה כואב להם שלאט לאט נקרע המיתוס של "לינוקס בטוחה", אפילו על ידי לחיצה על מקש בודד.

אופייני, הם אף פעם לא משתנים, תמיד זהים כדי למזער פגמים בסופר לינוקס.

האדם לא חי באובונטו בלבד