リル Lilockedという名前でも知られている新しいランサムウェアであり、 Linuxベースのサーバーに感染することを目的としています、成功した何か。 ランサムウェアはXNUMX月中旬にサーバーへの感染を開始しましたが、過去XNUMX週間で、攻撃の頻度が高まっています。 はるかに頻繁に。

Lilockedランサムウェアの最初の既知のケースは、ユーザーがにメモをアップロードしたときに明らかになりました。 IDランサムウェア、このタイプの悪意のあるソフトウェアの名前を識別するために作成されたWebサイト。 あなたのターゲットはサーバーと ルートアクセスを取得する それらの中で。 そのアクセスを取得するために使用するメカニズムはまだ不明です。 そして悪いニュースは、XNUMXか月も経たないうちに、Liluが何千ものLinuxベースのサーバーに感染したことが知られていることです。

LiluはLinuxサーバーを攻撃してrootアクセスを取得します

Lilockedが行うことは、その名前から推測できることですが、ブロックです。 具体的には、サーバーが正常に攻撃されると、 ファイルは.lilocked拡張子でロックされています。 言い換えれば、悪意のあるソフトウェアはファイルを変更し、拡張子を.lilockedに変更し、それらを復元するためにお金を払わない限り、それらは完全に使用できなくなります。

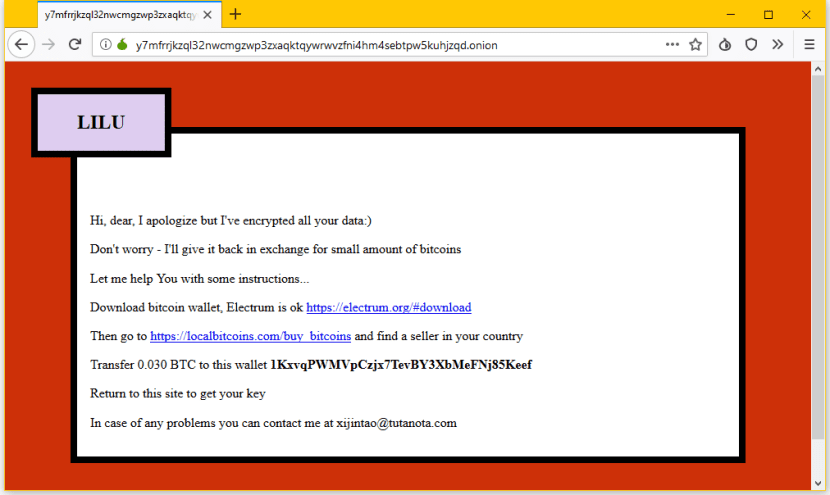

ファイル拡張子の変更に加えて、(英語で)次のようなメモも表示されます。

«私はあなたのすべての機密データを暗号化しました!!! これは強力な暗号化であるため、復元しようとしても単純ではありません;)»

メモのリンクをクリックすると、メモにあるキーの入力を求めるダークウェブ上のページにリダイレクトされます。 そのようなキーが追加されると、 0.03ビットコイン(294.52ユーロ)の入力が必要です Electrumウォレットで、ファイルの暗号化が削除されるようにします。

システムファイルには影響しません

Liluはシステムファイルに影響を与えませんが、HTML、SHTML、JS、CSS、PHP、INI、その他の画像形式などの他の画像をブロックできます。 この意味は システムは正常に動作しますロックされたファイルにアクセスできないというだけです。 「ハイジャック」は「警察ウイルス」を彷彿とさせますが、オペレーティングシステムの使用を妨げたという違いがあります。

セキュリティ研究者のベンコウは、リロックは 約6.700台のサーバーに影響を与えました、それらのほとんどはGoogleの検索結果にキャッシュされますが、有名な検索エンジンによってインデックスに登録されていない影響を受けるものがさらに存在する可能性があります。 この記事の執筆時点で、説明したように、Liluが機能するために使用するメカニズムは不明であるため、適用するパッチはありません。 強力なパスワードを使用し、ソフトウェアを常に最新の状態に保つことをお勧めします。

こんにちは! 感染を防ぐために取るべき予防措置を公表することは役に立ちます。 2015年の記事で、感染メカニズムは不明でしたが、おそらくブルートフォース攻撃であると読みました。 ただし、感染したサーバーの数(6700)を考えると、多くの管理者が短くて壊れやすいパスワードを入力するほど不注意になる可能性は低いと思います。 ご挨拶。

Linuxがウイルスに感染しているとは言えないので、Javaでこのウイルスがサーバーに侵入するには、まずルーターのファイアウォールを通過し、次にLinuxサーバーのファイアウォールを通過する必要があります。自動実行」して、ルートアクセスを要求しますか?

それが実行の奇跡を達成すると仮定しても、rootアクセスを取得するために何をしますか? 非ルートモードでインストールする場合でも、ルートモードでcrontabに書き込む必要があるため、非常に困難です。つまり、ルートキーを取得するには、「キーロガー」などのアプリケーションが必要になることを知っている必要があります。キーストロークを「キャプチャ」しますが、そのアプリケーションをどのようにインストールするのかという疑問が残ります。

アプリケーションは、既製のダウンロードWebサイトからのものでない限り、「別のアプリケーション内」にインストールすることはできませんが、PCに到達するまでに数回更新されるため、作成された脆弱性が発生することを忘れてください。もはや効果的ではありません。

Windowsの場合、java scryptまたはphpを含むhtmlファイルは、同じscryptタイプの異常な.batファイルを作成し、このタイプのrootである必要がないため、マシンにインストールできるため、大きく異なります。目的