シリーズの一般的なインデックス: SME向けのコンピュータネットワーク:はじめに

皆さん、こんにちは!。 に関する前のいくつかの記事の後 ドメインネームシステム Y·エル 動的ホスト構成プロトコル に発表されました "openSUSE 13.2'HarlequinのDNSとDHCP'"と"CentOS7のDNSとDHCP«、シリーズの両方から SMEネットワーク、Debianでこれらのサービスを構成する必要があります。

DNSとDHCPの理論的概念について学ぶための良い出発点はウィキペディアであることを繰り返します。

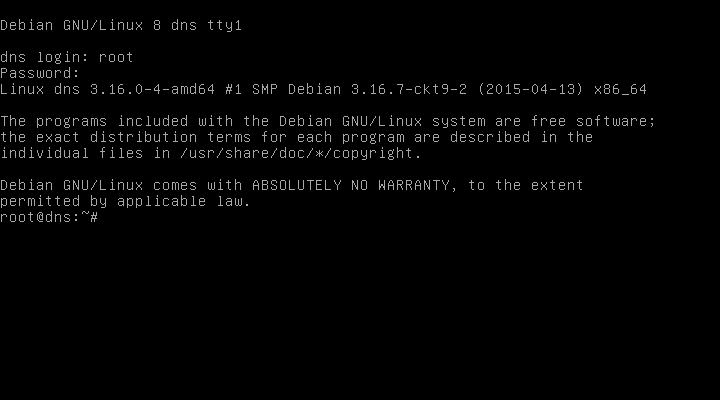

オペレーティングシステムのインストール

グラフィカル環境やその他のプログラムをインストールせずに、Debian8「Jessie」オペレーティングシステムを使用したサーバーの基本的なインストールから開始します。 512メガバイトのRAMと20ギガバイトのハードドライブを備えた仮想マシンで十分です。

インストールプロセス中(できればテキストモードで)、画面の順序に従って、次のパラメータを選択しました。

- 言語:スペイン語-スペイン語

- 国、地域または地域: 我ら

- 使用するキーマップ: アメリカ英語

- ネットワークを手動で構成する:

- IPアドレス:192.168.10.5

- ネットマスク:255.255.255.0

- ゲートウェイ:192.168.10.1

- ネームサーバーアドレス:127.0.0.1

- マシン名:dns

- ドメイン名: desdelinux。ファン

- スーパーユーザーパスワード:SuClave(次に確認を求めます)

- 新規ユーザーのフルネーム:Debian First OS Buzz

- アカウントのユーザー名:バズ

- 新しいユーザーのパスワードを選択します:SuClave(次に確認を求めます)

- タイムゾーンを選択してください:東

- 分割方法:ガイド付き-ディスク全体を使用

- パーティション化するディスクを選択します。仮想ディスク1(vda)-21.5 GBVirtoブロックデバイス

- パーティショニングスキーム:XNUMXつのパーティション内のすべてのファイル(初心者に推奨)。

- パーティショニングを終了し、変更をディスクに書き込みます

- 変更をディスクに書き込みますか?

- 別のCDまたはDVDを分析しますか?:

- のレプリカを使用しますかd?:

- パッケージ使用状況調査を行いますか?:

- インストールするプログラムを選択してください:

[] Debianデスクトップ環境

[*]標準のシステムユーティリティ

- GRUBブートローダーをメインブートレコードにインストールしますか?

- / dev / vda

- "インストールの完了":

私の控えめな意見では、Debianのインストールは簡単です。 事前定義されたオプションやその他の情報の質問に答えるだけで済みます。 たとえば、ビデオよりも前の手順を実行する方が簡単だと言っても過言ではありません。 私が読んだとき、私は集中力を失うことはありません。 もう一つの問題は、私がいくつかの重要な意味を失ったり、よく理解していないときに、ビデオを見て、読んで、解釈して、前後に与えることです。 手書きのシート、またはモバイルにコピーされたプレーンテキストファイルは、効果的なガイドとして完全に役立ちます。

初期設定

基本的なインストールと最初の再起動が完了したら、プログラムリポジトリの宣言に進みます。

ファイルを編集するとき sources.listを、ローカルリポジトリでのみ機能するため、デフォルトで既存のすべてのエントリにコメントを付けます。 コメント行を除くファイルの最終的な内容は次のようになります。

root @ dns:〜#nano /etc/apt/sources.list deb http://192.168.10.1/repos/jessie/debian/ jessie main contrib deb http://192.168.10.1/repos/jessie/debian-security/ jessie /更新メインcontrib

システムを更新します

root @ dns:〜#適性の更新 root @ dns:〜#適性のアップグレード root @ dns:〜#再起動

SSHをインストールしてリモートアクセス

ルート@dns:〜# aptitude インストール ssh

ユーザーがSSH経由でリモートセッションを開始できるようにするには ルート -エンタープライズLANからのみ-構成ファイルを変更します。

root @ dns:〜#nano / etc / ssh / sshd_config .... PermitRootLoginはい...。 root @ dns:〜#systemctl restart ssh.service root @ dns:〜#systemctl status ssh.service

«sysadmin»マシンから«dns»のSSH経由でリモートセッションを開始します。

buzz @ sysadmin:〜$ rm .ssh / know_hosts buzz @ sysadmin:〜$ ssh root@192.168.10.5 ... root@192.168.10.5のパスワード:... root @ dns:〜#

主な構成ファイル

システム構成の主なファイルは、インストール時の選択に従います。

root @ dns:〜#cat / etc / hosts 127.0.0.1 ローカルホスト 192.168.10.5 dns。desdelinux.fan dns # IPv6 対応ホストには次の行が望ましいです ::1 localhost ip6-localhost ip6-loopback ff02::1 ip6-allnodes ff02::2 ip6-allrouters root @ dns:〜#cat /etc/resolv.conf サーチ desdelinux.fanネームサーバー127.0.0.1 root @ dns:〜#ホスト名 DNS root @ dns:〜#hostname -f DNS。desdelinux。ファン root @ dns:〜#cat / etc / network / interfaces # このファイルには、システムで利用可能なネットワーク インターフェースと # それらをアクティブ化する方法が記述されています。詳細については、interfaces(5) を参照してください。 source /etc/network/interfaces.d/* # ループバック ネットワーク インターフェース auto lo iface lo inet ループバック # プライマリ ネットワーク インターフェース allowed-hotplug eth0 iface eth0 inet 静的アドレス 192.168.10.5 ネットマスク 255.255.255.0 ネットワーク 192.168.10.0 ブロードキャスト 192.168.10.255. 192.168.10.1 ゲートウェイ 127.0.0.1 # dns-* オプションは、インストールされている場合、resolvconf パッケージによって実装されます。 dns-nameservers XNUMX dns-search desdelinux。ファン

スーパーエクスペリエンスパッケージをインストールします

root @ dns:〜#aptitude install htop mc deborphan

ダウンロードしたパッケージがある場合はクリーニング

root @ dns:〜#aptitude install -f root @ dns:〜#aptitudeパージ〜c root @ dns:〜#aptitude clean root @ dns:〜#aptitude autoclean

BIND9をインストールします

- BINDをインストールする前に 我々は強くお勧めします ページにアクセス DNSレコードタイプ ウィキペディアで、スペイン語版と英語版の両方で。 これらのタイプのレジスタは、ダイレクトとリバースの両方のゾーンファイルの構成に使用するものです。 私たちが何を扱っているかを知ることは非常に教育的です。

- さらに 私たちは提案します 以下を読んで コメントのリクエストRFC -特にルートサーバーへの再帰に関して、DNSサービスの正常な機能に密接に関連するコメントの要求:

- RFC 1912、5735、6303、およびBCP 32: に関連する ローカルホスト

- RFC 1912、6303: IPv6localhostアドレスのスタイルゾーン

- RFC 1912、5735および6303:ローカルネットワークに関連する- «これ»ネットワーク

- RFC 1918、5735および6303: プライベートユースネットワーク

- RFC 6598: 共有アドレススペース

- RFC 3927、5735および6303: リンク-ローカル/ APIPA

- RFC5735および5736: インターネットエンジニアリングタスクフォースプロトコルの割り当て

- RFC 5735、5737および6303: TEST-NET- [1-3]ドキュメント用

- RFC 3849および6303: ドキュメントのIPv6サンプル範囲

- BCP 32: ドキュメントとテスト用のドメイン名

- RFC2544および5735: ルーターベンチマークテスト

- RFC 5735: IANA予約済み-オールドクラスEスペース

- RFC 4291: IPv6未割り当てアドレス

- RFC4193および6303: IPv6 ULA

- RFC 4291および6303:IPv6リンクローカル

- RFC 3879および6303:IPv6非推奨のサイトローカルアドレス

- RFC 4159:IP6.INTは非推奨です

インストール

root @ dns:〜#aptitude search bind9 pbind9-インターネットドメインネームサーバーpbind9-doc-BINDのドキュメントibin9-host-BIND9.Xにバンドルされている「host」のバージョンpbind9utils-BINDのユーティリティpgforge-dns-bind9-共同開発ツール-DNS管理(Bind9を使用)ilibbind9-90-BINDが使用するBIND9共有ライブラリ

また、実行してみてください 適性検索〜dbind9

root @ dns:〜#aptitude install bind9 root @ dns:〜#systemctl restart bind9.service root @ dns:〜#systemctl status bind9.service ●bind9.service-ロードされたBINDドメインネームサーバー:ロードされました(/lib/systemd/system/bind9.service; 使用可能)ドロップイン:/run/systemd/generator/bind9.service.d└─50-insserv.conf-$named.conf アクティブ:アクティブ(実行中) 2017-02-03 10:33:11EST以降; 1秒前ドキュメント:man:名前付き(8)プロセス:1460 ExecStop = / usr / sbin / rndc stop(コード=終了、ステータス= 0 /成功)メインPID:1465(名前付き)CGroup:/system.slice/bind9.service └─1465/ usr / sbin /名前付き-f-u bind Feb 03 10:33:11 dns名前付き[1465]:自動空ゾーン:8.BD0.1.0.0.2.IP6.ARPA Feb 03 10:33:11 dns名前付き[1465]:コマンドチャネルリスニングオン127.0.0.1#953 Feb 03 10:33:11 dns名前付き[1465]:コマンドチャネルリスニングオン:: 1#953 Feb 03 10:33:11 dns名前付き[1465]:管理-keys-zone:ロードされたシリアル2 Feb 03 10:33:11 dnsという名前の[1465]:ゾーン0.in-addr.arpa/IN:ロードされたシリアル1 Feb 03 10:33:11 dnsという名前の[1465]:ゾーンlocalhost / IN:ロードされたシリアルFeb 2 03 10:33:11 dnsという名前の[1465]:ゾーン127.in-addr.arpa/IN:ロードされたシリアルFeb 1 03 10:33:11 dnsという名前の[1465]:ゾーン255.in -addr.arpa / IN:ロードされたシリアル1 Feb 03 10:33:11 dnsという名前[1465]:ロードされたすべてのゾーンFeb 03 10:33:11 dnsという名前[1465]:実行中ヒント:一部の行が省略されています。-lを使用してください完全に表示します。

BIND9によってインストールされた構成ファイル

CentOSおよびopenSUSEのDNSサービス構成とは少し異なる方法で、Debianでは次のファイルがディレクトリに作成されます。 / etc / bind:

root @ dns:〜#ls -l / etc / bind / 合計52-rw-r --r--1ルートルート2389 30年2015月1日bind.keys-rw-r --r--237ルートルート30 2015年0月1日db.271-rw-r --r-- 30ルートルート2015 127年1月237日db.30-rw-r --r--2015ルートルート255 1年353月30日db.2015-rw-r --r--1ルートルート270 30年2015月1日db.empty-rw- r --r--3048ルートルート30 2015年1月463日db.local-rw-r --r--30ルートルート2015 1年490月30日db.root-rw-r --r--2015ルートバインド1Jun 165 30 named.conf -rw-r --r--2015ルートバインド1 890年3月10日named.conf.default-zones-rw-r --r--32ルートバインド1 77年3月10日named.conf.local-rw -r --r--32ルートバインド1月1317日30:2015named.conf.options -rw-r ----- 1918バインドバインドXNUMX月XNUMX日XNUMX:XNUMXrndc.key -rw-r --r- -XNUMXつのルートルートXNUMX XNUMX年XNUMX月XNUMX日zones.rfcXNUMX

上記のファイルはすべてプレーンテキストです。 それぞれの意味と内容を知りたい場合は、コマンドを使用して行うことができます less o cat、これは良い習慣です。

付属のドキュメント

アドレスブックで / usr / share / doc / bind9 私たちは持っているでしょう:

root @ dns:〜#ls -l / usr / share / doc / bind9 合計56-rw-r --r--1ルートルート5927 30年2015月1日copyright-rw-r --r--19428ルートルート30 2015年1月11790日changelog.Debian.gz-rw-r --r-- 27ルートルート2014 1年396月30日FAQ.gz-rw-r --r--2015ルートルート1 3362年30月2015日NEWS.Debian.gz-rw-r --r--1ルートルート5840 27年2014月XNUMX日README.Debian。 gz -rw-r --r--XNUMXルートルートXNUMX XNUMX年XNUMX月XNUMX日README.gz

以前のドキュメントには、BINDを構成する前、さらにはBINDとDNS全般に関連する記事をインターネットで検索する前に読むことをお勧めする豊富な学習資料があります。。 それらのファイルのいくつかの内容を読みます:

よくあるご質問 o F頻繁に A歪んだ QBIND9についての意見

- コンパイルとインストールに関する質問 -コンパイルとインストールに関する質問

- 構成とセットアップに関する質問 -構成とチューニングに関する質問

- 操作に関する質問 -操作に関する質問

- 一般的な質問 - 一般的なお問い合わせ

- オペレーティングシステム固有の質問 -各オペレーティングシステムに関する具体的な質問

- HPUX

- Linux

- Windows

- FreeBSDの

- ソラリス

- アップルのMac OS X

ニュース.Debian.gz

ニュース.Debian 要約すると、パラメータは 許可クエリキャッシュ y 再帰を許可 BINDに埋め込まれたACLに対してデフォルトで有効になっています-内蔵– 'ローカルネット「そして」ローカルホスト'。 また、デフォルトの変更が行われ、キャッシュサーバーが なりすまし 外部ネットワークから。

ネットワーク自体のマシンからの場合、前の段落に書かれていることを確認するには 192.168.10.0/24 これがこの例です。ドメイン上で DNS リクエストを作成します。 desdelinux.net、そして同時にサーバー自体でも DNS。desdelinux。ファン 実行します tail -f / var / log / syslog 次のようになります。

buzz @ sysadmin:〜$ dig localhost .... ;; オプト疑似セクション:; EDNS:バージョン:0、フラグ:; udp:4096 ;; 質問セクション:; localhost。 IN A ;; 回答セクション:localhost。 604800 IN A 127.0.0.1 ;; 権限セクション:localhost。 604800 IN NSlocalhost。 ;; 追加セクション:localhost。 AAAAの604800 :: 1 バズ@sysadmin:~$ ディグ desdelinux.NET .... ;;オプト疑似セクション: ; EDNS: バージョン: 0、フラグ:; udp: 4096 ;;質問セクション: ;desdelinux。ネット。で ....

root @ dns:〜#tail -f / var / log / syslog...。 4 月 13 日 04:31:1602 DNS 名 [XNUMX]: エラー (ネットワーク到達不能) 解決中desdelinux.net/A/IN': 2001:7fd::1#53 Feb 4 13:04:31 dnsnamed[1602]: エラー (ネットワーク到達不能) を解決中desdelinux.net/A/IN': 2001:503:c27::2:30#53 ....

の出力 syslog BINDによるルートサーバーの検索により、はるかに長くなります。 もちろんファイル /etc/resolv.conf チームで システム管理者。desdelinux。ファン DNSを指す 192.168.10.5.

前のコマンドの実行から、いくつかの結論を導き出すことができます アプリオリ:

- BINDは、デフォルトで機能的なキャッシュサーバーとして構成されており、後続の構成は必要ありません。 ローカルネット Y·エル ローカルホスト

- 再帰- 再帰 有効になっている ローカルネット Y·エル ローカルホスト

- まだ権威サーバーではありません

- パラメータを宣言する必要があったCentOSとは異なり «リッスン-ポート53 {127.0.0.1; 192.168.10.5; };» ネットワークインターフェイスを介してDNS要求を明示的にリッスンする 192.168.10.5 DNS自体、DebianではDNS要求をサポートしているため、必要ありません。 ローカルネット Y·エル ローカルホスト デフォルト。 ファイルの内容を確認します /etc/bind/named.conf.options そして彼らは声明がないのを見るでしょう リッスンオン.

- IPv4およびIPv6クエリが有効になっている

読んで解釈するだけなら-キューバで言うように缶-アーカイブ ニュース.Debian.gz BINDに関するチームDebianのデフォルト構成哲学についてもう少し知ることができる興味深い結論に達しました。付随するドキュメントのファイルを読み続けることで、他にどのような興味深い側面を知ることができますか?.

README.Debian.gz

README.Debian ドメインネームシステムのセキュリティ拡張機能は、他の多くの側面の中でも特に通知されます。 ドメインネームシステムのセキュリティ拡張機能 o DNSSEC、有効です。 そして、デフォルト構成がほとんどのサーバーで機能することを再確認します(リーフサーバー- リーフサーバー ユーザーの介入を必要とせずに、ドメインツリーの葉を参照します。

- DNSSEC ウィキペディアによると:ドメインネームシステムセキュリティ拡張機能(DNSSEC)は、ネームシステムによって提供される特定の種類の情報を保護するためのインターネットエンジニアリングタスクフォース(IETF)の一連の仕様です。インターネットプロトコル(IP)で使用されるドメイン名(DNS)。 これはDNSの拡張機能のセットであり、DNSクライアント(またはリゾルバー)にDNSデータソースの認証、データの存在と整合性の認証された拒否を提供しますが、可用性や機密性は提供しません。

上の 構成スキーム は、すべての静的構成ファイル、ルートサーバーのゾーンファイル、およびの順方向ゾーンと逆方向ゾーンを示しています。 ローカルホスト 彼らは / etc / bind.

デーモンワーキングディレクトリ 命名 es / var / cache / bind によって生成された一時ファイル 命名 スレーブサーバーとして機能するデータベースなどは、ファイルシステムに書き込まれます。 / var、それは彼らが属する場所です。

Debian用のBINDパッケージの以前のバージョンとは異なり、ファイル named.conf と db。* 提供される場合、それらは構成ファイルとしてラベル付けされます。 主にキャッシュサーバーとして機能し、他の誰に対しても権限のないDNSサーバーが必要な場合は、インストールされ、デフォルトで構成されているときに使用できます。

権限のあるDNSを実装する必要がある場合は、マスターゾーンのファイルを同じディレクトリに配置することをお勧めします / etc / bind。 対象となる領域の複雑さ 命名 権限者が必要とします。ファイル内のゾーンファイルを絶対に参照して、サブディレクトリ構造を作成することをお勧めします named.conf.

対象となるゾーンファイル 命名 スレーブサーバーとして機能する場所に配置する必要があります / var / cache / bind.

DHCPまたはコマンドによる動的更新の対象となるゾーンファイル nupdate、に保存する必要があります / var / lib / bind.

オペレーティングシステムが使用する場合 装具、インストールされたプロファイルは、デフォルトのBIND設定でのみ機能します。 の構成のその後の変更 命名 それらは、apparmorプロファイルの変更を必要とする場合があります。 訪問した https://wiki.ubuntu.com/DebuggingApparmor を非難するフォームに記入する前に バグ そのサービスで。

ChrootケージでのDebianBINDの実行に関連するいくつかの問題があります- chroot刑務所。 詳細については、http://www.tldp.org/HOWTO/Chroot-BIND-HOWTO.htmlにアクセスしてください。

その他の情報

名前付きの男、named.confの名前、名前付きの男-checkconf、名前付きの男-checkzone、man rndc、 等

root @ dns:〜#名前付き-v バインド9.9.5-9 + deb8u1-Debian(拡張サポートバージョン) root @ dns:〜#名前付き-V BIND 9.9.5-9 + deb8u1-Debian(拡張サポートバージョン) make by '-prefix = / usr' '-mandir = / usr / share / man' \ '-infodir = / usr / share / info' '-sysconfdir = / etc / bind' \ '- -localstatedir = / var '' --enable-threads '' --enable-largefile '\' --with-libtool '' --enable-shared '' --enable-static '\' --with-openssl = / usr '' --with-gssapi = / usr '' --with-gnu-ld '\' --with-geoip = / usr '' --with-atf = no '' --enable-ipv9 '' --enable-rrl '\' --enable-filter-aaaa '\' CFLAGS = -fno-strict-aliasing -fno-delete-null-pointer-checks -DDIG_SIGCHASE -O8'OpenSSLバージョンを使用してGCC50でコンパイル:OpenSSL 6k 2年4.9.2月1.0.1日libxml8バージョンを使用:2015 ルート@dns:〜#ps -e | 名前付きgrep 408? 00:00:00という名前 ルート@dns:〜#ps -e | grep bind 339? 00:00:00 rpcbind ルート@dns:〜#ps -e | grep bind9 ルート@dns:〜# root @ dns:〜#ls / var / run / named / named.pid session.key root @ dns:〜#ls -l /var/run/named/named.pid -rw-r --r--1バインドバインド4月4日13:20 / var / run / named / named.pid ルート@dns:〜#rndcステータス バージョン:9.9.5-9 + deb8u1-Debian 検出されたCPU:9ワーカースレッド:8インターフェイスあたり50 UDPリスナー:1ゾーン数:1デバッグレベル:1 xfers実行中:100 xfers遅延:0 soaクエリ進行中:0クエリロギングはオフです再帰クライアント:0/0/0 tcpクライアント:0/1000サーバーが稼働しています

- BIND9パッケージとともにインストールされたドキュメントを参照することの重要性は否定できません。 他の前に.

バインド9-doc

root @ dns:〜#aptitude install bind9-doc Links2 root @ dns:〜#dpkg -L bind9-doc

エルパケテ バインド9-doc 他の有用な情報の中でも、BIND 9管理者リファレンスマニュアルをインストールします。マニュアルにアクセスするには、英語で次の手順を実行します。

root @ dns:〜#links2ファイル:/// usr / share / doc / bind9-doc / arm / Bv9ARM.html BIND 9管理者リファレンスマニュアルCopyright(c)2004-2013 Internet Systems Consortium、Inc。( "ISC")Copyright(c)2000-2003 Internet SoftwareConsortium。

読んで楽しんでいただければ幸いです。

- 家を離れることなく、BINDとDNSサービス全般に関する豊富な公式ドキュメントを手元に用意しています。.

BINDをDebianスタイルで構成します

/etc/bind/named.conf「プリンシパル」

root @ dns:〜#nano /etc/bind/named.conf //これは、という名前のBINDDNSサーバーのプライマリ構成ファイルです。 // // /usr/share/doc/bind9/README.Debian.gzを読んで、 // DebianでのBIND構成ファイルの構造、*カスタマイズする前* //この構成ファイル。 // //ゾーンを追加するだけの場合は、/ etc / bind /named.conf.localで追加してください "/etc/bind/named.conf.options"を含めます。 "/etc/bind/named.conf.local"を含めます。 "/etc/bind/named.conf.default-zones"を含めます。

コメントされた見出しには翻訳が必要ですか?

/etc/bind/named.conf.options

root @ dns:〜#cp /etc/bind/named.conf.options /etc/bind/named.conf.options.original

root @ dns:〜#nano /etc/bind/named.conf.options

オプション{ディレクトリ "/ var / cache / bind"; //自分と話したいネームサーバーの間に//ファイアウォールがある場合は、//複数のポートが話し合うことができるようにファイアウォールを修正する必要があります。 http://www.kb.cert.org/vuls/id/800113を参照してください。//ISPが安定したネームサーバー用に// 0つ以上のIPアドレスを提供している場合は、それらをフォワーダーとして使用することをお勧めします。 //次のブロックのコメントを解除し、// all-0.0.0.0のプレースホルダーを置き換えるアドレスを挿入します。 //フォワーダー{//XNUMX; //}; // =============================================== ===================== $ // BINDがルートキーの有効期限が切れていることに関するエラーメッセージをログに記録する場合、//キーを更新する必要があります。 https://www.isc.org/bind-keysを参照してください// ================================= =================================== $

// DNSSECは必要ありません

dnssec-いいえを有効にします。

//dnssec-validation auto;

auth-nxdomain no; #RFC1035に準拠

// IPv6アドレスをリッスンする必要はありません

// listen-on-v6 {any; };

listen-on-v6 {なし; };

// localhostおよびsysadminからのチェック用

// dig 経由 desdelinux.fan axfr // 今まではスレーブ DNS がありませんでした

allow-transfer {localhost; 192.168.10.1; };

};

root @ dns:〜#named-checkconf

ルート@dns:〜#

/etc/bind/named.conf.local

このファイルのコメント付きヘッダーに、に示されているゾーンを含めることをお勧めします RFC-1918 ファイルに記載されている /etc/bind/zones.rfc1918。 これらのゾーンをローカルに含めることで、それらに関するクエリがローカルネットワークをルートサーバーに向けて残さないようにします。これには、XNUMXつの重要な利点があります。

- ローカルユーザーのローカル解決の高速化

- ルートサーバーへの不要な(または偽の)トラフィックは作成されません。

個人的には、再帰または転送をテストするためのインターネット接続がありません。 ただし、named.conf.optionsファイルの再帰を無効にしていないため(再帰ではありません)、前述の領域や以下で説明するその他の領域を含めることができます。.

FreeBSD9.9.7オペレーティングシステムにBIND10.0をインストールする場合、これはフリーソフトウェアでもあり、構成ファイルです。 /usr/local/etc/namedb/named.conf.sample これには、前述の利点を得るためにローカルでサービスを提供することを推奨する一連のゾーンが含まれています。

Debianで元のBIND構成を変更しないために、ファイルを作成することをお勧めします /etc/bind/zones.rfcFreeBSD そしてそれを /etc/bind/named.conf.local 以下に示す内容とパスを使用して- パス すでにDebianに適合しているファイルへ:

root @ dns:〜#nano /etc/bind/zones.rfcFreeBSD

//共有アドレススペース(RFC 6598)

zone "64.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "65.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "66.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "67.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "68.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "69.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "70.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "71.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "72.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "73.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "74.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "75.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "76.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "77.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "78.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "79.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "80.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "81.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "82.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "83.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "84.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "85.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "86.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "87.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "88.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "89.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "90.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "91.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "92.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "93.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "94.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "95.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "96.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "97.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "98.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "99.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "100.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "101.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "102.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "103.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "104.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "105.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "106.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "107.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "108.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "109.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "110.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "111.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "112.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "113.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "114.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "115.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "116.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "117.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "118.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "119.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "120.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "121.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "122.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "123.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "124.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "125.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "126.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "127.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

//リンクローカル/ APIPA(RFC 3927、5735、および6303)

ゾーン "254.169.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IETFプロトコルの割り当て(RFC 5735および5736)

ゾーン "0.0.192.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// TEST-NET- [1-3] for Documentation(RFC 5735、5737および6303)

ゾーン "2.0.192.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "100.51.198.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "113.0.203.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

//ドキュメントのIPv6サンプル範囲(RFC 3849および6303)

ゾーン "8.bd0.1.0.0.2.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

//ドキュメントとテスト用のドメイン名(BCP 32)

ゾーン「テスト」{タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン「例」{タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン「無効」{タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "example.com" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "example.net" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "example.org" {タイプマスター; ファイル "/etc/bind/db.empty"; };

//ルーターベンチマークテスト(RFC 2544および5735)

ゾーン "18.198.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "19.198.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IANA予約済み-旧クラスEスペース(RFC 5735)

ゾーン "240.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "241.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "242.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "243.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "244.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "245.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "246.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "247.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "248.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "249.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "250.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "251.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "252.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "253.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "254.in-addr.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IPv6未割り当てアドレス(RFC 4291)

ゾーン "1.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "3.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "4.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "5.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "6.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "7.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "8.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "9.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "a.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "b.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "c.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "d.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "e.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "0.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "1.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "2.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "3.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "4.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "5.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "6.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "7.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "8.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "9.f.ip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "afip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "bfip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "0.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "1.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "2.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "3.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "4.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "5.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "6.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "7.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IPv6 ULA(RFC 4193および6303)

ゾーン "cfip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "dfip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IPv6リンクローカル(RFC 4291および6303)

ゾーン "8.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "9.efip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "aefip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "befip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IPv6非推奨サイト-ローカルアドレス(RFC 3879および6303)

ゾーン "cefip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "defip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "eefip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; }; ゾーン "fefip6.arpa" {タイプマスター; ファイル "/etc/bind/db.empty"; };

// IP6.INTは非推奨です(RFC 4159)

ゾーン "ip6.int" {タイプマスター; ファイル "/etc/bind/db.empty"; };

この例ではIPv6要求をリッスンする可能性を排除しましたが、必要な人のために、前のファイルにIPv6ゾーンを含める価値があります。

の最終的な内容 /etc/bind/named.conf.local 次のとおりです。

root @ dns:〜#nano /etc/bind/named.conf.local

////ここでローカル構成を行います////組織で使用されていない場合は、ここに1918ゾーンを追加することを検討してください//

"/etc/bind/zones.rfc1918"を含めます。 "/etc/bind/zones.rfcFreeBSD"を含めます。

//名前、タイプ、場所、および更新権限の宣言

// DNSレコードゾーンの//両方のゾーンはマスターです

ゾーン"desdelinux。ファン" {

タイプマスター;

ファイル「/var/lib/bind/db.desdelinux。ファン";

};

ゾーン "10.168.192.in-addr.arpa" {

タイプマスター;

ファイル "/var/lib/bind/db.10.168.192.in-addr.arpa";

};

root @ dns:〜#named-checkconf root @ dns:〜#

ゾーンごとにファイルを作成します

各エリアのファイルの内容は、記事から文字通りコピーできます«CentOS7のDNSとDHCP«、宛先ディレクトリを次のように変更するように注意している限り / var / lib / bind:

[root@dns ~]# nano /var/lib/bind/db.desdelinux。ファン $TTL 3H @ IN SOA DNS。desdelinux。ファン。 root.dns。desdelinux。ファン。 (1; シリアル 1D; リフレッシュ 1H; 再試行 1W; 期限切れ 3H);最小または;ネガティブ キャッシュの存続時間。 @ IN NS DNS。desdelinux。ファン。 @ IN MX 10 メール。desdelinux。ファン。 @INTXT "DesdeLinux、フリー ソフトウェアに特化した彼のブログ "; 192.168.10.1 のシステム管理者 192.168.10.3 のファイルサーバー 192.168.10.4 の DNS 192.168.10.5 のプロキシウェブ 192.168.10.6 のブログ 192.168.10.7 FTPSER VER IN A 192.168.10.8 メール IN A 192.168.10.9 [root @ dns〜] #nano /var/lib/bind/db.10.168.192.in-addr.arpa $TTL 3H @ IN SOA DNS。desdelinux。ファン。 root.dns。desdelinux。ファン。 (1; シリアル 1D; リフレッシュ 1H; 再試行 1W; 期限切れ 3H);最小または;ネガティブ キャッシュの存続時間。 @ IN NS DNS。desdelinux。ファン。 ; 1 IN PTR システム管理者。desdelinux。ファン。 3 IN PTR アド-DC。desdelinux。ファン。 4 IN PTR ファイルサーバー。desdelinux。ファン。 5 インチ PTR dns。desdelinux。ファン。 6 IN PTR プロキシウェブ。desdelinux。ファン。 7 IN PTR ブログ。desdelinux。ファン。 8 IN PTR ftpサーバー。desdelinux。ファン。 9 IN PTR メール。desdelinux。ファン。

各ゾーンの構文を確認します

root@dns:~# 名前付きチェックゾーン desdelinux.fan /var/lib/bind/db。desdelinux。ファン ゾーン desdelinux.fan/IN: シリアル 1 がロードされました OK root @ dns:〜#named-checkzone 10.168.192.in-addr.arpa /var/lib/bind/db.10.168.192.in-addr.arpa ゾーン10.168.192.in-addr.arpa/IN:ロードされたシリアル1 OK

一般的なBIND設定の確認

root @ dns:〜#named-checkconf -zp

- を変更する手順に従います named.conf 私たちのニーズとチェックに応じて、各ゾーンファイルを作成してチェックすると、大きな構成の問題に直面する必要があるとは思えません。 結局、私たちはそれが多くの概念と厄介な構文を備えた男の子のゲームであることに気づきます。

チェックは満足のいく結果を返したので、BINDを再開できます- 命名.

BINDを再起動し、ステータスを確認します

[root @ dns〜] #systemctl restart bind9.service [root @ dns〜] #systemctl status bind9.service ●bind9.service-ロードされたBINDドメインネームサーバー:ロードされた(/lib/systemd/system/bind9.service;有効)ドロップイン:/run/systemd/generator/bind9.service.d└─50-insserv.conf- $ named.confアクティブ:Sun 2017-02-05 07:45:03 EST以降アクティブ(実行中)。 5秒前ドキュメント:man:名前付き(8)プロセス:1345 ExecStop = / usr / sbin / rndc stop(コード=終了、ステータス= 0 /成功)メインPID:1350(名前付き)CGroup:/system.slice/bind9.service └─1350/ usr / sbin /名前付き-f-u bind Feb 05 07:45:03 dns名前付き[1350]:ゾーン1.f.ip6.arpa/IN:ロードされたシリアル1 Feb 05 07:45:03dns名前付き[1350]:ゾーンafip6.arpa / IN:ロードされたシリアル1 Feb 05 07:45:03 dnsという名前[1350]:ゾーンlocalhost / IN:ロードされたシリアル2 Feb 05 07:45:03 dnsという名前[1350]:ゾーンテスト/ IN:ロードされたシリアル1 Feb 05 07:45:03 dnsという名前の[1350]:ゾーンの例/ IN:ロードされたシリアル1 Feb 05 07:45:03 dnsという名前の[1350]:ゾーン5.efip6.arpa/IN:ロードされたシリアル1Feb 05 07:45:03 dns名前[1350]:ゾーンbfip6.arpa / IN:ロードされたシリアル1 Feb 05 07:45:03 dns名前[1350]:ゾーンip6.int/IN:ロードされたシリアル1 Feb 05 07:45:03 dnsという名前の[1350]:すべてのゾーンがロードされました05月07日45:03:1350 dnsという名前の[XNUMX]:実行中

最後のコマンドの出力で何らかのエラーが発生した場合は、再起動する必要があります 名前付き.サービス と再確認します status。 エラーが消えた場合、サービスは正常に開始されました。 それ以外の場合は、変更および作成されたすべてのファイルを徹底的に確認し、手順を繰り返す必要があります。

チェック

チェックは、同じサーバーまたはLANに接続されたマシンで実行できます。 私たちはチームからそれらを行うことを好みます システム管理者。desdelinux。ファン ゾーン転送を行うことを明示的に許可しました。 ファイル /etc/resolv.conf そのチームのは次のとおりです。

buzz @ sysadmin:〜$ cat /etc/resolv.conf # NetworkManager 検索によって生成 desdelinux.fanネームサーバー192.168.10.5 バズ@sysadmin:~$ ディグ desdelinux.fan axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> desdelinux.ファン axfr ;;グローバルオプション: +cmd desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 1 86400 3600 604800 10800 desdelinux。ファン。 10800 IN NS DNS。desdelinux。ファン。 desdelinux。ファン。 10800 IN MX 10 電子メール。desdelinux。ファン。 desdelinux。ファン。 10800インチTXT」DesdeLinux、フリーソフトウェアに特化したブログ」ad-dc。desdelinux。ファン。 10800 IN A 192.168.10.3 ブログ。desdelinux。ファン。 10800 で 192.168.10.7 dns。desdelinux。ファン。 10800 IN TO 192.168.10.5 ファイルサーバー。desdelinux。ファン。 10800 IN A 192.168.10.4 ftpserver。desdelinux。ファン。 10800 IN A 192.168.10.8 メール。desdelinux。ファン。 10800 プロキシウェブの 192.168.10.9。desdelinux。ファン。 10800 IN A 192.168.10.6 システム管理者。desdelinux。ファン。 10800 から 192.168.10.1 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 1 86400 3600 604800 10800 ;;クエリ時間: 1 ミリ秒 ;;サーバー: 192.168.10.5#53(192.168.10.5) ;; いつ:日曜日05月07日49:01:2017 EST XNUMX ;; XFRサイズ:13レコード(メッセージ1、バイト385) buzz @ sysadmin:〜$ dig 10.168.192.in-addr.arpa axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> 10.168.192.in-addr.arpa axfr ;;グローバル オプション: +cmd 10.168.192.in-addr.arpa。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 1 86400 3600 604800 10800 10.168.192.in-addr.arpa。 10800 IN NS DNS。desdelinux。ファン。 1.10.168.192.in-addr.arpa。 10800 IN PTR システム管理者。desdelinux。ファン。 3.10.168.192.in-addr.arpa。 10800 IN PTR アド-DC。desdelinux。ファン。 4.10.168.192.in-addr.arpa。 10800 IN PTR ファイルサーバー。desdelinux。ファン。 5.10.168.192.in-addr.arpa。 10800 IN PTR dns。desdelinux。ファン。 6.10.168.192.in-addr.arpa。 10800 IN PTR プロキシウェブ。desdelinux。ファン。 7.10.168.192.in-addr.arpa。 10800INPTRブログ。desdelinux。ファン。 8.10.168.192.in-addr.arpa。 10800 IN PTR ftp サーバー。desdelinux。ファン。 9.10.168.192.in-addr.arpa。 10800 IN PTR メール。desdelinux。ファン。 10.168.192.in-addr.arpa。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 1 86400 3600 604800 10800 ;;クエリ時間: 1 ミリ秒 ;;サーバー: 192.168.10.5#53(192.168.10.5) ;; いつ:日曜日05月07日49:47:2017 EST XNUMX ;; XFRサイズ:11レコード(メッセージ1、バイト333) uzz@sysadmin:~$ dig in SOA desdelinux。ファン uzzs@sysadmin:~$ dig IN MX desdelinux.fanuzz@sysadmin:~$ dig IN TXT desdelinux。ファン buzz @ sysadmin:〜$ host proxyweb プロキシウェブ。desdelinux.fan のアドレスは 192.168.10.6 buzz @ sysadmin:〜$ host ftpserver ftpサーバー。desdelinux.fan のアドレスは 192.168.10.8 buzz @ sysadmin:〜$ host 192.168.10.9 9.10.168.192.in-addr.arpa ドメイン名ポインター メール。desdelinux。ファン。

…そして私たちが必要とする他の検証。

DHCPをインストールして構成します

Debianでは、DHCPサービスはパッケージによって提供されます isc-dhcp-server:

root @ dns:〜#適性検索isc-dhcp iisc-dhcp-client-IPアドレスを自動的に取得するためのDHCPクライアントpisc-dhcp-client-dbg-自動IPアドレス割り当てのためのISCDHCPサーバー(クライアントデバッグ)iisc-dhcp-common-すべてで使用される共通ファイルisc-dhcpパッケージpisc-dhcp-dbg-自動IPアドレス割り当て用のISCDHCPサーバー(デバッグシンボルpisc-dhcp-dev-DHCPサーバーとクライアント状態にアクセスして変更するためのAPIp isc-dhcp-relay-ISCDHCPリレーデーモンpisc-dhcp-relay-dbg-自動IPアドレス割り当て用のISCDHCPサーバー(リレーデバッグ)pisc-dhcp-server-自動IPアドレス割り当て用のISCDHCPサーバーpisc-dhcp-server-dbg-ISCDHCPサーバー用自動IPアドレス割り当て(サーバーデバッグ)p isc-dhcp-server-ldap-LDAPをバックエンドとして使用するDHCPサーバー root @ dns:〜#aptitude install isc-dhcp-server

パッケージのインストール後、-omnipresent- systemd サービスを開始できなかったとの苦情。 Debianでは、IPアドレスをリースし、要求に応答するネットワークインターフェイスを明示的に宣言する必要があります。 isc-dhcp-server:

root @ dns:〜#nano / etc / default / isc-dhcp-server ....#DHCPサーバー(dhcpd)はどのインターフェイスでDHCP要求を処理する必要がありますか? #複数のインターフェイスをスペースで区切ります(例: "eth0 eth1")。 INTERFACES = "eth0"

インストールされたドキュメント

root @ dns:〜#ls -l / usr / share / doc / isc-dhcp-server / 合計44-rw-r --r--1ルートルート1235 14年2014月1日copyright-rw-r --r--26031ルートルート13 2015年2月4096日changelog.Debian.gzdrwxr-xr-x5ルートルート08月10:1の例-rw-r--r--592ルートルート14 2014年1月1099日NEWS.Debian.gz-rw-r --r--14ルートルート2014 XNUMX年XNUMX月XNUMX日README.Debian

TSIGキー「dhcp-key」

キーの生成をお勧めします TSIG oトランザクション署名- Tランサアクション SIG自然、DHCPによる動的DNS更新の認証用。 前の記事で見たように«CentOS7のDNSとDHCP«特に両方のサービスが同じサーバーにインストールされている場合、このキーの生成はそれほど重要ではないと考えています。 ただし、自動生成の一般的な手順を提供します。

root @ dns:〜#dnssec-keygen -a HMAC-MD5 -b 128 -r / dev / urandom -n USER dhcp-key

Kdhcp-key。+ 157 + 11088

root @ dns:〜#catKdhcp-key。+ 157 + 11088.private

プライベートキー形式:v1.3アルゴリズム:157(HMAC_MD5)キー:TEqfcx2FUMYBQ1hA1ZGelA ==ビット:AAA =作成:20170205121618公開:20170205121618アクティブ化:20170205121618

ルート@dns:〜#nano dhcp.key

キーdhcp-キー{

アルゴリズムhmac-md5;

シークレット "TEqfcx2FUMYBQ1hA1ZGelA ==";

};

root @ dns:〜#install -o root -g bind -m 0640 dhcp.key /etc/bind/dhcp.key root @ dns:〜#install -o root -g root -m 0640 dhcp.key / etc / dhcp /dhcp.key root @ dns:〜#ls -l /etc/bind/*.key

-rw-r ----- 1 root bind 78 Feb 5 08:21 /etc/bind/dhcp.key -rw-r ----- 1 bind bind 77 Feb 4 11:47 / etc / bind / rndc 。キー

root @ dns:〜#ls -l /etc/dhcp/dhcp.key

-rw-r ----- 1ルートルート78Feb 5 08:21 /etc/dhcp/dhcp.key

dhcp-keyを使用したBINDゾーンの更新

root @ dns:〜#nano /etc/bind/named.conf.local

// // ここでローカル設定を行います // // 1918 ゾーンが組織で使用されていない場合は、 // "/etc/bind/zones.rfc1918" を含めてここに追加することを検討してください。 "/etc/bind/zones.rfcFreeBSD" を含めます。 「/etc/bind/dhcp.key」を含めます。 // DNS レコード ゾーンの名前、タイプ、場所、および更新権限の宣言 // // 両方のゾーンは MASTER ゾーンです "desdelinux.fan" { タイプマスター; ファイル "/var/lib/bind/db.desdelinux。ファン";

allow-update {key dhcp-key; };

}; ゾーン "10.168.192.in-addr.arpa" {タイプマスター; ファイル "/var/lib/bind/db.10.168.192.in-addr.arpa";

allow-update {key dhcp-key; };

};

root @ dns:〜#named-checkconf ルート@dns:〜#

isc-dhcp-serverを構成します

root @ dns:〜#mv /etc/dhcp/dhcpd.conf /etc/dhcp/dhcpd.conf.original

ルート@dns:〜#nano /etc/dhcp/dhcpd.conf

ddns-update-style 暫定。 ddns 更新がオン。 ddns-ドメイン名 "desdelinux.fan."; ddns-rev-domainname "in-addr.arpa."; クライアント更新を無視; 権威; オプション ip-forwarding off; オプション ドメイン名 "desdelinux.fan"; include "/etc/dhcp/dhcp.key"; ゾーン desdelinux。ファン。 { プライマリ 127.0.0.1;キー dhcp キー;ゾーン 10.168.192.in-addr.arpa。 { プライマリ 127.0.0.1;キー dhcp キー; } 共有ネットワーク redlocal { サブネット 192.168.10.0 ネットマスク 255.255.255.0 { オプションルーター 192.168.10.1;オプションのサブネットマスク 255.255.255.0;オプション ブロードキャストアドレス 192.168.10.255;オプション ドメイン名サーバー 192.168.10.5;オプション netbios-name-servers 192.168.10.5;範囲 192.168.10.30 192.168.10.250; } } # dhcpd.conf の終了

dhcpd.confファイルを確認します

ルート@dns:〜#dhcpd -t インターネットシステムコンソーシアムDHCPサーバー4.3.1Copyright2004-2014インターネットシステムコンソーシアム。 全著作権所有。 詳細については、https://www.isc.org/software/dhcp/にアクセスしてください。構成ファイル:/etc/dhcp/dhcpd.confデータベースファイル:/var/lib/dhcp/dhcpd.leases PIDファイル:/ var / run /dhcpd.pid

BINDを再起動し、isc-dhcp-serverを起動します

root @ dns:〜#systemctl restart bind9.service root @ dns:〜#systemctl status bind9.service root @ dns:〜#systemctl start isc-dhcp-server.service root @ dns:〜#systemctl status isc-dhcp-server.service ●isc-dhcp-server.service-LSB:DHCPサーバーロード済み:ロード済み(/etc/init.d/isc-dhcp-server)アクティブ:Sun 2017-02-05 08:41:45 EST以降アクティブ(実行中)。 6秒前プロセス:2039 ExecStop = / etc / init.d / isc-dhcp-server stop(code = exited、status = 0 / SUCCESS)プロセス:2049 ExecStart = / etc / init.d / isc-dhcp-server start( code = exited、status = 0 / SUCCESS)CGroup:/system.slice/isc-dhcp-server.service└─2057/usr / sbin / dhcpd -q -cf /etc/dhcp/dhcpd.conf -pf / var / run / dhcpd.pid eth0 Feb 05 08:41:43 dns dhcpd [2056]:0リースをリースファイルに書き込みました。 Feb 05 08:41:43 dns dhcpd [2057]:サーバーがサービスを開始しています。 Feb 05 08:41:45 dns isc-dhcp-server [2049]:ISC DHCPサーバーを起動しています:dhcpd。

クライアントに確認する

«LAGER»という名前のWindows7オペレーティングシステムでクライアントを起動しました。

buzz @ sysadmin:〜$ host lager ラガー。desdelinux.fan のアドレスは 192.168.10.30 uzz@sysadmin:~$ テキストラガーを掘り下げてください。desdelinux。ファン

そのクライアントの名前を「XNUMX」に変更し、クライアントを再起動します

buzz @ sysadmin:〜$ host lager ;; 接続がタイムアウトしました; サーバーに到達できませんでした バズ@sysadmin:〜$ホストXNUMX セブン。desdelinux.fan のアドレスは 192.168.10.30 buzz @ sysadmin:〜$ host 192.168.10.30 30.10.168.192.in-addr.arpa ドメイン名ポインタ XNUMX。desdelinux。ファン。 uzz@sysadmin:~$ txt 7 を掘り下げてください。desdelinux。ファン

Windows7クライアントの名前を「win7」に戻しました

バズ@sysadmin:〜$ホストXNUMX ;; 接続がタイムアウトしました; サーバーに到達できませんでした buzz @ sysadmin:〜$ host win7 win7。desdelinux.fan のアドレスは 192.168.10.30 buzz @ sysadmin:〜$ host 192.168.10.30 30.10.168.192.in-addr.arpa ドメイン名ポインター win7。desdelinux。ファン。 uzz@sysadmin:~$ txt win7 を掘り下げます。desdelinux。ファン ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> (txt win7)。desdelinux。ファン ;;グローバルオプション: +cmd ;;答えが得られました: ;; ->>HEADER<<- オペコード: クエリ、ステータス: NOERROR、ID: 11218 ;;フラグ: qr aa rd ra;質問: 1、回答: 1、権限: 1、追加: 2 ;;オプト疑似セクション: ; EDNS: バージョン: 0、フラグ:; udp: 4096 ;;質問セクション: ;win7。desdelinux。ファン。 TXTで;;回答セクション: win7。desdelinux。ファン。 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" ;;権限セクション: desdelinux。ファン。 10800 IN NS DNS。desdelinux。ファン。 ;;追加セクション: dns。desdelinux。ファン。 10800 で 192.168.10.5 ;;クエリ時間: 0 ミリ秒 ;;サーバー: 192.168.10.5#53(192.168.10.5) ;;日時: 05 年 09 月 13 日日曜日 20:2017:129 EST ;;受信したMSGサイズ: XNUMX バズ@sysadmin:~$ ディグ desdelinux.fan axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> desdelinux.ファン axfr ;;グローバルオプション: +cmd desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 8 86400 3600 604800 10800 desdelinux。ファン。 10800 IN NS DNS。desdelinux。ファン。 desdelinux。ファン。 10800 IN MX 10 電子メール。desdelinux。ファン。 desdelinux。ファン。 10800インチTXT」DesdeLinux、フリーソフトウェアに特化したブログ」ad-dc。desdelinux。ファン。 10800 IN A 192.168.10.3 ブログ。desdelinux。ファン。 10800 で 192.168.10.7 dns。desdelinux。ファン。 10800 IN TO 192.168.10.5 ファイルサーバー。desdelinux。ファン。 10800 IN A 192.168.10.4 ftpserver。desdelinux。ファン。 10800 IN A 192.168.10.8 メール。desdelinux。ファン。 10800 プロキシウェブの 192.168.10.9。desdelinux。ファン。 10800 IN A 192.168.10.6 システム管理者。desdelinux。ファン。 10800 から 192.168.10.1 win7。desdelinux。ファン。 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" win7。desdelinux。ファン。 3600 で 192.168.10.30 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 8 86400 3600 604800 10800 ;;クエリ時間: 2 ミリ秒 ;;サーバー: 192.168.10.5#53(192.168.10.5) ;;日時: 05 年 09 月 15 日日曜日 13:2017:15 EST ;; XFR サイズ: 1 レコード (メッセージ 453、バイト XNUMX)

上記の出力では、 大胆な インクルード TTL -秒単位-DHCPサービスによって付与されたIPアドレスを持つコンピューターの場合、DHCPによって指定されたTTL3600の明示的な宣言があるコンピューター。 固定IPは、各ゾーンファイルのSOAレコードで宣言された3H-3時間= 10800秒の$ TTLによって導かれます。

彼らは同じ方法でリバースゾーンをチェックすることができます。

[root @ dns〜] #dig 10.168.192.in-addr.arpa axfr

その他の非常に興味深いコマンドは次のとおりです。

[root@dns ~]#named-journalprint /var/lib/bind/db.desdelinux.fan.jnl インクルード desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 1 86400 3600 604800 10800 追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 2 86400 3600 604800 10800 ラガーを追加します。desdelinux。ファン。 3600 IN A 192.168.10.30 ラガーを追加します。desdelinux。ファン。 3600 IN TXT「31b7228ddd3a3b73be2fda9e09e601f3e9」から desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。ラガーの2 86400 3600 604800 10800。desdelinux。ファン。 3600 IN A 192.168.10.30 追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 3 86400 3600 604800 10800デル desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。ラガーの3 86400 3600 604800 10800。desdelinux。ファン。 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" を追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 4 86400 3600 604800 10800デル desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 4 86400 3600 604800 10800 追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 5 86400 3600 604800 10800 XNUMX を追加します。desdelinux。ファン。 3600 IN A 192.168.10.30 に XNUMX を追加します。desdelinux。ファン。 3600 IN TXT「31b7228ddd3a3b73be2fda9e09e601f3e9」から desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 5 の 86400 3600 604800 10800 XNUMX。desdelinux。ファン。 3600 IN A 192.168.10.30 追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 6 86400 3600 604800 10800デル desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 6 の 86400 3600 604800 10800 XNUMX。desdelinux。ファン。 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" を追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 7 86400 3600 604800 10800デル desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 7 86400 3600 604800 10800 追加 desdelinux。ファン。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 8 86400 3600 604800 10800 win7を追加します。desdelinux。ファン。 3600 IN A 192.168.10.30 に win7 を追加します。desdelinux。ファン。 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" [root @ dns〜]#named-journalprint /var/lib/bind/db.10.168.192.in-addr.arpa.jnl 10.168.192.in-addr.arpa から。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 1 86400 3600 604800 10800 10.168.192.in-addr.arpa を追加します。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 2 86400 3600 604800 10800 30.10.168.192.in-addr.arpa を追加します。 PTRラガーで3600。desdelinux。ファン。 10.168.192.in-addr.arpa から。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 2 86400 3600 604800 10800 デル 30.10.168.192.in-addr.arpa。 PTRラガーで3600。desdelinux。ファン。 10.168.192.in-addr.arpa を追加します。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 3 86400 3600 604800 10800 del 10.168.192.in-addr.arpa。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 3 86400 3600 604800 10800 10.168.192.in-addr.arpa を追加します。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 4 86400 3600 604800 10800 30.10.168.192.in-addr.arpa を追加します。 PTR 3600 で XNUMX。desdelinux。ファン。 10.168.192.in-addr.arpa から。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 4 86400 3600 604800 10800 del 30.10.168.192.in-addr.arpa。 PTR 3600 で XNUMX。desdelinux。ファン。 10.168.192.in-addr.arpa を追加します。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 5 86400 3600 604800 10800 del 10.168.192.in-addr.arpa。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 5 86400 3600 604800 10800 10.168.192.in-addr.arpa を追加します。 10800 IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 6 86400 3600 604800 10800 30.10.168.192.in-addr.arpa を追加します。 3600 IN PTR win7。desdelinux。ファン。 [root @ dns〜] #journalctl -f

ゾーンファイルの手動変更

DHCPがBINDゾーンファイルを動的に更新するゲームに入った後、ゾーンファイルを手動で変更する必要がある場合は、次の手順を実行する必要がありますが、ゾーンの操作についてもう少し知る前に実行する必要はありません。ユーティリティ rndc –男rndc-の制御のため 命名.

- rndcフリーズ[ゾーン[クラス[ビュー]]]、ゾーンの動的更新を一時停止します。 指定しない場合、すべてがフリーズします。 このコマンドを使用すると、フリーズゾーンまたはすべてのゾーンを手動で編集できます。 凍結中は、動的更新は拒否されます。

- rndc解凍 [ゾーン[クラス[ビュー]]]、以前にフリーズしたゾーンで動的更新を有効にします。 DNSサーバーはディスクからゾーンファイルをリロードし、リロードが完了すると動的更新が再度有効になります。

ゾーンファイルを手動で編集する場合は注意が必要ですか? シリアル番号を1つ増やすことを忘れずに、作成した場合と同じです。 シリアル 最終的な変更を加えてファイルを保存する前。

ゾーンを凍結します

DNSとDHCPの実行中にフォワードゾーンとリバースゾーンに変更を加えるので、最も健康的な方法はDNSゾーンをフリーズすることです。

[root @ dns〜] #rndcフリーズ

ラゾナ desdelinux。ファン 次のレコードが含まれています。

[root@dns ~]# cat /var/lib/bind/db.desdelinux。ファン

$ORIGIN . $TTL 10800 ; 3時間

desdelinuxSOA dns の .fan。desdelinux。ファン。 root.dns。desdelinux。ファン。 (

8; シリアル

86400;リフレッシュ (1 日) 3600 ;再試行 (1 時間) 604800 ;有効期限 (1 週間) 10800 ;最短 (3 時間) ) NS dns。desdelinux。ファン。 MX10メール。desdelinux。ファン。 TXT"DesdeLinux、フリー ソフトウェア専用のブログ" $ORIGIN desdelinux。ファン。 ad-dc 192.168.10.3 blog へ 192.168.10.7 dns 192.168.10.5 fileserver へ 192.168.10.4 ftpserver 192.168.10.8 mail へ 192.168.10.9 proxyweb 192.168.10.6 sysadmin へ 192.168.10.1 3600 1 $TTL 7 ; 192.168.10.30 時間 win31 A 7228 TXT "3b3ddd73a2b9be09fda601e3e9fXNUMXeXNUMX"

サーバーを追加しましょう«海岸壁»IPを使用 192.168.10.10:

root@dns:~# nano /var/lib/bind/db。desdelinux。ファン

$ORIGIN . $TTL 10800 ; 3時間

desdelinuxSOA dns の .fan。desdelinux。ファン。 root.dns。desdelinux。ファン。 (

9; シリアル

86400;リフレッシュ (1 日) 3600 ;再試行 (1 時間) 604800 ;有効期限 (1 週間) 10800 ;最短 (3 時間) ) NS dns。desdelinux。ファン。 MX10メール。desdelinux。ファン。 TXT"DesdeLinux、フリー ソフトウェア専用のブログ" $ORIGIN desdelinux。ファン。 ad-dc 192.168.10.3 blog へ 192.168.10.7 dns 192.168.10.5 fileserver へ 192.168.10.4 ftpserver 192.168.10.8 mail へ 192.168.10.9 proxyweb 192.168.10.6 へ

ショアウォールA192.168.10.10

sysadmin A 192.168.10.1 $ TTL 3600; 1時間win7A 192.168.10.30 TXT "31b7228ddd3a3b73be2fda9e09e601f3e9"

リバースゾーンも変更することになっています。

root @ dns:〜#nano /var/lib/bind/db.10.168.192.in-addr.arpa

$ORIGIN . $TTL 10800 ; 3 時間 10.168.192.in-addr.arpa IN SOA dns。desdelinux。ファン。 root.dns。desdelinux。ファン。 (

7; シリアル

86400;リフレッシュ (1 日) 3600 ;再試行 (1 時間) 604800 ;有効期限 (1 週間) 10800 ;最短 (3 時間) ) NS dns。desdelinux。ファン。 $ORIGIN 10.168.192.in-addr.arpa。 1 PTR システム管理者。desdelinux。ファン。 3 PTR アド-DC。desdelinux。ファン。 $TTL 3600; 1時間30PTRwin7。desdelinux。ファン。 $TTL 10800 ; 3 時間 4 PTR ファイルサーバー。desdelinux。ファン。 5 PTR dns。desdelinux。ファン。 6 PTR プロキシウェブ。desdelinux。ファン。 7PTRブログ。desdelinux。ファン。 8 PTR FTP サーバー。desdelinux。ファン。 9 PTR メール。desdelinux。ファン。

10 PTR の海岸壁。desdelinux。ファン。

ゾーンを解凍して再充電します

[root @ dns〜] #rndc解凍 root @ dns:〜#journalctl -f -- ログは 2017-02-05 日 06:27:10 EST に始まります。 -- Feb 05 12:00:29 dns names[1996]: 制御チャネル コマンド 'thaw' を受信しました Feb 05 12:00:29 dns names [1996]: すべてのゾーンの解凍: 成功 Feb 05 12:00:29 dns names[ 1996]: ゾーン 10.168.192.in-addr.arpa/IN: ジャーナル ファイルが期限切れです: ジャーナル ファイルを削除しています Feb 05 12:00:29 DNS 名 [1996]: ゾーン 10.168.192.in-addr.arpa/ IN: ロードされたシリアル 7 Feb 05 12:00:29 DNS 名 [1996]: ゾーン desdelinux.fan/IN: ジャーナル ファイルが期限切れです: ジャーナル ファイルを削除しています Feb 05 12:00:29 DNS 名 [1996]: ゾーン desdelinux.fan/IN: シリアル 9 をロードしました バズ@sysadmin:〜$ host shorewall 海岸壁。desdelinux.fan のアドレスは 192.168.10.10 buzz @ sysadmin:〜$ host 192.168.10.10 10.10.168.192.in-addr.arpa ドメイン名ポインター ショアウォール。desdelinux。ファン。 バズ@sysadmin:~$ ディグ desdelinux.fan axfr buzz @ sysadmin:〜$ dig 10.168.192.in-addr.arpa axfr root @ dns:〜#journalctl -f .... Feb 05 12:03:05 DNS 名 [1996]: クライアント 192.168.10.1#37835 (desdelinux.fan): ' の転送desdelinux.fan/IN': AXFR は 05 月 12 日 03:05:1996 に開始されました。DNS 名は [192.168.10.1]: クライアント 37835#XNUMX (desdelinux.fan): ' の転送desdelinux.fan/IN': AXFR は 05 月 12 日 03:20:1996 で終了しました。DNS 名 [192.168.10.1]: クライアント 46905#10.168.192 (10.168.192.in-addr.arpa): '05.in-addr. の転送。 arpa/IN': AXFR が開始されました 12 月 03 日 20:1996:192.168.10.1 dns 名 [46905]: クライアント 10.168.192#10.168.192 (XNUMX.in-addr.arpa): 'XNUMX.in-addr.arpa の転送/IN': AXFR が終了しました

要約

これまでのところ、ゾーンの権限者であるRecursionをサポートするCachéDNSサーバーが稼働しています。 desdelinux。ファン、これにより、DHCPは、許可されたコンピューターとIPの名前でフォワードゾーンとリバースゾーンを更新できます。

この記事と前のXNUMXつの«openSUSE 13.2'HarlequinのDNSとDHCP'"と"CentOS7のDNSとDHCP»実質的にXNUMXつです。 DNSとDHCPに関する一般的な概念、およびそれぞれのディストリビューションの特殊性について説明します。 彼らは エントリーポイント 主題に、そしてより複雑な開発の基礎。

詳細を構成する前に、各パッケージにデフォルトでインストールされている技術文書を読むことの重要性を、もう一度主張することを躊躇しません。 私たち自身の経験からそれを言います。

次の配達

おそらく「Microsoft®ActiveDirectory+ BIND」です

あなたがパートナーに送ったチュートリアルの一部ですが、それがどれほど複雑な主題の詳細と順序についての能力がどこから来ているのかわかりません。

心からおめでとうございます。あなたを読むことができて光栄です。

あなたが公開しているチュートリアルはHOSTIAであり、私はそれらが大好きだと言わなければなりません。

私はいつもあなたの次の章を待っています。

終わったら、pdfに入れますか? 私の意見では非常に価値があり、手入れが必要な文書です。

どうもありがとうございました。

バフォ。

Bafo:評価とコメントありがとうございます。 私が各講師に捧げる時間、仕事、努力に対する最高の報酬はコメントです。 それがポジティブであろうとネガティブであろうと、それはそれが見過ごされないというサインです。 多くの読者は、ダウンロードして保存するか、ブックマークするだけだと思います。 しかし、私は訪問の数に応じてそれを推測することしかできません。 私が扱っている問題は基本的にSysadminsにあることは知っていますが、コメントがあまりないのは残念です。 あなたにもご挨拶します。次の記事であなたを待っています。

リザード:私が常に心に留めておくあなたの正直な評価に感謝します。

バインドの場合にXNUMXつのネットワークインターフェイスがある場合、構成はどのようになりますか

資料に感謝とおめでとうございます。

Artus:コメントとおめでとうございます。

あなたの質問への答えは、ビューの使用に関する別の記事に値します- ビュー バインドで。

自分の責任で委任ゾーンがあり、LANからの内部クエリとインターネットからの外部クエリに参加する単一のBINDが必要な場合は、もちろんファイアウォールで保護されたBINDを使用することをお勧めします。ビュー。

たとえば、ビューを使用すると、SMEネットワークの構成とインターネットの構成を提示できます。 ビューを明示的に構成しない場合、BINDは、それを参照するすべてのコンピューターを表示する単一のビューを暗黙的に作成します。

ビューの使用として、私はそれを高度なトピックと考えています puede そして、その最後に発表された約束された投稿の前または後に、それについての記事を書いてください。

これで、設計、負荷バランス、機器の数などの理由に関係なく、SMEネットワークに面するXNUMXつのネットワークインターフェイス(XNUMXつのプライベートネットワークによって形成される)があり、すべてのゾーンを両方のネットワークに提示したい場合は、次のことができます。ステートメントで解決します:

リッスンオン{

127.0.0.1。

IP-Private-Interface1;

IP-interface-Private2;

};

このようにして、BINDは両方のインターフェースで要求をリッスンします。

たとえば、すべてのコンピューターがクラスCプライベートネットワーク192.168.10.0/255.255.240.0(最大4094ホスト)上にある場合は、次のステートメントを使用することもできます。

リッスンオン{127.0.0.1; 192.168.10.0 / 20; };

また、プライベートLANに接続されているすべてのコンピューターに単一のビューを表示し続けます。

私の短い答えがお役に立てば幸いです。 挨拶と成功。

すぐに答えてくれてありがとう。 バージョン9(Strech)でDebianサーバーをセットアップしていることがわかります。これには、プロキシとしてDNS、dhcp、およびsquidがあり、e2guardianを使用するコンテンツフィルター用です。

コンピューターにはXNUMXつのネットワークインターフェイスがあり、LAN上のコンピューターがインターネットに接続できるようにします。

ルーター:192.168.1.1

eth0:192.168.1.55(このインターフェースを介してインターネットに接続されます)

eth1:192.168.100.1(LAN)

アイデアは、コンピューターがこのプロキシサーバーを介してインターネットに接続できることです。このプロキシサーバーは、内部ネットワーク上のコンピューターにもipsとdnsを提供します。

この場合、サーバーがeth0インターフェイスを介してdns要求に参加する必要はありません(ゾーンを両方のネットワークに提示するのではなく、LANにのみ提示する必要があります)。 したがって、private-interface-IP1を削除すると、それで十分でしょうか?

改めて感謝します。

とても良い記事私の友人

あなたが他のことを言って考えたとしても、あなたはあなたの静脈にBINDを持っています🙂

おめでとうございます

Artus:listen-onステートメントから192.168.1.55インターフェイスを削除して実行します。 または、リッスンオン{127.0.0.1; 192.168.100.1; }; 以上です。 BINDは、これらのインターフェイスでのみリッスンします。

元気です、ありがとう。

エドゥアルド:私の友人、私はまだ「小さな」ネットワークにはdnsmasqを好みます、そして私たちはそれらがどれほど「大きい」ことができるかを見なければなりません。 😉私はBIND + isc-dhcp-serverがBIND + isc-dhcp-serverであることを認識していますが。 😉

エドゥアルド:BINDスペシャリストがあなただと言うのを忘れましたマスター

BINDを何年も使用していて、私はあなたの執筆から学び続けています。Federicoに感謝します。この一連のチュートリアルでは、sysadminが起動されます。 私は戻ってきて繰り返しますが、このすべての知識を公式のポータブル形式で包含するという考えはまったく悪いことではありません、非常に良いものが出てくる可能性があることを頭に入れてください。 挨拶。

Dhunterの友人:あなたのコメントは常に好評です。 新しいトピックが常に登場するため、すべてを網羅することは難しく、ほとんど不可能です。 章ごとに、それは行き、それは可能です。 構成の一貫性を得るには、一部の記事を書き直す必要があります。 私は何も約束しませんが、私たちは見るでしょう。

こんにちはフェデリコ、ここに私のコメントがあります:

1)«... BINDを構成する前に、さらにはBINDとDNSに関連する記事をインターネットで検索する前に...»自分のコンピューターでそれらを検索し、«...家を離れることなく...»を使用することに重点を置きます。自身の言葉。

2)この投稿では、以前のXNUMXつの投稿で提供されたものを補完するDNSに関するより多くの理論を見つけ、常に高く評価されています。 例:DNSSEC(ドメイン名システムセキュリティ拡張機能)とその使用目的。 また、静的構成ファイル、ルートサーバーのゾーンファイル、Debianのlocalhostの順方向ゾーンと逆方向ゾーンを含むBIND構成スキームも含まれます。

3)( "recursion no;"の行を使用して)再帰を無効にしないためのヒントを作成し、構成ファイル/etc/bind/named.conf.local、ゾーンファイル/ etc / bind / zonesに含めます。 rfc1918および/etc/bind/zones.rfcFreeBSDは、それらに関連するクエリがローカルネットワークからルートサーバーに送信されるのを防ぎます。

4)CentOS 7に関する以前の投稿とは異なり、この投稿では、DHCPからの動的DNS更新用にTSIGキー「dhcp-key」が生成された場合。 /etc/bind/named.conf.localファイルで許可するには、「allow-update {keydhcp-key;」を含めます。 };» ドメインのダイレクトゾーンとリバースゾーンの構成で。

5)DNS、DHCP、およびクライアントの動作のチェックに関連するすべての詳細(CentOS 7の以前の投稿と同じ)。

6)「install」コマンドを使用する際のヒント(書き方が他のコマンドで使用されているのと同じ名前のオプションを意味するわけではありません)、私はそれを知りませんでした。グループコピー(cp)、所有者の確立(chown)、およびアクセス許可(chmod)。

。 最後に、BINDでのビューの使用に関するArtusへの回答は非常に優れています。XNUMXつはLAN(プライベートネットワーク)用で、もうXNUMXつはインターネット用であるため、パブリックサービスのみを参照できます。 多くのsysadminにとって非常に実用的なアプリケーショントピックであるため、後で投稿を準備する時間ができれば幸いです。

PYMESシリーズにますます熱心に取り組んでいるFedericoはありません。次の投稿「MicrosoftActiveDirectory + BIND」を楽しみにしています。

ウォン:同僚と友人、あなたのコメントは私の記事を補完し、それらが理解できることを示しています。 「install」コマンドには、さらに多くのオプションがあります。 クエリ 男インストール。 コメントしてくれてありがとう!!!

私はまだコメントを読んでいません、私は私の基準を述べた後に読みます。

あなたは成し遂げ、多くのことを成し遂げました。あなたは私たちに光を与えましたが、私たちが通常言うようにもはや希望がないときに「トンネルの終わり」に見られる光は与えませんでした。 投稿で説明しているように、「結局、それは多くの概念と厄介な構文を備えた男の子のゲームであることがわかります」と言えるように、あなたは完全な光を与えました。

POST TRUNKを投稿し、以前のものと一緒に、いくつかのより有名なディストリビューションを作成します。 あなたは、多くの場合、私たちに損害を与える概念と理論の拡大に応じました。 私は落ち着いて詳細を読みましたが、そのような献身と献身に対してコメントし、完全に感謝していると感じないことは不可能です。

これ以上苦労することなく、皆さんの健康と貢献を続けていただきたいと思います。 私たちはあなたに感謝し、幸運、経済、健康(私たちはあなたがXNUMX倍になることを願っています)そして愛があなたに同行するかもしれません(サンドラのものについてはもっと、ハハハ)。

コメントは投稿の内容を少し超えていることを知っています。私たちは友達であり、あなたの無私の配信に感心しているので、個人的なものになります。 どんどん学びたいと思っている私たちのために、誰もあなたがすることをしません。私たちには、簡単な作業ではなく、私たちの肩でSMEネットワークを管理する責任があります。

Sl2みんな。

crespo88:この記事や他の公開された記事について評価していただきありがとうございます。 一部の読者は、それが真実でないとき、私がそれに全力を尽くすと思うかもしれません。 例が完全に機能している場合でも、私は常にエントリポイントを参照します。 BINDは電子産業であり、DHCPはそれほど遅れていません。 それらを平均以上に知るには、ヘルシンキ大学で大学院の学位を取得する必要があります😉

このトピックは興味深く、非常に重要だと思います。 私は、Linuxネットワーク、特にサーバーの管理についてのこの研究に興味があります:dns、動的および静的dhcpおよび仮想ネットワーク、bin9、samba、プリントサーバー、ldap、アプリケーションによるネットワーク監視、マウントプログラマーのアプリケーションやvlanなどのデータベース。 それが重要である理由であり、これらのヒントは非常に優れており、実践と例があります。

こんにちはミゲル!!!

コメントありがとうございます。このシリーズがあなたの興味の対象に役立つことを願っています。 よろしく。

フェデリコの記事をありがとうございました、それはあなたがデビアンについて知っていることを示しています。 ハグ。

ホルヘ、コメントありがとうございます。 私の記事がお役に立てば幸いです。

十分に文書化されており、読んで、読んで、もう一度読むように促している投稿をありがとうございます。 さて、あなたが公開しようとしている次の投稿で、私はあなたがそれが持つであろう収束のポイントを考慮に入れて欲しいです:

Samba4をActiveDirectoryとして使用するMicrosoftActive Directory

その上、私は以下に相談したかった:

Bind + Isc-dhcpの実装は、ドメインコントローラーがsamba 4 ADを備えたdmzにあるdmzのFWにどのようになりますか?