Mozilla、Cloudflare、Facebookが発表しました 共同で 新しいTLSDelegatedCredentials拡張機能その コンテンツ配信ネットワークを介してサイトへのアクセスを整理することにより、証明書の問題を解決します。 認証機関によって発行された証明書は有効期間が長いため、サイトから証明書を転送するため、サードパーティのサービスを介してサイトへのアクセスを整理することは困難です。サードパーティのサービスに代わって安全な接続を確立する必要があります。外部サービスへのアクセスは、追加のセキュリティリスクを生み出します。

新しい拡張機能も 大規模な分散インフラストラクチャによって作業が提供されるサイトに役立ちます 多数のロードバランサーを備えています。 委任された資格情報は、各コンテンツアップロードノードにプライマリ証明書の秘密鍵のコピーを保存することを回避するのに役立ちます。

従来のアプローチでは、HTTPSトラフィックの配信に関与するサーバーへの攻撃が成功すると、証明書全体が危険にさらされます。 コンテンツ配信ネットワークへの秘密鍵の転送の場合、スタッフによる妨害、特別なサービスアクション、またはCDNインフラストラクチャの侵害の結果としてデータが失われる恐れがあります。

キーの紛失が検出されない場合、証明書の有効期間は月と年で計算されるため、キーアクセサーは長期間サイレントにサイトトラフィック(MITM)に入ることができます。

Cloudflareは特別なキーサーバーを使用できます サイト所有者側で働く人 証明書キーを保護するため、しかし働く このモードでは、トラフィックの配信に顕著な遅延が発生します。 追加のリンクが表示されるため信頼性が低下し、高度なインフラストラクチャの展開が必要になります。

提案されたTLS拡張は、追加の中間秘密鍵cを導入します。その有効期間は、数時間または数日(7日以内)に制限されています。 この鍵 認証センターが発行した証明書に基づいて生成されます また、寿命の短い一時的な証明書のみを提供することにより、コンテンツ配信サービスからの元の証明書の秘密鍵を秘密に保つことができます。

中間キーが耐用年数の終わりに達した後のアクセスの問題を回避するために、自動更新テクノロジーがソースTLSサーバー側に実装されています。

生成するために、手動操作を実行したり、スクリプトを実行したりする必要はありません。古いキーの有効期限が切れる前に、秘密キーを必要とする権限のあるサーバーが、サイトのソースTLSサーバーにアクセスし、次のショート用の中間キーを生成します。時間枠。

資格情報をサポートするブラウザ TLS拡張の 彼らはそのような派生証明書を信頼できるものとして認識します。

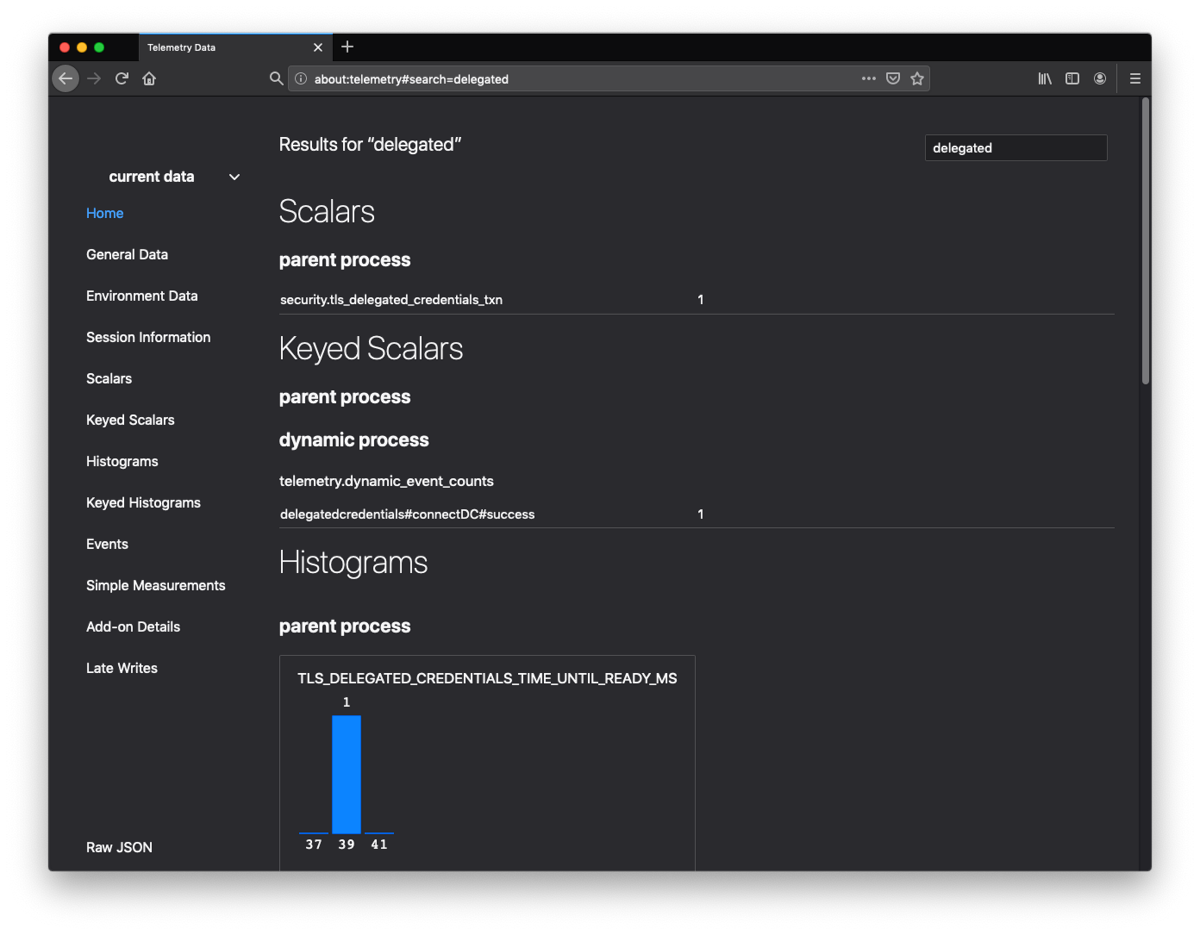

たとえば、指定された拡張機能のサポートは、Firefoxの夜間ビルドおよびベータバージョンにすでに追加されており、でアクティブ化できます。 約:config 設定の変更 "Security.tls.enable_delegated_credentials".

XNUMX月中旬、Firefoxトライアルユーザーの一定の割合の中で、 実験も計画されています 「TLSDelegatedCredentials Experiment」では、新しいTLS拡張の品質をテストするためにテスト要求がCloudflareDCサーバーに送信されます。

TLS Delegated Credentialsも、TLS1.3の実装によりFizzライブラリに組み込まれています。

TLS Delegated Credentials仕様は、インターネットのプロトコルとアーキテクチャを開発しているIETF(Internet Engineering Task Force)委員会に提出され、インターネット標準であると主張してドラフト段階にあります。 拡張機能は、TLSv1.3でのみ使用できます。 中間キーを生成するには、TLS証明書を取得する必要があります。これには、これまでDigiCert証明書機関によってのみサポートされていた特別なX.509拡張機能が含まれています。

Si あなたはそれについてもっと知りたい、あなたは相談することができます 次のリンク。