ನಾನು ಸ್ವಲ್ಪ ಸಮಯದ ಹಿಂದೆ ವಿವರಿಸಿದೆ 22 ಕ್ಕಿಂತ ಬೇರೆ ಪೋರ್ಟ್ನಲ್ಲಿ ಕೆಲಸ ಮಾಡಲು SSH ಸೇವೆಯನ್ನು ಹೇಗೆ ಕಾನ್ಫಿಗರ್ ಮಾಡುವುದು, ಇದು ಡೀಫಾಲ್ಟ್ ಪೋರ್ಟ್ ಆಗಿದೆ. ಇದರ ಉದ್ದೇಶವೆಂದರೆ ಎಲ್ಲಾ ಬಾಟ್ಗಳು, ಎಸ್ಎಸ್ಎಚ್ಗೆ ಕ್ರ್ಯಾಕಿಂಗ್ ದಾಳಿಗಳು ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಪೋರ್ಟ್ 22 ಗೆ (ನಾನು ಪುನರಾವರ್ತಿಸುತ್ತೇನೆ, ಇದು ಡೀಫಾಲ್ಟ್ ಆಗಿದೆ), ಆದ್ದರಿಂದ ಬಂದರನ್ನು ಬದಲಾಯಿಸುವ ಮೂಲಕ ನಾವು ಹೆಚ್ಚಿನ ಸುರಕ್ಷತೆಯನ್ನು ಪಡೆಯುತ್ತೇವೆ.

ನಾನು ಎಸ್ಎಸ್ಎಚ್ ಅನ್ನು ಮತ್ತೊಂದು ಪೋರ್ಟ್ ಮೂಲಕ ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ಬಯಸಿದರೆ ಏನು ಮಾಡಬೇಕು ಆದರೆ ಎಸ್ಎಸ್ಹೆಚ್ ಅನ್ನು ಪೋರ್ಟ್ 22 ರಲ್ಲಿಯೂ ಇಡಬೇಕು. ಅಂದರೆ, ಒಂದಕ್ಕಿಂತ ಹೆಚ್ಚು ಪೋರ್ಟ್ಗಳಲ್ಲಿ ಸರ್ವರ್ಗೆ ಎಸ್ಎಸ್ಹೆಚ್ ಇರಬೇಕಾದ ಅಗತ್ಯವಿದ್ದರೆ, ಉದಾಹರಣೆಗೆ 22 ಮತ್ತು 9122 ರಲ್ಲಿ ಹೇಳಿ

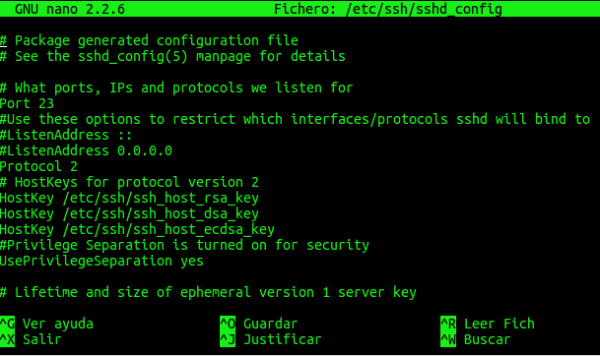

ಇದನ್ನು ಮಾಡಲು ನಾವು SSH ಡೀಮನ್ನ ಕಾನ್ಫಿಗರೇಶನ್ ಫೈಲ್ ಅನ್ನು ಮಾರ್ಪಡಿಸುತ್ತೇವೆ:

nano /etc/ssh/sshd_config

ಅಲ್ಲಿ ನಾವು ಈ ರೀತಿಯದನ್ನು ನೋಡುತ್ತೇವೆ:

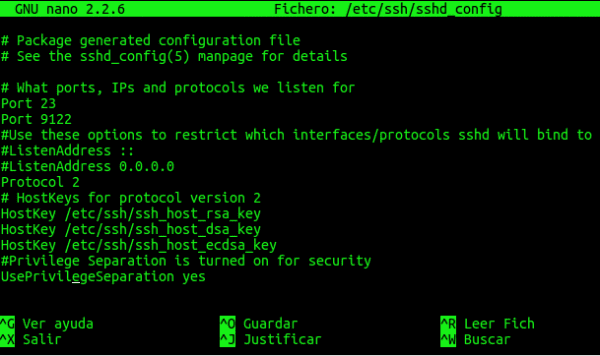

5 ನೇ ಸಾಲಿನಲ್ಲಿ "ಪೋರ್ಟ್ 22" ಎಂದು ಹೇಳುವಂತಹದನ್ನು ನೀವು ನೋಡುತ್ತೀರಿ, ಅಲ್ಲದೆ, ನಾವು ಆ ಸಾಲನ್ನು ಕೆಳಗಿನ ನಕಲು ಮಾಡಬೇಕು ಮತ್ತು ಪೋರ್ಟ್ ಸಂಖ್ಯೆಯನ್ನು ಬದಲಾಯಿಸಬೇಕು. ಅಂದರೆ, ನಮ್ಮ ಎಸ್ಎಸ್ಹೆಚ್ ಸೇವೆಯು 9122 ಕ್ಕೆ ಸಹ ಕೆಲಸ ಮಾಡಲು ನಾವು ಇದನ್ನು ಈ ರೀತಿ ಬಿಡಬೇಕು:

ನಂತರ ನಾವು ಸೇವೆಯನ್ನು ಮರುಪ್ರಾರಂಭಿಸಬೇಕು:

service ssh restart

ಅವರು ಆರ್ಚ್ ಬಳಸಿದರೆ ಅದು ಹೀಗಿರುತ್ತದೆ:

systemctl restart sshd

22 ನೆನಪಿಡಿ ಹೊರತುಪಡಿಸಿ ನೀವು ಪೋರ್ಟ್ ಮೂಲಕ ಸಂಪರ್ಕಿಸಲು ಬಯಸಿದಾಗ, ನೀವು ಸಂಪರ್ಕ ಸಾಲಿನಲ್ಲಿ -p $ PORT ಅನ್ನು ಸೇರಿಸಬೇಕು, ಈ ರೀತಿಯದು:

ssh usuario@servidor -p 9122

ಅಂದಹಾಗೆ, ಮೊದಲಿನಿಂದ sshd_config ಫೈಲ್ ಅನ್ನು ಪರೀಕ್ಷಿಸಲು ನಾನು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ, ಕೆಲವು ಕುತೂಹಲಕಾರಿ ಆಯ್ಕೆಗಳಿವೆ

ಸಂಬಂಧಿಸಿದಂತೆ

ಪೋರ್ಟ್ 22 ರ ಮೇಲಿನ ದಾಳಿಯನ್ನು ತಡೆಯಲು ssh ನ ಡೀಫಾಲ್ಟ್ ಪೋರ್ಟ್ ಅನ್ನು ಬದಲಾಯಿಸಲು ಉತ್ತಮ ಸಲಹೆಗಳು.

ಒಂದು ಬಂದರು ಮಾತ್ರ ಉಳಿದಿರಬೇಕು ಎಂದು ನಾನು ಭಾವಿಸುತ್ತೇನೆ ... ಮತ್ತು ಇದು 22 ರಿಂದ ಭಿನ್ನವಾಗಿರಬೇಕು ಆದ್ದರಿಂದ ದಾಳಿಗಳು ಯಾವುದೇ ಪರಿಣಾಮ ಬೀರುವುದಿಲ್ಲ.

ಸಂಬಂಧಿಸಿದಂತೆ

ಓದಿದ್ದಕ್ಕಾಗಿ ಧನ್ಯವಾದಗಳು

ನನ್ನ ಇತ್ತೀಚಿನ ಸಂಶೋಧನೆಗಳು ಹೀಗಿವೆ:

ಪರ್ಮಿಟ್ ರೂಟ್ ಲೋಗಿನ್ ನಂ

y

AllowUsers ಜಾನ್ ಜ್ಯಾಕ್ ಚೆಸ್ಟರ್…. ಇತ್ಯಾದಿ

ಇದರೊಂದಿಗೆ ನಾನು ಕ್ರ್ಯಾಕಿಂಗ್ ಸಾಧ್ಯತೆಗಳನ್ನು ಸಾಕಷ್ಟು ಮಿತಿಗೊಳಿಸುತ್ತೇನೆ, ನೀವು ಉತ್ತಮವಾದ ಐಪ್ಟೇಬಲ್ಗಳನ್ನು ಸೇರಿಸಿದರೆ ... ನಾವು.

ವಾಸ್ತವವಾಗಿ, ನಾನು ಪೋರ್ಟ್ ನಾಕಿಂಗ್ use ಅನ್ನು ಬಳಸಲು ಬಯಸುತ್ತೇನೆ

ಯಾವಾಗಲೂ KZKG ^ Gaara, SSH ನಲ್ಲಿ ನಿಮ್ಮ ಲೇಖನಗಳು ಅತ್ಯುತ್ತಮವಾಗಿವೆ. ನಿಮ್ಮ ಮಾರ್ಗದರ್ಶಿಗಳೊಂದಿಗೆ ನಾವು ಟರ್ಮಿನಲ್ ಭಯವನ್ನು ಕಳೆದುಕೊಳ್ಳುತ್ತಿದ್ದೇವೆ

ಧನ್ಯವಾದಗಳು

OOOOOOOOhhhh !!!!

ತುಂಬಾ ಒಳ್ಳೆಯ ಲೇಖನ, ಕಾಡು !!!

ಪೋರ್ಟ್ ಸಂಖ್ಯೆಯನ್ನು ಬದಲಾಯಿಸುವುದರ ಹೊರತಾಗಿ, ಆಕ್ರಮಣಕಾರರ ಆಯ್ಕೆಗಳನ್ನು ಮತ್ತಷ್ಟು ಮಿತಿಗೊಳಿಸಲು USER: PASS ನೊಂದಿಗೆ ಲಾಗಿನ್ ಅನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲು ಸಹ ಶಿಫಾರಸು ಮಾಡಲಾಗಿದೆ

ಪಾಸ್ವರ್ಡ್ ದೃ hentic ೀಕರಣ ಸಂಖ್ಯೆ

ಮತ್ತು ಖಾಸಗಿ / ಸಾರ್ವಜನಿಕ ಕೀ ದೃ hentic ೀಕರಣವನ್ನು ಬಳಸಿ.

ಒಳ್ಳೆಯ ಪೋಸ್ಟ್.

Salu2