ಕೆಲವು ದಿನಗಳ ಹಿಂದೆ, ಫೆಡರಲ್ ಪಾಲಿಟೆಕ್ನಿಕ್ ಸ್ಕೂಲ್ ಆಫ್ ಲೌಸನ್ನ ಸಂಶೋಧಕರು ಬಿಡುಗಡೆ ಮಾಡಿದರು ಅವರು ಗುರುತಿಸಿದ್ದಾರೆ ಮ್ಯಾಚ್ ಮೇಕಿಂಗ್ ವಿಧಾನಗಳಲ್ಲಿನ ದೋಷಗಳು ಗುಣಮಟ್ಟವನ್ನು ಪೂರೈಸುವ ಸಾಧನಗಳು ಬ್ಲೂಟೂತ್ ಕ್ಲಾಸಿಕ್ (ಬ್ಲೂಟೂತ್ ಬಿಆರ್ / ಇಡಿಆರ್).

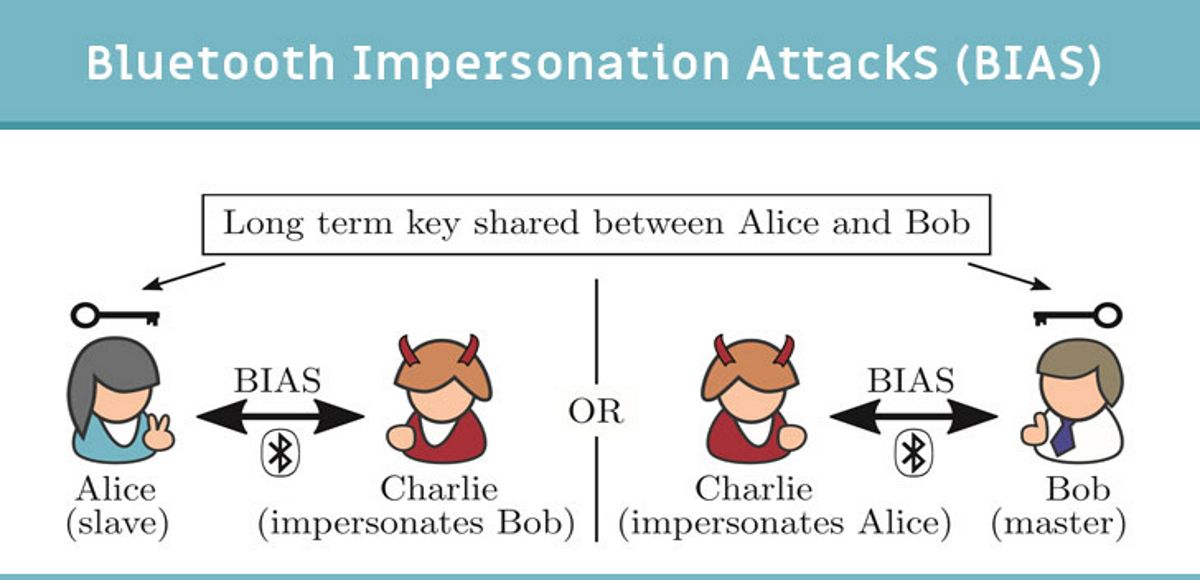

ದುರ್ಬಲತೆಯನ್ನು BIAS ಎಂದು ಸಂಕೇತನಾಮ ಮಾಡಲಾಗಿದೆ ಮತ್ತು ಸಮಸ್ಯೆ ಸಾಧನದ ಬದಲು ತನ್ನ ನಕಲಿ ಸಾಧನದ ಸಂಪರ್ಕವನ್ನು ಸಂಘಟಿಸಲು ಆಕ್ರಮಣಕಾರನನ್ನು ಅನುಮತಿಸುತ್ತದೆ ಹಿಂದೆ ಲಾಗಿನ್ ಆಗಿರುವ ಬಳಕೆದಾರರಿಂದ ಮತ್ತು ಸಾಧನಗಳ ಆರಂಭಿಕ ಜೋಡಣೆಯ ಸಮಯದಲ್ಲಿ ಉತ್ಪತ್ತಿಯಾಗುವ ಚಾನಲ್ ಕೀ (ಲಿಂಕ್ ಕೀ) ತಿಳಿಯದೆ ಮತ್ತು ಪ್ರತಿ ಸಂಪರ್ಕದಲ್ಲಿ ಹಸ್ತಚಾಲಿತ ದೃ mation ೀಕರಣ ಕಾರ್ಯವಿಧಾನವನ್ನು ಪುನರಾವರ್ತಿಸದೆ ಅನುಮತಿಸದೆ ದೃ hentic ೀಕರಣ ಕಾರ್ಯವಿಧಾನವನ್ನು ಯಶಸ್ವಿಯಾಗಿ ಹಾದುಹೋಗುತ್ತದೆ.

ವಿಧಾನದ ಮೂಲತತ್ವವೆಂದರೆ ನೀವು ಸಂಪರ್ಕಿಸಿದಾಗ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕ ಮೋಡ್ ಅನ್ನು ಬೆಂಬಲಿಸುವ ಸಾಧನಗಳಿಗೆ, ದಿ ಆಕ್ರಮಣಕಾರರು ಈ ಮೋಡ್ನ ಅನುಪಸ್ಥಿತಿಯನ್ನು ಘೋಷಿಸುತ್ತಾರೆ ಮತ್ತು ಹಳತಾದ ದೃ hentic ೀಕರಣ ವಿಧಾನವನ್ನು ಬಳಸುವುದಕ್ಕೆ ಹಿಂತಿರುಗುತ್ತಾರೆ ("ಆನುವಂಶಿಕ" ಮೋಡ್). "ಲೆಗಸಿ" ಮೋಡ್ನಲ್ಲಿ, ಆಕ್ರಮಣಕಾರನು ಮಾಸ್ಟರ್-ಸ್ಲೇವ್ ಪಾತ್ರ ಬದಲಾವಣೆಯನ್ನು ಪ್ರಾರಂಭಿಸುತ್ತಾನೆ ಮತ್ತು ಅವನ ಸಾಧನವನ್ನು "ಮಾಸ್ಟರ್" ಎಂದು ಪ್ರಸ್ತುತಪಡಿಸುವುದರಿಂದ ದೃ hentic ೀಕರಣ ಕಾರ್ಯವಿಧಾನವನ್ನು ತೆಗೆದುಕೊಳ್ಳುತ್ತಾನೆ. ಚಾನಲ್ ಕೀಲಿಯನ್ನು ಸಹ ಹೊಂದಿಲ್ಲದೆ, ಆಕ್ರಮಣಕಾರರು ದೃ hentic ೀಕರಣವನ್ನು ಯಶಸ್ವಿಯಾಗಿ ಪೂರ್ಣಗೊಳಿಸುವ ಬಗ್ಗೆ ಅಧಿಸೂಚನೆಯನ್ನು ಕಳುಹಿಸುತ್ತಾರೆ, ಮತ್ತು ಸಾಧನವು ಇನ್ನೊಂದು ಬದಿಗೆ ದೃ ates ೀಕರಿಸುತ್ತದೆ.

ಎರಡು ಸಾಧನಗಳ ನಡುವೆ ಸಂಪರ್ಕವನ್ನು ಸ್ಥಾಪಿಸಲು ಈ ಹಿಂದೆ ಸುರಕ್ಷಿತ ಸರಳ ಜೋಡಿಸುವ ವಿಧಾನವನ್ನು (ಲೆಗಸಿ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳು ಅಥವಾ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳು) ಬಳಸಲಾಗುತ್ತಿತ್ತು ಎಂಬುದರ ಆಧಾರದ ಮೇಲೆ ಬ್ಲೂಟೂತ್ ಸ್ಪೂಫಿಂಗ್ ಅಟ್ಯಾಕ್ (BIAS) ಅನ್ನು ಎರಡು ವಿಭಿನ್ನ ರೀತಿಯಲ್ಲಿ ನಿರ್ವಹಿಸಬಹುದು. ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳ ವಿಧಾನವನ್ನು ಬಳಸಿಕೊಂಡು ಜೋಡಿಸುವಿಕೆಯ ಪ್ರಕ್ರಿಯೆಯು ಪೂರ್ಣಗೊಂಡಿದ್ದರೆ, ಇದು ಹಿಂದೆ ಜೋಡಿಸಲಾದ ದೂರಸ್ಥ ಸಾಧನ ಎಂದು ಆಕ್ರಮಣಕಾರರು ಹೇಳಿಕೊಳ್ಳಬಹುದು, ಅದು ಇನ್ನು ಮುಂದೆ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳನ್ನು ಬೆಂಬಲಿಸುವುದಿಲ್ಲ, ದೃ hentic ೀಕರಣ ಸುರಕ್ಷತೆಯನ್ನು ಕಡಿಮೆ ಮಾಡುತ್ತದೆ.

ಅದರ ನಂತರ, ಎನ್ಕ್ರಿಪ್ಶನ್ ಕೀಲಿಯನ್ನು ಬಳಸುವುದರಲ್ಲಿ ಆಕ್ರಮಣಕಾರ ಯಶಸ್ವಿಯಾಗಬಹುದು, ಕೇವಲ 1 ಬೈಟ್ ಎಂಟ್ರೊಪಿ ಹೊಂದಿದೆ ಮತ್ತು ಅಭಿವೃದ್ಧಿಪಡಿಸಿದ KNOB ದಾಳಿಯನ್ನು ಅನ್ವಯಿಸಿ ಕಾನೂನುಬದ್ಧ ಸಾಧನದ ಸೋಗಿನಲ್ಲಿ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾದ ಬ್ಲೂಟೂತ್ ಸಂಪರ್ಕವನ್ನು ಸ್ಥಾಪಿಸಲು ಈ ಹಿಂದೆ ಅದೇ ಸಂಶೋಧಕರು (ಸಾಧನವು ಕೆಎನ್ಒಬಿ ದಾಳಿಯಿಂದ ರಕ್ಷಣೆ ಹೊಂದಿದ್ದರೆ ಮತ್ತು ಪ್ರಮುಖ ಗಾತ್ರವನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಸಾಧ್ಯವಾಗದಿದ್ದರೆ, ಆಕ್ರಮಣಕಾರರಿಗೆ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾದ ಸಂವಹನ ಚಾನಲ್ ಅನ್ನು ಸ್ಥಾಪಿಸಲು ಸಾಧ್ಯವಾಗುವುದಿಲ್ಲ, ಆದರೆ ಹೋಸ್ಟ್ಗೆ ದೃ ated ೀಕರಿಸುವುದನ್ನು ಮುಂದುವರಿಸುತ್ತದೆ).

ಯಶಸ್ವಿ ಶೋಷಣೆಗಾಗಿ ದುರ್ಬಲತೆಯ, ಆಕ್ರಮಣಕಾರರ ಸಾಧನವು ದುರ್ಬಲ ಬ್ಲೂಟೂತ್ ಸಾಧನ ಮತ್ತು ಆಕ್ರಮಣಕಾರರ ವ್ಯಾಪ್ತಿಯಲ್ಲಿರಬೇಕು ಸಂಪರ್ಕವನ್ನು ಈ ಹಿಂದೆ ಮಾಡಿದ ದೂರಸ್ಥ ಸಾಧನದ ವಿಳಾಸವನ್ನು ನೀವು ನಿರ್ಧರಿಸಬೇಕು.

ಸಂಶೋಧಕರು ಉದ್ದೇಶಿತ ದಾಳಿ ವಿಧಾನವನ್ನು ಅನುಷ್ಠಾನಗೊಳಿಸುವ ಮೂಲಮಾದರಿಯ ಟೂಲ್ಕಿಟ್ ಅನ್ನು ಪ್ರಕಟಿಸಿದರು ಮತ್ತು ಲಿನಕ್ಸ್ ಲ್ಯಾಪ್ಟಾಪ್ ಮತ್ತು ಸಿವೈಡಬ್ಲ್ಯು 2 ಬ್ಲೂಟೂತ್ ಕಾರ್ಡ್ ಬಳಸಿ ಈ ಹಿಂದೆ ಜೋಡಿಯಾಗಿರುವ ಪಿಕ್ಸೆಲ್ 920819 ಸ್ಮಾರ್ಟ್ಫೋನ್ನ ಸಂಪರ್ಕವನ್ನು ಹೇಗೆ ವಂಚಿಸಬಹುದು ಎಂಬುದನ್ನು ಪ್ರದರ್ಶಿಸಿದರು.

BIAS ವಿಧಾನವನ್ನು ಈ ಕೆಳಗಿನ ಕಾರಣಗಳಿಗಾಗಿ ನಿರ್ವಹಿಸಬಹುದು: ಸುರಕ್ಷಿತ ಸಂಪರ್ಕದ ಸ್ಥಾಪನೆ ಬ್ಲೂಟೂತ್ ಅನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗಿಲ್ಲ ಮತ್ತು ಸುರಕ್ಷಿತ ಸಂಪರ್ಕ ಜೋಡಣೆಯ ವಿಧಾನದ ಆಯ್ಕೆಯು ಈಗಾಗಲೇ ಸ್ಥಾಪಿಸಲಾದ ಜೋಡಣೆಗೆ ಅನ್ವಯಿಸುವುದಿಲ್ಲ, ಲೆಗಸಿ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕದ ಸ್ಥಾಪನೆ ಮಾಡುತ್ತದೆ ಪರಸ್ಪರ ದೃ hentic ೀಕರಣದ ಅಗತ್ಯವಿಲ್ಲ, ಬೇಸ್ಬ್ಯಾಂಡ್ ಹುಡುಕಾಟದ ನಂತರ ಯಾವುದೇ ಸಮಯದಲ್ಲಿ ಬ್ಲೂಟೂತ್ ಸಾಧನವು ಪಾತ್ರ ಬದಲಾವಣೆಯನ್ನು ಮಾಡಬಹುದು, ಮತ್ತು ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳೊಂದಿಗೆ ಜೋಡಿಯಾಗಿರುವ ಸಾಧನಗಳು ಸುರಕ್ಷಿತ ಸಂಪರ್ಕವನ್ನು ಸ್ಥಾಪಿಸುವಾಗ ಲೆಗಸಿ ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳನ್ನು ಬಳಸಬಹುದು.

ಸಮಸ್ಯೆಯು ಮೆಮೊರಿ ದೋಷದಿಂದ ಉಂಟಾಗುತ್ತದೆ ಮತ್ತು ಅನೇಕ ಬ್ಲೂಟೂತ್ ಸ್ಟ್ಯಾಕ್ಗಳಲ್ಲಿ ಸ್ವತಃ ಪ್ರಕಟವಾಗುತ್ತದೆ ಮತ್ತು ಬ್ಲೂಟೂತ್ ಚಿಪ್ಗಳ ಫರ್ಮ್ವೇರ್, ಇಂಟೆಲ್, ಬ್ರಾಡ್ಕಾಮ್, ಸೈಪ್ರೆಸ್ ಸೆಮಿಕಂಡಕ್ಟರ್, ಕ್ವಾಲ್ಕಾಮ್, ಆಪಲ್ ಮತ್ತು ಸ್ಯಾಮ್ಸಂಗ್ ಸೇರಿದಂತೆ ಸ್ಮಾರ್ಟ್ಫೋನ್ಗಳು, ಲ್ಯಾಪ್ಟಾಪ್ಗಳು, ಸಿಂಗಲ್-ಬೋರ್ಡ್ ಕಂಪ್ಯೂಟರ್ಗಳು ಮತ್ತು ವಿವಿಧ ಉತ್ಪಾದಕರಿಂದ ಬಳಸುವ ಟೋಕನ್ಗಳು.

ಸಂಶೋಧಕರು 30 ಸಾಧನಗಳನ್ನು ಪರೀಕ್ಷಿಸಿದರು (ಆಪಲ್ ಐಫೋನ್ / ಐಪ್ಯಾಡ್ / ಮ್ಯಾಕ್ಬುಕ್, ಸ್ಯಾಮ್ಸಂಗ್ ಗ್ಯಾಲಕ್ಸಿ, ಎಲ್ಜಿ, ಮೊಟೊರೊಲಾ, ಫಿಲಿಪ್ಸ್, ಗೂಗಲ್ ಪಿಕ್ಸೆಲ್ / ನೆಕ್ಸಸ್, ನೋಕಿಯಾ, ಲೆನೊವೊ ಥಿಂಕ್ಪ್ಯಾಡ್, ಎಚ್ಪಿ ಪ್ರೊಬುಕ್, ರಾಸ್ಪ್ಬೆರಿ ಪೈ 3 ಬಿ +, ಇತ್ಯಾದಿ. ಕಳೆದ ಡಿಸೆಂಬರ್. ಯಾವ ತಯಾರಕರು ಫರ್ಮ್ವೇರ್ ನವೀಕರಣಗಳನ್ನು ಪರಿಹಾರದೊಂದಿಗೆ ಬಿಡುಗಡೆ ಮಾಡಿದ್ದಾರೆ ಎಂಬುದು ಇನ್ನೂ ವಿವರವಾಗಿಲ್ಲ.

ಇದನ್ನು ನೀಡಲಾಗಿದೆ, ಬ್ಲೂಟೂತ್ ಎಸ್ಐಜಿ ಸಂಸ್ಥೆ ಬ್ಲೂಟೂತ್ ಮಾನದಂಡಗಳ ಅಭಿವೃದ್ಧಿಗೆ ಕಾರಣವಾಗಿದೆ ಬ್ಲೂಟೂತ್ ಕೋರ್ ವಿವರಣೆಗೆ ನವೀಕರಣದ ಅಭಿವೃದ್ಧಿಯನ್ನು ಘೋಷಿಸಿದೆ. ಹೊಸ ಆವೃತ್ತಿಯು ಮಾಸ್ಟರ್-ಸ್ಲೇವ್ ರೋಲ್ ಸ್ವಿಚ್ ಅನ್ನು ಅನುಮತಿಸುವ ಪ್ರಕರಣಗಳನ್ನು ಸ್ಪಷ್ಟವಾಗಿ ವ್ಯಾಖ್ಯಾನಿಸುತ್ತದೆ, 'ಲೆಗಸಿ' ಮೋಡ್ಗೆ ಹಿಂತಿರುಗಿಸುವಾಗ ಪರಸ್ಪರ ದೃ hentic ೀಕರಣದ ಕಡ್ಡಾಯ ಅವಶ್ಯಕತೆಯಿದೆ ಮತ್ತು ಸಂಪರ್ಕದಲ್ಲಿನ ಇಳಿಕೆಯನ್ನು ತಪ್ಪಿಸಲು ಎನ್ಕ್ರಿಪ್ಶನ್ ಪ್ರಕಾರವನ್ನು ಪರೀಕ್ಷಿಸಲು ಶಿಫಾರಸು ಮಾಡಲಾಗಿದೆ ರಕ್ಷಣೆ ಮಟ್ಟ.