ಸ್ವಲ್ಪ ಸಮಯದ ಹಿಂದೆ ನಾನು ವಿವರಿಸಿದೆ ಎಸ್ಎಸ್ಹೆಚ್ನಿಂದ ಯಾವ ಐಪಿಗಳನ್ನು ಸಂಪರ್ಕಿಸಲಾಗಿದೆ ಎಂದು ತಿಳಿಯುವುದು ಹೇಗೆ, ಆದರೆ ... ಬಳಕೆದಾರಹೆಸರು ಅಥವಾ ಪಾಸ್ವರ್ಡ್ ತಪ್ಪಾಗಿದ್ದರೆ ಮತ್ತು ಅವು ಸಂಪರ್ಕಗೊಳ್ಳದಿದ್ದರೆ ಏನು?

ಬೇರೆ ರೀತಿಯಲ್ಲಿ ಹೇಳುವುದಾದರೆ, ನಮ್ಮ ಕಂಪ್ಯೂಟರ್ ಅಥವಾ ಸರ್ವರ್ ಅನ್ನು ಎಸ್ಎಸ್ಹೆಚ್ ಮೂಲಕ ಹೇಗೆ ಪ್ರವೇಶಿಸಬೇಕು ಎಂದು ಯಾರಾದರೂ gu ಹಿಸಲು ಪ್ರಯತ್ನಿಸುತ್ತಿದ್ದರೆ, ನಾವು ನಿಜವಾಗಿಯೂ ತಿಳಿದುಕೊಳ್ಳಬೇಕು, ಇಲ್ಲವೇ?

ಅದಕ್ಕಾಗಿ ನಾವು ಹಿಂದಿನ ಪೋಸ್ಟ್ನಂತೆಯೇ ಕಾರ್ಯವಿಧಾನವನ್ನು ಮಾಡುತ್ತೇವೆ, ನಾವು ದೃ hentic ೀಕರಣ ಲಾಗ್ ಅನ್ನು ಫಿಲ್ಟರ್ ಮಾಡುತ್ತೇವೆ ಆದರೆ ಈ ಸಮಯದಲ್ಲಿ ಬೇರೆ ಫಿಲ್ಟರ್ನೊಂದಿಗೆ:

cat /var/log/auth* | grep Failed

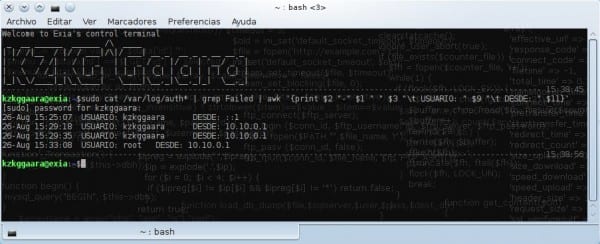

ಅದು ಹೇಗೆ ಕಾಣುತ್ತದೆ ಎಂಬುದರ ಸ್ಕ್ರೀನ್ಶಾಟ್ ಅನ್ನು ನಾನು ಬಿಡುತ್ತೇನೆ:

ನೀವು ನೋಡುವಂತೆ, ಇದು ಪ್ರತಿ ವಿಫಲ ಪ್ರಯತ್ನದ ತಿಂಗಳು, ದಿನ ಮತ್ತು ಸಮಯವನ್ನು ತೋರಿಸುತ್ತದೆ, ಜೊತೆಗೆ ಅವರು ಪ್ರವೇಶಿಸಲು ಪ್ರಯತ್ನಿಸಿದ ಬಳಕೆದಾರ ಮತ್ತು ಅವರು ಪ್ರವೇಶಿಸಲು ಪ್ರಯತ್ನಿಸಿದ ಐಪಿ ಅನ್ನು ತೋರಿಸುತ್ತದೆ.

ಆದರೆ ಇದನ್ನು ಸ್ವಲ್ಪ ಹೆಚ್ಚು ವ್ಯವಸ್ಥೆ ಮಾಡಬಹುದು, ನಾವು ಬಳಸುತ್ತೇವೆ ಅವಾಕ್ ಫಲಿತಾಂಶವನ್ನು ಸ್ವಲ್ಪ ಸುಧಾರಿಸಲು:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

ಅದು ಹೇಗೆ ಕಾಣುತ್ತದೆ ಎಂಬುದನ್ನು ಇಲ್ಲಿ ನಾವು ನೋಡುತ್ತೇವೆ:

ನಾನು ನಿಮಗೆ ತೋರಿಸಿದ ಈ ಸಾಲು ಎಲ್ಲವನ್ನೂ ನೆನಪಿಟ್ಟುಕೊಳ್ಳಬಾರದು, ನೀವು ರಚಿಸಬಹುದು ಅಲಿಯಾಸ್ ಅವಳಿಗೆ, ಆದಾಗ್ಯೂ, ಫಲಿತಾಂಶವು ಮೊದಲ ಸಾಲಿನಂತೆಯೇ ಇರುತ್ತದೆ, ಸ್ವಲ್ಪ ಹೆಚ್ಚು ಸಂಘಟಿತವಾಗಿದೆ.

ಇದು ಅನೇಕರಿಗೆ ಉಪಯುಕ್ತವಾಗುವುದಿಲ್ಲ ಎಂದು ನನಗೆ ತಿಳಿದಿದೆ, ಆದರೆ ಸರ್ವರ್ಗಳನ್ನು ನಿರ್ವಹಿಸುವ ನಮ್ಮಲ್ಲಿ ಇದು ಕೆಲವು ಆಸಕ್ತಿದಾಯಕ ಡೇಟಾವನ್ನು ತೋರಿಸುತ್ತದೆ ಎಂದು ನನಗೆ ತಿಳಿದಿದೆ.

ಸಂಬಂಧಿಸಿದಂತೆ

ಕೊಳವೆಗಳ ಉತ್ತಮ ಬಳಕೆ

ಸಂಬಂಧಿಸಿದಂತೆ

ಧನ್ಯವಾದಗಳು

ಅತ್ಯುತ್ತಮ 2 ಪೋಸ್ಟ್

ನಾನು ಯಾವಾಗಲೂ ಮೊದಲನೆಯದನ್ನು ಬಳಸಿದ್ದೇನೆ, ಏಕೆಂದರೆ ನನಗೆ ವಿಚಿತ್ರವಾಗಿ ತಿಳಿದಿಲ್ಲ, ಆದರೆ ನಾನು ಅದನ್ನು ಕಲಿಯಬೇಕಾಗಿದೆ

cat / var / log / auth * | grep ವಿಫಲವಾಗಿದೆ

ಇಲ್ಲಿ ನಾನು ಕೆಲಸ ಮಾಡುವ ಸ್ಥಳದಲ್ಲಿ, ಕ್ಯೂಬಾದ ಯೂನಿವ್ ಡಿ ಓರಿಯೆಂಟೆಯಲ್ಲಿರುವ ಗಣಿತ-ಕಂಪ್ಯೂಟಿಂಗ್ ವಿಭಾಗದಲ್ಲಿ, ನಮ್ಮಲ್ಲಿ "ಸಣ್ಣ ಹ್ಯಾಕರ್ಸ್" ಕಾರ್ಖಾನೆ ಇದೆ, ಅವರು ಮಾಡಬಾರದ ವಿಷಯಗಳನ್ನು ನಿರಂತರವಾಗಿ ಆವಿಷ್ಕರಿಸುತ್ತಿದ್ದಾರೆ ಮತ್ತು ನಾನು 8 ಕಣ್ಣುಗಳೊಂದಿಗೆ ಇರಬೇಕು. Ssh ಥೀಮ್ ಅವುಗಳಲ್ಲಿ ಒಂದು. ಟಿಪ್ ಡ್ಯೂಡ್ ಧನ್ಯವಾದಗಳು.

ಒಂದು ಅನುಮಾನ: ಒಬ್ಬರು ಅಂತರ್ಜಾಲವನ್ನು ಎದುರಿಸುತ್ತಿರುವ ಸರ್ವರ್ ಹೊಂದಿದ್ದರೆ ಆದರೆ ಐಪ್ಟೇಬಲ್ಗಳಲ್ಲಿ ಕೆಲವು ಆಂತರಿಕ MAC ವಿಳಾಸಗಳಿಗಾಗಿ ಮಾತ್ರ ssh ಪೋರ್ಟ್ ಅನ್ನು ತೆರೆಯುತ್ತದೆ (ಕಚೇರಿಯಿಂದ ಹೇಳೋಣ), ಉಳಿದ ಆಂತರಿಕ ವಿಳಾಸಗಳಿಂದ ಪ್ರವೇಶ ಪ್ರಯತ್ನಗಳು ದೃ log ೀಕರಣ ಲಾಗ್ ಮತ್ತು / ಅಥವಾ ಬಾಹ್ಯ? ಏಕೆಂದರೆ ನನ್ನ ಅನುಮಾನಗಳಿವೆ.

ಲಾಗ್ನಲ್ಲಿ, ಉಳಿಸಲಾಗಿರುವುದು ಫೈರ್ವಾಲ್ನಿಂದ ಅನುಮತಿಸಲಾದ ವಿನಂತಿಗಳು ಮಾತ್ರ, ಆದರೆ ಸಿಸ್ಟಮ್ನಿಂದ ಅದನ್ನು ನಿರಾಕರಿಸಲಾಗಿದೆ ಅಥವಾ ಅನುಮೋದಿಸಲಾಗಿದೆ (ನನ್ನ ಪ್ರಕಾರ ಲಾಗಿನ್).

ಫೈರ್ವಾಲ್ ಎಸ್ಎಸ್ಹೆಚ್ ವಿನಂತಿಗಳನ್ನು ರವಾನಿಸಲು ಅನುಮತಿಸದಿದ್ದರೆ, ಯಾವುದೂ ಲಾಗ್ ಅನ್ನು ತಲುಪುವುದಿಲ್ಲ.

ಇದು ನಾನು ಪ್ರಯತ್ನಿಸಲಿಲ್ಲ, ಆದರೆ ಬನ್ನಿ ... ಇದು ಹೀಗಿರಬೇಕು ಎಂದು ನಾನು ಭಾವಿಸುತ್ತೇನೆ

grep -i ವಿಫಲವಾಗಿದೆ /var/log/auth.log | awk '{print $ 2 «-» $ 1 »» $ 3 «US t USER:» $ 9 «\ t FROM:» $ 11}'

rgrep -i ವಿಫಲವಾಗಿದೆ / var / log / (ಲೋಗ್ರೊಟೇಟ್ ಫೋಲ್ಡರ್ಗಳು) | awk '{print $ 2 «-» $ 1 »» $ 3 «US t USER:» $ 9 «FR t FROM:» $ 11}'

ಸೆಂಟೋಸ್-ರೆಡ್ಹ್ಯಾಟ್ನಲ್ಲಿ… .. ಇತ್ಯಾದಿ ……

/ var / log / safe