ನಮಸ್ಕಾರ ಗೆಳೆಯರೆ!. ದಯವಿಟ್ಟು, ನಾನು ಪುನರಾವರ್ತಿಸುತ್ತೇನೆ, before ಮೊದಲು ಓದಿಉಚಿತ ಸಾಫ್ಟ್ವೇರ್ (I) ಹೊಂದಿರುವ ನೆಟ್ವರ್ಕ್ ಪರಿಚಯ: ಕ್ಲಿಯರ್ಓಎಸ್ನ ಪ್ರಸ್ತುತಿ»ಮತ್ತು ನಾವು ಏನು ಮಾತನಾಡುತ್ತಿದ್ದೇವೆ ಎಂಬುದರ ಬಗ್ಗೆ ತಿಳಿದಿರಲು ClearOS ಹಂತ-ಹಂತದ ಅನುಸ್ಥಾಪನಾ ಚಿತ್ರಗಳ ಪ್ಯಾಕೇಜ್ (1,1 ಮೆಗಾ) ಡೌನ್ಲೋಡ್ ಮಾಡಿ. ಆ ಓದುವಿಕೆ ಇಲ್ಲದೆ ನಮ್ಮನ್ನು ಅನುಸರಿಸಲು ಕಷ್ಟವಾಗುತ್ತದೆ.

ಸಿಸ್ಟಮ್ ಸೆಕ್ಯುರಿಟಿ ಸರ್ವಿಸ್ ಡೀಮನ್

ಪ್ರೋಗ್ರಾಂ ಎಸ್ಎಸ್ಎಸ್ಡಿ o ಸಿಸ್ಟಮ್ ಸೆಕ್ಯುರಿಟಿ ಸೇವೆಗಾಗಿ ಡೀಮನ್, ಒಂದು ಯೋಜನೆಯಾಗಿದೆ ಫೆಡೋರಾ, ಇದು ಫೆಡೋರಾದಿಂದ ಕರೆಯಲ್ಪಡುವ ಮತ್ತೊಂದು ಯೋಜನೆಯಿಂದ ಜನಿಸಿತು ಫ್ರೀಐಪಿಎ. ತನ್ನದೇ ಆದ ಸೃಷ್ಟಿಕರ್ತರ ಪ್ರಕಾರ, ಸಣ್ಣ ಮತ್ತು ಮುಕ್ತವಾಗಿ ಅನುವಾದಿಸಲಾದ ವ್ಯಾಖ್ಯಾನ ಹೀಗಿರುತ್ತದೆ:

ಎಸ್ಎಸ್ಎಸ್ಡಿ ಎನ್ನುವುದು ವಿಭಿನ್ನ ಗುರುತಿನ ಮತ್ತು ದೃ ation ೀಕರಣ ಪೂರೈಕೆದಾರರಿಗೆ ಪ್ರವೇಶವನ್ನು ಒದಗಿಸುವ ಸೇವೆಯಾಗಿದೆ. ಇದನ್ನು ಸ್ಥಳೀಯ LDAP ಡೊಮೇನ್ಗಾಗಿ (LDAP ಬಳಸಿಕೊಂಡು ದೃ hentic ೀಕರಣದೊಂದಿಗೆ LDAP- ಆಧಾರಿತ ಗುರುತಿನ ಪೂರೈಕೆದಾರ) ಅಥವಾ ಕೆರ್ಬೆರೋಸ್ ಬಳಸಿ ದೃ hentic ೀಕರಣದೊಂದಿಗೆ LDAP ಗುರುತಿನ ಪೂರೈಕೆದಾರರಿಗಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡಬಹುದು. ಎಸ್ಎಸ್ಎಸ್ಡಿ ಮೂಲಕ ಸಿಸ್ಟಮ್ಗೆ ಇಂಟರ್ಫೇಸ್ ಅನ್ನು ಒದಗಿಸುತ್ತದೆ ಎನ್.ಎಸ್.ಎಸ್ y PAM, ಮತ್ತು ಬಹು ಮತ್ತು ವಿಭಿನ್ನ ಖಾತೆ ಮೂಲಗಳಿಗೆ ಸಂಪರ್ಕಿಸಲು ಸೇರಿಸಲಾಗದ ಬ್ಯಾಕ್ ಎಂಡ್.

ಓಪನ್ಎಲ್ಡಿಎಪಿಯಲ್ಲಿ ನೋಂದಾಯಿತ ಬಳಕೆದಾರರ ಗುರುತಿಸುವಿಕೆ ಮತ್ತು ದೃ ation ೀಕರಣಕ್ಕಾಗಿ ನಾವು ಹಿಂದಿನ ಲೇಖನಗಳಲ್ಲಿ ತಿಳಿಸಿದ್ದಕ್ಕಿಂತ ಹೆಚ್ಚು ಸಮಗ್ರ ಮತ್ತು ದೃ solution ವಾದ ಪರಿಹಾರವನ್ನು ಎದುರಿಸುತ್ತಿದ್ದೇವೆ ಎಂದು ನಾವು ನಂಬುತ್ತೇವೆ, ಇದು ಪ್ರತಿಯೊಬ್ಬರ ವಿವೇಚನೆಗೆ ಮತ್ತು ಅವರ ಸ್ವಂತ ಅನುಭವಗಳಿಗೆ ಉಳಿದಿದೆ.

ಈ ಲೇಖನದಲ್ಲಿ ಪ್ರಸ್ತಾಪಿಸಲಾದ ಪರಿಹಾರವು ಮೊಬೈಲ್ ಕಂಪ್ಯೂಟರ್ಗಳು ಮತ್ತು ಲ್ಯಾಪ್ಟಾಪ್ಗಳಿಗೆ ಹೆಚ್ಚು ಶಿಫಾರಸು ಮಾಡಲ್ಪಟ್ಟಿದೆ, ಏಕೆಂದರೆ ಇದು ಆಫ್ಲೈನ್ನಲ್ಲಿ ಕೆಲಸ ಮಾಡಲು ನಮಗೆ ಅನುವು ಮಾಡಿಕೊಡುತ್ತದೆ, ಏಕೆಂದರೆ ಎಸ್ಎಸ್ಎಸ್ಡಿ ಸ್ಥಳೀಯ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ರುಜುವಾತುಗಳನ್ನು ಸಂಗ್ರಹಿಸುತ್ತದೆ.

ಉದಾಹರಣೆ ನೆಟ್ವರ್ಕ್

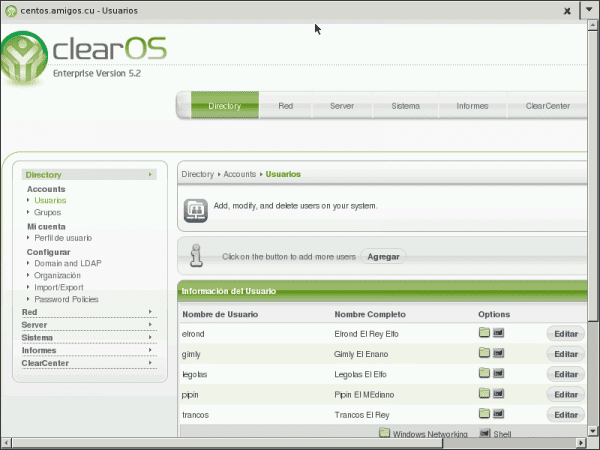

- ಡೊಮೇನ್ ನಿಯಂತ್ರಕ, ಡಿಎನ್ಎಸ್, ಡಿಹೆಚ್ಸಿಪಿ: ClearOS ಎಂಟರ್ಪ್ರೈಸ್ 5.2sp1.

- ನಿಯಂತ್ರಕ ಹೆಸರು: ನೂರಾರು

- ಕಾರ್ಯಕ್ಷೇತ್ರದ ಹೆಸರು: friends.cu

- ನಿಯಂತ್ರಕ ಐಪಿ: 10.10.10.60

- ---------------

- ಡೆಬಿಯನ್ ಆವೃತ್ತಿ: ಉಬ್ಬಸ.

- ತಂಡದ ಹೆಸರು: ಡೆಬಿಯನ್ 7

- ಐಪಿ ವಿಳಾಸ: ಡಿಎಚ್ಸಿಪಿ ಬಳಸುವುದು

LDAP ಸರ್ವರ್ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತಿದೆಯೆ ಎಂದು ನಾವು ಪರಿಶೀಲಿಸುತ್ತೇವೆ

ನಾವು ಫೈಲ್ ಅನ್ನು ಮಾರ್ಪಡಿಸುತ್ತೇವೆ /etc/ldap/ldap.conf ಮತ್ತು ಪ್ಯಾಕೇಜ್ ಅನ್ನು ಸ್ಥಾಪಿಸಿ ldap-utils:

: ~ # ನ್ಯಾನೊ /etc/ldap/ldap.conf [----] BASE dc = ಸ್ನೇಹಿತರು, dc = cu URI ldap: //centos.amigos.cu [----]

: ~ # ಆಪ್ಟಿಟ್ಯೂಡ್ ldap-utils ಅನ್ನು ಸ್ಥಾಪಿಸಿ: ~ d ldapsearch -x -b 'dc = friends, dc = cu' '(objectclass = *)': ~ d ldapsearch -x -b dc = friends, dc = cu 'uid = ಸ್ಟ್ರೈಡ್ಸ್ ' : ~ $ ldapsearch -x -b dc = ಸ್ನೇಹಿತರು, dc = cu 'uid = legolas' cn gidNumber

ಕೊನೆಯ ಎರಡು ಆಜ್ಞೆಗಳೊಂದಿಗೆ, ನಮ್ಮ ಕ್ಲಿಯರ್ಒಎಸ್ನ ಓಪನ್ಎಲ್ಡಿಎಪಿ ಸರ್ವರ್ನ ಲಭ್ಯತೆಯನ್ನು ನಾವು ಪರಿಶೀಲಿಸುತ್ತೇವೆ. ಹಿಂದಿನ ಆಜ್ಞೆಗಳ p ಟ್ಪುಟ್ಗಳನ್ನು ಚೆನ್ನಾಗಿ ನೋಡೋಣ.

ಪ್ರಮುಖ: ನಮ್ಮ ಓಪನ್ಎಲ್ಡಿಎಪಿ ಸರ್ವರ್ನಲ್ಲಿನ ಗುರುತಿನ ಸೇವೆ ಸರಿಯಾಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ ಎಂದು ನಾವು ಪರಿಶೀಲಿಸಿದ್ದೇವೆ.

ನಾವು sssd ಪ್ಯಾಕೇಜ್ ಅನ್ನು ಸ್ಥಾಪಿಸುತ್ತೇವೆ

ಪ್ಯಾಕೇಜ್ ಅನ್ನು ಸ್ಥಾಪಿಸಲು ಸಹ ಶಿಫಾರಸು ಮಾಡಲಾಗಿದೆ ಬೆರಳು ಚೆಕ್ಗಳನ್ನು ಹೆಚ್ಚು ಕುಡಿಯಲು ಸಾಧ್ಯವಾಗುವಂತೆ ಮಾಡಲು ldapsearch:

: s # ಆಪ್ಟಿಟ್ಯೂಡ್ sssd ಬೆರಳನ್ನು ಸ್ಥಾಪಿಸಿ

ಅನುಸ್ಥಾಪನೆಯು ಪೂರ್ಣಗೊಂಡ ನಂತರ, ಸೇವೆ ssd ಫೈಲ್ ಕಾಣೆಯಾದ ಕಾರಣ ಪ್ರಾರಂಭವಾಗುವುದಿಲ್ಲ /etc/sssd/sssd.conf. ಅನುಸ್ಥಾಪನೆಯ output ಟ್ಪುಟ್ ಇದನ್ನು ಪ್ರತಿಬಿಂಬಿಸುತ್ತದೆ. ಆದ್ದರಿಂದ, ನಾವು ಆ ಫೈಲ್ ಅನ್ನು ರಚಿಸಬೇಕು ಮತ್ತು ಅದನ್ನು ಬಿಟ್ಟುಬಿಡಬೇಕು ಮುಂದಿನ ಕನಿಷ್ಠ ವಿಷಯ:

: ~ # ನ್ಯಾನೊ /etc/sssd/sssd.conf [sssd] config_file_version = 2 services = nss, ನೀವು ಯಾವುದೇ ಡೊಮೇನ್ಗಳನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡದಿದ್ದರೆ pam # SSSD ಪ್ರಾರಂಭವಾಗುವುದಿಲ್ಲ. # ಹೊಸ ಡೊಮೇನ್ ಸಂರಚನೆಗಳನ್ನು [ಡೊಮೇನ್ / ] ವಿಭಾಗಗಳು, ಮತ್ತು # ನಂತರ ಕೆಳಗಿನ "ಡೊಮೇನ್ಗಳ" ಗುಣಲಕ್ಷಣಕ್ಕೆ ಡೊಮೇನ್ಗಳ ಪಟ್ಟಿಯನ್ನು ಸೇರಿಸಿ (ಅವುಗಳನ್ನು # ಪ್ರಶ್ನಿಸಬೇಕೆಂದು ನೀವು ಬಯಸುತ್ತೀರಿ). ಡೊಮೇನ್ಗಳು = amigos.cu [nss] filter_groups = root filter_users = root recnection_retries = 3 [pam] recnection_retries = 3 # LDAP ಡೊಮೇನ್ [ಡೊಮೇನ್ / amigos.cu] id_provider = ldap auth_provider = ldap chpass_provider = ldap # ldap_schema ಅನ್ನು "rfc2307" ಗೆ ಹೊಂದಿಸಬಹುದು, ಇದು ಗುಂಪಿನ ಸದಸ್ಯರ ಹೆಸರುಗಳನ್ನು # "memberuid" ಗುಣಲಕ್ಷಣದಲ್ಲಿ ಸಂಗ್ರಹಿಸುತ್ತದೆ, ಅಥವಾ "rfc2307bis" ಗೆ ಹೊಂದಿಸುತ್ತದೆ, ಇದು ಗುಂಪು ಸದಸ್ಯ DN ಗಳನ್ನು # "ಸದಸ್ಯ" ಗುಣಲಕ್ಷಣದಲ್ಲಿ ಸಂಗ್ರಹಿಸುತ್ತದೆ. ಈ ಮೌಲ್ಯ ನಿಮಗೆ ತಿಳಿದಿಲ್ಲದಿದ್ದರೆ, ನಿಮ್ಮ LDAP # ನಿರ್ವಾಹಕರನ್ನು ಕೇಳಿ. # ClearOS ldap_schema = rfc2307 ನೊಂದಿಗೆ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ ldap_uri = ldap: //centos.amigos.cu ldap_search_base = dc = ಸ್ನೇಹಿತರು, dc = cu # ಎಣಿಕೆಯನ್ನು ಸಕ್ರಿಯಗೊಳಿಸುವುದರಿಂದ ಮಧ್ಯಮ ಕಾರ್ಯಕ್ಷಮತೆಯ ಪರಿಣಾಮ ಬೀರುತ್ತದೆ ಎಂಬುದನ್ನು ಗಮನಿಸಿ. # ಪರಿಣಾಮವಾಗಿ, ಎಣಿಕೆಯ ಡೀಫಾಲ್ಟ್ ಮೌಲ್ಯವು ತಪ್ಪಾಗಿದೆ. # ಪೂರ್ಣ ವಿವರಗಳಿಗಾಗಿ sssd.conf ಮ್ಯಾನ್ ಪುಟವನ್ನು ನೋಡಿ. enumerate = false # ಸ್ಥಳೀಯವಾಗಿ ಪಾಸ್ವರ್ಡ್ ಹ್ಯಾಶ್ಗಳನ್ನು ಸಂಗ್ರಹಿಸುವ ಮೂಲಕ ಆಫ್ಲೈನ್ ಲಾಗಿನ್ಗಳನ್ನು ಅನುಮತಿಸಿ (ಡೀಫಾಲ್ಟ್: ಸುಳ್ಳು). cache_credentials = ನಿಜ ldap_tls_reqcert = ಅನುಮತಿಸು ldap_tls_cacert = /etc/ssl/certs/ca-certificates.crt

ಫೈಲ್ ಅನ್ನು ರಚಿಸಿದ ನಂತರ, ನಾವು ಅನುಗುಣವಾದ ಅನುಮತಿಗಳನ್ನು ನಿಯೋಜಿಸುತ್ತೇವೆ ಮತ್ತು ಸೇವೆಯನ್ನು ಮರುಪ್ರಾರಂಭಿಸುತ್ತೇವೆ:

: ~ # chmod 0600 /etc/sssd/sssd.conf : service # ಸೇವೆ sssd ಮರುಪ್ರಾರಂಭ

ಹಿಂದಿನ ಫೈಲ್ನ ವಿಷಯವನ್ನು ಉತ್ಕೃಷ್ಟಗೊಳಿಸಲು ನಾವು ಬಯಸಿದರೆ, ಕಾರ್ಯಗತಗೊಳಿಸಲು ನಾವು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ ಮನುಷ್ಯ sssd.conf ಮತ್ತು / ಅಥವಾ ಪೋಸ್ಟ್ನ ಪ್ರಾರಂಭದಲ್ಲಿರುವ ಲಿಂಕ್ಗಳೊಂದಿಗೆ ಪ್ರಾರಂಭಿಸಿ, ಅಂತರ್ಜಾಲದಲ್ಲಿ ಅಸ್ತಿತ್ವದಲ್ಲಿರುವ ದಸ್ತಾವೇಜನ್ನು ನೋಡಿ. ಸಹ ಸಮಾಲೋಚಿಸಿ ಮನುಷ್ಯ sssd-ldap. ಪೊಟ್ಟಣ ssd ರಲ್ಲಿ ಉದಾಹರಣೆಯನ್ನು ಒಳಗೊಂಡಿದೆ /usr/share/doc/sssd/examples/sssd-example.conf, ಇದನ್ನು ಮೈಕ್ರೋಸಾಫ್ಟ್ ಆಕ್ಟಿವ್ ಡೈರೆಕ್ಟರಿಯ ವಿರುದ್ಧ ದೃ ate ೀಕರಿಸಲು ಬಳಸಬಹುದು.

ಈಗ ನಾವು ಹೆಚ್ಚು ಕುಡಿಯಬಹುದಾದ ಆಜ್ಞೆಗಳನ್ನು ಬಳಸಬಹುದು ಬೆರಳು y ಗೆಟೆಂಟ್:

: $ $ ಬೆರಳಿನ ದಾಪುಗಾಲುಗಳು ಲಾಗಿನ್: ಸ್ಟ್ರೈಡ್ಸ್ ಹೆಸರು: ಸ್ಟ್ರೈಡ್ಸ್ ಎಲ್ ರೇ ಡೈರೆಕ್ಟರಿ: / ಹೋಮ್ / ಸ್ಟ್ರೈಡ್ಸ್ ಶೆಲ್: / ಬಿನ್ / ಬ್ಯಾಷ್ ಎಂದಿಗೂ ಲಾಗಿನ್ ಆಗಿಲ್ಲ. ಮೇಲ್ ಇಲ್ಲ. ಯಾವುದೇ ಯೋಜನೆ ಇಲ್ಲ. : ud $ sudo getent passwd legolas ಲೆಗೊಲಾಸ್: *: 1004: 63000: ಲೆಗೊಲಸ್ ದಿ ಎಲ್ಫ್: / ಹೋಮ್ / ಲೆಗೊಲಾಸ್: / ಬಿನ್ / ಬ್ಯಾಷ್

LDAP ಸರ್ವರ್ನ ಬಳಕೆದಾರರಾಗಿ ನಾವು ಇನ್ನೂ ದೃ ate ೀಕರಿಸಲು ಸಾಧ್ಯವಿಲ್ಲ. ನಾವು ಫೈಲ್ ಅನ್ನು ಮಾರ್ಪಡಿಸುವ ಮೊದಲು /etc/pam.d/common-session, ಆದ್ದರಿಂದ ನಿಮ್ಮ ಅಧಿವೇಶನವನ್ನು ನೀವು ಪ್ರಾರಂಭಿಸಿದಾಗ ಅದು ಅಸ್ತಿತ್ವದಲ್ಲಿಲ್ಲದಿದ್ದರೆ ಬಳಕೆದಾರರ ಫೋಲ್ಡರ್ ಸ್ವಯಂಚಾಲಿತವಾಗಿ ರಚಿಸಲ್ಪಡುತ್ತದೆ, ತದನಂತರ ಸಿಸ್ಟಮ್ ಅನ್ನು ರೀಬೂಟ್ ಮಾಡಿ:

[----]

ಅಧಿವೇಶನ ಅಗತ್ಯವಿದೆ pam_mkhomedir.so skel = / etc / skel / umask = 0022

### ಮೇಲಿನ ಸಾಲನ್ನು ಮೊದಲು ಸೇರಿಸಬೇಕು

# ಇಲ್ಲಿ ಪ್ರತಿ ಪ್ಯಾಕೇಜ್ ಮಾಡ್ಯೂಲ್ಗಳು ("ಪ್ರಾಥಮಿಕ" ಬ್ಲಾಕ್) [----]

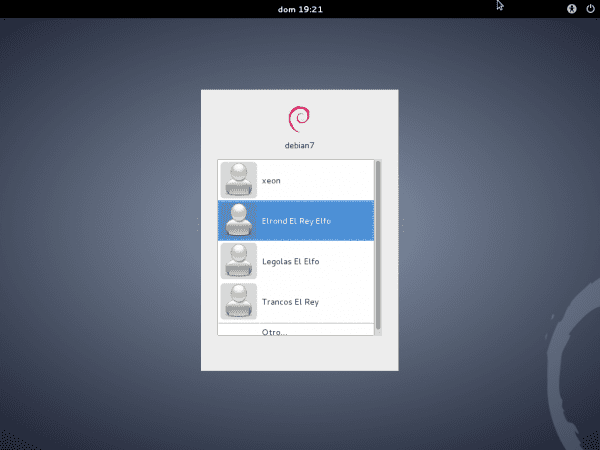

ನಾವು ನಮ್ಮ ವ್ಹೀಜಿಯನ್ನು ಮರುಪ್ರಾರಂಭಿಸುತ್ತೇವೆ:

: ~ # ರೀಬೂಟ್ ಮಾಡಿ

ಲಾಗ್ ಇನ್ ಮಾಡಿದ ನಂತರ, ಸಂಪರ್ಕ ವ್ಯವಸ್ಥಾಪಕವನ್ನು ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ ಸಂಪರ್ಕ ಕಡಿತಗೊಳಿಸಿ ಮತ್ತು ಲಾಗ್ and ಟ್ ಮಾಡಿ ಮತ್ತು ಬ್ಯಾಕ್ ಇನ್ ಮಾಡಿ. ವೇಗವಾಗಿ ಏನೂ ಇಲ್ಲ. ಟರ್ಮಿನಲ್ನಲ್ಲಿ ರನ್ ಮಾಡಿ ifconfig ಮತ್ತು ಅವರು ಅದನ್ನು ನೋಡುತ್ತಾರೆ eth0 ಇದನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಿಲ್ಲ.

ನೆಟ್ವರ್ಕ್ ಅನ್ನು ಸಕ್ರಿಯಗೊಳಿಸಿ. ದಯವಿಟ್ಟು ಲಾಗ್ and ಟ್ ಮಾಡಿ ಮತ್ತು ಮತ್ತೆ ಲಾಗ್ ಇನ್ ಮಾಡಿ. ಇದರೊಂದಿಗೆ ಮತ್ತೆ ಪರಿಶೀಲಿಸಿ ifconfig.

ಸಹಜವಾಗಿ, ಆಫ್ಲೈನ್ನಲ್ಲಿ ಕೆಲಸ ಮಾಡಲು, ಓಪನ್ಎಲ್ಡಿಎಪಿ ಆನ್ಲೈನ್ನಲ್ಲಿರುವಾಗ ಒಮ್ಮೆಯಾದರೂ ಲಾಗ್ ಇನ್ ಆಗುವುದು ಅವಶ್ಯಕ, ಇದರಿಂದಾಗಿ ರುಜುವಾತುಗಳನ್ನು ನಮ್ಮ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಉಳಿಸಲಾಗುತ್ತದೆ.

ಓಪನ್ಎಲ್ಡಿಎಪಿಯಲ್ಲಿ ನೋಂದಾಯಿಸಲಾದ ಬಾಹ್ಯ ಬಳಕೆದಾರರನ್ನು ಅಗತ್ಯ ಗುಂಪುಗಳ ಸದಸ್ಯರನ್ನಾಗಿ ಮಾಡಲು ನಾವು ಮರೆಯಬಾರದು, ಅನುಸ್ಥಾಪನೆಯ ಸಮಯದಲ್ಲಿ ರಚಿಸಲಾದ ಬಳಕೆದಾರರಿಗೆ ಯಾವಾಗಲೂ ಗಮನ ಕೊಡುತ್ತೇವೆ.

ನೋಟಾ:

ಆಯ್ಕೆಯನ್ನು ಘೋಷಿಸಿ ldap_tls_reqcert = ಎಂದಿಗೂ, ಫೈಲ್ನಲ್ಲಿ /etc/sssd/sssd.conf, ಪುಟದಲ್ಲಿ ಹೇಳಿರುವಂತೆ ಸುರಕ್ಷತೆಯ ಅಪಾಯವನ್ನು ಹೊಂದಿದೆ ಎಸ್ಎಸ್ಎಸ್ಡಿ - FAQ. ಡೀಫಾಲ್ಟ್ ಮೌಲ್ಯ «ಬೇಡಿಕೆ«. ನೋಡಿ ಮನುಷ್ಯ sssd-ldap. ಆದಾಗ್ಯೂ, ಅಧ್ಯಾಯದಲ್ಲಿ 8.2.5 ಡೊಮೇನ್ಗಳನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾಗುತ್ತಿದೆ ಫೆಡೋರಾ ದಸ್ತಾವೇಜಿನಿಂದ, ಅದು ಈ ಕೆಳಗಿನವುಗಳನ್ನು ಕೇಳುತ್ತದೆ:

ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದ ಚಾನಲ್ ಮೂಲಕ ದೃ SS ೀಕರಣವನ್ನು SSSD ಬೆಂಬಲಿಸುವುದಿಲ್ಲ. ಪರಿಣಾಮವಾಗಿ, ನೀವು LDAP ಸರ್ವರ್ ವಿರುದ್ಧ ದೃ ate ೀಕರಿಸಲು ಬಯಸಿದರೆ

TLS/SSLorLDAPSಅಗತ್ಯವಿದೆ.ಎಸ್ಎಸ್ಎಸ್ಡಿ ಇದು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದ ಚಾನಲ್ ಮೂಲಕ ದೃ ation ೀಕರಣವನ್ನು ಬೆಂಬಲಿಸುವುದಿಲ್ಲ. ಆದ್ದರಿಂದ, ನೀವು LDAP ಸರ್ವರ್ ವಿರುದ್ಧ ದೃ ate ೀಕರಿಸಲು ಬಯಸಿದರೆ, ಅದು ಅಗತ್ಯವಾಗಿರುತ್ತದೆ ಟಿಎಲ್ಎಸ್ / ಎಸ್ಎಲ್ಎಲ್ o ಎಲ್ಡಿಎಪಿ.

ನಾವು ವೈಯಕ್ತಿಕವಾಗಿ ಯೋಚಿಸುತ್ತೇವೆ ಪರಿಹಾರವನ್ನು ಉದ್ದೇಶಿಸಲಾಗಿದೆ ಭದ್ರತಾ ದೃಷ್ಟಿಕೋನದಿಂದ ಎಂಟರ್ಪ್ರೈಸ್ ಲ್ಯಾನ್ಗೆ ಇದು ಸಾಕಾಗುತ್ತದೆ. WWW ವಿಲೇಜ್ ಮೂಲಕ, ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಚಾನಲ್ ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲು ನಾವು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ ಟಿಎಲ್ಎಸ್ ಅಥವಾ «ಸಾರಿಗೆ ಭದ್ರತಾ ಪದರ », ಕ್ಲೈಂಟ್ ಕಂಪ್ಯೂಟರ್ ಮತ್ತು ಸರ್ವರ್ ನಡುವೆ.

ಸರಿಯಾದ ಸಹಿ ಮಾಡಿದ ಪ್ರಮಾಣಪತ್ರಗಳಿಂದ ಇದನ್ನು ಸಾಧಿಸಲು ನಾವು ಪ್ರಯತ್ನಿಸುತ್ತೇವೆ ಅಥವಾ «ಸ್ವಯಂ ಸಹಿ “ClearOS ಸರ್ವರ್ನಲ್ಲಿ, ಆದರೆ ನಮಗೆ ಸಾಧ್ಯವಾಗಲಿಲ್ಲ. ಇದು ನಿಜಕ್ಕೂ ಬಾಕಿ ಉಳಿದಿರುವ ವಿಷಯವಾಗಿದೆ. ಯಾವುದೇ ಓದುಗರಿಗೆ ಅದನ್ನು ಹೇಗೆ ಮಾಡಬೇಕೆಂದು ತಿಳಿದಿದ್ದರೆ, ಅದನ್ನು ವಿವರಿಸಲು ಸ್ವಾಗತ!

ಅತ್ಯುತ್ತಮ

ಶುಭಾಶಯಗಳು ಎಲಿಯೊಟೈಮ್ 3000 ಮತ್ತು ಕಾಮೆಂಟ್ ಮಾಡಿದ್ದಕ್ಕಾಗಿ ಧನ್ಯವಾದಗಳು !!!

ಶುಭಾಶಯಗಳು eliotime3000 ಮತ್ತು ಲೇಖನಕ್ಕಾಗಿ ಪ್ರಶಂಸೆಗೆ ಧನ್ಯವಾದಗಳು !!!

ಅತ್ಯುತ್ತಮ! ಪ್ರಕಟಣೆಯ ಲೇಖಕರಿಗೆ ಅವರ ಅಪಾರ ಜ್ಞಾನವನ್ನು ಹಂಚಿಕೊಂಡಿದ್ದಕ್ಕಾಗಿ ಮತ್ತು ಅದರ ಪ್ರಕಟಣೆಗೆ ಅವಕಾಶ ಮಾಡಿಕೊಟ್ಟ ಬ್ಲಾಗ್ಗೆ ನಾನು ಒಂದು ದೊಡ್ಡ ಅಭಿನಂದನೆಗಳನ್ನು ಸಲ್ಲಿಸಲು ಬಯಸುತ್ತೇನೆ.

ಧನ್ಯವಾದಗಳು!

ನಿಮ್ಮ ಹೊಗಳಿಕೆ ಮತ್ತು ಕಾಮೆಂಟ್ಗೆ ತುಂಬಾ ಧನ್ಯವಾದಗಳು !!! ನಾವೆಲ್ಲರೂ ಕಲಿಯುವ ಸಮುದಾಯದೊಂದಿಗೆ ಜ್ಞಾನವನ್ನು ಹಂಚಿಕೊಳ್ಳುವುದನ್ನು ಮುಂದುವರಿಸಲು ನೀವು ನನಗೆ ನೀಡುವ ಶಕ್ತಿ.

ಒಳ್ಳೆಯ ಲೇಖನ! ಪ್ರಮಾಣಪತ್ರಗಳ ಬಳಕೆಗೆ ಸಂಬಂಧಿಸಿದಂತೆ, ನೀವು ಪ್ರಮಾಣಪತ್ರವನ್ನು ರಚಿಸುವಾಗ ನೀವು ldap ಸಂರಚನೆಗೆ ಸೇರಿಸಬೇಕು (cn = config):

ಓಲ್ಕ್ಲೋಕಲ್ ಎಸ್ ಎಸ್ ಎಫ್: 71

olcTLSCACertificateFile: / path / to / ca / cert

olcTLSCertificateFile: / path / to / public / cert

olcTLSCertificateKeyFile: / path / to / private / key

olcTLSVerifyClient: ಪ್ರಯತ್ನಿಸಿ

olcTLSCipherSuite: + RSA: + AES-256-CBC: + SHA1

ಇದರೊಂದಿಗೆ (ಮತ್ತು ಪ್ರಮಾಣಪತ್ರಗಳನ್ನು ರಚಿಸುವುದು) ನಿಮಗೆ ಎಸ್ಎಸ್ಎಲ್ ಬೆಂಬಲವಿರುತ್ತದೆ.

ಧನ್ಯವಾದಗಳು!

ನಿಮ್ಮ ಕೊಡುಗೆಗೆ ಧನ್ಯವಾದಗಳು !!! ಆದಾಗ್ಯೂ, ಓಪನ್ಎಲ್ಡಿಎಪಿ ಕುರಿತು ನಾನು 7 ಲೇಖನಗಳನ್ನು ಇಲ್ಲಿ ಪ್ರಕಟಿಸುತ್ತೇನೆ:

http://humanos.uci.cu/2014/01/servicio-de-directorio-con-ldap-introduccion/

https://blog.desdelinux.net/ldap-introduccion/

ಅವುಗಳಲ್ಲಿ ನಾನು ಎಸ್ಎಸ್ಎಲ್ಗೆ ಮೊದಲು ಸ್ಟಾರ್ಟ್ ಟಿಎಲ್ಎಸ್ ಬಳಕೆಯನ್ನು ಒತ್ತಿಹೇಳುತ್ತೇನೆ, ಇದನ್ನು ಓಪನ್ಡ್ಯಾಪ್.ಆರ್ಗ್ ಶಿಫಾರಸು ಮಾಡಿದೆ. ಶುಭಾಶಯಗಳು hen ಫೆನೋಬಾರ್ಬಿಟಲ್, ಮತ್ತು ಕಾಮೆಂಟ್ ಮಾಡಿದ್ದಕ್ಕಾಗಿ ತುಂಬಾ ಧನ್ಯವಾದಗಳು.

ನನ್ನ ಇಮೇಲ್ Federico@dch.ch.gob.cu, ನೀವು ಹೆಚ್ಚು ವಿನಿಮಯ ಮಾಡಿಕೊಳ್ಳಲು ಬಯಸಿದರೆ. ಇಂಟರ್ನೆಟ್ ಪ್ರವೇಶಿಸುವುದು ನನಗೆ ತುಂಬಾ ನಿಧಾನವಾಗಿದೆ.

ಟಿಎಲ್ಎಸ್ಗಾಗಿ ಕಾನ್ಫಿಗರೇಶನ್ ಒಂದೇ ಆಗಿರುತ್ತದೆ, ಎಸ್ಎಸ್ಎಲ್ನೊಂದಿಗೆ ಸಾಗಣೆಯನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಚಾನಲ್ ಮೂಲಕ ಪಾರದರ್ಶಕಗೊಳಿಸಲಾಗುತ್ತದೆ, ಆದರೆ ಟಿಎಲ್ಎಸ್ನಲ್ಲಿ ದತ್ತಾಂಶ ಸಾಗಣೆಗೆ ಎರಡು-ಮಾರ್ಗದ ಗೂ ry ಲಿಪೀಕರಣವನ್ನು ಸಮಾಲೋಚಿಸಲಾಗುತ್ತದೆ; ಟಿಎಲ್ಎಸ್ನೊಂದಿಗೆ ಹ್ಯಾಂಡ್ಶೇಕ್ ಅನ್ನು ಅದೇ ಬಂದರಿನಲ್ಲಿ (389) ಸಮಾಲೋಚಿಸಬಹುದು ಮತ್ತು ಎಸ್ಎಸ್ಎಲ್ನೊಂದಿಗೆ ಸಮಾಲೋಚನೆಯನ್ನು ಪರ್ಯಾಯ ಬಂದರಿನಲ್ಲಿ ಮಾಡಲಾಗುತ್ತದೆ.

ಕೆಳಗಿನವುಗಳನ್ನು ಬದಲಾಯಿಸಿ:

ಓಲ್ಕ್ಲೋಕಲ್ ಎಸ್ ಎಸ್ ಎಫ್: 128

olcTLSVerifyClient: ಅನುಮತಿಸಿ

olcTLSCipherSuite: ನಾರ್ಮಲ್

(ನೀವು ಬಳಸುವ ಸುರಕ್ಷತೆಯ ಬಗ್ಗೆ ನೀವು ವ್ಯಾಮೋಹ ಹೊಂದಿದ್ದರೆ:

olcTLSCipherSuite: SECURE256:!AES-128-CBC:!ARCFOUR-128:!CAMELLIA-128-CBC:!3DES-CBC:!CAMELLIA-128-CBC)

ಮತ್ತು ಮರುಪ್ರಾರಂಭಿಸಿ, ಇದರೊಂದಿಗೆ ನೀವು ನಂತರ ನೋಡುತ್ತೀರಿ:

gnutls-cli-debug -p 636 ldap.ipm.org.gt

'Ldap.ipm.org.gt' ಅನ್ನು ಪರಿಹರಿಸಲಾಗುತ್ತಿದೆ…

ಎಸ್ಎಸ್ಎಲ್ 3.0 ಬೆಂಬಲಕ್ಕಾಗಿ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಹೌದು

% COMPAT ಅಗತ್ಯವಿದೆಯೇ ಎಂದು ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಇಲ್ಲ

ಟಿಎಲ್ಎಸ್ 1.0 ಬೆಂಬಲಕ್ಕಾಗಿ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಹೌದು

ಟಿಎಲ್ಎಸ್ 1.1 ಬೆಂಬಲಕ್ಕಾಗಿ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಹೌದು

ಟಿಎಲ್ಎಸ್ 1.1 ರಿಂದ… ಎನ್ / ಎ ವರೆಗೆ ಫಾಲ್ಬ್ಯಾಕ್ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ

ಟಿಎಲ್ಎಸ್ 1.2 ಬೆಂಬಲಕ್ಕಾಗಿ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಹೌದು

ಸುರಕ್ಷಿತ ಮರು ಮಾತುಕತೆ ಬೆಂಬಲಕ್ಕಾಗಿ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಹೌದು

ಸುರಕ್ಷಿತ ಮರು ಸಮಾಲೋಚನೆ ಬೆಂಬಲ (ಎಸ್ಸಿಎಸ್ವಿ) ಗಾಗಿ ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ… ಹೌದು

ಯಾವ ಟಿಎಲ್ಎಸ್ ಬೆಂಬಲವನ್ನು ಸಹ ಸಕ್ರಿಯಗೊಳಿಸಲಾಗಿದೆಯೆಂದರೆ, ನೀವು ಟಿಎಲ್ಎಸ್ಗಾಗಿ 389 (ಅಥವಾ 636) ಮತ್ತು ಎಸ್ಎಸ್ಎಲ್ಗಾಗಿ 636 (ಎಲ್ಡ್ಯಾಪ್ಸ್) ಅನ್ನು ಬಳಸುತ್ತೀರಿ; ಅವು ಪರಸ್ಪರ ಸಂಪೂರ್ಣವಾಗಿ ಸ್ವತಂತ್ರವಾಗಿವೆ ಮತ್ತು ಇನ್ನೊಂದನ್ನು ಬಳಸಲು ನೀವು ಒಬ್ಬರನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಬೇಕಾಗಿಲ್ಲ.

ಧನ್ಯವಾದಗಳು!