ಪೆಂಟ್ಮೆನು: ವಿಚಕ್ಷಣ ಮತ್ತು DOS ದಾಳಿಗಳಿಗಾಗಿ ಬ್ಯಾಷ್ ಸ್ಕ್ರಿಪ್ಟ್

ಕಾಲಕಾಲಕ್ಕೆ, ಕಂಪ್ಯೂಟರ್ ಭದ್ರತೆಯ ಕ್ಷೇತ್ರದಲ್ಲಿ ಉಚಿತ, ಮುಕ್ತ ಮತ್ತು ಉಚಿತ ಸಾಧನವನ್ನು ಅನ್ವೇಷಿಸಲು ನಾವು ಅವಕಾಶವನ್ನು ತೆಗೆದುಕೊಳ್ಳುತ್ತೇವೆ, ವಿಶೇಷವಾಗಿ ಹ್ಯಾಕಿಂಗ್ ಮತ್ತು ಪೆಂಟೆಸ್ಟಿಂಗ್ ಪ್ರಪಂಚ. ಈ ಕಾರಣಕ್ಕಾಗಿ, ಈ ಪ್ರಕಾರದ ಮತ್ತೊಂದು ಆಸಕ್ತಿದಾಯಕ ಮತ್ತು ಉಪಯುಕ್ತ ಸಾಧನವನ್ನು ನಿಮಗೆ ಪರಿಚಯಿಸಲು ಇಂದು ನಾವು ಅವಕಾಶವನ್ನು ತೆಗೆದುಕೊಳ್ಳುತ್ತೇವೆ "ಪೆಂಟ್ಮೆನು".

ಮತ್ತು ಪೆಂಟ್ಮೆನು ಎಂದರೇನು? ಸರಿ, ಸಂಕ್ಷಿಪ್ತವಾಗಿ ಇದು, ಯುಎನ್ ಸಣ್ಣ ಲಿನಕ್ಸ್ ಸ್ಕ್ರಿಪ್ಟ್ ಅನ್ನು ಬ್ಯಾಷ್ ಶೆಲ್ನಲ್ಲಿ ಮಾಡಲಾಗಿದೆ ಇದು ಬಳಕೆದಾರರಿಂದ ರಚಿಸಲ್ಪಟ್ಟಿದೆ ವಿಚಕ್ಷಣ ಮತ್ತು DOS ದಾಳಿಗಳು. ಮತ್ತು ಸಹಜವಾಗಿ, ಈ ಎಲ್ಲಾ ಸುಲಭ ರೀತಿಯಲ್ಲಿ, ಒಂದು ಮೂಲಕತ್ವರಿತ ಮತ್ತು ಸುಲಭವಾದ ನೆಟ್ವರ್ಕ್ ವಿಚಕ್ಷಣಕ್ಕಾಗಿ ತಂಪಾದ ಆಯ್ಕೆ ಮೆನು ಮತ್ತು ಅಗತ್ಯ ದಾಳಿಗಳ ಯಶಸ್ವಿ ಕಾರ್ಯಗತಗೊಳಿಸುವಿಕೆ.

ಹ್ಯಾಕಿಂಗ್ ಪರಿಕರಗಳು 2023: GNU/Linux ನಲ್ಲಿ ಬಳಸಲು ಸೂಕ್ತವಾಗಿದೆ

ಆದರೆ, ಈ ಆಸಕ್ತಿದಾಯಕ ಹ್ಯಾಕಿಂಗ್ ಮತ್ತು ಪೆಂಟೆಸ್ಟಿಂಗ್ ಟೂಲ್ ಬಗ್ಗೆ ಈ ಪ್ರಸ್ತುತ ಪೋಸ್ಟ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸುವ ಮೊದಲು "ಪೆಂಟ್ಮೆನು", ನೀವು ಅನ್ವೇಷಿಸಲು ನಾವು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ ಹಿಂದಿನ ಸಂಬಂಧಿತ ಪೋಸ್ಟ್:

ಪೆಂಟ್ಮೆನು: ಹ್ಯಾಕಿಂಗ್ ಮತ್ತು ಪೆಂಟೆಸ್ಟಿಂಗ್ ಟೂಲ್

GNU/Linux ನಲ್ಲಿ Pentmenu ಅನ್ನು ಅನ್ವೇಷಿಸಲಾಗುತ್ತಿದೆ

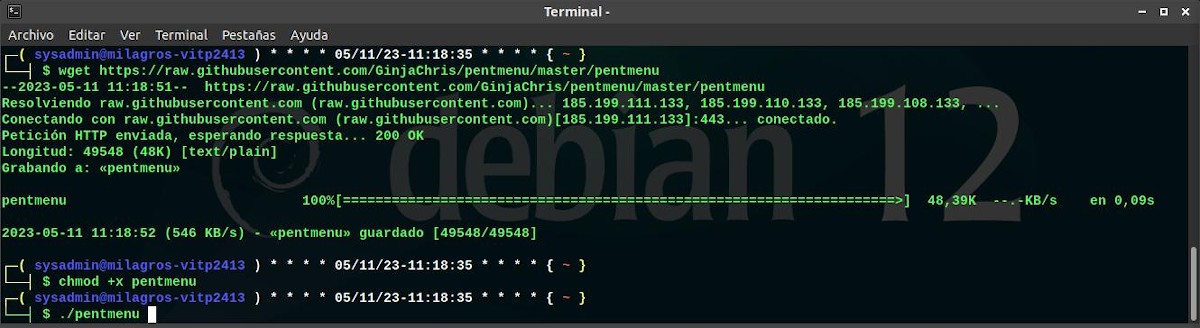

ಪ್ಯಾರಾ Pentmenu ಉಪಕರಣವನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಿ, ಅನ್ವೇಷಿಸಿ ಮತ್ತು ತಿಳಿದುಕೊಳ್ಳಿ ಎಂದಿನಂತೆ ನಾವು ನಮ್ಮ ಸಾಮಾನ್ಯ Respin MilagrOS ಅನ್ನು ಬಳಸುತ್ತೇವೆ. ಮತ್ತು ಇದನ್ನು ಕೈಗೊಳ್ಳುವ ವಿಧಾನವು ನಿಮ್ಮ ಮೇಲೆ ಕಾಣಿಸಿಕೊಳ್ಳುತ್ತದೆ ಗಿಟ್ಹಬ್ನಲ್ಲಿ ಅಧಿಕೃತ ವೆಬ್ಸೈಟ್. ಮತ್ತು ಇದು ಈ ಕೆಳಗಿನಂತಿರುತ್ತದೆ:

ವಿಸರ್ಜನೆ

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuಅನುಮತಿಗಳನ್ನು ನೀಡುವುದು

chmod +x pentmenuಮರಣದಂಡನೆ

./pentmenu

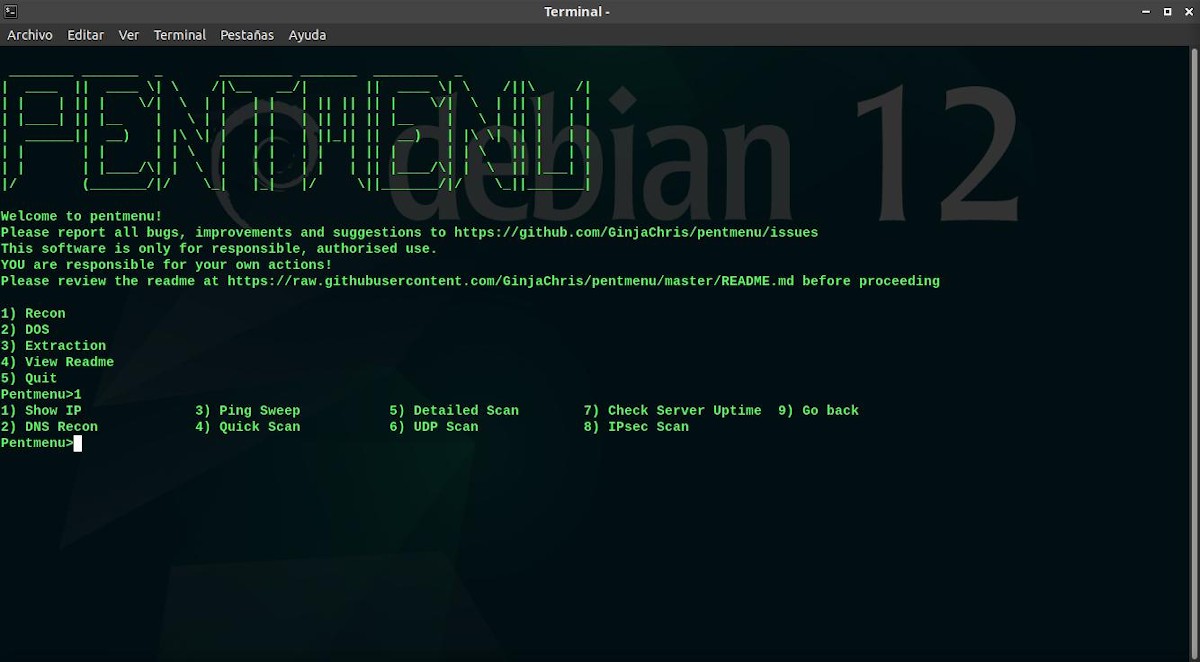

ಮೆನು 1: ರೀಕಾನ್ (ಗುರುತಿಸುವಿಕೆ ಮಾಡ್ಯೂಲ್ಗಳು)

ಈ ಮೆನು ಅಥವಾ ಮಾಡ್ಯೂಲ್ ಈ ಕೆಳಗಿನ ಕಾರ್ಯಗಳನ್ನು ಒದಗಿಸುತ್ತದೆ:

- ಐಪಿ ತೋರಿಸು: ಈ ಆಯ್ಕೆಯು ನಮ್ಮ ಕಂಪ್ಯೂಟರ್ನ ಬಾಹ್ಯ IP ಅನ್ನು ಹುಡುಕಲು ಕರ್ಲ್ ಆಜ್ಞೆಯನ್ನು ಬಳಸುತ್ತದೆ.

- DNS ಗುರುತಿಸುವಿಕೆ: ಈ ಆಯ್ಕೆಯು ನಿಷ್ಕ್ರಿಯ ಗುರುತಿಸುವಿಕೆಯನ್ನು ಗುರಿಯಾಗಿಸುತ್ತದೆ ಮತ್ತು ಇದರ ಪರಿಣಾಮವಾಗಿ DNS ಲುಕಪ್ ಮತ್ತು ಗುರಿಯ ವ್ಯುಯಿಸ್ ಲುಕಪ್ ಅನ್ನು ನಿರ್ವಹಿಸುತ್ತದೆ.

- ಪಿಂಗ್ ಸ್ವೀಪ್: ಈ ಆಯ್ಕೆಯು ಗಮ್ಯಸ್ಥಾನ ಹೋಸ್ಟ್ ಅಥವಾ ನೆಟ್ವರ್ಕ್ ವಿರುದ್ಧ ICMP ಎಕೋ (ಪಿಂಗ್) ಅನ್ನು ನಿರ್ವಹಿಸಲು nmap ಆಜ್ಞೆಯನ್ನು ಬಳಸುತ್ತದೆ.

- ತ್ವರಿತ ಸ್ಕ್ಯಾನ್: TCP SYN ಸ್ಕ್ಯಾನ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ತೆರೆದ ಪೋರ್ಟ್ಗಳನ್ನು ನೋಡಲು nmap ಆಜ್ಞೆಯನ್ನು ಬಳಸುವ ಮೂಲಕ ಈ ಆಯ್ಕೆಯು TCP ಪೋರ್ಟ್ ಸ್ಕ್ಯಾನರ್ ಆಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ.

- ವಿವರವಾದ ಸ್ಕ್ಯಾನ್: ಈ ಆಯ್ಕೆಯು ಸಕ್ರಿಯ ಅತಿಥೇಯಗಳನ್ನು ಗುರುತಿಸಲು nmap ಆಜ್ಞೆಯನ್ನು ಬಳಸುತ್ತದೆ, ತೆರೆದ ಪೋರ್ಟ್ಗಳು, ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಂ ಅನ್ನು ಗುರುತಿಸಲು ಪ್ರಯತ್ನಿಸುತ್ತದೆ, ಬ್ಯಾನರ್ಗಳನ್ನು ಬರೆಯಲು ಮತ್ತು ಹೆಚ್ಚಿನವು.

- ಯುಡಿಪಿ ಸ್ಕ್ಯಾನ್: ಈ ಆಯ್ಕೆಯು ತೆರೆದ UDP ಪೋರ್ಟ್ಗಳನ್ನು ಹುಡುಕಲು nmap ಆಜ್ಞೆಯನ್ನು ಬಳಸುತ್ತದೆ. ಅದರಂತೆ ಗಮ್ಯಸ್ಥಾನ ಹೋಸ್ಟ್ನ ಎಲ್ಲಾ UDP ಪೋರ್ಟ್ಗಳನ್ನು ಸ್ಕ್ಯಾನ್ ಮಾಡುತ್ತದೆ.

- ಸರ್ವರ್ ಅಪ್ಟೈಮ್ ಪರಿಶೀಲಿಸಿ: ಈ ಆಯ್ಕೆಯು hping3 ನೊಂದಿಗೆ ತೆರೆದ TCP ಪೋರ್ಟ್ ಅನ್ನು ಪ್ರಶ್ನಿಸುವ ಮೂಲಕ ಗುರಿ ಹೋಸ್ಟ್ನ ಸಮಯವನ್ನು ಲೆಕ್ಕಾಚಾರ ಮಾಡುತ್ತದೆ. ಫಲಿತಾಂಶಗಳ ನಿಖರತೆಯು ಯಂತ್ರದಿಂದ ಯಂತ್ರಕ್ಕೆ ಬದಲಾಗಬಹುದು ಅಥವಾ ಕೆಲಸ ಮಾಡದಿರಬಹುದು.

- IPsec ಸ್ಕ್ಯಾನ್: ಈ ಆಯ್ಕೆಯು ಐಕೆ-ಸ್ಕ್ಯಾನ್ ಮತ್ತು ವಿವಿಧ ಹಂತ 1 ಪ್ರಸ್ತಾವನೆಗಳನ್ನು ಬಳಸಿಕೊಂಡು IPsec VPN ಸರ್ವರ್ನ ಉಪಸ್ಥಿತಿಯನ್ನು ಗುರುತಿಸಲು ಪ್ರಯತ್ನಿಸಲು ಉದ್ದೇಶಿಸಲಾಗಿದೆ.

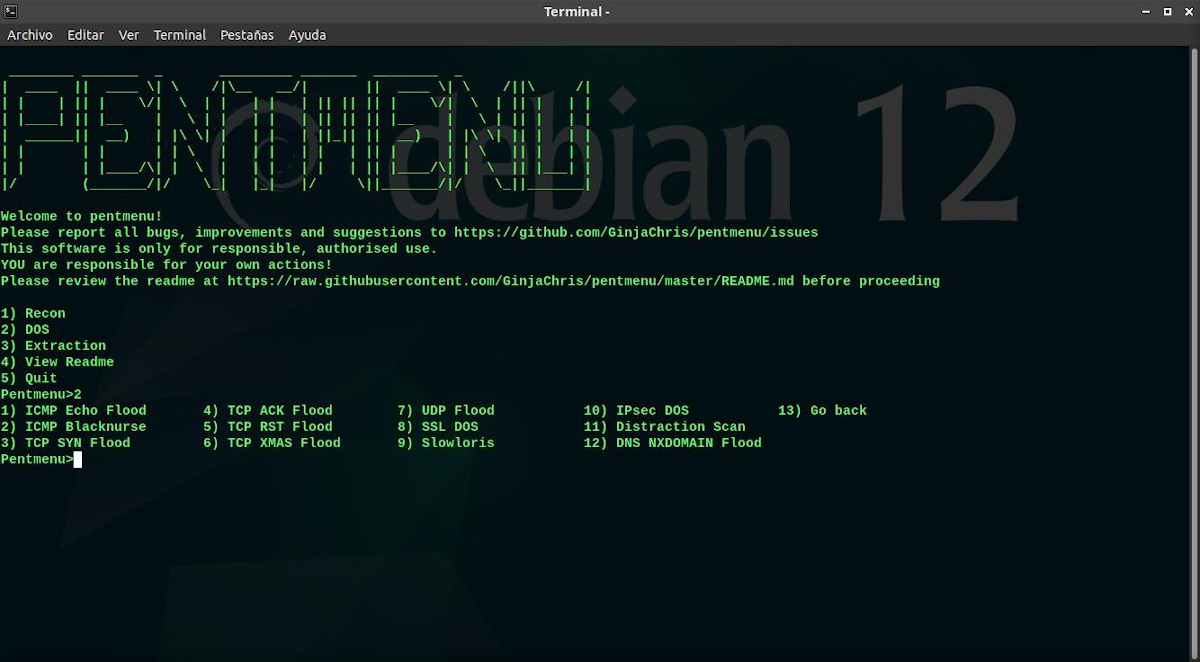

ಮೆನು 2: DOS (DOS ದಾಳಿ ಮಾಡ್ಯೂಲ್ಗಳು)

- ICMP ಎಕೋ ಪ್ರವಾಹ: ಈ ಆಯ್ಕೆಯು ಗುರಿ ಹೋಸ್ಟ್ ವಿರುದ್ಧ ಸಾಂಪ್ರದಾಯಿಕ ICMP ಪ್ರತಿಧ್ವನಿ ಪ್ರವಾಹವನ್ನು ಪ್ರಾರಂಭಿಸಲು hping3 CLI ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಬಳಸುತ್ತದೆ.

- ICMP ಬ್ಲ್ಯಾಕ್ನರ್ಸ್ ಪ್ರವಾಹ: ಗುರಿ ಹೋಸ್ಟ್ ವಿರುದ್ಧ ಸಾಂಪ್ರದಾಯಿಕ ICMP ಬ್ಲ್ಯಾಕ್ನರ್ಸ್ ಪ್ರವಾಹವನ್ನು ಪ್ರಾರಂಭಿಸಲು ಈ ಆಯ್ಕೆಯು hping3 CLI ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಬಳಸುತ್ತದೆ.

- TCP SYN ಪ್ರವಾಹ: ಈ ಆಯ್ಕೆ hping3 ಬಳಸಿಕೊಂಡು TCP SYN ಪ್ಯಾಕೆಟ್ಗಳ ಪ್ರವಾಹವನ್ನು ಕಳುಹಿಸುತ್ತದೆ. ಆದರೆ, ಹೌದುಇದು hping3 ಅನ್ನು ಕಂಡುಹಿಡಿಯದಿದ್ದರೆ, ಬದಲಿಗೆ nmap-nping ಉಪಯುಕ್ತತೆಯನ್ನು ಬಳಸಲು ಪ್ರಯತ್ನಿಸಿ.

- TCP ACK ಪ್ರವಾಹ: ಈ ಆಯ್ಕೆ SYN ಫ್ಲಡ್ನಂತೆಯೇ ಅದೇ ಆಯ್ಕೆಗಳನ್ನು ನೀಡುತ್ತದೆ, ಆದರೆ ಬದಲಿಗೆ TCP ACK (ಸ್ವೀಕಾರ) ಫ್ಲ್ಯಾಗ್ ಅನ್ನು ಹೊಂದಿಸುತ್ತದೆ.

- TCP RST ಪ್ರವಾಹ: ಈ ಆಯ್ಕೆ SYN ಫ್ಲಡ್ನಂತೆಯೇ ಅದೇ ಆಯ್ಕೆಗಳನ್ನು ನೀಡುತ್ತದೆ, ಆದರೆ ಬದಲಿಗೆ TCP RST (ಮರುಹೊಂದಿಸು) ಫ್ಲ್ಯಾಗ್ ಅನ್ನು ಹೊಂದಿಸುತ್ತದೆ.

- TCP XMAS ಪ್ರವಾಹ: ಈ ಆಯ್ಕೆ SYN ಫ್ಲಡ್ನಂತೆಯೇ ಅದೇ ಆಯ್ಕೆಗಳನ್ನು ನೀಡುತ್ತದೆ ಮತ್ತು ACK ಫ್ಲಡ್, ಆದರೆ ಇದು ಎಲ್ಲಾ TCP ಫ್ಲ್ಯಾಗ್ಗಳ ಸೆಟ್ನೊಂದಿಗೆ ಪ್ಯಾಕೆಟ್ಗಳನ್ನು ಕಳುಹಿಸುತ್ತದೆ (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- UDP ಪ್ರವಾಹ: ಈ ಆಯ್ಕೆ SYN ಪ್ರವಾಹದಂತೆಯೇ ಅದೇ ಆಯ್ಕೆಗಳನ್ನು ನೀಡುತ್ತದೆ, ಬದಲಿಗೆ UDP ಪ್ಯಾಕೆಟ್ಗಳನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಿದ host:port ಗೆ ಕಳುಹಿಸುತ್ತದೆ.

- SSL TWO: ಈ ಆಯ್ಕೆಯು ಗಮ್ಯಸ್ಥಾನ ಹೋಸ್ಟ್:ಪೋರ್ಟ್ ವಿರುದ್ಧ DOS ದಾಳಿಯನ್ನು ಪ್ರಯತ್ನಿಸಲು OpenSSL ಅನ್ನು ಬಳಸುತ್ತದೆ. ಇದು ಅನೇಕ ಸಂಪರ್ಕಗಳನ್ನು ತೆರೆಯುವ ಮೂಲಕ ಮತ್ತು ಸರ್ವರ್ ದುಬಾರಿ ಹ್ಯಾಂಡ್ಶೇಕ್ ಲೆಕ್ಕಾಚಾರಗಳನ್ನು ಮಾಡುವ ಮೂಲಕ ಮಾಡುತ್ತದೆ.

- ಸ್ಲೋಲೋರಿಸ್: ಈ ಆಯ್ಕೆಯು ನೆಟ್ಕ್ಯಾಟ್ ಪ್ರೋಗ್ರಾಂ ಅನ್ನು ನಿಧಾನವಾಗಿ HTTP ಹೆಡರ್ಗಳನ್ನು ಗಮ್ಯಸ್ಥಾನ ಹೋಸ್ಟ್: ಪೋರ್ಟ್ಗೆ ಕಳುಹಿಸಲು ಬಳಸುತ್ತದೆ.

- IPsec DOS: ಯಾದೃಚ್ಛಿಕ ಮೂಲ IP ಗಳಿಂದ ಮುಖ್ಯ ಮೋಡ್ ಮತ್ತು ಆಕ್ರಮಣಕಾರಿ ಮೋಡ್ ಹಂತ 1 ಪ್ಯಾಕೆಟ್ಗಳೊಂದಿಗೆ ನಿರ್ದಿಷ್ಟಪಡಿಸಿದ IP ಅನ್ನು ಪ್ರವಾಹ ಮಾಡಲು ಪ್ರಯತ್ನಿಸಲು ಈ ಆಯ್ಕೆಯು ike-ಸ್ಕ್ಯಾನ್ ಪ್ರೋಗ್ರಾಂ ಅನ್ನು ಬಳಸುತ್ತದೆ.

- ಡಿಸ್ಟ್ರಾಕ್ಷನ್ ಸ್ಕ್ಯಾನ್: ಈ ಆಯ್ಕೆ ಇದು ವಾಸ್ತವವಾಗಿ DOS ದಾಳಿಯನ್ನು ಪ್ರಚೋದಿಸುವುದಿಲ್ಲ, ಆದರೆ ನಮ್ಮ ಆಯ್ಕೆಯ ವಂಚನೆಯ IP ಯಿಂದ hping3 ಅನ್ನು ಬಳಸಿಕೊಂಡು ಬಹು TCP SYN ಸ್ಕ್ಯಾನ್ಗಳನ್ನು ಪ್ರಾರಂಭಿಸುತ್ತದೆ.

ಮೆನು 3: ಹೊರತೆಗೆಯುವಿಕೆ

- ಫೈಲ್ ಕಳುಹಿಸಿ: ಈ ಮಾಡ್ಯೂಲ್ TCP ಅಥವಾ UDP ಯೊಂದಿಗೆ ಡೇಟಾವನ್ನು ಕಳುಹಿಸಲು ನೆಟ್ಕ್ಯಾಟ್ ಪ್ರೋಗ್ರಾಂ ಅನ್ನು ಬಳಸುತ್ತದೆ. ಇದು ಸಾಮಾನ್ಯವಾಗಿ ಟಾರ್ಗೆಟ್ ಹೋಸ್ಟ್ಗಳಿಂದ ಡೇಟಾವನ್ನು ಹೊರತೆಗೆಯಲು ಅತ್ಯಂತ ಉಪಯುಕ್ತವಾಗಿದೆ.

- ಕೇಳುಗನನ್ನು ರಚಿಸಿ: ಕಾನ್ಫಿಗರ್ ಮಾಡಬಹುದಾದ TCP ಅಥವಾ UDP ಪೋರ್ಟ್ನಲ್ಲಿ ಕೇಳುಗರನ್ನು ತೆರೆಯಲು ಈ ಮಾಡ್ಯೂಲ್ ನೆಟ್ಕ್ಯಾಟ್ ಅನ್ನು ಬಳಸುತ್ತದೆ. ಇದು ಸಾಮಾನ್ಯವಾಗಿ ಸಿಸ್ಲಾಗ್ ಸಂಪರ್ಕವನ್ನು ಪರೀಕ್ಷಿಸಲು, ಫೈಲ್ಗಳನ್ನು ಸ್ವೀಕರಿಸಲು ಅಥವಾ ನೆಟ್ವರ್ಕ್ನಲ್ಲಿ ಸಕ್ರಿಯ ಸ್ಕ್ಯಾನಿಂಗ್ ಅನ್ನು ಪರಿಶೀಲಿಸಲು ಅತ್ಯಂತ ಉಪಯುಕ್ತವಾಗಿದೆ.

ಅಂತಿಮವಾಗಿ, ದಿ ಮೆನು 4 (Readme ವೀಕ್ಷಿಸಿ) ಇದು ಸ್ಥಳೀಯವಾಗಿ ಮತ್ತು ಹೆಚ್ಚು ವಿವರವಾಗಿ, ಮೇಲೆ ವಿವರಿಸಿದ ಎಲ್ಲವನ್ನೂ ನೋಡಲು ನಮಗೆ ಅನುಮತಿಸುತ್ತದೆ, ಅದು ಪ್ರತಿಯಾಗಿ, GitHub ನಲ್ಲಿ ಕಂಡುಬರುತ್ತದೆ. ಮತ್ತು ಮೆನು 5 (ಕ್ವಿಟ್), ಮೂಲಭೂತವಾಗಿ ನಿರ್ಗಮಿಸುವುದು ಮತ್ತು ಪ್ರೋಗ್ರಾಂ ಅನ್ನು ಮುಚ್ಚುವುದು.

ಸಾರಾಂಶ

ಸಾರಾಂಶದಲ್ಲಿ, "ಪೆಂಟ್ಮೆನು" ಅನೇಕರಲ್ಲಿ ಒಂದಾಗಿದೆ ಹ್ಯಾಕಿಂಗ್ ಮತ್ತು ಪೆಂಟೆಸ್ಟಿಂಗ್ ಉಪಕರಣಗಳು, ಉಚಿತ, ಮುಕ್ತ ಮತ್ತು ಉಚಿತ, ಕಂಪ್ಯೂಟರ್ ಭದ್ರತೆ ಕ್ಷೇತ್ರದಲ್ಲಿ ಚಟುವಟಿಕೆಗಳನ್ನು ಕಲಿಯಲು ಮತ್ತು ಅಭ್ಯಾಸ ಮಾಡಲು ಲಭ್ಯವಿದೆ. ಆದಾಗ್ಯೂ, ಮತ್ತು ನಾವು ಇಲ್ಲಿ ತಿಳಿಸಿರುವ ಅಥವಾ ಇಲ್ಲದಿರುವಂತೆ, ಈ ಉಪಯುಕ್ತತೆಯನ್ನು ಯಾವುದಕ್ಕೆ ಅನ್ವಯಿಸಲಾಗುತ್ತದೆ ಎಂಬುದರ ಜವಾಬ್ದಾರಿಯುತ ಮತ್ತು ಅಧಿಕೃತ ಬಳಕೆಯನ್ನು ಗಮನದಲ್ಲಿಟ್ಟುಕೊಂಡು ಬಳಸಬೇಕು, ಆದ್ದರಿಂದ, ಅದರೊಂದಿಗೆ ಮಾಡಲಾದ ಎಲ್ಲವೂ ನಿಮ್ಮ ವಿವೇಚನೆಗೆ ಅನುಗುಣವಾಗಿರುತ್ತದೆ. ಬಳಕೆದಾರರ. ಮತ್ತು ಯಾರಾದರೂ ಇದನ್ನು ಪ್ರಯತ್ನಿಸಿದರೆ ಅಥವಾ ಮೊದಲು ಪ್ರಯತ್ನಿಸಿದರೆ, ಕಾಮೆಂಟ್ಗಳ ಮೂಲಕ ನಿಮ್ಮ ಅನುಭವದ ಬಗ್ಗೆ ನಮಗೆ ಹೇಳಲು ನಾವು ನಿಮ್ಮನ್ನು ಆಹ್ವಾನಿಸುತ್ತೇವೆ.

ಕೊನೆಯದಾಗಿ, ನೆನಪಿಡಿ ನಮ್ಮ ಭೇಟಿ «ಮುಖಪುಟ» ಮತ್ತು ನಮ್ಮ ಅಧಿಕೃತ ಚಾನಲ್ಗೆ ಸೇರಿಕೊಳ್ಳಿ ಟೆಲಿಗ್ರಾಂ ಹೆಚ್ಚಿನ ಸುದ್ದಿ, ಮಾರ್ಗದರ್ಶಿಗಳು ಮತ್ತು ಟ್ಯುಟೋರಿಯಲ್ಗಳನ್ನು ಅನ್ವೇಷಿಸಲು. ಮತ್ತು, ಇದನ್ನು ಹೊಂದಿದೆ ಗುಂಪು ಇಲ್ಲಿ ಒಳಗೊಂಡಿರುವ ಯಾವುದೇ ಐಟಿ ವಿಷಯದ ಕುರಿತು ಮಾತನಾಡಲು ಮತ್ತು ಇನ್ನಷ್ಟು ತಿಳಿದುಕೊಳ್ಳಲು.