ಸರಣಿಯ ಸಾಮಾನ್ಯ ಸೂಚ್ಯಂಕ: ಎಸ್ಎಂಇಗಳಿಗಾಗಿ ಕಂಪ್ಯೂಟರ್ ನೆಟ್ವರ್ಕ್ಗಳು: ಪರಿಚಯ

ಹಲೋ ಸ್ನೇಹಿತರು ಮತ್ತು ಸ್ನೇಹಿತರು!

ಈ ಲೇಖನದ ಮೂಲಕ ದೃ hentic ೀಕರಣದ ವಿಷಯಕ್ಕೆ ಒಂದು ಅವಲೋಕನವನ್ನು ನೀಡಲು ನಾವು ಉದ್ದೇಶಿಸಿದ್ದೇವೆ PAM. ನಾವು ಲಿನಕ್ಸ್ / ಯುನಿಕ್ಸ್ ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಂನೊಂದಿಗೆ ಪ್ರತಿದಿನವೂ ನಮ್ಮ ವರ್ಕ್ಸ್ಟೇಷನ್ ಅನ್ನು ಬಳಸುತ್ತೇವೆ ಮತ್ತು ಕೆಲವು ಸಂದರ್ಭಗಳಲ್ಲಿ ನಾವು ಅಧಿವೇಶನವನ್ನು ಪ್ರಾರಂಭಿಸಿದಾಗ ದೃ hentic ೀಕರಣ ಕಾರ್ಯವಿಧಾನವು ಹೇಗೆ ಸಂಭವಿಸುತ್ತದೆ ಎಂಬುದನ್ನು ಅಧ್ಯಯನ ಮಾಡುವುದನ್ನು ನಿಲ್ಲಿಸುತ್ತೇವೆ. ಆರ್ಕೈವ್ಗಳ ಅಸ್ತಿತ್ವದ ಬಗ್ಗೆ ನಮಗೆ ತಿಳಿದಿದೆಯೇ? / etc / passwdಮತ್ತು / etc / shadow ಅದು ಸ್ಥಳೀಯ ಬಳಕೆದಾರರ ದೃ hentic ೀಕರಣ ರುಜುವಾತುಗಳ ಮುಖ್ಯ ಡೇಟಾಬೇಸ್ ಆಗಿದೆ. ಈ ಪೋಸ್ಟ್ ಅನ್ನು ಓದಿದ ನಂತರ ನೀವು ಕನಿಷ್ಟ- PAM ಹೇಗೆ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ ಎಂಬುದರ ಸ್ಪಷ್ಟ ಕಲ್ಪನೆಯನ್ನು ಹೊಂದಿರುತ್ತೀರಿ ಎಂದು ನಾವು ಭಾವಿಸುತ್ತೇವೆ.

ದೃ ation ೀಕರಣ

ದೃ ation ೀಕರಣ - ಪ್ರಾಯೋಗಿಕ ಉದ್ದೇಶಗಳಿಗಾಗಿ - ಇದು ಸಿಸ್ಟಮ್ ವಿರುದ್ಧ ಬಳಕೆದಾರರನ್ನು ಪರಿಶೀಲಿಸುವ ವಿಧಾನವಾಗಿದೆ. ದೃ hentic ೀಕರಣ ಪ್ರಕ್ರಿಯೆಗೆ ಗುರುತಿನ ಮತ್ತು ರುಜುವಾತುಗಳ ಒಂದು ಉಪಸ್ಥಿತಿಯ ಅಗತ್ಯವಿರುತ್ತದೆ - ಬಳಕೆದಾರಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್ - ಇವುಗಳನ್ನು ಡೇಟಾಬೇಸ್ನಲ್ಲಿ ಸಂಗ್ರಹವಾಗಿರುವ ಮಾಹಿತಿಯೊಂದಿಗೆ ಹೋಲಿಸಲಾಗುತ್ತದೆ. ಪ್ರಸ್ತುತಪಡಿಸಿದ ರುಜುವಾತುಗಳು ಸಂಗ್ರಹವಾಗಿರುವಂತೆಯೇ ಇದ್ದರೆ ಮತ್ತು ಬಳಕೆದಾರರ ಖಾತೆ ಸಕ್ರಿಯವಾಗಿದ್ದರೆ, ಬಳಕೆದಾರರು ಎಂದು ಹೇಳಲಾಗುತ್ತದೆ ಅಧಿಕೃತ ಯಶಸ್ವಿಯಾಗಿ ಅಥವಾ ಯಶಸ್ವಿಯಾಗಿ ಉತ್ತೀರ್ಣರಾದರು ದೃ ation ೀಕರಣ.

ಬಳಕೆದಾರರನ್ನು ದೃ ated ೀಕರಿಸಿದ ನಂತರ, ಆ ಮಾಹಿತಿಯನ್ನು ರವಾನಿಸಲಾಗುತ್ತದೆ ಪ್ರವೇಶ ನಿಯಂತ್ರಣ ಸೇವೆ ಆ ಬಳಕೆದಾರರು ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಏನು ಮಾಡಬಹುದು ಮತ್ತು ಅವರು ಯಾವ ಸಂಪನ್ಮೂಲಗಳನ್ನು ಹೊಂದಿದ್ದಾರೆ ಎಂಬುದನ್ನು ನಿರ್ಧರಿಸಲು ದೃ ization ೀಕರಣ ಅವುಗಳನ್ನು ಪ್ರವೇಶಿಸಲು.

ಬಳಕೆದಾರರನ್ನು ಪರಿಶೀಲಿಸುವ ಮಾಹಿತಿಯನ್ನು ಸಿಸ್ಟಂನಲ್ಲಿನ ಸ್ಥಳೀಯ ಡೇಟಾಬೇಸ್ಗಳಲ್ಲಿ ಸಂಗ್ರಹಿಸಬಹುದು, ಅಥವಾ ಸ್ಥಳೀಯ ವ್ಯವಸ್ಥೆಯು ದೂರಸ್ಥ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಅಸ್ತಿತ್ವದಲ್ಲಿರುವ ಡೇಟಾಬೇಸ್ ಅನ್ನು ಉಲ್ಲೇಖಿಸಬಹುದು, ಉದಾಹರಣೆಗೆ ಎಲ್ಡಿಎಪಿ, ಕರ್ಬರೋಸ್, ಎನ್ಐಎಸ್ ಡೇಟಾಬೇಸ್ಗಳು ಮತ್ತು ಹೀಗೆ.

ಹೆಚ್ಚಿನ ಯುನಿಕ್ಸ್ / ಲಿನಕ್ಸ್ ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಂಗಳು ಸಾಮಾನ್ಯ ರೀತಿಯ ಬಳಕೆದಾರ ಡೇಟಾಬೇಸ್ಗಳಿಗಾಗಿ ಕ್ಲೈಂಟ್ / ಸರ್ವರ್ ದೃ hentic ೀಕರಣ ಸೇವೆಯನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ಅಗತ್ಯವಾದ ಸಾಧನಗಳನ್ನು ಹೊಂದಿವೆ. ಈ ಕೆಲವು ವ್ಯವಸ್ಥೆಗಳು Red Hat / CentOS, SUSE / openSUSE, ಮತ್ತು ಇತರ ವಿತರಣೆಗಳಂತಹ ಸಂಪೂರ್ಣ ಚಿತ್ರಾತ್ಮಕ ಸಾಧನಗಳನ್ನು ಹೊಂದಿವೆ.

PAM: ಪ್ಲಗ್ ಮಾಡಬಹುದಾದ ದೃ hentic ೀಕರಣ ಮಾಡ್ಯೂಲ್

ದಿ ದೃ ation ೀಕರಣಕ್ಕಾಗಿ ಸೇರಿಸಲಾದ ಮಾಡ್ಯೂಲ್ಗಳು ನಾವು ನಮ್ಮ ಡೆಸ್ಕ್ಟಾಪ್ಗೆ ಲಿನಕ್ಸ್ / ಯುನಿಕ್ಸ್ ಆಧಾರಿತ ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಮ್ನೊಂದಿಗೆ ಲಾಗ್ ಇನ್ ಮಾಡಿದಾಗ ಮತ್ತು ನಿರ್ದಿಷ್ಟ ಸ್ಥಳೀಯ ಪಿಎಎಂ ಮಾಡ್ಯೂಲ್ ಹೊಂದಿರುವ ಸ್ಥಳೀಯ ಅಥವಾ ದೂರಸ್ಥ ಸೇವೆಗಳನ್ನು ಪ್ರವೇಶಿಸಿದಾಗ ನಾವು ಅವುಗಳನ್ನು ಪ್ರತಿದಿನ ಬಳಸುತ್ತೇವೆ. ಸೇರಿಸಲಾಗಿದೆ ಆ ಸೇವೆಯ ವಿರುದ್ಧ ದೃ ation ೀಕರಣಕ್ಕಾಗಿ.

ಪಿಎಎಂ ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಹೇಗೆ ಸೇರಿಸಲಾಗುತ್ತದೆ ಎಂಬ ಪ್ರಾಯೋಗಿಕ ಕಲ್ಪನೆಯನ್ನು ರಾಜ್ಯ ಅನುಕ್ರಮದ ಮೂಲಕ ಪಡೆಯಬಹುದು ದೃ .ೀಕರಣದ en ಡೆಬಿಯನ್ ಮತ್ತು en ಮತ್ತೊಂದು ಸೆಂಟೋಸ್ನೊಂದಿಗೆ ನಾವು ಮುಂದಿನ ಅಭಿವೃದ್ಧಿಪಡಿಸುತ್ತೇವೆ.

ಡೆಬಿಯನ್

ದಾಖಲೆ

ನಾವು ಪ್ಯಾಕೇಜ್ ಅನ್ನು ಸ್ಥಾಪಿಸಿದರೆ ಲಿಬ್ಪಾಮ್-ಡಾಕ್ ಡೈರೆಕ್ಟರಿಯಲ್ಲಿರುವ ಉತ್ತಮ ದಸ್ತಾವೇಜನ್ನು ನಾವು ಹೊಂದಿದ್ದೇವೆ / usr / share / doc / libpam-doc / html.

ರೂಟ್ @ ಲಿನಕ್ಸ್ಬಾಕ್ಸ್: ~ # ಆಪ್ಟಿಟ್ಯೂಡ್ ಇನ್ಸ್ಟಾಲ್ ಲಿಬ್ಪ್ಯಾಮ್-ಡಾಕ್ ಮೂಲ @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

ಡೈರೆಕ್ಟರಿಗಳಲ್ಲಿ PAM ಕುರಿತು ಹೆಚ್ಚಿನ ದಾಖಲಾತಿಗಳಿವೆ:

ಮೂಲ @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam drwxr-xr-x 2 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21:11 libpam0g drwxr-xr-x 4 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 7 16:31 ಲಿಬ್ಪ್ಯಾಮ್-ಡಾಕ್ drwxr-xr-x 2 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21:30 ಲಿಪ್ಪ್ಯಾಮ್-ಗ್ನೋಮ್- keyring drwxr-xr-x 3 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21:11 ಲಿಬ್ಪ್ಯಾಮ್-ಮಾಡ್ಯೂಲ್ಗಳು drwxr-xr-x 2 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21:11 ಲಿಪ್ಪ್ಯಾಮ್-ಮಾಡ್ಯೂಲ್ಗಳು-ಬಿನ್ ಡ್ರಾವ್ಕ್ಸ್ಆರ್-ಎಕ್ಸ್ಆರ್-ಎಕ್ಸ್ 2 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21: 11 ಲಿಬ್ಪ್ಯಾಮ್-ರನ್ಟೈಮ್ drwxr-xr-x 2 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21:26 ಲಿಬ್ಪ್ಯಾಮ್-ಸಿಸ್ಟಂ ಡ್ರವ್ಕ್ಸ್ಆರ್-ಎಕ್ಸ್ಆರ್-ಎಕ್ಸ್ 3 ರೂಟ್ ರೂಟ್ 4096 ಎಪ್ರಿಲ್ 5 21:31 ಪೈಥಾನ್-ಪಾಮ್

ಅಂತರ್ಜಾಲದಲ್ಲಿ ದಸ್ತಾವೇಜನ್ನು ಹುಡುಕಲು ಹೊರಡುವ ಮೊದಲು, ನಾವು ಈಗಾಗಲೇ ಸ್ಥಾಪಿಸಿರುವ ಒಂದನ್ನು ಅಥವಾ ಯಾವುದನ್ನಾದರೂ ಇರುವ ಪ್ರೋಗ್ರಾಂ ರೆಪೊಸಿಟರಿಗಳಿಂದ ನೇರವಾಗಿ ಸ್ಥಾಪಿಸಬಹುದಾದದನ್ನು ನಾವು ಪರಿಶೀಲಿಸಬೇಕು ಮತ್ತು ಅನೇಕ ಸಂದರ್ಭಗಳಲ್ಲಿ ನಾವು ಅವುಗಳನ್ನು ನಮ್ಮ ಹಾರ್ಡ್ ಡ್ರೈವ್ಗೆ ನಕಲಿಸುತ್ತೇವೆ. ಇದರ ಮಾದರಿ ಈ ಕೆಳಗಿನಂತಿರುತ್ತದೆ:

ಮೂಲ @ linuxbox: ~ # ಕಡಿಮೆ / usr / share / doc / libpam-gnome-keyring / README ಗ್ನೋಮ್-ಕೀರಿಂಗ್ ಎನ್ನುವುದು ಬಳಕೆದಾರರಿಗೆ ಪಾಸ್ವರ್ಡ್ ಮತ್ತು ಇತರ ರಹಸ್ಯಗಳನ್ನು ಇರಿಸಿಕೊಳ್ಳುವ ಒಂದು ಪ್ರೋಗ್ರಾಂ ಆಗಿದೆ. ಇದನ್ನು ssh- ಏಜೆಂಟ್ನಂತೆಯೇ ಅಧಿವೇಶನದಲ್ಲಿ ಡೀಮನ್ನಂತೆ ನಡೆಸಲಾಗುತ್ತದೆ, ಮತ್ತು ಇತರ ಅಪ್ಲಿಕೇಶನ್ಗಳು ಅದನ್ನು ಪರಿಸರ ವೇರಿಯಬಲ್ ಅಥವಾ ಡಿ-ಬಸ್ ಮೂಲಕ ಪತ್ತೆ ಮಾಡುತ್ತವೆ. ಪ್ರೋಗ್ರಾಂ ಹಲವಾರು ಕೀರಿಂಗ್ಗಳನ್ನು ನಿರ್ವಹಿಸಬಹುದು, ಪ್ರತಿಯೊಂದೂ ತನ್ನದೇ ಆದ ಮಾಸ್ಟರ್ ಪಾಸ್ವರ್ಡ್ನೊಂದಿಗೆ, ಮತ್ತು ಸೆಷನ್ ಕೀರಿಂಗ್ ಸಹ ಇದೆ, ಅದನ್ನು ಎಂದಿಗೂ ಡಿಸ್ಕ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಲಾಗುವುದಿಲ್ಲ, ಆದರೆ ಅಧಿವೇಶನ ಮುಗಿದಾಗ ಮರೆತುಹೋಗುತ್ತದೆ. ಗ್ನೋಮ್ ಕೀರಿಂಗ್ ಸಿಸ್ಟಮ್ನೊಂದಿಗೆ ಸಂಯೋಜಿಸಲು ಅಪ್ಲಿಕೇಶನ್ಗಳಿಂದ ಲೈಬ್ರರಿ ಲಿಬ್ಗ್ನೋಮ್-ಕೀರಿಂಗ್ ಅನ್ನು ಬಳಸಲಾಗುತ್ತದೆ.

ಅದು ಬಹಳ ಮುಕ್ತವಾಗಿ ಅನುವಾದಿಸಲು ಬಯಸುತ್ತದೆ:

- ಗ್ನೋಮ್-ಕೀರಿಂಗ್ ಎನ್ನುವುದು ಬಳಕೆದಾರರಿಗೆ ಪಾಸ್ವರ್ಡ್ಗಳು ಮತ್ತು ಇತರ ರಹಸ್ಯಗಳನ್ನು ಇಟ್ಟುಕೊಳ್ಳುವ ಉಸ್ತುವಾರಿ. ಪ್ರತಿ ಅಧಿವೇಶನದಲ್ಲಿ ಇದು ಡೀಮನ್ನಂತೆ, ssh- ಏಜೆಂಟ್ನಂತೆಯೇ ಮತ್ತು ಪರಿಸರ ವೇರಿಯಬಲ್ - ಪರಿಸರ ಅಥವಾ ಡಿ-ಬಸ್ ಮೂಲಕ ಇರುವ ಇತರ ಅಪ್ಲಿಕೇಶನ್ಗಳಿಗೆ ಚಲಿಸುತ್ತದೆ. ಪ್ರೋಗ್ರಾಂ ಹಲವಾರು ಕೀರಿಂಗ್ಗಳನ್ನು ನಿಭಾಯಿಸಬಲ್ಲದು, ಪ್ರತಿಯೊಂದೂ ತನ್ನದೇ ಆದ ಮಾಸ್ಟರ್ ಪಾಸ್ವರ್ಡ್ನೊಂದಿಗೆ. ಕೀರಿಂಗ್ ಸೆಷನ್ ಸಹ ಇದೆ, ಅದು ಎಂದಿಗೂ ಹಾರ್ಡ್ ಡಿಸ್ಕ್ನಲ್ಲಿ ಸಂಗ್ರಹವಾಗುವುದಿಲ್ಲ ಮತ್ತು ಅಧಿವೇಶನ ಮುಗಿದಾಗ ಮರೆತುಹೋಗುತ್ತದೆ. ಅಪ್ಲಿಕೇಶನ್ಗಳು ಗ್ನೋಮ್ ಕೀರಿಂಗ್ ಸಿಸ್ಟಮ್ನೊಂದಿಗೆ ಸಂಯೋಜಿಸಲು ಲಿಬ್ಗ್ನೋಮ್-ಕೀರಿಂಗ್ ಲೈಬ್ರರಿಯನ್ನು ಬಳಸುತ್ತವೆ..

ಬೇಸ್ ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಮ್ನೊಂದಿಗೆ ಡೆಬಿಯನ್

ನಾವು ಡೆಬಿಯಾನ್ 8 "ಜೆಸ್ಸಿ" ಅನ್ನು ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಮ್ ಆಗಿ ಸ್ಥಾಪಿಸಿರುವ ಕಂಪ್ಯೂಟರ್ನಿಂದ ನಾವು ಪ್ರಾರಂಭಿಸುತ್ತೇವೆ ಮತ್ತು ಅದರ ಸ್ಥಾಪನಾ ಪ್ರಕ್ರಿಯೆಯಲ್ಲಿ ನಾವು ಕಾರ್ಯಗಳನ್ನು ಸ್ಥಾಪಿಸಲು ಬೇರೆ ಯಾವುದೇ ಆಯ್ಕೆಯನ್ನು ಗುರುತಿಸದೆ "ಬೇಸಿಕ್ ಸಿಸ್ಟಮ್ ಉಪಯುಕ್ತತೆಗಳನ್ನು" ಮಾತ್ರ ಆರಿಸುತ್ತೇವೆ - ಕಾರ್ಯಗಳನ್ನು ಅಥವಾ ಓಪನ್ ಎಸ್ಎಸ್ಹೆಚ್ ಸರ್ವರ್ ನಂತಹ ಪೂರ್ವನಿರ್ಧರಿತ ಪ್ಯಾಕೇಜುಗಳು. ಮೊದಲ ಅಧಿವೇಶನವನ್ನು ಪ್ರಾರಂಭಿಸಿದ ನಂತರ ನಾವು ಕಾರ್ಯಗತಗೊಳಿಸುತ್ತೇವೆ:

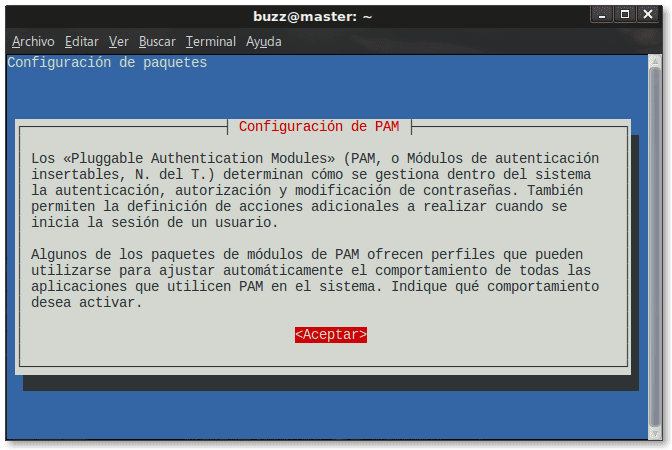

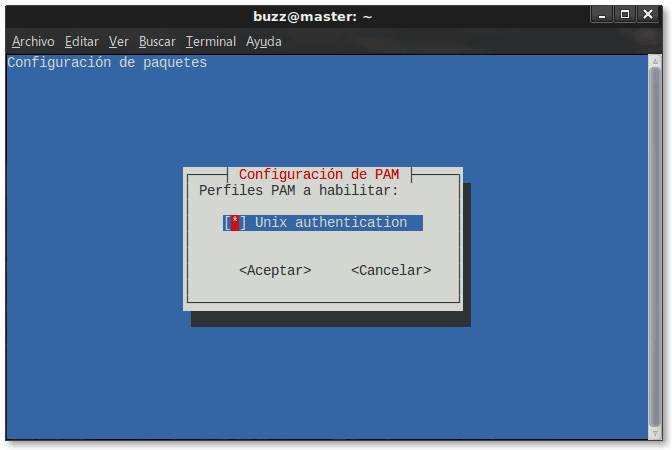

ಮೂಲ @ ಮಾಸ್ಟರ್: ~ # ಪಾಮ್-ದೃ uth ೀಕರಣ-ನವೀಕರಣ

ನಾವು ಈ ಕೆಳಗಿನ ಉತ್ಪನ್ನಗಳನ್ನು ಪಡೆಯುತ್ತೇವೆ:

ಆ ಕ್ಷಣದವರೆಗೆ ಬಳಕೆಯಲ್ಲಿರುವ ಏಕೈಕ PAM ಮಾಡ್ಯೂಲ್ ಯುನಿಕ್ಸ್ ದೃ hentic ೀಕರಣ ಎಂದು ಇದು ನಮಗೆ ತೋರಿಸುತ್ತದೆ. ಉಪಯುಕ್ತತೆ pam-auth-update PAM ಮಾಡ್ಯೂಲ್ಗಳು ಒದಗಿಸಿದ ಪೂರ್ವನಿರ್ಧರಿತ ಪ್ರೊಫೈಲ್ಗಳನ್ನು ಬಳಸುವಾಗ ಸಿಸ್ಟಮ್ಗಾಗಿ ಕೇಂದ್ರ ದೃ hentic ೀಕರಣ ನೀತಿಯನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ನಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. ಹೆಚ್ಚಿನ ಮಾಹಿತಿಗಾಗಿ ನೋಡಿ ಮ್ಯಾನ್ ಪಾಮ್-ದೃ uth ೀಕರಣ-ನವೀಕರಣ.

ನಾವು ಇನ್ನೂ OpenSSH ಸರ್ವರ್ ಅನ್ನು ಸ್ಥಾಪಿಸದ ಕಾರಣ, ಡೈರೆಕ್ಟರಿಯಲ್ಲಿ ಅದರ PAM ಮಾಡ್ಯೂಲ್ ಅನ್ನು ನಾವು ಕಾಣುವುದಿಲ್ಲ /etc/pam.d/, ಈ ಕ್ಷಣಗಳವರೆಗೆ ಲೋಡ್ ಮಾಡಲಾದ PAM ಮಾಡ್ಯೂಲ್ಗಳು ಮತ್ತು ಪ್ರೊಫೈಲ್ಗಳನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ:

ಮೂಲ @ ಮಾಸ್ಟರ್: ~ # ls -l /etc/pam.d/ ಒಟ್ಟು 76 -rw-r - r-- 1 ಮೂಲ ಮೂಲ 235 ಸೆಪ್ಟೆಂಬರ್ 30 2014 atd -rw-r - r-- 1 ಮೂಲ ಮೂಲ 1208 Apr 6 22:06 ಸಾಮಾನ್ಯ-ಖಾತೆ -rw-r - r-- 1 ಮೂಲ ಮೂಲ 1221 Apr 6 22:06 common-auth -rw-r - r-- 1 ರೂಟ್ ರೂಟ್ 1440 Apr 6 22:06 common-password -rw-r - r-- 1 root root 1156 Apr 6 22:06 common-session -rw -r - r-- 1 ರೂಟ್ ರೂಟ್ 1154 ಎಪ್ರಿಲ್ 6 22:06 ಕಾಮನ್-ಸೆಷನ್-ನಾನ್ಇನ್ಟೆರಾಕ್ಟಿವ್ -ಆರ್ವ್-ಆರ್ - ಆರ್-- 1 ರೂಟ್ ರೂಟ್ 606 ಜೂನ್ 11 2015 ಕ್ರಾನ್ -ಆರ್ವ್-ಆರ್ - ಆರ್ - 1 ರೂಟ್ ರೂಟ್ 384 ನವೆಂಬರ್ 19 2014 chfn -rw-r - r-- 1 ರೂಟ್ 92 ನವೆಂಬರ್ 19 2014 chpasswd -rw-r - r-- 1 ರೂಟ್ ರೂಟ್ 581 ನವೆಂಬರ್ 19 2014 chsh -rw-r-- r-- 1 ರೂಟ್ ರೂಟ್ 4756 ನವೆಂಬರ್ 19 2014 ಲಾಗಿನ್ -rw-r - r-- 1 ಮೂಲ ಮೂಲ 92 ನವೆಂಬರ್ 19 2014 ಹೊಸ ಬಳಕೆದಾರರು -rw-r - r-- 1 ಮೂಲ ಮೂಲ 520 ಜನವರಿ 6 2016 ಇತರೆ -rw-r- -r-- 1 ಮೂಲ ಮೂಲ 92 ನವೆಂಬರ್ 19 2014 passwd - rw-r - r-- 1 ಮೂಲ ಮೂಲ 143 Mar 29 2015 runuser -rw-r - r-- 1 root root 138 Mar 29 2015 runuser-l -rw -r - r-- 1 root root 2257 Nov 19 2014 su - rw-r - r-- 1 ರೂಟ್ ರೂಟ್ 220 ಸೆಪ್ಟೆಂಬರ್ 2 2016 systemd-user

ಉದಾಹರಣೆಗೆ, PAM ಮಾಡ್ಯೂಲ್ ಬಳಸಿ /etc/pam.d/chfn ಸಿಸ್ಟಮ್ ಸೇವೆಯನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡುತ್ತದೆ ಛಾಯಾ, ಮೂಲಕ /etc/pam.d/cron ಡೀಮನ್ ಅನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾಗಿದೆ ಕ್ರಾನ್. ಸ್ವಲ್ಪ ಹೆಚ್ಚು ಕಲಿಯಲು ನಾವು ಈ ಪ್ರತಿಯೊಂದು ಫೈಲ್ಗಳ ವಿಷಯವನ್ನು ಬಹಳ ಬೋಧಪ್ರದವಾಗಿ ಓದಬಹುದು. ಮಾದರಿಯಾಗಿ ನಾವು ಮಾಡ್ಯೂಲ್ನ ವಿಷಯವನ್ನು ಕೆಳಗೆ ನೀಡುತ್ತೇವೆ /etc/pam.d/cron:

ರೂಟ್ @ ಮಾಸ್ಟರ್: ~ # ಕಡಿಮೆ /etc/pam.d/cron # ಕ್ರಾನ್ ಡೀಮನ್ ಗಾಗಿ PAM ಕಾನ್ಫಿಗರೇಶನ್ ಫೈಲ್ ಸಾಮಾನ್ಯ-ದೃ uth ೀಕರಣವನ್ನು ಸೇರಿಸಿ # ಅಗತ್ಯವಿರುವ ಲಾಗಿನ್ಯುಯಿಡ್ ಪ್ರಕ್ರಿಯೆಯ ಗುಣಲಕ್ಷಣ ಸೆಷನ್ ಅನ್ನು ಹೊಂದಿಸುತ್ತದೆ pam_loginuid.so # pam_env ನ ಡೀಫಾಲ್ಟ್ ಫೈಲ್ಗಳಿಂದ ಪರಿಸರ ಅಸ್ಥಿರಗಳನ್ನು ಓದಿ, / etc / environment # ಮತ್ತು /etc/security/pam_env.conf. ಅಧಿವೇಶನ ಅಗತ್ಯವಿದೆ pam_env.so # ಇದಲ್ಲದೆ, ಸಿಸ್ಟಮ್ ಲೊಕೇಲ್ ಮಾಹಿತಿ ಅಧಿವೇಶನವನ್ನು ಓದಿ pam_env.so envfile = / etc / default / locale ಸಾಮಾನ್ಯ ಖಾತೆಯನ್ನು ಸೇರಿಸಿ ಸಾಮಾನ್ಯ-ಅಧಿವೇಶನ-ಅನಿಯಂತ್ರಿತ # ಬಳಕೆದಾರರ ಮಿತಿಗಳನ್ನು ಹೊಂದಿಸುತ್ತದೆ, ದಯವಿಟ್ಟು ಕ್ರಾನ್ ಕಾರ್ಯಗಳಿಗೆ ಮಿತಿಗಳನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಿ # /etc/security/limits.conf ಸೆಷನ್ ಮೂಲಕ pam_limits.so

ಪ್ರತಿಯೊಂದು ಫೈಲ್ಗಳಲ್ಲಿನ ಹೇಳಿಕೆಗಳ ಕ್ರಮವು ಮುಖ್ಯವಾಗಿದೆ. ಸಾಮಾನ್ಯವಾಗಿ ಹೇಳುವುದಾದರೆ, ನಾವು ಏನು ಮಾಡುತ್ತಿದ್ದೇವೆಂದು ನಮಗೆ ಚೆನ್ನಾಗಿ ತಿಳಿದಿಲ್ಲದಿದ್ದರೆ ಅವುಗಳಲ್ಲಿ ಯಾವುದನ್ನೂ ಮಾರ್ಪಡಿಸಲು ನಾವು ಶಿಫಾರಸು ಮಾಡುವುದಿಲ್ಲ.

ಮೂಲ OS + OpenSSH ನೊಂದಿಗೆ ಡೆಬಿಯನ್

ರೂಟ್ @ ಮಾಸ್ಟರ್: ~ # ಆಪ್ಟಿಟ್ಯೂಡ್ ಟಾಸ್ಕ್- ssh- ಸರ್ವರ್ ಅನ್ನು ಸ್ಥಾಪಿಸಿ

ಕೆಳಗಿನ ಹೊಸ ಪ್ಯಾಕೇಜ್ಗಳನ್ನು ಸ್ಥಾಪಿಸಲಾಗುವುದು: openssh-server {a} openssh-sftp-server {a} task-ssh-server

PAM ಮಾಡ್ಯೂಲ್ ಅನ್ನು ಸೇರಿಸಲಾಗಿದೆ ಮತ್ತು ಸರಿಯಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾಗಿದೆ ಎಂದು ನಾವು ಪರಿಶೀಲಿಸುತ್ತೇವೆ ssh:

ಮೂಲ @ ಮಾಸ್ಟರ್: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 ಮೂಲ ಮೂಲ 2133 ಜುಲೈ 22 2016 /etc/pam.d/sshd

ಆ ಪ್ರೊಫೈಲ್ನ ವಿಷಯವನ್ನು ನಾವು ತಿಳಿದುಕೊಳ್ಳಲು ಬಯಸಿದರೆ:

ರೂಟ್ @ ಮಾಸ್ಟರ್: ~ # ಕಡಿಮೆ /etc/pam.d/sshd

ಬೇರೆ ರೀತಿಯಲ್ಲಿ ಹೇಳುವುದಾದರೆ, ನಾವು ಇನ್ನೊಂದು ಕಂಪ್ಯೂಟರ್ನಿಂದ ದೂರಸ್ಥ ಅಧಿವೇಶನವನ್ನು ಪ್ರಾರಂಭಿಸಲು ಪ್ರಯತ್ನಿಸಿದಾಗ ssh, ಸ್ಥಳೀಯ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ದೃ ation ೀಕರಣವನ್ನು PAM ಮಾಡ್ಯೂಲ್ ಮೂಲಕ ಮಾಡಲಾಗುತ್ತದೆ ssh ಮುಖ್ಯವಾಗಿ, ssh ಸೇವೆಯಲ್ಲಿ ಒಳಗೊಂಡಿರುವ ಇತರ ದೃ ization ೀಕರಣ ಮತ್ತು ಭದ್ರತಾ ಅಂಶಗಳನ್ನು ಮರೆಯದೆ.

ಹಾದುಹೋಗುವಾಗ, ಈ ಸೇವೆಯ ಮುಖ್ಯ ಕಾನ್ಫಿಗರೇಶನ್ ಫೈಲ್ ಎಂದು ನಾವು ಸೇರಿಸುತ್ತೇವೆ / etc / ssh / sshd_config, ಮತ್ತು ಸಂವಾದಾತ್ಮಕ ಬಳಕೆದಾರ ಲಾಗಿನ್ ಅನ್ನು ಅನುಮತಿಸದೆ ಡೆಬಿಯನ್ನಲ್ಲಿ ಇದನ್ನು ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಸ್ಥಾಪಿಸಲಾಗಿದೆ ಬೇರು. ಅದನ್ನು ಅನುಮತಿಸಲು, ನಾವು ಫೈಲ್ ಅನ್ನು ಮಾರ್ಪಡಿಸಬೇಕು / etc / ssh / sshd_config ಮತ್ತು ಸಾಲನ್ನು ಬದಲಾಯಿಸಿ:

ಪಾಸ್ವರ್ಡ್ ಇಲ್ಲದೆ ಪರ್ಮಿಟ್ ರೂಟ್ ಲೋಗಿನ್

ಮೂಲಕ

ಪರ್ಮಿಟ್ ರೂಟ್ ಲೋಗಿನ್ ಹೌದು

ತದನಂತರ ಮರುಪ್ರಾರಂಭಿಸಿ ಮತ್ತು ಸೇವೆಯ ಸ್ಥಿತಿಯನ್ನು ಪರಿಶೀಲಿಸಿ:

ಮೂಲ @ ಮಾಸ್ಟರ್: system # systemctl ಪುನರಾರಂಭ ssh ಮೂಲ @ ಮಾಸ್ಟರ್: system # systemctl ಸ್ಥಿತಿ ssh

ಎಲ್ಎಕ್ಸ್ಡಿಇ ಡೆಸ್ಕ್ಟಾಪ್ನೊಂದಿಗೆ ಡೆಬಿಯನ್

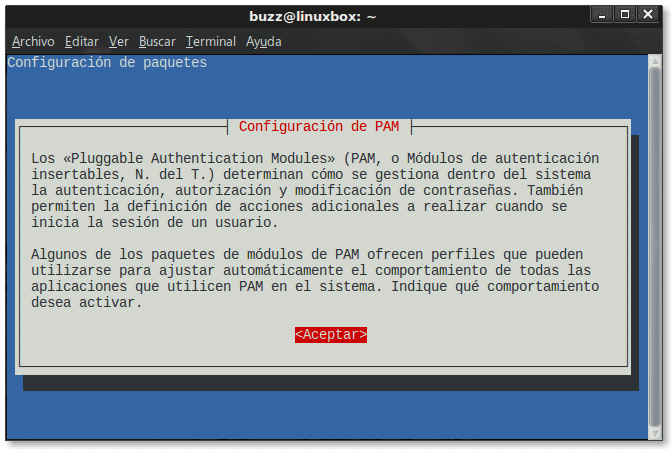

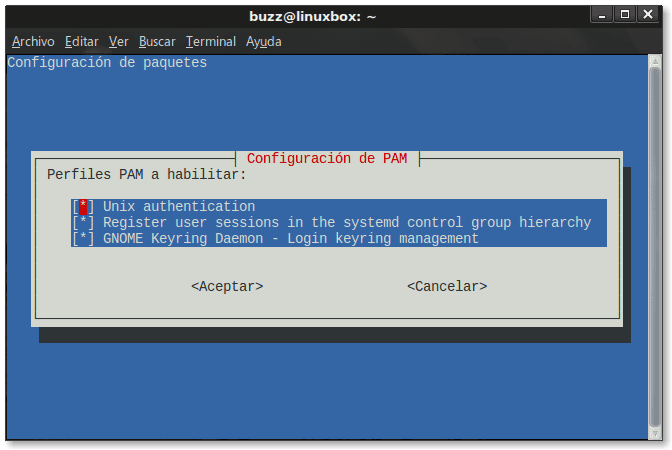

ನಾವು ಒಂದೇ ತಂಡದೊಂದಿಗೆ ಮುಂದುವರಿಯುತ್ತೇವೆ - ನಾವು ಅವರ ಹೆಸರನ್ನು ಬದಲಾಯಿಸುತ್ತೇವೆ ಅಥವಾ ಹೋಸ್ಟ್ಹೆಸರು ಇವರಿಂದ "ಲಿನಕ್ಸ್ಬಾಕ್ಸ್Future ಭವಿಷ್ಯದ ಬಳಕೆಗಾಗಿ- ನಾವು ಎಲ್ಎಕ್ಸ್ಡಿಇ ಡೆಸ್ಕ್ಟಾಪ್ ಅನ್ನು ಸ್ಥಾಪಿಸುವುದನ್ನು ಪೂರ್ಣಗೊಳಿಸಿದ್ದೇವೆ. ಓಡೋಣ pam-auth-update ಮತ್ತು ನಾವು ಈ ಕೆಳಗಿನ ಉತ್ಪನ್ನಗಳನ್ನು ಪಡೆಯುತ್ತೇವೆ:

ಎಲ್ಎಕ್ಸ್ಡಿಇ ಡೆಸ್ಕ್ಟಾಪ್ ಸ್ಥಾಪನೆಯ ಸಮಯದಲ್ಲಿ ಸರಿಯಾದ ದೃ hentic ೀಕರಣಕ್ಕೆ ಅಗತ್ಯವಿರುವ ಎಲ್ಲಾ ಪ್ರೊಫೈಲ್ಗಳು-ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಸಿಸ್ಟಮ್ ಈಗಾಗಲೇ ಸಕ್ರಿಯಗೊಳಿಸಿದೆ, ಅವುಗಳು ಈ ಕೆಳಗಿನವುಗಳಾಗಿವೆ:

- ಯುನಿಕ್ಸ್ ದೃ hentic ೀಕರಣ ಮಾಡ್ಯೂಲ್.

- ಶ್ರೇಣೀಕೃತ ನಿಯಂತ್ರಣ ಗುಂಪಿನಲ್ಲಿ ಬಳಕೆದಾರರ ಅವಧಿಗಳನ್ನು ದಾಖಲಿಸುವ ಮಾಡ್ಯೂಲ್ ಸಿಸ್ಟಮ್.

- ಗ್ನೋಮ್ ಕೀರಿಂಗ್ ಡೀಮನ್ ಮಾಡ್ಯೂಲ್

- ಎಲ್ಲಾ ಸಂದರ್ಭಗಳಲ್ಲಿ, "ಸಕ್ರಿಯಗೊಳಿಸಲು PAM ಪ್ರೊಫೈಲ್ಗಳು" ಎಂದು ಕೇಳಿದಾಗ, ನಾವು ಆಯ್ಕೆಯನ್ನು ಆರಿಸಿಕೊಳ್ಳುತ್ತೇವೆ ಎಂದು ಶಿಫಾರಸು ಮಾಡಲು ನಾವು ಈ ಅವಕಾಶವನ್ನು ತೆಗೆದುಕೊಳ್ಳುತ್ತೇವೆ ನಾವು ಏನು ಮಾಡುತ್ತಿದ್ದೇವೆಂದು ನಮಗೆ ಚೆನ್ನಾಗಿ ತಿಳಿದಿಲ್ಲದಿದ್ದರೆ. ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಮ್ ಸ್ವತಃ ಸ್ವಯಂಚಾಲಿತವಾಗಿ ಮಾಡಿದ PAM ಸಂರಚನೆಯನ್ನು ನಾವು ಬದಲಾಯಿಸಿದರೆ, ನಾವು ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಲಾಗಿನ್ ಅನ್ನು ಸುಲಭವಾಗಿ ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಬಹುದು.

ಮೇಲಿನ ಸಂದರ್ಭಗಳಲ್ಲಿ ನಾವು ಮಾತನಾಡುತ್ತಿದ್ದೇವೆ ಸ್ಥಳೀಯ ದೃ hentic ೀಕರಣ ಅಥವಾ ನಾವು ದೂರಸ್ಥ ಅಧಿವೇಶನವನ್ನು ಪ್ರಾರಂಭಿಸಿದಾಗ ಸ್ಥಳೀಯ ಕಂಪ್ಯೂಟರ್ ವಿರುದ್ಧ ದೃ hentic ೀಕರಣ ssh.

ನಾವು ಒಂದು ವಿಧಾನವನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿದರೆ ರಿಮೋಟ್ ದೃ hentic ೀಕರಣ ಸ್ಥಳೀಯ ತಂಡದಲ್ಲಿ ದೂರಸ್ಥ ಓಪನ್ಎಲ್ಡಿಎಪಿ ಸರ್ವರ್ನಲ್ಲಿ ಅಥವಾ ಸಕ್ರಿಯ ಡೈರೆಕ್ಟರಿಯಲ್ಲಿ ಸಂಗ್ರಹವಾಗಿರುವ ರುಜುವಾತುಗಳನ್ನು ಹೊಂದಿರುವ ಬಳಕೆದಾರರಿಗೆ, ಸಿಸ್ಟಮ್ ಹೊಸ ಸ್ವರೂಪದ ದೃ ation ೀಕರಣವನ್ನು ಗಣನೆಗೆ ತೆಗೆದುಕೊಳ್ಳುತ್ತದೆ ಮತ್ತು ಅಗತ್ಯವಾದ ಪಿಎಎಂ ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಸೇರಿಸುತ್ತದೆ.

ಮುಖ್ಯ ಫೈಲ್ಗಳು

- / etc / passwd: ಬಳಕೆದಾರರ ಖಾತೆ ಮಾಹಿತಿ

- / etc / shadow: ಬಳಕೆದಾರರ ಖಾತೆಗಳ ಸುರಕ್ಷಿತ ಮಾಹಿತಿ

- /etc/pam.conf: ಡೈರೆಕ್ಟರಿ ಅಸ್ತಿತ್ವದಲ್ಲಿಲ್ಲದಿದ್ದರೆ ಮಾತ್ರ ಬಳಸಬೇಕಾದ ಫೈಲ್ /etc/pam.d/

- /etc/pam.d/: ಪ್ರೋಗ್ರಾಂಗಳು ಮತ್ತು ಸೇವೆಗಳು ತಮ್ಮ PAM ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಸ್ಥಾಪಿಸುವ ಡೈರೆಕ್ಟರಿ

- /etc/pam.d/passwd: ಇದಕ್ಕಾಗಿ PAM ಸಂರಚನೆ ಪಾಸ್ವರ್ಡ್.

- /etc/pam.d/common-account: ಎಲ್ಲಾ ಸೇವೆಗಳಿಗೆ ಸಾಮಾನ್ಯವಾದ ನಿಯತಾಂಕಗಳು

- /etc/pam.d/common-auth: ದೃ services ೀಕರಣ ನಿಯತಾಂಕಗಳು ಎಲ್ಲಾ ಸೇವೆಗಳಿಗೆ ಸಾಮಾನ್ಯವಾಗಿದೆ

- /etc/pam.d/common-password: ಪಾಸ್ವರ್ಡ್ಗಳಿಗೆ ಸಂಬಂಧಿಸಿದ ಎಲ್ಲಾ ಸೇವೆಗಳಿಗೆ ಸಾಮಾನ್ಯವಾದ PAM ಮಾಡ್ಯೂಲ್ಗಳು - ಪಾಸ್ವರ್ಡ್ಗಳು

- /etc/pam.d/common-session: ಬಳಕೆದಾರ ಸೆಷನ್ಗಳಿಗೆ ಸಂಬಂಧಿಸಿದ ಎಲ್ಲಾ ಸೇವೆಗಳಿಗೆ ಸಾಮಾನ್ಯವಾದ PAM ಮಾಡ್ಯೂಲ್ಗಳು

- /etc/pam.d/common-session-noninteractive: ಸಂವಾದಾತ್ಮಕವಲ್ಲದ ಸೆಷನ್ಗಳಿಗೆ ಸಂಬಂಧಿಸಿದ ಎಲ್ಲಾ ಸೇವೆಗಳಿಗೆ ಸಾಮಾನ್ಯವಾದ PAM ಮಾಡ್ಯೂಲ್ಗಳು ಅಥವಾ ಬಳಕೆದಾರರ ಹಸ್ತಕ್ಷೇಪದ ಅಗತ್ಯವಿರುವುದಿಲ್ಲ, ಉದಾಹರಣೆಗೆ ಸಂವಾದಾತ್ಮಕವಲ್ಲದ ಸೆಷನ್ಗಳ ಪ್ರಾರಂಭ ಮತ್ತು ಕೊನೆಯಲ್ಲಿ ಕಾರ್ಯಗಳನ್ನು ನಿರ್ವಹಿಸಲಾಗುತ್ತದೆ.

- / usr / share / doc / passwd /: ಡಾಕ್ಯುಮೆಂಟೇಶನ್ ಡೈರೆಕ್ಟರಿ.

ನ ಕೈಪಿಡಿ ಪುಟಗಳನ್ನು ಓದಲು ನಾವು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ ಪಾಸ್ವರ್ಡ್ y ನೆರಳು ಮೂಲಕ ಮನುಷ್ಯ ಪಾಸ್ವರ್ಡ್ y ಮನುಷ್ಯ ನೆರಳು. ಫೈಲ್ಗಳ ವಿಷಯಗಳನ್ನು ಓದುವುದು ಸಹ ಆರೋಗ್ಯಕರ ಸಾಮಾನ್ಯ-ಖಾತೆ, ಸಾಮಾನ್ಯ-ದೃ uth ೀಕರಣ, ಸಾಮಾನ್ಯ-ಪಾಸ್ರೋಡ್, ಸಾಮಾನ್ಯ-ಅಧಿವೇಶನ y ಸಾಮಾನ್ಯ-ಅಧಿವೇಶನ-ಅನಿಯಂತ್ರಿತ.

PAM ಮಾಡ್ಯೂಲ್ಗಳು ಲಭ್ಯವಿದೆ

ಲಭ್ಯವಿರುವ PAM ಮಾಡ್ಯೂಲ್ಗಳ ಕಲ್ಪನೆಯನ್ನು ಪಡೆಯಲು ಪ್ರಿಯರಿ ಸ್ಟ್ಯಾಂಡರ್ಡ್ ಡೆಬಿಯನ್ ರೆಪೊಸಿಟರಿಯಲ್ಲಿ, ನಾವು ಓಡುತ್ತೇವೆ:

buzz @ linuxbox: ~ $ ಆಪ್ಟಿಟ್ಯೂಡ್ ಸರ್ಚ್ ಲಿಬ್ಪ್ಯಾಮ್

ಪಟ್ಟಿ ಉದ್ದವಾಗಿದೆ ಮತ್ತು ಅದು ಎಷ್ಟು ವಿಸ್ತಾರವಾಗಿದೆ ಎಂಬುದನ್ನು ತೋರಿಸುವ ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಮಾತ್ರ ನಾವು ಪ್ರತಿಬಿಂಬಿಸುತ್ತೇವೆ:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

ನಿಮ್ಮ ಸ್ವಂತ ತೀರ್ಮಾನಗಳನ್ನು ಬರೆಯಿರಿ.

CentOS

ಅನುಸ್ಥಾಪನಾ ಪ್ರಕ್ರಿಯೆಯಲ್ಲಿ ನಾವು option ಆಯ್ಕೆಯನ್ನು ಆರಿಸಿದರೆGUI ನೊಂದಿಗೆ ಸರ್ವರ್«, ಎಸ್ಎಂಇ ನೆಟ್ವರ್ಕ್ಗಾಗಿ ವಿಭಿನ್ನ ಸೇವೆಗಳನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲು ನಾವು ಉತ್ತಮ ವೇದಿಕೆಯನ್ನು ಪಡೆಯುತ್ತೇವೆ. ಡೆಬಿಯನ್ಗಿಂತ ಭಿನ್ನವಾಗಿ, ಸೆಂಟೋಸ್ / ರೆಡ್ ಹ್ಯಾಟೆ ಸಿಸ್ಟಮ್ ಅಥವಾ ನೆಟ್ವರ್ಕ್ ನಿರ್ವಾಹಕರಿಗೆ ಜೀವನವನ್ನು ಸುಲಭಗೊಳಿಸುವ ಕನ್ಸೋಲ್ ಮತ್ತು ಚಿತ್ರಾತ್ಮಕ ಸಾಧನಗಳ ಸರಣಿಯನ್ನು ನೀಡುತ್ತದೆ.

ದಾಖಲೆ

ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಸ್ಥಾಪಿಸಲಾಗಿದೆ, ನಾವು ಅದನ್ನು ಡೈರೆಕ್ಟರಿಯಲ್ಲಿ ಕಾಣುತ್ತೇವೆ:

[ಮೂಲ @ ಲಿನಕ್ಸ್ಬಾಕ್ಸ್ ~] # ls -l /usr/share/doc/pam-1.1.8/ ಒಟ್ಟು 256 -rw-r - r--. 1 ಮೂಲ ಮೂಲ 2045 ಜೂನ್ 18 2013 ಕೃತಿಸ್ವಾಮ್ಯ drwxr-xr-x. 2 ಮೂಲ ಮೂಲ 4096 ಎಪ್ರಿಲ್ 9 06:28 ಎಚ್ಟಿಎಮ್ಎಲ್ -rw-r - r--. 1 ಮೂಲ ಮೂಲ 175382 ನವೆಂಬರ್ 5 19:13 ಲಿನಕ್ಸ್- PAM_SAG.txt -rw-r - r--. 1 ಮೂಲ ಮೂಲ 67948 ಜೂನ್ 18 2013 rfc86.0.txt drwxr-xr-x. 2 ಮೂಲ ಮೂಲ 4096 ಎಪ್ರಿಲ್ 9 06:28 txts

[ಮೂಲ @ ಲಿನಕ್ಸ್ಬಾಕ್ಸ್ ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit ತಲುಪಿಸಲು. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .ಪ್ಯಾಮ್_ಹೋಸ್ಟ್ಸ್ README.pam_tally README.pam_warn README.pam_echo README README.pam_issue README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.pam_wheel README.

ಹೌದು, ನಾವು ಡೆಬಿಯಾನ್ನಂತೆ ಸೆಂಟೋಸ್ ತಂಡವನ್ನು "ಲಿನಕ್ಸ್ಬಾಕ್ಸ್" ಎಂದೂ ಕರೆಯುತ್ತೇವೆ, ಇದು ಎಸ್ಎಂಬಿ ನೆಟ್ವರ್ಕ್ಗಳಲ್ಲಿನ ಮುಂದಿನ ಲೇಖನಗಳಿಗೆ ಸಹಾಯ ಮಾಡುತ್ತದೆ.

GNOME3 GUI ನೊಂದಿಗೆ ಸೆಂಟೋಸ್

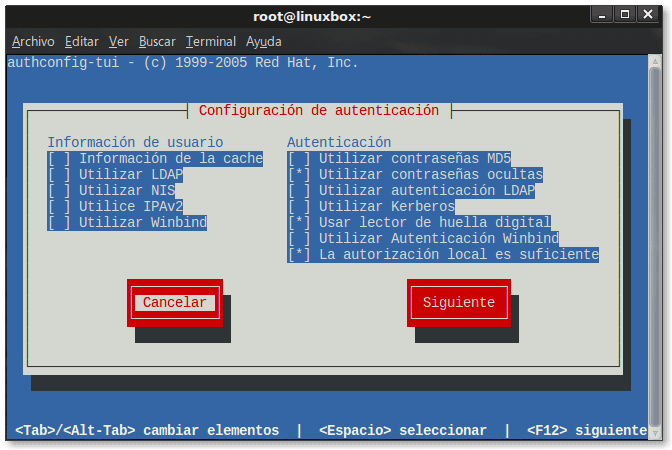

ನಾವು ಆಯ್ಕೆಯನ್ನು ಆರಿಸಿದಾಗ «GUI ನೊಂದಿಗೆ ಸರ್ವರ್«, ಸರ್ವರ್ ಅನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಲು ಗ್ನೋಮ್ 3 ಡೆಸ್ಕ್ಟಾಪ್ ಮತ್ತು ಇತರ ಉಪಯುಕ್ತತೆಗಳು ಮತ್ತು ಮೂಲ ಪ್ರೋಗ್ರಾಂಗಳನ್ನು ಸ್ಥಾಪಿಸಲಾಗಿದೆ. ಕನ್ಸೋಲ್ ಮಟ್ಟದಲ್ಲಿ, ನಾವು ಕಾರ್ಯಗತಗೊಳಿಸುವ ದೃ ation ೀಕರಣದ ಸ್ಥಿತಿಯನ್ನು ತಿಳಿಯಲು:

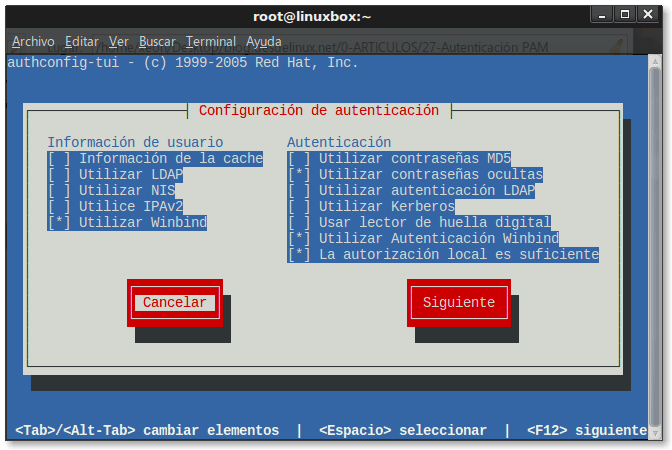

[ಮೂಲ @ ಲಿನಕ್ಸ್ಬಾಕ್ಸ್ ~] # authconfig-tui

ಪ್ರಸ್ತುತ ಸರ್ವರ್ ಕಾನ್ಫಿಗರೇಶನ್ಗೆ ಅಗತ್ಯವಾದ PAM ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಮಾತ್ರ ಸಕ್ರಿಯಗೊಳಿಸಲಾಗಿದೆ ಎಂದು ನಾವು ಪರಿಶೀಲಿಸುತ್ತೇವೆ, ಬೆರಳಚ್ಚುಗಳನ್ನು ಓದಲು ಮಾಡ್ಯೂಲ್ ಸಹ, ಲ್ಯಾಪ್ಟಾಪ್ಗಳ ಕೆಲವು ಮಾದರಿಗಳಲ್ಲಿ ನಾವು ಕಂಡುಕೊಳ್ಳುವ ದೃ hentic ೀಕರಣ ವ್ಯವಸ್ಥೆ.

GNOME3 GUI ಯೊಂದಿಗಿನ ಸೆಂಟೋಸ್ ಮೈಕ್ರೋಸಾಫ್ಟ್ ಆಕ್ಟಿವ್ ಡೈರೆಕ್ಟರಿಗೆ ಸೇರಿಕೊಂಡಿದೆ

ನಾವು ನೋಡುವಂತೆ, ಅಗತ್ಯವಾದ ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ಸೇರಿಸಲಾಗಿದೆ ಮತ್ತು ಸಕ್ರಿಯಗೊಳಿಸಲಾಗಿದೆ -ವಿನ್ಬೈಂಡ್- ಸಕ್ರಿಯ ಡೈರೆಕ್ಟರಿಯ ವಿರುದ್ಧ ದೃ hentic ೀಕರಣಕ್ಕಾಗಿ, ಬೆರಳಚ್ಚುಗಳನ್ನು ಓದಲು ನಾವು ಮಾಡ್ಯೂಲ್ ಅನ್ನು ಉದ್ದೇಶಪೂರ್ವಕವಾಗಿ ನಿಷ್ಕ್ರಿಯಗೊಳಿಸುತ್ತೇವೆ, ಏಕೆಂದರೆ ಅದು ಅಗತ್ಯವಿಲ್ಲ.

ಮುಂದಿನ ಲೇಖನದಲ್ಲಿ ನಾವು ಮೈಕ್ರೋಸಾಫ್ಟ್ ಆಕ್ಟಿವ್ ಡೈರೆಕ್ಟರಿಗೆ ಸೆಂಟೋಸ್ 7 ಕ್ಲೈಂಟ್ ಅನ್ನು ಹೇಗೆ ಸೇರಬೇಕೆಂದು ವಿವರವಾಗಿ ಹೇಳುತ್ತೇವೆ. ಉಪಕರಣವನ್ನು ಬಳಸುವುದನ್ನು ಮಾತ್ರ ನಾವು ನಿರೀಕ್ಷಿಸುತ್ತೇವೆ authorconfig-gtk ಅಗತ್ಯವಾದ ಪ್ಯಾಕೇಜ್ಗಳ ಸ್ಥಾಪನೆ, ಸ್ಥಳೀಯವಾಗಿ ದೃ ate ೀಕರಿಸುವ ಡೊಮೇನ್ನ ಬಳಕೆದಾರರ ಡೈರೆಕ್ಟರಿಗಳ ಸ್ವಯಂಚಾಲಿತ ರಚನೆಯ ಸಂರಚನೆ, ಮತ್ತು ಕ್ಲೈಂಟ್ ಅನ್ನು ಸಕ್ರಿಯ ಡೈರೆಕ್ಟರಿಯ ಡೊಮೇನ್ಗೆ ಸೇರುವ ಪ್ರಕ್ರಿಯೆಯು ಮಹತ್ತರವಾಗಿ ಸ್ವಯಂಚಾಲಿತವಾಗಿರುತ್ತದೆ. ಬಹುಶಃ ಯೂನಿಯನ್ ನಂತರ, ಕಂಪ್ಯೂಟರ್ ಅನ್ನು ಮರುಪ್ರಾರಂಭಿಸುವುದು ಮಾತ್ರ ಅಗತ್ಯವಾಗಿರುತ್ತದೆ.

ಮುಖ್ಯ ಫೈಲ್ಗಳು

ಸೆಂಟೋಸ್ ದೃ hentic ೀಕರಣಕ್ಕೆ ಸಂಬಂಧಿಸಿದ ಫೈಲ್ಗಳು ಡೈರೆಕ್ಟರಿಯಲ್ಲಿವೆ /etc/pam.d/:

[ಮೂಲ @ linuxbox ~] # ls /etc/pam.d/ atd liveinst smartcard-auth-ac authconfig login smtp authconfig-gtk other smtp.postfix authconfig-tui passwd sshd config-util password-auth su crond password-auth-ac sudo cups pluto sudo-i chfn polkit-1 su-l chlog ಸಿಸ್ಟಮ್-ದೃ uth ೀಕರಣ ಫಿಂಗರ್ಪ್ರಿಂಟ್-ದೃ uth ೀಕರಣ ಪೋಸ್ಟ್ಲಾಜಿನ್-ಎಸಿ ಸಿಸ್ಟಮ್-ದೃ uth ೀಕರಣ-ಫಿಂಗರ್ಪ್ರಿಂಟ್-ದೃ uth ೀಕರಣ-ಎಸಿಪಿಪಿ ಸಿಸ್ಟಮ್-ಕಾನ್ಫಿಗರ್-ದೃ hentic ೀಕರಣ ಜಿಡಿಎಂ-ಆಟೊಲೊಜಿನ್ ರಿಮೋಟ್ ಸಿಸ್ಟಂ-ಬಳಕೆದಾರ ಜಿಡಿಎಂ-ಫಿಂಗರ್ಪ್ರಿಂಟ್ ರನ್ಯುಸರ್ ವ್ಲಾಕ್ ಜಿಡಿಎಂ-ಲಾಂಚ್-ಎನ್ವಿರಾನ್ಮೆಂಟ್ ರನ್ಯುಸರ್-ಎಲ್ ವಿಎಮ್ಟೂಲ್ಸ್ ಜಿಡಿಎಂ-ಪಾಸ್ವರ್ಡ್ ಸಾಂಬಾ xserver gdm-pin ಸೆಟಪ್ gdm-smartcard smartcard-auth

PAM ಮಾಡ್ಯೂಲ್ಗಳು ಲಭ್ಯವಿದೆ

ನಮ್ಮಲ್ಲಿ ರೆಪೊಸಿಟರಿಗಳಿವೆ ಬೇಸ್, ಸೆಂಟೋಸ್ಪ್ಲಸ್, ಎಪೆಲ್, y ನವೀಕರಣಗಳನ್ನು. ಅವುಗಳಲ್ಲಿ ನಾವು ಆಜ್ಞೆಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಈ ಕೆಳಗಿನ ಮಾಡ್ಯೂಲ್ಗಳನ್ನು ನೋಡುತ್ತೇವೆ ಯಮ್ ಸರ್ಚ್ ಪ್ಯಾಮ್-, yum ಹುಡುಕಾಟ pam_ಮತ್ತು ಯಮ್ ಹುಡುಕಾಟ ಲಿಪಮ್:

nss-pam-ldapd.i686: ಡೈರೆಕ್ಟರಿ ಸರ್ವರ್ಗಳನ್ನು ಬಳಸುವ ಒಂದು nsswitch ಮಾಡ್ಯೂಲ್ nss-pam-ldapd.x86_64: ಡೈರೆಕ್ಟರಿ ಸರ್ವರ್ಗಳನ್ನು ಬಳಸುವ ಒಂದು nsswitch ಮಾಡ್ಯೂಲ್ ovirt-guest-agent-pam-module.x86_64: oVirt ಅತಿಥಿ ಏಜೆಂಟ್ ಪಾಮ್ಗಾಗಿ PAM ಮಾಡ್ಯೂಲ್ -kwallet.x86_64: KWallet pAM_afs_session.x86_64 ಗಾಗಿ PAM ಮಾಡ್ಯೂಲ್: ಲಾಗಿನ್ನಲ್ಲಿರುವ AFS PAG ಮತ್ತು AFS ಟೋಕನ್ಗಳು pam_krb5.i686: ಕೆರ್ಬೆರೋಸ್ 5 ಗಾಗಿ ಪ್ಲಗ್ ಮಾಡಬಹುದಾದ ದೃ hentic ೀಕರಣ ಮಾಡ್ಯೂಲ್ pam_krb5.x86_64: ಪ್ಲಗ್ ಮಾಡಬಹುದಾದ ದೃ hentic ೀಕರಣ ಸರ್ವರ್ ವಿರುದ್ಧ .x5_86: OATH pam_pkcs64.i86 ಗಾಗಿ ಪ್ಲಗ್ ಮಾಡಬಹುದಾದ ಲಾಗಿನ್ ದೃ hentic ೀಕರಣಕ್ಕಾಗಿ PAM ಮಾಡ್ಯೂಲ್: PKCS # 64 / NSS PAM ಲಾಗಿನ್ ಮಾಡ್ಯೂಲ್ pam_pkcs11.x686_11: PKCS # 11 / NSS PAM ಲಾಗಿನ್ ಮಾಡ್ಯೂಲ್ pam_radius.x86_64: PAM Authentic for ಸ್ಕ್ರಿಪ್ಟ್ಗಳನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸುವ ಮಾಡ್ಯೂಲ್ pam_snapper.i11: ಸ್ನ್ಯಾಪರ್ ಅನ್ನು ಕರೆಯಲು PAM ಮಾಡ್ಯೂಲ್ pam_snapper.x86_64: ಸ್ನ್ಯಾಪರ್ ಅನ್ನು ಕರೆಯಲು PAM ಮಾಡ್ಯೂಲ್ pam_ssh.x86_64: SSH ಕೀಲಿಗಳು ಮತ್ತು ssh- ಏಜೆಂಟ್ pam_ssh_agent_686 ನೊಂದಿಗೆ ಬಳಸಲು PAM ಮಾಡ್ಯೂಲ್ 86: ssh-agent pam_ssh_agent_auth.x64_86 ನೊಂದಿಗೆ ದೃ ation ೀಕರಣಕ್ಕಾಗಿ PAM ಮಾಡ್ಯೂಲ್: ssh- ಏಜೆಂಟ್ pam_url.x64_686 ನೊಂದಿಗೆ ದೃ ation ೀಕರಣಕ್ಕಾಗಿ PAM ಮಾಡ್ಯೂಲ್: HTTP ಸರ್ವರ್ಗಳೊಂದಿಗೆ ದೃ ate ೀಕರಿಸಲು PAM ಮಾಡ್ಯೂಲ್ pam_wrapper.x86_64: PAM ಅಪ್ಲಿಕೇಶನ್ಗಳನ್ನು ಪರೀಕ್ಷಿಸುವ ಸಾಧನ ಯುಬಿಕೀಸ್ಗಾಗಿ ಪ್ಲಗ್ ಮಾಡಬಹುದಾದ ದೃ hentic ೀಕರಣ ಮಾಡ್ಯೂಲ್: ಲಿಬ್ಪ್ಯಾಮ್ಟೆಸ್ಟ್ ಎಪಿಐ ದಸ್ತಾವೇಜನ್ನು ಪೈಥಾನ್-ಲಿಬ್ಪ್ಯಾಮ್ಟೆಸ್ಟ್. PAM ಅಪ್ಲಿಕೇಶನ್ಗಳು ಮತ್ತು PAM ಮಾಡ್ಯೂಲ್ಗಳು

ಸಾರಾಂಶ

ನಮ್ಮ ಲಿನಕ್ಸ್ / ಯುನಿಕ್ಸ್ ಕಂಪ್ಯೂಟರ್ಗೆ ನಾವು ಲಾಗ್ ಇನ್ ಮಾಡಿದಾಗಲೆಲ್ಲಾ ದೃ hentic ೀಕರಣವನ್ನು ಹೇಗೆ ನಡೆಸಲಾಗುತ್ತದೆ ಎಂಬುದನ್ನು ನಾವು ಸಾಮಾನ್ಯ ರೀತಿಯಲ್ಲಿ ಅರ್ಥಮಾಡಿಕೊಳ್ಳಲು ಬಯಸಿದರೆ PAM ಬಗ್ಗೆ ಕನಿಷ್ಠ ಜ್ಞಾನವನ್ನು ಹೊಂದಿರುವುದು ಬಹಳ ಮುಖ್ಯ. ಸ್ಥಳೀಯ ದೃ hentic ೀಕರಣದಿಂದ ಮಾತ್ರ ನಾವು ಇತರ ಕಂಪ್ಯೂಟರ್ಗಳಿಗೆ ಪ್ರಾಕ್ಸಿ, ಮೇಲ್, ಎಫ್ಟಿಪಿ, ಮುಂತಾದ ಸಣ್ಣ ಎಸ್ಎಂಇ ನೆಟ್ವರ್ಕ್ನಲ್ಲಿ ಸೇವೆಗಳನ್ನು ಒದಗಿಸಬಲ್ಲೆವು, ಎಲ್ಲವೂ ಒಂದೇ ಸರ್ವರ್ನಲ್ಲಿ ಕೇಂದ್ರೀಕೃತವಾಗಿದೆ. ಹಿಂದಿನ ಎಲ್ಲಾ ಸೇವೆಗಳು -ಮತ್ತು ನಾವು ಹಿಂದೆ ನೋಡಿದಂತೆ ಇನ್ನೂ ಹೆಚ್ಚಿನವು- ಅವುಗಳ PAM ಮಾಡ್ಯೂಲ್ ಅನ್ನು ಹೊಂದಿವೆ.

ಮೂಲಗಳನ್ನು ಸಂಪರ್ಕಿಸಲಾಗಿದೆ

- ಆಜ್ಞಾ ಕೈಪಿಡಿಗಳು - ಮನುಷ್ಯ ಪುಟಗಳು.

- ದೃ ation ೀಕರಣ: ಸ್ಪ್ಯಾನಿಷ್ನಲ್ಲಿ ವಿಕಿಪೀಡಿಯಾ ಪುಟ

- ಪ್ಲಗ್ ಮಾಡಬಹುದಾದ ದೃ hentic ೀಕರಣ ಮಾಡ್ಯೂಲ್ಗಳು

- Red_Hat_Enterprise_Linux-6-Deployment_Guide-en-US

ಪಿಡಿಎಫ್ ಆವೃತ್ತಿ

ಪಿಡಿಎಫ್ ಆವೃತ್ತಿಯನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಿ ಇಲ್ಲಿ.

ಮುಂದಿನ ಲೇಖನದವರೆಗೆ!

ಲೇಖಕ: ಫೆಡೆರಿಕೊ ಎ. ವಾಲ್ಡೆಸ್ ಟೌಜಾಗ್

Federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

PAM ಅನ್ನು ಬಳಸಿಕೊಂಡು ದೃ ation ೀಕರಣದ ಕುರಿತು ಬಹಳ ವಿವರವಾದ ಲೇಖನ, ದೃ hentic ೀಕರಣದ ಕಾರ್ಯಾಚರಣೆ ಮತ್ತು ನಾವು ನಿಮಗೆ ನೀಡಬಹುದಾದ ಹೆಚ್ಚು ವಿವರವಾದ ಮತ್ತು ಸುರಕ್ಷಿತ ಅಪ್ಲಿಕೇಶನ್ಗಳ ಅಂತ್ಯವಿಲ್ಲದ ಸಂಖ್ಯೆಯನ್ನು ವಿವರವಾಗಿ ತಿಳಿದಿಲ್ಲವೆಂದು ನಾನು ಒಪ್ಪಿಕೊಳ್ಳುತ್ತೇನೆ. ಇದು ಪಿಎಎಂ ದೃ hentic ೀಕರಣದ ವ್ಯಾಪ್ತಿಯನ್ನು ದೃಶ್ಯೀಕರಿಸಲು ನಿಮಗೆ ಅನುಮತಿಸುವ ಒಂದು ಉತ್ತಮ ಲೇಖನವಾಗಿದೆ, ಇದು ಎಸ್ಎಂಇಗಳಲ್ಲಿ ಬಹು ಉದ್ದೇಶಗಳನ್ನು ಸಹ ಹೊಂದಿರುತ್ತದೆ.

ನಿಮ್ಮ ಒಂದು ದೊಡ್ಡ ಕೊಡುಗೆ, ಅಂತಹ ಉತ್ತಮ ಫಿಕೊ ಮೆಟೀರಿಯಲ್ಗಾಗಿ ತುಂಬಾ ಧನ್ಯವಾದಗಳು

ನಿಮ್ಮ ಅಭಿಪ್ರಾಯಕ್ಕೆ ಧನ್ಯವಾದಗಳು, ಪ್ರಿಯ ಲುಯಿಗಿಸ್. PAM ಮತ್ತು ಅದರ ಮಾಡ್ಯೂಲ್ಗಳಿಗೆ ಸಂಬಂಧಿಸಿದಂತೆ ಓದುಗರ ಮನಸ್ಸನ್ನು ತೆರೆಯುವುದು ಲೇಖನದ ಉದ್ದೇಶ. ಪೋಸ್ಟ್ ಯಶಸ್ವಿಯಾಗುತ್ತದೆ ಎಂದು ನಾನು ಭಾವಿಸುತ್ತೇನೆ.

ಕಾಮೆಂಟ್ಗಳು ಮೇಲ್ ಮೂಲಕ ನನ್ನನ್ನು ತಲುಪುತ್ತಿಲ್ಲ ಎಂದು ನಾನು ನಿಮಗೆ ತಿಳಿಸುವ ಮೂಲಕ.

lol, ಹಿಂದಿನ ಕಾಮೆಂಟ್ನಲ್ಲಿ ನನ್ನ ಇಮೇಲ್ ವಿಳಾಸವನ್ನು ಬರೆಯಲು ನಾನು ಮರೆತಿದ್ದೇನೆ. ಅದಕ್ಕಾಗಿಯೇ ಅನಾಮಧೇಯರು ಹೊರಬರುತ್ತಾರೆ. 😉

ಉತ್ತಮ ಲೇಖನ, ಯಾವಾಗಲೂ.

ಬಹಳ ಬೋಧಪ್ರದ ಫೆಡೆರಿಕೊ, ನಾನು ಒಂದಕ್ಕಿಂತ ಹೆಚ್ಚು ಬಾರಿ PAM ನೊಂದಿಗೆ ವ್ಯವಹರಿಸಬೇಕಾಗಿತ್ತು ಮತ್ತು ನಾನು ವಿನ್ಯಾಸವನ್ನು ಮೆಚ್ಚುತ್ತೇನೆ, ಅದು ಅನುಮತಿಸುವ ಕೊಕ್ಕೆಗಳಲ್ಲಿ ಕ್ರಿಯಾತ್ಮಕತೆಯನ್ನು ಸೇರಿಸಲು ಸಾಧ್ಯವಾಗುವುದು ತುಂಬಾ ಉಪಯುಕ್ತವಾಗಿದೆ, ಉದಾಹರಣೆಗೆ ನಾನು ಮಾಡಿದ ಕೊನೆಯ ಕೆಲಸ ಪೈಥಾನ್ನಲ್ಲಿನ REST API / ನನ್ನ ಡೊಮೇನ್ನ ಬಳಕೆದಾರರ ಲಾಗಿನ್ಗಳು ಮತ್ತು ಲಾಗ್ಆಫ್ಗಳನ್ನು ಸಂಗ್ರಹಿಸುವ ಫ್ಲಾಸ್ಕ್ (ದೊಡ್ಡ ಸಹೋದರ ಶೈಲಿ, ಎಲ್ಲವನ್ನೂ ತಿಳಿಯಲು), ಏಕೆಂದರೆ ನಾನು ಎಪಿಐಗೆ ತಿಳಿಸಲು ಸುರುಳಿಯಾಕಾರದ ಕರೆಗಳನ್ನು ಎಲ್ಲಿ ಇರಿಸಿದ್ದೇನೆ ಎಂದು ಅವರು not ಹಿಸುವುದಿಲ್ಲ? ಹೌದು, PAM ನೊಂದಿಗೆ.

ಪೋಸ್ಟ್ ಮೌಲ್ಯಮಾಪನಕ್ಕಾಗಿ HO2GI ಧನ್ಯವಾದಗಳು.

ಧುಂಟರ್: ಮತ್ತೆ ಶುಭಾಶಯಗಳು. ಯಾವಾಗಲೂ ಹಾಗೆ ನೀವು ತುಂಬಾ ಆಸಕ್ತಿದಾಯಕ ಕೆಲಸಗಳನ್ನು ಮಾಡುತ್ತಿದ್ದೀರಿ. ಏನೂ ಇಲ್ಲ, ಈ ಪೋಸ್ಟ್ ನಾನು "ಮನಸ್ಸುಗಳನ್ನು ತೆರೆಯಲು" ಪಟ್ಟಿಮಾಡಿದೆ.