ಇಬ್ಬರು ಸಂಶೋಧಕರು (ಮ್ಯಾಥಿ ವ್ಯಾನ್ಹೋಫ್ ಮತ್ತು ಇಯಾಲ್ ರೊನೆನ್) ಹೊಸ ದಾಳಿ ವಿಧಾನವನ್ನು ಅನಾವರಣಗೊಳಿಸಿದರು ಈ ವೈಫಲ್ಯವನ್ನು ಈಗಾಗಲೇ ಸಿವಿಇ-2019-13377 ರಲ್ಲಿ ಪಟ್ಟಿ ಮಾಡಲಾಗಿದೆ WPA3 ಭದ್ರತಾ ತಂತ್ರಜ್ಞಾನವನ್ನು ಬಳಸಿಕೊಂಡು ವೈರ್ಲೆಸ್ ನೆಟ್ವರ್ಕ್ಗಳ ಮೇಲೆ ಪರಿಣಾಮ ಬೀರುತ್ತದೆ ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಆಫ್ಲೈನ್ ಮೋಡ್ನಲ್ಲಿ ಆಯ್ಕೆ ಮಾಡಲು ಬಳಸಬಹುದಾದ ಗುಣಲಕ್ಷಣಗಳ ಬಗ್ಗೆ ಮಾಹಿತಿಯನ್ನು ಪಡೆಯಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. ಹೋಸ್ಟಾಪ್ಡ್ನ ಪ್ರಸ್ತುತ ಆವೃತ್ತಿಯಲ್ಲಿ ಸಮಸ್ಯೆ ವ್ಯಕ್ತವಾಗಿದೆ.

ಇದೇ ಸಂಶೋಧಕರು ಕೆಲವು ತಿಂಗಳ ಹಿಂದೆ ಡಬ್ಲ್ಯುಪಿಎ 3 ನಲ್ಲಿ ಆರು ದೋಷಗಳನ್ನು ಗುರುತಿಸಿದ್ದಾರೆ, ವಿಶೇಷವಾಗಿ ಡ್ರ್ಯಾಗನ್ಫ್ಲೈ ಎಂದೂ ಕರೆಯಲ್ಪಡುವ SAE ದೃ hentic ೀಕರಣ ಕಾರ್ಯವಿಧಾನದ ದೃಷ್ಟಿಯಿಂದ. ಈ ದಾಳಿಗಳು ನಿಘಂಟು ದಾಳಿಯಂತೆ ಕಾಣುತ್ತವೆ ಮತ್ತು ಸೈಡ್ ಅಥವಾ ಸೆಕೆಂಡರಿ ಚಾನೆಲ್ ಸೋರಿಕೆಯನ್ನು ದುರುಪಯೋಗಪಡಿಸಿಕೊಳ್ಳುವ ಮೂಲಕ ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಹಿಂಪಡೆಯಲು ಎದುರಾಳಿಗೆ ಅವಕಾಶ ನೀಡುತ್ತದೆ.

ಸಹ, ಡಬ್ಲ್ಯುಪಿಎ 3 ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ರೂಪಿಸುವ ವಿವಿಧ ಕಾರ್ಯವಿಧಾನಗಳ ಮೇಲೆ ಹೆಚ್ಚಿನ ಸಂಖ್ಯೆಯ ದಾಳಿಗಳನ್ನು ನಡೆಸಿತು, ಟ್ರಾನ್ಸಿಶನ್ ಮೋಡ್ನಲ್ಲಿ ಕಾರ್ಯನಿರ್ವಹಿಸುವಾಗ ಡಬ್ಲ್ಯುಪಿಎ 3 ವಿರುದ್ಧ ನಿಘಂಟು ದಾಳಿ, ಎಸ್ಎಇ ಹ್ಯಾಂಡ್ಶೇಕ್ ವಿರುದ್ಧ ಸಂಗ್ರಹ ಆಧಾರಿತ ಮೈಕ್ರೊ ಆರ್ಕಿಟೆಕ್ಚರ್ ಸೈಡ್ ಅಟ್ಯಾಕ್ ಮತ್ತು ನಿರ್ವಹಿಸಲು ಮತ್ತು ಮರುಪಡೆಯಲಾದ ಸಮಯ ಮತ್ತು ಸಂಗ್ರಹ ಮಾಹಿತಿಯನ್ನು ಹೇಗೆ ಬಳಸಿಕೊಳ್ಳಬಹುದು ಎಂಬುದನ್ನು ತೋರಿಸಲು ಅವರು ಅವಕಾಶವನ್ನು ಪಡೆದರು. "ಪಾಸ್ವರ್ಡ್ ವಿಭಜನೆ ದಾಳಿಗಳು" ಆಫ್ಲೈನ್.

ಬಲಿಪಶು ಬಳಸುವ ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಮರುಪಡೆಯಲು ಆಕ್ರಮಣಕಾರರಿಗೆ ಇದು ಅನುಮತಿಸುತ್ತದೆ.

ಆದಾಗ್ಯೂ, ಬ್ರೈನ್ಪೂಲ್ನ ಬಳಕೆಯು ಹೊಸ ವರ್ಗದ ಸೋರಿಕೆಯ ನೋಟಕ್ಕೆ ಕಾರಣವಾಗುತ್ತದೆ ಎಂದು ವಿಶ್ಲೇಷಣೆ ತೋರಿಸಿದೆ ಡಬ್ಲ್ಯುಪಿಎ 3 ನಲ್ಲಿ ಬಳಸಲಾದ ಡ್ರ್ಯಾಗನ್ಫ್ಲೈ ಸಂಪರ್ಕ ಹೊಂದಾಣಿಕೆಯ ಅಲ್ಗಾರಿದಮ್ನ ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಚಾನಲ್ಗಳಲ್ಲಿ, ಇದು ಆಫ್ಲೈನ್ ಮೋಡ್ನಲ್ಲಿ ಪಾಸ್ವರ್ಡ್ ess ಹೆಯ ವಿರುದ್ಧ ರಕ್ಷಣೆ ನೀಡುತ್ತದೆ.

ಗುರುತಿಸಲಾದ ಸಮಸ್ಯೆ ಅದನ್ನು ತೋರಿಸುತ್ತದೆ ಡ್ರ್ಯಾಗನ್ಫ್ಲೈ ಮತ್ತು ಡಬ್ಲ್ಯುಪಿಎ 3 ಅನುಷ್ಠಾನಗಳನ್ನು ರಚಿಸಿ, ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಚಾನಲ್ಗಳ ಮೂಲಕ ಡೇಟಾ ಸೋರಿಕೆಯಿಂದ ತೆಗೆದುಹಾಕಲಾಗಿದೆ, ಇದು ಅತ್ಯಂತ ಕಷ್ಟದ ಕೆಲಸ ಮತ್ತು ಉದ್ದೇಶಿತ ವಿಧಾನಗಳು ಮತ್ತು ಸಮುದಾಯ ಲೆಕ್ಕಪರಿಶೋಧನೆಯ ಬಗ್ಗೆ ಸಾರ್ವಜನಿಕ ಚರ್ಚೆಯನ್ನು ನಡೆಸದೆ ಮುಚ್ಚಿದ-ಬಾಗಿಲಿನ ಮಾನದಂಡಗಳ ಅಭಿವೃದ್ಧಿ ಮಾದರಿಯ ಅಸಂಗತತೆಯನ್ನು ಇದು ತೋರಿಸುತ್ತದೆ.

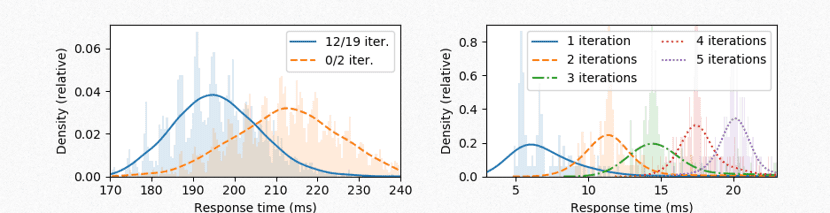

ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಎನ್ಕೋಡಿಂಗ್ ಮಾಡುವಾಗ ಇಸಿಸಿ ಬ್ರೈನ್ಪೂಲ್ ಅನ್ನು ಬಳಸಿದಾಗ, ಡ್ರ್ಯಾಗನ್ಫ್ಲೈ ಅಲ್ಗಾರಿದಮ್ ಎಲಿಪ್ಟಿಕ್ ಕರ್ವ್ ಅನ್ನು ಅನ್ವಯಿಸುವ ಮೊದಲು ಸಣ್ಣ ಹ್ಯಾಶ್ ಅನ್ನು ತ್ವರಿತವಾಗಿ ಲೆಕ್ಕಾಚಾರ ಮಾಡುವ ಮೂಲಕ ಸಂಬಂಧಿತ ಪಾಸ್ವರ್ಡ್ನೊಂದಿಗೆ ಹಲವಾರು ಪ್ರಾಥಮಿಕ ಪುನರಾವರ್ತನೆಗಳನ್ನು ಮಾಡುತ್ತದೆ. ಸಣ್ಣ ಹ್ಯಾಶ್ ಕಂಡುಬರುವವರೆಗೆ, ನಿರ್ವಹಿಸಿದ ಕಾರ್ಯಾಚರಣೆಗಳು ನೇರವಾಗಿ ಕ್ಲೈಂಟ್ನ MAC ವಿಳಾಸ ಮತ್ತು ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಅವಲಂಬಿಸಿರುತ್ತದೆ.

ಹೊಸ ದೋಷಗಳ ಬಗ್ಗೆ

ಚಾಲನಾಸಮಯದಲ್ಲಿ ಇದು ಪುನರಾವರ್ತನೆಗಳ ಸಂಖ್ಯೆಗೆ ಸಂಬಂಧಿಸಿದೆ ಮತ್ತು ಪ್ರಾಥಮಿಕ ಪುನರಾವರ್ತನೆಯ ಸಮಯದಲ್ಲಿ ಕಾರ್ಯಾಚರಣೆಗಳ ನಡುವಿನ ವಿಳಂಬ ಪಾಸ್ವರ್ಡ್ ಗುಣಲಕ್ಷಣಗಳನ್ನು ನಿರ್ಧರಿಸಲು ಅಳೆಯಬಹುದು ಮತ್ತು ಬಳಸಬಹುದು, ಅವುಗಳ ಆಯ್ಕೆಯ ಸಮಯದಲ್ಲಿ ಪಾಸ್ವರ್ಡ್ ಭಾಗಗಳ ಸರಿಯಾದ ಆಯ್ಕೆಯನ್ನು ಸ್ಪಷ್ಟಪಡಿಸಲು ಆಫ್ಲೈನ್ನಲ್ಲಿ ಬಳಸಬಹುದು.

ಆಕ್ರಮಣವನ್ನು ಮಾಡಲು, ವೈರ್ಲೆಸ್ ನೆಟ್ವರ್ಕ್ಗೆ ಸಂಪರ್ಕಿಸುವ ಬಳಕೆದಾರರ ಸಿಸ್ಟಮ್ಗೆ ನೀವು ಪ್ರವೇಶವನ್ನು ಹೊಂದಿರಬೇಕು.

ಸಹ, ಸಂಶೋಧಕರು ಎರಡನೇ ದುರ್ಬಲತೆಯನ್ನು ಗುರುತಿಸಿದ್ದಾರೆ (ಸಿವಿಇ -2019-13456) ಡ್ರ್ಯಾಗನ್ಫ್ಲೈ ಅಲ್ಗಾರಿದಮ್ ಬಳಸಿ ಇಎಪಿ-ಪಿಡಬ್ಲ್ಯೂಡಿ ಪ್ರೋಟೋಕಾಲ್ ಅನುಷ್ಠಾನದಲ್ಲಿ ಮಾಹಿತಿ ಸೋರಿಕೆಗೆ ಸಂಬಂಧಿಸಿದೆ.

ಸಮಸ್ಯೆ ಫ್ರೀರಾಡಿಯಸ್ ರೇಡಿಯಸ್ ಸರ್ವರ್ಗೆ ನಿರ್ದಿಷ್ಟವಾಗಿದೆ ಮತ್ತು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಚಾನಲ್ಗಳ ಮೂಲಕ ಮಾಹಿತಿ ಸೋರಿಕೆ ಮತ್ತು ಮೊದಲ ದುರ್ಬಲತೆಯನ್ನು ಆಧರಿಸಿ, ಇದು ಪಾಸ್ವರ್ಡ್ ಆಯ್ಕೆಯನ್ನು ಗಮನಾರ್ಹವಾಗಿ ಸರಳಗೊಳಿಸುತ್ತದೆ.

ವಿಳಂಬ ಮಾಪನದ ಸಮಯದಲ್ಲಿ ಶಬ್ದ ಪತ್ತೆಹಚ್ಚುವಿಕೆಯ ಸುಧಾರಿತ ವಿಧಾನದೊಂದಿಗೆ, ಪುನರಾವರ್ತನೆಗಳ ಸಂಖ್ಯೆಯನ್ನು ನಿರ್ಧರಿಸಲು, ಒಂದು MAC ವಿಳಾಸಕ್ಕಾಗಿ 75 ಅಳತೆಗಳನ್ನು ಕೈಗೊಳ್ಳಲು ಸಾಕು.

ಪರಿಣಾಮವಾಗಿ ದಾಳಿಗಳು ಪರಿಣಾಮಕಾರಿ ಮತ್ತು ಅಗ್ಗವಾಗಿವೆ. ಉದಾಹರಣೆಗೆ, ಅಸ್ತಿತ್ವದಲ್ಲಿರುವ ಡಬ್ಲ್ಯುಪಿಎ 2 ಕ್ರ್ಯಾಕಿಂಗ್ ಪರಿಕರಗಳು ಮತ್ತು ಯಂತ್ರಾಂಶವನ್ನು ಬಳಸಿಕೊಂಡು ಅವನತಿ ದಾಳಿಯನ್ನು ಬಳಸಿಕೊಳ್ಳಬಹುದು. ಸೈಡ್ ಚಾನೆಲ್ ದೋಷಗಳು, ಉದಾಹರಣೆಗೆ, ಅಮೆಜಾನ್ ಇಸಿ 1 ನಿದರ್ಶನಗಳಲ್ಲಿ $ 2 ಕ್ಕಿಂತ ಕಡಿಮೆ ಬೆಲೆಗೆ ತಿಳಿದಿರುವ ಅತಿದೊಡ್ಡ ನಿಘಂಟುಗಳನ್ನು ಬಳಸಿಕೊಂಡು ವಿವೇಚನಾರಹಿತ ಶಕ್ತಿ ದಾಳಿ ನಡೆಸಲು ದುರುಪಯೋಗಪಡಿಸಿಕೊಳ್ಳಬಹುದು.

ಗುರುತಿಸಲಾದ ಸಮಸ್ಯೆಗಳನ್ನು ನಿರ್ಬಂಧಿಸಲು ಪ್ರೋಟೋಕಾಲ್ ಸುರಕ್ಷತೆಯನ್ನು ಸುಧಾರಿಸುವ ವಿಧಾನಗಳನ್ನು ಭವಿಷ್ಯದ ವೈ-ಫೈ ಮಾನದಂಡಗಳ (ಡಬ್ಲ್ಯುಪಿಎ 3.1) ಮತ್ತು ಇಎಪಿ-ಪಿಡಬ್ಲ್ಯೂಡಿಗಳ ಕರಡು ಆವೃತ್ತಿಗಳಲ್ಲಿ ಈಗಾಗಲೇ ಸೇರಿಸಲಾಗಿದೆ.

ಅದೃಷ್ಟವಶಾತ್, ಸಂಶೋಧನೆಯ ಪರಿಣಾಮವಾಗಿ, Wi-Fi ಸ್ಟ್ಯಾಂಡರ್ಡ್ ಮತ್ತು EAP-pwd ಎರಡನ್ನೂ ಹೆಚ್ಚು ಸುರಕ್ಷಿತ ಪ್ರೋಟೋಕಾಲ್ನೊಂದಿಗೆ ನವೀಕರಿಸಲಾಗುತ್ತಿದೆ. ಈ ನವೀಕರಣವು ಪ್ರಸ್ತುತ ಡಬ್ಲ್ಯುಪಿಎ 3 ಅನುಷ್ಠಾನಗಳೊಂದಿಗೆ ಹಿಂದುಳಿದ-ಹೊಂದಿಕೆಯಾಗುವುದಿಲ್ಲವಾದರೂ, ಇದು ನಮ್ಮ ಹೆಚ್ಚಿನ ದಾಳಿಯನ್ನು ತಡೆಯುತ್ತದೆ.

ಮೂಲ: https://wpa3.mathyvanhoef.com