많은 분들이 알겠지만 Chrome의 취약성 현상금 프로그램은 브라우저 보안 문제를 직접 발견하고보고 한 모든 사람에게 보상합니다.

Google은 최근 발표했습니다, 그의 보안 블로그 게시물에서 현재 일반적으로 수량이 증가하고 있습니다. "Chrome Vulnerability Rewards Program"에서 고품질 보고서에 대한 보상이 $ 30,000로 증가하고 Chrome OS에서 손상을 발견 한 것에 대한 보너스가 $ 150,000로 재평가되었습니다.

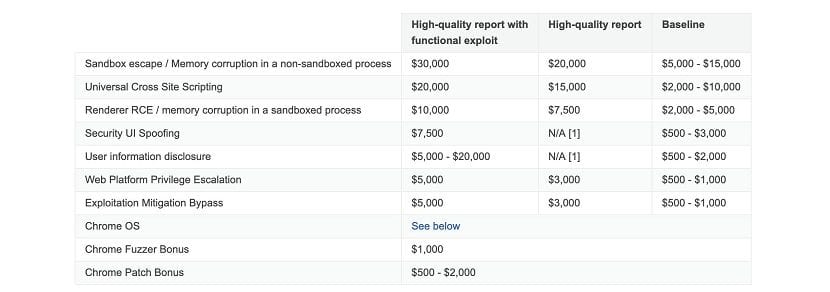

구글은 말한다 버그 보너스 증가의 하이라이트는 최대 보상을 XNUMX 배로 늘리는 것입니다. $ 5,000에서 $ 15,000까지 세부 사항이 거의없는 소위 "기본"보고서를 위해.

예를 들어 해커가 버그를 악용 할 수있는 방법, 버그의 출처 또는 해결 방법 등을 설명하는 수많은 정보가 포함 된 소위 '고품질'보고서의 최대 보상도 두 배가됩니다. Chrome 보안 블로그 기사에 따르면 $ 15,000에서 $ 30,000입니다.

가장 큰 원인은 여전히 Chrome OS의 취약점 발견 때문입니다. Chromebook 또는 Chromebox를위한 Google의 소프트웨어 플랫폼입니다.

이 수준에서 구글은 또한 크롬 북이나 크롬 박스를 손상시킬 수있는 공격을 발견 할 연구자들을 위해 보상을 150,000 달러로 늘렸다. 블로그 게시물에 따르면 펌웨어에서 발견 된 보안 버그 및 / 또는 공격자가 Chrome OS 잠금 화면을 우회 할 수있게하는 보안 버그도 보상을받습니다.

Google은 2010 년부터 버그 보너스 프로그램을 만들었습니다. 현재까지 Google은 8,500 개 이상의 버그 보고서를 접수했으며 조사관에게 5 백만 달러를 지불했습니다. 수상 기반에 대한 첫 번째 변경은 프로그램 시작 2014 년 후인 XNUMX 년 XNUMX 월에 이루어졌습니다.

당시 구글의 크롬 버그 프로그램은 브라우저에서 1.25 개가 넘는 버그를 발견 한 보안 연구원들에게 700 만 달러 이상을 지불했지만 구글은 그것만으로는 충분하지 않다는 것을 발견했습니다. 700 년 후 신고 건수가 8.500 건에서 XNUMX 건으로 늘어 났고 Google은이 상을 세 배로 늘리기로 결정했습니다.

위에서 언급 한 증가 외에도 Google은 퍼즈 테스트에 대한 보상도 증가 시켰습니다. (또는 무작위 테스트), 버그 사냥꾼이 입력에 무작위 데이터를 던지기 위해 사용하는 소프트웨어 테스트 기술입니다.

문제가있는 항목을 찾기위한 소프트웨어 제품. 블로그 게시물에 따르면 "Chrome Fuzzer 프로그램을 실행하는 퍼 저가 발견 한 버그에 대한 추가 보너스도 두 배가되어 $ 1,000로 증가했습니다."

이 증가는 Google Play 보안 보상 프로그램에서 연구원에게 지불하는 금액에도 영향을 미쳤습니다.

실제로 원격 코드 실행 오류에 대한 보상은 5,000 달러에서 20,000 달러로, 개인 비보안 데이터 도난은 1,000 달러에서 3,000 달러로, 보호 된 애플리케이션 구성 요소에 대한 액세스는 1,000 달러에서 3,000 달러로 증가했습니다.

또한 참여 애플리케이션 개발자에게 "책임감있는"방식으로 취약점을 공개하면 보너스를 받게됩니다.

아래는 새로운 증강 목록과 이전 버그 보너스 표입니다. 적격 한 보안 버그 보상은 일반적으로 $ 500 ~ $ 150,000입니다.

그리고이 운동은 기술 회사가 버그 사냥꾼에게 보상 할뿐만 아니라 정부와 범죄자들도 첩보 활동과 신원 도용과 같은 활동에 사용할 수있는 취약성에 대해 비용을 지불하기 때문에 보고서가 먼저 손에 닿도록 의도 한 것입니다.

블로그 게시물에서 또한 Google은 고품질 보고서로 간주되는 내용을 명확히하고 연구원이 쉽게 이해할 수 있도록 오류 카테고리를 업데이트했습니다.

"저희는 또한 기자들이 가능한 한 최고의 보상을받을 수 있도록 고품질 보고서로 간주되는 내용을 명확히했으며,보고 된 오류 유형을 더 잘 반영하고 우리에게 더 많은 관심을 기울이는 오류 범주를 업데이트했습니다." 회사가 말했다.

Google은 Chrome 버그 사냥꾼에 대한 이러한 증가가 블로그 게시물 이후 제출 된 제출에 적용될 것이라고 말합니다. 여기에서 증가에 대한 자세한 내용을 확인할 수 있습니다.

출처 : https://security.googleblog.com/

버그를 어떻게보고합니까?