안녕하세요 친구!. 도움이되기를 바라는 새로운 기사 시리즈를 시작합니다. 우리는 그들이 함께 일하는 것을 알고 싶어하는 사람들을 위해 그것들을 작성하기로 결정했고, 완전히 독점적 인 소프트웨어에 의존하지 않고 자신의 구현을 만들거나 절반은 무료이고 절반은 상업적인 사람들을 위해 작성했습니다.

필요한 독서는 OpenLDAP 소프트웨어 2.4 관리자 가이드. 예, 영어로 제공됩니다. 셰익스피어 언어로 설계되고 작성된 소프트웨어를 사용하고 있기 때문입니다. 🙂 우리는 또한 우분투 서버 가이드 12.04., 다운로드 할 수 있습니다.

기존 문서는 영어로되어 있습니다. 이전에 추천 한 두 가지 중 하나의 스페인어 번역을 찾지 못했습니다.

이 소개에 쓰여진 모든 것은 위키피디아에서 가져 왔거나 위에 언급 된 문서에서 스페인어로 자유롭게 번역되었습니다.

우리는 다음을 보게 될 것입니다.

요약 정의

Wikipedia에서 :

LDAP는 Lightweight Directory Access Protocol의 약어로, 네트워크 환경에서 다양한 정보를 검색하기 위해 정렬되고 분산 된 디렉토리 서비스에 액세스 할 수있는 응용 프로그램 수준의 프로토콜을 나타냅니다. LDAP는 또한 쿼리 할 수있는 데이터베이스로 간주됩니다 (스토리지 시스템은 다를 수 있음).

디렉터리는 논리적이고 계층적인 방식으로 구성된 속성을 가진 개체 집합입니다. 가장 일반적인 예는 일련의 이름 (사람 또는 조직)이 알파벳순으로 배열 된 전화 번호부입니다. 각 이름에는 주소와 전화 번호가 첨부되어 있습니다. 더 잘 이해하기 위해 그것은 사람들의 이름, 전화 번호 및 주소가 적혀 있고 알파벳순으로 배열 된 책 또는 폴더입니다.

LDAP 디렉토리 트리는 선택한 모델에 따라 다양한 정치적, 지리적 또는 조직적 경계를 반영하는 경우가 있습니다. 현재 LDAP 배포에서는 DNS (Domain Name System) 이름을 사용하여 상위 계층 구조를 구성하는 경향이 있습니다. 디렉토리 아래로 이동하면 사람, 조직 구성 단위, 프린터, 문서, 사람 그룹 또는 트리의 특정 항목 (또는 여러 항목)을 나타내는 항목이 나타날 수 있습니다.

일반적으로 다른 정보 (사용자 연락처 데이터, 다양한 네트워크 리소스의 위치, 권한, 인증서 등)를 저장할 수 있지만 인증 정보 (사용자 이름 및 암호)를 저장하고 인증에 사용합니다. 요약하면 LDAP는 네트워크의 정보 집합에 대한 통합 액세스 프로토콜입니다.

현재 버전은 LDAPv3이며 RFC RFC 2251 및 RFC 2256 (LDAP 기본 문서), RFC 2829 (LDAP 용 인증 방법), RFC 2830 (TLS 용 확장) 및 RFC 3377 (기술 사양)에 정의되어 있습니다. .

일부 LDAP 구현 :

Active Directory의: Microsoft (Windows 2000부터)에서 관리 도메인 중 하나에 대한 중앙 집중식 정보 저장소로 사용하는 이름입니다. 디렉터리 서비스는 Active Directory에 포함 된 다양한 개체에 대한 정보의 구조화 된 저장소입니다.이 경우 프린터, 사용자, 컴퓨터 등 다양한 프로토콜을 사용합니다 (주로 LDAP, DNS, DHCP, 케르베로스...).

이 이름 아래에는 실제로 프로토콜을 지원하는 다른 시스템의 통합을 허용하는 스키마 (참조 할 수있는 필드의 정의) LDAP 버전 3이 있습니다. 이 LDAP는 사용자, 네트워크 리소스, 보안 정책, 구성, 권한 할당 등에 대한 정보를 저장합니다.

Novell 디렉토리 서비스eDirectory라고도하는 이것은 네트워크의 다른 서버와 컴퓨터에있는 리소스에 대한 액세스를 관리하는 데 사용되는 Novell 구현입니다. 기본적으로 각 서버, 컴퓨터, 프린터, 서비스, 사람 등을 나타내는 계층 적 개체 지향 데이터베이스로 구성됩니다. 상속을 통해 액세스 제어를위한 권한이 생성됩니다. 이 구현의 장점은 여러 플랫폼에서 실행되므로 둘 이상의 운영 체제를 사용하는 환경에 쉽게 적용 할 수 있다는 것입니다.

Novell Netware 1990 버전과 함께 4.0 년에 소개 되었기 때문에 디렉토리 구조 측면에서 선구자입니다. Microsoft AD는 인기가 높아졌지만 여전히 eDirectory 및 크로스 플랫폼 기능의 안정성과 품질과 비교할 수 없습니다.

OpenLDAP: 여러 스키마를 지원하는 프로토콜의 무료 구현이므로 다른 LDAP에 연결하는 데 사용할 수 있습니다. 자체 라이선스 인 OpenLDAP Public License가 있습니다. 플랫폼 독립적 인 프로토콜이기 때문에 AIX, HP-UX, Mac OS X, Solaris, Windows (2000 / XP) 및 z / OS와 마찬가지로 여러 GNU / Linux 및 BSD 배포판에 포함됩니다.

OpenLDAP에는 네 가지 주요 구성 요소가 있습니다.

- slapd-독립형 LDAP 데몬.

- slurpd-독립형 LDAP 업데이트 복제 데몬.

- LDAP 프로토콜 지원 라이브러리 루틴

- 유틸리티, 도구 및 클라이언트.

사용자 관점에서 본 LDAP 주요 기능

어떤 종류의 정보를 디렉토리에 저장할 수 있습니까?. LDAP 디렉토리의 정보 모델은 다음을 기반으로합니다. 항목. 항목은 단일 고유 이름 또는 "고유 이름 (DN)"이있는 속성 모음입니다. DN은 항목을 고유하게 참조하는 데 사용됩니다.

항목의 각 속성에는 사람 이죠 및 하나 이상의 valores. 유형은 일반적으로 다음과 같은 니모닉 문자열입니다. cn o 공통 이름의 경우 "공통 이름"또는 우편 이메일 주소. 값의 구문은 속성 유형에 따라 다릅니다.

예를 들어, 속성 cn 다음 값을 포함 할 수 있습니다. 프로도 바 긴스. 속성 우편 용기를 가질 수있다 frodobagins@amigos.cu. 속성 jpge 사진 바이너리 형식의 사진을 포함 할 수 있습니다. JPEG.

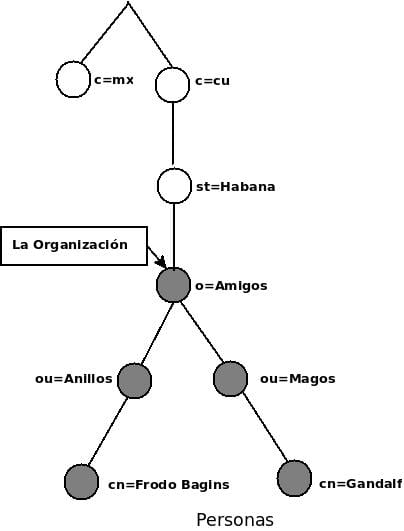

정보는 어떻게 구성됩니까?. LDAP에서 디렉토리 항목은 반전 된 트리 형태의 계층 구조로 구성됩니다. 전통적으로이 구조는 지리적 및 / 또는 조직적 경계 또는 한계를 반영합니다.

국가를 나타내는 항목이 트리 맨 위에 나타납니다. 그 아래에는 주 및 국가 조직을 나타내는 항목이 있습니다.

그런 다음 조직 단위, 사람, 프린터, 문서 또는 우리가 생각할 수있는 모든 것을 나타내는 항목이있을 수 있습니다.

아래 그림은 기존 이름이 사용되는 LDAP 디렉토리 트리의 예입니다.

LDAP는 다음과 같은 특수 속성을 사용하여 항목에 필요한 속성을 제어 할 수 있습니다. 객체 클래스. 속성 값 객체 클래스 결정 계획 규칙 o 스키마 규칙 입력이 준수해야합니다.

정보를 어떻게 참조합니까?. 고유 이름으로 항목을 참조하거나 고유 이름, 항목 자체의 이름 (고유 상대 이름 또는 상대 고유 이름 o RDN), 조상 또는 조상 항목의 이름과 연결됩니다.

예를 들어 위의 그림에서 Frodo Bagins 항목에는 RDN cn = 프로도 바 긴스 과 DN 완료는 cn = Frodo Bagins, ou = 반지, o = 친구, st = 하바나, c = cu.

정보에 어떻게 접근합니까?. LDAP는 디렉터리를 조사하고 업데이트하는 데 필요한 작업을 정의했습니다. 여기에는 항목 추가 및 삭제, 기존 항목 수정 및 항목 이름 변경 작업이 포함됩니다.

그러나 대부분의 경우 LDAP는 디렉토리에 저장된 정보를 검색하는 데 사용됩니다. 검색 작업을 사용하면 검색 필터에 지정된 일부 기준을 충족하는 항목을 디렉터리의 일부에서 검색 할 수 있습니다. 이렇게하면 검색 기준을 충족하는 각 항목을 검색 할 수 있습니다.

무단 액세스로부터 정보를 어떻게 보호합니까?. 일부 디렉터리 서비스는 보호되지 않으며 누구나 귀하의 정보를 볼 수 있습니다.

LDAP는 서버에 포함 된 정보를 보호하기위한 액세스 제어를 보장하기 위해 클라이언트가 디렉토리 서비스에 대해 인증하거나 ID를 확인할 수있는 메커니즘을 제공합니다.

LDAP는 또한 무결성 및 기밀성 측면에서 데이터 보안 서비스를 지원합니다.

LDAP는 언제 사용해야합니까?

이것은 아주 좋은 질문입니다. 일반적으로 정보를 중앙에서 저장 및 관리하고 표준 기반 방법을 통해 액세스 할 수 있어야하는 경우 디렉토리 서비스를 사용해야합니다.

비즈니스 및 산업 환경에서 찾을 수있는 정보 유형의 몇 가지 예 :

- 기계 인증

- 사용자 인증

- 시스템 사용자 및 그룹

- 주소록

- 조직 표현

- 자원 추적

- 전화 정보 창고

- 사용자 자원 관리

- 이메일 주소 검색

- 애플리케이션 구성 저장소

- PBX 전화 플랜트 구성 창고

- 기타…

여러 분산 스키마 파일이 있습니다.분산 스키마 파일-표준 기반. 하지만 LDAP 전문가라면 언제든지 자체 스키마 사양을 만들 수 있습니다. 🙂

언제 LDAP를 사용하지 않아야합니까?

우리가 비틀기 또는 LDAP가 필요한 작업을 수행하도록합니다. 이 경우 다시 디자인해야 할 수 있습니다. 또는 데이터를 사용하고 조작하기 위해 단일 애플리케이션이 필요한 경우.

어떤 서비스와 소프트웨어를 설치하고 구성 할 계획입니까?

- 디렉터리 서비스 또는 디렉토리 서비스 에 기초 OpenLDAP

- 서비스 NTP, DNS y DHCP 독립적

- 통합 삼바 LDAP에

- 아마도 우리는 통합을 개발할 것입니다 LDAP y Kerberos

- 웹 애플리케이션으로 디렉토리 관리 Ldap 계정 관리자.

그리고 이것이 오늘의 친구 여러분!

참조 된 출처 :

- https://wiki.debian.org/LDAP

- OpenLDAP 소프트웨어 2.4 관리자 가이드

- Ubuntu 12.04 서버 가이드

FreeIPA는 LDAP 389 서버를 기반으로 연구하기에 흥미로운 포괄적 인 프로젝트 (LDAP, Kerberos, DNS 등)라고 생각합니다.

Pfs의 liks로 시작하려면 작동하지 않습니다. 나는 LDAP에 대한 교육에 매우 관심이 있습니다. 공유해 주셔서 감사합니다.

링크가 수정되었습니다.

재미있는

다시 한 번 거기에 갔다!

큰 공헌.

포옹! 폴.

의견을 보내 주셔서 감사합니다 !!! 이전에는 28000 보드 / 초로 모뎀과 연결할 수 없었습니다. 어떤 종류의 속도. 🙂

모든 인사말

의견 주셔서 대단히 감사합니다 !!!. Ozkar, FreeIPA는 LDAP 그 이상입니다. Red Hat Active Directory 389를 전체 일련의 관련 서비스와 통합합니다. Fedora 프로젝트 동물입니다. 내 겸손한 지식으로는 너무 큽니다.

훌륭한 기사,이 문제에 내재화 할 계획 이었기 때문에 장갑처럼 내게 어울리기 때문에 새로운 기사를 기대합니다.

잠시 동안 가지고있는 ClearOS와 공유해 주셔서 대단히 감사합니다 🙂

훌륭한 튜토리얼, 우분 토 책도 다운로드했습니다. 감사합니다!

우분투 jejjeej 아직 자고 있어요 ...

귀하의 작업을 무시하지만 위에서 읽었으며 모든 것을 매우 나쁘게 또는 덜 잘 이해했다면 다음 농담으로 이해할 수 있습니다.

"하지만 내가 open-ldap의 capo capo가되면 웹 브라우저를 개발하고 구글이 흔들립니다!"

노력에 감사 드리며 스페인어로 된 자료가 없다는 사실이 아픕니다. 음 ...

Fico, 스페인어로 된이 가이드가 자료에 추가하는 데 도움이되는지 확인하십시오 ...

http://www.google.com.ar/url?sa=t&rct=j&q=&esrc=s&source=web&cd=4&ved=0CEwQFjAD&url=http%3A%2F%2Felpuig.xeill.net%2Fdepartaments%2Finformatica%2Ffitxers%2Fsistemes-operatius%2Fcurso-de-ldap-en-gnu-linux%2Fat_download%2Ffile&ei=NwXgUrIOxLaRB4LHgYgG&usg=AFQjCNGj7BjNtzfdlu1gsl3YSWK1U1ELpw&sig2=aKABXgHookIGYhYXevUQew&bvm=bv.59568121,d.eW0

이제 조금 앞으로 나아가서 페이지의 게시물을 계속 읽습니다. https://blog.desdelinux.net/ldap-introduccion/ 머신 인증이 무엇인지에 대해 조금 설명해 주셨으면합니다.이 점은 저에게 명확하지 않으며 OpenLdap에 대해 매우 열정적입니다. 이미이 블로그를 읽고 몇 시간을 보냈지 만 주제를 마스터하고 싶습니다. 그 이유에 대한 개념 사전에 귀하의 활동에 대한 나의 개입에 감사드립니다 Mr. Fico 우리는 계속해서 인사를 나눕니다