SSH 학습: SSH 서버에서 수행할 수 있는 모범 사례

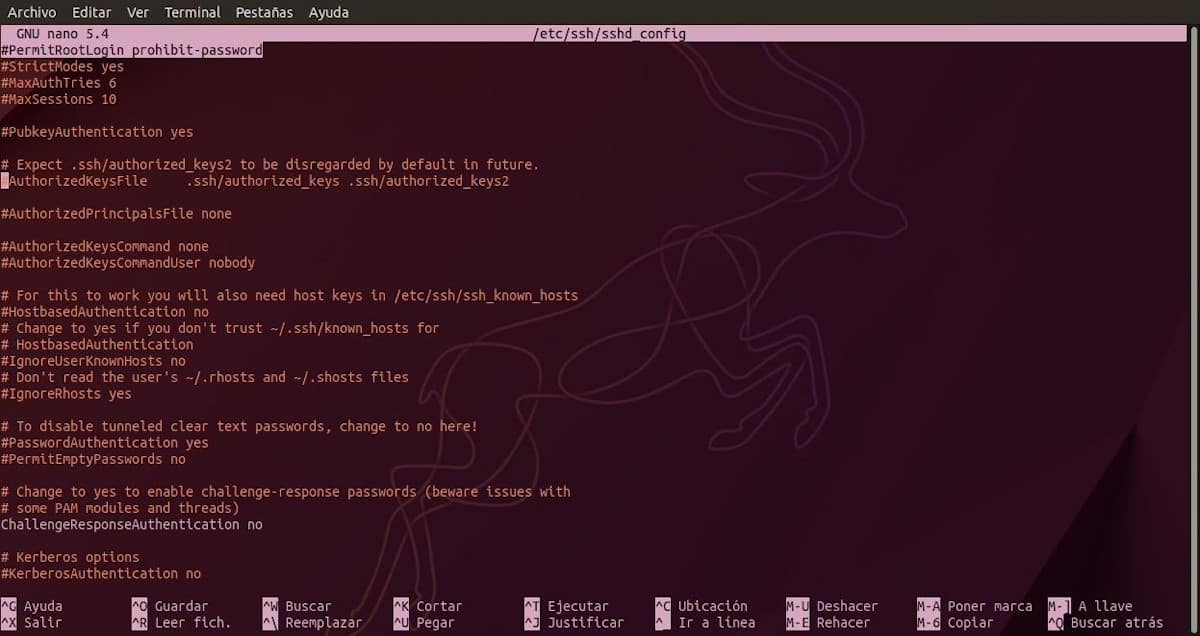

이 현재에, 여섯 번째이자 마지막 게시물, 우리의 게시물 시리즈에서 SSH 배우기 우리는 실용적인 방법, 구성 및 사용 에 지정된 옵션 OpenSSH 구성 파일 측면에서 처리되는 SSH 서버, 즉 파일 "SSHD 구성" (sshd_config). 이전 기사에서 다루었습니다.

우리가 간단하고 간단하며 직접적인 방법으로 알 수 있는 방식으로, 모범 사례 (추천 및 팁) 언제 SSH 서버 설정집에서도 사무실에서도.

SSH 학습: SSHD 구성 파일 옵션 및 매개변수

그리고 오늘의 주제를 시작하기 전에 가장 좋은 점에 대해 "SSH 서버 구성에 적용할 수 있는 모범 사례", 나중에 읽을 수 있도록 관련 출판물에 대한 몇 가지 링크를 남길 것입니다.

SSH 서버의 모범 사례

SSH 서버를 구성할 때 적용되는 모범 사례는 무엇입니까?

다음으로 옵션과 매개변수를 기반으로 del SSHD 구성 파일(sshd_config), 이전 게시물에서 이전에 본 것 중 일부일 것입니다. 모범 사례 상기 파일의 구성과 관련하여 수행하기 위해, 보험 우리의 최고 원격 연결, 수신 및 발신, 주어진 SSH 서버에서:

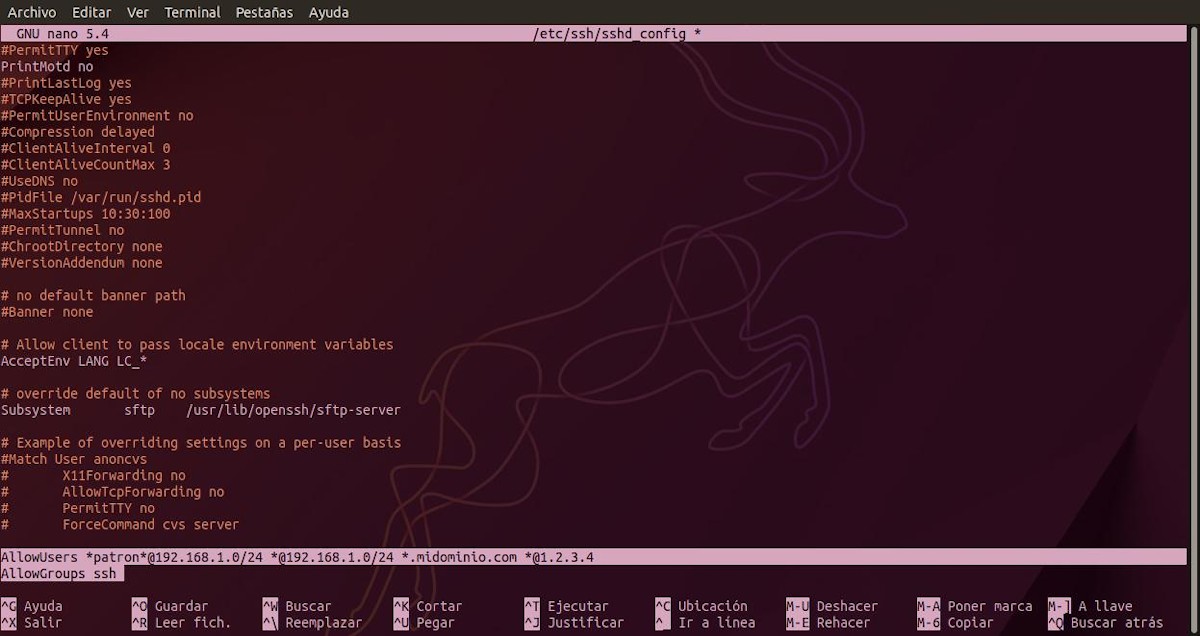

옵션으로 SSH에 로그인할 수 있는 사용자 지정 사용자 허용

이 옵션이나 매개변수는 일반적으로 해당 파일에 기본적으로 포함되어 있지 않으므로 파일의 끝에 삽입할 수 있습니다. 사용하기 사용자 이름 패턴 목록, 공백으로 구분됩니다. 따라서 지정된 경우 로그인, 그러면 구성된 패턴 중 하나와 일치하는 사용자 이름 및 호스트 이름 일치에 대해 동일한 항목만 허용됩니다.

예를 들어 아래와 같이

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

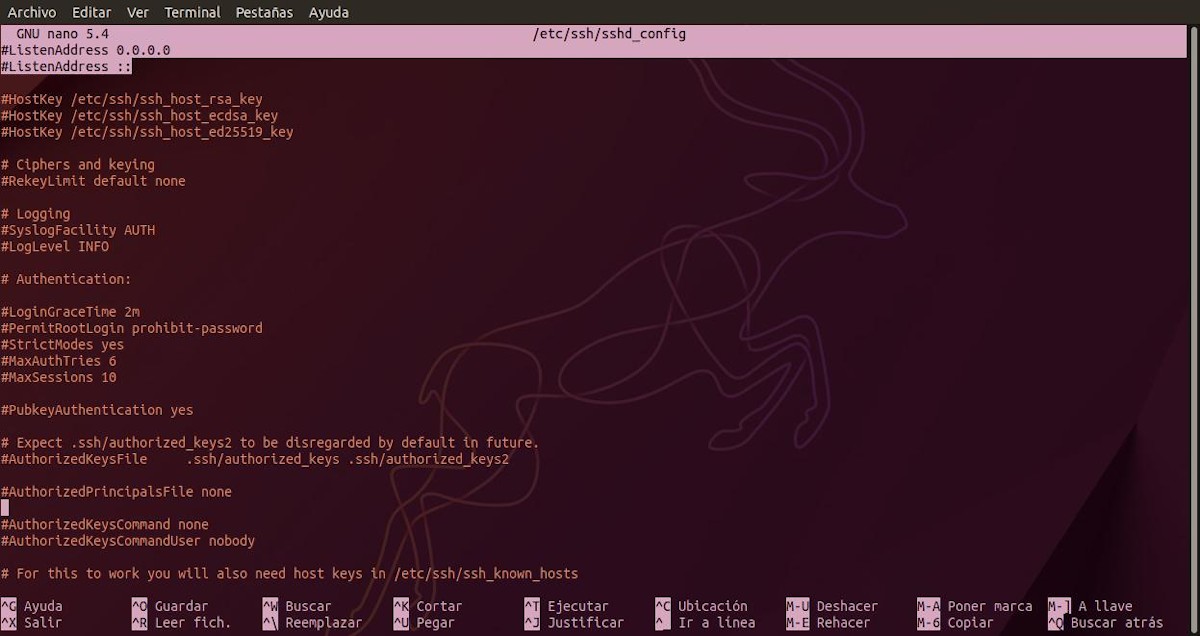

ListenAddress 옵션을 사용하여 수신 대기할 로컬 네트워크 인터페이스를 SSH에 알립니다.

이렇게 하려면 다음을 활성화(주석 해제)해야 합니다. 선택권 수신 주소, 에서 오는e 기본 값 "0.0.0.0"하지만 실제로 작동합니다. 전체 모드즉, 사용 가능한 모든 네트워크 인터페이스에서 수신 대기합니다. 따라서 해당 값은 다음 중 하나 또는 로컬 IP 주소 sshd 프로그램에서 연결 요청을 수신 대기하는 데 사용됩니다.

예를 들어 아래와 같이

ListenAddress 129.168.2.1 192.168.1.*

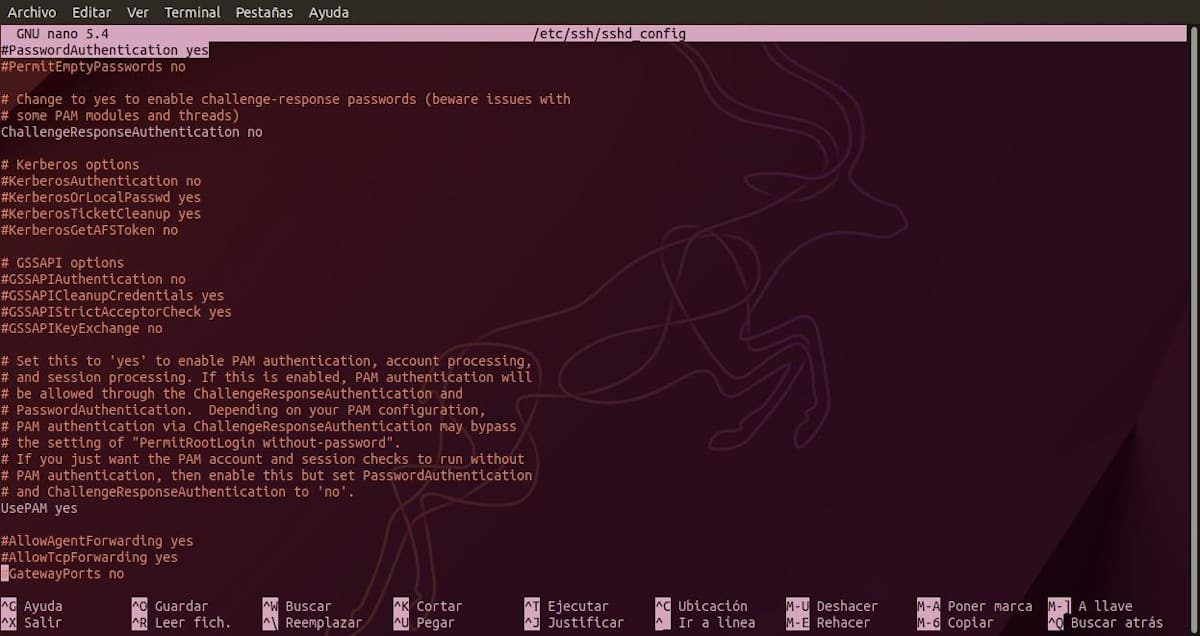

옵션으로 키를 통한 SSH 로그인 설정 비밀번호 인증

이렇게 하려면 다음을 활성화(주석 해제)해야 합니다. 선택권 비밀번호 인증, 에서 오는e 기본 예 값. 그런 다음 해당 값을 다음과 같이 설정하십시오. "아니", 특정 시스템에 대한 액세스 권한을 얻기 위해 공개 및 개인 키의 사용을 요구하기 위해. 원격 사용자만 컴퓨터에서 이전에 승인된 컴퓨터에 들어갈 수 있도록 합니다. 예를 들어 아래와 같이

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

옵션을 사용하여 SSH를 통한 루트 로그인 비활성화 루트 로그인 허용

이렇게 하려면 다음을 활성화(주석 해제)해야 합니다. PermitRootLogin 옵션, 에서 오는e 기본 "비밀번호" 값. 다만, 전액을 원할 경우에는 루트 사용자는 SSH 세션을 시작할 수 없습니다. 설정할 적절한 값은 다음과 같습니다. "아니". 예를 들어 아래와 같이

PermitRootLogin no

포트 옵션으로 기본 SSH 포트 변경

이렇게 하려면 다음을 활성화(주석 해제)해야 합니다. 포트 옵션, 기본적으로 제공되는 값 "22". 그럼에도 불구하고, 잘 알려진 포트를 통해 이루어질 수 있는 수동 또는 무차별 공격의 수를 완화하고 피하기 위해 해당 포트를 사용 가능한 다른 포트로 변경하는 것이 중요합니다. 이 새 포트를 사용할 수 있고 우리 서버에 연결할 다른 응용 프로그램에서 사용할 수 있는지 확인하는 것이 중요합니다. 예를 들어 아래와 같이

Port 4568

기타 유용한 설정 옵션

마지막으로, 그리고 이후 SSH 프로그램이 너무 광범위합니다., 그리고 이전 기사에서 이미 각 옵션을 더 자세히 다루었습니다. 아래에서는 여러 가지 다양한 사용 사례에 적합할 수 있는 몇 가지 값과 함께 몇 가지 더 많은 옵션만 표시합니다.

다음은 다음과 같습니다.

- 배너 /etc/issue

- ClientAliveInterval 300

- ClientAliveCountMax 0

- 로그인그레이스타임 30

- LogLevel 정보

- MaxAuthTries 3

- 최대 세션 0

- 맥스 스타트업 3

- AllowEmptyPasswords 아니

- PrintMotd 예

- PrintLastLog 예

- 엄격한 모드 가능

- Syslog 시설 저자

- X11 전달 예

- X11디스플레이 오프셋 5

주의참고: 경험과 전문성의 수준에 따라 시스템 관리자 그리고 각 기술 플랫폼의 보안 요구 사항에 따라 이러한 옵션 중 상당수는 매우 다른 방식으로 매우 올바르고 논리적으로 달라질 수 있습니다. 또한 다른 운영 환경에서 유용하거나 필요하므로 훨씬 더 고급이거나 복잡한 다른 옵션을 활성화할 수 있습니다.

기타 모범 사례

그 중에서도 SSH 서버에서 구현하기 위한 모범 사례 다음을 언급 할 수 있습니다.

- 모든 또는 특정 SSH 연결에 대한 경고 이메일 알림을 설정합니다.

- Fail2ban 도구를 사용하여 무차별 대입 공격으로부터 서버에 대한 SSH 액세스를 보호합니다.

- 승인되지 않았거나 필요한 열린 포트를 찾기 위해 SSH 서버 및 기타에서 Nmap 도구를 주기적으로 확인하십시오.

- IDS(침입탐지시스템)와 IPS(침입방지시스템)를 설치하여 IT플랫폼의 보안을 강화합니다.

개요

요컨대 이번 최신호를 통해 "SSH 배우기" 관련된 모든 것에 대한 설명을 마쳤습니다. OpenSSH를. 확실히, 짧은 시간에 우리는 SSH 프로토콜, 그리고 귀하의 콘솔로 사용 통해 쉘 스크립팅. 그래서 우리는 당신이 바랍니다 "SSH 서버의 모범 사례", GNU/Linux를 사용할 때 개인적으로나 직업적으로 많은 가치를 추가했습니다.

이 게시물이 마음에 들면 댓글을 달고 다른 사람들과 공유하십시오. 그리고 기억하십시오, 우리를 방문하십시오 «홈페이지» 더 많은 뉴스를 탐색하고 공식 채널에 가입하십시오. 전보 DesdeLinux, 서쪽 그룹 오늘의 주제에 대한 자세한 내용은

나는 당신이 마지막 요점에 대해 더 확장하는 이 기사의 두 번째 부분을 기대합니다.

IDS(침입탐지시스템)와 IPS(침입방지시스템)를 설치하여 IT플랫폼의 보안을 강화합니다.

감사합니다!

안녕, Lhoqvso. 그 실현을 기다리겠습니다. 우리를 방문하고 우리의 콘텐츠를 읽고 의견을 보내 주셔서 감사합니다.